Ce document explique comment permettre à Sensitive Data Protection de découvrir et de profiler les données dans vos périmètres VPC Service Controls. Si votre organisation utilise VPC Service Controls pour limiter les services dans les projets analysés par Sensitive Data Protection, effectuez les tâches décrites dans ce document.

Pour en savoir plus, consultez Présentation de la découverte de données sensibles.

Pour en savoir plus sur la compatibilité de VPC Service Controls avec Sensitive Data Protection, consultez le tableau Produits compatibles dans la documentation de VPC Service Controls.

Avant de commencer

Assurez-vous de disposer du ou des rôles suivants au niveau de l'organisation :

Éditeur Access Context Manager (roles/accesscontextmanager.policyEditor)

Vérifier les rôles

-

Dans la console Google Cloud , accédez à la page IAM.

Accéder à IAM - Sélectionnez l'organisation.

-

Dans la colonne Compte principal, recherchez toutes les lignes qui vous identifient ou identifient un groupe dont vous faites partie. Pour savoir à quels groupes vous appartenez, contactez votre administrateur.

- Pour toutes les lignes qui vous spécifient ou vous incluent, consultez la colonne Rôle pour vous assurer que la liste inclut les rôles requis.

Attribuer les rôles

-

Dans la console Google Cloud , accédez à la page IAM.

Accéder à IAM - Sélectionnez l'organisation.

- Cliquez sur Accorder l'accès.

-

Dans le champ Nouveaux comptes principaux, saisissez votre identifiant utilisateur. Il s'agit généralement de l'adresse e-mail d'un compte Google.

- Cliquez sur Sélectionner un rôle, puis recherchez le rôle.

- Pour attribuer des rôles supplémentaires, cliquez sur Ajouter un autre rôle et ajoutez tous les rôles supplémentaires.

- Cliquez sur Enregistrer.

Configurer la découverte des données sensibles dans VPC Service Controls

Vous pouvez configurer la découverte Sensitive Data Protection dans un périmètre VPC Service Controls à l'aide de l'une de ces approches architecturales.

Option 1 : Toutes les ressources requises se trouvent dans le même périmètre que les données à analyser

Assurez-vous que tous les composants impliqués dans l'opération de découverte se trouvent dans le même périmètre. Autrement dit, ces composants doivent tous se trouver dans le même périmètre :

- Projets à analyser.

- La configuration de l'analyse de découverte.

- L'agent de service spécifié dans la configuration de l'analyse de découverte.

- Le conteneur d'agent de service (également appelé projet pilote) qui héberge l'agent de service.

- Tous les modèles d'inspection spécifiés dans la configuration de l'analyse de découverte.

Si vous disposez de plusieurs périmètres VPC Service Controls, créez des composants dédiés dans chacun d'eux.

Si vous choisissez cette option, vous n'avez pas besoin de créer de règles d'entrée et de sortie pour la découverte des données sensibles.

Option 2 : Configuration de la découverte centralisée avec des règles d'entrée et de sortie

Créez une configuration d'analyse de découverte centralisée pour l'ensemble de votre organisation ou pour plusieurs projets sur plusieurs périmètres.

Si cette configuration d'analyse de découverte centralisée ne se trouve pas dans le même périmètre que les données à analyser, créez des règles d'entrée et de sortie.

Créer les règles d'entrée et de sortie

Créez ces règles d'entrée et de sortie si vous choisissez l'option 2 et que les données à analyser se trouvent dans un périmètre différent de la configuration d'analyse de découverte centralisée.

Pour en savoir plus, consultez Mettre à jour les règles d'entrée et de sortie d'un périmètre de service dans la documentation de VPC Service Controls.

Pour définir vos règles d'entrée et de sortie, vous pouvez utiliser l'une ou l'autre des méthodes suivantes, ou les deux :

- ID de l'agent de service spécifié dans la configuration de l'analyse de découverte centralisée

- Projet contenant la configuration d'analyse de découverte centralisée

Règles d'entrée

Pour chaque périmètre contenant des données à analyser, mettez à jour la règle d'entrée afin d'ajouter une règle d'entrée pour les opérations de découverte des données sensibles.

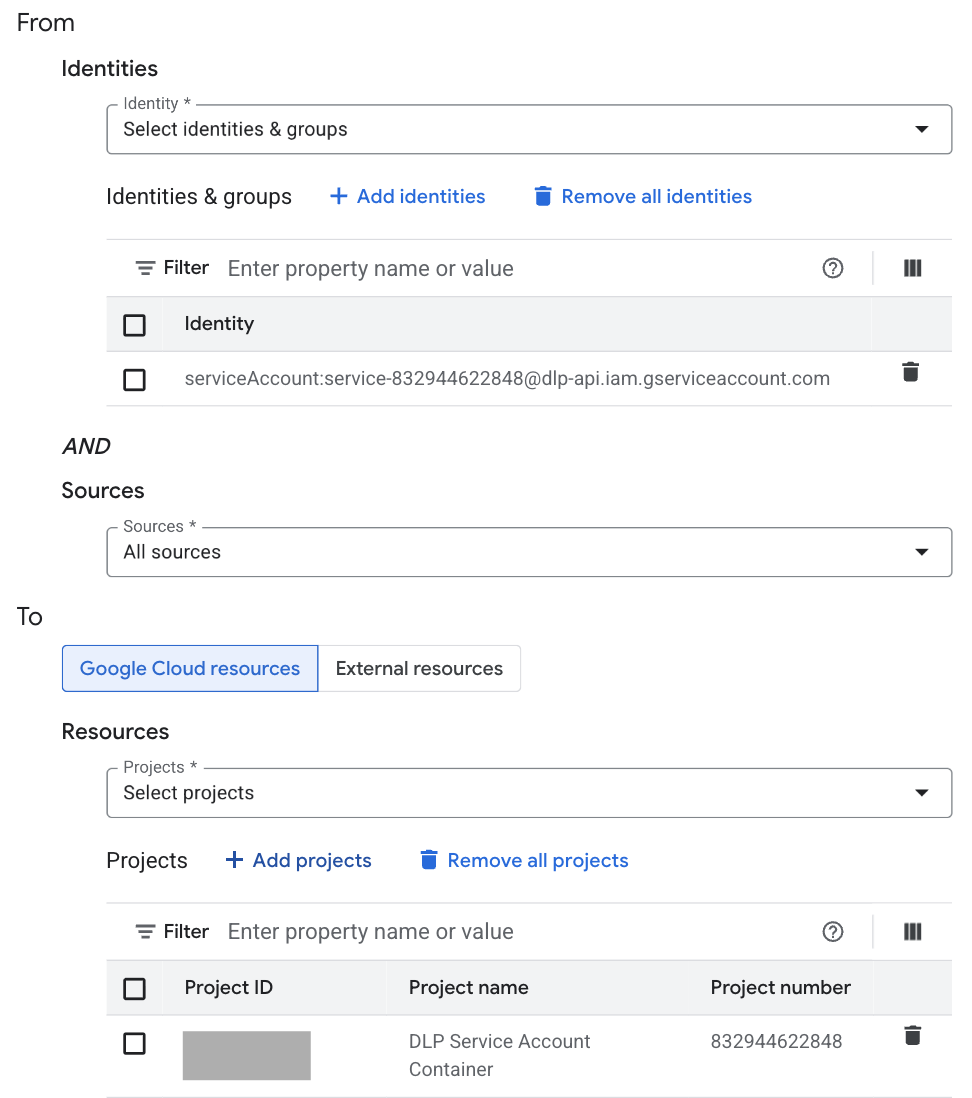

Pour utiliser l'ID de l'agent de service, dans la section De, définissez Identités sur Sélectionner des identités et des groupes. Ajoutez et sélectionnez l'ID de l'agent de service spécifié dans la configuration d'analyse de découverte centralisée. L'ID de l'agent de service est au format suivant :

service-PROJECT_NUMBER@dlp-api.iam.iam.gserviceaccount.comRemplacez

PROJECT_NUMBERpar l'identifiant numérique du conteneur de l'agent de service.Pour utiliser le projet, dans la section De, définissez Sources sur le projet contenant la configuration d'analyse de découverte centralisée.

L'exemple suivant utilise à la fois l'ID de l'agent de service et le projet pour définir la règle d'entrée.

Règles de sortie

Pour chaque périmètre contenant des données à analyser, mettez à jour la règle de sortie pour ajouter une règle de sortie pour les opérations de découverte des données sensibles.

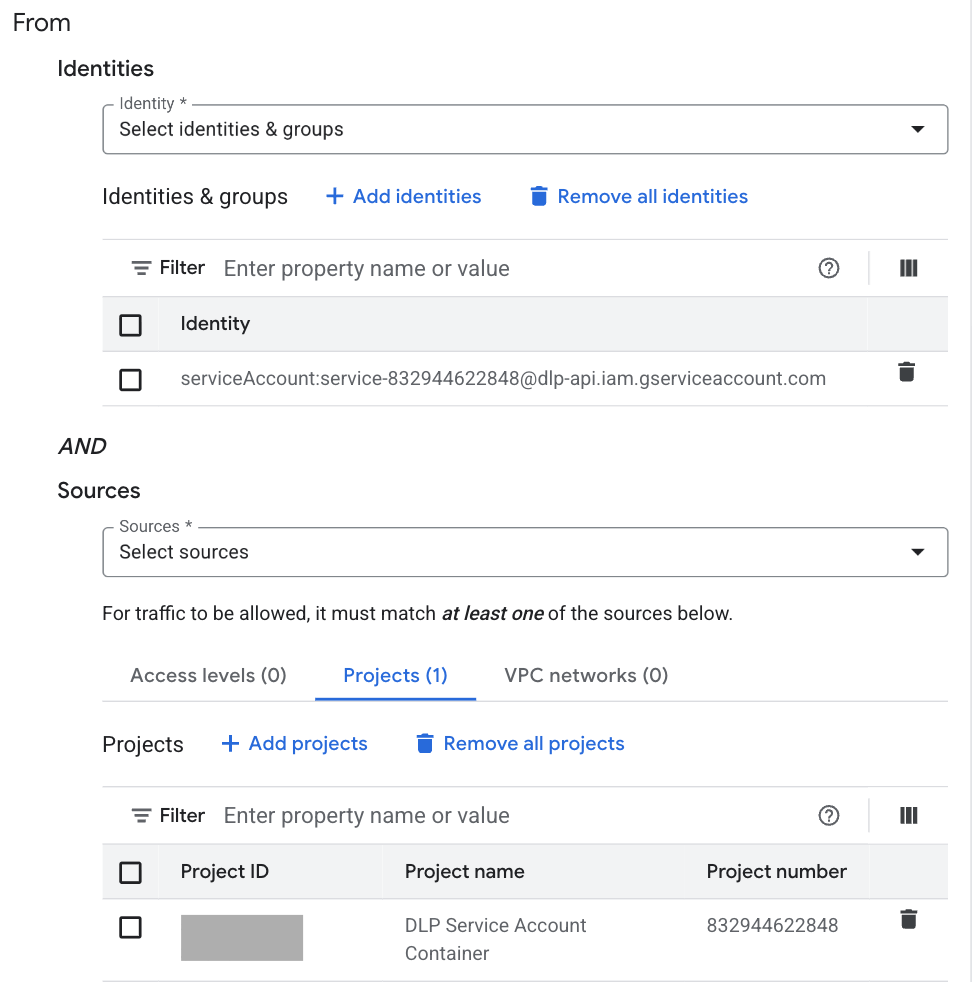

Pour utiliser l'ID de l'agent de service, dans la section De, définissez Identités sur Sélectionner des identités et des groupes. Ajoutez et sélectionnez l'ID de l'agent de service spécifié dans la configuration d'analyse de découverte centralisée. L'ID de l'agent de service est au format suivant :

service-PROJECT_NUMBER@dlp-api.iam.iam.gserviceaccount.comRemplacez

PROJECT_NUMBERpar l'identifiant numérique du conteneur de l'agent de service.Pour utiliser le projet, dans la section À, définissez Ressources sur Sélectionner des projets. Ajoutez et sélectionnez le projet contenant la configuration d'analyse de la découverte centralisée.

L'exemple suivant utilise à la fois l'ID de l'agent de service et le projet pour définir la règle de sortie.