En este documento, se describe cómo permitir que Sensitive Data Protection descubra y cree perfiles de datos en tus perímetros de Controles del servicio de VPC. Si tu organización usa los Controles del servicio de VPC para restringir los servicios en proyectos que analiza Sensitive Data Protection, realiza las tareas de este documento.

Para obtener más información, consulta Descripción general del descubrimiento de datos sensibles.

Para obtener información sobre la compatibilidad de los Controles del servicio de VPC con Sensitive Data Protection, consulta la tabla Productos compatibles en la documentación de los Controles del servicio de VPC.

Antes de comenzar

Asegúrate de tener la siguiente función o funciones en la organización:

Editor de Access Context Manager

(roles/accesscontextmanager.policyEditor).

Verifica los roles

-

En la Google Cloud consola de, dirígete a la página IAM.

Ir a IAM - Selecciona la organización.

-

En la columna Principal, busca todas las filas que te identifiquen a ti o a un grupo en el que se te incluya. Para saber en qué grupos estás incluido, comunícate con tu administrador.

- Para todas las filas que te especifiquen o incluyan, consulta la columna Rol para ver si la lista de roles incluye los roles obligatorios.

Otorga los roles

-

En la Google Cloud consola de, dirígete a la página IAM.

Ir a IAM - Selecciona la organización.

- Haz clic en Grant access.

-

En el campo Principales nuevas, ingresa tu identificador de usuario. Esta suele ser la dirección de correo electrónico de una Cuenta de Google.

- Haz clic en Selecciona un rol y, luego, busca el rol.

- Para otorgar roles adicionales, haz clic en Agregar otro rol y agrega uno más.

- Haz clic en Guardar.

Configura el descubrimiento de datos sensibles en los Controles del servicio de VPC

Puedes configurar el descubrimiento de Sensitive Data Protection dentro de un perímetro de Controles del servicio de VPC con uno de estos enfoques arquitectónicos.

Opción 1: Todos los recursos obligatorios en el mismo perímetro que los datos que se analizarán

Asegúrate de que todos los componentes involucrados en la operación de descubrimiento se encuentren dentro del mismo perímetro. Es decir, todos estos componentes deben estar en el mismo perímetro:

- Los proyectos que se analizarán

- La configuración del análisis de descubrimiento

- El agente de servicio especificado en la configuración del análisis de descubrimiento

- El contenedor del agente de servicio (también conocido como el proyecto del controlador), que aloja el agente de servicio

- Cualquier plantilla de inspección especificada en la configuración del análisis de descubrimiento

Si tienes varios perímetros de Controles del servicio de VPC, crea componentes dedicados dentro de cada uno de esos perímetros.

Si eliges esta opción, no necesitas crear reglas de entrada y salida para el descubrimiento de datos sensibles.

Opción 2: Configuración de descubrimiento centralizada con reglas de entrada y salida

Crea una configuración de análisis de descubrimiento centralizada para toda tu organización o para varios proyectos en varios perímetros.

Si esta configuración de análisis de descubrimiento centralizada no reside dentro del mismo perímetro que los datos que se analizarán, crea reglas de entrada y salida.

Crea las reglas de entrada y salida

Crea estas reglas de entrada y salida si eliges Opción 2 y los datos que se analizarán están en un perímetro diferente de la configuración de análisis de descubrimiento centralizada.

Para obtener más información, consulta Actualiza las políticas de entrada y salida de un perímetro de servicio en la documentación de los Controles del servicio de VPC.

Para definir tus reglas de entrada y salida, puedes usar uno o ambos de los siguientes elementos:

- ID del agente de servicio especificado en la configuración de análisis de descubrimiento centralizada

- Proyecto que contiene la configuración de análisis de descubrimiento centralizada

Reglas de entrada

Para cada perímetro que contenga datos que se analizarán, actualiza la política de entrada para agregar una regla de entrada para las operaciones de descubrimiento de datos sensibles.

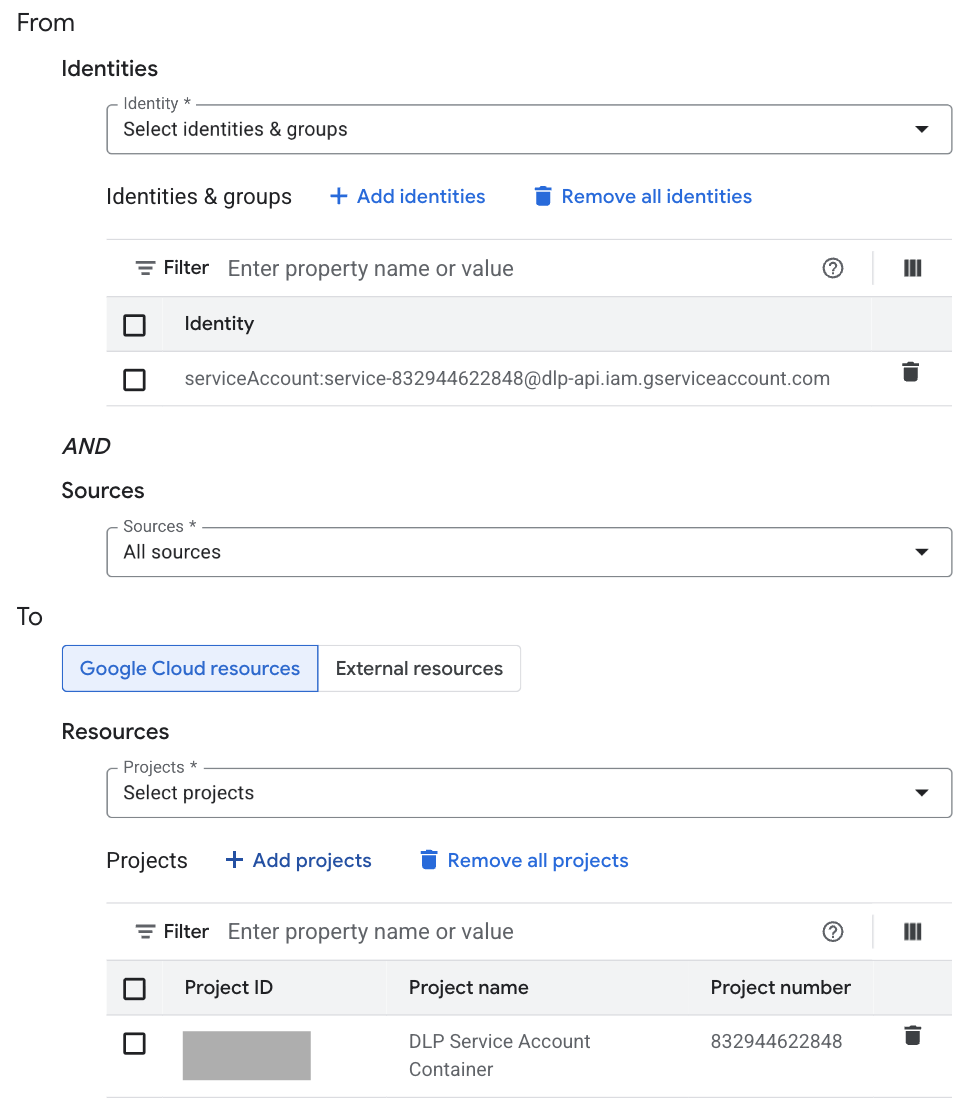

Para usar el ID del agente de servicio, en la sección De, establece Identidades en Seleccionar identidades y grupos. Agrega y selecciona el ID del agente de servicio especificado en la configuración de análisis de descubrimiento centralizada. El ID del agente de servicio tiene el siguiente formato:

service-PROJECT_NUMBER@dlp-api.iam.iam.gserviceaccount.comReemplaza

PROJECT_NUMBERpor el identificador numérico del contenedor del agente de servicio.Para usar el proyecto, en la sección De, establece Fuentes en el proyecto que contiene la configuración de análisis de descubrimiento centralizada.

En el siguiente ejemplo, se usan el ID del agente de servicio y el proyecto para definir la regla de entrada.

Reglas de salida

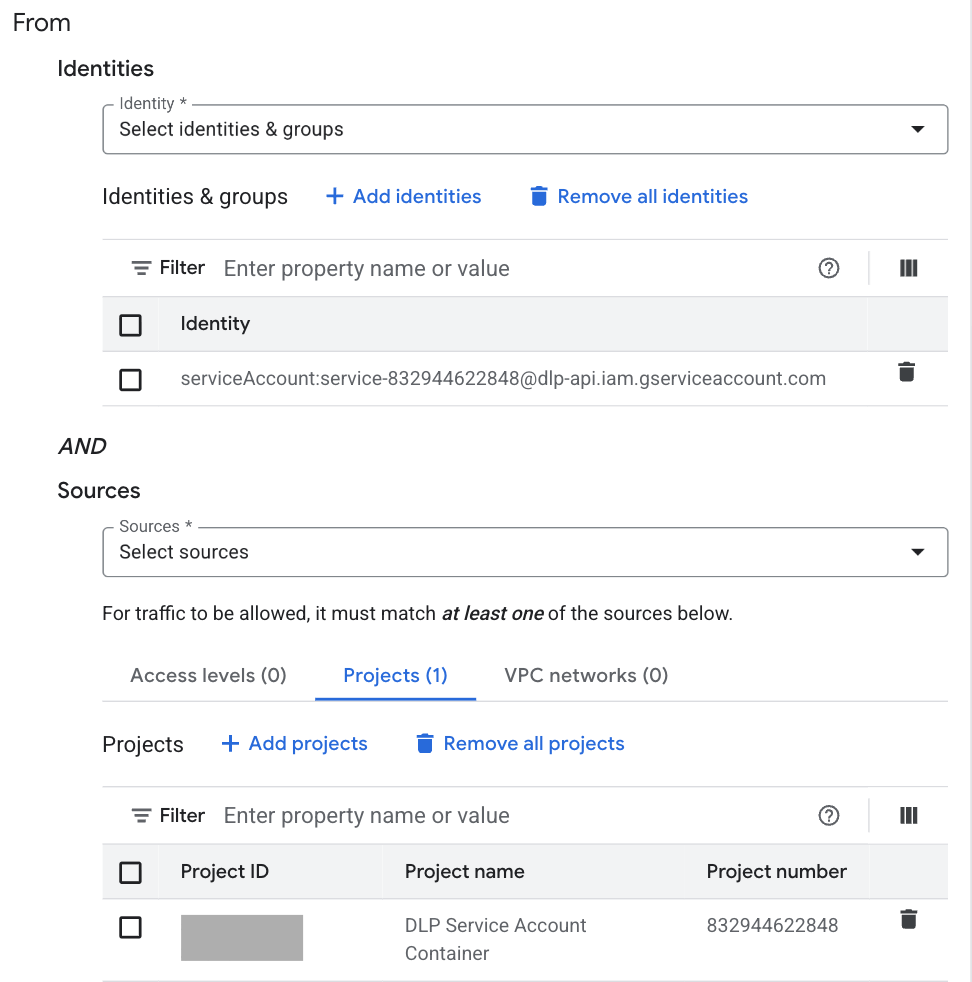

Para cada perímetro que contenga datos que se analizarán, actualiza la política de salida para agregar una regla de salida para las operaciones de descubrimiento de datos sensibles.

Para usar el ID del agente de servicio, en la sección De, establece Identidades en Seleccionar identidades y grupos. Agrega y selecciona el ID del agente de servicio especificado en la configuración de análisis de descubrimiento centralizada. El ID del agente de servicio tiene el siguiente formato:

service-PROJECT_NUMBER@dlp-api.iam.iam.gserviceaccount.comReemplaza

PROJECT_NUMBERpor el identificador numérico del contenedor del agente de servicio.Para usar el proyecto, en la sección A, establece Recursos en Seleccionar proyectos. Agrega y selecciona el proyecto que contiene la configuración de análisis de descubrimiento centralizada.

En el siguiente ejemplo, se usan el ID del agente de servicio y el proyecto para definir la regla de salida.