Auf dieser Seite wird beschrieben, wie Sie Salesforce mit Gemini Enterprise verbinden.

Wir empfehlen, den Salesforce V2-Connector (empfohlen) zu verwenden, um Salesforce-Daten in Gemini Enterprise aufzunehmen. Der vorhandene Salesforce-Connector wird eingestellt. Wenn Sie einen vorhandenen Datenspeicher mit dem Salesforce-Connector verwenden, erstellen Sie einen neuen Datenspeicher mit dem Salesforce V2-Connector.

Salesforce V2 verbinden (empfohlen)

Unterstützte Versionen

Der Salesforce V2-Connector unterstützt die SOAP API-Version 30.0 oder höher.

Vorbereitung

Führen Sie vor dem Einrichten der Verbindung folgende Schritte aus:

Sie benötigen entweder ein Salesforce Enterprise- oder ein Salesforce Developer-Abo. Testkonten werden nicht unterstützt.

Konfigurieren Sie Salesforce für die Verbindung mit Ihrem gewünschten Authentifizierungstyp. Folgende Authentifizierungstypen werden unterstützt:

Dienstanhang generieren

So generieren Sie einen Dienstanhang:

Für einen öffentlichen Endpunkt: Ist der Zieltyp des Salesforce-Rechenzentrums Öffentlich, ist für den Dienstanhang keine gesonderte Einrichtung erforderlich. Stattdessen können Sie Ihre öffentliche URL im Feld Domain-URL der Google Cloud Console verwenden.

Für einen privaten Endpunkt:

- Verwenden Sie PSC, um Verbindungen von privaten Instanzen zu Google Cloudzu ermöglichen.

- Erstellen Sie ein Virtual Private Cloud-Netzwerk und die erforderlichen Subnetze.

- Erstellen Sie eine VM-Instanz und installieren Sie den Backend-Dienst.

- Optional: Richten Sie eine Systemdiagnose ein, um den Zustand des Backends zu überwachen.

- Fügen Sie einen Load Balancer hinzu, um Traffic an die VM oder das Backend weiterzuleiten.

- Definieren Sie Firewallregeln, um Traffic zwischen dem PSC-Endpunkt und dem Backend zuzulassen.

- Veröffentlichen Sie den Endpunkt, indem Sie einen PSC-Dienstanhang erstellen.

Salesforce für Verbindung konfigurieren

Wenn Sie eine Salesforce-Datenquelle mit Gemini Enterprise verbinden möchten, sind bestimmte Konfigurationen in Salesforce erforderlich. Diese Konfigurationen variieren je nach gewähltem Authentifizierungstyp.

Authentifizierung mit Nutzername und Passwort einrichten

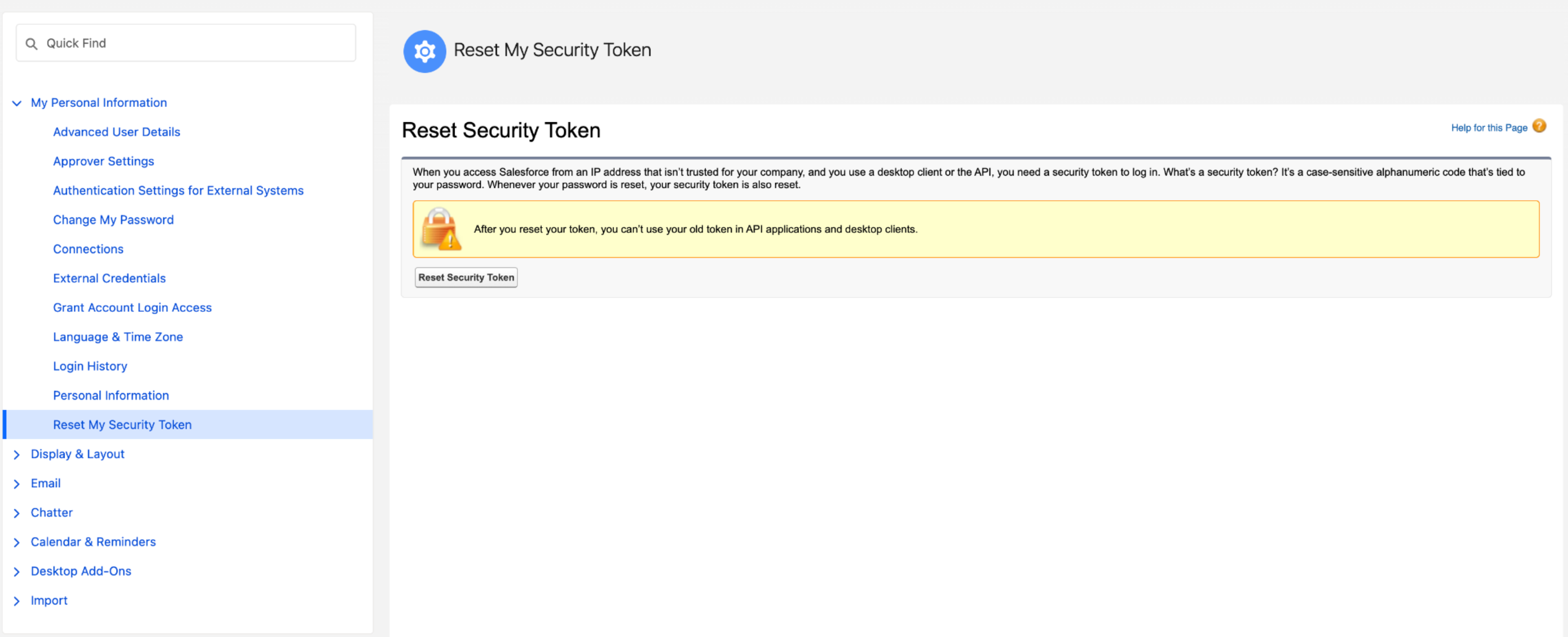

Verwenden Sie für die Authentifizierung mit Nutzername und Passwort ein vorhandenes Sicherheitstoken oder setzen Sie das Sicherheitstoken zurück, damit ein neues Token an Ihre registrierte E-Mail-Adresse gesendet wird.

So setzen Sie Ihr Sicherheitstoken zurück:

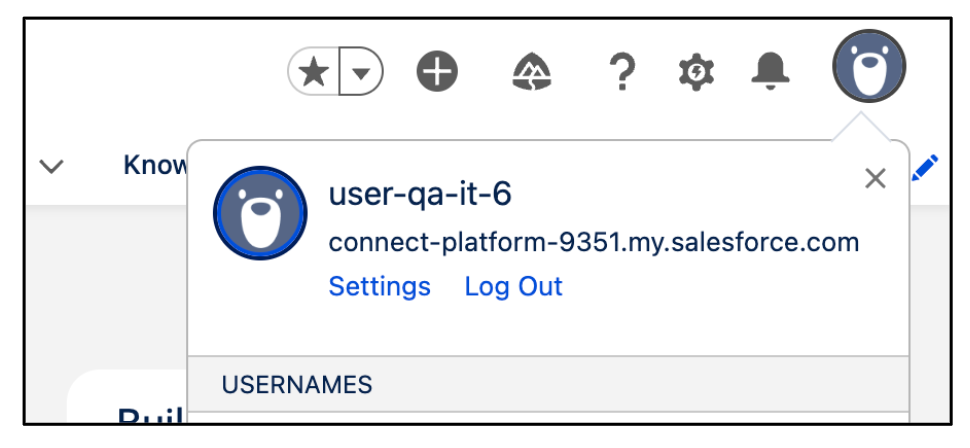

Klicken Sie auf Ihr Profilsymbol und wählen Sie Einstellungen aus.

Einstellungen Gehen Sie zum Tab Reset my security token (Mein Sicherheitstoken zurücksetzen) und klicken Sie auf Reset security token (Sicherheitstoken zurücksetzen).

„Reset security token“ (Sicherheitstoken zurücksetzen) Salesforce sendet das neue Sicherheitstoken an Ihre registrierte E‑Mail-Adresse.

Authentifizierungstyp „OAuth 2.0 – JWT Inhaber“ einrichten

Sie müssen Gemini Enterprise in Salesforce für die API-Einbindung als externe Client-App (verbundene App) einrichten.

Nachdem Sie Gemini Enterprise als externe Client-App (verbundene App) eingerichtet haben, können Sie die folgenden Authentifizierungsinformationen abrufen, die zum Erstellen eines Salesforce-Connectors in Gemini Enterprise erforderlich sind.

- Kundenschlüssel

- Öffentlicher Schlüssel

- Nutzername (vorab für die Nutzung der Anwendung autorisiert)

Privaten Schlüssel und öffentliches Zertifikat generieren

Führen Sie den folgenden OpenSSL-Befehl aus, um einen privaten RSA-Schlüssel mit 2.048 Bit zu generieren.

openssl genrsa -out server.key 2048Mit diesem Befehl wird eine Datei mit dem Namen

server.keyerstellt, die Ihren privaten Schlüssel enthält. Bewahren Sie diese Datei sicher und unter Wahrung der Vertraulichkeit auf.Führen Sie den folgenden OpenSSL-Befehl aus, um mit dem privaten Schlüssel ein selbst signiertes öffentliches Zertifikat zu generieren.

openssl req -new -x509 -sha256 -days 3650 -key server.key -out server.crtMit diesem Befehl wird eine Datei mit dem Namen

server.crtgeneriert, die Ihr öffentliches Zertifikat enthält. Sie können dieses Zertifikat während der Konfiguration der externen Client-App (verbundene App) in Salesforce hochladen.

Externe Client-App in Salesforce erstellen und konfigurieren

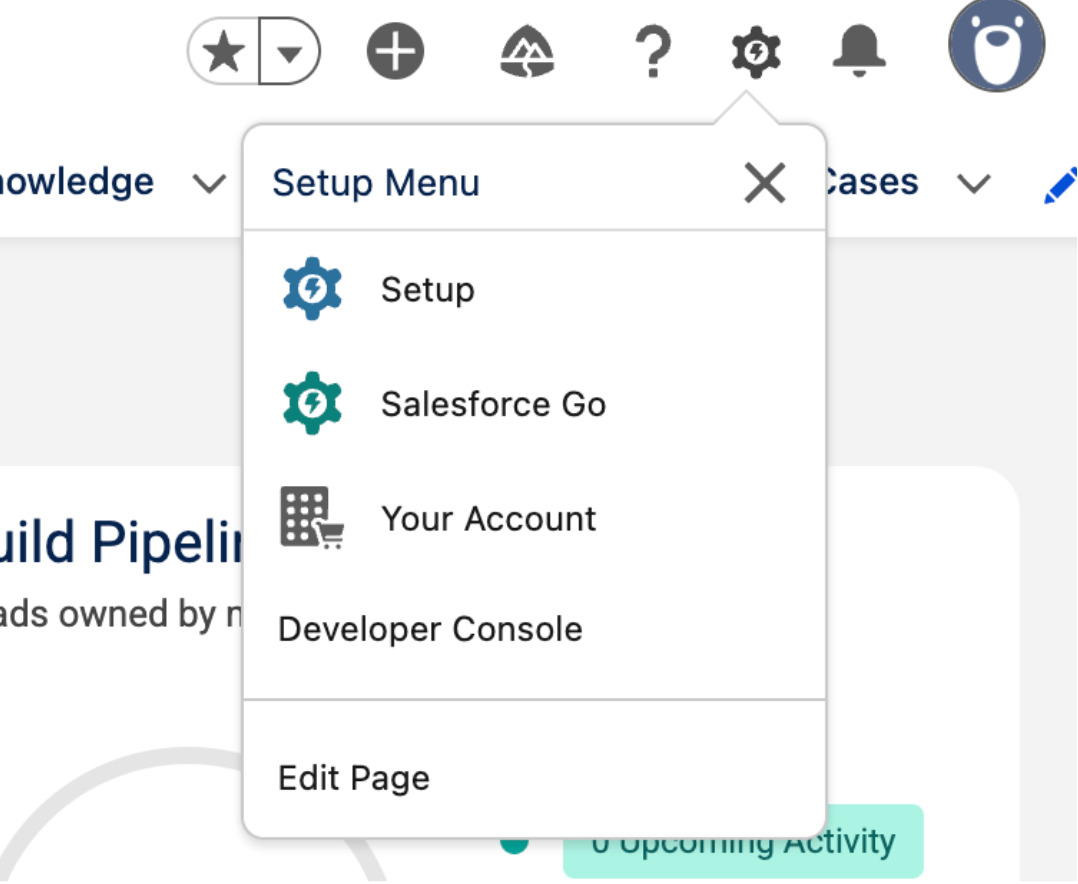

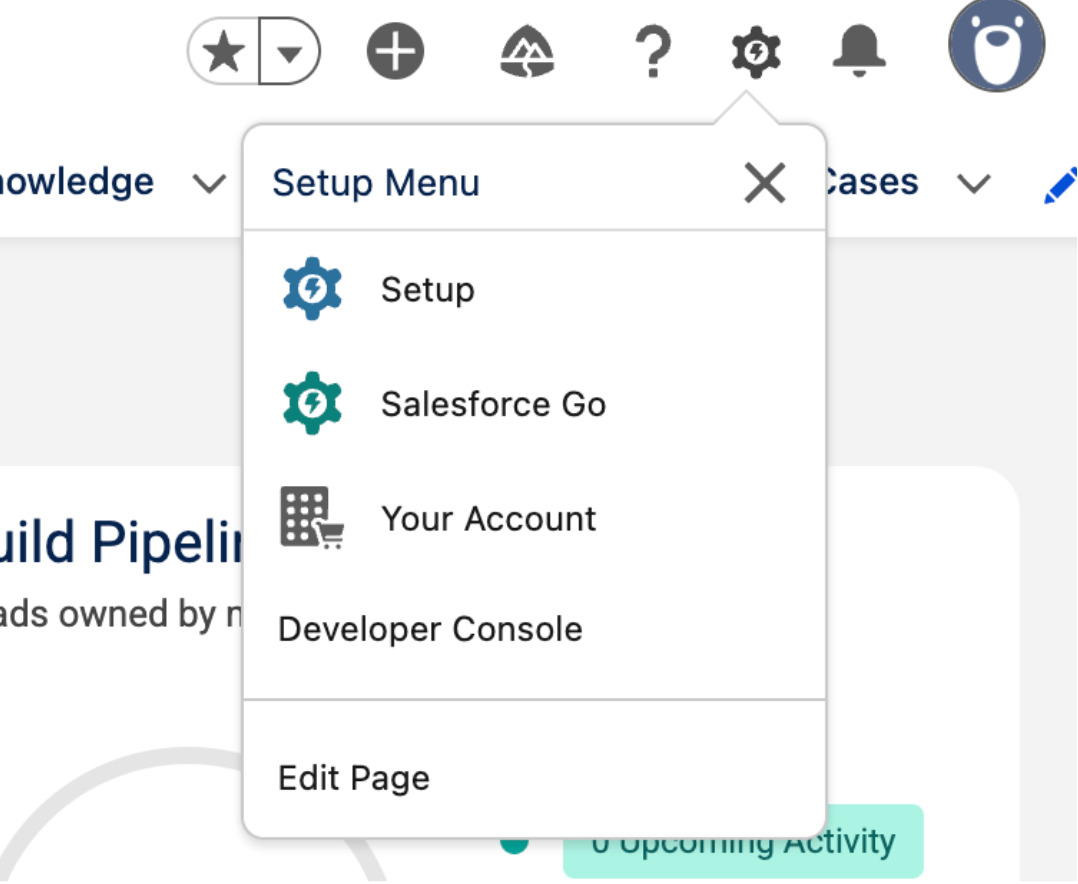

Klicken Sie in Ihrer Salesforce-App auf das Symbol für die Einrichtung und wählen Sie dann Setup (Einrichtung) aus.

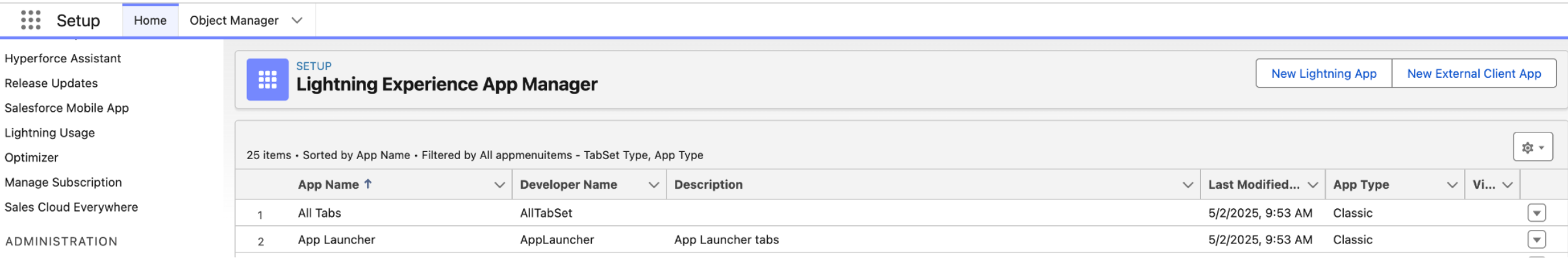

„Setup“ (Einrichtung) Geben Sie

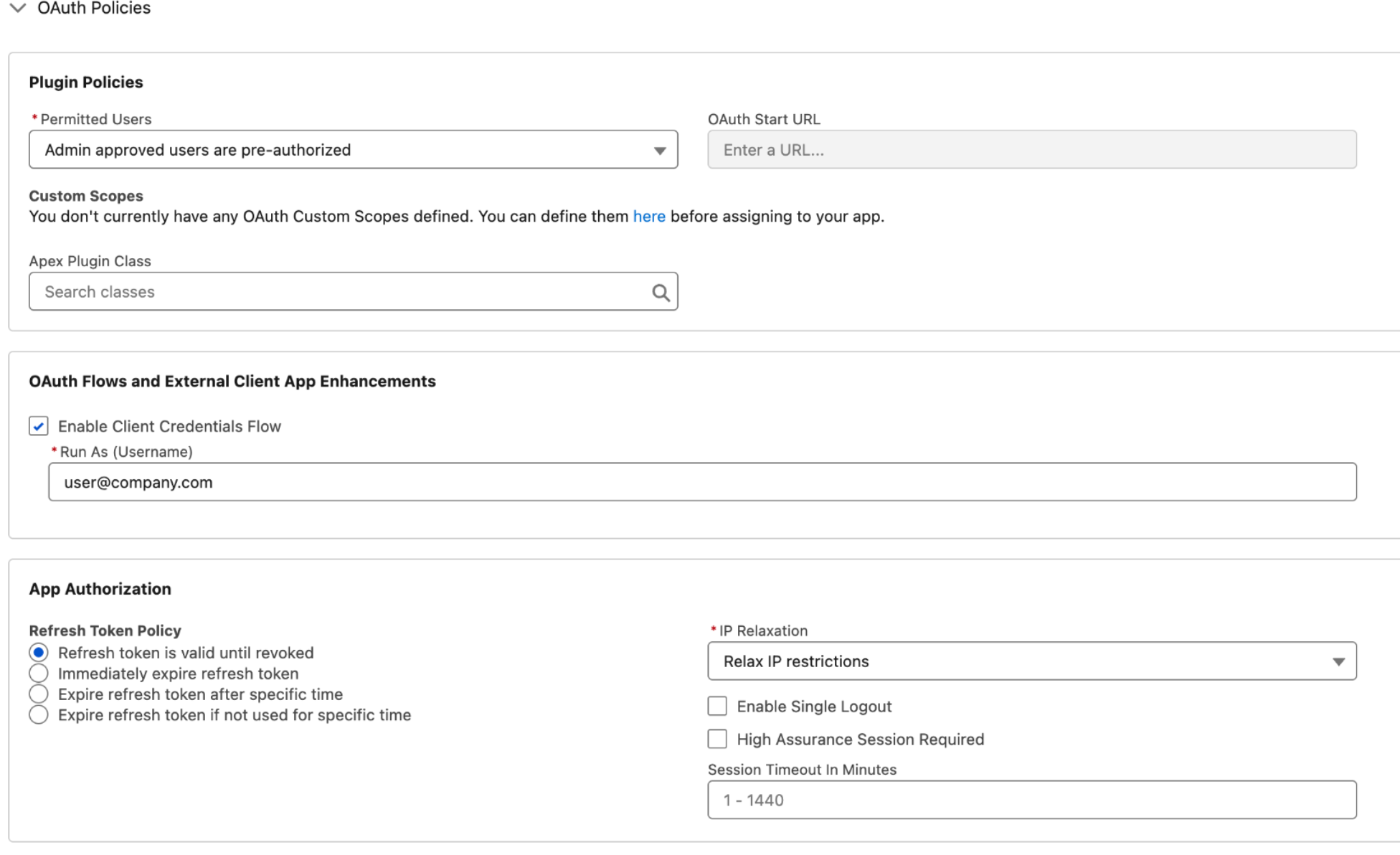

Appsin das Feld für die Schnellsuche ein und wählen Sie App manager (App-Manager) aus.Wählen Sie New external client app (Neue externe Client-App) aus.

„New external client app“ (Neue externe Client-App) Geben Sie die erforderlichen grundlegenden Informationen für Ihre externe Client-App (verbundene App) ein, z. B. External client app name (Name der externen Client-App), API name (API-Name) und Contact email (Kontakt-E-Mail-Adresse).

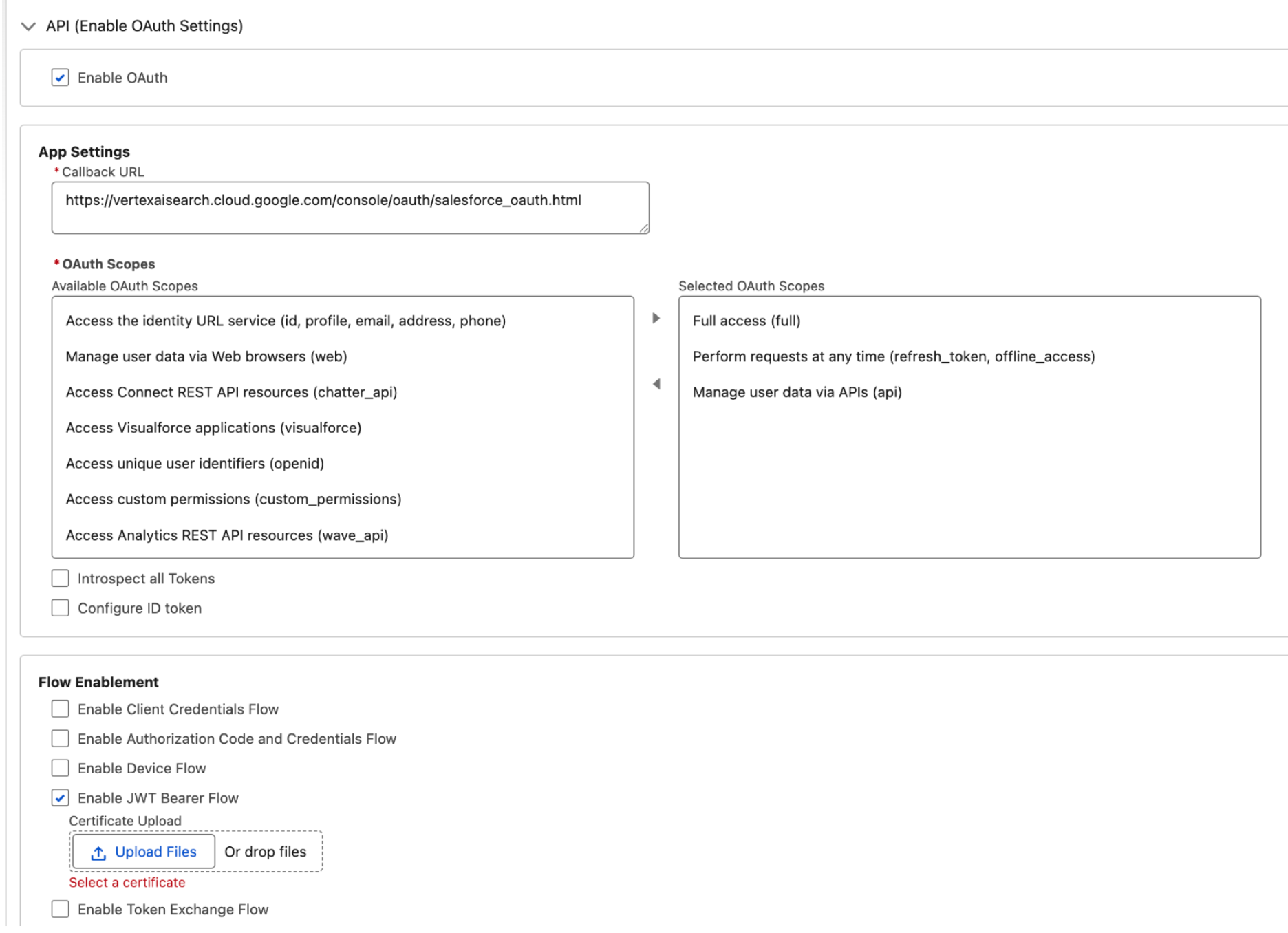

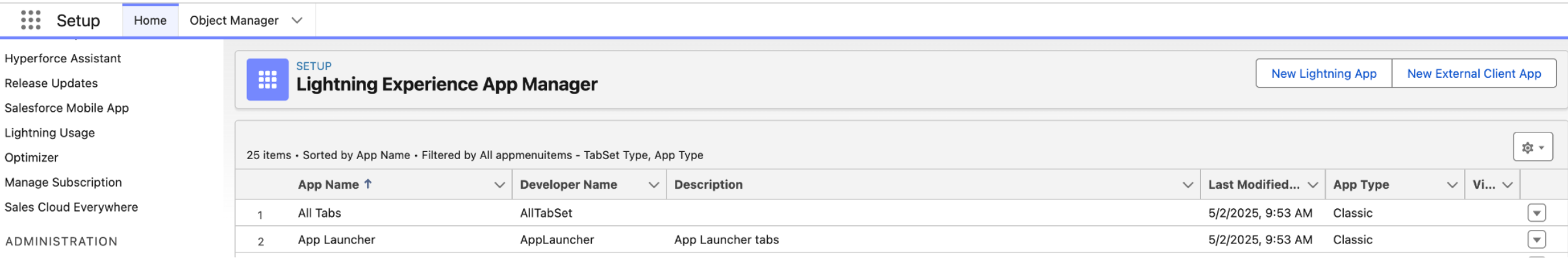

Konfigurieren Sie im Bereich API (Enable OAuth settings) (API (OAuth-Einstellungen aktivieren)) die folgenden OAuth-Einstellungen. Weitere Informationen finden Sie unter Enable OAuth Settings for API Integration.

- Markieren Sie das Kästchen Enable OAuth (OAuth aktivieren).

- Geben Sie

https://vertexaisearch.cloud.google.com/console/oauth/salesforce_oauth.htmlfür Callback URL (Callback-URL) ein. - Fügen Sie im Abschnitt Selected OAuth scopes (Ausgewählte OAuth-Bereiche) die folgenden Bereiche hinzu: Full access (full) (Vollzugriff (full)), Manage user data via APIs (api) (Nutzerdaten über APIs verwalten (api)) und Perform requests at any time (refresh_token, offline_access) (Jederzeit Anfragen ausführen (refresh_token, offline_access)). Weitere Informationen finden Sie unter OAuth Tokens and Scopes.

Im Bereich „Flow Enablement“ (Ablaufaktivierung):

Markieren Sie das Kästchen Enable JWT Bearer Flow (JWT-Inhaberablauf aktivieren).

Laden Sie das öffentliche Zertifikat hoch, das Sie unter Privaten Schlüssel und öffentliches Zertifikat generieren erstellt haben.

OAuth-Einstellungen aktivieren – OAuth2-JWT Klicken Sie auf Create (Erstellen).

Zugriff durch externe Client-Apps vorab autorisieren

Nachdem Sie die externe Client-App erstellt haben, müssen Sie bestimmten Nutzern oder Berechtigungssätzen explizit die Berechtigung zum Zugriff auf diese App erteilen.

- Geben Sie

External client appin das Feld für die Schnellsuche ein und wählen Sie External client app manager (Manager für externe Client-Apps) aus. - Suchen und öffnen Sie die externe Client-App, die Sie zuvor erstellt haben.

- Klicken Sie auf dem Tab Policies (Richtlinien) auf Edit (Bearbeiten), um die App-Details anzupassen.

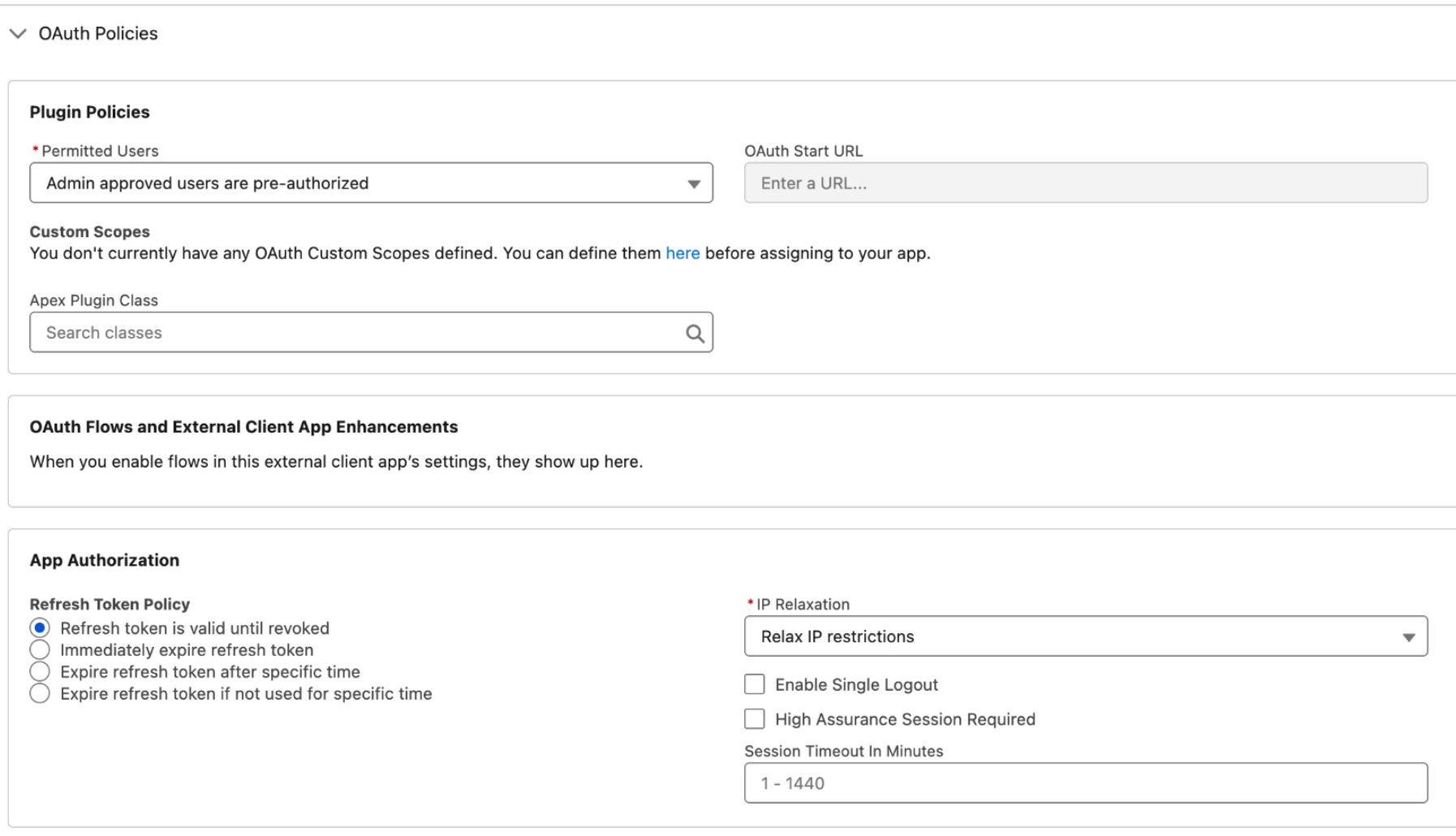

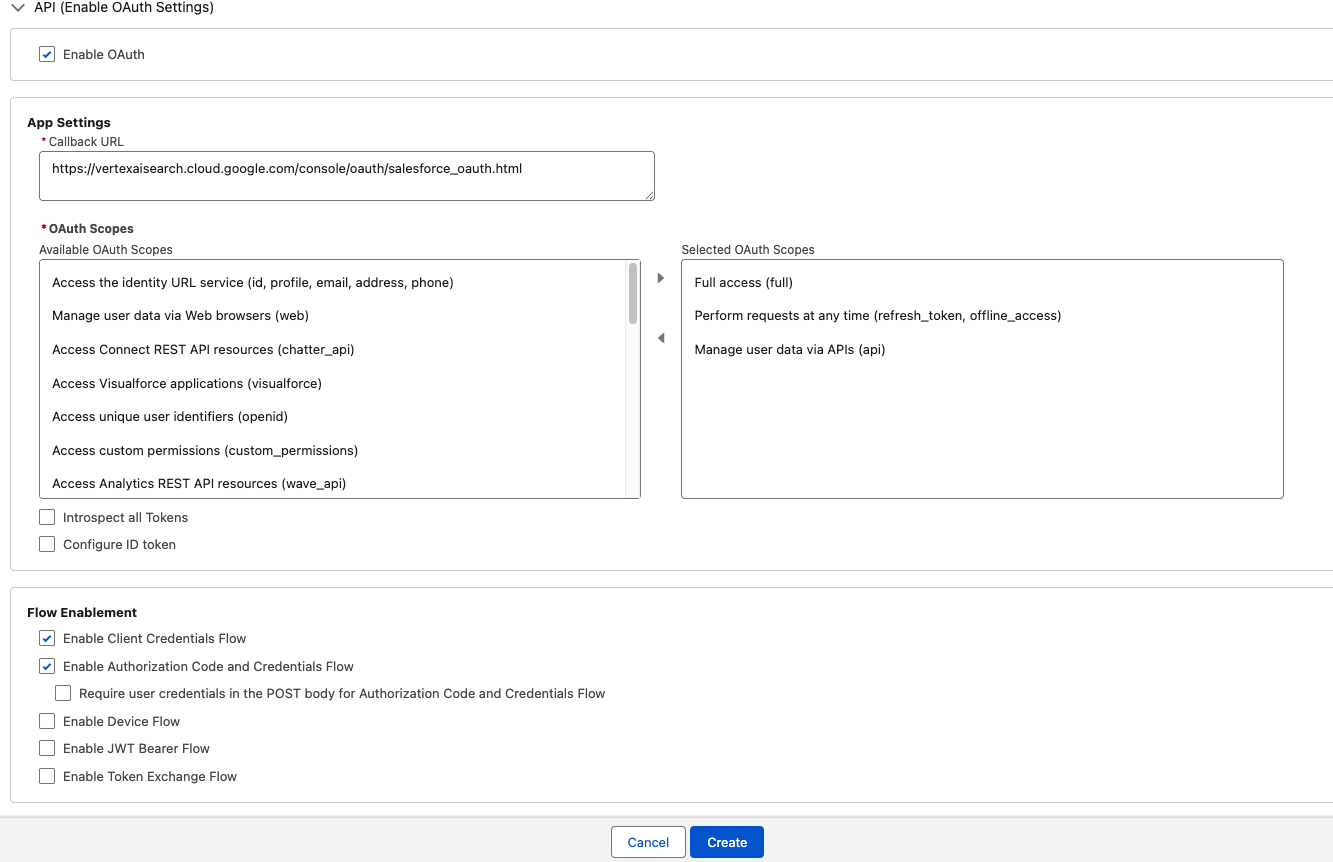

Führen Sie im Bereich OAuth Policies (OAuth-Richtlinien) folgende Schritte aus:

- Wählen Sie im Feld Permitted users (Berechtigte Nutzer) die Option Admin approved users are pre-authorized (Vom Administrator genehmigte Nutzer sind vorab autorisiert) aus.

- Wählen Sie im Feld Refresh Token Policy (Richtlinie für Aktualisierungstoken) die Option Refresh token is valid until revoked (Aktualisierungstoken ist bis zum Widerruf gültig) aus.

- Wählen Sie im Feld IP Relaxation (IP-Lockerung) die Option Relax IP restrictions (IP-Einschränkungen lockern) aus.

OAuth-Richtlinien – OAuth2-JWT-Inhaber

Mit der Funktion „IP Relaxation“ (IP-Lockerung) wird gesteuert, ob externe Clientanwendungen (verbundene Apps) durch definierte IP-Adressbereiche eingeschränkt werden. IP-Einschränkungen werden auf Grundlage der Einstellungen des Nutzerprofils erzwungen. Sie müssen prüfen, ob in den Nutzereinstellungen ein organisationsweiter IP-Bereich erzwungen wird. Ist Enforce login IP ranges on every request (IP-Bereiche für die Anmeldung bei jeder Anfrage erzwingen) aktiviert, werden die vorhandenen IP-Einschränkungen durch die Festlegung von IP Relaxation (IP-Lockerung) auf Relax IP restrictions (IP-Einschränkungen lockern) nicht überschrieben. Weitere Informationen finden Sie unter IP-Connected App IP Relaxation and Continuous IP Enforcement.

- Wenn Sie IP-Einschränkungen in der externen Client-App (verbundene App) erzwingen möchten, richten Sie eine vertrauenswürdige IP-Adresse ein. Weitere Informationen finden Sie unter Configure Trusted IP Ranges for a Connected App.

- Wenn Sie keine Einschränkungen für den IP-Zugriff haben möchten, darf Enforce login IP ranges on every request (IP-Bereiche für die Anmeldung bei jeder Anfrage erzwingen) nicht ausgewählt sein.

Wählen Sie im Bereich App Policies (App-Richtlinien) die Profile und Berechtigungssätze aus, für die dieser Authentifizierungstyp autorisiert werden muss.

„App Policies“ (App-Richtlinien) Klicken Sie auf Save (Speichern).

Gehen Sie zum Tab Settings (Einstellungen).

Klicken Sie im Bereich OAuth Settings (OAuth-Einstellungen) auf Consumer Key and Secret (Consumer-Key und ‑Secret) und kopieren Sie

Consumer keyundConsumer secret.

OAuth 2.0-Einrichtung – Authentifizierung mit Clientanmeldedaten

Sie müssen Gemini Enterprise in Salesforce für die API-Einbindung als externe Client-App (verbundene App) einrichten.

Nachdem Sie Gemini Enterprise als externe Client-App (verbundene App) eingerichtet haben, können Sie die folgenden Authentifizierungsinformationen abrufen, die zum Erstellen eines Salesforce-Connectors in Gemini Enterprise erforderlich sind.

- Nutzer-ID oder Client-ID

- Consumer-Secret oder Clientschlüssel

Externe Client-App erstellen und konfigurieren

Klicken Sie in Ihrer Salesforce-App auf das Symbol für die Einrichtung und wählen Sie dann Setup (Einrichtung) aus.

Geben Sie

Appsin das Feld für die Schnellsuche ein und wählen Sie App manager (App-Manager) aus.Wählen Sie New external client app (Neue externe Client-App) aus.

Geben Sie die erforderlichen grundlegenden Informationen für Ihre externe Client-App (verbundene App) ein, z. B. External client app name (Name der externen Client-App), API name (API-Name) und Contact email (Kontakt-E-Mail-Adresse).

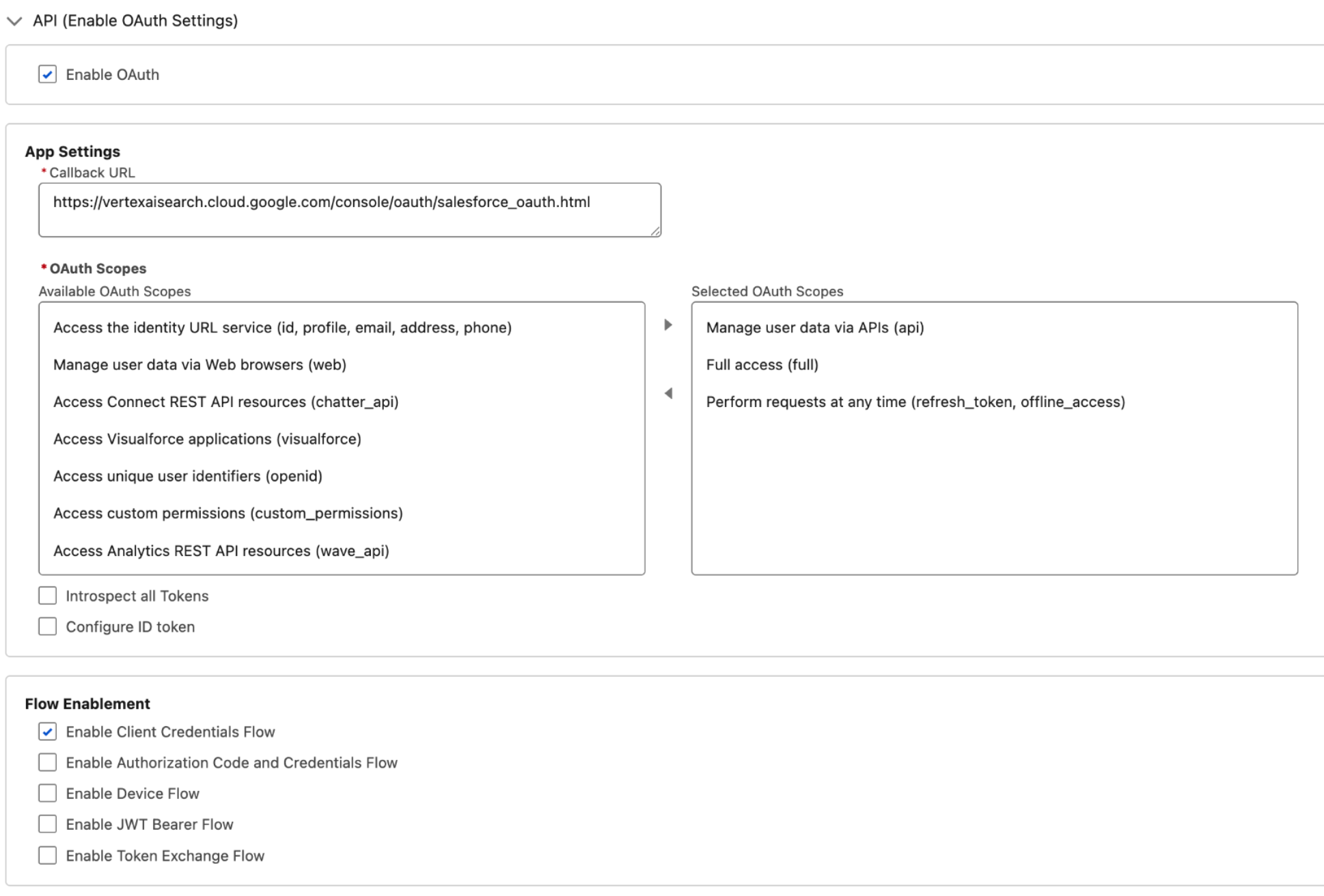

Konfigurieren Sie im Bereich API (Enable OAuth settings) (API (OAuth-Einstellungen aktivieren)) die folgenden OAuth-Einstellungen. Weitere Informationen finden Sie unter Enable OAuth Settings for API Integration.

- Markieren Sie das Kästchen Enable OAuth (OAuth aktivieren).

- Geben Sie

https://vertexaisearch.cloud.google.com/console/oauth/salesforce_oauth.htmlfür Callback URL (Callback-URL) ein. - Wählen Sie im Abschnitt Selected OAuth scopes (Ausgewählte OAuth-Bereiche) die folgenden Bereiche aus: Full access (full) (Vollzugriff (full)), Manage user data via APIs (api) (Nutzerdaten über APIs verwalten (api)) und Perform requests at any time (refresh_token, offline_access) (Jederzeit Anfragen ausführen (refresh_token, offline_access)). Weitere Informationen finden Sie unter OAuth Tokens and Scopes.

- Markieren Sie im Bereich „Flow Enablement“ (Ablaufaktivierung) das Kästchen Enable Client Credentials Flow (Ablauf für Clientanmeldedaten aktivieren).

OAuth-Einstellungen aktivieren – OAuth2-Clientanmeldedaten

Klicken Sie auf Create (Erstellen).

Zugriff durch externe Client-Apps vorab autorisieren

Nachdem Sie die externe Client-App erstellt haben, müssen Sie bestimmten Nutzern oder Berechtigungssätzen explizit die Berechtigung zum Zugriff auf diese App erteilen.

- Geben Sie

External client appin das Feld für die Schnellsuche ein und wählen Sie External client app manager (Manager für externe Client-Apps) aus. - Klicken Sie auf den Namen der externen Client-App, die Sie erstellt haben.

- Klicken Sie auf dem Tab Policies (Richtlinien) auf Edit (Bearbeiten), um die App-Details anzupassen.

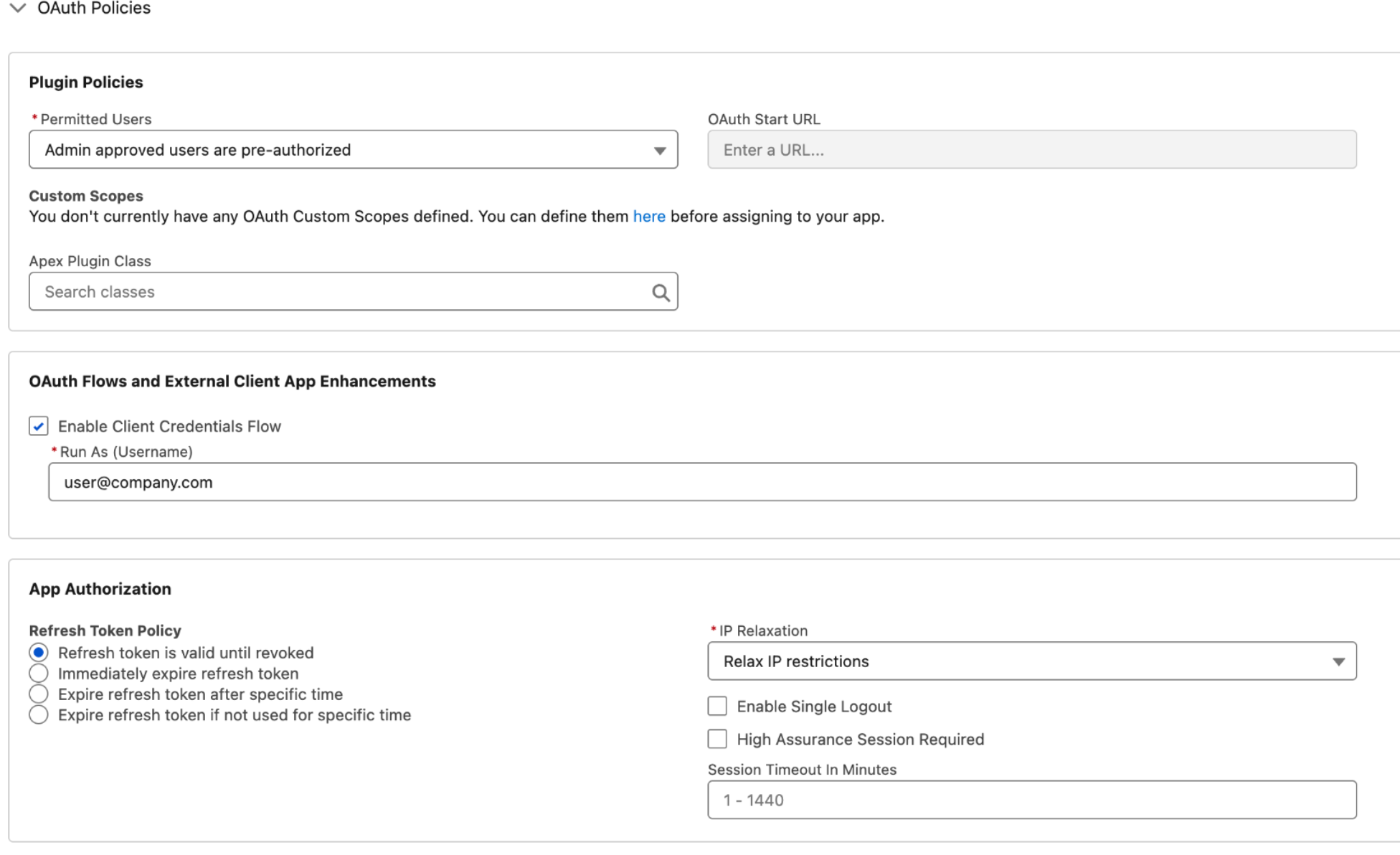

Führen Sie im Bereich OAuth Policies (OAuth-Richtlinien) folgende Schritte aus:

- Wählen Sie im Feld Permitted users (berechtigte Nutzer) die Option Admin approved users are pre-authorized (Vom Administrator genehmigte Nutzer sind vorab autorisiert) aus.

Im Bereich OAuth Flow and External Client App Enhancement (OAuth-Ablauf und externe Client-App-Erweiterung):

- Markieren Sie das Kästchen Enable Client Credentials Flow (Ablauf für Clientanmeldedaten aktivieren).

- Geben Sie die E‑Mail-ID des Nutzers ein.

Wählen Sie im Feld Refresh Token Policy (Richtlinie für Aktualisierungstoken) die Option Refresh token is valid until revoked (Aktualisierungstoken ist bis zum Widerruf gültig) aus.

Wählen Sie im Feld IP Relaxation (IP-Lockerung) die Option Relax IP restrictions (IP-Einschränkungen lockern) aus.

OAuth-Richtlinien – OAuth2-Clientanmeldedaten

Mit der Funktion „IP Relaxation“ (IP-Lockerung) wird gesteuert, ob externe Clientanwendungen (verbundene Apps) durch definierte IP-Adressbereiche eingeschränkt werden. IP-Einschränkungen werden auf Grundlage der Einstellungen des Nutzerprofils erzwungen. Sie müssen prüfen, ob in den Nutzereinstellungen ein organisationsweiter IP-Bereich erzwungen wird. Ist Enforce login IP ranges on every request (IP-Bereiche für die Anmeldung bei jeder Anfrage erzwingen) aktiviert, werden die vorhandenen IP-Einschränkungen durch die Festlegung von IP Relaxation (IP-Lockerung) auf Relax IP restrictions (IP-Einschränkungen lockern) nicht überschrieben. Weitere Informationen finden Sie unter IP-Connected App IP Relaxation and Continuous IP Enforcement.

- Wenn Sie IP-Einschränkungen in der externen Client-App (verbundene App) erzwingen möchten, richten Sie eine vertrauenswürdige IP-Adresse ein. Weitere Informationen finden Sie unter Configure Trusted IP Ranges for a Connected App.

- Wenn Sie keine Einschränkungen für den IP-Zugriff haben möchten, darf Enforce login IP ranges on every request (IP-Bereiche für die Anmeldung bei jeder Anfrage erzwingen) nicht ausgewählt sein.

Wählen Sie im Bereich App Policies (App-Richtlinien) die Profile und Berechtigungssätze aus, für die dieser Authentifizierungstyp autorisiert werden muss.

„App Policies“ (App-Richtlinien) Klicken Sie auf Save (Speichern).

Gehen Sie zum Tab Settings (Einstellungen).

Klicken Sie im Bereich OAuth Settings (OAuth-Einstellungen) auf Consumer Key and Secret (Consumer-Key und ‑Secret) und kopieren Sie

Consumer keyundConsumer secret.

Anmelde-URL abrufen

So rufen Sie die Anmelde-URL für Ihre Salesforce-Instanz ab:

- Geben Sie

My domainin das Feld für die Schnellsuche ein und wählen Sie My domain (Meine Domain) aus. - Kopieren Sie die Domain, die auf

my.salesforce.comendet. - Fügen Sie

https://am Anfang der kopierten Domain hinzu. Dies ist die Instanz-URL, die Sie benötigen, wenn Sie den Salesforce-Connector in Gemini Enterprise erstellen. Die Instanz-URL muss das folgende Format haben:https://DOMAIN_NAME.my.salesforce.com.

Mindestberechtigungen für Nutzer konfigurieren

So prüfen Sie, ob der den Connector konfigurierende Nutzer die erforderlichen Mindestberechtigungen zum Abrufen von Daten hat:

- Geben Sie

Profilesin das Feld für die Schnellsuche ein und wählen Sie Profiles (Profile) aus. - Wählen Sie das Nutzerprofil aus, unter dem der Connector ausgeführt wird.

- Gehen Sie zum Bereich Standard object permissions (Standardberechtigungen für Objekte) und überprüfen Sie die Berechtigungen.

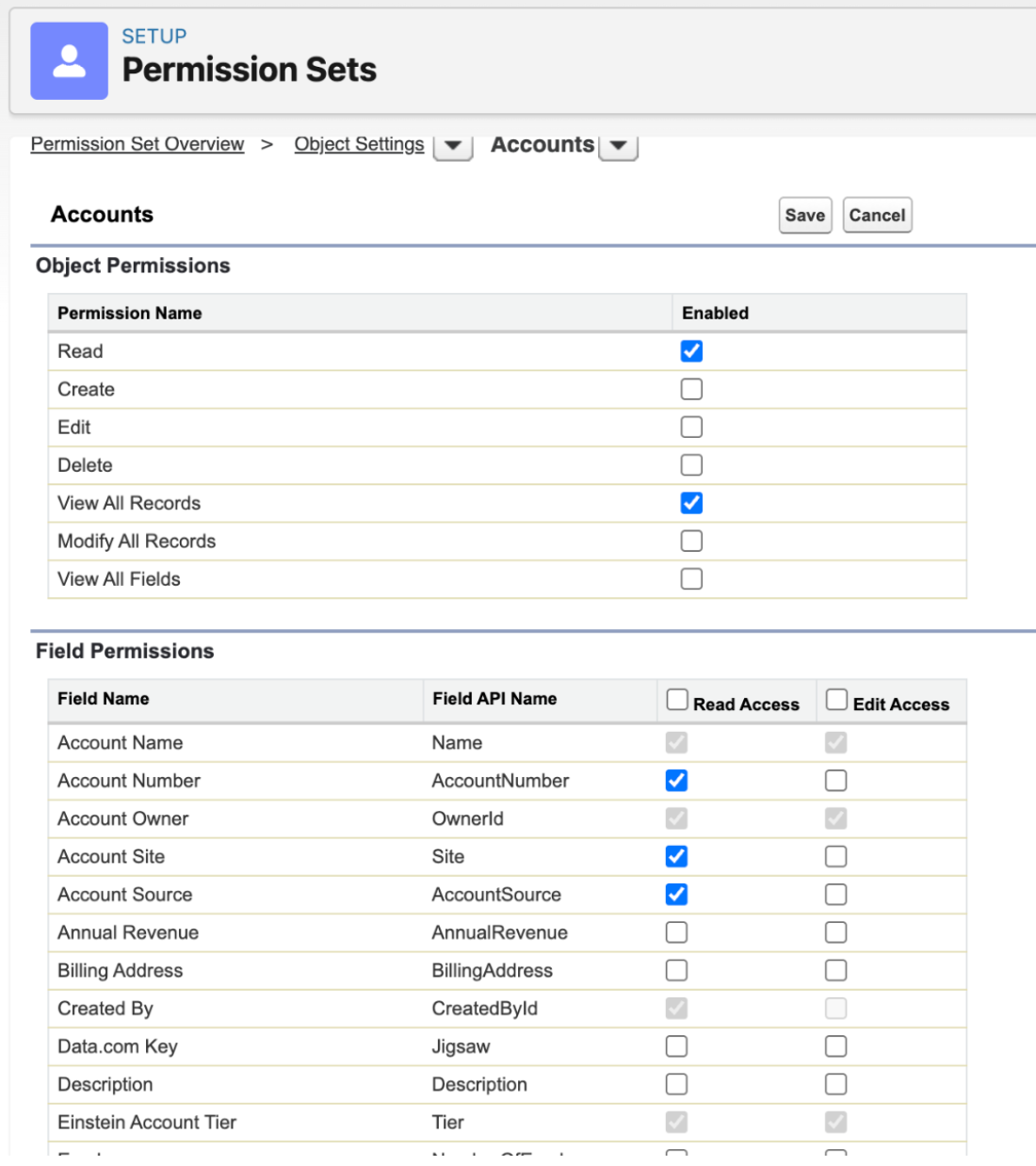

Überprüfen Sie, ob der ausgewählte Nutzer Zugriff auf die Berechtigungen hat. Dieser Vorgang muss für jede aufzunehmende Entität wiederholt werden. Dazu müssen Sie prüfen, ob der Standardzugriff auf der Profilebene des Nutzers auf Private festgelegt ist. Wenn der Zugriff einer Entität auf Private festgelegt ist, kann Ihr Google Cloud -Connector nicht auf das erforderliche Objekt zugreifen und registriert einen Fehler in Cloud Logging. So gewähren Sie Zugriff:

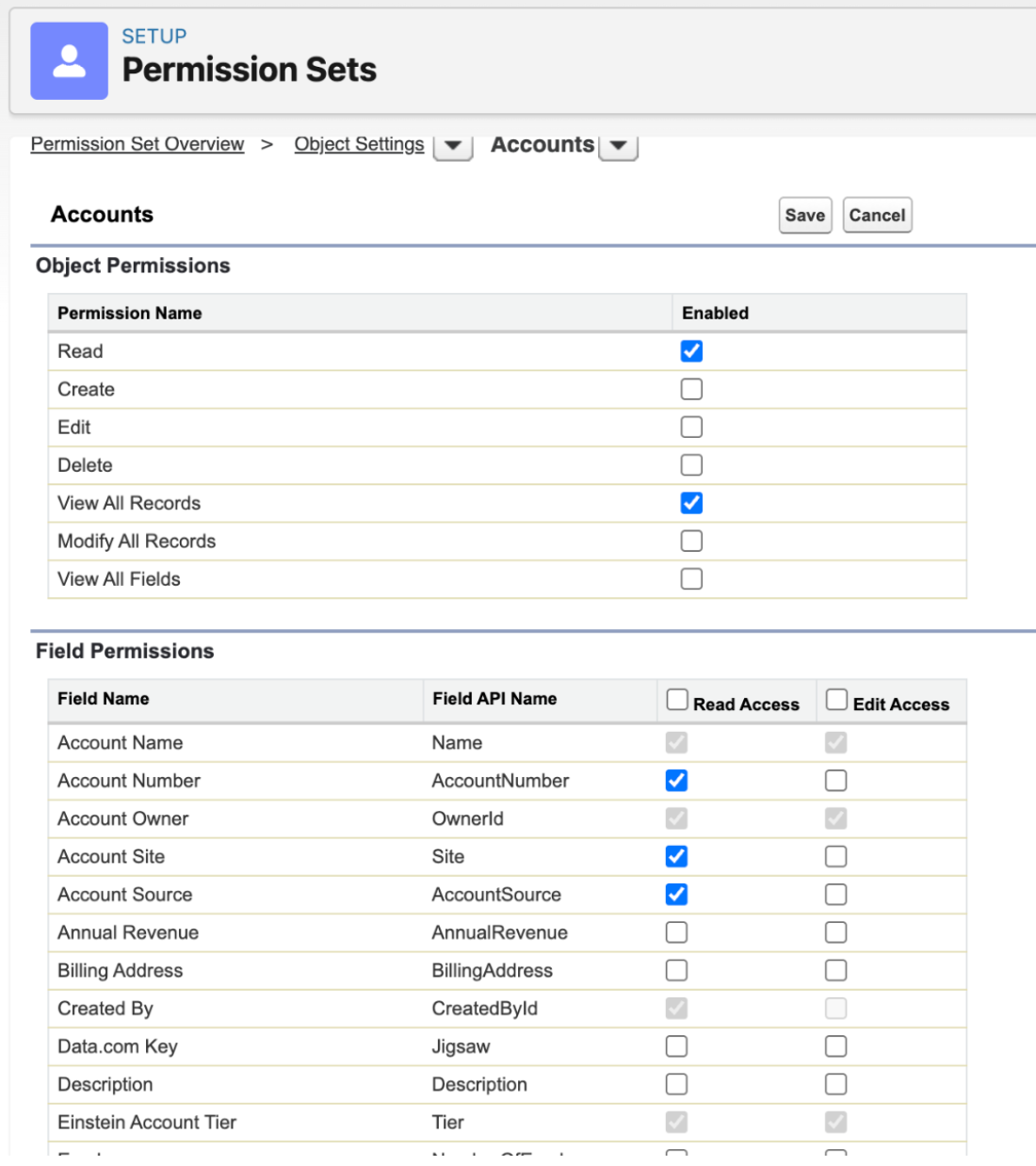

Berechtigungssatz erstellen und für den Nutzer freigeben:

Geben Sie

Permission setsin das Feld für die Schnellsuche ein und wählen Sie Permission Sets (Berechtigungssätze) aus.Klicken Sie auf New (Neu).

Geben Sie einen Namen ein und speichern Sie den Berechtigungssatz.

Öffnen Sie den erstellten Berechtigungssatz und rufen Sie den Bereich Apps auf.

Wählen Sie Object Settings (Objekteinstellungen) aus.

Markieren Sie das Kästchen View All Records (Alle Einträge ansehen).

Gewähren Sie im Bereich Field Permissions (Feldberechtigungen) Lesezugriff auf alle Felder, die Sie synchronisieren möchten.

„Object Settings“ (Objekteinstellungen) Speichern Sie die Einstellungen und kehren Sie zurück.

Wählen Sie im Bereich System die Option System Permissions (Systemberechtigungen) aus.

Aktivieren Sie folgende Mindestberechtigungen:

API enabledView all usersView roles and role hierarchyView setup and configuration

Nutzer dem Berechtigungssatz hinzufügen:

- Geben Sie

Usersin das Feld für die Schnellsuche ein und wählen Sie Users (Nutzer) aus. Wählen Sie den Nutzer aus.

Wählen Sie im Bereich Permission Set Assignments (Zuweisungen des Berechtigungssatzes) die Option Edit assignments (Zuweisungen bearbeiten) aus.

Fügen Sie den neu erstellten Berechtigungssatz dem Bereich Enabled permission sets (Aktivierte Berechtigungssätze) hinzu.

- Geben Sie

Weitere Informationen finden Sie unter Data access in Salesforce und Organization-Wide Sharing Defaults.

Salesforce V2-Datenspeicher erstellen

Console

So synchronisieren Sie über die Google Cloud Console Salesforce-Daten mit Gemini Enterprise:

Rufen Sie in der Google Cloud Console die Seite Gemini Enterprise auf.

Klicken Sie im Navigationsmenü auf Datenspeicher.

Klicken Sie auf Datenspeicher erstellen.

Scrollen Sie auf der Seite Datenquelle auswählen zu Salesforce V2 oder suchen Sie danach, um die Drittanbieterquelle zu verbinden.

Wählen Sie im Bereich Authentifizierungen die Authentifizierungsmethode aus und geben Sie die Authentifizierungsinformationen ein.

Wählen Sie im Bereich Ziele die Option Öffentlich oder Privat aus.

Für den Zieltyp Öffentlich ist keine Einrichtung für den Dienstanhang erforderlich. Geben Sie im Feld Anmelde-URL Ihre Anmelde-URL für den Salesforce-Server ein.

Geben Sie für den Zieltyp Privat alle erforderlichen Informationen ein:

- Dienstanhang: Geben Sie Ihren Dienstanhang ein.

- Basisdomainname: Geben Sie Ihre Basisdomain ein.

- Anmelde-URL: Geben Sie Ihre Anmelde-URL für den Salesforce-Server ein.

Klicken Sie auf Weiter.

Führen Sie im Bereich Zu synchronisierende Entitäten folgende Schritte aus:

Wählen Sie die Entitäten aus, die Sie synchronisieren möchten.

Optional: URL-Feldname: Geben Sie einen Spaltennamen ein, um die URL der Standardentität mit einer benutzerdefinierten URL aus der Salesforce-Tabelle zu überschreiben. Bei diesem Feld wird zwischen Groß- und Kleinschreibung unterschieden.

Beispiel: Wenn die Salesforce-Kontentabelle, die Sie synchronisieren, eine Spalte

websitemit einer bestimmten Websiteadresse für jedes Konto enthält, können Sie hierwebsiteeingeben. Wenn ein Nutzer in seinen Suchergebnissen ein Konto aufruft und auf den Link klickt, wird er zur URL in der Spaltewebsiteweitergeleitet – nicht zur Standard-URL der Salesforce-Datensatzseite.

Optional: Wenn Sie benutzerdefinierte Entitäten hinzufügen möchten, klicken Sie auf Entitäten manuell hinzufügen. Der Name der benutzerdefinierten Entität muss folgendes Format haben:

custom_object_name__c. Beispiel:MyObject__c.

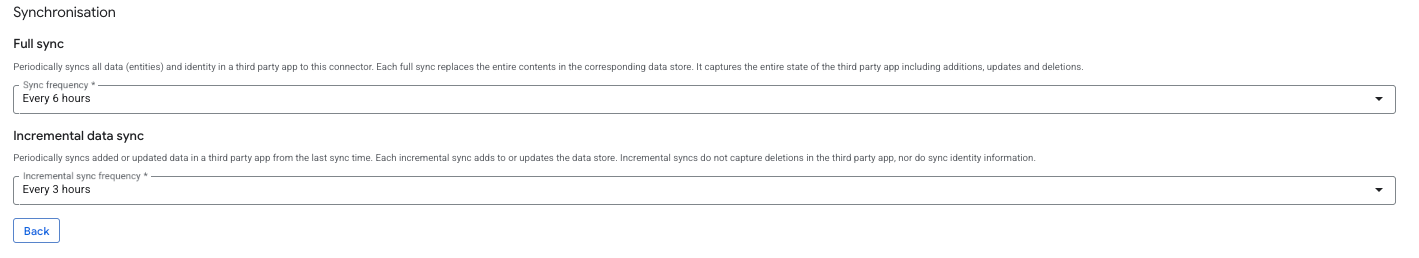

Zu synchronisierende Entitäten Wählen Sie für Vollständige Synchronisierung die Option Synchronisierungshäufigkeit und für Inkrementelle Datensynchronisierung die Option Häufigkeit der inkrementellen Synchronisierung aus. Weitere Informationen finden Sie unter Synchronisierungspläne.

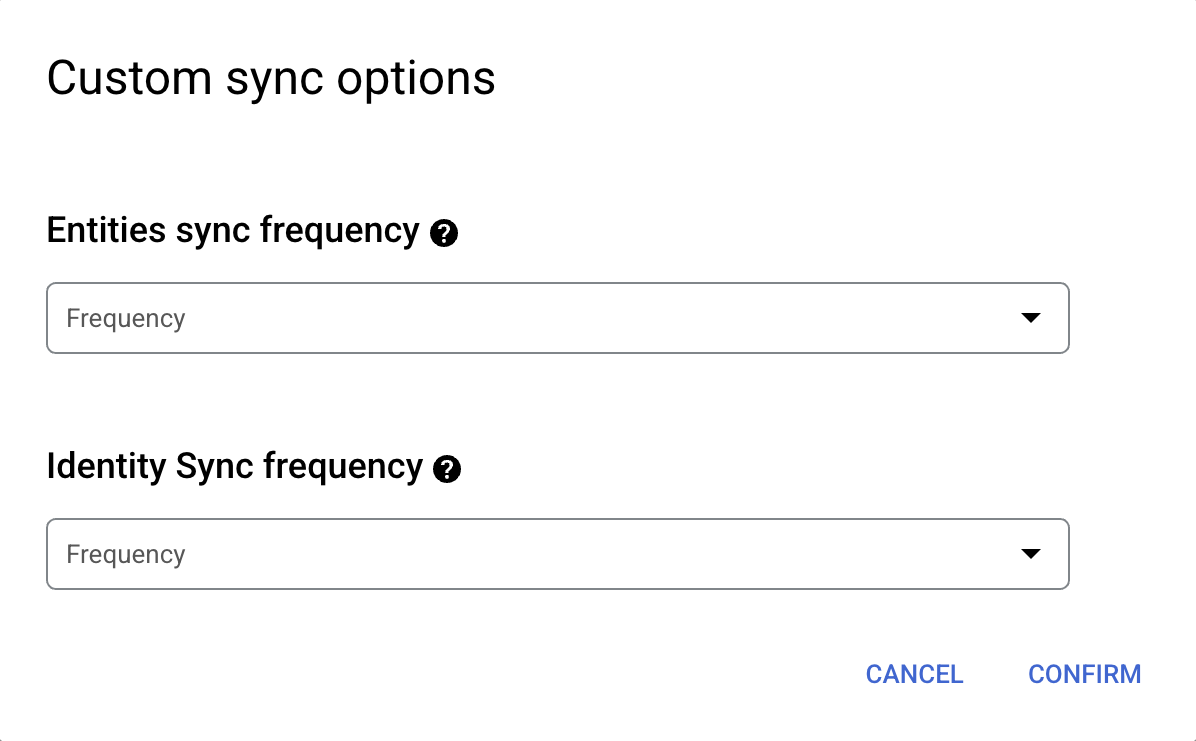

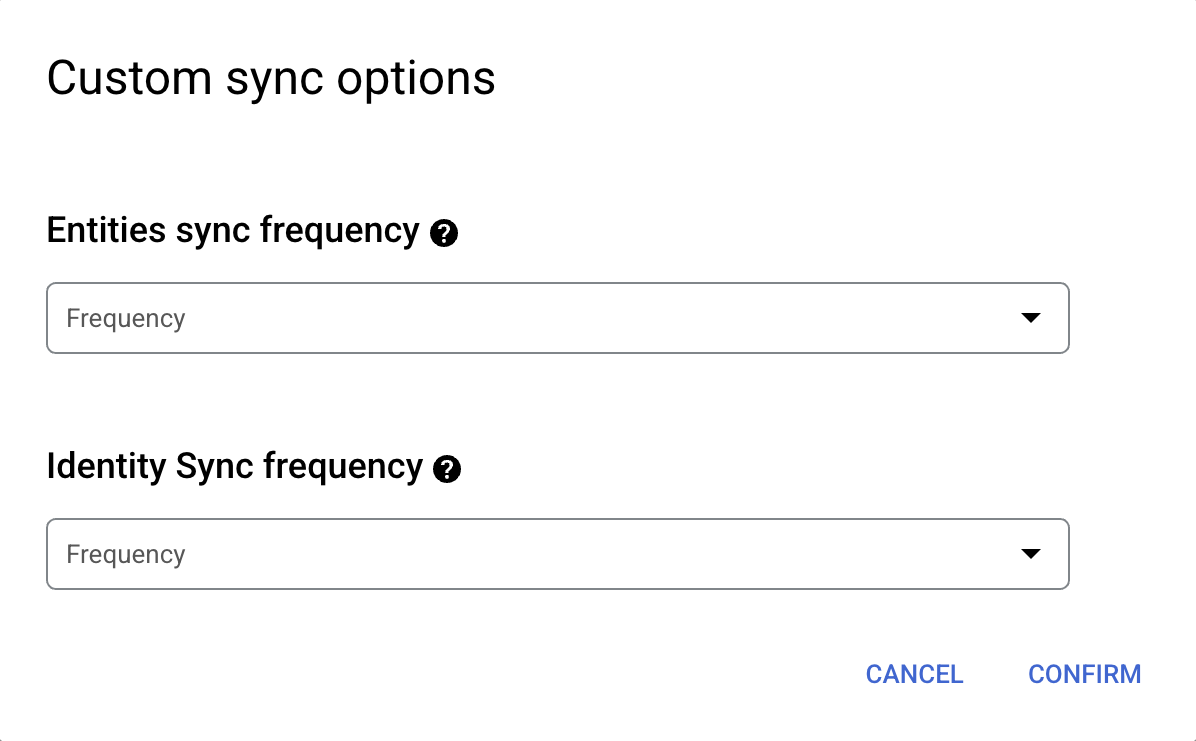

Synchronisierungshäufigkeit festlegen - Optional: Um separate vollständige Synchronisierungen von Entitäten und Identitäten zu planen, maximieren Sie das Menü unter Vollständige Synchronisierung. Wählen Sie Benutzerdefinierte Optionen aus. Legen Sie im Dialogfeld Benutzerdefinierte Synchronisierungsoptionen die Häufigkeit für Entitäten und Identitäten fest.

Separate Zeitpläne für die vollständige Synchronisierung von Entitäten und Identitäten festlegen

Klicken Sie auf Weiter.

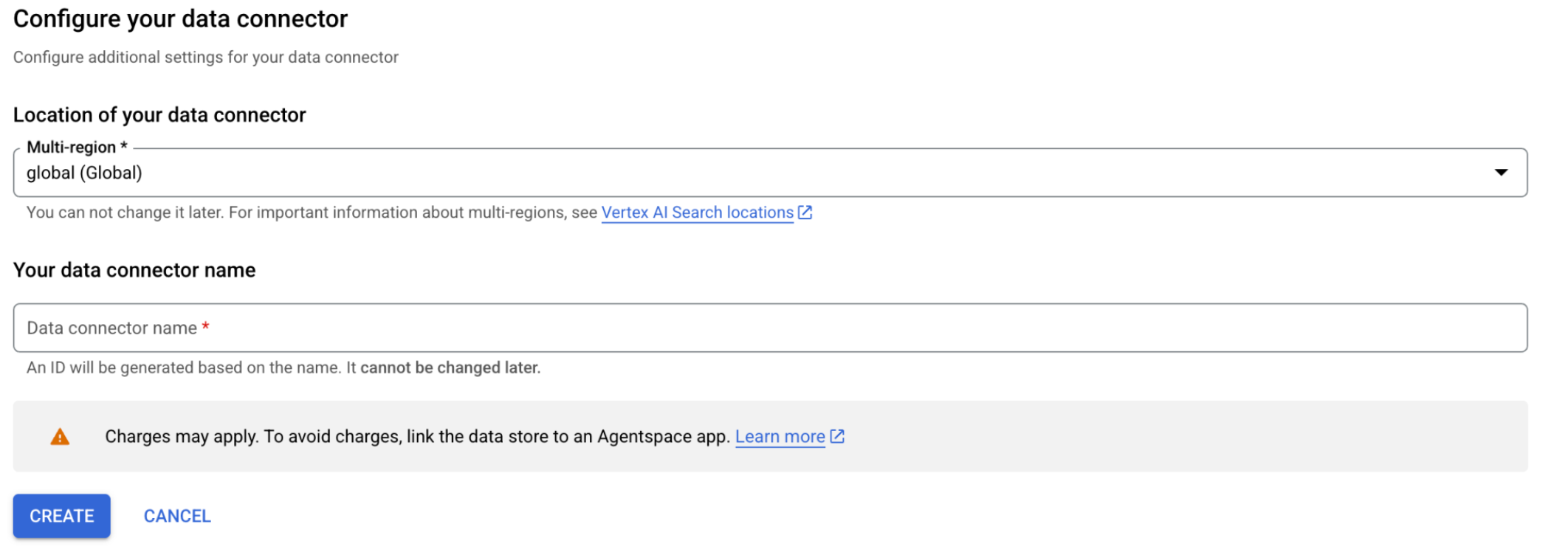

Führen Sie im Bereich Daten-Connector konfigurieren folgende Schritte aus:

- Wählen Sie eine Region für Ihren Datenspeicher aus.

- Geben Sie einen Namen für den Datenspeicher ein.

- Klicken Sie auf Erstellen. Gemini Enterprise erstellt den Datenspeicher und zeigt ihn auf der Seite Datenspeicher an.

Daten-Connector konfigurieren

Wenn Sie den Status der Aufnahme prüfen möchten, rufen Sie die Seite Datenspeicher auf und klicken auf den Namen des Datenspeichers, um entsprechende Details auf der Seite Daten anzeigen zu lassen. Der Connector-Status ändert sich von Wird erstellt zu Wird ausgeführt, wenn mit der Synchronisierung von Daten begonnen wird. Wenn die Aufnahme abgeschlossen ist, ändert sich der Status zu Aktiv. Das bedeutet, dass die Verbindung zu Ihrer Datenquelle eingerichtet ist und auf die nächste geplante Synchronisierung gewartet wird.

Je nach Datenmenge kann die Aufnahme einige Minuten oder mehrere Stunden dauern.

OAuth-verbundene App installieren

Wenn Sie die OAuth-Authentifizierung verwenden, müssen Sie die externe Client-App installieren, die Sie im Bereich Verbundene App in Salesforce erstellen und konfigurieren erstellt haben. Rufen Sie in Ihrem Salesforce-Konto die Seite Connected Apps OAuth Usage (OAuth-Nutzung verbundener Apps) auf und installieren Sie die App. Weitere Informationen finden Sie unter Connected App Usage Restrictions Change.

Ratenbegrenzungen

Die standardmäßige Ratenbegrenzung für den Salesforce-Connector beträgt 5 Anfragen pro Sekunde.

Fehlermeldungen

In der folgenden Tabelle sind die Fehlermeldungen aufgeführt, die beim Verwenden des Salesforce-Connectors angezeigt werden können:

| Fehlermeldung | Beschreibung | Problembehebung |

|---|---|---|

| Die Initialisierung des Connectors ist aufgrund eines Pipelinefehlers fehlgeschlagen. Löschen Sie den Connector und versuchen Sie noch einmal, ihn zu erstellen. | Der Connector konnte aufgrund eines Pipelinefehlers nicht initialisiert werden. Dies ist auf einen internen Dienstfehler zurückzuführen. | Löschen Sie den vorhandenen Connector und erstellen Sie ihn neu. |

| Der Connector ist gesperrt, weil das Projekt dem VPC-SC-Perimeter hinzugefügt wurde. Erstellen Sie den Datenspeicher neu. | Nach dem Erstellen des Datenspeichers wurde dieses Projekt dem VPC Service Controls-Perimeter hinzugefügt. | Löschen Sie den vorhandenen Datenspeicher und erstellen Sie ihn neu. So wird sichergestellt, dass der Datenspeicher für den Betrieb innerhalb des VPC Service Controls-Perimeters korrekt konfiguriert ist. |

| Die Verbindung ist nicht aktiv. Verbindungsstatus „FEHLER“ und Beschreibung: Fehler beim Abrufen von OAuth-Tokeninformationen. [INVALID_GRANT] Es sind keine Clientanmeldedaten für den Nutzer aktiviert. | Bei der Authentifizierung mit JWT-Clientanmeldedaten ist die Verbindung nicht aktiv, da das OAuth-Token nicht abgerufen werden kann. |

|

| Die Verbindung ist nicht aktiv. Verbindungsstatus „FEHLER“ und Beschreibung: INVALID_LOGIN: Ungültiger Nutzername, ungültiges Passwort, ungültiges Sicherheitstoken oder Nutzer gesperrt. | Die Verbindung ist aufgrund nicht korrekter Anmeldedaten fehlgeschlagen. Die Verbindung ist aufgrund eines ungültigen Nutzernamens, Passworts oder Sicherheitstokens nicht aktiv. |

|

| Die Verbindung ist nicht aktiv. Verbindungsstatus „FEHLER“ und Beschreibung: Fehler beim Abrufen von OAuth-Tokeninformationen. [INVALID_GRANT] Die Zielgruppe ist ungültig. | Die Verbindung ist fehlgeschlagen, weil beim Abrufen des OAuth-Tokens für die JWT-Authentifizierung eine ungültige Zielgruppe zurückgegeben wurde. Das liegt wahrscheinlich an nicht korrekten Nutzeranmeldedaten. | Prüfen Sie, ob Nutzername und Passwort korrekt sind. Der Nutzername ist in der Regel eine E‑Mail-Adresse, z. B. nutzer@beispiel.de. |

| [INVALID_SESSION_ID] Ungültige oder abgelaufene Sitzung. Versuchen Sie erneut, eine Verbindung herzustellen. Besteht das Problem weiterhin, kann das folgende Gründe haben: A) Sie haben die Sitzungsbegrenzung für diesen Nutzer überschritten. B) Möglicherweise ist für Ihr Konto die Multi-Faktor-Authentifizierung erforderlich. C) „Lock sessions to the IP they are generated from“ (Sitzungen an die IP-Adresse binden, von der sie generiert werden) ist in den Salesforce-Sicherheitseinstellungen aktiviert und Ihre IP-Adresse ändert sich zwischen Anfragen. | Die Sitzung ist nicht mehr gültig. Das kann vorkommen, wenn Sie die Sitzungsbegrenzung überschritten haben oder für Ihr Konto eine Multi-Faktor-Authentifizierung (MFA) erforderlich ist. Der Fehler kann auch auftreten, wenn eine Sicherheitseinstellung aktiviert ist, die Ihre Sitzung an eine bestimmte IP-Adresse bindet und sich Ihre IP-Adresse geändert hat. |

|

Bekannte Einschränkungen

Kategoriebasierte Access Control Lists für Versionen von Wissensartikeln werden nicht unterstützt.

Aufgaben sind nur für Nutzer mit der Berechtigung Alle Daten anzeigen, für Aufgabeninhaber und für Nutzer mit Zugriff über die Hierarchie sichtbar.

Wenn Sie einem VPC Service Controls-Perimeter (VPC-SC) ein Projekt hinzufügen, nachdem Sie eine Verbindung erstellt haben, schlägt die Connector-Synchronisierung fehl.

Wenn Sie Entitäten manuell hinzufügen, werden nur Salesforce-Objekte vom Typ Custom Object__c unterstützt, d. h. beutzerdefinierte Objekte, deren Variablennamen auf „__c“ enden.

Salesforce verbinden (V1)

Vorbereitung

Führen Sie vor dem Einrichten der Verbindung folgende Schritte aus:

- Sie benötigen entweder ein Enterprise- oder ein Developer-Abo. Testkonten werden nicht unterstützt.

- Richten Sie die Zugriffssteuerung für Ihre Datenquelle ein. Informationen zum Einrichten der Zugriffssteuerung finden Sie unter Zugriffssteuerungen für benutzerdefinierte Datenquellen konfigurieren.

- Prüfen Sie, ob die Salesforce-CORS-Zulassungsliste Google Cloudenthält.

- Informationen zum Konfigurieren der Zulassungsliste finden Sie unter Enable CORS for OAuth Endpoints.

- Wenn Sie Google Cloudeinbeziehen möchten, fügen Sie

https://console.cloud.google.com/als Ursprungs-URL hinzu und speichern Sie die Konfiguration.

Externe Client-App in Salesforce erstellen und konfigurieren

Sie müssen Gemini Enterprise in Salesforce für die API-Einbindung als externe Client-App (verbundene App) einrichten.

Nachdem Sie Gemini Enterprise als externe Client-App (verbundene App) eingerichtet haben, können Sie die folgenden Authentifizierungsinformationen abrufen, die zum Erstellen eines Salesforce-Connectors in Gemini Enterprise erforderlich sind.

- Instanz-URL

- Nutzer-ID oder Client-ID

- Consumer-Secret oder Clientschlüssel

So aktivieren Sie OAuth 2.0 und rufen die Authentifizierungsinformationen ab:

Klicken Sie in Ihrer Salesforce-App auf das Symbol für die Einrichtung und wählen Sie dann Setup (Einrichtung) aus.

„Setup“ (Einrichtung) Geben Sie

Appsin das Feld für die Schnellsuche ein und wählen Sie App manager (App-Manager) aus.Wählen Sie New external client app (Neue externe Client-App) aus.

„New external client app“ (Neue externe Client-App) Geben Sie die erforderlichen grundlegenden Informationen für Ihre externe Client-App (verbundene App) ein, z. B. External client app name (Name der externen Client-App), API name (API-Name) und Contact email (Kontakt-E-Mail-Adresse).

Konfigurieren Sie im Bereich API (Enable OAuth settings) (API (OAuth-Einstellungen aktivieren)) die folgenden OAuth-Einstellungen. Weitere Informationen finden Sie unter Enable OAuth Settings for API Integration.

- Markieren Sie das Kästchen Enable OAuth (OAuth aktivieren).

- Geben Sie

https://vertexaisearch.cloud.google.com/console/oauth/salesforce_oauth.htmlfür Callback URL (Callback-URL) ein. - Fügen Sie im Abschnitt Selected OAuth scopes (Ausgewählte OAuth-Bereiche) die folgenden Bereiche hinzu: Full access (full) (Vollzugriff (full)), Manage user data via APIs (api) (Nutzerdaten über APIs verwalten (api)) und Perform requests at any time (refresh_token, offline_access) (Jederzeit Anfragen ausführen (refresh_token, offline_access)). Weitere Informationen finden Sie unter OAuth Tokens and Scopes.

- Markieren Sie das Kästchen Enable Client Credentials Flow (Ablauf für Clientanmeldedaten aktivieren).

- Markieren Sie das Kästchen Enable Authorization Code and Credentials Flow (Autorisierungscode- und Anmeldedatenablauf aktivieren).

- Klicken Sie auf Create (Erstellen).

OAuth-Einstellungen aktivieren – OAuth2-JWT

Zugriff durch externe Client-Apps vorab autorisieren

Nachdem Sie die externe Client-App erstellt haben, müssen Sie bestimmten Nutzern oder Berechtigungssätzen explizit die Berechtigung zum Zugriff auf diese App erteilen.

- Geben Sie

External client appin das Feld für die Schnellsuche ein und wählen Sie External client app manager (Manager für externe Client-Apps) aus. - Klicken Sie auf den Namen der externen Client-App, die Sie erstellt haben.

- Klicken Sie auf dem Tab Policies (Richtlinien) auf Edit (Bearbeiten), um die App-Details anzupassen.

Führen Sie im Bereich OAuth Policies (OAuth-Richtlinien) folgende Schritte aus:

- Wählen Sie im Feld Permitted users (Berechtigte Nutzer) die Option Admin approved users are pre-authorized (Vom Administrator genehmigte Nutzer sind vorab autorisiert) aus.

Im Bereich OAuth Flow and External Client App Enhancement (OAuth-Ablauf und externe Client-App-Erweiterung):

- Markieren Sie das Kästchen Enable Client Credentials Flow (Ablauf für Clientanmeldedaten aktivieren).

- Geben Sie die E‑Mail-ID des Nutzers ein.

Wählen Sie im Feld Refresh Token Policy (Richtlinie für Aktualisierungstoken) die Option Refresh token is valid until revoked (Aktualisierungstoken ist bis zum Widerruf gültig) aus.

Wählen Sie im Feld IP Relaxation (IP-Lockerung) die Option Relax IP restrictions (IP-Einschränkungen lockern) aus.

OAuth-Richtlinien – OAuth2-Clientanmeldedaten

Mit der Funktion „IP Relaxation“ (IP-Lockerung) wird gesteuert, ob externe Clientanwendungen (verbundene Apps) durch definierte IP-Adressbereiche eingeschränkt werden. IP-Einschränkungen werden auf Grundlage der Einstellungen des Nutzerprofils erzwungen. Sie müssen prüfen, ob in den Nutzereinstellungen ein organisationsweiter IP-Bereich erzwungen wird. Ist Enforce login IP ranges on every request (IP-Bereiche für die Anmeldung bei jeder Anfrage erzwingen) aktiviert, werden die vorhandenen IP-Einschränkungen durch die Festlegung von IP Relaxation (IP-Lockerung) auf Relax IP restrictions (IP-Einschränkungen lockern) nicht überschrieben. Weitere Informationen finden Sie unter IP-Connected App IP Relaxation and Continuous IP Enforcement.

- Wenn Sie IP-Einschränkungen in der externen Client-App (verbundene App) erzwingen möchten, richten Sie eine vertrauenswürdige IP-Adresse ein. Weitere Informationen finden Sie unter Configure Trusted IP Ranges for a Connected App.

- Wenn Sie keine Einschränkungen für den IP-Zugriff haben möchten, darf Enforce login IP ranges on every request (IP-Bereiche für die Anmeldung bei jeder Anfrage erzwingen) nicht ausgewählt sein.

Wählen Sie im Bereich App Policies (App-Richtlinien) die Profile und Berechtigungssätze aus, für die dieser Authentifizierungstyp autorisiert werden muss.

„App Policies“ (App-Richtlinien) Klicken Sie auf Save (Speichern).

Gehen Sie zum Tab Settings (Einstellungen).

Klicken Sie im Bereich OAuth Settings (OAuth-Einstellungen) auf Consumer Key and Secret (Consumer-Key und ‑Secret) und kopieren Sie

Consumer keyundConsumer secret.

Anmelde-URL abrufen

So rufen Sie die Anmelde-URL für Ihre Salesforce-Instanz ab:

- Geben Sie

My domainin das Feld für die Schnellsuche ein und wählen Sie My domain (Meine Domain) aus. - Kopieren Sie die Domain, die auf

my.salesforce.comendet. - Fügen Sie

https://am Anfang der kopierten Domain hinzu. Dies ist die Instanz-URL, die Sie benötigen, wenn Sie den Salesforce-Connector in Gemini Enterprise erstellen. Die Instanz-URL muss das folgende Format haben:https://DOMAIN_NAME.my.salesforce.com.

Mindestberechtigungen für Nutzer konfigurieren

So prüfen Sie, ob der den Connector konfigurierende Nutzer die erforderlichen Mindestberechtigungen zum Abrufen von Daten hat:

- Geben Sie

Profilesin das Feld für die Schnellsuche ein und wählen Sie Profiles (Profile) aus. - Wählen Sie das Nutzerprofil aus, unter dem der Connector ausgeführt wird.

- Gehen Sie zum Bereich Standard object permissions (Standardberechtigungen für Objekte) und überprüfen Sie die Berechtigungen.

Überprüfen Sie, ob der ausgewählte Nutzer Zugriff auf die Berechtigungen hat. Dieser Vorgang muss für jede aufzunehmende Entität wiederholt werden. Dazu müssen Sie prüfen, ob der Standardzugriff auf der Profilebene des Nutzers auf Private festgelegt ist. Wenn der Zugriff einer Entität auf Private festgelegt ist, kann Ihr Google Cloud -Connector nicht auf das erforderliche Objekt zugreifen und registriert einen Fehler in Cloud Logging.

So gewähren Sie Zugriff:

Berechtigungssatz erstellen und für den Nutzer freigeben:

Geben Sie

Permission setsin das Feld für die Schnellsuche ein und wählen Sie Permission Sets (Berechtigungssätze) aus.Klicken Sie auf New (Neu).

Geben Sie einen Namen ein und speichern Sie den Berechtigungssatz.

Öffnen Sie den erstellten Berechtigungssatz und rufen Sie den Bereich Apps auf.

Wählen Sie Object Settings (Objekteinstellungen) aus.

Markieren Sie das Kästchen View All Records (Alle Einträge ansehen).

Gewähren Sie im Bereich Field Permissions (Feldberechtigungen) Lesezugriff auf alle Felder, die Sie synchronisieren möchten.

„Object Settings“ (Objekteinstellungen) Speichern Sie die Einstellungen und kehren Sie zurück.

Wählen Sie im Bereich „System“ die Option System Permissions (Systemberechtigungen) aus.

Aktivieren Sie folgende Mindestberechtigungen:

API enabledView all usersView roles and role hierarchyView setup and configuration

Nutzer dem Berechtigungssatz hinzufügen:

- Geben Sie

Usersin das Feld für die Schnellsuche ein und wählen Sie Users (Nutzer) aus. Wählen Sie den Nutzer aus.

Wählen Sie im Bereich Permission Set Assignments (Zuweisungen des Berechtigungssatzes) die Option Edit assignments (Zuweisungen bearbeiten) aus.

Fügen Sie den neu erstellten Berechtigungssatz dem Bereich Enabled permission sets (Aktivierte Berechtigungssätze) hinzu.

- Geben Sie

Weitere Informationen finden Sie unter Data access in Salesforce und Organization-Wide Sharing Defaults.

Salesforce-Datenspeicher (V1) erstellen

Console

So synchronisieren Sie über die Google Cloud Console Salesforce-Daten mit Gemini Enterprise:

Rufen Sie in der Google Cloud Console die Seite Gemini Enterprise auf.

Klicken Sie im Navigationsmenü auf Datenspeicher.

Klicken Sie auf Datenspeicher erstellen.

Scrollen Sie auf der Seite Datenquelle auswählen zu Salesforce oder suchen Sie danach, um die Drittanbieterquelle zu verbinden.

Geben Sie Ihre Salesforce-Authentifizierungsinformationen ein.

Wählen Sie aus, welche Entitäten synchronisiert werden sollen, und klicken Sie auf Weiter.

Wählen Sie für Vollständige Synchronisierung die Option Synchronisierungshäufigkeit und für Inkrementelle Datensynchronisierung die Option Häufigkeit der inkrementellen Synchronisierung aus. Weitere Informationen zu Synchronisierungszeitplänen

Wenn Sie separate vollständige Synchronisierungen für Entitäts- und Identitätsdaten planen möchten, maximieren Sie das Menü unter Vollständige Synchronisierung und wählen Sie Benutzerdefinierte Optionen aus.

Separate Zeitpläne für die vollständige Synchronisierung von Entitäts- und Identitätsdaten festlegen Wählen Sie eine Region für Ihren Datenspeicher aus.

Geben Sie einen Namen für den Datenspeicher ein.

Klicken Sie auf Erstellen. Gemini Enterprise erstellt den Datenspeicher und zeigt ihn auf der Seite Datenspeicher an.

Wenn Sie den Status der Aufnahme prüfen möchten, rufen Sie die Seite Datenspeicher auf und klicken auf den Namen des Datenspeichers, um entsprechende Details auf der Seite Daten anzeigen zu lassen. Der Connector-Status ändert sich von Wird erstellt zu Wird ausgeführt, wenn mit der Synchronisierung von Daten begonnen wird. Wenn die Aufnahme abgeschlossen ist, ändert sich der Status zu Aktiv. Das bedeutet, dass die Verbindung zu Ihrer Datenquelle eingerichtet ist und auf die nächste geplante Synchronisierung gewartet wird.

Je nach Datenmenge kann die Aufnahme einige Minuten oder mehrere Stunden dauern.

Weitere Informationen

Wenn Sie Ihren Datenspeicher an eine App anhängen möchten, erstellen Sie eine App und wählen Sie Ihren Datenspeicher aus. Folgen Sie dazu der Anleitung unter App erstellen.

Unter Vorschau der Suchergebnisse wird beschrieben, wie Sie sich ansehen können, wie Ihre Suchergebnisse nach der Einrichtung der App und des Datenspeichers aussehen werden. Wenn Sie die Zugriffssteuerung von Drittanbietern verwendet haben, lesen Sie Vorschau der Ergebnisse für Apps mit Zugriffssteuerung von Drittanbietern anzeigen.

Informationen zum Aktivieren von Benachrichtigungen für den Datenspeicher finden Sie unter Benachrichtigungen für Drittanbieter-Datenspeicher konfigurieren.