Requisitos previos

Antes de configurar una puerta de enlace, debes obtener los permisos de Identity and Access Management (IAM) adecuados, asegurarte de que tu proyecto tenga una política de red apropiada y habilitar el tráfico de salida.

Consulta Antes de comenzar a usar Cloud NAT para obtener más detalles.

La puerta de enlace de Cloud NAT usa subredes externas leaf como entradas. Para obtener más información sobre cómo configurar subredes externas para Cloud NAT, consulta Crea subredes externas para Cloud NAT.

Crea y administra puertas de enlace de Cloud NAT con tiempos de espera de conexión

En este documento, se describe cómo crear y administrar puertas de enlace de Cloud NAT con tiempos de espera de conexión. En este caso de uso, se crea una configuración similar a la del primer caso, pero se especifican tiempos de espera para las conexiones establecidas a través de la puerta de enlace de Cloud NAT.

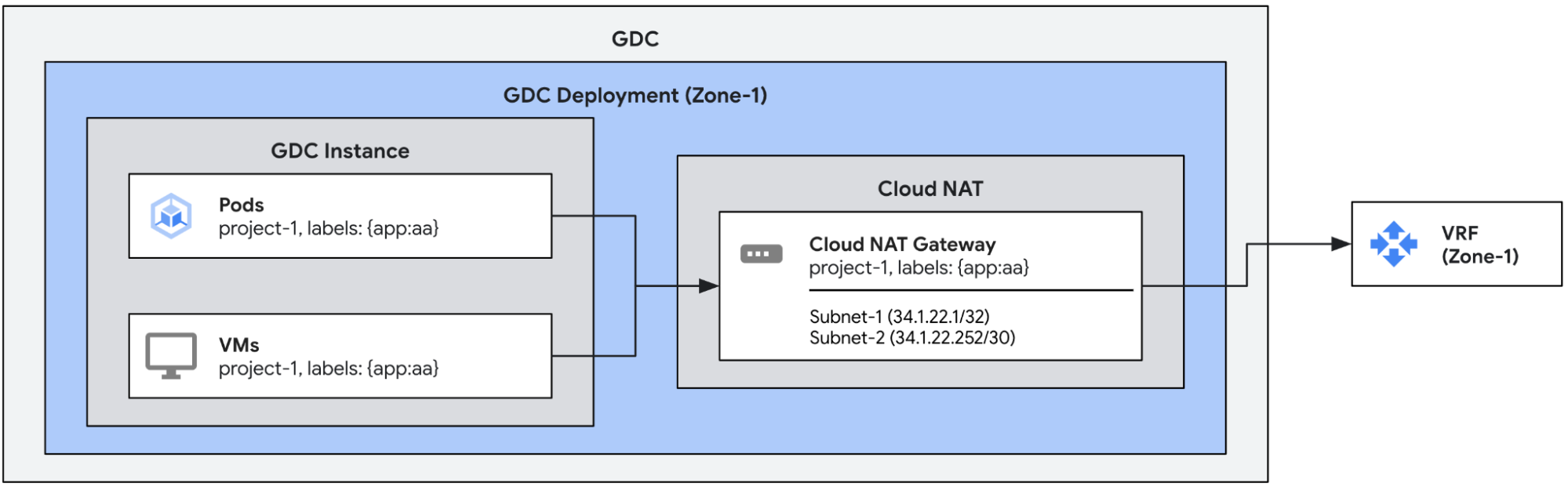

En el siguiente diagrama, se muestra un ejemplo de configuración de puerta de enlace con varias IPs de salida:

De forma predeterminada, las conexiones de salida creadas a través de una puerta de enlace de Cloud NAT tienen los siguientes tiempos de espera. Puedes configurarlos manualmente si es necesario.

| Tiempo de espera | Valor predeterminado (segundos) |

| Conexiones que no son TCP | 60 |

| Conexiones TCP inactivas | 8000 |

| Desconexión de conexiones TCP | 10 |

| Establecimiento de conexión TCP | 60 |

Crea una puerta de enlace de Cloud NAT con tiempos de espera

En este ejemplo, se define una sola puerta de enlace de Cloud NAT con tiempos de espera de conexión.

Al igual que en el ejemplo anterior, esta configuración asigna las IPs de salida de subnet-1 y subnet-2 al tráfico saliente de los extremos con la etiqueta app:aa.

Además, esta configuración anula los tiempos de espera predeterminados con valores personalizados.

apiVersion: networking.gdc.goog/v1

kind: CloudNATGateway

metadata:

namespace: project-1

name: gateway-1

spec:

workloadSelector: # Immutable

labelSelector:

workloads:

matchLabels:

app: aa

subnetRefs: # Mutable

- subnet-1

- subnet-2

connectionOptions: # Mutable

nonTCPTimeoutSeconds: 10 # All non-TCP connections. 60 by default

tcpTimeoutSeconds: 900 # Established TCP connections. 8000 by default

tcpTeardownTimeoutSeconds: 10 # TCP connection teardown. 10 by default

tcpEstablishmentTimeoutSeconds: 10 # TCP connection establishment. 60 by default

Puedes verificar el estado de las puertas de enlace con el siguiente comando kubectl.

export MGMT_KUBECONFIG=<path_to_management_kubeconfig>

kubectl get cloudnatgateways gateway-1 -n project-1 --kubeconfig "${MGMT_KUBECONFIG:?}"

Si se configuró correctamente, el campo de condición de estado de la puerta de enlace de Cloud NAT muestra la condición del tipo Ready establecida en true y las subredes marcadas como OK, como se muestra en el siguiente ejemplo de resultado.

apiVersion: networking.gdc.goog/v1

kind: CloudNATGateway

metadata:

namespace: project-1

name: gateway-1

spec:

workloadSelector: # Immutable

labelSelector:

workloads:

matchLabels:

app: aa

subnetRefs: # Mutable

- subnet-1

- subnet-2

connectionOptions: # Mutable

nonTCPTimeoutSeconds: 10

tcpTimeoutSeconds: 900

tcpTeardownTimeoutSeconds: 10

tcpEstablishmentTimeoutSeconds: 10

status:

conditions:

- lastTransitionTime: "2025-08-20T21:31:36Z"

message: ""

observedGeneration: 1

reason: Ready

status: "True"

type: Ready

- lastTransitionTime: "2025-08-20T21:31:36Z"

message: ""

observedGeneration: 1

reason: Ready

status: "True"

type: SubnetsReady

- lastTransitionTime: "2025-08-20T21:31:36Z"

message: ""

observedGeneration: 1

reason: Ready

status: "True"

type: PerimeterConfigurationReady

- lastTransitionTime: "2025-08-20T21:31:36Z"

message: ""

observedGeneration: 1

reason: Ready

status: "True"

type: EgressRoutesReady

subnets:

- name: subnet-1

status: OK

- name: subnet-2

status: OK

Para verificar que la nueva configuración esté en vigencia, puedes consultar el estado de las puertas de enlace.