Artifact Analysis è una famiglia di servizi che fornisce analisi della composizione del software e archiviazione e recupero dei metadati. I suoi punti di rilevamento sono integrati in una serie di Google Cloud prodotti come Artifact Registry e Google Kubernetes Engine (GKE) per un'attivazione rapida. Il servizio funziona con entrambi i prodotti proprietari di Google Cloud's e consente anche di archiviare informazioni da origini di terze parti. I servizi di scansione utilizzano un archivio di vulnerabilità comune per confrontare i file con le vulnerabilità note.

Questo servizio in precedenza era noto come Container Analysis. Il nuovo nome non modifica i prodotti o le API esistenti, ma riflette la gamma di funzionalità in espansione del prodotto oltre i container.

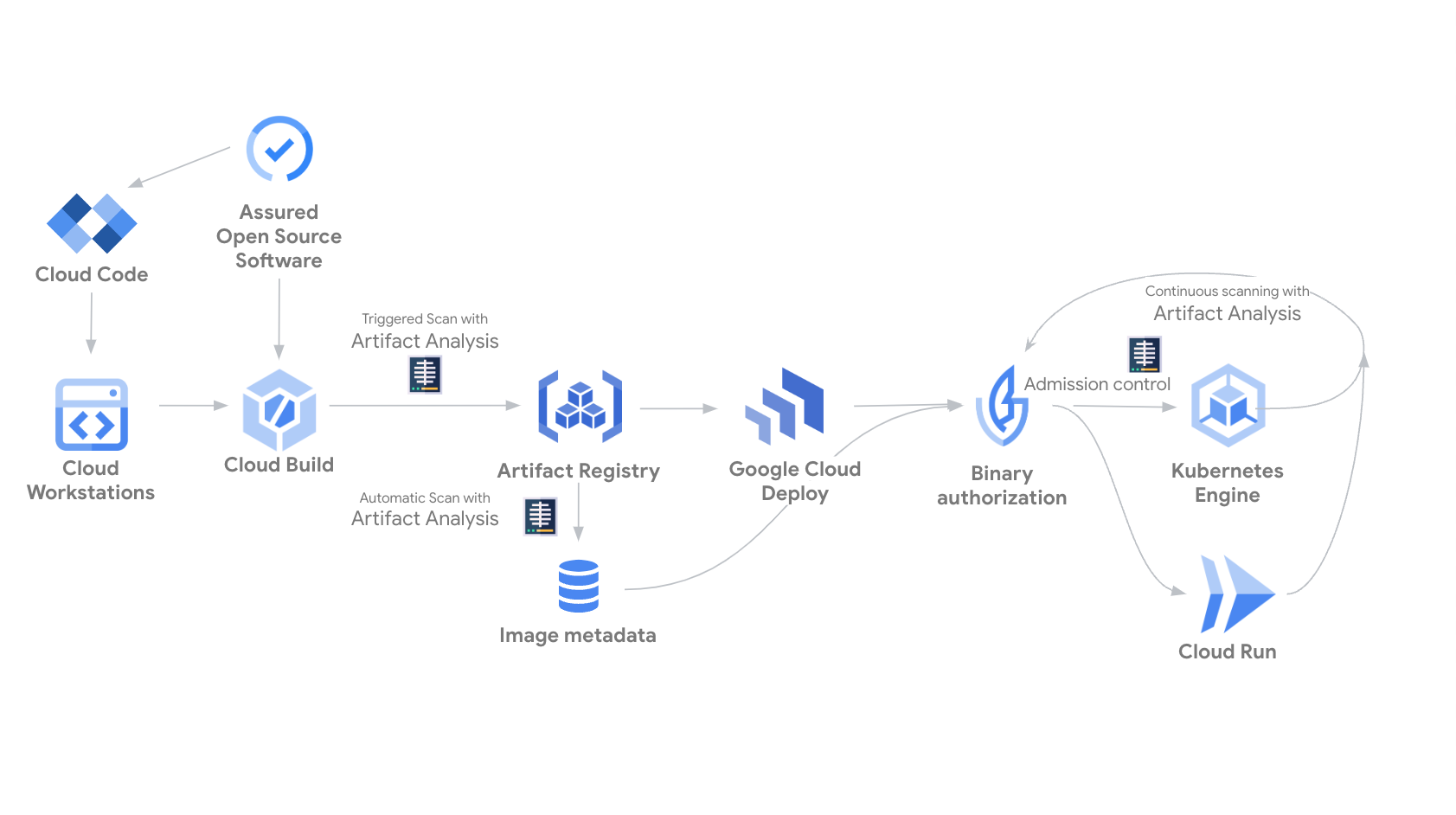

Figura 1. Diagramma che mostra Artifact Analysis che crea e interagisce con i metadati negli ambienti di origine, build, archiviazione, deployment ed esecuzione.

Scansione del registro

Questa sezione descrive le funzionalità di analisi delle vulnerabilità di Artifact Analysis basate su Artifact Registry ed elenca i prodotti correlati Google Cloudin cui puoi abilitare funzionalità complementari per supportare la tua postura di sicurezza.

Scansione automatica in Artifact Registry

- Il processo di scansione viene attivato automaticamente ogni volta che esegui il push di una nuova immagine in Artifact Registry. Le informazioni sulle vulnerabilità vengono aggiornate continuamente quando vengono rilevate nuove vulnerabilità. Artifact Registry include l'analisi dei pacchetti di linguaggio dell'applicazione. Per iniziare, abilita la scansione automatica.

Gestione centralizzata dei rischi con Security Command Center

- Security Command Center centralizza la sicurezza del cloud, offrendo analisi delle vulnerabilità, rilevamento delle minacce, monitoraggio della postura e gestione dei dati. Security Command Center aggrega i risultati delle vulnerabilità dalle scansioni di Artifact Registry, consentendoti di visualizzare le vulnerabilità delle immagini container all'interno dei carichi di lavoro in esecuzione, in tutti i progetti insieme agli altri rischi per la sicurezza in Security Command Center. Puoi anche esportare questi risultati in BigQuery per un'analisi approfondita e l'archiviazione a lungo termine. Per ulteriori informazioni, consulta Valutazione delle vulnerabilità di Artifact Registry.

Analisi delle vulnerabilità dei carichi di lavoro GKE - livello standard

- Nell'ambito della dashboard sulla postura di sicurezza di GKE, l'analisi delle vulnerabilità dei carichi di lavoro fornisce il rilevamento delle vulnerabilità del sistema operativo delle immagini container. La scansione è senza costi e può essere abilitata per cluster. I risultati sono disponibili per la visualizzazione nella dashboard sulla postura di sicurezza.

Analisi delle vulnerabilità dei carichi di lavoro GKE - Advanced Vulnerability Insights

- Oltre all'analisi di base del sistema operativo del container, gli utenti di GKE possono eseguire l'upgrade ad Advanced Vulnerability Insights per sfruttare il rilevamento continuo delle vulnerabilità dei pacchetti di linguaggio. Devi abilitare manualmente questa funzionalità sui cluster, dopodiché riceverai i risultati delle vulnerabilità del sistema operativo e dei pacchetti di linguaggio. Scopri di più su l'analisi delle vulnerabilità nei carichi di lavoro GKE.

Scansione on demand

- Questo servizio non è continuo; devi eseguire un comando per avviare manualmente la scansione. I risultati della scansione sono disponibili fino a 48 ore dopo il completamento della scansione. Le informazioni sulle vulnerabilità non vengono aggiornate al termine della scansione. Puoi eseguire la scansione delle immagini archiviate localmente, senza doverle prima eseguire il push in Artifact Registry o nei runtime GKE. Per saperne di più, consulta Scansione on demand.

Accedere ai metadati

Artifact Analysis è un Google Cloud componente dell'infrastruttura che ti consente di memorizzare e recuperare metadati strutturati per Google Cloudrisorse. Nelle varie fasi del processo di rilascio, persone o sistemi automatici possono aggiungere metadati che descrivono il risultato di un'attività. Ad esempio, puoi aggiungere metadati all'immagine per indicare che ha superato un set di test di integrazione o una scansione delle vulnerabilità.

Con Artifact Analysis integrato nella pipeline CI/CD, puoi prendere decisioni in base ai metadati. Ad esempio, puoi utilizzare Autorizzazione binaria per creare criteri di deployment che consentano solo i deployment per le immagini conformi provenienti da registri attendibili.

Artifact Analysis associa i metadati alle immagini tramite note e occorrenze. Per scoprire di più su questi concetti, consulta la pagina Gestione dei metadati.

Per scoprire come utilizzare Artifact Analysis per la gestione dei metadati e i costi del servizio di analisi delle vulnerabilità facoltativo, consulta la documentazione di Artifact Analysis.