Artefaktanalyse ist eine Reihe von Diensten, die die Analyse der Softwarezusammensetzung sowie das Speichern und Abrufen von Metadaten ermöglichen. Die Erkennungspunkte sind in eine Reihe von Google Cloud Produkten wie Artifact Registry und Google Kubernetes Engine (GKE) integriert, um eine schnelle Aktivierung zu ermöglichen. Der Dienst funktioniert sowohl mit den eigenen Produkten von Google als auch mit Informationen aus Drittanbieterquellen. Google CloudDie Scanservices verwenden einen gemeinsamen Speicher für Sicherheitslücken, um Dateien mit bekannten Sicherheitslücken abzugleichen.

Dieser Dienst hieß früher Container Analysis. Der neue Name ändert nichts an bestehenden Produkten oder APIs, spiegelt aber die erweiterte Palette an Funktionen des Produkts wider, die über Container hinausgeht.

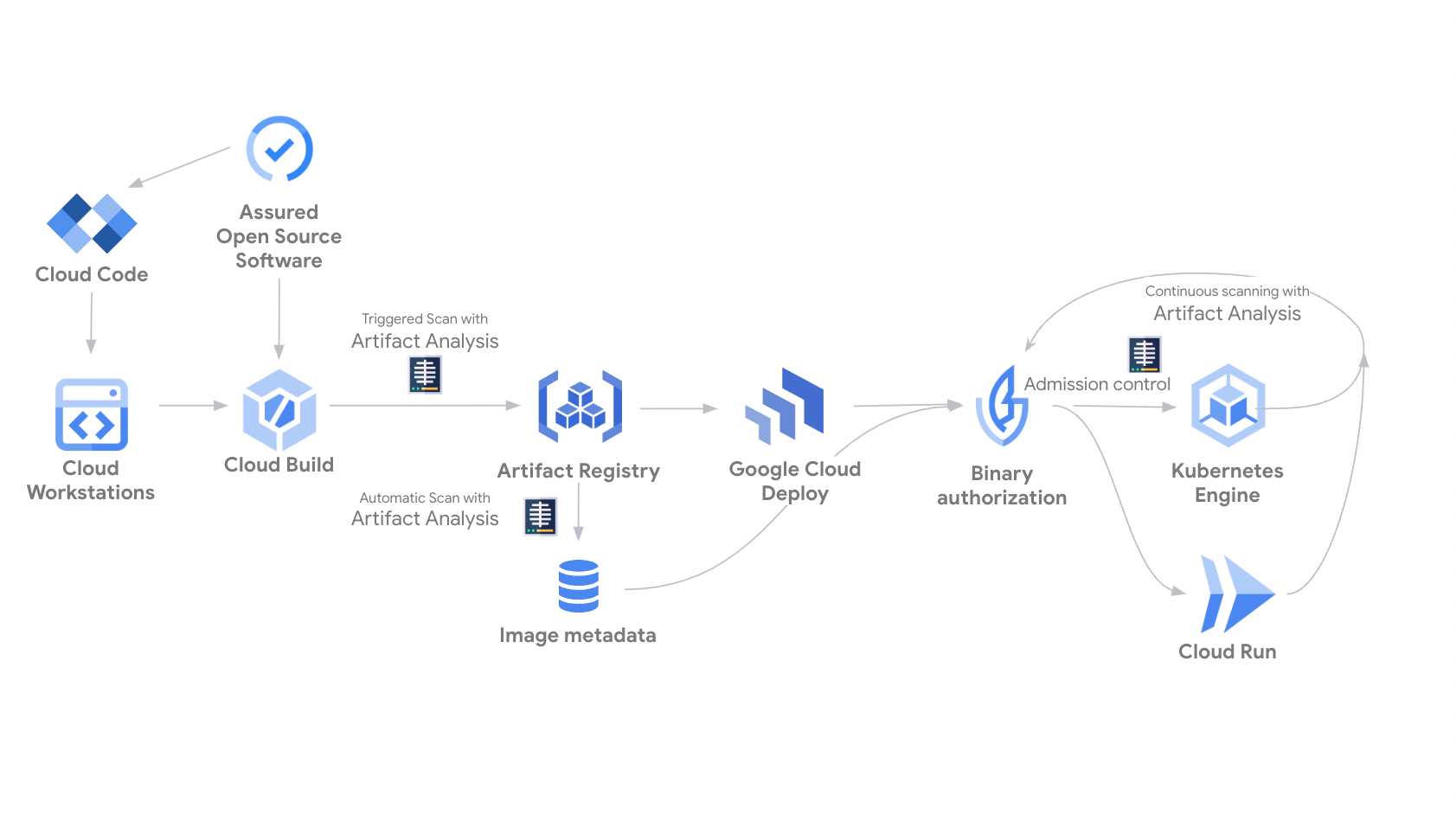

Abbildung 1. Diagramm, das zeigt, wie Artefaktanalyse Metadaten in Quell-, Build-, Speicher-, Bereitstellungs- und Laufzeitumgebungen erstellt und mit ihnen interagiert.

Registry-Scans

In diesem Abschnitt werden die Funktionen zum Scannen auf Sicherheitslücken von Artefaktanalyse in Artifact Registry beschrieben. Außerdem werden verwandte Google Cloud Produkte aufgeführt, in denen Sie ergänzende Funktionen aktivieren können, um Ihren Sicherheitsstatus zu verbessern.

Automatisches Scannen in Artifact Registry

- Der Scanvorgang wird jedes Mal automatisch ausgelöst, wenn Sie ein neues Image per Push zu Artifact Registry übertragen. Die Informationen zu Sicherheitslücken werden kontinuierlich aktualisiert, wenn neue Sicherheitslücken entdeckt werden. Artifact Registry umfasst das Scannen von Sprachpaketen für Anwendungen. Aktivieren Sie das automatische Scannen, um loszulegen.

Zentralisiertes Risikomanagement mit Security Command Center

- Security Command Center zentralisiert Ihre Cloudsicherheit und bietet Funktionen zum Scannen auf Sicherheitslücken, zur Bedrohungserkennung, zur Statusüberwachung und zur Datenverwaltung. Security Command Center aggregiert Ergebnisse von Scans auf Sicherheitslücken aus Artifact Registry. So können Sie Sicherheitslücken in Container-Images in Ihren laufenden Arbeitslasten in allen Projekten zusammen mit anderen Sicherheitsrisiken in Security Command Center ansehen. Sie können diese Ergebnisse auch zur detaillierten Analyse und langfristigen Speicherung nach BigQuery exportieren. Weitere Informationen finden Sie unter Sicherheitslücken in Artifact Registry bewerten.

Scannen von GKE-Arbeitslasten auf Sicherheitslücken – Standard-Stufe

- Im Rahmen des Sicherheitsstatus-Dashboards von GKE bietet das Scannen von Arbeitslasten auf Sicherheitslücken die Erkennung von Sicherheitslücken im Betriebssystem von Container-Images. Das Scannen ist kostenlos und kann pro Cluster aktiviert werden. Die Ergebnisse können im Sicherheitsstatus-Dashboard eingesehen werden.

Scannen von GKE-Arbeitslasten auf Sicherheitslücken – erweiterte Informationen zu Sicherheitslücken

- Neben dem grundlegenden Scannen von Container-Betriebssystemen können GKE-Nutzer auf Advanced Vulnerability Insights upgraden, um die kontinuierliche Erkennung von Sicherheitslücken in Sprachpaketen zu nutzen. Sie müssen diese Funktion manuell in Ihren Clustern aktivieren. Anschließend erhalten Sie Ergebnisse zu Sicherheitslücken im Betriebssystem und in Sprachpaketen. Weitere Informationen zum Scannen auf Sicherheitslücken in GKE-Arbeitslasten.

On-Demand-Scans

- Dieser Dienst ist nicht kontinuierlich. Sie müssen einen Befehl ausführen, um den Scan manuell zu starten. Scanergebnisse sind bis zu 48 Stunden nach Abschluss des Scans verfügbar. Die Informationen zu Sicherheitslücken werden nach Abschluss des Scans nicht aktualisiert. Sie können lokal gespeicherte Images scannen, ohne sie zuerst per Push zu Artifact Registry oder GKE-Laufzeiten übertragen zu müssen. Weitere Informationen finden Sie unter On-Demand-Scans.

Auf Metadaten zugreifen

Artefaktanalyse ist eine Google Cloud Infrastruktur komponente, mit der Sie strukturierte Metadaten für Google Cloud Ressourcen speichern und abrufen können. In verschiedenen Phasen des Releaseprozesses können Personen oder automatisierte Systeme Metadaten hinzufügen, die das Ergebnis einer Aktivität beschreiben. Beispielsweise können Sie Ihrem Image Metadaten hinzufügen, die angeben, dass es einen Integrations-Testsuite oder einen Scan auf Sicherheitslücken bestanden hat.

Durch das Einbinden von Artifact Analysis in Ihre CI/CD-Pipeline können Sie auf der Grundlage von Metadaten Entscheidungen treffen. Sie können beispielsweise mit der Binärautorisierung Deployment-Richtlinien erstellen, die nur Deployments für konforme Images aus vertrauenswürdigen Registries zulassen.

Artefaktanalyse verknüpft Metadaten unter Einsatz von Hinweisen und Vorgängen zu Images. Weitere Informationen zu diesen Konzepten finden Sie auf der Seite Metadatenverwaltung.

Weitere Informationen zur Verwendung von Artefaktanalyse für die Metadatenverwaltung und zu den Kosten für den optionalen Dienst zum Scannen auf Sicherheitslücken finden Sie in der Dokumentation zu Artifact Analysis.