בנושא הזה מופיעה סקירה כללית של VPC Service Controls, ומתוארים היתרונות והיכולות שלו.

למי כדאי להשתמש ב-VPC Service Controls

יכול להיות שלארגון שלכם יש קניין רוחני בצורה של מידע אישי רגיש מאוד, או שהוא מטפל במידע אישי רגיש שחלים עליהם תקנות נוספות להגנה על נתונים, כמו PCI DSS. אובדן לא מכוון או חשיפה של נתונים רגישים עלולים להוביל להשלכות עסקיות שליליות משמעותיות.

אם אתם עוברים משרתים מקומיים לענן, יכול להיות שאחד מהיעדים שלכם הוא לשכפל את ארכיטקטורת האבטחה של הרשת המקומית בזמן שאתם מעבירים את הנתונים אל Google Cloud. כדי להגן על מידע אישי רגיש במיוחד, כדאי לוודא שאפשר לגשת למשאבים רק מרשתות מהימנות. ארגונים מסוימים עשויים לאפשר גישה ציבורית למשאבים כל עוד הבקשה מגיעה מרשת מהימנה, שאפשר לזהות אותה על סמך כתובת ה-IP של הבקשה.

כדי לצמצם את הסיכון לזליגת נתונים, הארגון שלכם יכול גם להשתמש באמצעי בקרה מפורטים כדי להבטיח שיתוף נתונים מאובטח בין גבולות הארגון. כאדמינים, כדאי לוודא את הדברים הבאים:

- לקוחות עם גישה מורשית לא יכולים לגשת למשאבים של שותפים.

- לקוחות עם גישה למידע אישי רגיש יכולים רק לקרוא מערכי נתונים ציבוריים, אבל לא לכתוב בהם.

איך VPC Service Controls מצמצם את הסיכונים לזליגת נתונים

VPC Service Controls עוזר להגן מפני פעולות מקריות או ממוקדות של גורמים חיצוניים או פנימיים, וכך מצמצם את הסיכונים לזליגת נתונים לא רצויה משירותים כמו Cloud Storage ו-BigQuery. Google Cloud אתם יכולים להשתמש ב-VPC Service Controls כדי ליצור גבולות גזרה שמגנים על המשאבים ועל הנתונים של שירותים שאתם מציינים במפורש.

VPC Service Controls מאבטח את השירותים שלכם בדרכים הבאות: Google Cloud

ללקוחות בתוך גבולות גזרה שמאפשר גישה פרטית למשאבים אין גישה למשאבים לא מורשים (שיכולים להיות ציבוריים) מחוץ לגבולות גזרה.

אי אפשר להעתיק נתונים למשאבים לא מורשים מחוץ לגבולות גזרה באמצעות פעולות שירות כמו

gcloud storage cpאוbq mk.החלפת נתונים בין לקוחות למשאבים שמופרדים על ידי גבולות גזרה מאובטחת באמצעות כללים לתעבורת נתונים נכנסת ויוצאת.

בקרת גישה מבוססת-הקשר למשאבים מבוססת על מאפייני לקוח, כמו סוג הזהות (חשבון שירות או משתמש), הזהות, נתוני המכשיר ומקור הרשת (כתובת IP או רשת VPC). דוגמאות לבקרת גישה מבוססת הקשר:

לקוחות מחוץ ל-perimeter שנמצאים ב- Google Cloud או במקום, נמצאים במשאבי VPC מורשים ומשתמשים בגישה פרטית ל-Google כדי לגשת למשאבים בתוך perimeter.

הגישה לאינטרנט למשאבים בתוך גבולות גזרה מוגבלת לטווח של כתובות IPv4 ו-IPv6.

מידע נוסף זמין במאמר בנושא בקרת גישה מבוססת-הקשר באמצעות כללי כניסה.

VPC Service Controls מספק שכבת הגנה נוספת לאבטחה שלGoogle Cloud שירותים, שהיא בלתי תלויה בניהול זהויות והרשאות גישה (IAM). בעוד ש-IAM מאפשר בקרת גישה מפורטת שמבוססת על זהויות, VPC Service Controls מאפשר אבטחה היקפית רחבה יותר שמבוססת על הקשר, כולל שליטה בתעבורת נתונים יוצאת (egress) מעבר למתחם. מומלץ להשתמש גם ב-VPC Service Controls וגם ב-IAM כדי להשיג הגנה מעמיקה.

בעזרת VPC Service Controls אפשר לעקוב אחרי דפוסי גישה למשאבים בגבולות הגזרה של השירות באמצעות יומני ביקורת של Cloud. מידע נוסף זמין במאמר בנושא יומני ביקורת של VPC Service Controls.

היתרונות של VPC Service Controls מבחינת אבטחה

בעזרת VPC Service Controls אפשר לצמצם את סיכוני האבטחה הבאים בלי לפגוע ביתרונות הביצועים של גישה פרטית ישירה למשאבים: Google Cloud

גישה מרשתות לא מורשות באמצעות פרטי כניסה גנובים: באמצעות מתן גישה פרטית רק מרשתות VPC מורשות, VPC Service Controls עוזר להגן מפני הסיכון של זליגת נתונים שנובע מלקוחות שמשתמשים בפרטי כניסה גנובים של OAuth או של חשבון שירות.

זליגת נתונים על ידי משתמשים פנימיים זדוניים או קוד שנפרץ: VPC Service Controls משלים את אמצעי הבקרה על יציאה מהרשת, ומונע מלקוחות ברשתות האלה לגשת למשאבים של שירותים שמנוהלים על ידי Google מחוץ למתחם.

בנוסף, VPC Service Controls מונע קריאת נתונים ממשאב מחוץ לגבולות הגזרה או העתקת נתונים למשאב כזה. VPC Service Controls מונע פעולות בשירותים כמו העתקה של פקודה

gcloud storage cpלקטגוריה של Cloud Storage ציבורית או העתקה של פקודהbq mkלטבלה חיצונית קבועה ב-BigQuery.Google Cloud מספק גם כתובת IP וירטואלית מוגבלת שמשולבת עם VPC Service Controls. כתובת ה-VIP המוגבלת מאפשרת גם לשלוח בקשות אל שירותים שנתמכים על ידי VPC Service Controls בלי לחשוף את הבקשות האלה לאינטרנט.

חשיפה פומבית של נתונים פרטיים שנגרמת בגלל מדיניות IAM שהוגדרה בצורה שגויה: VPC Service Controls מספק שכבת אבטחה נוספת על ידי דחיית גישה מרשתות לא מורשות, גם אם הנתונים נחשפים בגלל מדיניות IAM שהוגדרה בצורה שגויה.

מעקב אחר הגישה לשירותים: אפשר להשתמש ב-VPC Service Controls במצב פרימטר לבדיקות כדי לעקוב אחרי בקשות לשירותים מוגנים בלי למנוע גישה, וכדי להבין את בקשות התנועה לפרויקטים. אפשר גם ליצור גבולות גזרה של מלכודות דבש כדי לזהות ניסיונות לא צפויים או זדוניים לבדיקת שירותים נגישים.

אתם יכולים להשתמש במדיניות גישה לארגון ולהגדיר את VPC Service Controls לכל הארגון Google Cloud , או להשתמש במדיניות בהיקף מוגבל ולהגדיר את VPC Service Controls לתיקייה או לפרויקט בארגון. אתם שומרים על הגמישות לעבד, לשנות ולהעתיק נתונים בתוך גבולות הגזרה.

הגדרות של VPC Service Controls מנוהלות ברמת הארגון כברירת מחדל, אבל אפשר להשתמש במדיניות גישה בהיקף מוגבל לתיקיות או לפרויקטים כדי להאציל את ניהול גבולות הגזרה לשירות לרמות נמוכות יותר בהיררכיית המשאבים.

VPC Service Controls ומטא-נתונים

שירות VPC Service Controls לא נועד לאכוף אמצעי בקרה מקיפים על העברת מטא-נתונים.

בהקשר הזה, נתונים מוגדרים כתוכן שמאוחסן במשאב Google Cloud . לדוגמה, התוכן של אובייקט ב-Cloud Storage. מטא-נתונים מוגדרים כמאפיינים של המשאב או של המשאב שמוגדר כהורה שלו. לדוגמה, שמות של קטגוריות של Cloud Storage.

המטרה העיקרית של VPC Service Controls היא לשלוט בתנועת הנתונים, ולא המטא-נתונים, בגבולות גזרה לשירות באמצעות שירותים נתמכים. שירות VPC Service Controls מנהל גם את הגישה למטא-נתונים, אבל יכולים להיות תרחישים שבהם אפשר להעתיק מטא-נתונים ולגשת אליהם בלי בדיקות של מדיניות VPC Service Controls.

מומלץ להסתמך על IAM, כולל שימוש בתפקידים בהתאמה אישית, כדי להבטיח שליטה מתאימה בגישה למטא-נתונים.

יכולות

בעזרת VPC Service Controls אפשר להגדיר מדיניות אבטחה שמונעת גישה לשירותים מנוהלים על ידי Google מחוץ לגבולות גזרה אמינים, לחסום גישה לנתונים ממיקומים לא אמינים ולצמצם את הסיכונים לזליגת נתונים.

אפשר להשתמש ב-VPC Service Controls בתרחישי השימוש הבאים:

בידוד Google Cloud משאבים ורשתות VPC בגבולות הגזרה לשירות

הרחבת ההיקפים לרשתות מקומיות באמצעות רשתות VPC מורשות של אזור נחיתה ב-VPN או ב-Cloud Interconnect.

שליטה בגישה Google Cloud למשאבים מהאינטרנט

הגנה על חילופי נתונים בין גבולות גזרה וארגונים באמצעות כללים לתעבורת נתונים נכנסת ויוצאת

מתן בקרת גישה מבוססת-הקשר למשאבים על סמך מאפייני לקוח באמצעות כללי Ingress

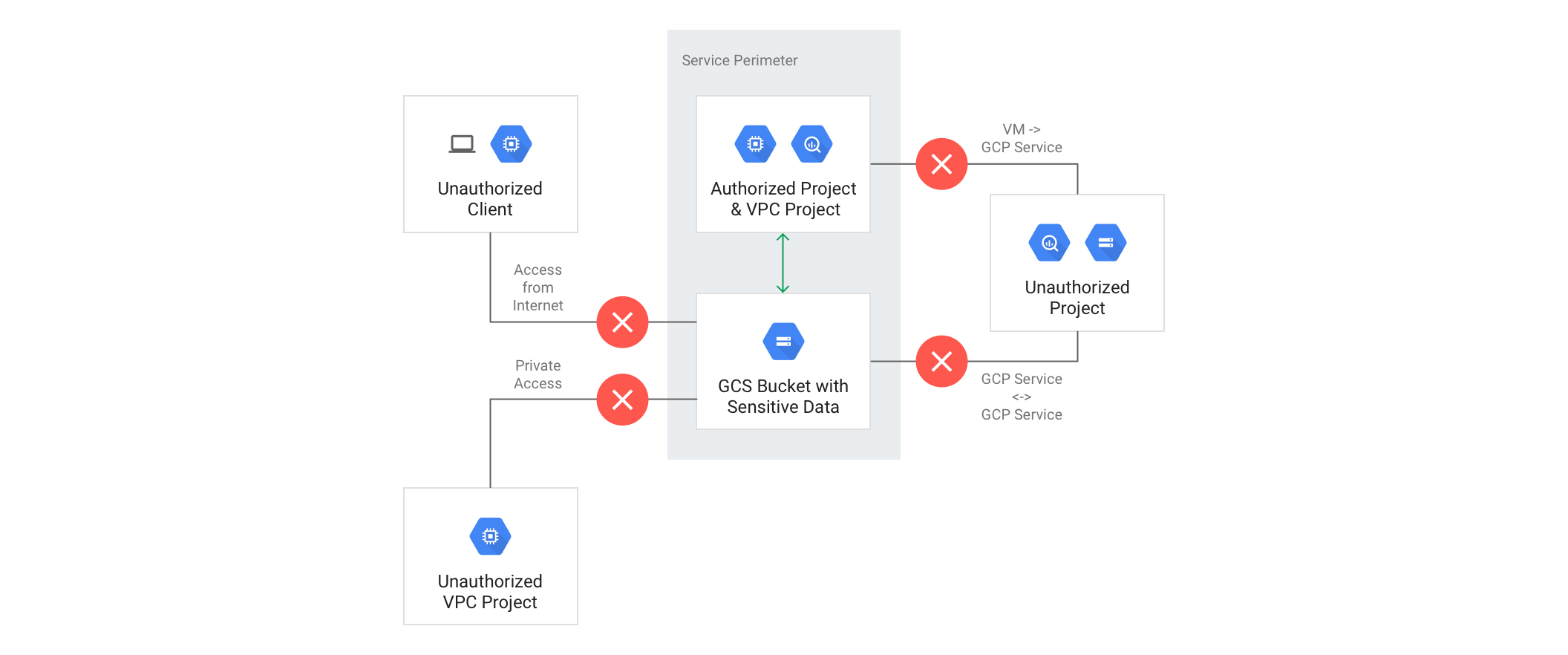

בידוד Google Cloud משאבים בגבולות גזרה לשירות

גבולות גזרה לשירות יוצרים גבול אבטחה סביב משאבי Google Cloud. גבולות גזרה לשירות מאפשרים תקשורת חופשית בתוך גבולות הגזרה, אבל כברירת מחדל הם חוסמים תקשורת עם שירותים מחוץ לגבולות הגזרה. Google Cloud

גבולות הגזרה פועלים ספציפית עם Google Cloud שירותים מנוהלים. גבולות הגזרה לא חוסמים גישה לשירותים או לממשקי API של צד שלישי באינטרנט.

אתם יכולים להגדיר גבולות גזרה כדי לשלוט בסוגי התקשורת הבאים:

- מאינטרנט ציבורי למשאבי לקוחות בשירותים מנוהלים

- ממכונות וירטואליות (VM) אל Google Cloud שירות (API)

- בין Google Cloud שירותים

לא צריך רשת של ענן וירטואלי פרטי (VPC) כדי להשתמש ב-VPC Service Controls. כדי להשתמש ב-VPC Service Controls בלי משאבים ברשת VPC, אפשר לאפשר תנועה מטווחים של כתובות IP חיצוניות או מישויות מורשות מסוימות של IAM. מידע נוסף מופיע במאמר בנושא יצירה וניהול של רמות גישה.

הנה כמה דוגמאות לאופן שבו VPC Service Controls יוצר גבול אבטחה:

מכונה וירטואלית ברשת VPC שהיא חלק מגבולות גזרה לשירות יכולה לקרוא מקטגוריה של Cloud Storage באותם גבולות גזרה או לכתוב בה. עם זאת, VPC Service Controls לא מאפשר למכונות וירטואליות ברשתות VPC שנמצאות מחוץ לגבולות הגזרה לגשת לקטגוריות של Cloud Storage שנמצאות בתוך גבולות הגזרה. צריך לציין מדיניות כניסה כדי לאפשר ל-VM-ים ברשתות VPC שנמצאות מחוץ לגבולות הגזרה להגיע לקטגוריות של Cloud Storage שנמצאות בתוך גבולות הגזרה.

בפרויקט מארח שמכיל כמה רשתות VPC, לכל רשת VPC בפרויקט המארח יש מדיניות היקפית שונה.

פעולת העתקה בין שתי קטגוריות של Cloud Storage מצליחה אם שתי הקטגוריות נמצאות באותו גבולות גזרה לשירות, אבל אם אחת מהקטגוריות נמצאת מחוץ לגבולות גזרה לשירות, פעולת ההעתקה נכשלת.

VPC Service Controls לא מאפשר למכונה וירטואלית ברשת VPC שנמצאת בתוך גבולות גזרה לשירות לגשת לקטגוריות של Cloud Storage שנמצאות מחוץ לגבולות הגזרה.

התרשים הבא מציג גבולות גזרה לשירות שמאפשרים תקשורת בין פרויקט VPC לבין קטגוריה של Cloud Storage בתוך גבולות הגזרה, אבל חוסמים את כל התקשורת מחוץ לגבולות הגזרה:

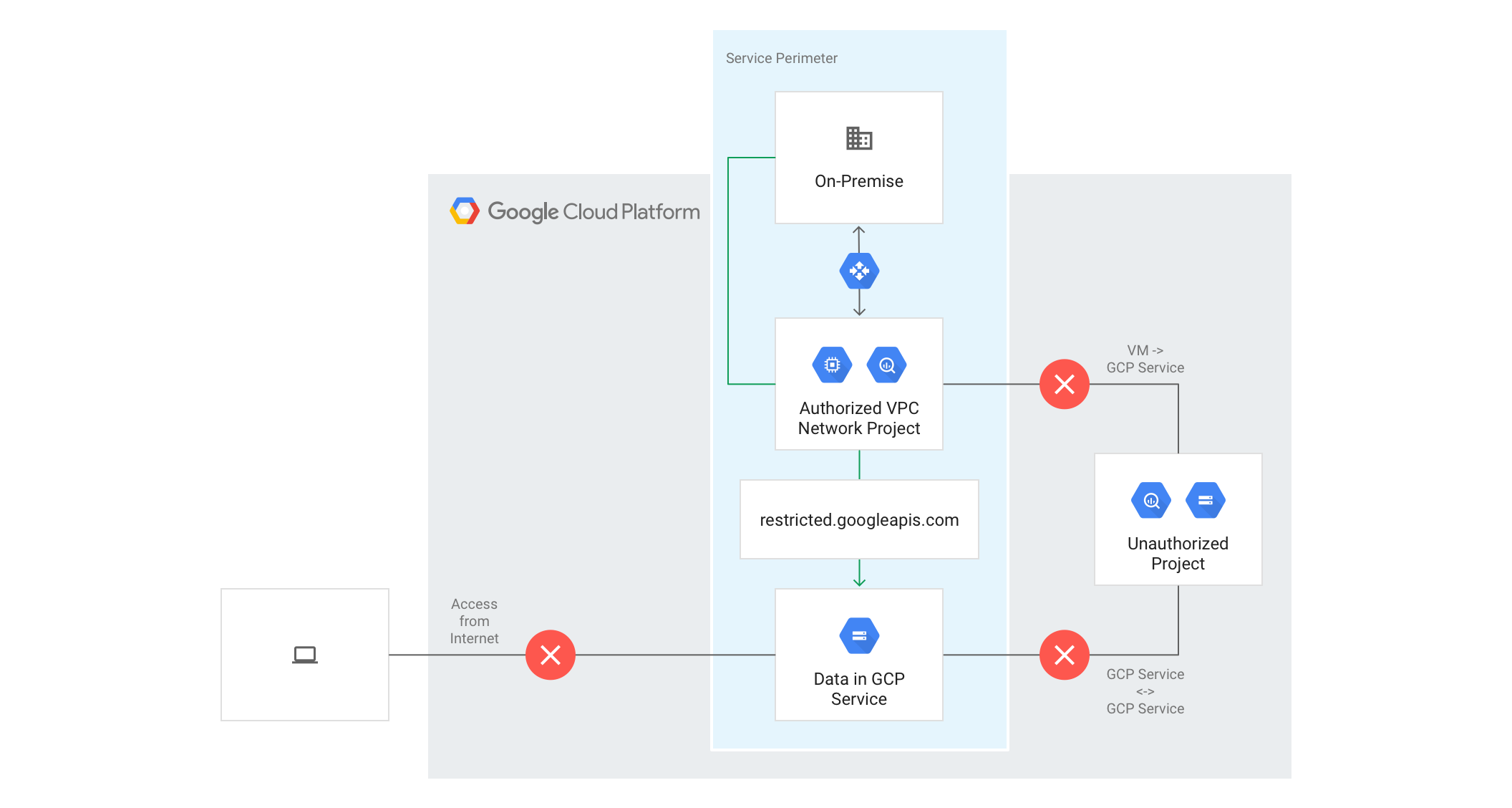

הרחבת ההיקפים ל-VPN מורשה או ל-Cloud Interconnect

אתם יכולים להגדיר תקשורת פרטית עם Google Cloud משאבים מרשתות VPC שמשתרעות על סביבות היברידיות באמצעות תוספים מקומיים של גישה פרטית ל-Google. כדי לגשת באופן פרטי לGoogle Cloud משאבים בתוך גבולות גזרה, רשת ה-VPC שמכילה את אזור הנחיתה מתוך הרשת המקומית צריכה להיות חלק מגבולות הגזרה של המשאבים ברשת המקומית.

מכונות וירטואליות עם כתובות IP פרטיות ברשת VPC שמוגנת על ידי גבולות גזרה לשירות לא יכולות לגשת למשאבים מנוהלים מחוץ לגבולות הגזרה לשירות. אם צריך, אפשר להמשיך להפעיל גישה שנבדקת ועוברת ביקורת לכל ממשקי ה-API של Google (לדוגמה, Gmail) דרך האינטרנט.

בתרשים הבא מוצג גבול גזרה לשירות שמתרחב לסביבות היברידיות עם גישה פרטית ל-Google:

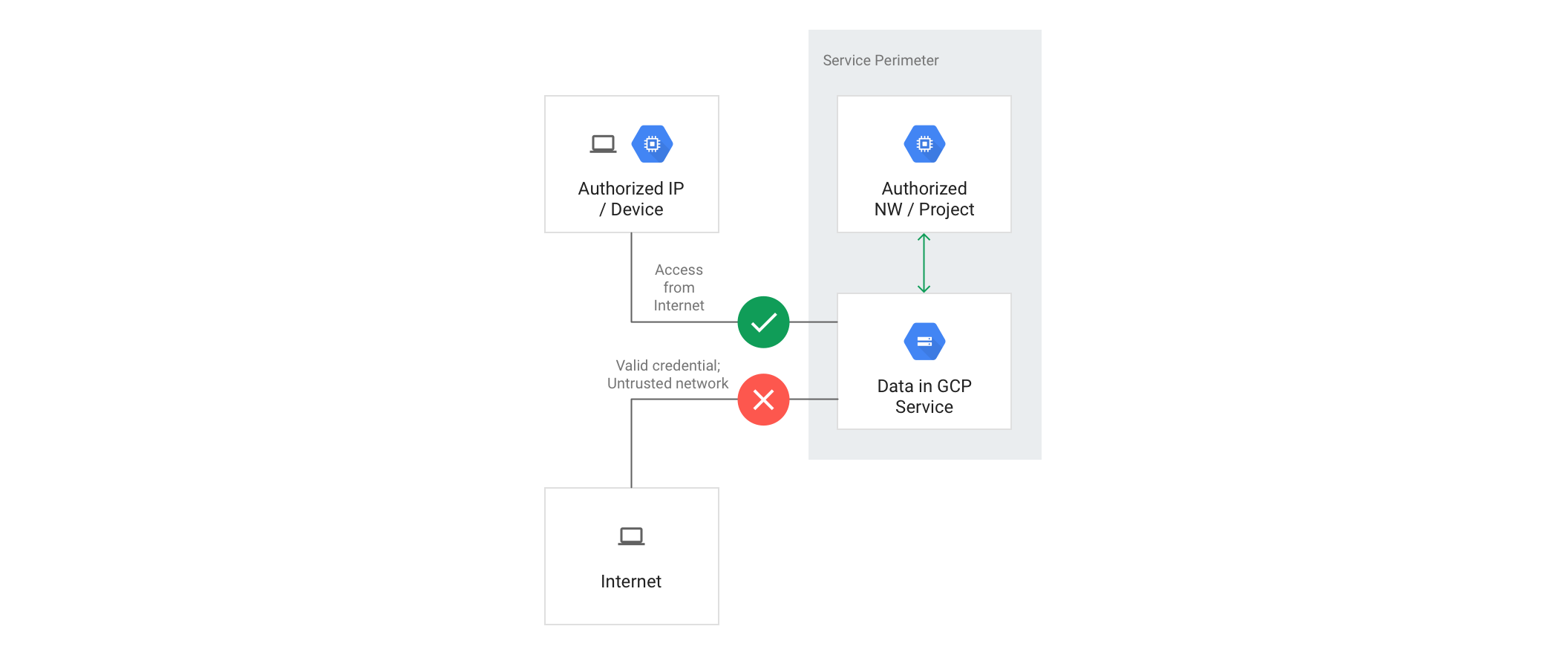

שליטה בגישה למשאבים מהאינטרנט Google Cloud

כברירת מחדל, הגישה מהאינטרנט למשאבים מנוהלים בתוך גבולות גזרה לשירות נדחית. אפשר גם להפעיל גישה על סמך ההקשר של הבקשה. כדי לעשות זאת, אפשר ליצור כללי Ingress או רמות גישה כדי לאפשר גישה על סמך מאפיינים שונים, כמו כתובת ה-IP של המקור, הזהות או פרויקט המקור Google Cloud . אם בקשות שמגיעות מהאינטרנט לא עומדות בקריטריונים שמוגדרים בכלל הכניסה או ברמת הגישה, הבקשות נדחות.

כדי להשתמש במסוף Google Cloud כדי לגשת למשאבים בתוך גבולות גזרה, צריך להגדיר רמת גישה שמאפשרת גישה מטווח אחד או יותר של כתובות IPv4 ו-IPv6, או לחשבונות משתמש ספציפיים.

בתרשים הבא מוצג גבולות גזרה לשירות שמאפשר גישה מהאינטרנט למשאבים מוגנים על סמך רמות הגישה שהוגדרו, כמו כתובת IP או מדיניות מכשיר:

אמצעי בקרה אחרים לצמצום הסיכון לזליגת נתונים

- הגבלה על שיתוף בדומיין: אפשר להגדיר מדיניות ארגונית כדי להגביל את שיתוף המשאבים לזהויות ששייכות למשאב ארגוני מסוים. מידע נוסף מופיע במאמר בנושא הגבלת זהויות לפי דומיין.

- גישה אחידה ברמת הקטגוריה: כדי לשלוט בגישה לקטגוריות של Cloud Storage באופן אחיד, כדאי להגדיר הרשאות IAM ברמת הקטגוריה. השימוש בגישה אחידה ברמת הקטגוריה מאפשר להשתמש בתכונות אבטחה אחרות, כמו שיתוף מוגבל לפי דומיינים, איחוד שירותי אימות הזהות של כוח עבודה ותנאים של IAM. Google Cloud

- אימות רב-שלבי: מומלץ להשתמש באימות רב-שלבי כדי לגשת למשאבים שלכם ב- Google Cloud .

- סריקות אחרי פריסה: אפשר להשתמש בכלי הסריקה הבאים אחרי פריסה כדי לסרוק קטגוריות פתוחות ב-Cloud Storage:

- Security Command Center

- מאגר משאבי הענן כדי לחפש את היסטוריית המטא-נתונים של הנכסים ולנתח את מדיניות ה-IAM כדי להבין למי יש גישה למה.

- כלים של צד שלישי כמו Palo Alto PrismaCloud

- הסרת פרטים מזהים ממידע אישי רגיש: אפשר להשתמש ב-Sensitive Data Protection כדי לגלות, לסווג ולהסיר פרטים מזהים ממידע אישי רגיש בתוך Google Cloudומחוצה לו. הסרת פרטי הזיהוי ממידע אישי רגיש יכולה להתבצע באמצעות צנזור, טוקניזציה או הצפנה.

- אוטומציה באמצעות כלים של תשתית כקוד (IaC): מומלץ לפרוס קטגוריות של Cloud Storage באמצעות כלי אוטומציה כדי לשלוט בגישה לקטגוריות. לפני הפריסה, מעבירים את התשתית כקוד לבדיקות אנושיות או אוטומטיות.

שירותים לא נתמכים

מידע נוסף על מוצרים ושירותים שנתמכים על ידי VPC Service Controls זמין בדף מוצרים נתמכים.

ניסיון להגביל שירות שלא נתמך באמצעות כלי שורת הפקודה gcloud או ה-API של Access Context Manager יגרום לשגיאה.

הגישה לנתונים של שירותים נתמכים בין פרויקטים תיחסם על ידי VPC Service Controls. בנוסף, אפשר להשתמש בכתובת ה-VIP המוגבלת כדי לחסום את היכולת של עומסי עבודה להתקשר לשירותים שלא נתמכים.

מגבלות ידועות

יש כמה מגבלות ידועות בשימוש ב-VPC Service Controls עם שירותים, מוצרים וממשקים מסוימים Google Cloud . לדוגמה, שירות VPC Service Controls לא תומך בכל Google Cloud השירותים. לכן, אל תפעילו שירותים שלא נתמכים Google Cloud בגבולות גזרה. מידע נוסף זמין ברשימת המוצרים הנתמכים של VPC Service Controls. אם אתם צריכים להשתמש בשירות שלא נתמך על ידי VPC Service Controls, אתם יכולים להפעיל את השירות בפרויקט שנמצא מחוץ לגבולות הגזרה.

מומלץ לעיין במגבלות הידועות לפני שכוללים שירותיGoogle Cloud בגבולות גזרה. מידע נוסף זמין במאמר מגבלות השירות של VPC Service Controls.

מילון מונחים

בנושא הזה למדתם על כמה מושגים חדשים שהוצגו על ידי VPC Service Controls:

- VPC Service Controls

- טכנולוגיה שמאפשרת להגדיר גבולות גזרה לשירותים מסביב למשאבים של שירותים בניהול Google, כדי לשלוט בתקשורת אל השירותים האלה וביניהם.

- service perimeter

- גבולות גזרה לשירות סביב משאבים שמנוהלים על ידי Google. מאפשרת תקשורת חופשית בתוך הגבולות, אבל כברירת מחדל חוסמת את כל התקשורת מעבר לגבולות.

- כלל תעבורה נכנסת

- כלל שמאפשר ללקוח API שנמצא מחוץ לגבולות גזרה לגשת למשאבים בתוך גבולות גזרה. מידע נוסף זמין במאמר בנושא כללי כניסה ויציאה.

- כלל לתעבורת נתונים יוצאת (egress)

- כלל שמאפשר ללקוח API או למשאב שנמצאים בתוך ה-perimeter לגשת Google Cloud למשאבים מחוץ ל-perimeter. גבולות הגזרה לא חוסמים גישה לאף API או שירות של צד שלישי באינטרנט.

- service perimeter bridge

גבולות גזרה מגושרים מאפשרים לפרויקטים בגבולות גזרה שונים של שירות לתקשר ביניהם. גבולות גזרה מגושרים הם דו-כיווניים, ומאפשרים לפרויקטים מכל גבול גזרה לשירות גישה שווה במסגרת ההיקף של הגשר.

- Access Context Manager

שירות סיווג בקשות מבוסס-הקשר שיכול למפות בקשה לרמת גישה על סמך מאפיינים שצוינו של הלקוח, כמו כתובת ה-IP של המקור. מידע נוסף זמין במאמר סקירה כללית על Access Context Manager.

- רמת גישה

סיווג של בקשות באינטרנט על סמך כמה מאפיינים, כמו טווח כתובות ה-IP של המקור, מכשיר הלקוח, מיקום גיאוגרפי ועוד. בדומה לכלל תעבורת נתונים נכנסת (ingress), אפשר להשתמש ברמת גישה כדי להגדיר גבולות גזרה לשירות שיאפשרו גישה מהאינטרנט על סמך רמת הגישה שמשויכת לבקשה. אפשר ליצור רמת גישה באמצעות Access Context Manager.

- מדיניות גישה

אובייקט משאב Google Cloud שמגדיר גבולות גזרה לשירות. אתם יכולים ליצור מדיניות גישה בהיקף של תיקיות או פרויקטים ספציפיים, לצד מדיניות גישה שיכולה לחול על כל הארגון. ארגון יכול להכיל רק מדיניות גישה אחת ברמת הארגון.

- מדיניות מוגבלת

מדיניות בהיקף מוגבל היא מדיניות גישה שמוגבלת לתיקיות או לפרויקטים ספציפיים, בנוסף למדיניות גישה שחלה על הארגון כולו. מידע נוסף זמין במאמר סקירה כללית של מדיניות בהיקף מוגבל.

- מוגבל ל-VIP

כתובת ה-VIP המוגבלת מספקת נתיב ברשת פרטית למוצרים ולממשקי API שנתמכים על ידי VPC Service Controls, כדי שהנתונים והמשאבים שמשמשים את המוצרים האלה לא יהיו נגישים מהאינטרנט.

restricted.googleapis.comהערך שמתקבל הוא199.36.153.4/30. טווח כתובות ה-IP הזה לא מוכרז באינטרנט.

המאמרים הבאים

- מידע נוסף על הגדרת גבולות גזרה לשירות

- להבין איך מנהלים רשתות VPC בהיקפי שירות

- קוראים את ההגבלות הידועות על השירות.