Auf dieser Seite finden Sie empfohlene Strategien zum Identifizieren und Beheben von Datenrisiken in Ihrer Organisation.

Der Schutz Ihrer Daten beginnt damit, dass Sie wissen, welche Daten Sie verarbeiten, wo sich sensible Daten befinden und wie diese Daten geschützt und verwendet werden. Wenn Sie einen umfassenden Überblick über Ihre Daten und deren Sicherheitsstatus haben, können Sie die entsprechenden Maßnahmen ergreifen, um sie zu schützen und kontinuierlich auf Compliance und Risiken zu überwachen.

Auf dieser Seite wird davon ausgegangen, dass Sie mit den Discovery- und Inspektionsdiensten und ihren Unterschieden vertraut sind.

Erkennung sensibler Daten aktivieren

Wenn Sie ermitteln möchten, wo sich sensible Daten in Ihrem Unternehmen befinden, konfigurieren Sie die Erkennung auf Organisations-, Ordner- oder Projektebene. Mit diesem Dienst werden Datenprofile mit Messwerten und Statistiken zu Ihren Daten generiert, einschließlich ihrer Vertraulichkeits- und Datenrisikostufen.

Als Dienst fungiert Discovery als Single Source of Truth für Ihre Daten-Assets und kann automatisch Messwerte für Prüfberichte generieren. Außerdem kann die Erkennung mit anderen Google Cloud Diensten wie Security Command Center, Google Security Operations und Knowledge Catalog verbunden werden, um Sicherheitsvorgänge und Datenverwaltung zu optimieren.

Der Erkennungsdienst wird kontinuierlich ausgeführt und erkennt neue Daten, wenn Ihre Organisation wächst. Wenn beispielsweise jemand in Ihrer Organisation ein neues Projekt erstellt und eine große Menge neuer Daten hochlädt, kann der Discovery-Dienst die neuen Daten automatisch erkennen, klassifizieren und Berichte dazu erstellen.

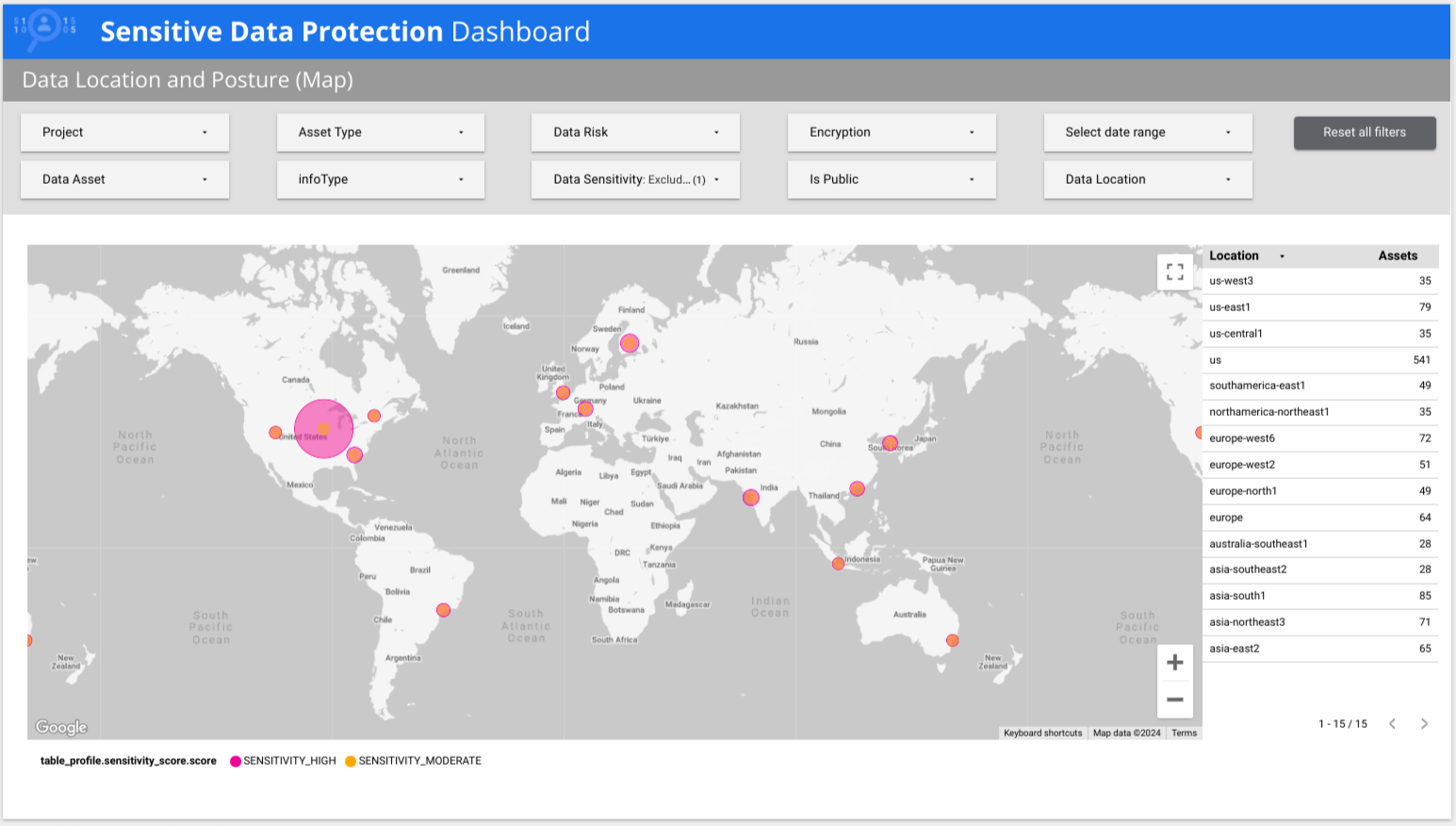

Sensitive Data Protection bietet einen vorgefertigten mehrseitigen Data Studio-Bericht, der Ihnen einen allgemeinen Überblick über Ihre Daten gibt, einschließlich Aufschlüsselungen nach Risiko, infoType und Standort. Im folgenden Beispiel ist zu sehen, dass Daten mit niedriger und hoher Sensibilität in mehreren Ländern weltweit vorhanden sind.

Auf Grundlage von Erkennungsergebnissen Maßnahmen ergreifen

Nachdem Sie sich einen Überblick über Ihre Datensicherheit verschafft haben, können Sie alle gefundenen Probleme beheben. Im Allgemeinen fallen Discovery-Ergebnisse in eines der folgenden Szenarien:

- Szenario 1: In einer Arbeitslast, in der sensible Daten erwartet werden, wurden sensible Daten gefunden und sie sind ordnungsgemäß geschützt.

- Szenario 2: In einer Arbeitslast wurden sensible Daten gefunden, in der sie nicht erwartet wurden oder für die keine geeigneten Kontrollen vorhanden sind.

- Szenario 3: Es wurden vertrauliche Daten gefunden, die jedoch noch genauer untersucht werden müssen.

Szenario 1: Es wurden sensible Daten gefunden und sie sind ordnungsgemäß geschützt.

Auch wenn in diesem Fall keine bestimmte Aktion erforderlich ist, sollten Sie die Datenprofile in Ihre Prüfberichte und Sicherheitsanalyse-Workflows aufnehmen und weiterhin auf Änderungen achten, die Ihre Daten gefährden könnten.

Wir empfehlen Folgendes:

Veröffentlichen Sie die Datenprofile in Tools, mit denen Sie Ihre Sicherheitslage überwachen und Cyberbedrohungen untersuchen können. Mithilfe von Datenprofilen können Sie den Schweregrad einer Sicherheitsbedrohung oder ‑lücke ermitteln, die Ihre vertraulichen Daten gefährden könnte. Sie können Datenprofile automatisch in die folgenden Produkte exportieren:

Veröffentlichen Sie die Datenprofile im Knowledge Catalog oder in einem Inventarsystem, um die Messwerte des Datenprofils zusammen mit anderen relevanten Geschäftsmetadaten zu erfassen. Informationen zum automatischen Exportieren von Datenprofilen in Knowledge Catalog finden Sie unter Knowledge Catalog-Aspekte basierend auf Statistiken aus Datenprofilen hinzufügen.

Szenario 2: Es wurden sensible Daten gefunden, die nicht richtig geschützt sind

Wenn bei der Ermittlung sensible Daten in einer Ressource gefunden werden, die nicht durch Zugriffssteuerungen geschützt sind, sollten Sie die in diesem Abschnitt beschriebenen Empfehlungen berücksichtigen.

Nachdem Sie die richtigen Kontrollen und den richtigen Datensicherheitsstatus für Ihre Daten eingerichtet haben, sollten Sie auf Änderungen achten, die Ihre Daten gefährden könnten. Empfehlungen für Szenario 1

Allgemeine Empfehlungen

Sie können Folgendes tun:

Erstellen Sie eine anonymisierte Kopie Ihrer Daten, um die sensiblen Spalten zu maskieren oder zu tokenisieren. So können Ihre Datenanalysten und ‑entwickler weiterhin mit Ihren Daten arbeiten, ohne rohe, sensible Kennungen wie personenidentifizierbare Informationen preiszugeben.

Für Cloud Storage-Daten können Sie eine integrierte Funktion in Sensitive Data Protection verwenden, um de-identifizierte Kopien zu erstellen.

Wenn Sie die Daten nicht benötigen, sollten Sie sie löschen.

Empfehlungen zum Schutz von BigQuery-Daten

- Berechtigungen auf Tabellenebene mit IAM anpassen

Detaillierte Zugriffssteuerungen auf Spaltenebene mit BigQuery-Richtlinien-Tags festlegen, um den Zugriff auf vertrauliche und risikoreiche Spalten einzuschränken. Mit dieser Funktion können Sie diese Spalten schützen und gleichzeitig den Zugriff auf den Rest der Tabelle zulassen.

Sie können auch Richtlinien-Tags verwenden, um die automatische Datenmaskierung zu aktivieren. Dadurch erhalten Nutzer teilweise verschleierte Daten.

Mit der Sicherheit auf Zeilenebene von BigQuery können Sie bestimmte Datenzeilen ausblenden oder anzeigen, je nachdem, ob ein Nutzer oder eine Gruppe in einer Zulassungsliste enthalten ist.

BigQuery-Daten zum Zeitpunkt der Abfrage mit Remote-Funktionen (UDF) de-identifizieren

Empfehlungen zum Schutz von Cloud Storage-Daten

Szenario 3: Es wurden sensible Daten gefunden, die jedoch noch genauer untersucht werden müssen

In einigen Fällen erhalten Sie möglicherweise Ergebnisse, die weitere Untersuchungen erfordern. In einem Datenprofil kann beispielsweise angegeben werden, dass eine Spalte einen hohen Wert für freien Text mit Hinweisen auf sensible Daten hat. Ein hoher Wert für freien Text deutet darauf hin, dass die Daten keine vorhersehbare Struktur haben und möglicherweise zeitweise vertrauliche Daten enthalten. Das kann beispielsweise eine Spalte mit Notizen sein, in der bestimmte Zeilen personenbezogene Daten wie Namen, Kontaktdaten oder von der Regierung ausgestellte Kennungen enthalten. In diesem Fall empfehlen wir, zusätzliche Zugriffssteuerungen für die Tabelle festzulegen und andere Maßnahmen zu ergreifen, die in Szenario 2 beschrieben sind. Außerdem empfehlen wir, eine detailliertere, gezielte Prüfung durchzuführen, um das Ausmaß des Risikos zu ermitteln.

Mit dem Prüfdienst können Sie eine einzelne Ressource, z. B. eine einzelne BigQuery-Tabelle oder einen Cloud Storage-Bucket, gründlich scannen. Bei Datenquellen, die vom Prüfdienst nicht direkt unterstützt werden, können Sie die Daten in einen Cloud Storage-Bucket oder eine BigQuery-Tabelle exportieren und einen Prüfjob für diese Ressource ausführen. Wenn Sie beispielsweise Daten haben, die Sie in einer Cloud SQL-Datenbank prüfen müssen, können Sie diese Daten in eine CSV- oder AVRO-Datei in Cloud Storage exportieren und einen Prüfjob ausführen.

Bei einem Inspektionsjob werden einzelne Instanzen sensibler Daten gefunden, z. B. eine Kreditkartennummer in der Mitte eines Satzes in einer Tabellenzelle. Mit diesem Detaillierungsgrad können Sie nachvollziehen, welche Art von Daten in unstrukturierten Spalten oder in Datenobjekten wie Textdateien, PDFs, Bildern und anderen Rich-Dokumentformaten vorhanden ist. Anschließend können Sie die Ergebnisse anhand der Empfehlungen in Szenario 2 beheben.

Zusätzlich zu den in Szenario 2 empfohlenen Maßnahmen sollten Sie auch Maßnahmen ergreifen, um zu verhindern, dass vertrauliche Informationen in Ihren Backend-Datenspeicher gelangen.

Die content-Methoden der Cloud Data Loss Prevention API können Daten aus jeder Arbeitslast oder Anwendung für die Prüfung und Maskierung von Daten während der Übertragung akzeptieren. Ihre Anwendung kann beispielsweise Folgendes tun:

- Einen vom Nutzer bereitgestellten Kommentar akzeptieren

- Führen Sie

content.deidentifyaus, um alle vertraulichen Daten aus diesem String zu de-identifizieren. - Speichern Sie die anonymisierte Zeichenfolge in Ihrem Backend-Speicher anstelle der ursprünglichen Zeichenfolge.

Zusammenfassung der Best Practices

In der folgenden Tabelle sind die Best Practices zusammengefasst, die in diesem Dokument empfohlen werden:

| Herausforderung | Aktion |

|---|---|

| Sie möchten wissen, welche Art von Daten Ihre Organisation speichert. | Führen Sie die Ermittlung auf Organisations-, Ordner- oder Projektebene aus. |

| Sie haben in einer bereits geschützten Ressource vertrauliche Daten gefunden. | Überwachen Sie diese Ressource kontinuierlich, indem Sie die Erkennung ausführen und Profile automatisch in Security Command Center, Google SecOps und Knowledge Catalog exportieren. |

| Sie haben sensible Daten in einer Ressource gefunden, die nicht geschützt ist. | Daten basierend darauf ausblenden oder einblenden, wer sie ansieht. Verwenden Sie IAM, Sicherheit auf Spaltenebene oder Sicherheit auf Zeilenebene. Sie können auch die Tools zur De-Identifikation von Sensitive Data Protection verwenden, um die sensiblen Elemente zu transformieren oder zu entfernen. |

| Sie haben sensible Daten gefunden und müssen weitere Untersuchungen anstellen, um das Ausmaß des Datenrisikos zu ermitteln. | Führen Sie einen Inspektionsjob für die Ressource aus. Sie können auch proaktiv verhindern, dass sensible Daten in Ihren Backend-Speicher gelangen. Verwenden Sie dazu die synchronen content-Methoden der DLP API, mit denen Daten nahezu in Echtzeit verarbeitet werden. |