本文档介绍了如何让 Sensitive Data Protection 发现和 分析 VPC Service Controls 边界中的数据。如果您的组织使用 VPC Service Controls 来限制 Sensitive Data Protection 扫描的项目中的服务,请执行本文档中的任务。

如需了解详情,请参阅敏感数据 发现服务概览。

如需了解 VPC Service Controls 对 Sensitive Data Protection 的支持, 请参阅 VPC Service Controls 文档中的 支持的产品表。

准备工作

确保您在组织中拥有以下角色:

Access Context Manager 编辑器

(roles/accesscontextmanager.policyEditor).

检查角色

-

在 Google Cloud 控制台中,前往 IAM 页面。

转到 IAM - 选择组织。

-

在主账号 列中,找到标识您或您所属群组的所有行。如需了解您属于哪些群组,请与您的 管理员联系。

- 对于指定或包含您的所有行,请检查角色 列,以查看角色列表是否包含所需角色。

授予角色

-

在 Google Cloud 控制台中,前往 IAM 页面。

转到 IAM - 选择组织。

- 点击 授予访问权限。

-

在新的主账号 字段中,输入您的用户标识符。 这通常是 Google 账号的电子邮件地址。

- 点击选择角色,然后搜索相应角色。

- 如需授予其他角色,请点击 添加其他角色 ,然后添加其他各个角色。

- 点击 Save (保存)。

在 VPC Service Controls 中配置敏感数据发现服务

您可以使用以下架构方法之一,在 VPC Service Controls 边界内配置 Sensitive Data Protection 发现服务。

方法 1:所有必需资源与要扫描的数据位于同一边界内

确保发现服务操作涉及的所有组件都位于同一边界内。也就是说,这些组件必须全部位于同一边界内:

如果您的组织中有多个 VPC Service Controls 边界,请在每个边界内创建专用组件。

例如,如果某个边界包含属于同一文件夹的多个项目,请创建以该文件夹为范围的发现服务扫描配置。 确保您使用的服务代理容器是该同一边界内的项目之一。

如果您选择此方法,则无需为敏感数据发现服务创建入站流量和出站流量规则。

方法 2:使用入站流量和出站流量规则的集中式发现服务配置

为整个组织或跨多个边界的多个项目创建集中式发现服务扫描配置。

如果此集中式发现服务扫描配置与要扫描的数据不在同一边界内,请创建入站流量和出站流量规则。

创建出站流量和入站流量规则

如果您选择 方法 2,并且要扫描的数据与集中式发现服务扫描配置位于不同的边界内 ,请创建以下入站流量和出站流量规则。

如需了解详情,请参阅 VPC Service Controls 文档中的更新服务 边界 的入站流量和出站流量政策。

如需定义入站流量和出站流量规则,您可以使用以下一项或两项:

- 集中式发现服务扫描配置中指定的服务代理 ID

- 包含集中式发现服务扫描配置的项目

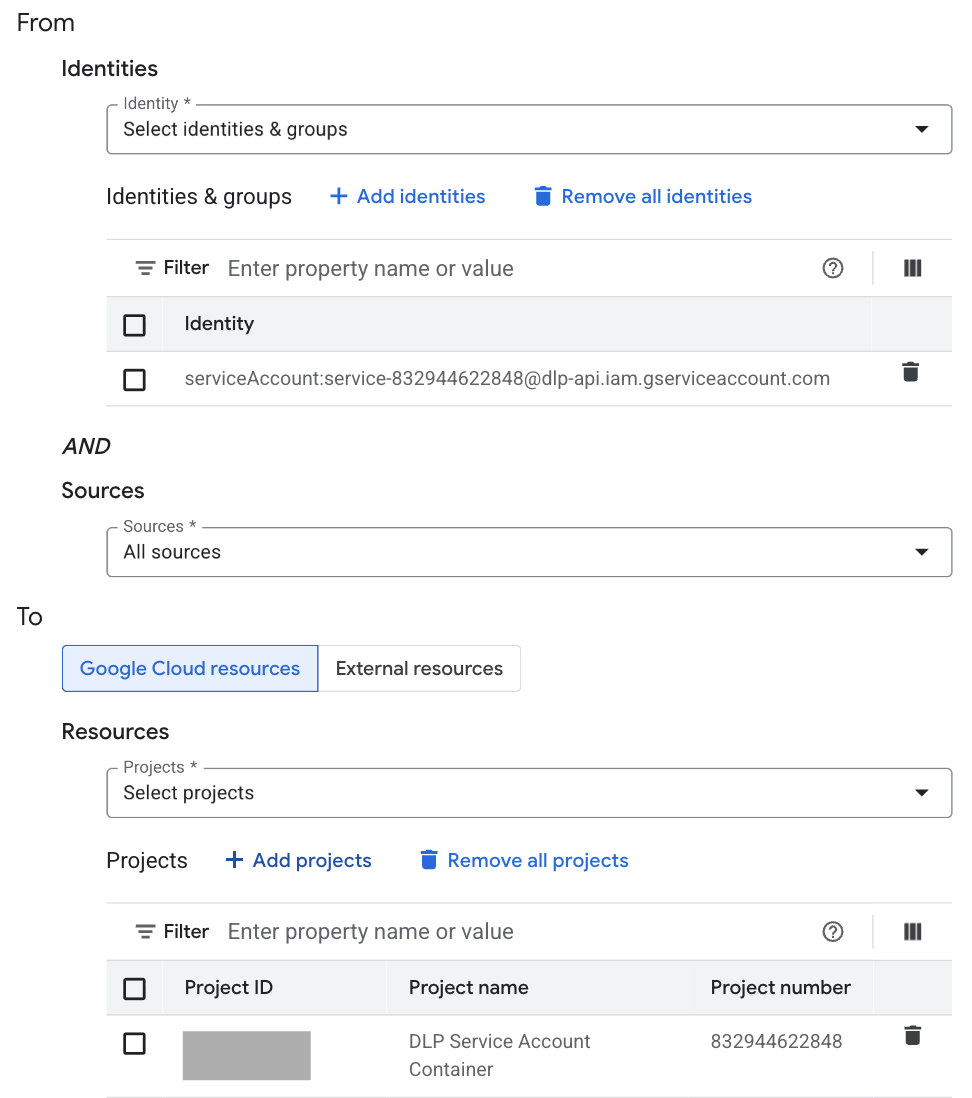

入站规则

对于每个包含要扫描的数据的边界,请更新入站流量 政策 以添加针对敏感数据发现服务操作的入站流量规则。

如需使用服务代理 ID,请在来源 部分中,将身份 设置为选择身份和群组 。添加并选择集中式发现服务扫描配置中指定的服务代理 ID。服务代理的 ID 采用以下格式:

service-PROJECT_NUMBER@dlp-api.iam.iam.gserviceaccount.com将

PROJECT_NUMBER替换为服务代理容器的数字标识符。如需使用项目,请在来源 部分中,将来源 设置为包含集中式发现服务扫描配置的项目。

以下示例同时使用服务代理 ID 和项目来定义入站流量规则。

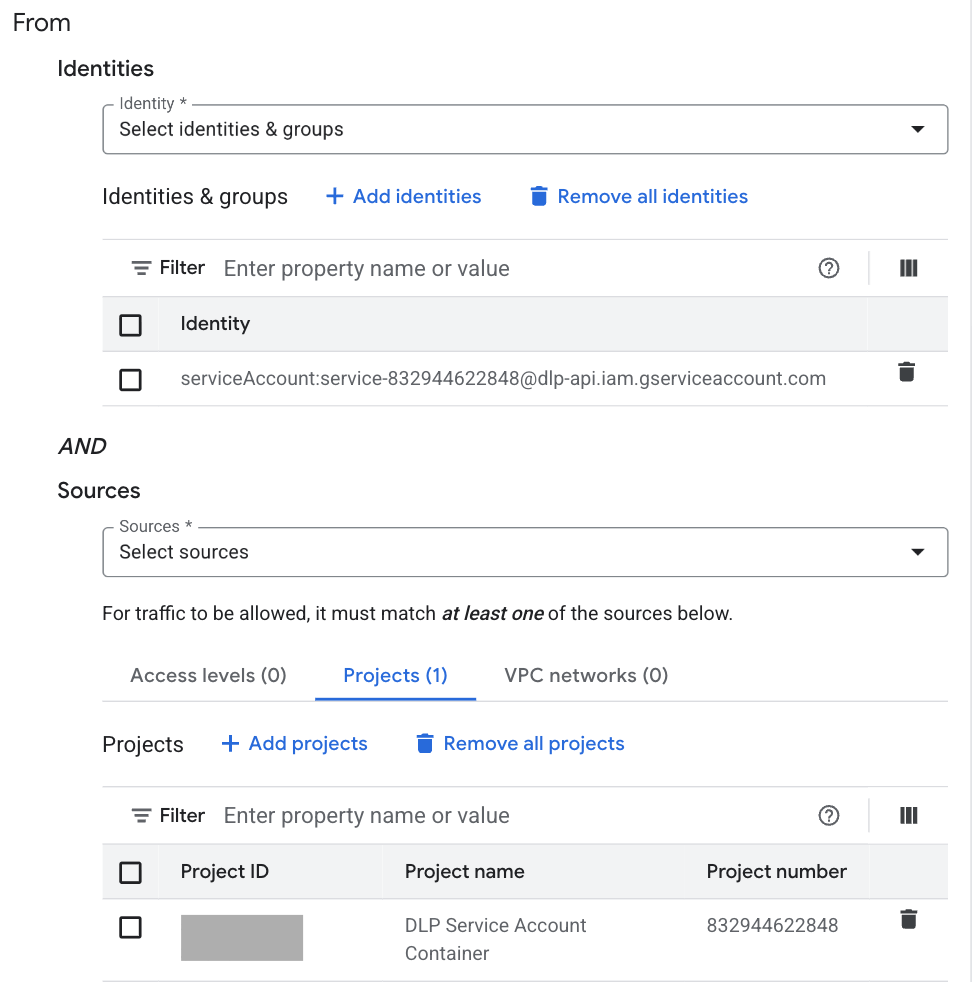

出站流量规则

对于每个包含要扫描的数据的边界,请更新出站流量 政策 以添加针对敏感数据发现服务操作的出站流量规则。

如需使用服务代理 ID,请在来源 部分中,将身份 设置为选择身份和群组 。添加并选择集中式发现服务扫描配置中指定的服务代理 ID。服务代理的 ID 采用以下格式:

service-PROJECT_NUMBER@dlp-api.iam.iam.gserviceaccount.com将

PROJECT_NUMBER替换为服务代理容器的数字标识符。如需使用项目,请在目标 部分中,将资源 设置为选择项目 。添加并选择包含集中式发现服务扫描配置的项目。

以下示例同时使用服务代理 ID 和项目来定义出站流量规则。