このドキュメントでは、Sensitive Data Protection が VPC Service Controls の境界内のデータを検出してプロファイリングできるようにする方法について説明します。組織で VPC Service Controls を使用して、Sensitive Data Protection でスキャンするプロジェクトのサービスを制限している場合は、このドキュメントのタスクを実行します。

詳細については、機密データ検出の概要をご覧ください。

Sensitive Data Protection に対する VPC Service Controls のサポートについては、VPC Service Controls のドキュメントのサポートされているプロダクトの表をご覧ください。

始める前に

組織に次のロール(複数の場合あり)が割り当てられていることを確認します。

Access Context Manager 編集者(roles/accesscontextmanager.policyEditor)。

ロールを確認する

-

Google Cloud コンソールで、[IAM] ページに移動します。

IAM に移動 - 組織を選択します。

-

[プリンシパル] 列で、自分または自分が所属するグループの行をすべて確認します。所属するグループについては、管理者にお問い合わせください。

- 自分のメールアドレスを含む行の [ロール] 列で、ロールのリストに必要なロールが含まれているかどうか確認します。

ロールを付与する

-

Google Cloud コンソールで、[IAM] ページに移動します。

IAM に移動 - 組織を選択します。

- [ アクセスを許可] をクリックします。

-

[新しいプリンシパル] フィールドに、ユーザー ID を入力します。 これは通常、Google アカウントのメールアドレスです。

- [ロールを選択] をクリックし、ロールを検索します。

- 追加のロールを付与するには、 [別のロールを追加] をクリックして各ロールを追加します。

- [保存] をクリックします。

VPC Service Controls 内で機密データの検出を構成する

次のいずれかのアーキテクチャ アプローチを使用して、VPC Service Controls 境界内で Sensitive Data Protection の検出を構成できます。

オプション 1: スキャンするデータと同じ境界内のすべての必須リソース

検出オペレーションに関与するすべてのコンポーネントが同じ境界内にあることを確認します。つまり、これらのコンポーネントはすべて同じ境界内に存在する必要があります。

- スキャンするプロジェクト。

- 検出スキャンの構成。

- 検出スキャン構成で指定されたサービス エージェント。

- サービス エージェントをホストするサービス エージェント コンテナ(ドライバ プロジェクトとも呼ばれます)。

- 検出スキャン構成で指定された検査テンプレート。

複数の VPC Service Controls 境界がある場合は、各境界内に専用のコンポーネントを作成します。

このオプションを選択すると、機密データの検出用の上り(内向き)ルールと下り(外向き)ルールを作成する必要がなくなります。

オプション 2: 上り(内向き)ルールと下り(外向き)ルールを使用した一元化された検出構成

組織全体または複数の境界にまたがる複数のプロジェクトに対して、一元化された検出スキャン構成を作成します。

この一元化された検出スキャン構成が、スキャンするデータと同じ境界内に存在しない場合は、内向きルールと外向きルールを作成します。

上り(内向き)ルールと下り(外向き)ルールを作成する

オプション 2 を選択し、スキャンするデータが集中型検出スキャン構成とは異なる境界内にある場合は、これらの上り(内向き)ルールと下り(外向き)ルールを作成します。

詳細については、VPC Service Controls ドキュメントのサービス境界の上り(内向き)ポリシーと下り(外向き)ポリシーの更新をご覧ください。

上り(内向き)ルールと下り(外向き)ルールを定義するには、次のいずれかまたは両方を使用します。

- 一元化された検出スキャン構成で指定されたサービス エージェント ID

- 一元化された検出スキャン構成を含むプロジェクト

内向きルール

スキャンするデータを含む境界ごとに、上り(内向き)ポリシーを更新して、機密データの検出オペレーションの上り(内向き)ルールを追加します。

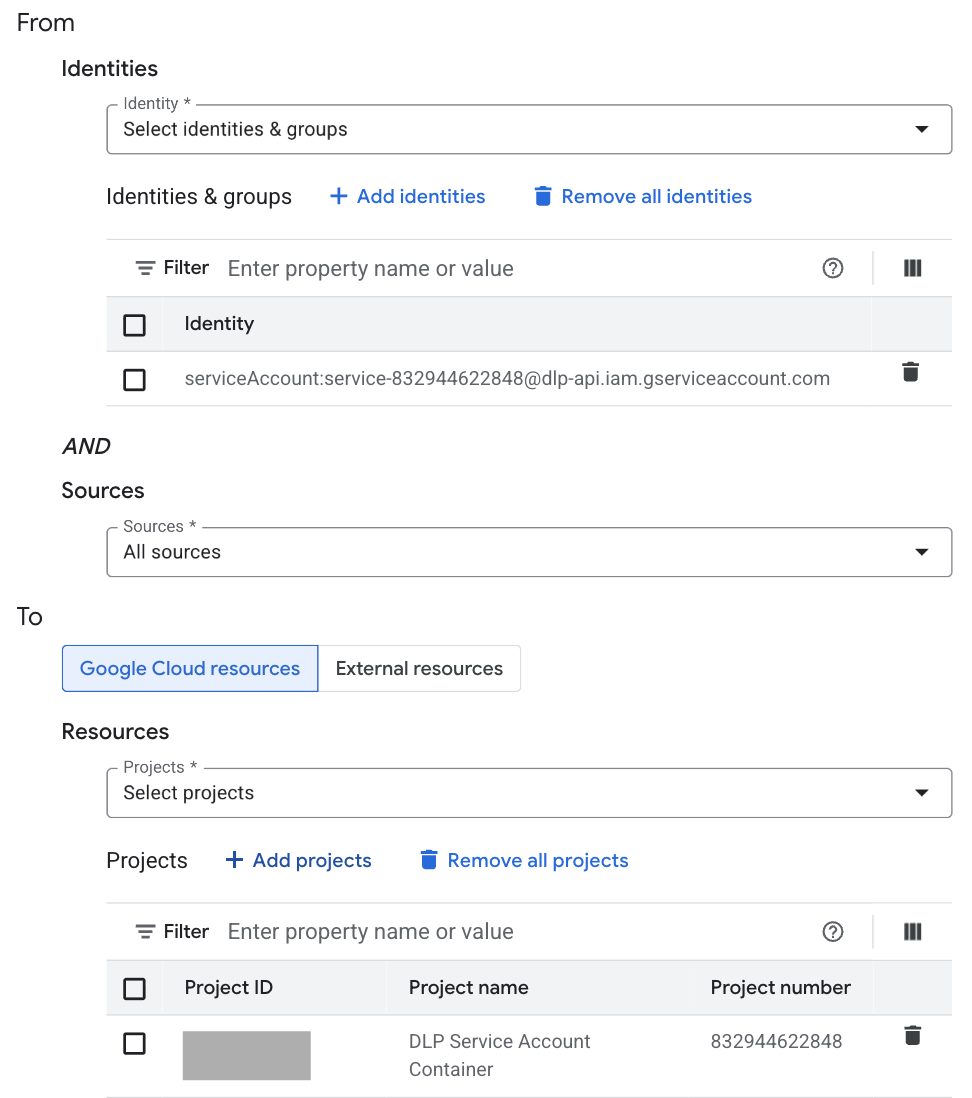

サービス エージェント ID を使用するには、[開始] セクションで、[ID] を [選択されている ID とグループ] に設定します。一元化された検出スキャン構成で指定されたサービス エージェント ID を追加して選択します。サービス エージェントの ID は次の形式です。

service-PROJECT_NUMBER@dlp-api.iam.iam.gserviceaccount.comPROJECT_NUMBERは、サービス エージェント コンテナの数値 ID に置き換えます。プロジェクトを使用するには、[From] セクションで、[Sources] を一元化された検出スキャン構成を含むプロジェクトに設定します。

次の例では、サービス エージェント ID とプロジェクトの両方を使用して上り(内向き)ルールを定義しています。

外向きルール

スキャンするデータを含む境界ごとに、下り(外向き)ポリシーを更新して、機密データ検出オペレーションの下り(外向き)ルールを追加します。

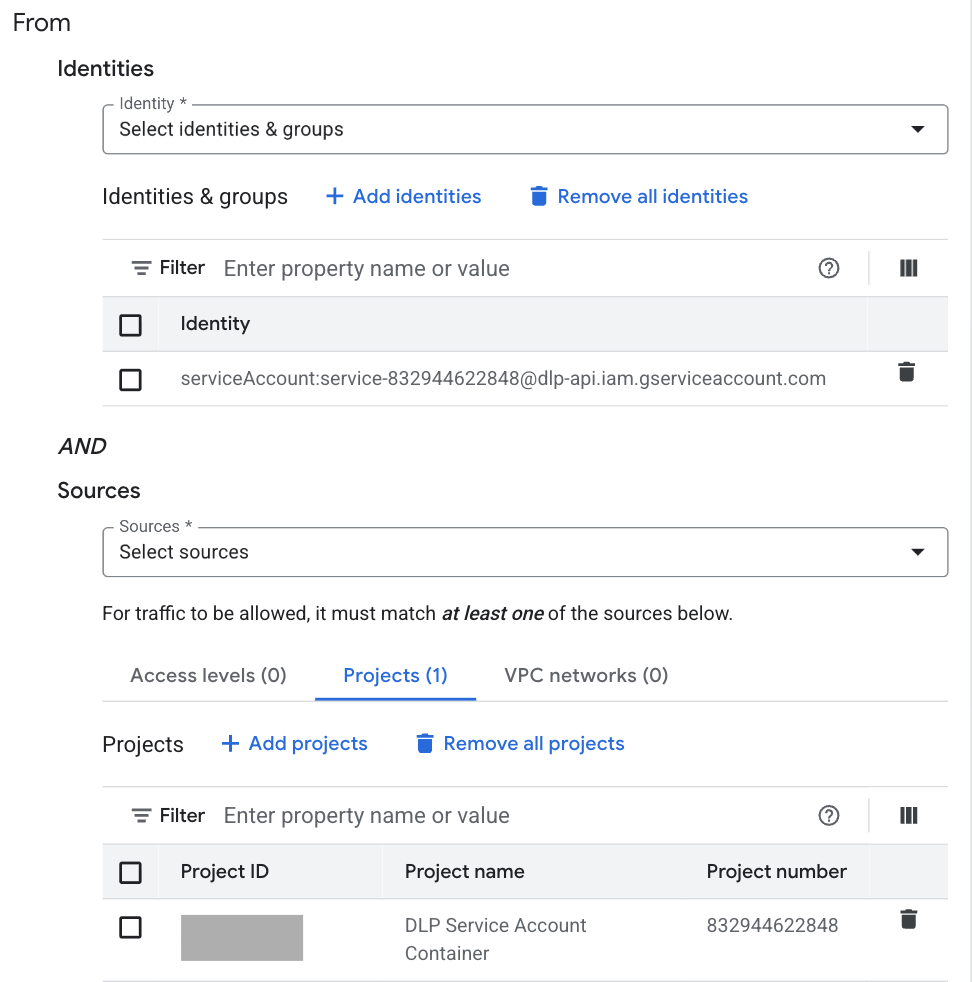

サービス エージェント ID を使用するには、[開始] セクションで、[ID] を [選択されている ID とグループ] に設定します。一元化された検出スキャン構成で指定されたサービス エージェント ID を追加して選択します。サービス エージェントの ID は次の形式です。

service-PROJECT_NUMBER@dlp-api.iam.iam.gserviceaccount.comPROJECT_NUMBERは、サービス エージェント コンテナの数値 ID に置き換えます。プロジェクトを使用するには、[宛先] セクションで、[リソース] を [プロジェクトを選択] に設定します。一元化された検出スキャン構成を含むプロジェクトを追加して選択します。

次の例では、サービス エージェント ID とプロジェクトの両方を使用して下り(外向き)ルールを定義しています。