Questo documento descrive come consentire a Sensitive Data Protection di rilevare e profilare i dati nei perimetri dei Controlli di servizio VPC. Se la tua organizzazione utilizza i Controlli di servizio VPC per limitare i servizi nei progetti sottoposti a scansione da Sensitive Data Protection, esegui le attività descritte in questo documento.

Per saperne di più, consulta la panoramica del rilevamento dei dati sensibili.

Per informazioni sul supporto dei Controlli di servizio VPC per Sensitive Data Protection, consulta la tabella Prodotti supportati nella documentazione dei Controlli di servizio VPC.

Prima di iniziare

Assicurati di avere il seguente ruolo o i seguenti ruoli nell'organizzazione:

Gestore contesto accesso Editor

(roles/accesscontextmanager.policyEditor).

Controlla i ruoli

-

Nella Google Cloud console vai alla pagina IAM.

Vai a IAM - Seleziona l'organizzazione.

-

Nella colonna Entità, trova tutte le righe che identificano te o un gruppo di cui fai parte. Per scoprire i gruppi di cui fai parte, contatta l' amministratore.

- Per tutte le righe che ti specificano o ti includono, controlla la colonna Ruolo per verificare se l'elenco dei ruoli include i ruoli richiesti.

Concedi i ruoli

-

Nella Google Cloud console vai alla pagina IAM.

Vai a IAM - Seleziona l'organizzazione.

- Fai clic su Concedi l'accesso.

-

Nel campo Nuove entità, inserisci il tuo identificatore dell'utente. In genere si tratta dell'indirizzo email di un Account Google.

- Fai clic su Seleziona un ruolo, quindi cerca il ruolo.

- Per concedere altri ruoli, fai clic su Aggiungi un altro ruolo e aggiungi ogni ruolo successivo.

- Fai clic su Salva.

Configura il rilevamento dei dati sensibili all'interno dei Controlli di servizio VPC

Puoi configurare il rilevamento di Sensitive Data Protection all'interno di un perimetro dei Controlli di servizio VPC utilizzando uno di questi approcci architetturali.

Opzione 1: tutte le risorse richieste nello stesso perimetro dei dati da sottoporre a scansione

Assicurati che tutti i componenti coinvolti nell'operazione di rilevamento si trovino all'interno dello stesso perimetro. Ciò significa che questi componenti devono trovarsi nello stesso perimetro:

- I progetti da sottoporre a scansione.

- La configurazione della scansione del rilevamento.

- L'service agent specificato nella configurazione della scansione del rilevamento.

- Il container dell'agente di servizio (noto anche come progetto driver), che ospita l'agente di servizio.

- Eventuali modelli di ispezione specificati nella configurazione della scansione del rilevamento.

Se nella tua organizzazione hai più perimetri dei Controlli di servizio VPC, crea componenti dedicati all'interno di ciascuno di questi perimetri.

Ad esempio, se un perimetro include più progetti appartenenti alla stessa cartella, crea una configurazione della scansione del rilevamento con ambito limitato a quella cartella. Assicurati che il container dell'agente di servizio che utilizzi sia uno dei progetti nello stesso perimetro.

Se scegli questa opzione, non devi creare regole in entrata e in uscita per il rilevamento dei dati sensibili.

Opzione 2: configurazione del rilevamento centralizzata con regole in entrata e in uscita

Crea una configurazione della scansione del rilevamento centralizzata per l'intera organizzazione o per più progetti in più perimetri.

Se questa configurazione della scansione del rilevamento centralizzata non si trova nello stesso perimetro dei dati da sottoporre a scansione, crea regole in entrata e in uscita.

Crea le regole in entrata e in uscita

Crea queste regole in entrata e in uscita se scegli Opzione 2 e i dati da sottoporre a scansione si trovano in un perimetro diverso dalla configurazione della scansione del rilevamento centralizzata.

Per saperne di più, consulta Aggiornamento delle policy in entrata e in uscita per un perimetro di servizio nella documentazione dei Controlli di servizio VPC.

Per definire le regole in entrata e in uscita, puoi utilizzare uno o entrambi i seguenti elementi:

- ID service agent specificato nella configurazione della scansione del rilevamento centralizzata

- Progetto che contiene la configurazione della scansione del rilevamento centralizzata

Regole in entrata

Per ogni perimetro che contiene i dati da sottoporre a scansione, aggiorna la policy in entrata per aggiungere una regola in entrata per le operazioni di rilevamento dei dati sensibili.

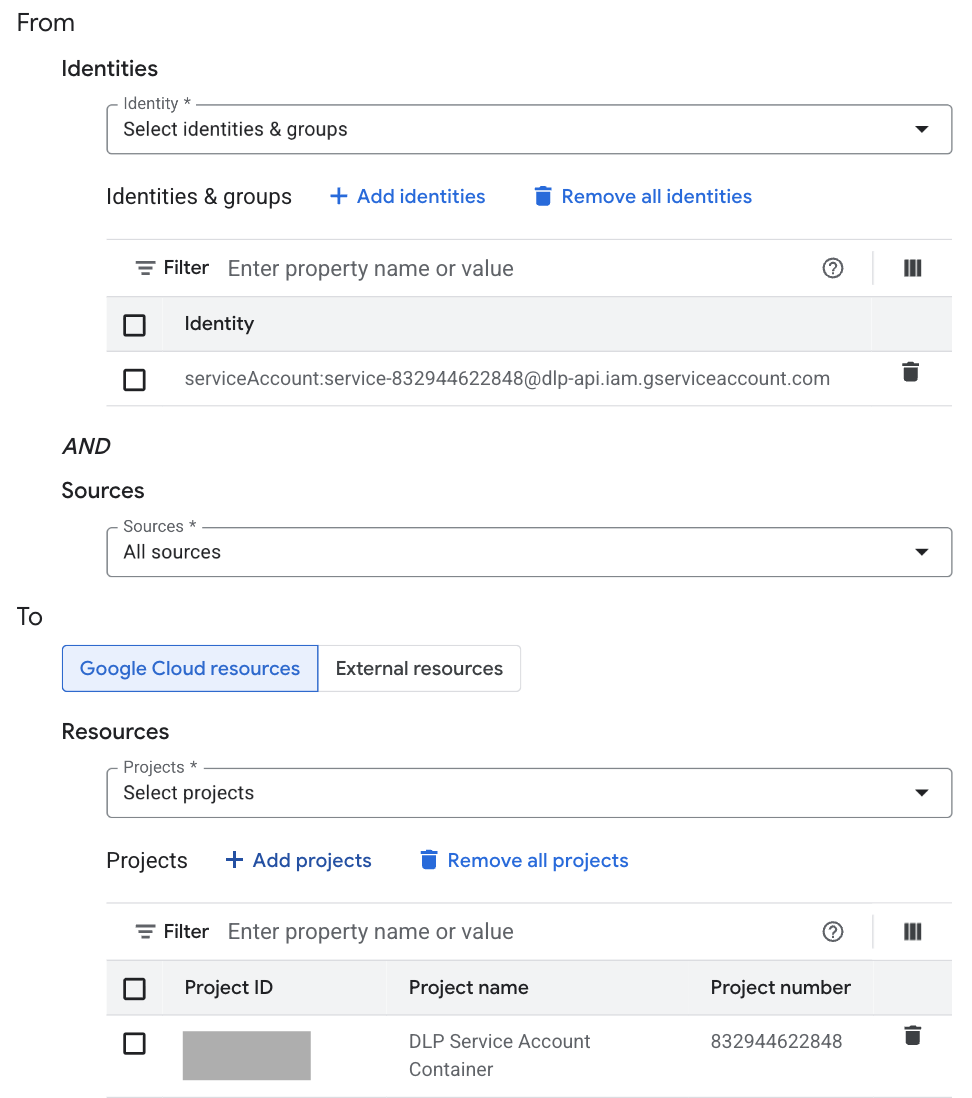

Per utilizzare l'ID agente di servizio, nella sezione Da, imposta Identità su Seleziona identità e gruppi. Aggiungi e seleziona l'ID service agent specificato nella configurazione della scansione del rilevamento centralizzata. L'ID dell'agente di servizio ha il seguente formato:

service-PROJECT_NUMBER@dlp-api.iam.iam.gserviceaccount.comSostituisci

PROJECT_NUMBERcon l'identificatore numerico del container dell'agente di servizio.Per utilizzare il progetto, nella sezione Da, imposta Origini sul progetto che contiene la configurazione della scansione del rilevamento centralizzata.

L'esempio seguente utilizza sia l'ID agente di servizio sia il progetto per definire la regola in entrata.

Regole in uscita

Per ogni perimetro che contiene i dati da sottoporre a scansione, aggiorna la policy in uscita per aggiungere una regola in uscita per le operazioni di rilevamento dei dati sensibili.

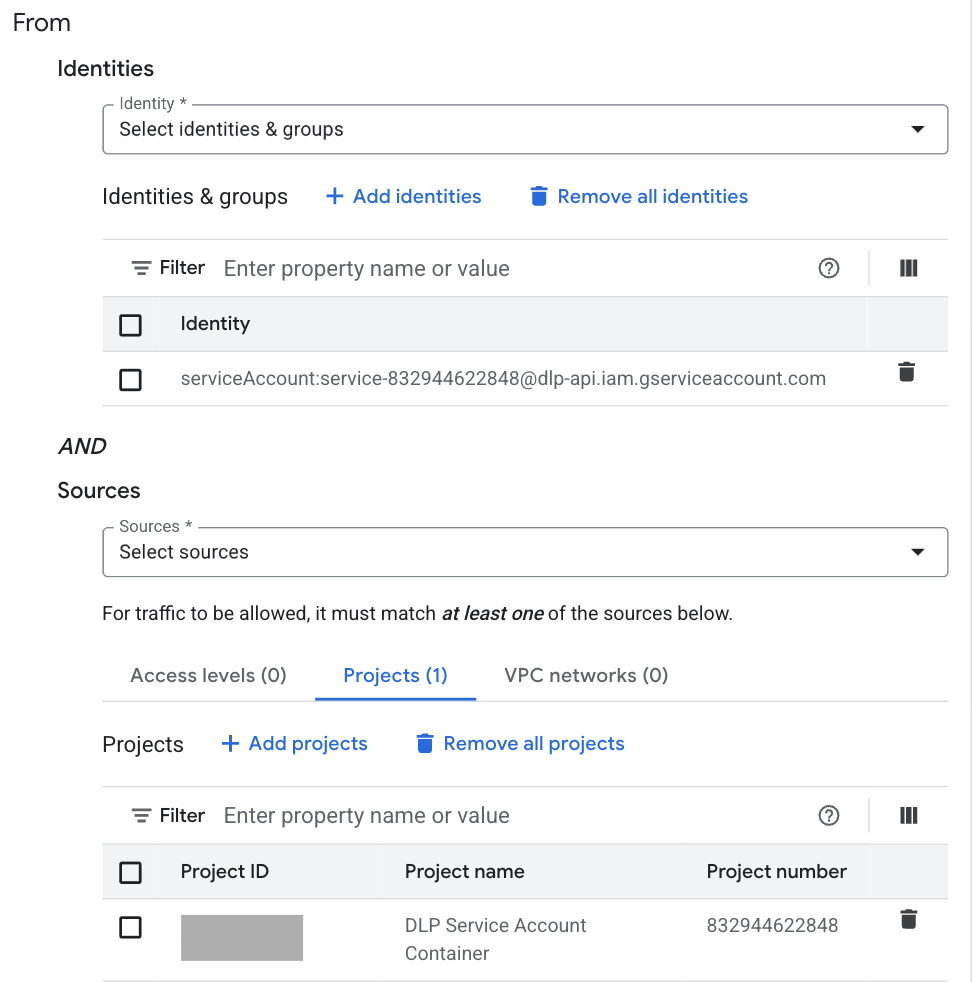

Per utilizzare l'ID agente di servizio, nella sezione Da, imposta Identità su Seleziona identità e gruppi. Aggiungi e seleziona l'ID service agent specificato nella configurazione della scansione del rilevamento centralizzata. L'ID dell'agente di servizio ha il seguente formato:

service-PROJECT_NUMBER@dlp-api.iam.iam.gserviceaccount.comSostituisci

PROJECT_NUMBERcon l'identificatore numerico del container dell'agente di servizio.Per utilizzare il progetto, nella sezione A, imposta Risorse su Seleziona progetti. Aggiungi e seleziona il progetto che contiene la configurazione della scansione del rilevamento centralizzata.

L'esempio seguente utilizza sia l'ID agente di servizio sia il progetto per definire la regola in uscita.