In diesem Dokument wird beschrieben, wie Sie mit dem Schutz sensibler Daten Daten in Ihren VPC Service Controls Perimetern erkennen und profilieren können. Wenn Ihre Organisation VPC Service Controls verwendet, um Dienste in Projekten einzuschränken, die mit dem Schutz sensibler Daten gescannt werden, führen Sie die Aufgaben in diesem Dokument aus.

Weitere Informationen finden Sie unter Übersicht über die Erkennung sensibler Daten discovery.

Informationen zur Unterstützung von VPC Service Controls für den Schutz sensibler Daten, finden Sie in der Tabelle der unterstützten Produkte in der Dokumentation zu VPC Service Controls.

Hinweis

Prüfen Sie, ob Sie die folgenden Rollen für die Organisation haben:

Access Context Manager-Bearbeiter

(roles/accesscontextmanager.policyEditor).

Rollen prüfen

-

Rufen Sie in der Google Cloud Console die Seite IAM auf.

IAM aufrufen - Wählen Sie die Organisation aus.

-

Suchen Sie in der Spalte Hauptkonto nach allen Zeilen, in denen Sie oder eine Gruppe, zu der Sie gehören, angegeben sind. Wenden Sie sich an Ihren Administrator, um herauszufinden, zu welchen Gruppen Sie gehören.

- Prüfen Sie in allen Zeilen, in denen Sie angegeben sind oder enthalten sind, in der Spalte Rolle , ob die Liste der Rollen die erforderlichen Rollen enthält.

Rollen zuweisen

-

Rufen Sie in der Google Cloud Console die Seite IAM auf.

IAM aufrufen - Wählen Sie die Organisation aus.

- Klicken Sie auf Zugriffsrechte erteilen.

-

Geben Sie im Feld Neue Hauptkonten Ihre Nutzer-ID ein. Das ist in der Regel die E‑Mail-Adresse eines Google-Kontos.

- Klicken Sie auf Rolle auswählen und suchen Sie dann nach der Rolle.

- Klicken Sie auf Weitere Rolle hinzufügen, wenn Sie weitere Rollen zuweisen möchten.

- Klicken Sie auf Speichern.

Erkennung sensibler Daten in VPC Service Controls konfigurieren

Sie können die Erkennung sensibler Daten in einem VPC Service Controls-Perimeter mit einem der folgenden Architekturansätze konfigurieren.

Option 1: Alle erforderlichen Ressourcen im selben Perimeter wie die zu scannenden Daten

Achten Sie darauf, dass sich alle Komponenten, die am Erkennungsvorgang beteiligt sind, im selben Perimeter befinden. Das bedeutet, dass sich alle diese Komponenten im selben Perimeter befinden müssen:

- Die zu scannenden Projekte.

- Die Konfiguration des Erkennungsscans.

- Der in der Konfiguration des Erkennungsscans angegebene Dienst-Agent.

- Der Dienst-Agent-Container (auch Treiberprojekt genannt), der den Dienst-Agent hostet.

- Alle in der Konfiguration des Erkennungsscans angegebenen Inspektions vorlagen.

Wenn Sie mehrere VPC Service Controls-Perimeter haben, erstellen Sie in jedem dieser Perimeter eigene Komponenten.

Wenn Sie diese Option auswählen, müssen Sie keine Regeln für ein- und ausgehenden Traffic für die Erkennung sensibler Daten erstellen.

Option 2: Zentralisierte Erkennungskonfiguration mit Regeln für ein- und ausgehenden Traffic

Erstellen Sie eine zentralisierte Konfiguration des Erkennungsscans für Ihre gesamte Organisation oder für mehrere Projekte in mehreren Perimetern.

Wenn sich diese zentralisierte Konfiguration des Erkennungsscans nicht im selben Perimeter wie die zu scannenden Daten befindet, erstellen Sie Regeln für ein- und ausgehenden Traffic.

Regeln für ein- und ausgehenden Traffic erstellen

Erstellen Sie diese Regeln für ein- und ausgehenden Traffic, wenn Sie Option 2 auswählen und sich die zu scannenden Daten in einem anderen Perimeter als die zentralisierte Konfiguration des Erkennungsscans befinden.

Weitere Informationen finden Sie unter Richtlinien für ein- und ausgehenden Traffic für einen Dienst perimeter in der Dokumentation zu VPC Service Controls.

Zum Definieren der Regeln für ein- und ausgehenden Traffic können Sie eine oder beide der folgenden Optionen verwenden:

- Dienst-Agent-ID, die in der zentralisierten Konfiguration des Erkennungsscans angegeben ist

- Projekt, das die zentralisierte Konfiguration des Erkennungsscans enthält

Regeln für eingehenden Traffic

Aktualisieren Sie für jeden Perimeter, der zu scannende Daten enthält, die Richtlinie für eingehenden Traffic , um eine Regel für eingehenden Traffic für Vorgänge zur Erkennung sensibler Daten hinzuzufügen.

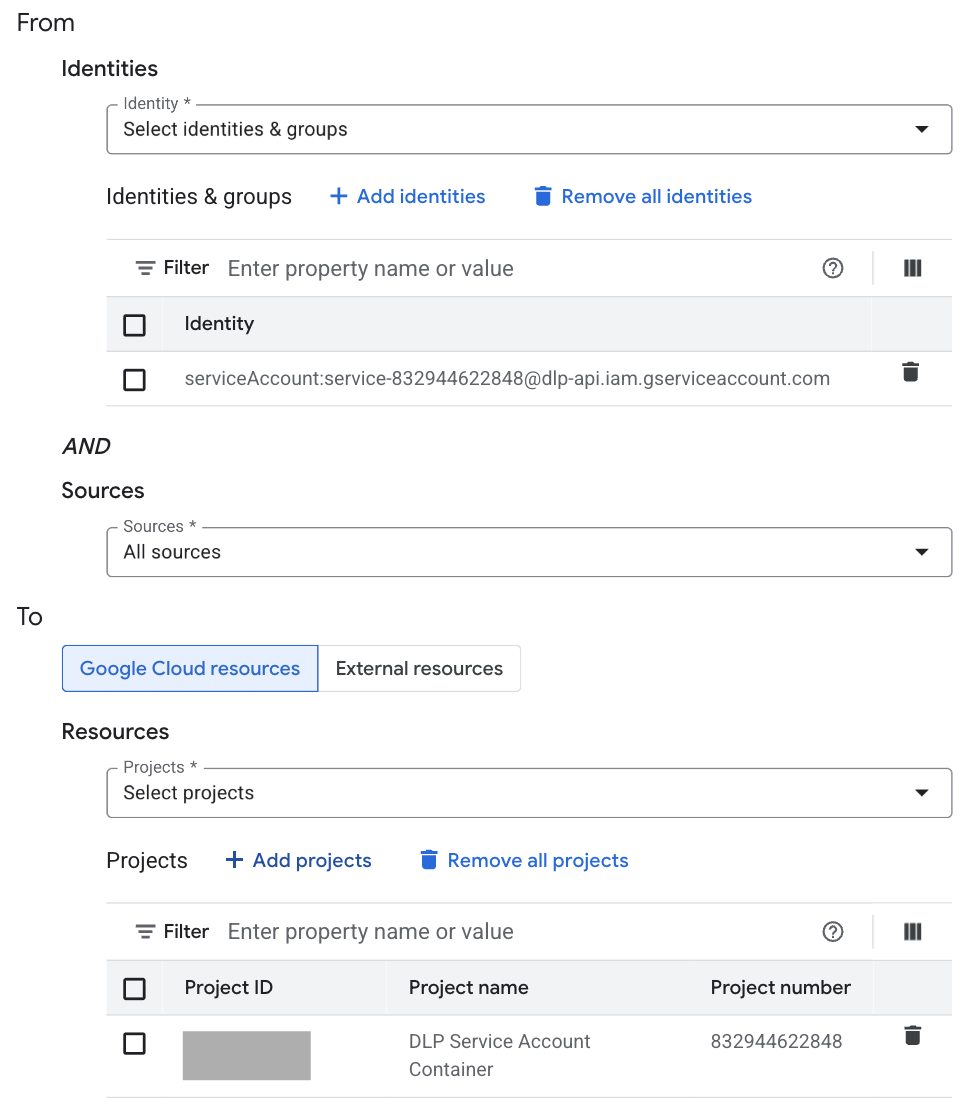

Wenn Sie die Dienst-Agent-ID verwenden möchten, setzen Sie im Abschnitt Von die Option Identitäten auf Identitäten und Gruppen auswählen. Fügen Sie die Dienst-Agent-ID hinzu, die in der zentralisierten Konfiguration des Erkennungsscans angegeben ist, und wählen Sie sie aus. Die ID des Dienst-Agents hat das folgende Format:

service-PROJECT_NUMBER@dlp-api.iam.iam.gserviceaccount.comErsetzen Sie

PROJECT_NUMBERdurch die numerische ID des Dienst-Agent-Containers.Wenn Sie das Projekt verwenden möchten, setzen Sie im Abschnitt Von die Option Quellen auf das Projekt, das die zentralisierte Konfiguration des Erkennungsscans enthält.

Im folgenden Beispiel werden sowohl die Dienst-Agent-ID als auch das Projekt verwendet, um die Regel für eingehenden Traffic zu definieren.

Regeln für ausgehenden Traffic

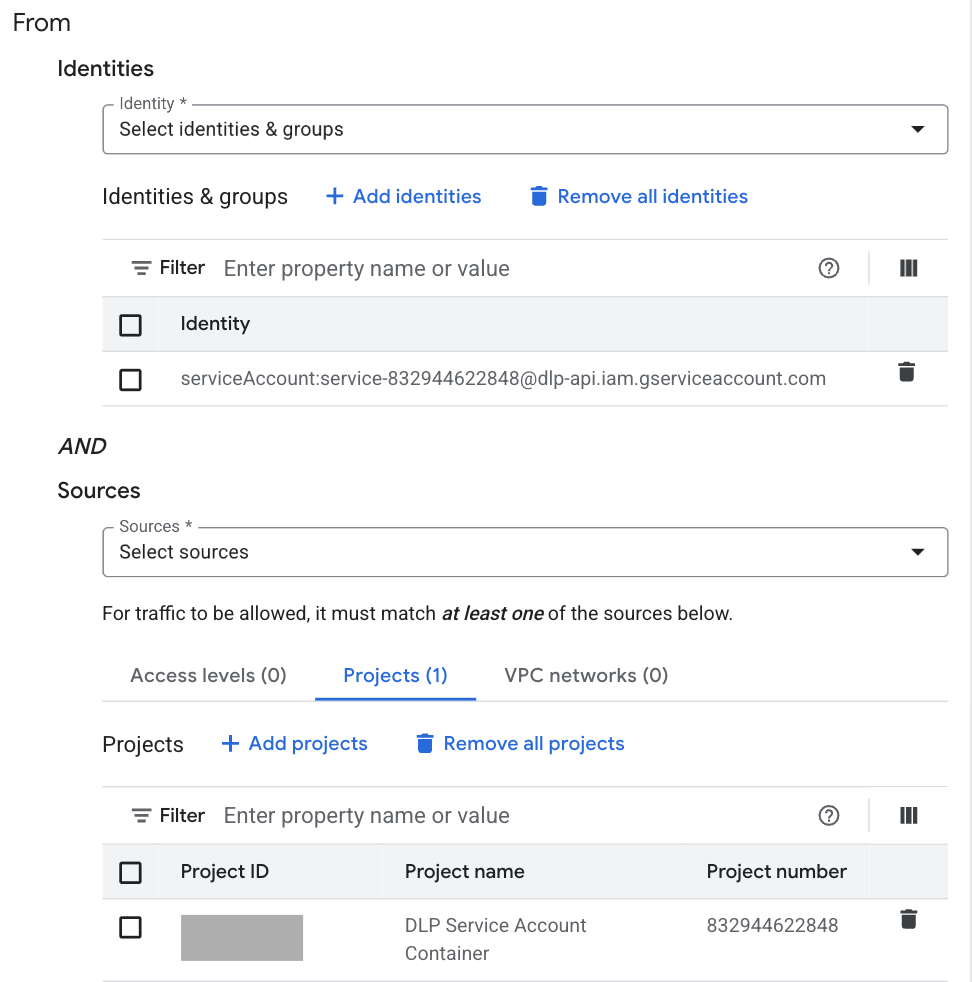

Wenn Sie die Dienst-Agent-ID verwenden möchten, setzen Sie im Abschnitt Von die Option Identitäten auf Identitäten und Gruppen auswählen. Fügen Sie die Dienst-Agent-ID hinzu, die in der zentralisierten Konfiguration des Erkennungsscans angegeben ist, und wählen Sie sie aus. Die ID des Dienst-Agents hat das folgende Format:

service-PROJECT_NUMBER@dlp-api.iam.iam.gserviceaccount.comErsetzen Sie

PROJECT_NUMBERdurch die numerische ID des Dienst-Agent-Containers.Wenn Sie das Projekt verwenden möchten, setzen Sie im Abschnitt An die Option Ressourcen auf Projekte auswählen. Fügen Sie das Projekt hinzu, das die zentralisierte Konfiguration des Erkennungsscans enthält, und wählen Sie es aus.

Im folgenden Beispiel werden sowohl die Dienst-Agent-ID als auch das Projekt verwendet, um die Regel für ausgehenden Traffic zu definieren.