组织资源是 Google Cloud 资源层次结构中的根节点,也是项目的分层超级节点。本页面介绍如何获取和管理组织资源。

准备工作

阅读组织资源概览。

获取组织资源

组织资源可供 Google Workspace 和 Cloud Identity 客户使用:

- Google Workspace:注册 Google Workspace。

- Cloud Identity:注册 Cloud Identity。

创建 Google Workspace 或 Cloud Identity 账号并将其与网域关联后,系统将自动为您创建组织资源。资源将根据您的账号状态在不同的时间进行预配:

- 如果您刚接触 Google Cloud ,但尚未创建项目,则当您登录 Google Cloud 控制台并接受条款及条件时,系统会为您创建组织资源。

-

如果您是现有 Google Cloud 用户,则在您创建新项目或结算账号时,系统将为您自动创建组织资源。您之前创建的所有项目都会列在“无组织”下,这属于正常情况。系统会显示组织资源,并且您创建的新项目会自动链接到该资源。

您需要将之前在“无组织”下创建的所有项目移动到新组织资源中。如需了解如何移动项目,请参阅将项目迁移至组织资源。

创建的组织资源将与您创建的具有项目或结算账号的 Google Workspace 或 Cloud Identity 账号关联,这些项目和结算账号被设置为子资源。在您的 Google Workspace 或 Cloud Identity 网域下创建的所有项目和结算账号都将成为该组织资源的子级。

- 如需了解如何迁移现有项目,请参阅迁移现有项目。

每个 Google Workspace 或 Cloud Identity 账号只能与一个组织资源相关联。一个组织资源只能与一个网域关联,该网域在创建组织资源时设置。

如需主动采用组织资源,Google Workspace 或 Cloud Identity 超级用户需要向用户或群组分配 Organization Administrator (roles/resourcemanager.organizationAdmin) Identity and Access Management (IAM) 角色。如需了解如何设置组织资源,请参阅设置组织资源。

- 在您创建组织资源后,系统会在组织资源层级为您网域中的所有用户自动授予 Project Creator (

roles/resourcemanager.projectCreator) 和 Billing Account Creator (roles/billing.creator) IAM 角色。因此,您网域中的用户可以继续创建项目,没有任何中断。 - 组织管理员将决定何时开始积极使用组织资源。然后,他们可以根据需要更改默认权限并实施更严格的政策。

- 如果组织资源可用,但您没有查看该资源的 IAM 权限,您仍可以创建项目和结算账号。即使您无法看到,这些项也都会在组织资源下自动创建。

Google Cloud 安全基准

Google Cloud 安全基准通过一组组织政策来解决不安全的组织安全状况,这些政策会在创建组织资源时强制执行。创建组织时,系统会自动创建并强制执行这些限制。如需了解如何查看和管理这些限制,请参阅Google Cloud 安全基准限制。

获取组织资源 ID

组织资源 ID 是组织资源的唯一标识符,在创建组织资源时自动创建。组织资源 ID 采用十进制数字的格式,不能以零开头。

您可以使用 Google Cloud 控制台、gcloud CLI 或 Cloud Resource Manager API 获取组织资源 ID。

控制台

如需使用 Google Cloud 控制台获取组织资源 ID,请执行以下操作:

- 前往 Google Cloud 控制台:

- 从页面顶部的项目选择器中,选择您的组织资源。

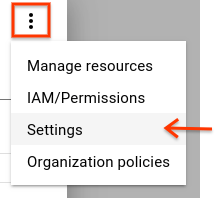

- 在右侧,点击更多,然后点击设置。

设置页面会显示您的组织资源 ID。

gcloud

如需查找组织资源 ID,请运行以下命令:

gcloud organizations list

该命令将列出您所属的全部组织资源,及其对应的组织资源 ID。

API

如需使用 Cloud Resource Manager API 查找组织资源 ID,请使用 organizations.search() 方法,包括针对您的网域的查询。例如:

GET https://cloudresourcemanager.googleapis.com/v3/organizations:search{query=domain:altostrat.com}

响应包含属于 altostrat.com 的组织资源的元数据,其中包括组织资源 ID。

设置组织资源

如果您是 Google Workspace 或 Cloud Identity 客户,则系统会自动为您提供组织资源。

Google Workspace 或 Cloud Identity 超级用户是第一批可以在组织资源创建后访问该资源的用户。所有其他用户或群组将能够像以前一样使用 Google Cloud 。他们将能够查看组织资源,但只有在设置了正确的权限后,才能修改资源。

Google Workspace 或 Cloud Identity 超级用户和Google Cloud 组织管理员是设置过程中的关键角色,用于对组织资源进行生命周期控制。这两个角色通常分配给不同的用户或群组,具体取决于组织资源的结构和需求。

在 Google Cloud 组织资源设置上下文中,Google Workspace 或 Cloud Identity 超级用户的责任包括:

- 向部分用户分配 Organization Administrator 角色

- 担任恢复问题的联系人

- 如删除组织中所述,控制 Google Workspace 或 Cloud Identity 账号和组织资源的生命周期

分配的 Organization Administrator 可以为其他用户分配 Identity and Access Management 角色。Organization Administrator 角色的责任包括:

- 定义允许和拒绝政策,以及向其他用户授予角色。

- 查看资源层次结构的结构

该角色遵循最小权限原则,不包括执行其他操作的权限,如创建文件夹或项目。如需获得这些权限,Organization Administrator 必须为其账号分配其他角色。

拥有两个不同的角色可确保 Google Workspace 或 Cloud Identity 超级用户和Google Cloud Organization Administrator 之间的职责分离。我们通常会要求满足该条件,因为这两个 Google 产品通常由客户组织中的不同部门管理。

如需积极使用组织资源,请按以下步骤添加组织管理员:

添加 Organization Administrator

控制台

如需添加 Organization Administrator,请执行以下操作:

以 Google Workspace 或 Cloud Identity 超级用户身份登录 Google Cloud 控制台,然后导航到 IAM 和管理页面:

选择要修改的组织资源:

点击页面顶部的项目下拉列表。

在请选择对话框中,点击组织下拉列表,然后选择要向其中添加组织管理员的组织资源。

在随即显示的列表中,点击相应组织资源以打开其 IAM 权限页面。

点击添加,然后输入要设置为组织管理员的一个或多个用户的电子邮件地址。

在选择角色下拉列表中,选择 Resource Manager > Organization Administrator,然后点击保存。

组织管理员可以执行以下操作:

完全控制组织资源。Google Workspace 或 Cloud Identity 超级用户和 Google Cloud 管理员之间已实现职责分离。

分配相关 IAM 角色以委派对关键职能的责任。

如获取组织资源中所述,默认情况下,创建组织后,系统会在组织资源层级为网域中的所有用户授予 Project Creator 和 Billing Account Creator 角色。这确保在创建组织资源时,不会对 Google Cloud 用户造成中断。组织管理员获得控制权后,他们可能想要移除这些组织层级权限,开始将访问权限锁定到更精细的粒度(例如,文件夹或项目级层)。请注意,由于允许政策和拒绝政策是按层次结构继承的,因此在组织资源层级向整个网域 (domain:mycompany.com) 分配 Project Creator 角色表示该网域中的每个用户可以在层次结构中的任意位置创建项目。