בדף הזה מוסבר איך להפעיל ולהשבית תוספי אבטחה של DNS (DNSSEC) ואיך לאמת את הפריסה של DNSSEC.

סקירה כללית של DNSSEC מופיעה במאמר סקירה כללית של DNSSEC.

הפעלת DNSSEC לתחומים ציבוריים מנוהלים קיימים

כדי להפעיל DNSSEC באזורים ציבוריים מנוהלים קיימים, פועלים לפי השלבים הבאים.

המסוף

נכנסים לדף Cloud DNS במסוף Google Cloud .

לוחצים על שם האזור שרוצים להפעיל בו DNSSEC.

בדף פרטי האזור, לוחצים על עריכה.

בדף עריכת תחום DNS, לוחצים על DNSSEC.

בקטע DNSSEC, בוחרים באפשרות מופעל.

לוחצים על Save.

המצב של DNSSEC שנבחר לאזור מוצג בעמודה DNSSEC בדף Cloud DNS.

gcloud

מריצים את הפקודה הבאה:

gcloud dns managed-zones update EXAMPLE_ZONE \

--dnssec-state on

מחליפים את EXAMPLE_ZONE במזהה האזור.

Terraform

הפעלת DNSSEC כשיוצרים אזורים

כדי להפעיל DNSSEC כשיוצרים אזור, מבצעים את השלבים הבאים.

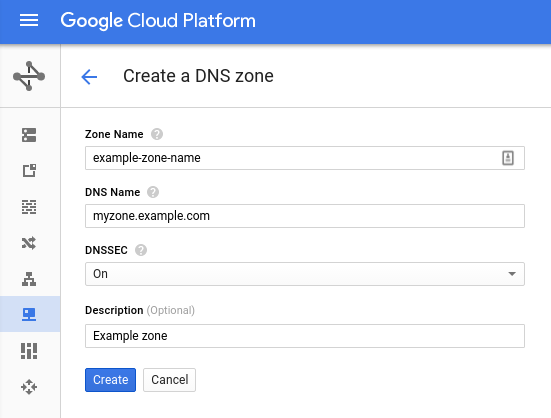

המסוף

נכנסים לדף Cloud DNS במסוף Google Cloud .

לוחצים על יצירת אזור.

מזינים שם בשדה Zone name.

בשדה DNS name, מזינים שם.

בקטע DNSSEC, בוחרים באפשרות מופעל.

אופציונלי: מוסיפים תיאור.

לוחצים על יצירה.

gcloud

מריצים את הפקודה הבאה:

gcloud dns managed-zones create EXAMPLE_ZONE \

--description "Signed Zone" \

--dns-name myzone.example.com \

--dnssec-state on

מחליפים את EXAMPLE_ZONE במזהה האזור.

אימות הפריסה של DNSSEC

כדי לוודא שהפריסה של האזור עם DNSSEC תקינה, צריך לוודא שרשומת ה-DS הנכונה ממוקמת באזור האב. רזולוציית DNSSEC עלולה להיכשל אם מתרחש אחד מהמקרים הבאים:

- ההגדרה שגויה או שהקלדתם אותה בצורה לא נכונה.

- הצבת רשומת DS שגויה באזור ההורה.

כדי לוודא שההגדרה שלכם נכונה ולבצע בדיקה צולבת של רשומת ה-DS לפני שמוסיפים אותה לאזור האב, אפשר להשתמש בכלים הבאים:

אתם יכולים להשתמש באתרים של Verisign DNSSEC debugger ו-Zonemaster כדי לאמת את הגדרת ה-DNSSEC לפני שאתם מעדכנים את הרשם עם שרתי השמות של Cloud DNS או עם רשומת ה-DS. דומיין שמוגדר בצורה תקינה ל-DNSSEC הוא example.com, וניתן לראות אותו באמצעות DNSViz.

הגדרות מומלצות של TTL לתחומים עם חתימת DNSSEC

TTL הוא אורך החיים (בשניות) של אזור שחתום ב-DNSSEC.

בניגוד לתפוגות של TTL, שהן יחסיות לזמן שבו שרת שמות שולח תגובה לשאילתה, התפוגה של חתימות DNSSEC היא בזמן מוחלט קבוע. ערכי TTL שהוגדרו למשך זמן ארוך יותר ממשך החיים של החתימה עלולים לגרום לכך שלקוחות רבים יבקשו רשומות באותו זמן שבו פג תוקף החתימה של DNSSEC. ערכי TTL קצרים עלולים לגרום לבעיות גם בפתרון שמות שמאמתים DNSSEC.

המלצות נוספות לגבי בחירת TTL זמינות ב-RFC 6781 סעיף 4.4.1 Time Considerations וב-RFC 6781 Figure 11.

כשקוראים את סעיף 4.4.1 ב-RFC 6781, חשוב לזכור שפרמטרים רבים של חתימת זמן קבועים על ידי Cloud DNS ואי אפשר לשנות אותם. אי אפשר לשנות את הפרמטרים הבאים (הם כפופים לשינויים ללא הודעה מוקדמת או עדכון של המסמך הזה):

- ההפרש מתאריך ההקמה = יום אחד

- תקופת התוקף = 21 ימים

- תקופת החתימה מחדש = 3 ימים

- תקופת הרענון = 18 ימים

- מרווח התנודות = חצי יום (או ±6 שעות)

- תוקף חתימה מינימלי = רענון – תנודה = 17.75 ימים = 1533600

אסור להשתמש בערך TTL ארוך יותר מתוקף החתימה המינימלי.

השבתת DNSSEC לתחומים מנוהלים

אחרי שמסירים את רשומות ה-DS וממתינים עד שהן יפוגו מהמטמון, אפשר להשתמש בפקודה gcloud הבאה כדי להשבית את DNSSEC:

gcloud dns managed-zones update EXAMPLE_ZONE \

--dnssec-state off

מחליפים את EXAMPLE_ZONE במזהה האזור.

המאמרים הבאים

- מידע על הגדרות DNSSEC ספציפיות זמין במאמר שימוש ב-DNSSEC מתקדם.

- מידע נוסף על אזורים מנוהלים זמין במאמר יצירה, שינוי ומחיקה של אזורים.

- כדי למצוא פתרונות לבעיות נפוצות שאתם עשויים להיתקל בהן במהלך השימוש ב-Cloud DNS, אפשר לעיין במאמר בנושא פתרון בעיות.

- בסקירה הכללית על Cloud DNS תוכלו לקרוא על Cloud DNS.