Membuat certificate authority subordinat

Halaman ini menjelaskan cara membuat certificate authority (CA) subordinat di kumpulan CA.

CA subordinat bertanggung jawab untuk menerbitkan sertifikat langsung ke entitas akhir seperti pengguna, komputer, dan perangkat. CA subordinat ditandatangani secara kriptografi oleh CA induk, yang sering kali merupakan CA root. Oleh karena itu, sistem yang mempercayai CA root, secara otomatis mempercayai CA subordinat dan sertifikat entitas akhir yang diterbitkan oleh CA subordinat.

Sebelum memulai

- Pastikan Anda memiliki peran IAM CA Service Operation Manager (

roles/privateca.caManager) atau CA Service Admin (roles/privateca.admin). Untuk mengetahui informasi selengkapnya, lihat Mengonfigurasi kebijakan IAM. - Buat kumpulan CA.

- Pilih CA root.

Membuat CA subordinat

CA subordinat lebih mudah dicabut dan dirotasi daripada CA root. Jika Anda memiliki beberapa skenario penerbitan sertifikat, Anda dapat membuat CA subordinat untuk setiap skenario tersebut. Menambahkan beberapa CA subordinat dalam kumpulan CA membantu Anda mencapai penyeimbangan beban permintaan sertifikat yang lebih baik dan QPS efektif total yang lebih tinggi.

Untuk membuat CA subordinat, lakukan hal berikut:

Konsol

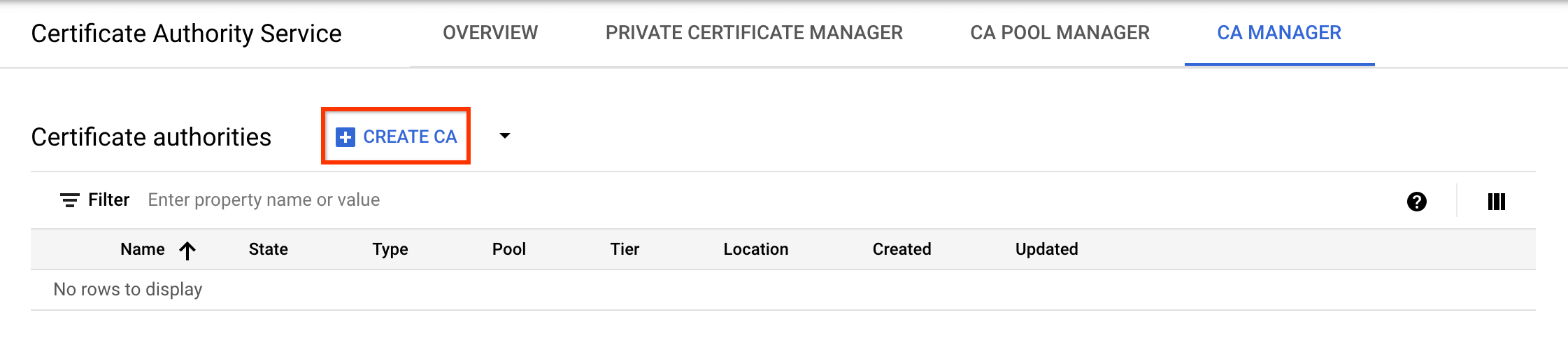

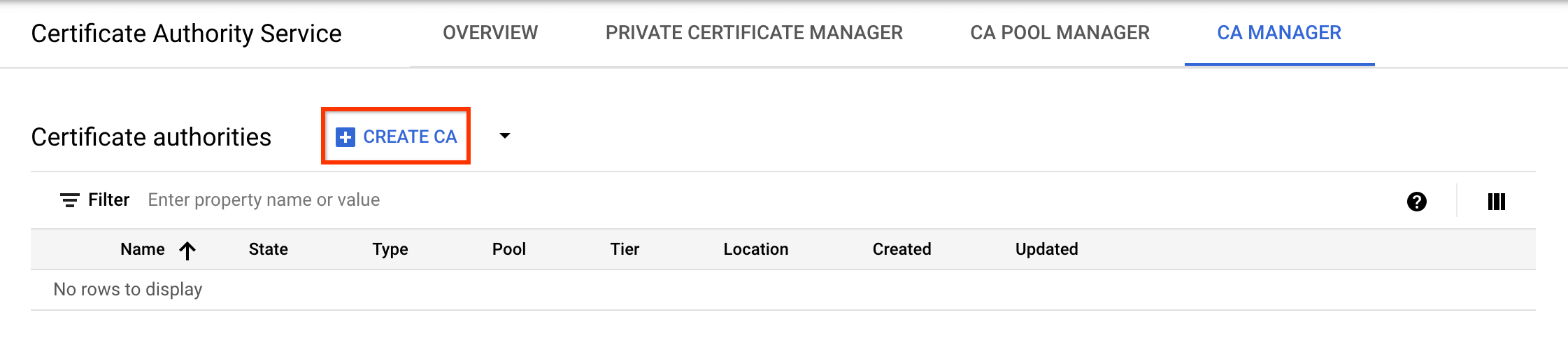

Buka halaman Certificate Authority Service di Google Cloud konsol.

Klik tab CA manager.

Klik Create CA.

Pilih jenis CA

- Klik Subordinate CA.

- Klik Root CA is in Google Cloud.

- Di kolom Valid for, masukkan durasi masa berlaku sertifikat CA.

- Opsional: Pilih tingkat untuk CA. Tingkat default-nya adalah Enterprise. Untuk mengetahui informasi selengkapnya, lihat Memilih tingkat operasi.

- Klik Region untuk memilih lokasi CA. Untuk mengetahui informasi selengkapnya, lihat Lokasi.

- Opsional: Di bagian Initialized state, pilih status operasional untuk membuat CA.

- Opsional: Di bagian Set up an issuance scenario, klik Certificate profile, lalu pilih profil sertifikat yang paling sesuai dengan persyaratan Anda dari daftar. Untuk mengetahui informasi selengkapnya, lihat Profil sertifikat.

- Klik Next.

- Di kolom Organization (O), masukkan nama perusahaan Anda.

- Opsional: Di kolom Organization unit (OU), masukkan subdivisi perusahaan atau unit bisnis perusahaan.

- Opsional: Di kolom Country name (C), masukkan kode negara dua huruf.

- Opsional: Di kolom State or province name, masukkan nama negara bagian Anda.

- Opsional: Di kolom Locality name, masukkan nama kota Anda.

- Di kolom CA common name (CN), masukkan nama CA.

- Klik Continue.

- Pilih algoritme kunci yang paling sesuai dengan kebutuhan Anda. Untuk mengetahui detail selengkapnya tentang opsi kunci penandatanganan, lihat Mengonfigurasi kunci penandatanganan CA.

- Untuk menggunakan kunci penandatanganan yang dikelola pelanggan, pilih Customer-managed key , lalu berikan versi kunci kripto Cloud Key Management Service.

- Klik Continue.

- Pilih apakah Anda ingin menggunakan bucket Cloud Storage yang dikelola Google atau yang dikelola pelanggan.

- Untuk bucket Cloud Storage yang dikelola Google, CA Service akan membuat bucket yang dikelola Google di lokasi yang sama dengan CA.

- Untuk bucket Cloud Storage yang dikelola pelanggan, klik Browse, lalu pilih salah satu bucket Cloud Storage yang ada.

- Klik Continue.

Langkah-langkah berikut bersifat opsional.

Jika Anda ingin menambahkan label ke CA, lakukan hal berikut:

- Klik Add item.

- Di kolom Key 1, masukkan kunci label.

- Di kolom Value 1, masukkan nilai label.

- Jika Anda ingin menambahkan label lain, klik Add item. Kemudian, tambahkan kunci dan nilai label seperti yang disebutkan di langkah 2 dan 3.

- Klik Continue.

Tinjau semua setelan dengan cermat, lalu klik Done untuk membuat CA.

gcloud

Buat kumpulan CA untuk CA subordinat:

gcloud privateca pools create SUBORDINATE_POOL_ID --location=LOCATIONGanti kode berikut:

- SUBORDINATE_POOL_ID: nama kumpulan CA.

- LOCATION: lokasi tempat Anda ingin membuat kumpulan CA. Untuk mengetahui daftar lengkap lokasi, lihat Lokasi.

Untuk mengetahui informasi selengkapnya tentang cara membuat kumpulan CA, lihat Membuat kumpulan CA.

Untuk mengetahui informasi selengkapnya tentang perintah

gcloud privateca pools create, lihat gcloud privateca pools create.Buat CA subordinat di kumpulan CA yang dibuat.

gcloud privateca subordinates create SUBORDINATE_CA_ID \ --pool=SUBORDINATE_POOL_ID \ --location=LOCATION \ --issuer-pool=ISSUER_POOL_ID \ --issuer-location=ISSUER_LOCATION \ --key-algorithm="ec-p256-sha256" \ --subject="CN=Example Server TLS CA, O=Example LLC"Ganti kode berikut:

- SUBORDINATE_CA_ID: ID unik CA subordinat.

- SUBORDINATE_POOL_ID: nama kumpulan CA.

- LOCATION: lokasi kumpulan CA.

- ISSUER_POOL_ID: nama kumpulan CA yang berisi CA penerbit.

ISSUER_LOCATION: lokasi kumpulan CA yang berisi CA penerbit.

Flag

--key-algorithmmenentukan algoritme kriptografi yang ingin Anda gunakan untuk membuat kunci Cloud HSM terkelola untuk CA.Flag

--subjectmenentukan nama X.501 subjek sertifikat.

Untuk membuat CA subordinat menggunakan kunci penandatanganan yang dikelola pelanggan, jalankan perintah berikut:

gcloud privateca subordinates create SUBORDINATE_CA_ID \ --pool=SUBORDINATE_POOL_ID \ --location=LOCATION \ --issuer-pool=ISSUER_POOL_ID \ --issuer-location=ISSUER_LOCATION \ --kms-key-version=KMS_KEY_VERSION \ --subject="CN=Example Server TLS CA, O=Example LLC"Ganti kode berikut:

- SUBORDINATE_POOL_ID: nama kumpulan CA.

- LOCATION: lokasi kumpulan CA.

- ISSUER_POOL_ID: nama kumpulan CA yang berisi CA penerbit.

- ISSUER_LOCATION: lokasi kumpulan CA yang berisi CA penerbit.

- KMS_KEY_VERSION: ID resource lengkap versi kunci kripto Cloud KMS yang dikelola pelanggan untuk digunakan sebagai kunci penandatanganan.

Untuk mengetahui detail selengkapnya tentang opsi kunci penandatanganan dan menyiapkan kunci penandatanganan yang dikelola pelanggan, lihat Mengonfigurasi kunci penandatanganan CA.

Pernyataan berikut ditampilkan saat CA subordinat dibuat.

Created Certificate Authority [projects/my-project-pki/locations/us-west1/caPools/SUBORDINATE_POOL_ID/certificateAuthorities/SUBORDINATE_CA_ID].

Untuk menentukan URL akses Authority Information Access (AIA) dan CRL Distribution Point (CDP) kustom, gunakan flag

--custom-aia-urlsdan--custom-cdp-urls. Jika ditentukan, URL ini akan disertakan dalam semua sertifikat yang diterbitkan oleh CA dan menggantikan URL akses bucket Cloud Storage default.Untuk melihat daftar lengkap setelan, jalankan perintah

gcloudberikut:gcloud privateca subordinates create --helpPerintah ini menampilkan contoh untuk membuat CA subordinat yang penerbitnya berada di CA Service atau berada di tempat lain.

Terraform

Java

Untuk melakukan autentikasi ke CA Service, siapkan Kredensial Default Aplikasi. Untuk mengetahui informasi selengkapnya, lihat Menyiapkan autentikasi untuk lingkungan pengembangan lokal.

Python

Untuk melakukan autentikasi ke CA Service, siapkan Kredensial Default Aplikasi. Untuk mengetahui informasi selengkapnya, lihat Menyiapkan autentikasi untuk lingkungan pengembangan lokal.

Mengaktifkan CA subordinat

Untuk mengaktifkan CA subordinat, lakukan hal berikut:

Konsol

Buka halaman Certificate Authority Service di Google Cloud konsol.

Klik tab CA manager.

Di bagian Certificate authorities, pilih CA yang ingin Anda aktifkan.

Klik Activate.

Di dialog yang terbuka, klik Download CSR untuk mendownload file CSR berenkode PEM yang dapat ditandatangani oleh CA penerbit.

Klik Next.

Di kolom Upload Certificate Chain, klik Browse.

Upload file sertifikat yang ditandatangani dengan ekstensi

.crt.Klik Activate.

gcloud

Untuk mengaktifkan CA subordinat yang baru dibuat, jalankan perintah berikut:

gcloud privateca subordinates enable SUBORDINATE_CA_ID \

--pool=SUBORDINATE_POOL_ID \

--location=LOCATION

Ganti kode berikut:

- SUBORDINATE_CA_ID: ID unik CA subordinat.

- SUBORDINATE_POOL_ID: nama kumpulan CA yang berisi CA subordinat.

- LOCATION: lokasi kumpulan CA. Untuk mengetahui daftar lengkap lokasi, lihat Lokasi.

Untuk mengetahui informasi selengkapnya tentang gcloud privateca subordinates enable

perintah, lihat gcloud privateca subordinates

enable.

Terraform

Tetapkan kolom desired_state ke ENABLED di CA subordinat dan jalankan terraform apply.

Langkah berikutnya

- Pelajari cara meminta sertifikat.

- Pelajari tentang template dan kebijakan penerbitan.