Questo documento descrive gli audit log creati da Google Kubernetes Engine come parte di Cloud Audit Logs.

Panoramica

I serviziGoogle Cloud scrivono gli audit log per aiutarti a rispondere alle domande "Chi ha fatto cosa, dove e quando?" all'interno delle tue risorse Google Cloud .

I tuoi progetti Google Cloud contengono solo gli audit log per le risorse che si trovano direttamente all'interno del progetto Google Cloud . Altre risorse Google Cloud , come cartelle, organizzazioni e account di fatturazione, contengono gli audit log per l'entità specifica.

Per una panoramica generale di Cloud Audit Logs, consulta Panoramica di Cloud Audit Logs. Per informazioni più approfondite sul formato degli audit log, consulta Informazioni sugli audit log.

Audit log disponibili

Per GKE sono disponibili i seguenti tipi di audit log:

-

Audit log delle attività di amministrazione

Include le operazioni "scrittura amministratore" che scrivono i metadati o le informazioni di configurazione.

Non puoi disattivare gli audit log delle attività di amministrazione.

-

Audit log degli accessi ai dati

Include le operazioni "lettura amministratore" che leggono i metadati o le informazioni di configurazione. Include anche le operazioni "lettura dati" e "scrittura dati" che leggono o scrivono i dati forniti dall'utente.

Per ricevere gli audit log degli accessi ai dati, devi abilitarli esplicitamente.

Per descrizioni più dettagliate dei tipi di audit log, consulta Tipi di audit log.

Operazioni con audit

La tabella riportata di seguito riassume le operazioni API corrispondenti a ogni tipo di audit log in GKE:

| Categoria di audit log | Operazioni GKE |

|---|---|

| Audit log delle attività di amministrazione | io.k8s.authorization.rbac.v1 |

io.k8s.authorization.rbac.v1.roles |

Formato degli audit log

Le voci degli audit log includono i seguenti oggetti:

La voce di log stessa, che è un oggetto di tipo

LogEntry. Di seguito sono elencati alcuni campi utili:logNamecontiene l'ID risorsa e il tipo di audit log. La risorsa è un progetto, una cartella, un'organizzazione o un account di fatturazione.resourcecontiene il target dell'operazione sottoposta a audit.timeStampcontiene l'ora dell'operazione sottoposta ad audit.protoPayloadcontiene le informazioni sottoposte ad audit.

I dati di audit logging, che sono un oggetto

AuditLogcontenuto nel campoprotoPayloaddella voce di log.- Il campo

@typeè impostato su"type.googleapis.com/google.cloud.audit.AuditLog". - Il campo

serviceNameidentifica il servizio che ha scritto il log di controllo. Il formato di questo campo è specifico per il servizio.

- Il campo

Informazioni di audit facoltative e specifiche del servizio, che sono un oggetto specifico del servizio. Per le integrazioni precedenti, questo oggetto è contenuto nel campo

serviceDatadell'oggettoAuditLog; le integrazioni successive utilizzano il campometadata.

Per informazioni sugli altri campi in questi oggetti e su come interpretarli, consulta Informazioni sugli audit log.

Nome log

I nomi dei log di Cloud Audit Logs includono identificatori di risorse che indicano il progettoGoogle Cloud o un'altra entità Google Cloud proprietaria degli audit log, oltre a specificare se il log contiene dati degli audit log Attività di amministrazione, Accesso ai dati, Policy negata o Evento di sistema.

Di seguito sono riportati i nomi degli audit log, incluse le variabili per gli identificatori delle risorse:

projects/PROJECT_ID/logs/cloudaudit.googleapis.com%2Factivity projects/PROJECT_ID/logs/cloudaudit.googleapis.com%2Fdata_access projects/PROJECT_ID/logs/cloudaudit.googleapis.com%2Fsystem_event projects/PROJECT_ID/logs/cloudaudit.googleapis.com%2Fpolicy folders/FOLDER_ID/logs/cloudaudit.googleapis.com%2Factivity folders/FOLDER_ID/logs/cloudaudit.googleapis.com%2Fdata_access folders/FOLDER_ID/logs/cloudaudit.googleapis.com%2Fsystem_event folders/FOLDER_ID/logs/cloudaudit.googleapis.com%2Fpolicy billingAccounts/BILLING_ACCOUNT_ID/logs/cloudaudit.googleapis.com%2Factivity billingAccounts/BILLING_ACCOUNT_ID/logs/cloudaudit.googleapis.com%2Fdata_access billingAccounts/BILLING_ACCOUNT_ID/logs/cloudaudit.googleapis.com%2Fsystem_event billingAccounts/BILLING_ACCOUNT_ID/logs/cloudaudit.googleapis.com%2Fpolicy organizations/ORGANIZATION_ID/logs/cloudaudit.googleapis.com%2Factivity organizations/ORGANIZATION_ID/logs/cloudaudit.googleapis.com%2Fdata_access organizations/ORGANIZATION_ID/logs/cloudaudit.googleapis.com%2Fsystem_event organizations/ORGANIZATION_ID/logs/cloudaudit.googleapis.com%2Fpolicy

Nome servizio

Gli audit log di Kubernetes utilizzano il nome servizio k8s.io.

Il servizio k8s.io viene utilizzato per gli audit log di Kubernetes.

Questi log vengono generati dal componente Kubernetes API Server e

contengono informazioni sulle azioni eseguite utilizzando l'API Kubernetes. Ad esempio, qualsiasi modifica apportata a una risorsa Kubernetes utilizzando il comando kubectl viene registrata dal servizio k8s.io. Le voci degli audit log di Kubernetes sono utili

per esaminare richieste API sospette, per raccogliere statistiche

o per creare avvisi di monitoraggio per chiamate API indesiderate.

Per un elenco di tutti i nomi di servizio dell'API Cloud Logging e dei relativi tipi di risorse monitorate, consulta Mappa i servizi alle risorse.

Tipi di risorse

Gli audit log di Kubernetes utilizzano il tipo di risorsa k8s_cluster.

Le voci di log scritte dal server dell'API Kubernetes si applicano al tipo di risorsa k8s_cluster. Queste voci di log descrivono le operazioni sulle risorse Kubernetes

nel cluster, ad esempio pod, deployment e secret.

Per un elenco di tutti i tipi di risorse monitorate di Cloud Logging e informazioni descrittive, consulta Tipi di risorse monitorate.

Identità del chiamante

L'indirizzo IP del chiamante è contenuto nel campo RequestMetadata.caller_ip

dell'oggetto AuditLog. Il logging potrebbe oscurare determinate

identità del chiamante e determinati indirizzi IP.

Per saperne di più su quali informazioni vengono oscurate negli audit log, consulta Identità del chiamante negli audit log.

Attivazione degli audit log

Gli audit log per le attività di amministrazione sono sempre attivati e non possono essere disattivati.

Gli audit log di accesso ai dati sono disabilitati per impostazione predefinita e non vengono scritti a meno che non vengano attivati esplicitamente (fanno eccezione gli audit log degli accessi ai dati per BigQuery, che non possono essere disattivati).

Per informazioni sull'attivazione di alcuni o tutti gli audit log di accesso ai dati, consulta Abilita gli audit log di accesso ai dati.

Autorizzazioni e ruoli

I ruoli e le autorizzazioni IAM determinano la tua capacità di accedere ai dati degli audit log nelle risorse Google Cloud .

Per decidere quali autorizzazioni e ruoli specifici per il logging si applicano al tuo caso d'uso, considera quanto segue:

Il ruolo Logs Viewer (

roles/logging.viewer) ti concede l'accesso di sola lettura agli audit log Attività di amministrazione, Policy negata ed Evento di sistema. Se disponi solo di questo ruolo, non puoi visualizzare gli audit log di accesso ai dati che si trovano nel bucket_Default.Il ruolo Private Logs Viewer

(roles/logging.privateLogViewer) include le autorizzazioni contenute inroles/logging.viewer, oltre alla possibilità di leggere gli audit log di accesso ai dati nel bucket_Default.Tieni presente che se questi log privati sono archiviati in bucket definiti dall'utente, qualsiasi utente che dispone delle autorizzazioni di lettura dei log in questi bucket può leggere i log privati. Per saperne di più sui bucket di log, consulta la panoramica su routing e archiviazione.

Per saperne di più sui ruoli e sulle autorizzazioni IAM che si applicano ai dati degli audit log, consulta Controllo dell'accesso con IAM.

Visualizza i log

Puoi eseguire query su tutti gli audit log o su audit log specifici

in base al nome. Il nome dell'audit log include

l'identificatore della risorsa

della cartella, dell'account di fatturazione, dell'organizzazione o

del progetto Google Cloud per cui vuoi visualizzare le informazioni di audit logging.

Le query possono specificare campi LogEntry indicizzati.

Per saperne di più su come eseguire query sui log, consulta

Crea query in Esplora log

Esplora log consente di visualizzare e filtrare singole voci di log. Se vuoi utilizzare SQL per analizzare gruppi di voci di log, usa la pagina Analisi dei log. Per saperne di più, vedi:

- Esegui query e visualizza i log in Observability Analytics.

- Query di esempio per insight sulla sicurezza.

- Grafici dei risultati delle query.

La maggior parte degli audit log può essere visualizzata in Cloud Logging utilizzando la consoleGoogle Cloud , Google Cloud CLI o l'API Logging. Per gli audit log relativi alla fatturazione, invece, puoi utilizzare solo Google Cloud CLI o l'API Logging.

Console

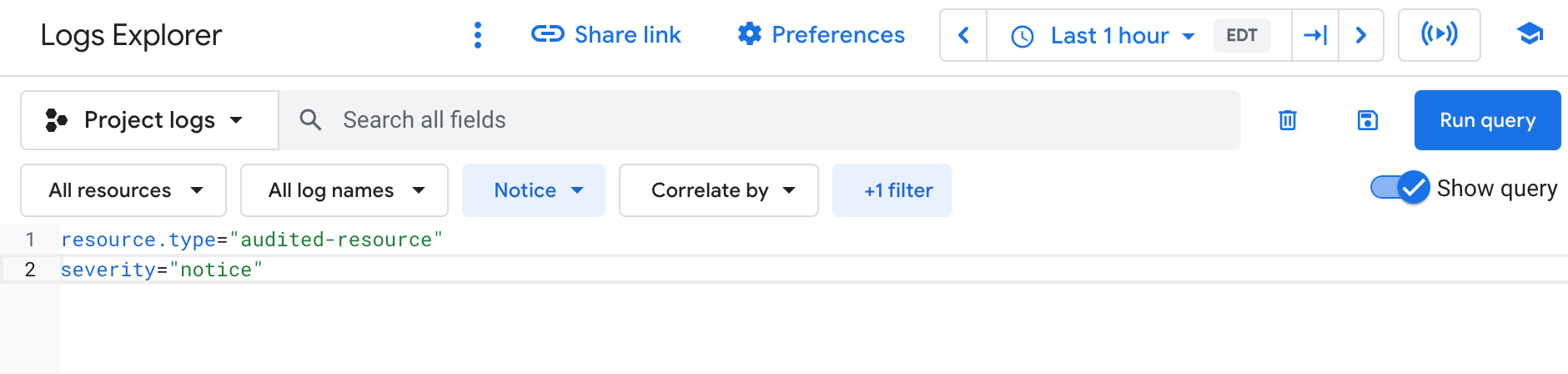

Nella console Google Cloud puoi utilizzare Esplora log per recuperare le voci di audit log per il progetto, la cartella o l'organizzazione Google Cloud :

-

Nella console Google Cloud , vai alla pagina Esplora log:

Se utilizzi la barra di ricerca per trovare questa pagina, seleziona il risultato con il sottotitolo Logging.

Seleziona un progetto, una cartella o un'organizzazione Google Cloud esistente.

Per visualizzare tutti gli audit log, inserisci una delle seguenti query nel campo dell'editor query, quindi fai clic su Esegui query:

logName:"cloudaudit.googleapis.com"

protoPayload."@type"="type.googleapis.com/google.cloud.audit.AuditLog"

Per visualizzare gli audit log per un tipo di risorsa e un tipo di audit log specifici, nel riquadro Query Builder esegui queste operazioni:

In Tipo di risorsa seleziona la risorsa Google Cloud di cui vuoi visualizzare gli audit log.

In Nome log seleziona il tipo di audit log che vuoi visualizzare:

- Per gli audit log Attività di amministrazione, seleziona activity.

- Per gli audit log Accesso ai dati, seleziona data_access.

- Per gli audit log Evento di sistema, seleziona system_event.

- Per gli audit log Policy negata, seleziona policy.

Fai clic su Esegui query.

Se non vedi queste opzioni, significa che non sono disponibili audit log di questo tipo nel progetto, nella cartella o nell'organizzazione Google Cloud .

Se riscontri problemi quando provi a visualizzare i log in Esplora log, consulta le informazioni per la risoluzione dei problemi.

Per saperne di più sull'esecuzione di query utilizzando Esplora log, consulta Crea query in Esplora log.

gcloud

Google Cloud CLI fornisce un'interfaccia a riga di comando per l'API Logging. Specifica un identificatore di risorsa valido in ciascuno dei nomi di log. Ad esempio, se la query include un PROJECT_ID, l'identificatore del progetto specificato deve fare riferimento al progettoGoogle Cloud attualmente selezionato.

Per leggere le voci di audit log a livello di progetto Google Cloud , esegui il comando seguente:

gcloud logging read "logName : projects/PROJECT_ID/logs/cloudaudit.googleapis.com" \

--project=PROJECT_ID

Per leggere le voci di audit log a livello di cartella, esegui il comando seguente:

gcloud logging read "logName : folders/FOLDER_ID/logs/cloudaudit.googleapis.com" \

--folder=FOLDER_ID

Per leggere le voci di audit log a livello di organizzazione, esegui il comando seguente:

gcloud logging read "logName : organizations/ORGANIZATION_ID/logs/cloudaudit.googleapis.com" \

--organization=ORGANIZATION_ID

Per leggere le voci di audit log a livello di account di fatturazione Cloud, esegui il comando seguente:

gcloud logging read "logName : billingAccounts/BILLING_ACCOUNT_ID/logs/cloudaudit.googleapis.com" \

--billing-account=BILLING_ACCOUNT_ID

Aggiungi il flag --freshness

al comando per leggere i log che hanno più di un giorno.

Per saperne di più sull'utilizzo di gcloud CLI, consulta

gcloud logging read.

REST

Quando crei le query, specifica un identificatore di risorsa valido in ciascuno dei nomi di log. Ad esempio, se la query include un PROJECT_ID, l'identificatore del progetto specificato deve fare riferimento al progettoGoogle Cloud attualmente selezionato.

Ad esempio, per utilizzare l'API Logging per visualizzare le voci di audit log a livello di progetto, procedi in questo modo:

Vai alla sezione Prova questa API nella documentazione del metodo

entries.list.Inserisci il codice seguente nella sezione Corpo della richiesta del modulo Prova questa API. Facendo clic su questo modulo precompilato, il corpo della richiesta viene compilato automaticamente, ma devi fornire un PROJECT_ID valido in ciascuno dei nomi di log.

{ "resourceNames": [ "projects/PROJECT_ID" ], "pageSize": 5, "filter": "logName : projects/PROJECT_ID/logs/cloudaudit.googleapis.com" }Fai clic su Esegui.

Query di esempio

Per utilizzare le query di esempio descritte nella tabella seguente, completa questa procedura:

Sostituisci le variabili nell'espressione di query con le informazioni del tuo progetto, quindi copia l'espressione utilizzando l'icona degli appunti content_copy.

-

Nella console Google Cloud , vai alla pagina Esplora log:

Se utilizzi la barra di ricerca per trovare questa pagina, seleziona il risultato con il sottotitolo Logging.

Attiva Mostra query per aprire il campo dell'editor di query, quindi incolla l'espressione in quel campo:

Fai clic su Esegui query. I log che corrispondono alla tua query sono elencati nel riquadro Risultati delle query.

Per trovare gli audit log per GKE, utilizza le seguenti query in Esplora log:

| Nome query/filtro | Espressione |

|---|---|

| Log di controllo dei workload |

log_id("cloudaudit.googleapis.com/activity")

resource.type="k8s_cluster"

resource.labels.cluster_name="CLUSTER_NAME"

protoPayload.request.metadata.name="WORKLOAD_NAME"

|

| Aggiornamento dei metadati del nodo per l'oggetto nodo |

resource.type="k8s_cluster"

log_id("cloudaudit.googleapis.com/activity")

protoPayload.methodName="io.k8s.core.v1.nodes.update"

resource.labels.cluster_name="CLUSTER_NAME"

resource.labels.location="LOCATION_NAME"

|

| Modifiche al controllo dell'accesso basato sui ruoli, escluse le modifiche automatiche del sistema | logName="projects/PROJECT_ID/logs/cloudaudit.googleapis.com%2Factivity" resource.type="k8s_cluster" protoPayload.methodName:"io.k8s.authorization.rbac.v1" NOT protoPayload.authenticationInfo.principalEmail:"system" |

| Modifiche ai ruoli del controllo dell'accesso basato sui ruoli, escluse le modifiche automatiche del sistema | logName="projects/PROJECT_ID/logs/cloudaudit.googleapis.com%2Factivity" resource.type="k8s_cluster" protoPayload.methodName:"io.k8s.authorization.rbac.v1.roles" NOT protoPayload.authenticationInfo.principalEmail:"system" |

| Modifiche ai binding dei ruoli del controllo dell'accesso basato sui ruoli, escluse le modifiche automatiche del sistema | logName="projects/PROJECT_ID/logs/cloudaudit.googleapis.com%2Factivity" resource.type="k8s_cluster" protoPayload.methodName:"io.k8s.authorization.rbac.v1.rolebindings" NOT protoPayload.authenticationInfo.principalEmail:"system" |

| Richieste di firma del certificato | logName="projects/PROJECT_ID/logs/cloudaudit.googleapis.com%2Factivity" resource.type="k8s_cluster" protoPayload.resourceName:"certificates.k8s.io/v1beta1/certificatesigningrequests" |

| Richieste web non autenticate | logName="projects/PROJECT_ID/logs/cloudaudit.googleapis.com%2Factivity" resource.type="k8s_cluster" protoPayload.authenticationInfo.principalEmail:"system:anonymous" |

| kubelet bootstrap identity calls | logName="projects/PROJECT_ID/logs/cloudaudit.googleapis.com%2Factivity" resource.type="k8s_cluster" protoPayload.authenticationInfo.principalEmail:"kubelet" |

| Richieste autenticate del nodo | logName="projects/PROJECT_ID/logs/cloudaudit.googleapis.com%2Factivity" resource.type="k8s_cluster" protoPayload.authenticationInfo.principalEmail:"system:node" |

| Chiamate al di fuori di un intervallo di indirizzi IP | logName="projects/PROJECT_ID/logs/cloudaudit.googleapis.com%2Factivity" resource.type="k8s_cluster" protoPayload.requestMetadata.callerIp!="127.0.0.1" protoPayload.requestMetadata.callerIp!="::1" NOT protoPayload.requestMetadata.callerIp:"IP_ADDRESS_PREFIX" |

Voci di audit log per le attività di amministrazione che si applicano al

tipo di risorsa k8s_cluster e descrivono la creazione di un

deployment

|

logName="projects/PROJECT_ID/logs/cloudaudit.googleapis.com%2Factivity" resource.type="k8s_cluster" protoPayload.methodName:"deployments.create" |

Voci di audit log per le attività di amministrazione che si applicano al

tipo di risorsa k8s_cluster e hanno un valore

principalEmail di system:anonymous.

Queste voci probabilmente rappresentano tentativi di autenticazione non riusciti. |

logName="projects/PROJECT_ID/logs/cloudaudit.googleapis.com%2Factivity" resource.type="k8s_cluster" protoPayload.authenticationInfo.principalEmail="system:anonymous" |

Voci di audit log per le attività di amministrazione che si applicano al

tipo di risorsa gke_cluster e hanno un valore severity

di ERROR.

|

logName="projects/PROJECT_ID/logs/cloudaudit.googleapis.com%2Factivity" resource.type="gke_cluster" severity="ERROR" |

Voci del log di controllo delle attività di amministrazione che si applicano al

tipo di risorsa k8s_cluster e descrivono una richiesta di scrittura a

un secret. |

logName="projects/PROJECT_ID/logs/cloudaudit.googleapis.com%2Factivity" resource.type="k8s_cluster" protoPayload.methodName:"io.k8s.core.v1.secrets" NOT protoPayload.methodName:"get" NOT protoPayload.methodName:"list" NOT protoPayload.methodName:"watch" |

Voci del log di controllo delle attività di amministrazione che si applicano al

tipo di risorsa k8s_cluster e descrivono una richiesta di pod

di un determinato utente.

|

logName="projects/PROJECT_ID/logs/cloudaudit.googleapis.com%2Factivity" resource.type="k8s_cluster" protoPayload.methodName:"io.k8s.core.v1.pods" protoPayload.authenticationInfo.principalEmail="dev@example.com" |

Instrada gli audit log

Puoi instradare gli audit log alle destinazioni supportate nello stesso modo in cui puoi instradare altri tipi di log. Ecco alcuni motivi per cui può essere utile instradare gli audit log:

Per conservare gli audit log più a lungo o utilizzare funzionalità di ricerca più avanzate, puoi instradare delle copie degli audit log in Cloud Storage, BigQuery o Pub/Sub. Utilizza quest'ultimo per instradare i log in altre applicazioni, in altri repository e a terze parti.

Per gestire gli audit log in tutta l'organizzazione, puoi creare dei sink aggregati che permettono di instradare i log da qualsiasi progetto o anche da tutti i progetti Google Cloud nell'organizzazione.

- Se gli audit log di accesso ai dati abilitati causano il possibile superamento della soglia consentita per i progettiGoogle Cloud , puoi creare sink che escludano gli audit log di accesso ai dati da Logging.

Per istruzioni su come instradare i log, consulta Instrada i log verso destinazioni supportate.

Prezzi

Per saperne di più sui prezzi, consulta le sezioni di Cloud Logging nella pagina Prezzi di Google Cloud Observability.

Configurazione di metriche e avvisi

Per configurare le metriche in base alle voci di log, puoi utilizzare Cloud Monitoring. Per configurare grafici e avvisi, puoi utilizzare le metriche basate su log.

Criteri di audit

Il criterio di controllo di Kubernetes determina quali voci di log vengono esportate dal server dell'API Kubernetes. La policy di controllo di Kubernetes Engine determina quali voci vengono inserite nel log di controllo delle attività di amministrazione e quali nel log di controllo degli accessi ai dati.

Per ulteriori informazioni sulle norme di controllo in Kubernetes Engine, consulta Norme di controllo di Kubernetes Engine.