התוכן הזה עודכן לאחרונה במאי 2024, והוא מציג את המצב הקיים במועד כתיבתו. מדיניות האבטחה ומערכות האבטחה של Google עשויות להשתנות בעתיד, מכיוון שאנחנו כל הזמן פועלים לשיפור ההגנה על הלקוחות שלנו.

כל מרכז נתונים של Google הוא סביבה גדולה ומגוונת של מכונות, ציוד רשתות ומערכות בקרה. מרכזי נתונים תוכננו כקומפלקסים תעשייתיים שכדי לנהל, לתחזק ולתפעל אותם יש צורך במגוון רחב של תפקידים ומיומנויות.

בסביבות מורכבות כאלה, אבטחת המידע שלכם נמצאת בראש סדר העדיפויות שלנו. Google מטמיעה במכונות עצמן שש שכבות של אמצעי בקרה פיזיים (סרטון) ואמצעי בקרה לוגיים רבים. אנחנו גם כל הזמן יוצרים מודלים של תרחישי איומים שבהם אמצעי בקרה כושלים או לא מיושמים.

חלק מתרחישי האיומים כוללים סיכון מבפנים, מתוך הנחת יסוד שלתוקפים כבר יש גישה לגיטימית לקומה של מרכז הנתונים. בתרחישים האלה יש מרחב בין אמצעי הבקרה הפיזיים והלוגיים, שדורש הגנה לעומק. המרחב הזה, שמוגדר בתור המרחק מהמכונה במארז לסביבת זמן הריצה של המכונה, נקרא המרחב מהפיזי ללוגי.

אפשר להתייחס למרחב מהפיזי ללוגי כמו לסביבה הפיזית של הטלפון הנייד. גם אם הטלפון נעול, אתם תיתנו גישה פיזית רק לאנשים שיש להם סיבה לגיטימית לקבל אותה. Google נוקטת אותה גישה במכונות שבהן הנתונים שלכם שמורים.

סיכום אמצעי הבקרה מהפיזי ללוגי

במרחב מהפיזי ללוגי, Google משתמשת בשלושה אמצעי בקרה שמשתלבים יחד:

- הקשחת חומרה: הפחתת מספר נתיבי הגישה הפיזיים של כל מחשב, שנקראים גם שטח המתקפה, בדרכים הבאות:

- מזעור וקטורי הגישה הפיזית, כמו יציאות.

- נעילת שאר הנתיבים ברמת הקושחה, כולל מערכת הקלט/פלט הבסיסית (BIOS), כל רכיבי בקרת הניהול והציוד ההיקפי.

- זיהוי אירועים חריגים: יצירת התראות כשאמצעי הבקרה מהפיזי ללוגי מזהים אירועים חריגים.

- הגנה עצמית במערכת: זיהוי שינויים בסביבה הפיזית ומענה לאיומים באמצעות פעולות הגנה.

אמצעי הבקרה האלה מספקים ביחד תגובה של הגנה לעומק מפני תקריות אבטחה שמתרחשות במרחב מהפיזי ללוגי. בתרשים הבא מוצגים כל שלושת אמצעי הבקרה שפעילים במארז מאובטח.

הקשחת החומרה

הקשחת חומרה עוזרת לצמצם את שטח המתקפה הפיזי כדי למזער את הסיכונים השיוריים.מרכז נתונים ארגוני רגיל כולל תוכנית קומה פתוחה ושורות של מארזים, בלי מחסום בין הפאנל הקדמי לאנשים שבקומה של מרכז הנתונים. מרכז נתונים כזה יכול להכיל מכונות עם הרבה יציאות – למשל USB-A, Microsoft-USB או RJ-45 – שמגדילות את הסיכון למתקפות. כל מי שיש לו גישה פיזית לקומה של מרכז הנתונים יכול לגשת בקלות להתקן אחסון נשלף או לחבר התקן USB עם תוכנה זדונית ליציאה בפאנל הקדמי. מרכזי הנתונים של Google משתמשים בהקשחת החומרה כאמצעי בקרה בסיסי כדי למזער את הסיכונים האלה.

הקשחת החומרה היא ערכה של אמצעי מניעה במארז ובמכונות, שעוזרים לצמצם ככל האפשר את שטח המתקפה הפיזי. ההקשחה במכונות כוללת את הדברים הבאים:

- הסרה או השבתה של יציאות חסומות ונעילה של היציאות הנוספות ברמת הקושחה.

- מעקב אחרי מדיית האחסון באמצעות אותות לזיהוי של התעסקות במכשיר ברמת דיוק גבוהה.

- הצפנה של נתונים במנוחה.

- אם החומרה תומכת בזה, נעשה שימוש באימות (attestation) למכשיר כדי למנוע פריסה של מכשירים לא מורשים בסביבת זמן הריצה.

בתרחישים מסוימים, כדי להבטיח שלאף אחד לא תהיה גישה פיזית למכונות, Google גם מתקינה מארזים מאובטחים שעוזרים למנוע או לסכל סוג כזה של התעסקות. המארזים המאובטחים מכילים מחסום פיזי מיידי מפני אנשים, והם גם יכולים להפעיל התראות ועדכונים לאנשי אבטחה. המארזים, יחד עם אמצעי הבקרה במכונה עצמה שציינו קודם, מספקים שכבת הגנה חזקה במיוחד למרחב מהפיזי ללוגי.

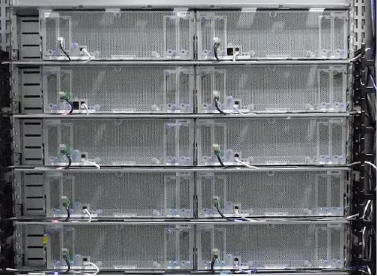

בתמונות הבאות אפשר לראות את ההבדל בהדרגה ממארזים פתוחים לגמרי ועד למארזים מאובטחים עם הקשחת חומרה מלאה.

בתמונה הזו רואים מארז בלי הקשחת חומרה:

בתמונה הזו רואים מארז עם הקשחת חומרה חלקית:

בתמונה הזו רואים מארז עם הקשחת חומרה מלאה מקדימה ומאחורה:

זיהוי אירועים חריגים

בעזרת אמצעי האבטחה הזה צוות האבטחה יכול לדעת מתי יש אירועים חריגים ולא צפויים במכונות.לארגונים בתחום יכול לקחת חודשים או אפילו שנים לזהות תקריות של אבטחת מידע, והרבה פעמים הם מזהים אותן רק אחרי שנגרמו נזק רחב או פגיעה משמעותית. הסימן המחשיד (IoC) הקריטי יכול "להיבלע" בנפח עצום של נתוני טלמטריה ורישום ביומן ממליוני מכונות ייצור. עם זאת, Google משתמשת במקורות נתונים רבים כדי לזהות תקריות אבטחה פוטנציאליות במרחב מהפיזי ללוגי בזמן אמת. אמצעי הבקרה הזה נקרא זיהוי אירועים חריגים.

מכונות מודרניות עוקבות אחרי המצב הפיזי שלהן ומתעדות אותו, וגם אחרי אירועים שמתרחשים במרחב מהפיזי ללוגי. המכונות מקבלות את המידע הזה באמצעות תוכנת מערכת אוטומטית שקיימת תמיד. התוכנה יכולה לפעול במחשבים מיניאטוריים בתוך המכונה, שנקראים baseboard management controllers (BMC) או כחלק מדימון (daemon) של מערכת ההפעלה. התוכנה הזו מדווחת על אירועים חשובים כמו ניסיונות התחברות, הכנסה של מכשירים פיזיים והתראות מחיישנים כמו חיישן התעסקות במארז.

במכונות עם Root of Trust בחומרה, האותות לזיהוי אירועים חריגים חזקים אפילו יותר. Root of Trust בחומרה מאפשר לתוכנת המערכת, כמו קושחת BMC, לאמת שהאתחול בוצעה בבטחה. לכן, למערכות הזיהוי של Google יש רמת ביטחון גבוהה יותר שהאירועים שדווחו הם לא התראת שווא. במאמר אימות (attestation) מרחוק של מכונות מפוצלות תוכלו לקרוא מידע נוסף על Root of Trust עצמאי.

הגנה עצמית במערכת

ההגנה העצמית מאפשרת למערכות להתגונן מיידית מפני סכנות פוטנציאליות.בחלק מתרחישי האיומים, נקודת המוצא היא שהתוקפים במרחב מהפיזי ללוגי יכולים לעקוף את אמצעי הבקרה הפיזיים שעליהם דיברנו בחלק של הקשחת החומרה. תוקף כזה יכול להתמקד בנתוני משתמשים או בתהליך רגיש שפועל במכונה.

כדי למזער את הסיכון הזה, Google משתמשת בהגנה עצמית במערכת – אמצעי בקרה שמאפשר תגובה מיידית והחלטית לכל סכנה פוטנציאלית. אמצעי הבקרה הזה משתמש בנתוני טלמטריה מהסביבה הפיזית כדי לפעול בסביבה הלוגית.

רוב סביבות הייצור בקנה מידה גדול כוללות כמה מכונות פיזיות באותו מארז. כל מכונה פיזית מפעילה מספר עומסי עבודה, כמו מכונות וירטואליות או קונטיינרים של Kubernetes. לכל מכונה וירטואלית יש מערכת הפעלה משלה עם זיכרון ואחסון ייעודיים.

כדי לקבוע אילו עומסי עבודה נפגעו בתקרית אבטחה, Google משלבת בין נתוני הטלמטריה מאמצעי הבקרה השונים: הקשחת החומרה וזיהוי אירועים חריגים. לאחר מכן היא מצליבה בין הנתונים כדי ליצור רשימה קטנה של אירועים שמהווים סיכון גבוה ודורשים תגובה מיידית. לדוגמה, השילוב של אזעקה בדלת המארז ואות על פתיחת הכיסוי של המכונה יכול להוות אירוע בסיכון גבוה.

כש-Google מזהה את האירועים האלה, המערכות יכולות להתגונן מיידית:

- המערכות יכולות לסגור מיידית שירותים רגישים בעומסי העבודה שבסיכון ולמחוק מידע אישי רגיש.

- הרשתות יכולות לבודד את המארז שנפגע.

- אפשר לתזמן מחדש את עומסי העבודה שנפגעו במכונות אחרות או אפילו במרכזי נתונים אחרים, בהתאם לסיטואציה.

בזכות אמצעי הבקרה של הגנה עצמית במערכת, גם אם התוקף מצליח לקבל גישה פיזית למכונה הוא לא יכול לחלץ ממנה נתונים או לזוז בתוך הסביבה.

המאמרים הבאים

- אבטחת מרכז הנתונים – מידע נוסף על אמצעי בקרה פיזיים.

- סקירה כללית על תכנון האבטחה בתשתית של Google – מידע נוסף על אמצעי בקרה לוגיים.

- יצירת מערכות מאובטחות ואמינות (O'Reilly book) – מידע נוסף על תרבות האבטחה של Google.