Esta página se aplica à Apigee e à Apigee híbrida.

Confira a documentação da

Apigee Edge.

![]()

Selecione uma ou mais das seguintes opções para filtrar esta página:

Nesta seção, listamos os problemas conhecidos dos componentes da Apigee. Para ver uma lista de bugs, novos recursos e outras informações de versão, consulte as notas da versão.

| ID do problema | Afeta | Status | Descrição | ||||||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| 513032450 | híbrida 1.16.2 | ABERTO |

Os primeiros encaixes de tether apigee-connect-agent em clusters RKE2 no GKE após o aumento do conjunto de ferramentas do Go 1.26.3.

A conexão travada não é detectável pelo pod Solução alternativa:use mais de um pod |

||||||||||||||||||||||

| 515424331 | híbrida 1.16.3 | CORRIGIDO na versão híbrida 1.16.4 |

O script apigee-pull-push.sh falha na versão 1.16.3 porque algumas imagens transferidas da versão 1.16.2 não foram retagadas com a tag 1.16.3 no repositório gcr.io/apigee-release/hybrid/.

Quando Solução alternativa:para cada imagem afetada, extraia a tag |

||||||||||||||||||||||

| 512866352 | híbrida 1.16.2 | CORRIGIDO na versão híbrida 1.16.3 |

Os armazenamentos de secrets externos (como o HashiCorp Vault) não funcionam com a imagem apigee-redis devido a uma incompatibilidade de versão do glibc.

Solução alternativa:não configure a integração do armazenamento de secrets externo (ESS, na sigla em inglês) para |

||||||||||||||||||||||

| 415061771 | Apigee Apigee híbrida |

ABERTO |

Mensagem de erro do controlador "O objeto foi modificado"

Os clientes híbridos podem observar as mensagens recorrentes "o objeto foi modificado; aplique suas mudanças à versão mais recente e tente novamente" nos registros do controlador. Essas mensagens são um efeito colateral inofensivo dos mecanismos de segurança integrados da Apigee e da Apigee híbrida e não indicam nenhum risco aos ambientes da Apigee ou da Apigee híbrida. Para garantir total confiabilidade, o sistema foi projetado para verificar e reverificar as configurações internas várias vezes por minuto e garantir que elas correspondam exatamente à configuração desejada. Esses erros significam que dois subcontroladores tentaram atualizar as "especificações" internas ao mesmo tempo. A primeira atualização é concluída, e a segunda resulta na mensagem. A atualização será feita mais tarde. Como essas são atualizações administrativas puramente internas e não mudam a forma como as APIs processam o tráfego, os serviços permanecem estáveis e completamente inalterados. |

||||||||||||||||||||||

| 499322601 | híbrida 1.16.0-hotfix.1, híbrida 1.15.2, híbrida 1.14.4 |

CORRIGIDO na versão híbrida 1.16.2 | A Apigee não oferece suporte a um proxy de encaminhamento com a credencial de autenticação básica aplicada. | ||||||||||||||||||||||

| 495305258 | Apigee (solução do Marketplace) | ABERTO |

Interrupção da implantação do portal do Drupal da Apigee pelo Cloud Marketplace

Estamos fazendo a transição da solução do Apigee Drupal Portal Marketplace para usar o Infrastructure Manager em vez do Cloud Deployment Manager. Durante esse período de transição, algumas funcionalidades de implantação e gerenciamento podem ficar indisponíveis. Impacto:

Solução alternativa:faça mudanças de configuração ou tarefas de gerenciamento diretamente nos recursos Google Cloud individuais (Compute Engine, Cloud SQL etc.). em vez da interface do Cloud Marketplace. |

||||||||||||||||||||||

| 496552286 | Apigee | ABERTO |

A implantação falha para proxies de descoberta do MCP em regiões com limitações de capacidade.

A implantação da infraestrutura do MCP pode estar sujeita a limitações de capacidade nas seguintes regiões:

Se você encontrar um erro relacionado a falha no provisionamento do balanceador de carga ou se o status de provisionamento nunca mudar para Implantado, isso pode ser devido a limites temporários de capacidade da infraestrutura na região selecionada. Tente implantar o proxy em um ambiente de outra região. |

||||||||||||||||||||||

| 490308770 | híbrida 1.12.x, híbrida 1.15.x, híbrida 1.16.0 | CORRIGIDO nas versões 1.16.0-hotfix.1 e 1.15.2 |

As configurações de proxy HTTP autenticadas falham devido a strings de URL malformadas em modelos do Helm.

Quando um proxy de saída autenticado é configurado usando Solução alternativa:edite manualmente os arquivos de modelo do Helm para remover a função |

||||||||||||||||||||||

| 482077193 | híbrida 1.15.0 e posterior | CORRIGIDO na versão 1.16.0-hotfix.1 |

O encadeamento de proxy falha com 404 route_not_found em configurações de várias organizações e um único namespace.

Em ambientes híbridos da Apigee em que várias organizações compartilham um único namespace do Kubernetes, o encadeamento de proxy pode falhar intermitentemente com um erro HTTP Solução alternativa:atribua um nome exclusivo ao gateway de encadeamento para cada organização no arquivo apigeeChainingGateway: name: internal-chaining-UNIQUE_SUFFIX Além disso, verifique se os seletores de host virtual e os serviços dedicados do Kubernetes estão atualizados para fazer referência a esse nome exclusivo. |

||||||||||||||||||||||

| 479040521 | híbrida 1.16.0 | CORRIGIDO na versão híbrida 1.16.0-hotfix.1 |

O apigee-operator-guardrails-sa não foi criado no AKS/EKS com a Identidade da carga de trabalho federada.

A ServiceAccount do Kubernetes Solução alternativa:faça patch manual no modelo de gráfico do Helm

|

||||||||||||||||||||||

| 479872706 | híbrida 1.16.0 (EKS com WIF e proxy de encaminhamento) | CORRIGIDO na versão híbrida 1.16.0-hotfix.1 |

Não é possível carregar produtos de API, apps e desenvolvedores após a migração de dados para a Apigee híbrida 1.16.

Depois de fazer upgrade para o Apigee Hybrid 1.16.0, os ambientes que usam a federação de identidade da carga de trabalho (WIF) em conjunto com um proxy de encaminhamento HTTP podem não carregar entidades de gerenciamento (produtos de API, apps, desenvolvedores) devido a uma regressão de conversão de credenciais no MART. Solução alternativa:aplique a atualização 1.16.0-hotfix.1 atualizando as propriedades

ao:

image:

url: "gcr.io/apigee-release/hybrid/apigee-operators"

tag: "1.16.0-hotfix.1"

mart:

image:

url: "gcr.io/apigee-release/hybrid/apigee-mart-server"

tag: "1.16.0-hotfix.1" |

||||||||||||||||||||||

| 482209901 | híbrida 1.16.0 | CORRIGIDO na versão híbrida 1.16.0-hotfix.1 |

A implantação do proxy não foi concluída devido à falta de permissões do RBAC no Hybrid v1.16.0.

Há um problema conhecido na versão 1.16.0 em que os clusters híbridos podem não informar o status de implantação dos proxies. Isso ocorre devido a uma permissão ausente na função apigee-manager-role. Solução alternativa:adicione a permissão ao modelo de gráfico do Helm

|

||||||||||||||||||||||

| 418274570 | híbrida 1.16.0 | CORRIGIDOS |

A página de notas da versão híbrida não foi atualizada com informações da versão 1.16.0-hotfix.1.

A página de notas da versão híbrida não mostra as informações de atualização do 1.16.0-hotfix.1. Consulte as notas da versão da Apigee híbrida v1.16.0-hotfix.1 para mais detalhes sobre a atualização. |

||||||||||||||||||||||

| 484366184 | híbrida 1.14.x, híbrida 1.15.x | CORRIGIDO na versão híbrida 1.16.0 |

As versões 1.14 e 1.15 da Apigee híbrida encontram um loop de falhas no

apigee-ingressgateway-manager quando

a API Gateway do Kubernetes v1.4.0 ou mais recente é usada.

A Apigee híbrida 1.16 não é afetada por esse problema. Solução alternativa:se você precisar usar a API Kubernetes Gateway com as versões 1.14 ou 1.15 da Apigee híbrida, instale a versão v1.3.x da API Gateway. Exemplo: kubectl apply -f https://github.com/kubernetes-sigs/gateway-api/releases/download/v1.3.0/standard-install.yaml Consulte também: |

||||||||||||||||||||||

| 480997525 | Apigee 1-17-0-apigee-1 | CORRIGIDO na Apigee 1-17-0-apigee-2 |

As chamadas de proxy falham com o erro

The URI contain illegal characters após o

upgrade do Netty.

Na versão 1-17-0-apigee-1 da Apigee, um upgrade do Netty para 4.1.129.Final

introduziu uma regressão. Isso pode fazer com que as chamadas de proxy de API falhem com

um código de status |

||||||||||||||||||||||

| 465834046 | híbrida 1.14.3, híbrida 1.15.1 e híbrida 1.16.0 e versões mais recentes para upgrades | CORRIGIDO nas versões híbridas 1.14.3, 1.15.1 e 1.16.0 para novas instalações |

As versões 1.18 e mais recentes do cert-manager mudaram o padrão da política de rotação de chaves privadas de Never para Always. Se a chave privada de apigee-ca for substituída, isso vai afetar o tráfego.

As versões mais recentes do cert-manager (v1.18 ou mais recente) agora fazem a rotação automática das chaves privadas. Quando essa chave for rotacionada para o certificado apigee-ca, isso vai causar uma interrupção. Solução alternativa:para evitar esse problema, escolha uma das seguintes opções:

Veja estes tópicos: |

||||||||||||||||||||||

| 458417250 | Apigee 1-16-0-apigee-4 | CORRIGIDO na Apigee 1-16-0-apigee-6 |

O processador de mensagens retorna o erro 500 com "Duplicate Header "authorization"".

Quando vários cabeçalhos de autorização estão presentes em uma solicitação, o gateway de entrada da Apigee

não os concatena em um único cabeçalho. Isso faz com que o processador de mensagens retorne um erro Solução alternativa:se vários cabeçalhos de autorização estiverem presentes na solicitação, concatene-os em um único cabeçalho. Exemplo: curl -s https://my-hostname.net/mocktarget/echo \

-H 'authorization: a, b' |

||||||||||||||||||||||

| 462685598 | Interface | ABERTO |

No momento, a IU da Apigee não oferece a opção de provisionar organizações da Apigee com um Google-owned and Google-managed encryption key. A interface da Apigee não oferece a opção de selecionar um Google-owned and Google-managed encryption key ao provisionar organizações de assinatura. Solução alternativa: use as APIs Apigee para criar organizações baseadas em assinatura com um Google-owned and Google-managed encryption key.

Conforme mencionado na

documentação da API Apigee, ao criar a organização da Apigee, é possível

criar a organização usando um Google-owned and Google-managed encryption key sem fornecer valores para os campos |

||||||||||||||||||||||

| 460431753 | Apigee, Apigee híbrida | ABERTO |

As políticas do Apigee Model Armor não são compatíveis com WebSockets.

No momento, as políticas do Apigee Model Armor, incluindo SanitizeUserPrompt e SanitizeModelResponse, não funcionam como esperado quando usadas em proxies de API que processam conexões WebSocket. Consulte WebSockets com a Apigee para mais informações sobre a configuração do WebSocket. |

||||||||||||||||||||||

| 433759657 | Apigee | CORRIGIDO na versão 1-16-0-apigee-3 ou mais recente |

Após o upgrade para 1-16-0-apigee-3, algumas organizações da Apigee podem encontrar erros de {"fault":{"faultstring":"Failed to execute JavaCallout. org/apache/commons/lang/StringUtils","detail":{"errorcode":"steps.javacallout.ExecutionError"}}} Esse erro ocorre quando uma política de chamada Java depende incorretamente de bibliotecas destinadas ao uso interno da Apigee em vez de fornecer as próprias dependências. Ação necessária:para evitar esse problema, os desenvolvedores precisam garantir que todas as chamadas Java sejam independentes e usem as próprias bibliotecas dedicadas, evitando qualquer dependência do caminho de classe interno do Apigee. No proxy de API que usa a biblioteca JAR do Apache Commons, importe o arquivo JAR do Apache Commons para incluir como um recurso do proxy. Para mais informações, consulte as diretrizes de recursos do Java. |

||||||||||||||||||||||

| 451841788 | híbrida 1.14.3 e híbrida 1.15.1 | CORRIGIDOS |

A Apigee híbrida exige a propriedade mintTaskScheduler.serviceAccountPath mesmo quando a monetização não está ativada.

O upgrade do gráfico Error: UPGRADE FAILED: execution error at (apigee-org/templates/mint-task-scheduler-gsa-secret.yaml:12:63): mintTaskScheduler.serviceAccountPath is required!

Solução alternativa:remova os arquivos Se quiser, mova os arquivos para um local separado fora do diretório do gráfico do Helm. Se preferir, faça o download novamente se quiser ativar a monetização no futuro, seguindo as instruções em Etapa 2: fazer o download dos gráficos do Apigee Helm. Por exemplo, no diretório

|

||||||||||||||||||||||

| 451375397 | híbrida 1.14.3 | CORRIGIDO na versão híbrida 1.15.1 |

O script Error response from daemon: No such image: gcr.io/apigee-release/hybrid/apigee-stackdriver-logging-agent:latest

Solução alternativa:edite o script

docker tag "${source}/$i" "${dest}/$i:${TAG}"

Para:

docker tag "${source}/$i:${TAG}" "${dest}/$i:${TAG}"

|

||||||||||||||||||||||

| 405936071 | híbrida 1.15.0 | CORRIGIDO na versão híbrida 1.15.1 |

Quando

Solução alternativa:adicione um patch em

|

||||||||||||||||||||||

| 419856132 | híbrida 1.14.2 e mais recentes | CORRIGIDO nas versões híbridas 1.14.3 e 1.15.0 |

Se gateway.networking.k8s.io/v1 estiver instalado no cluster,o upgrade de apigee-ingressgateway-manager poderá falhar.

Para uma solução alternativa, siga as etapas em Problema conhecido 416634326. |

||||||||||||||||||||||

| 378686709 | Apigee Apigee híbrida |

CORRIGIDO na Apigee (é necessário fazer uma ligação para o suporte) CORRIGIDO na versão híbrida 1.14.3 e na versão híbrida 1.15.1 (é necessário seguir um procedimento) |

O uso de caracteres curinga ( Proxy-1: /a/v1/b Proxy-2: /a/*/c Nesse caso, as chamadas para o caminho base explícito serão resolvidas com sucesso, mas as chamadas para Corrigido:esse problema foi corrigido na Apigee e na híbrida 1.14.3 e versões mais recentes. No entanto, a correção não é ativada por padrão. Se quiser ativar o uso de caracteres curinga em caminhos de base:

Procedimento:para ativar o uso de caracteres curinga (

|

||||||||||||||||||||||

| 382565315 | híbrida 1.13.0, híbrida 1.13.1, híbrida 1.13.2, híbrida 1.14.0 |

CORRIGIDO nas versões híbridas 1.13.3 e 1.14.1 |

O uso de LogTimer em SecurityPolicy pode causar um vazamento de memória. Em algumas circunstâncias, as linhas de execução do registrador do Apigee híbrida podem consumir toda a memória disponível. Por exemplo, entradas de registro frequentes que documentam erros de permissões associados ao Javacallout podem causar OOM. |

||||||||||||||||||||||

| 421190799 | Apigee | CORRIGIDO na Apigee 1-15-0-apigee-7 |

O processador de extensão do Apigee não aceita mais de 100 KB de processamento de dados como parte de eventos de corpo de solicitação e resposta. |

||||||||||||||||||||||

| 432315283 | Apigee | ABERTO |

Ao atualizar um keystore ou truststore sem criar um novo, as atualizações de tempo de execução podem falhar e causar o seguinte erro intermitente: {"fault":{"faultstring":"SSL Handshake failed sun.security.provider.certpath.SunCertPathBuilderException: unable to find valid certification path to requested target","detail":{"errorcode":"messaging.adaptors.http.flow.SslHandshakeFailed"}}}O erro é intermitente porque a atualização do keystore ou do truststore pode falhar em um pod de tempo de execução, mas ser bem-sucedida em outros pods. Para evitar esse problema, atualize o keystore ou truststore criando um novo. Redirecione sua referência para o novo keystore ou truststore, conforme descrito em Quando um certificado expira. |

||||||||||||||||||||||

| 412740465 | híbrida 1.14.0 e posterior | CORRIGIDO nas versões híbridas 1.14.3 e 1.15.1 |

A partir da versão 1.14.0 da Apigee híbrida, a adição automática de cabeçalhos de rastreamento do Zipkin ( |

||||||||||||||||||||||

N/A |

Apigee híbrido | ABERTO |

Configurar o encaminhamento de proxy não API usando httpProxy sem definir também envs.httpProxy não vai aplicar a configuração de proxy às chamadas externas do Apigee Runtime para serviços como Pub/Sub ou outras APIs do Cloud.

Se você especificar apenas Consulte Configurar o encaminhamento de proxy para proxies de API. |

||||||||||||||||||||||

| 416634326 | híbrida 1.14.2 e posterior | CORRIGIDO nas versões híbridas 1.14.3 e 1.15.1 |

A presença de definições de recursos personalizados (CRDs, na sigla em inglês)

Durante o upgrade da Apigee híbrida de versões mais antigas para a 1.14.2 ou mais recente, a presença de CRDs

Solução alternativa:as CRDs

Depois de cada uma das opções acima, reinicie os pods do Excluir CRDs

Atualizar ClusterRole

Depois de concluir as opções acima, reinicie os pods

|

||||||||||||||||||||||

| 414499328 | híbrida 1.14.1 | CORRIGIDO nas versões híbridas 1.14.3 e 1.15.0 |

Esse problema foi detectado em instalações do OpenShift.

Solução alternativa:modifique o modelo de gráfico

|

||||||||||||||||||||||

| 402739748 | Apigee | ABERTO |

Os produtos de API são limitados a 50 caminhos. Se você adicionar outros caminhos, uma mensagem de erro será exibida: Solução alternativa:use padrões curinga para combinar caminhos de recursos e operações conforme descrito em Como configurar caminhos de recursos. Solução alternativa:crie vários produtos de API. Essa solução alternativa foi verificada e é viável para quem adiciona muitos proxies de API a um produto de API. O app associado aos seus produtos de API precisa ser atualizado para incluir o novo, mas as credenciais e os detalhes da solicitação do lado do cliente não precisam ser alterados. |

||||||||||||||||||||||

| 291294211 | Apigee | ABERTO |

Erro ao usar as APIs Custom Reports e Stats ao selecionar por tipo de taxa para instalações que usam a monetização. Solução alternativa:busque todos os tipos de taxas no lado do cliente antes de filtrar. |

||||||||||||||||||||||

| 391140293 | Apigee Apigee híbrida |

CORRIGIDOS |

O escalonamento de pods de entrada do Istio pode causar um erro O escalonamento dos pods de entrada do Istio pode causar um erro Solução alternativa: faça o escalonamento manual dos pods de entrada do Istio. |

||||||||||||||||||||||

| 368155212 | híbrida 1.14.0 híbrida 1.14.1 |

CORRIGIDO na versão híbrida 1.14.2 |

A rotação de credenciais do Cassandra ESS e não ESS não funciona em organizações com limites de proxy avançados. O tráfego do ambiente de execução não é afetado. |

||||||||||||||||||||||

| 401624396 | híbrida 1.13.x híbrida 1.14.x |

ABERTO |

O job de restauração da Apigee falha ao restaurar backups de provedores de nuvem GCP ou HYBRID

feitos em uma configuração multirregional. Esse problema não afeta a restauração do

CSI.

Os backups feitos da configuração multirregional usando os provedores de nuvem |

||||||||||||||||||||||

| 401746333 | Apigee híbrida 1.12.4 híbrida 1.13.3 híbrida 1.14.1 |

CORRIGIDOS |

A biblioteca Nimbus JOSE + JWT pode causar um

Se você tiver uma organização habilitada para Apigee híbrida com uma política JavaCallout que usa a biblioteca Nimbus JOSE + JWT, não faça upgrade para a versão híbrida 1.12.4, 1.13.3 ou 1.14.1. |

||||||||||||||||||||||

| 397693324 | híbrida 1.14.0 híbrida 1.14.1 |

CORRIGIDO na versão híbrida 1.14.2 |

A rotação de credenciais do Cassandra multirregional ESS e não ESS vai falhar em todas as regiões, exceto na primeira. O tráfego do ambiente de execução não é afetado. Siga a solução alternativa fornecida para resolver esse problema. |

||||||||||||||||||||||

| 391861216 | híbrida 1.13.x híbrida 1.14.x |

CORRIGIDO nas versões híbridas 1.13.3 e 1.14.1 |

A reinicialização de pods do Cassandra em um cluster híbrido restaurado usando os provedores de nuvem

GCP ou HYBRID

faz com que os pods entrem no estado CrashLoopBackoff. Esse problema não afeta a restauração do

CSI.

Os pods do Cassandra serão reiniciados depois de aplicar mudanças de substituições do Cassandra, como

ao reativar o backup, o que vai acionar esse problema. Os registros de um pod do Cassandra

no estado CrashLoopBackoff mostram o seguinte erro:

Siga a solução alternativa fornecida para resolver esse problema. |

||||||||||||||||||||||

| 388608440 | híbrida 1.11.x híbrida 1.12.x |

CORRIGIDO na versão híbrida 1.12.4 e mais recentes |

O job de backup da Apigee não limpa os snapshots intermediários do Cassandra.

Em alguns casos raros, o job de backup do Apigee não limpa os snapshots intermediários do Cassandra

criados durante a realização de backups usando os provedores de nuvem |

||||||||||||||||||||||

| 392135466 | híbrida 1.14.0 | ABERTO | O encadeamento de proxy com mTLS não é compatível com o uso dos limites de proxy aprimorados por ambiente | ||||||||||||||||||||||

| 383334511 | Apigee | ABERTO |

Entrada KVM criada com um nome inesperado

Quando uma política KeyValueMapOperations é usada com o escopo |

||||||||||||||||||||||

384937220 |

híbrida 1.14.0 | CORRIGIDOS |

A criação de versões do Helm pode falhar quando há vários hosts virtuais.

Quando há vários hosts virtuais, a criação da versão do Helm pode falhar devido a nomes

kubectl annotate ar apigee-ingressgateway-internal-chaining-PROJECT_ID_SUFFIX -n APIGEE_NAMESPACE meta.helm.sh/release-name=NEW_ENV_GROUP_NAME --overwrite

em que:

|

||||||||||||||||||||||

N/A |

Apigee híbrido | ABERTO |

Uma conta de serviço inválida pode enviar a API UpdateControlPlaneAccess para um ciclo de repetições de novas tentativas.

Se um usuário fornecer uma conta de serviço inválida para a API UpdateControlPlaneAccess, a operação vai entrar em um ciclo de repetições de novas tentativas, impedindo que a organização invoque a API até que a operação expire. |

||||||||||||||||||||||

| 373722434 | híbrida 1.13.x | CORRIGIDO a partir da versão híbrida 1.13.2 e mais recentes |

O job de backup do Apigee não pode fazer upload para buckets do Cloud Storage com políticas de retenção.

Ao usar o provedor de nuvem Solução alternativa:desative as políticas de retenção no bucket do Cloud Storage. |

||||||||||||||||||||||

341099433 |

Apigee híbrido | ABERTO |

O componente apigee-logger não oferece suporte à federação de identidade da carga de trabalho.

O |

||||||||||||||||||||||

N/A |

Apigee híbrido | ABERTO | O trace distribuído na Apigee híbrida não é compatível com organizações que using residência de dados. | ||||||||||||||||||||||

N/A |

Apigee | ABERTO | A Apigee não oferece suporte à nova criptografia de chaves, o que significa que, mesmo após a rotação, a versão antiga da chave ainda vai ser usada e não será possível mudar a chave CMEK após a criação da organização. | ||||||||||||||||||||||

270574696 |

Apigee | CORRIGIDOS | A Apigee não é compatível com o Cloud External Key Manager. | ||||||||||||||||||||||

268104619 |

Apigee Apigee híbrida |

ABERTO | Na política OASValidation, quando você especifica um tipo de matriz no cabeçalho, o MP gera um erro, mesmo que a entrada seja válida. | ||||||||||||||||||||||

364872027 |

Apigee Apigee híbrida |

CORRIGIDOS |

Erro de análise PEM em políticas JWT/JWS devido a um formato não padrão

Nas versões 1.13 e mais recentes da Apigee e da Apigee híbrida, qualquer desvio no formato PEM necessário das chaves

usadas nas políticas da Apigee JWS ou JWT

pode resultar em um erro de análise. Por exemplo, colocar

qualquer caractere diferente de uma nova linha ( Para evitar esse erro, verifique se nenhum caractere, exceto uma nova linha, como espaços finais ou barras, precede imediatamente o limite pós-encapsulamento. Para mais informações sobre a codificação usada para chaves públicas ou privadas, consulte IETF RFC 7468. |

||||||||||||||||||||||

310191899 |

Apigee Apigee híbrida |

ABERTO |

Tempos limite ao implantar proxies de API e fluxos compartilhados

Os endpoints a seguir podem ter tempos limite quando usados com um alto volume de consultas por segundo (QPS):

Para reduzir a probabilidade de timeouts, recomendamos definir uma meta de 1 QPS ao usar esses endpoints ou verificar o status de uma implantação antes de tentar outra. |

||||||||||||||||||||||

329304975 |

Apigee | CORRIGIDOS |

Limite do número de caminhos base por ambiente

A Apigee está aplicando um limite temporário de 1.000 caminhos base por ambiente para evitar possíveis falhas ao implantar revisões do proxy de API. Enquanto esse limite estiver em vigor, você poderá implantar até 1.000 revisões de proxy de API (cada uma contendo um único caminho de base) por ambiente. Se os proxies ou as revisões da API tiverem mais de um caminho base, o número total de caminhos base por ambiente não poderá exceder 1.000. |

||||||||||||||||||||||

333791378 |

Híbrida 1.12.0 | ABERTO |

Os recursos de backup e restauração do Cassandra não são compatíveis com a ferramenta de migração Helm

Para consultar as etapas necessárias para instalar um patch como solução alternativa, consulte Solução de problemas. |

||||||||||||||||||||||

310384001 |

Híbrida 1.11.0 | ABERTO |

Falhas na validação de certificados podem retornar uma resposta de erro 502 em vez de 503 quando os usuários

adicionam a tag <Enforce>true</Enforce> no bloco de destino

<SSLInfo> para a validação padrão dos certificados de endpoint de

destino TLS.

|

||||||||||||||||||||||

289583112 |

Apigee | ABERTO |

A política OASValidation não funciona com os requisitos de segurança globais nas especificações da OpenAPI

Se a política OASValidation especificar um <OASResource> com requisitos de segurança definidos em nível global, os requisitos de segurança não serão aplicados. Solução alternativa: para garantir a aplicação, todos os requisitos de segurança precisam ser definidos no nível da operação

na especificação OpenAPI transmitida no elemento |

||||||||||||||||||||||

205666368 |

Apigee híbrida 1.10.2 híbrida 1.10.3 |

CORRIGIDO na Apigee 1-10-0-apigee-6 e na Apigee híbrida 1.10.3-hotfix.1 |

Por padrão, a Apigee híbrida não valida o certificado de destino.

Consulte Como configurar opções de TLS em um endpoint ou servidor de destino. |

||||||||||||||||||||||

295929616 |

híbrida 1.10.0 e posterior | CORRIGIDO na versão híbrida 1.10.3 |

A instalação da Apigee híbrida 1.10 no OpenShift (OSE) pode falhar com erros de falta de memória.

A instalação ou o upgrade para a Apigee híbrida 1.10.0 a 1.10.2 pode falhar no OSE devido a problemas de falta de memória. Corrigido na Apigee híbrida versão 1.10.3. |

||||||||||||||||||||||

292118812 |

Híbrida 1.10.1 | CORRIGIDOS |

apigee-udca pode não respeitar as configurações de proxy http.

Se o firewall forçar todo o tráfego por meio de um proxy de encaminhamento, |

||||||||||||||||||||||

292558790 |

Apigee híbrida 1.8.0 e posteriores |

ABERTO |

A política de OASValidation falha com o erro Unable to parse JSON.

|

||||||||||||||||||||||

297012500 |

Apigee híbrida 1.8.0 e posteriores |

ABERTO |

Problemas de implantação com validação do OAS ao usar referência circular.

Solução alternativa: use um yaml de especificação OpenAPI sem referências circulares. |

||||||||||||||||||||||

289254725 |

Apigee Apigee 1-10-0-apigee-3 híbrida 1.8.8 híbrida 1.9.3 |

CORRIGIDO na Apigee 1-10-0-apigee-5 CORRIGIDO na híbrida |

As implantações de proxy que incluem a política de OASValidation podem falhar.

As implantações de proxy que incluem a política de OASValidation podem falhar se:

|

||||||||||||||||||||||

284500460 |

Apigee Apigee 1-10-0-apigee-1 |

CORRIGIDOS |

Aumento na latência da política do registro de mensagens quando usado com o Cloud Logging.

Para evitar o aumento da latência nas respostas ao cliente, anexe a política do registro de mensagens ao PostClientFlow. Para mais informações sobre como usar políticas em PostClientFlows, consulte Como controlar proxies de API com fluxos. |

||||||||||||||||||||||

282997216 |

híbrida 1.8.0 e posterior híbrida 1.9.0 e posterior |

ABERTO |

Caracteres especiais não são permitidos na senha do Cassandra Jolokia

Use apenas caracteres alfanuméricos para a senha do Cassandra Jolokia. O uso de caracteres especiais (incluindo, entre outros, "!", "@", "#", "$", "%", "^", "&", e "*") pode causar falha na inicialização do Cassandra. |

||||||||||||||||||||||

270371160 |

híbrida 1.9.0 e posterior | CORRIGIDOS | O gateway de entrada da Apigee é compatível apenas com os protocolos/criptografias TLS 1.2+

O gateway de entrada da Apigee só é compatível com TLS 1.2+, e não com versões anteriores do TLS. |

||||||||||||||||||||||

269139342 |

híbrida 1.7.0 e posterior | CORRIGIDOS | apigeectl getOrg não segue

as configurações de HTTP_PROXY em overrides.yaml

A validação da organização da Apigee não segue as regras de proxy de encaminhamento de HTTP

definidas em |

||||||||||||||||||||||

266452840 |

Apigee híbrida 1.7.0 e posteriores híbrida 1.8.0 e posteriores híbrida 1.9.0 e posteriores |

CORRIGIDOS | Os soquetes da Web não funcionam com o Anthos Service Mesh 1.15.3 na

Apigee X e na Apigee híbrida

Em determinados casos, os soquetes da Web não funcionam com

a Apigee X e a Apigee híbrida ao usar o Anthos Service Mesh

|

||||||||||||||||||||||

287922301 |

Apigee | ABERTO | Imprecisões nas taxas de monetização em torno dos limites de faixa de volume

Devido ao design atual, taxas de monetização imprecisas podem ser avaliadas para transações que ocorrem perto de um limite de faixa de volume. Isso se manifesta como um número excessivo de transações sendo avaliadas na taxa pré-limiar e é mais provável que ocorra quando muitas transações de um determinado desenvolvedor e plano de tarifas acontecem em uma janela de 30 segundos. Isso significa que os relatórios de monetização vão informar um valor maior de cobranças com taxas agrupadas decrescentes e um valor menor com taxas agrupadas crescentes. Esse problema ocorre na Apigee X e na Apigee híbrida e não tem solução alternativa conhecida. A resolução começou e estará disponível em uma versão futura. |

||||||||||||||||||||||

242213234 |

Apigee | CORRIGIDOS |

Falha no carregamento do produto de API com um erro "nenhuma conexão

disponível"

Este erro pode ser retornado ao tentar carregar produtos de API: "Os produtos não foram carregados. Erro: não há conexões disponíveis dos agentes de conexão da Apigee".

O problema ocorre

depois de ativar o VPC Service Controls no projeto do Google Cloud e adicionar

Solução alternativa: crie manualmente uma regra de saída, como a mostrada a seguir. -egressTo:

operations:

-serviceName: "iamcredentials.googleapis.com"

methodSelectors:

-method:

resources:

-projects/608305225983

egressFrom:

identityType: ANY_IDENTITY |

||||||||||||||||||||||

247540503 |

híbrida 1.7.0 e posterior híbrida 1.8.0 e posterior |

CORRIGIDOS |

Uma disputa com pesquisa de chave de criptografia pode causar falhas de

pesquisa do KVM.

Em determinadas circunstâncias em que há uma capacidade de processamento muito alta, uma disputa com pesquisa de chave de criptografia pode causar falhas de pesquisa do KVM. |

||||||||||||||||||||||

258699204 |

híbrida 1.8.0 e posterior | CORRIGIDOS |

As solicitações e os limites de memória padrão para pods de métricas foram

alterados inadvertidamente na versão 1.8.x.

Se houver problemas e o pod apigee-telemetry-app ou

apigee-telemetry-proxy não for executado, altere as

propriedades de solicitações e limites de recursos de

Aplique as alterações com apigeectl apply --telemetry -f overrides.yaml |

||||||||||||||||||||||

260324159 |

Apigee 1-9-0-apigee-16 | CORRIGIDOS |

Implantações de proxy de API e fluxo compartilhado que levam até 30 minutos.

Os proxies de API e os fluxos compartilhados podem levar de 20 a 30 minutos para serem implantados no plano de ambiente de execução em determinadas circunstâncias devido a um erro de "soquete fechado" no sincronizador. |

||||||||||||||||||||||

214447386 |

Todos | ABERTO |

A mensagem "config not modified" é exibida nos registros de auditoria de acesso a dados da API Apigee como um Error.

Isso deve ocorrer a cada minuto e não afeta o custo faturado. |

||||||||||||||||||||||

260772383 |

híbrida 1.8.0 e posterior | ABERTO |

Erro de vinculação de soquete na plataforma AKS

Se você instalar a versão híbrida no AKS, poderá ver este erro:

ingressGateways: Consulte Configurar o ambiente de execução híbrido. Consulte também Usar um balanceador de carga interno com o AKS. |

||||||||||||||||||||||

241786534 |

híbrida 1.8.0 e posterior | CORRIGIDOS |

Às vezes, o MART não consegue se conectar ao FluentD.

Às vezes, ao usar UDCA com escopo de organização, o MART não consegue se conectar

ao FluentD. O UDCA com escopo de organização é o padrão na Apigee híbrida

versão 1.8. Consulte

|

||||||||||||||||||||||

| N/A | híbrida 1.6.0 e posterior | ABERTO |

apigee-logger não está funcionando no Anthos BareMetal com o

CentOS ou o RHEL.

Após a migração de |

||||||||||||||||||||||

| 207762842 | híbrida 1.5.0 e posterior | CORRIGIDOS |

Registros não enviados ao Cloud Logging pelo apigee-logger.

As configurações |

||||||||||||||||||||||

| 191291501, 191000617 | Apigee | CORRIGIDOS | A alteração do endereço de e-mail de uma entidade de desenvolvedor falhará na interface. | ||||||||||||||||||||||

| 191002224 | híbrida 1.5.0 e posterior | CORRIGIDOS |

A alteração de um endereço de e-mail falha ao usar a

API

PUT /organizations/{org_name}/developers/{developer_email}.

|

||||||||||||||||||||||

| 184555974 | híbrida 1.5.0 e posterior | CORRIGIDOS | O FluentD do apigee-logger não pode analisar registros no cluster do OpenShift. | ||||||||||||||||||||||

| N/A | Arquivar implantações | ABERTO |

Não é possível gerenciar e depurar implantações de arquivo da Apigee

na interface

Na interface da Apigee, não é possível ver, confirmar o status da implantação ou gerenciar implantações de arquivo, conforme descrito em Como implantar um proxy de API, ou usar a interface de depuração, conforme descrito em Como usar a depuração. Como solução alternativa, você pode usar o gcloud ou a API para listar todas as implantações de arquivo em um ambiente e usar a API Debug. |

||||||||||||||||||||||

| N/A | Arquivar implantações | ABERTO |

Não é possível reverter uma implantação de arquivo

Não é possível reverter uma implantação de arquivo no momento. Para remover uma versão de uma implantação de arquivo, é necessário reimplantar uma versão anterior de um arquivo ou excluir o ambiente. |

||||||||||||||||||||||

421402073 |

Apigee no VS Code | ABERTO |

O Google Authentication nas políticas não é compatível com a Apigee no

Visual Studio Code (VS Code)

O Google Authentication nas políticas ServiceCallout e ExternalCallout, conforme descrito em Como usar o Google Authentication, não é compatível com a Apigee no VS Code. |

||||||||||||||||||||||

| 422757662 | Apigee 1-15-0-apigee-5 híbrida 1.15.0 |

CORRIGIDO na Apigee 1-15-0-apigee-7 e na Apigee 1-15-0-apigee-8 |

Cabeçalhos x-b3 não disponíveis quando DistributedTrace está desativado

Nas versões 1-15-0-apigee-5 e híbrida 1.15.0 da Apigee, a Apigee parou de enviar cabeçalhos |

||||||||||||||||||||||

| 146222881 | híbrida 1.3.0 e posterior | CORRIGIDOS |

Erro de cabeçalho HTTP inválido

Erro de cabeçalho HTTP inválido: a entrada do Istio alterna todas as respostas de destino recebidas para o protocolo HTTP2. Como o processador de mensagens híbrido é compatível apenas com HTTP1, você poderá ver o seguinte erro quando um proxy de API for chamado:

Se isso ocorrer, execute uma das seguintes ações para corrigir o problema:

|

||||||||||||||||||||||

420985360 |

Portal integrado | ABERTO |

SmartDocs

|

||||||||||||||||||||||

| N/A | Portal integrado | ABERTO |

Administrador do portal

|

||||||||||||||||||||||

| N/A | Portal integrado | ABERTO |

Recursos do portal

A pesquisa será integrada ao portal integrado em uma versão futura. |

||||||||||||||||||||||

| N/A | Portal integrado | ABERTO |

Provedor de identidade SAML

Não é possível fazer logout único (SLO) com o provedor de identidade SAML em domínios personalizados. Para ativar um domínio personalizado com um provedor de identidade SAML, deixe o campo "URL de saída" em branco ao definir as configurações de SAML. |

||||||||||||||||||||||

| 191815997 | híbrida 1.6.0 e posterior | CORRIGIDOS |

Se um cliente híbrido configurar um proxy de encaminhamento para o proxy de

API, o token do Google só funcionará se tiver acesso direto

a *.googleapis.com.

|

||||||||||||||||||||||

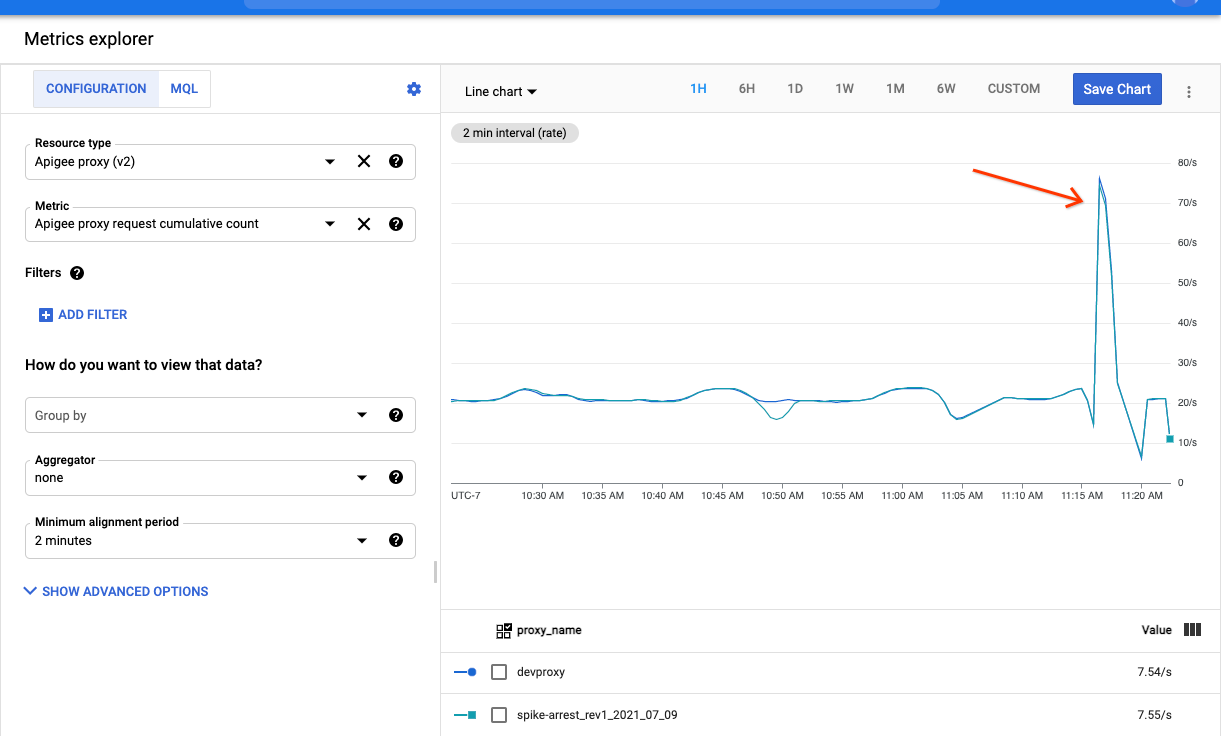

| N/A | Apigee | CORRIGIDO na Apigee 1-12-0-apigee-2 e híbrida 1.12.0 |

O API Monitoring e o Cloud Monitoring mostram picos anormais

Métricas afetadas:

Novas métricas É possível usar as novas métricas para evitar esse problema.

Para a Apigee híbrida, consulte: Informações gerais da coleta de métricas e Mostrar métricas. |

||||||||||||||||||||||

| 203778087 | híbrida 1.5.3 e posteriores | ABERTO |

apigee-stackdriver-logging-agent é executado atualmente

como raiz.

Solução alternativa: desative o agente do Logging na versão híbrida. |

||||||||||||||||||||||

| 205629443 | Apigee | CORRIGIDOS |

Quando ServiceCallout é disparada e ignorada (nenhuma

tag <Response>), uma disputa pode ocorrer em caso

de outra política depois dessa.

Solução alternativa: para manter o comportamento de incêndio e esquecimento:

|

||||||||||||||||||||||

| 207719377 | Apigee | CORRIGIDO na Apigee 1-11-0-apigee-1 |

Se houver mais de uma política SpikeArrest em um pacote,

ocorrerão erros 502.

Solução alternativa: evite usar mais de uma política SpikeArrest no proxy para evitar o problema. |

||||||||||||||||||||||

| 209097822 | híbrida 1.5.0 e posteriores Apigee |

CORRIGIDOS |

As atualizações dinâmicas de taxa na detenção de pico podem não ser refletidas

imediatamente

Se houver tráfego contínuo para uma chave específica, ela poderá não ter uma limitação baseada na taxa atualizada. Se não houver nenhum tráfego durante cinco minutos para uma chave específica, a taxa será refletida. Solução alternativa:implante novamente o proxy com uma nova variável de referência para que a taxa entre em vigor imediatamente. Também é possível usar duas detenções de pico condicionais com variáveis de fluxo diferentes para ajustar a taxa. |

||||||||||||||||||||||

| 221305498 | Apigee | ABERTO |

O API Monitoring pode exibir o código de falha "(não definido)".

O API Monitoring de proxies de API configuráveis pode exibir um código de falha "(não definido)" para respostas do destino com um status diferente de 2xx. |

||||||||||||||||||||||

| 246774745 | Apigee | CORRIGIDOS |

O valor de io.timeout.millis não é mantido quando

usado com várias segmentações dinâmicas.

Se um proxy definir dois ou mais

valores |

||||||||||||||||||||||

| 245664917 | híbrida 1.8.x | CORRIGIDOS |

O erro de upgrade da Apigee híbrida pode ser ignorado

Durante o upgrade para a Apigee híbrida versão 1.8.x, depois de executar

|

||||||||||||||||||||||

| 300660653 | Apigee | CORRIGIDOS |

Um erro deve ser retornado, mas não é, retornado ao implantar proxies com o mesmo caminho para vários ambientes

anexados à mesma instância e ao mesmo grupo de ambientes

Não é permitido implantar proxies com o mesmo caminho em vários ambientes anexados à

mesma instância e ao mesmo grupo de ambientes e você deve retornar uma mensagem de aviso

sobre um conflito de caminho base. Em vez disso, nenhum erro é exibido, e as implantações parecem ser bem-sucedidas. |

||||||||||||||||||||||

| 301458133 | Apigee | CORRIGIDOS |

Algumas tentativas de implantação de proxy retornam um erro informando que a revisão é imutável

Ao tentar salvar um proxy implantado anteriormente, a implantação pode falhar com

um erro informando que a revisão é imutável. |

||||||||||||||||||||||

| 301845257 | Apigee | CORRIGIDOS | A tentativa de implantar mais de 800 proxies em um grupo de ambiente falha com um erro. O limite de retorno de um erro é menor que 800 quando os caminhos base têm mais de 15 caracteres. | ||||||||||||||||||||||

| 315820718 | Apigee | CORRIGIDOS |

Com as solicitações de proxy gRPC,

os trailers do gRPC são removidos da resposta

Quando uma chamada é feita para um servidor de destino gRPC, o único trailer retornado é o "gRPC-status". Todos os outros trailers são removidos da resposta. |

||||||||||||||||||||||

| 341157011 | Apigee | CORRIGIDOS |

As especificações geradas com o Gemini Code Assist no Cloud Code que também incluem

caracteres UTF-8 não ASCII não são analisadas corretamente quando enviadas ao hub da API. Como resultado, o hub de API não vai extrair operações, definições e outros metadados corretamente. |

||||||||||||||||||||||

| 338285095 | Apigee | CORRIGIDOS |

Os apps associados a um AppGroup não aparecem na lista de apps na

interface da Apigee. Como resultado, os usuários

não conseguem acessar a página de detalhes do aplicativo no console. Usar a pesquisa no console com um nome parcial de app ou chave de API

indisponível até que o problema seja resolvido. As organizações da Apigee híbrida não são afetadas por esse problema, já que usam a interface clássica para acessar os detalhes do app. Solução alternativa parcial: uma lista de todos os apps está disponível com as APIs. Consulte organizations.apps.list. |

||||||||||||||||||||||

| 355714868 | Monetização Apigee híbrida |

CORRIGIDO nas versões híbridas 1.14.3, 1.15.1 e 1.16.0 |

Dados recorrentes, de configuração e de taxas de recarga não capturados ou cobrados

organizações híbridas Para organizações híbridas com monetização, os valores recorrentes (RECURRING_FEE) Os dados da taxa de configuração (SETUP_fee) e da taxa de recarga (TOPUP_FEE) não são capturados ou faturados. faturamento pós-pago. Para faturamento pré-pago, a dedução da carteira ocorre por essas taxas mas isso não é informado. |

||||||||||||||||||||||

| 438850078 | Apigee | ABERTO |

Uma recursão infinita ocorre na política OASValidation quando uma resposta de back-end

contém um tipo discriminador igual ao esquema principal. Esse problema pode levar a um |

||||||||||||||||||||||

| 449012244 | Apigee | ABERTO |

Use definições de endpoint de destino separadas para destinos de SSE (evento enviado pelo servidor). Misturar endpoints de destino SSE e não SSE pode resultar em um comportamento inconsistente, como variáveis de fluxo |

||||||||||||||||||||||

| 445936920 | Apigee 1-16-0-apigee-2 e mais recentes | ABERTO |

Problemas de configuração de DNS que não eram detectados antes agora podem causar erros de DNS. A Apigee removeu a funcionalidade de substituição automática de DNS que estava na versão 1-16-0-apigee-2. Essa remoção elimina a capacidade de recuperação da plataforma contra erros de configuração de DNS e agora pode resultar em erros de DNS. Para encontrar erros relacionados, verifique os registros de tempo de execução em busca de erros de resolução de DNS. |

||||||||||||||||||||||

| 383372330 | Versões do Emulador da Apigee de 1.13.0 até 1.15.1, mas sem incluir esta última | CORRIGIDO nas versões 1.15.1 e mais recentes do emulador da Apigee |

Todas as implantações de proxy falham localmente com mensagens de erro, incluindo 06/13/2025 6:45 PM EMULATOR INFO Deploying environment testenv, to Container apigee-1.14.2 (1.14.2) 06/13/2025 6:45 PM EMULATOR ERROR Error parsing deployment report as JSON 06/13/2025 6:45 PM EMULATOR ERROR null 06/13/2025 6:45 PM EMULATOR ERROR Environment testenv deployment, to Container apigee-1.14.2 (1.14.2) failed with Error: 500 06/13/2025 6:45 PM EMULATOR ERROR Deploy to Container apigee-1.14.2 (1.14.2), failed with Error: Environment testenv deployment, to Container apigee-1.14.2 (1.14.2) failed with Error: 500 |