Cette page s'applique à Apigee et à Apigee hybrid.

Consultez la documentation d'

Apigee Edge.

![]()

Sélectionnez un ou plusieurs des éléments suivants pour filtrer cette page :

Cette section répertorie les problèmes connus pour les composants Apigee. Pour obtenir une liste des bugs, des nouvelles fonctionnalités et d'autres informations de version, consultez les notes de version.

| ID du problème | Concerne | État | Description | ||||||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| 513032450 | hybrid 1.16.2 | OUVERT |

apigee-connect-agent Premiers wedges d'attache sur les clusters RKE2-on-GKE après la mise à jour de la chaîne d'outils Go 1.26.3.

Le pod Solution : utilisez plusieurs pods |

||||||||||||||||||||||

| 512866352 | hybrid 1.16.2 | OUVERT |

Les magasins de secrets externes (tels que HashiCorp Vault) ne fonctionnent pas avec l'image apigee-redis en raison d'une incompatibilité de version glibc.

Solution de contournement : ne configurez pas l'intégration du magasin de secrets externes (ESS) pour |

||||||||||||||||||||||

| 415061771 | Apigee Apigee hybrid |

OUVERT |

Message d'erreur du contrôleur "L'objet a été modifié"

Les clients hybrides peuvent observer les messages récurrents "L'objet a été modifié. Veuillez appliquer vos modifications à la dernière version et réessayer." dans les journaux du contrôleur. Ces messages sont un effet secondaire inoffensif des mécanismes de sécurité intégrés à Apigee et Apigee hybrid. Ils n'indiquent aucun risque pour les environnements Apigee ou Apigee hybrid. Pour garantir une fiabilité totale, le système est conçu pour vérifier et revérifier ses paramètres internes plusieurs fois par minute afin de s'assurer qu'ils correspondent exactement à la configuration souhaitée. Ces erreurs signifient que deux sous-contrôleurs ont tenté de mettre à jour leurs "spécifications" internes en même temps. La première mise à jour réussit, et la deuxième génère le message. La mise à jour complète sera effectuée ultérieurement. Étant donné qu'il s'agit de mises à jour administratives purement internes et qu'elles ne modifient pas la façon dont les API traitent réellement le trafic, les services devraient rester stables et totalement inchangés. |

||||||||||||||||||||||

| 499322601 | hybrid 1.16.0-hotfix.1, hybrid 1.15.2, hybrid 1.14.4 |

OUVERT | Apigee n'est pas compatible avec un proxy de transfert pour lequel les identifiants d'authentification de base sont appliqués. | ||||||||||||||||||||||

| 495305258 | Apigee (solution Marketplace) | OUVERT |

Interruption du déploiement du portail Drupal Apigee via Cloud Marketplace

Nous migrons la solution Apigee Drupal Portal Marketplace pour qu'elle utilise Infrastructure Manager au lieu de Cloud Deployment Manager. Pendant cette période de transition, il est possible que certaines fonctionnalités de déploiement et de gestion ne soient pas disponibles. Impact :

Solution de contournement : effectuez les modifications de configuration ou les tâches de gestion directement sur les ressources Google Cloud individuelles (Compute Engine, Cloud SQL, etc.). plutôt que via l'interface utilisateur de Cloud Marketplace. |

||||||||||||||||||||||

| 496552286 | Apigee | OUVERT |

Le déploiement échoue pour les proxys de découverte MCP dans les régions où la capacité est limitée.

Le déploiement de l'infrastructure MCP peut être soumis à des limites de capacité dans les régions suivantes :

Si une erreur liée à l'échec du provisionnement de l'équilibreur de charge s'affiche, ou si l'état du provisionnement ne passe jamais à Déployé, cela peut être dû à des limites temporaires de capacité d'infrastructure dans la région sélectionnée. Essayez de déployer le proxy dans un environnement situé dans une autre région. |

||||||||||||||||||||||

| 490308770 | hybrid 1.12.x, hybrid 1.15.x, hybrid 1.16.0 | CORRIGÉ dans 1.16.0-hotfix.1 et 1.15.2 |

Les configurations de proxy HTTP authentifié échouent en raison de chaînes d'URL mal formées dans les modèles Helm.

Lorsqu'un proxy sortant authentifié est configuré à l'aide de Solution de contournement : Modifiez manuellement les fichiers de modèle Helm pour supprimer la fonction |

||||||||||||||||||||||

| 482077193 | hybrid 1.15.0 et versions ultérieures | CORRIGÉ dans 1.16.0-hotfix.1 |

Le chaînage de proxy échoue avec l'erreur 404 route_not_found dans les configurations multiorganisations et à espace de noms unique.

Dans les environnements Apigee Hybrid où plusieurs organisations partagent un même espace de noms Kubernetes, l'enchaînement de proxys peut échouer par intermittence avec une erreur HTTP Solution de contournement : attribuez un nom unique à la passerelle de chaînage pour chaque organisation dans votre fichier apigeeChainingGateway: name: internal-chaining-UNIQUE_SUFFIX Assurez-vous également que vos sélecteurs d'hôtes virtuels et tous les services Kubernetes dédiés sont mis à jour pour faire référence à ce nom unique. |

||||||||||||||||||||||

| 479040521 | hybrid 1.16.0 | CORRIGÉ dans hybrid 1.16.0-hotfix.1 |

apigee-operator-guardrails-sa non créé sur AKS/EKS avec Workload Identity fédérée.

Le compte de service Kubernetes Solution de contournement : corrigez manuellement le modèle de chart Helm

|

||||||||||||||||||||||

| 479872706 | hybrid 1.16.0 (EKS avec WIF et proxy inverse) | CORRIGÉ dans hybrid 1.16.0-hotfix.1 |

Impossible de charger les produits d'API, les applications et les développeurs après la migration des données vers Apigee Hybrid 1.16.

Après la mise à niveau vers Apigee Hybrid 1.16.0, les environnements utilisant la fédération d'identité de charge de travail (WIF) en association avec un proxy de transfert HTTP peuvent ne pas charger les entités de gestion (produits d'API, applications, développeurs) en raison d'une régression de la conversion des identifiants dans MART. Solution de contournement : Appliquez la mise à jour 1.16.0-hotfix.1 en mettant à jour les propriétés

ao:

image:

url: "gcr.io/apigee-release/hybrid/apigee-operators"

tag: "1.16.0-hotfix.1"

mart:

image:

url: "gcr.io/apigee-release/hybrid/apigee-mart-server"

tag: "1.16.0-hotfix.1" |

||||||||||||||||||||||

| 482209901 | hybrid 1.16.0 | CORRIGÉ dans hybrid 1.16.0-hotfix.1 |

Le déploiement du proxy ne se termine pas en raison d'autorisations RBAC manquantes dans Hybrid v1.16.0.

Dans la version 1.16.0, il existe un problème connu qui peut empêcher les clusters hybrides de signaler l'état de déploiement des proxys. Cela est dû à une autorisation manquante dans le rôle apigee-manager-role. Solution : ajoutez l'autorisation au modèle de chart Helm

|

||||||||||||||||||||||

| 418274570 | hybrid 1.16.0 | CORRECTION |

La page des notes de version d'Hybrid n'a pas été mise à jour avec les informations concernant la version 1.16.0-hotfix.1.

La page des notes de version d'hybrid n'affiche pas les informations sur la mise à jour 1.16.0-hotfix.1. Pour en savoir plus sur la mise à jour, consultez les notes de version d'Apigee hybrid v1.16.0-hotfix.1. |

||||||||||||||||||||||

| 484366184 | hybrid 1.14.x, hybrid 1.15.x | CORRIGÉ dans hybrid 1.16.0 |

Les versions 1.14 et 1.15 d'Apigee Hybrid rencontrent une boucle de plantage dans apigee-ingressgateway-manager lorsque la version 1.4.0 ou ultérieure de l'API Kubernetes Gateway est utilisée.

Apigee Hybrid 1.16 n'est pas concerné par ce problème. Solution de contournement : si vous devez utiliser l'API Kubernetes Gateway avec les versions 1.14 ou 1.15 d'Apigee hybrid, installez la version v1.3.x de l'API Gateway. Exemple : kubectl apply -f https://github.com/kubernetes-sigs/gateway-api/releases/download/v1.3.0/standard-install.yaml Voir également : |

||||||||||||||||||||||

| 480997525 | Apigee 1-17-0-apigee-1 | CORRIGÉ dans Apigee 1-17-0-apigee-2 |

Les appels proxy échouent avec l'erreur The URI contain illegal characters après la mise à niveau de Netty.

Dans la version 1-17-0-apigee-1 d'Apigee, une régression a été introduite lors de la mise à niveau de Netty vers la version 4.1.129.Final. Cela peut entraîner l'échec des appels de proxy d'API avec un code d'état |

||||||||||||||||||||||

| 465834046 | hybrid 1.14.3, hybrid 1.15.1 et hybrid 1.16.0 (et versions ultérieures) pour les mises à niveau | CORRIGÉ dans hybrid 1.14.3, hybrid 1.15.1 et hybrid 1.16.0 pour les nouvelles installations |

Dans cert-manager version 1.18 et ultérieures, la valeur par défaut de la règle de rotation des clés privées est passée de Never à Always. Si la clé privée de apigee-ca est permutée, cela aura un impact sur le trafic.

Les versions récentes de cert-manager (v1.18 et versions ultérieures) font désormais pivoter automatiquement les clés privées. Lorsque cette clé est permutée pour le certificat apigee-ca, cela entraîne une interruption de service. Solution de contournement : pour éviter ce problème, vous pouvez choisir l'une des options suivantes :

Consultez les pages suivantes : |

||||||||||||||||||||||

| 458417250 | Apigee 1-16-0-apigee-4 | CORRIGÉ dans Apigee 1-16-0-apigee-6 |

Le processeur de messages renvoie une erreur 500 avec "Duplicate Header "authorization"".

Lorsqu'une requête contient plusieurs en-têtes d'autorisation, la passerelle d'entrée Apigee ne les concatène pas en un seul en-tête. Le processeur de messages renvoie alors une erreur Solution de contournement : Si plusieurs en-têtes d'autorisation sont présents dans la requête, concaténez-les en un seul en-tête. Exemple : curl -s https://my-hostname.net/mocktarget/echo \

-H 'authorization: a, b' |

||||||||||||||||||||||

| 462685598 | UI | OUVERT |

L'interface utilisateur d'Apigee ne permet actuellement pas de provisionner des organisations Apigee avec un Google-owned and Google-managed encryption key. L'interface utilisateur Apigee ne permet pas de sélectionner un Google-owned and Google-managed encryption key lors du provisionnement des organisations d'abonnement. Solution de contournement : Utilisez les API Apigee pour créer des organisations par abonnement avec un Google-owned and Google-managed encryption key.

Comme indiqué dans la

documentation de l'API Apigee, vous pouvez créer l'organisation Apigee à l'aide d'un Google-owned and Google-managed encryption key en ne fournissant pas de valeurs pour les champs |

||||||||||||||||||||||

| 460431753 | Apigee, Apigee hybrid | OUVERT |

Les règles Apigee Model Armor ne sont pas compatibles avec WebSockets.

Les règles Apigee Model Armor, y compris SanitizeUserPrompt et SanitizeModelResponse, ne fonctionnent actuellement pas comme prévu lorsqu'elles sont utilisées dans des proxys d'API gérant les connexions WebSocket. Pour en savoir plus sur la configuration de WebSocket, consultez WebSockets avec Apigee. |

||||||||||||||||||||||

| 433759657 | Apigee | CORRIGÉ dans 1-16-0-apigee-3 ou version ultérieure |

Après la mise à niveau vers 1-16-0-apigee-3, certaines organisations Apigee peuvent rencontrer des erreurs {"fault":{"faultstring":"Failed to execute JavaCallout. org/apache/commons/lang/StringUtils","detail":{"errorcode":"steps.javacallout.ExecutionError"}}} Cette erreur se produit lorsqu'une règle d'appel Java dépend de manière incorrecte de bibliothèques destinées à l'usage interne d'Apigee au lieu de fournir ses propres dépendances. Action requise : pour éviter ce problème, les développeurs doivent s'assurer que tous les appels Java sont autonomes et utilisent leurs propres bibliothèques dédiées, en évitant toute dépendance au chemin de classe interne d'Apigee. Dans le proxy d'API qui utilise la bibliothèque JAR Apache Commons, importez le fichier JAR Apache Commons pour l'inclure en tant que ressource pour le proxy. Pour en savoir plus, consultez les consignes relatives aux ressources Java. |

||||||||||||||||||||||

| 451841788 | hybrid 1.14.3 et hybrid 1.15.1 | CORRECTION |

Apigee hybrid nécessite la propriété mintTaskScheduler.serviceAccountPath même lorsque la monétisation n'est pas activée.

La mise à niveau du graphique Error: UPGRADE FAILED: execution error at (apigee-org/templates/mint-task-scheduler-gsa-secret.yaml:12:63): mintTaskScheduler.serviceAccountPath is required!

Solution : Supprimez les fichiers Vous pouvez éventuellement déplacer les fichiers vers un emplacement distinct en dehors du répertoire de chart Helm. Vous pouvez également les télécharger à nouveau si vous souhaitez activer la monétisation à l'avenir, en suivant les instructions de l'étape 2 : Télécharger les charts Helm Apigee. Par exemple, à partir du répertoire

|

||||||||||||||||||||||

| 451375397 | hybrid 1.14.3 | CORRIGÉ dans hybrid 1.15.1 |

Le script Error response from daemon: No such image: gcr.io/apigee-release/hybrid/apigee-stackdriver-logging-agent:latest

Solution : Modifiez le script

docker tag "${source}/$i" "${dest}/$i:${TAG}"

À :

docker tag "${source}/$i:${TAG}" "${dest}/$i:${TAG}"

|

||||||||||||||||||||||

| 405936071 | hybrid 1.15.0 | CORRIGÉ dans hybrid 1.15.1 |

Lorsque

Solution : Corrigez

|

||||||||||||||||||||||

| 419856132 | hybrid 1.14.2 et versions ultérieures | CORRIGÉ dans hybrid 1.14.3 et hybrid 1.15.0 |

Si gateway.networking.k8s.io/v1 est installé dans votre cluster,la mise à niveau de apigee-ingressgateway-manager peut échouer.

Pour contourner ce problème, suivez les étapes décrites dans l'article sur le problème connu 416634326. |

||||||||||||||||||||||

| 378686709 | Apigee Apigee hybrid |

CORRIGÉ dans Apigee (appel d'assistance requis) CORRIGÉ dans hybrid 1.14.3 et hybrid 1.15.1 (procédure requise) |

L'utilisation de caractères génériques ( Proxy-1: /a/v1/b Proxy-2: /a/*/c Dans ce cas, les appels au chemin de base explicite seront résolus avec succès, mais les appels à Corrigé : ce problème a été résolu dans Apigee et dans hybrid 1.14.3 et versions ultérieures. Toutefois, le correctif n'est pas activé par défaut. Si vous souhaitez activer l'utilisation de caractères génériques dans les chemins de base :

Procédure : Pour autoriser l'utilisation de caractères génériques (

|

||||||||||||||||||||||

| 382565315 | hybrid 1.13.0, hybrid 1.13.1, hybrid 1.13.2, hybrid 1.14.0 |

CORRIGÉ dans hybrid 1.13.3 et hybrid 1.14.1 |

L'utilisation de LogTimer dans SecurityPolicy peut entraîner une fuite de mémoire. Dans certaines circonstances, les threads du journaliseur d'Apigee Hybrid peuvent consommer toute la mémoire disponible. Par exemple, des entrées de journaux fréquentes documentant les erreurs d'autorisation associées à Javacallout peuvent entraîner une erreur OOM. |

||||||||||||||||||||||

| 421190799 | Apigee | CORRIGÉ dans Apigee 1-15-0-apigee-7 |

Le processeur d'extension Apigee ne prend pas en charge le traitement de plus de 100 ko de données dans le cadre des événements de corps de requête et de réponse. |

||||||||||||||||||||||

| 432315283 | Apigee | OUVERT |

Lorsque vous mettez à jour un keystore ou un truststore sans en créer un, les mises à jour de l'exécution peuvent échouer et entraîner l'erreur intermittente suivante : {"fault":{"faultstring":"SSL Handshake failed sun.security.provider.certpath.SunCertPathBuilderException: unable to find valid certification path to requested target","detail":{"errorcode":"messaging.adaptors.http.flow.SslHandshakeFailed"}}}L'erreur est intermittente, car la mise à jour du keystore ou du truststore peut échouer sur un pod d'exécution, mais réussir sur d'autres pods. Pour éviter ce problème, mettez à jour le keystore ou le truststore en en créant un. Redirigez votre référence vers le nouveau keystore ou truststore, comme décrit dans Lorsqu'un certificat expire. |

||||||||||||||||||||||

| 412740465 | hybrid 1.14.0 et versions ultérieures | CORRIGÉ dans hybrid 1.14.3 et hybrid 1.15.1 |

À partir de la version 1.14.0 d'Apigee hybrid, l'ajout automatique d'en-têtes de trace Zipkin ( |

||||||||||||||||||||||

N/A |

Apigee hybrid | OUVERT |

Si vous configurez le transfert de proxy non API à l'aide de httpProxy sans définir également envs.httpProxy, la configuration du proxy ne sera pas appliquée aux appels externes d'Apigee Runtime vers des services tels que Pub/Sub ou d'autres API Google Cloud.

Si vous ne spécifiez que Consultez Configurer le proxy de transfert pour les proxys d'API. |

||||||||||||||||||||||

| 416634326 | hybrid 1.14.2 et versions ultérieures | CORRIGÉ dans hybrid 1.14.3 et hybrid 1.15.1 |

La présence de définitions de ressources personnalisées

Lors de la mise à niveau d'Apigee Hybrid depuis des versions antérieures vers la version 1.14.2 ou ultérieure, la présence de CRD

Solution de contournement : les CRD

Après chacune des options ci-dessus, vous devrez redémarrer vos pods Supprimer les CRD

Mettre à jour un clusterrole

Une fois les options ci-dessus effectuées, vous devrez redémarrer vos pods

|

||||||||||||||||||||||

| 414499328 | hybrid 1.14.1 | CORRIGÉ dans hybrid 1.14.3 et hybrid 1.15.0 |

Ce problème a été observé sur les installations OpenShift.

Solution de contournement : Modifiez le modèle de graphique

|

||||||||||||||||||||||

| 402739748 | Apigee | OUVERT |

Les produits API sont limités à 50 chemins. Si vous ajoutez d'autres chemins, un message d'erreur s'affiche :

Solution de contournement : utilisez des modèles de caractères génériques pour combiner des chemins de ressources et des opérations, comme décrit dans Configurer des chemins de ressources. Solution de contournement : créez plusieurs produits API. Cette solution de contournement a été vérifiée et est viable pour ceux qui ajoutent de nombreux proxys d'API à un produit d'API. L'application associée à vos produits d'API devra être mise à jour pour inclure la nouvelle, mais il a été prouvé que les identifiants et les détails des requêtes côté client n'ont pas besoin d'être modifiés. |

||||||||||||||||||||||

| 291294211 | Apigee | OUVERT |

Erreur lors de l'utilisation des API Custom Reports et Stats lors de la sélection par type de frais pour les installations utilisant la monétisation. Solution de contournement : Récupérez tous les types de frais côté client avant de filtrer. |

||||||||||||||||||||||

| 391140293 | Apigee Apigee hybrid |

CORRECTION |

La mise à l'échelle des pods d'entrée Istio peut entraîner une erreur La mise à l'échelle des pods d'entrée Istio peut parfois entraîner une erreur Solution : Mettez à l'échelle manuellement les pods d'entrée Istio. |

||||||||||||||||||||||

| 368155212 | hybrid 1.14.0 hybrid 1.14.1 |

CORRIGÉ dans hybrid 1.14.2 |

ESS et non-ESS La rotation des identifiants Cassandra ne fonctionne pas dans les organisations avec des limites de proxy améliorées. Le trafic d'exécution n'est pas affecté. |

||||||||||||||||||||||

| 401624396 | hybrid 1.13.x hybrid 1.14.x |

OUVERT |

L'opération de restauration Apigee échoue lors de la restauration des sauvegardes GCP ou HYBRID

des fournisseurs de services cloud effectuées à partir d'une configuration multirégionale. Ce problème n'a aucune incidence sur la restauration CSI.

Les sauvegardes effectuées à partir de la configuration multirégionale à l'aide des fournisseurs de cloud |

||||||||||||||||||||||

| 401746333 | Apigee hybrid 1.12.4 hybrid 1.13.3 hybrid 1.14.1 |

CORRECTION |

La bibliothèque Nimbus JOSE+JWT peut entraîner un Si vous disposez d'une organisation compatible avec Apigee hybrid et d'une règle JavaCallout qui utilise la bibliothèque Nimbus JOSE+JWT, ne passez pas à hybrid 1.12.4, hybrid 1.13.3 ni hybrid 1.14.1. |

||||||||||||||||||||||

| 397693324 | hybrid 1.14.0 hybrid 1.14.1 |

CORRIGÉ dans hybrid 1.14.2 |

ESS et non-ESS La rotation des identifiants Cassandra multirégionaux échouera dans toutes les régions, sauf la première. Le trafic d'exécution n'est pas affecté. Suivez la solution de contournement fournie pour résoudre ce problème. |

||||||||||||||||||||||

| 391861216 | hybrid 1.13.x hybrid 1.14.x |

CORRIGÉ dans hybrid 1.13.3 et hybrid 1.14.1 |

Le redémarrage des pods Cassandra sur un cluster hybride restauré à l'aide des fournisseurs de cloud GCP ou HYBRID entraînera le passage des pods à l'état CrashLoopBackoff. Ce problème n'affecte pas la restauration CSI.

Les pods Cassandra redémarrent après l'application des modifications de remplacement Cassandra, par exemple lors de la réactivation de la sauvegarde, ce qui déclenche ce problème. Les journaux d'un pod Cassandra à l'état CrashLoopBackoff affichent l'erreur suivante : Suivez la solution de contournement fournie pour résoudre ce problème. |

||||||||||||||||||||||

| 388608440 | hybrid 1.11.x hybrid 1.12.x |

CORRIGÉ dans hybrid 1.12.4 et versions ultérieures |

Le job de sauvegarde Apigee ne nettoie pas les snapshots intermédiaires Cassandra.

Dans de rares cas, le job de sauvegarde Apigee ne libère pas de l'espace des instantanés intermédiaires Cassandra qu'il crée lors de la sauvegarde à l'aide des fournisseurs de services cloud |

||||||||||||||||||||||

| 392135466 | hybrid 1.14.0 | OUVERT | Le chaînage de proxys avec mTLS n'est pas pris en charge lorsque vous utilisez les limites de proxy améliorées par environnement. | ||||||||||||||||||||||

| 383334511 | Apigee | OUVERT |

Entrée KVM créée avec un nom inattendu

Lorsqu'une règle KeyValueMapOperations est utilisée avec une portée |

||||||||||||||||||||||

384937220 |

hybrid 1.14.0 | CORRECTION |

La création de versions Helm peut échouer en présence de plusieurs hôtes virtuels.

Lorsque plusieurs hôtes virtuels sont présents, la création de la version Helm peut échouer en raison de noms

kubectl annotate ar apigee-ingressgateway-internal-chaining-PROJECT_ID_SUFFIX -n APIGEE_NAMESPACE meta.helm.sh/release-name=NEW_ENV_GROUP_NAME --overwrite

où :

|

||||||||||||||||||||||

N/A |

Apigee hybrid | OUVERT |

Un compte de service non valide peut envoyer l'API UpdateControlPlaneAccess dans une boucle de réessai.

Si un utilisateur fournit un compte de service non valide à l'API UpdateControlPlaneAccess, l'opération entre dans une boucle de nouvelles tentatives, ce qui empêche l'organisation d'appeler l'API jusqu'à ce que l'opération expire. |

||||||||||||||||||||||

| 373722434 | hybrid 1.13.x | CORRIGÉ à partir de hybrid 1.13.2 et des versions ultérieures |

Le job de sauvegarde Apigee ne peut pas importer de données dans des buckets Cloud Storage comportant des règles de conservation.

Lorsque vous utilisez le fournisseur de cloud Solution : Désactivez les règles de conservation sur le bucket Cloud Storage. |

||||||||||||||||||||||

341099433 |

Apigee hybrid | OUVERT |

Le composant apigee-logger n'est pas compatible avec la fédération d'identité de charge de travail.

|

||||||||||||||||||||||

Non disponible |

Apigee hybrid | OUVERT | Le traçage distribué dans Apigee hybrid n'est pas compatible avec les organisations utilisant la résidence des données. | ||||||||||||||||||||||

Non disponible |

Apigee | OUVERT | Apigee n'est pas compatible avec le rechiffrement des clés. Par conséquent, même après la rotation, l'ancienne version de clé est toujours utilisée et vous ne pouvez pas modifier la clé CMEK après la création de l'organisation. | ||||||||||||||||||||||

270574696 |

Apigee | CORRECTION | Apigee n'est pas compatible avec Cloud External Key Manager. | ||||||||||||||||||||||

268104619 |

Apigee Apigee hybrid |

OUVERT | Dans la règle OASValidation, lorsque vous spécifiez un type de tableau dans l'en-tête, le MP génère une erreur, même si l'entrée est valide. | ||||||||||||||||||||||

364872027 |

Apigee Apigee hybrid |

CORRECTION |

Erreur d'analyse PEM dans les règles JWT/JWS en raison d'un format non standard

Pour les versions 1.13 et ultérieures d'Apigee et d'Apigee hybrid, tout écart par rapport au format PEM requis des clés utilisées dans les règles Apigee JWS ou JWT peut entraîner une erreur d'analyse. Par exemple, il est interdit de placer un caractère autre qu'un saut de ligne ( Pour éviter cette erreur, assurez-vous qu'aucun caractère autre qu'un saut de ligne, tel que des espaces ou des barres obliques, ne précède immédiatement la limite post-encapsulation. Pour en savoir plus sur l'encodage utilisé pour les clés publiques ou privées, consultez la section sur la norme IETF RFC 7468. |

||||||||||||||||||||||

310191899 |

Apigee Apigee hybrid |

OUVERT |

Délais avant expiration lors du déploiement de proxys d'API et de flux partagés

Les points de terminaison suivants peuvent faire l'objet de délais avant expiration lorsqu'ils sont utilisés avec un volume élevé de requêtes par seconde (RPS) :

Pour réduire la probabilité de délais avant expiration, nous vous recommandons de définir une cible de 1 RPS lorsque vous utilisez ces points de terminaison ou de vérifier l'état d'un déploiement avant d'en tenter un autre. |

||||||||||||||||||||||

329304975 |

Apigee | CORRECTION |

Limite du nombre de chemins de base par environnement

Apigee applique une limite temporaire de 1 000 chemins de base par environnement pour éviter les échecs potentiels lors du déploiement des révisions de proxy d'API. Tant que cette limite est en place, vous pouvez déployer jusqu'à 1 000 révisions de proxy d'API (chacune contenant un seul chemin de base) par environnement. Si vos proxys ou révisions d'API contiennent plusieurs chemins de base, le nombre total de chemins de base par environnement ne doit pas dépasser 1 000. |

||||||||||||||||||||||

333791378 |

hybrid 1.12.0 | OUVERT |

Fonctionnalités de sauvegarde et de restauration de bases de données Cassandra non compatibles avec l'outil de migration Helm

Pour connaître la procédure d'installation d'un correctif pour la solution, consultez la section Dépannage. |

||||||||||||||||||||||

310384001 |

hybrid 1.11.0 | OUVERT |

Les échecs de validation de certification peuvent renvoyer une réponse d'erreur 502 au lieu d'une réponse d'erreur 503 lorsque les utilisateurs ajoutent le tag <Enforce>true</Enforce> dans le bloc <SSLInfo> cible pour la validation par défaut des certificats de point de terminaison cible TLS.

|

||||||||||||||||||||||

289583112 |

Apigee | OUVERT |

La règle OASValidation ne fonctionne pas avec les exigences de sécurité globales dans les spécifications OpenAPI

Si la règle OASValidation spécifie une ressource <OASResource> avec des exigences de sécurité définies au niveau global, les exigences de sécurité ne sont pas appliquées. Solution : Pour garantir qu'elles soient appliquées, toutes les exigences de sécurité doivent être définies au niveau de l'opération dans la spécification OpenAPI transmise dans l'élément |

||||||||||||||||||||||

205666368 |

Apigee hybrid 1.10.2 hybrid 1.10.3 |

CORRECTION dans Apigee 1-10-0-apigee-6 et Hybrid 1.10.3-hotfix.1 |

Apigee Hybrid ne valide pas le certificat cible par défaut.

Consultez À propos de la définition des options TLS dans un point de terminaison cible ou un serveur cible. |

||||||||||||||||||||||

295929616 |

hybrid 1.10.0 et versions ultérieures | CORRIGÉ dans hybrid 1.10.3 |

L'installation d'Apigee hybrid 1.10 sur OpenShift (OSE) peut échouer avec des erreurs de mémoire saturée.

L'installation ou la mise à niveau vers les versions 1.10.0 à 1.10.2 d'Apigee hybrid peut échouer sur OSE en raison de problèmes de mémoire saturée. Corrigé dans la version 1.10.3 Apigee hybrid. |

||||||||||||||||||||||

292118812 |

hybrid 1.10.1 | CORRECTION |

apigee-udca peut ne pas respecter les paramètres proxy HTTP.

Si le pare-feu force tout le trafic via un proxy de transfert, |

||||||||||||||||||||||

292558790 |

Apigee hybrid 1.8.0 et versions ultérieures |

OUVERT |

La règle OASValidation échoue et renvoie l'erreur Unable to parse JSON.

|

||||||||||||||||||||||

297012500 |

Apigee hybrid 1.8.0 et versions ultérieures |

OUVERT |

Problèmes de déploiement avec la validation OAS lors de l'utilisation de références circulaires

Solution : utilisez un fichier YAML de spécification OpenAPI sans références circulaires. |

||||||||||||||||||||||

289254725 |

Apigee Apigee 1-10-0-apigee-3 hybrid 1.8.8 hybrid 1.9.3 |

CORRIGÉ dans Apigee 1-10-0-apigee-5 CORRIGÉ dans Apigee hybrid |

Les déploiements de proxy qui incluent la règle OASValidation peuvent échouer.

Les déploiements de proxy qui incluent la règle OASValidation peuvent échouer si les deux conditions suivantes sont remplies :

|

||||||||||||||||||||||

284500460 |

Apigee Apigee 1-10-0-apigee-1 |

CORRECTION |

Augmentation de la latence de la règle de journalisation des messages lorsqu'elle est utilisée avec Cloud Logging.

Pour éviter d'augmenter la latence des réponses au client, la règle de journalisation des messages doit être associée au PostClientFlow. Pour en savoir plus sur l'utilisation des règles dans les PostClientFlows, consultez la section Contrôler des proxys d'API avec des flux. |

||||||||||||||||||||||

282997216 |

hybrid 1.8.0 et versions ultérieures hybrid 1.9.0 et versions ultérieures |

OUVERT |

Caractères spéciaux non autorisés dans le mot de passe Cassandra Jolokia

N'utilisez que des caractères alphanumériques pour le mot de passe Cassandra Jolokia. L'utilisation de caractères spéciaux (y compris, mais sans s'y limiter, "!", "@", "#", "$", "%", "^", "&" et "*") peut faire échouer le démarrage de Cassandra. |

||||||||||||||||||||||

270371160 |

hybrid 1.9.0 et versions ultérieures | CORRECTION | La passerelle d'entrée Apigee n'accepte que le protocole/les algorithmes de chiffrement TLS1.2+

La passerelle d'entrée Apigee n'accepte que TLS1.2+. Elle n'est pas compatible avec les versions antérieures de TLS. |

||||||||||||||||||||||

269139342 |

hybrid 1.7.0 et versions ultérieures | CORRECTION | apigeectl getOrg ne suit pas les paramètres HTTP_PROXY dans overrides.yaml

La validation de l'organisation Apigee ne respecte pas les règles de proxy de transfert HTTP définies dans |

||||||||||||||||||||||

266452840 |

Apigee hybrid 1.7.0 et versions ultérieures hybrid 1.8.0 et versions ultérieures hybrid 1.9.0 et versions ultérieures |

CORRECTION | Les sockets Web ne fonctionnent pas avec Anthos Service Mesh 1.15.3 dans Apigee X et Apigee Hybrid Dans certaines circonstances, les sockets Web ne fonctionnent pas pour Apigee X et Apigee Hybrid lorsque vous utilisez Anthos Service Mesh |

||||||||||||||||||||||

287922301 |

Apigee | OUVERT | Inexactitudes dans les taux de monétisation autour des seuils de tranche de volume

En raison de la conception actuelle, des taux de monétisation inexacts peuvent être appliqués aux transactions qui se produisent près d'un seuil de tranche de volume. Cela se traduit par un trop grand nombre de transactions évaluées au taux avant seuil. Ce problème est plus susceptible de se produire lorsque de nombreuses transactions pour une combinaison donnée de développeur et de forfait se produisent dans un délai de 30 secondes. Cela signifie que les rapports sur la monétisation surestimeront les frais avec des taux par tranche décroissants et les sous-estimeront avec des taux par tranche croissants. Ce problème se produit dans Apigee X et Apigee hybrid, et aucune solution de contournement n'est connue. La résolution a commencé et sera disponible dans une prochaine version. |

||||||||||||||||||||||

242213234 |

Apigee | CORRECTION | Échec du chargement du produit d'API avec une erreur "aucune connexion disponible" Ce message d'erreur peut s'afficher lors de la tentative de chargement des produits d'API : "Les produits n'ont pas pu être chargés. Erreur : Aucune connexion disponible à partir des agents de connexion Apigee.

Le problème se produit après l'activation de VPC Service Controls dans le projet Google Cloud et l'ajout de Solution : Créez manuellement une règle de sortie, par exemple : -egressTo:

operations:

-serviceName: "iamcredentials.googleapis.com"

methodSelectors:

-method:

resources:

-projects/608305225983

egressFrom:

identityType: ANY_IDENTITY |

||||||||||||||||||||||

247540503 |

hybrid 1.7.0 et versions ultérieures hybrid 1.8.0 et versions ultérieures |

CORRECTION | Une condition de concurrence avec recherche de clés de chiffrement peut entraîner des échecs de recherche de KVM. Dans certains cas, à un débit très élevé, une condition de concurrence avec recherche de clés de chiffrement peut entraîner des échecs de recherche de KVM. |

||||||||||||||||||||||

258699204 |

hybrid 1.8.0 et versions ultérieures | CORRECTION | Les requêtes et limites de mémoire par défaut pour les pods de métriques ont été modifiées accidentellement dans la version 1.8.x. Si vous constatez que les pods apigee-telemetry-app ou apigee-telemetry-proxy ne s'exécutent pas, modifiez les propriétés de demandes de ressources et de limites de ressources

Appliquez les modifications avec apigeectl apply --telemetry -f overrides.yaml |

||||||||||||||||||||||

260324159 |

Apigee 1-9-0-apigee-16 | CORRECTION |

Déploiements de proxys d'API et de flux partagés prenant jusqu'à 30 minutes.

Dans certaines circonstances, le déploiement des proxys d'API et des flux partagés dans le plan d'exécution pouvait prendre aux alentours de 20 à 30 minutes en raison d'une erreur de "socket fermé" dans le synchronisateur. |

||||||||||||||||||||||

214447386 |

Tous | OUVERT |

Le message "config not modified" (configuration non modifiée) s'affiche dans les journaux d'audit pour l'accès aux données des API Apigee en tant que Error.

Ce message est censé s'afficher toutes les minutes et n'a pas d'incidence sur vos coûts de facturation. |

||||||||||||||||||||||

260772383 |

hybrid 1.8.0 et versions ultérieures | OUVERT |

Erreur de liaison de socket sur la plate-forme AKS

Si vous installez Apigee hybrid sur AKS, l'erreur suivante peut s'afficher : ingressGateways: Consultez la section Configurer l'environnement d'exécution hybride. Consultez également la section Utiliser un équilibreur de charge interne avec AKS. |

||||||||||||||||||||||

241786534 |

hybrid 1.8.0 et versions ultérieures | CORRECTION |

MART ne parvient pas toujours à se connecter à FluentD.

Lorsque vous utilisez l'UDCA au niveau de l'organisation, MART ne peut pas toujours se connecter à FluentD. L'UDCA au niveau de l'organisation est la valeur par défaut dans Apigee hybrid version 1.8. Consultez la section |

||||||||||||||||||||||

| Non disponible | hybrid 1.6.0 et versions ultérieures | OUVERT | apigee-logger ne fonctionne pas sur Anthos BareMetal avec CentOS ou RHEL.Après la migration de |

||||||||||||||||||||||

| 207762842 | hybrid 1.5.0 et versions ultérieures | CORRECTION |

Journaux non envoyés à Cloud Logging par apigee-logger.

Les configurations |

||||||||||||||||||||||

| 191291501, 191000617 | Apigee | CORRECTION | La modification de l'adresse e-mail d'une entité de développeur échouera dans l'interface utilisateur. | ||||||||||||||||||||||

| 191002224 | hybrid 1.5.0 et versions ultérieures | CORRECTION | La modification d'une adresse e-mail échoue lorsque vous utilisez l'API PUT /organizations/{org_name}/developers/{developer_email}. |

||||||||||||||||||||||

| 184555974 | hybrid 1.5.0 et versions ultérieures | CORRECTION | Le Fluentd apigee-logger ne peut pas analyser les journaux dans le cluster OpenShift. | ||||||||||||||||||||||

| Non disponible | Déploiements d'archives | OUVERT | La gestion et le débogage des déploiements d'archives Apigee dans l'UI ne sont pas compatibles. Dans l'UI Apigee, vous ne pouvez pas afficher, confirmer l'état du déploiement ou gérer vos déploiements d'archive, comme décrit dans Déployer un proxy d'API, ni utiliser l'UI de débogage comme décrit dans Utiliser l'outil Debug. Pour contourner ce problème, vous pouvez utiliser gcloud ou l'API pour lister tous les déploiements d'archives dans un environnement et utiliser l'API Debug. |

||||||||||||||||||||||

| Non disponible | Déploiements d'archives | OUVERT |

Le rollback d'un déploiement d'archive n'est pas possible.

Le rollback d'un déploiement d'archive n'est actuellement pas disponible. Pour supprimer une version d'un déploiement d'archive, vous devez redéployer une version précédente d'une archive ou supprimer l'environnement. |

||||||||||||||||||||||

421402073 |

Apigee dans VS Code | OUVERT | L'authentification Google dans les règles n'est pas compatible avec Apigee dans Visual Studio Code (VS Code) L'authentification Google dans les règles ServiceCallout et ExternalCallout, comme décrit dans la page Utiliser l'authentification Google, n'est pas compatible avec Apigee dans VS Code. |

||||||||||||||||||||||

| 422757662 | Apigee 1-15-0-apigee-5 hybrid 1.15.0 |

CORRIGÉ dans Apigee 1-15-0-apigee-7 et Apigee 1-15-0-apigee-8 |

En-têtes x-b3 non disponibles lorsque DistributedTrace est désactivé

Dans les versions 1.15.0 d'Apigee et 1.15.0 d'Apigee hybrid, Apigee a cessé d'envoyer des en-têtes |

||||||||||||||||||||||

| 146222881 | hybrid 1.3.0 et versions ultérieures | CORRECTION |

Erreur d'en-tête HTTP non valide

Erreur d'en-tête HTTP non valide : l'entrée Istio transfère toutes les réponses cibles entrantes au protocole HTTP2. Comme le processeur de messages hybride n'accepte que le protocole HTTP1, vous pouvez rencontrer l'erreur suivante lorsqu'un proxy d'API est appelé :

Si cette erreur s'affiche, vous pouvez effectuer l'une des actions suivantes pour corriger le problème :

|

||||||||||||||||||||||

420985360 |

Portail intégré | OUVERT | SmartDocs

|

||||||||||||||||||||||

| N/A | Portail intégré | OUVERT |

Administrateur de portail

|

||||||||||||||||||||||

| Non disponible | Portail intégré | OUVERT | Fonctionnalités de portail La recherche sera ajoutée au portail intégré dans une prochaine version. |

||||||||||||||||||||||

| Non disponible | Portail intégré | OUVERT |

Fournisseur d'identité SAML

La déconnexion unique (SLO) avec le fournisseur d'identité SAML n'est pas disponible pour les domaines personnalisés. Pour activer un domaine personnalisé avec un fournisseur d'identité SAML, laissez le champ "Sign-out URL" (URL de déconnexion) vide lorsque vous configurez les paramètres SAML. |

||||||||||||||||||||||

| 191815997 | hybrid 1.6.0 et versions ultérieures | CORRECTION | Si un client hybride configure un proxy de transfert pour le proxy d'API, le jeton Google ne fonctionnera que s'il dispose d'un accès direct à *.googleapis.com. |

||||||||||||||||||||||

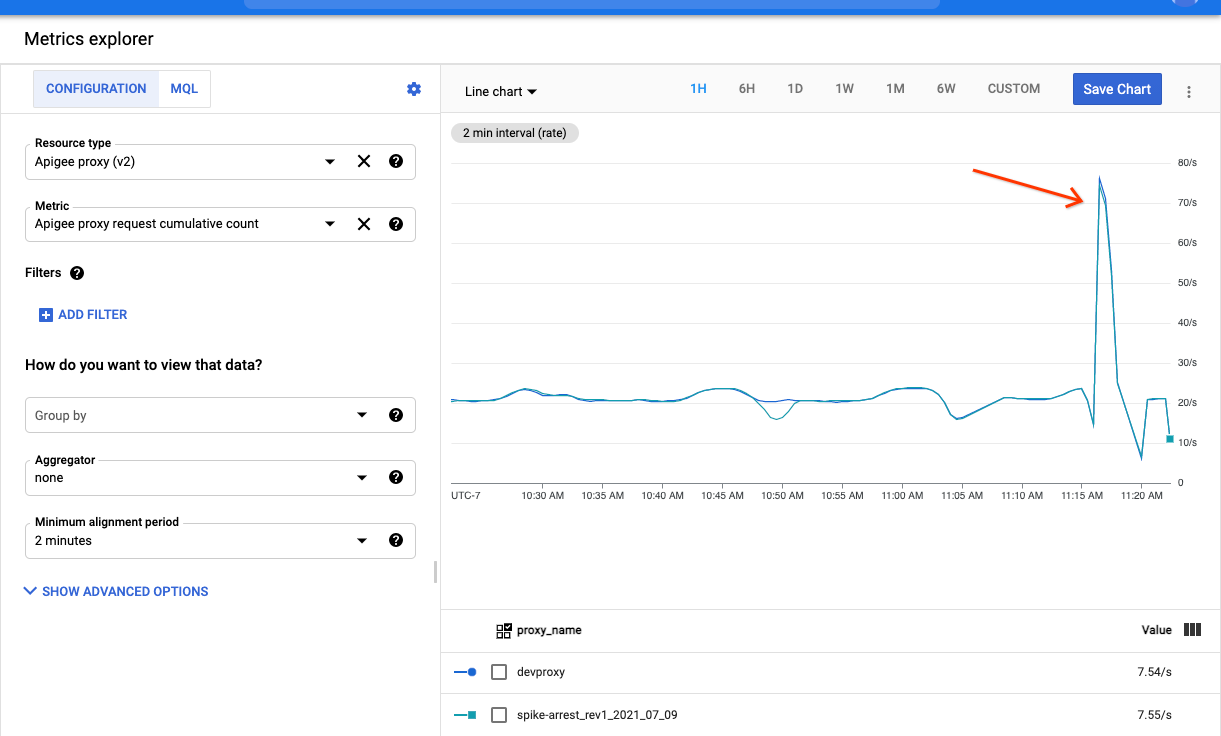

| Non disponible | Apigee | CORRIGÉ dans Apigee 1-12-0-apigee-2 et hybrid 1.12.0 |

API Monitoring et Cloud Monitoring montrent des pics anormaux.

Métriques concernées :

Nouvelles métriques Vous pouvez utiliser les nouvelles métriques pour éviter ce problème.

Pour Apigee hybrid, consultez les sections suivantes : Présentation de la collecte de métriques et Afficher les métriques. |

||||||||||||||||||||||

| 203778087 | hybrid 1.5.3 et versions ultérieures | OUVERT | apigee-stackdriver-logging-agent s'exécute actuellement en tant que racine.Solution : désactivez l'agent Logging sur l'environnement hybride. |

||||||||||||||||||||||

| 205629443 | Apigee | CORRECTION | Si ServiceCallout est de type "fire and forget" (pas de tag <Response>), une condition de concurrence peut se produire si une autre règle intervient après celle-ci.Solution : pour conserver le comportement de type "fire and forget" :

|

||||||||||||||||||||||

| 207719377 | Apigee | CORRIGÉ dans Apigee 1-11-0-apigee-1 | S'il existe plusieurs règles SpikeArrest dans un groupe, des erreurs 502 se produisent.Solution : évitez d'utiliser plusieurs règles SpikeArrest dans le proxy pour éviter le problème. |

||||||||||||||||||||||

| 209097822 | hybrid 1.5.0 et versions ultérieures Apigee |

CORRECTION | Les mises à jour dynamiques du débit dans SpikeArrest peuvent ne pas s'appliquer immédiatement Dans le cas d'une clé spécifique, en cas de trafic continu, il est possible que le débit ne soit pas limité à celui mis à jour. Si aucun trafic n'est enregistré pendant cinq minutes pour une clé spécifique, le débit est pris en compte. Solution : redéployez le proxy avec une nouvelle variable de référence si le débit doit prendre effet immédiatement. Vous pouvez également utiliser deux arrêts de pics conditionnels avec des variables de flux différentes pour ajuster le débit. |

||||||||||||||||||||||

| 221305498 | Apigee | OUVERT |

L'API Monitoring peut afficher le code d'erreur "(not set)".

L'API Monitoring des proxys d'API configurables peut afficher le code d'erreur "(not set)" pour les réponses dont l'état n'est pas 2xx à partir de la cible. |

||||||||||||||||||||||

| 246774745 | Apigee | CORRECTION | La valeur de io.timeout.millis n'est pas respectée lorsqu'elle est utilisée avec plusieurs cibles dynamiques.Si un proxy définit deux valeurs |

||||||||||||||||||||||

| 245664917 | hybrid 1.8.x | CORRECTION |

L'erreur de mise à niveau Apigee hybrid peut être ignorée

Lors de la mise à niveau vers Apigee hybrid 1.8.x, après avoir exécuté |

||||||||||||||||||||||

| 300660653 | Apigee | CORRECTION |

Une erreur ne doit pas être renvoyée lorsque vous déployez des proxys avec le même chemin d'accès vers plusieurs environnements associés à la même instance et au même groupe d'environnements.

Le déploiement de proxys avec le même chemin d'accès vers plusieurs environnements associés à la même instance et au même groupe d'environnements n'est pas autorisé. Un tel déploiement doit renvoyer un message d'avertissement en cas de conflit de chemin d'accès de base. Au lieu de cela, aucune erreur n'est affichée et les déploiements semblent réussir. |

||||||||||||||||||||||

| 301458133 | Apigee | CORRECTION |

Certaines tentatives de déploiement du proxy renvoient une erreur indiquant que la révision est immuable

Lorsque vous tentez d'enregistrer un proxy précédemment déployé, le déploiement peut échouer et renvoyer une erreur indiquant que la révision est immuable. |

||||||||||||||||||||||

| 301845257 | Apigee | CORRECTION | La tentative de déploiement de plus de 800 proxys dans un groupe d'environnements échoue avec une erreur. La limite à laquelle une erreur est renvoyée est inférieure à 800 lorsque les chemins d'accès de base comportent plus de 15 caractères. | ||||||||||||||||||||||

| 315820718 | Apigee | CORRECTION |

Avec les requêtes de proxy gRPC, les trailers gRPC sont supprimés de la réponse

Lorsqu'un appel est effectué vers un serveur cible gRPC, le seul trailer renvoyé est le trailer "grpc-status". Tous les autres trailers sont supprimés de la réponse. |

||||||||||||||||||||||

| 341157011 | Apigee | CORRECTION |

Les spécifications générées avec Gemini Code Assist dans Cloud Code qui incluent également des caractères UTF-8 non ASCII ne sont pas analysées correctement lorsqu'elles sont importées dans le hub d'API. Par conséquent, le hub d'API n'extraira pas correctement les opérations, les définitions et les autres métadonnées. |

||||||||||||||||||||||

| 338285095 | Apigee | CORRECTION |

Les applications associées à un groupe d'applications n'apparaissent pas dans la liste des applications de l'interface utilisateur Apigee. Par conséquent, les utilisateurs ne peuvent pas accéder à la page "Détails de l'application" de l'application dans la console. La recherche dans la console avec un nom d'application partiel ou une recherche de clé API pour l'application n'est pas compatible tant que ce problème n'est pas résolu. Les organisations Apigee hybrid ne sont pas concernées par ce problème, car elles utilisent l'UI classique pour afficher les informations sur l'application. Solution partielle : une liste de toutes les applications est disponible via les API. Consultez organizations.apps.list. |

||||||||||||||||||||||

| 355714868 | Monétisation Apigee hybrid |

CORRIGÉ dans hybrid 1.14.3, hybrid 1.15.1 et hybrid 1.16.0 |

Données des frais récurrents, de configuration et de crédit non collectées ni facturées pour les organisations hybrides Pour les organisations hybrides avec monétisation, les données des frais récurrents (RECURRING_FEE), de configuration (SETUP_FEE) et de crédit (TOPUP_FEE) ne sont pas collectées ni facturées pour la facturation postpayée. Pour la facturation prépayée, les frais sont déduits du portefeuille, mais ne sont pas signalés. |

||||||||||||||||||||||

| 438850078 | Apigee | OUVERT |

Une récursion infinie se produit dans la règle OASValidation lorsqu'une réponse de backend contient un type de discriminateur identique au schéma parent. Ce problème peut entraîner une erreur |

||||||||||||||||||||||

| 449012244 | Apigee | OUVERT |

Utilisez des définitions de points de terminaison cibles distinctes pour les cibles SSE (événements envoyés par le serveur). Si vous mélangez des points de terminaison cibles SSE et non SSE, vous risquez d'obtenir un comportement incohérent, par exemple des variables de flux |

||||||||||||||||||||||

| 445936920 | Apigee 1-16-0-apigee-2 et versions ultérieures | OUVERT |

Des problèmes de configuration DNS qui n'avaient pas été détectés auparavant peuvent désormais entraîner des erreurs DNS. Apigee a supprimé la fonctionnalité de remplacement DNS automatique qui était présente dans la version 1-16-0-apigee-2. Cette suppression élimine la résilience de la plate-forme aux erreurs de configuration DNS et peut désormais entraîner des erreurs DNS. Recherchez les erreurs associées en consultant les journaux d'exécution pour les erreurs de résolution DNS. |

||||||||||||||||||||||

| 383372330 | Versions 1.13.0 à 1.15.1 (non incluse) d'Apigee Emulator | CORRIGÉ dans les versions 1.15.1 et ultérieures de l'émulateur Apigee |

Tous les déploiements de proxy échouent localement avec des messages d'erreur incluant 06/13/2025 6:45 PM EMULATOR INFO Deploying environment testenv, to Container apigee-1.14.2 (1.14.2) 06/13/2025 6:45 PM EMULATOR ERROR Error parsing deployment report as JSON 06/13/2025 6:45 PM EMULATOR ERROR null 06/13/2025 6:45 PM EMULATOR ERROR Environment testenv deployment, to Container apigee-1.14.2 (1.14.2) failed with Error: 500 06/13/2025 6:45 PM EMULATOR ERROR Deploy to Container apigee-1.14.2 (1.14.2), failed with Error: Environment testenv deployment, to Container apigee-1.14.2 (1.14.2) failed with Error: 500 |