このページは Apigee と Apigee ハイブリッドに適用されます。

Apigee Edge のドキュメントを表示する。

![]()

このページをフィルタするには、次のいずれかを選択してください。

このセクションでは、Apigee コンポーネントの既知の問題について説明します。バグ、新機能、その他のリリース情報の一覧については、リリースノートをご覧ください。

| 問題 ID | 影響の対象 | ステータス | 説明 | ||||||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| 513032450 | ハイブリッド 1.16.2 | オープン |

Go 1.26.3 ツールチェーンの更新後、RKE2-on-GKE クラスタで最初のテザー ウェッジを修正。apigee-connect-agentハングした接続は 回避策: 複数の |

||||||||||||||||||||||

| 515424331 | ハイブリッド 1.16.3 | 修正済み ハイブリッド 1.16.4 |

1.16.2 から引き継がれた一部のイメージが gcr.io/apigee-release/hybrid/ リポジトリの 1.16.3 タグで再タグ付けされていないため、1.16.3 で apigee-pull-push.sh スクリプトが失敗します。

回避策: 影響を受けるイメージごとに、 |

||||||||||||||||||||||

| 512866352 | ハイブリッド 1.16.2 | 修正済み ハイブリッド 1.16.3 |

glibc のバージョンの不一致により、外部シークレット ストア(HashiCorp Vault など)は apigee-redis イメージでは機能しません。回避策: Apigee ハイブリッド 1.16.2 で |

||||||||||||||||||||||

| 415061771 | Apigee Apigee ハイブリッド |

オープン |

コントローラの「オブジェクトが変更されました」というエラー メッセージ ハイブリッドのお客様は、コントローラのログに「オブジェクトが変更されました。変更を最新バージョンに適用して、もう一度お試しください」というメッセージが繰り返し表示されることがあります。これらのメッセージは、Apigee と Apigee ハイブリッドの組み込みの安全メカニズムの無害な副作用であり、Apigee 環境または Apigee ハイブリッド環境のリスクを示すものではありません。信頼性を確保するため、システムは内部設定を 1 分間に数回再確認し、目的の構成と完全に一致していることを確認するように設計されています。これらのエラーは、2 つのサブコントローラが同時に内部の「仕様」を更新しようとしたことを意味します。最初の更新は成功しますが、2 回目の更新ではメッセージが表示され、後で新しい更新が実行されます。これらは純粋に内部管理の更新であり、API が実際にトラフィックを処理する方法は変更されないため、サービスは安定した状態を維持し、完全に影響を受けません。 |

||||||||||||||||||||||

| 499322601 | ハイブリッド 1.16.0-hotfix.1、 ハイブリッド 1.15.2、 ハイブリッド 1.14.4 |

修正済み ハイブリッド 1.16.2 | Apigee は、基本認証の認証情報が適用されている転送プロキシをサポートしていません。 | ||||||||||||||||||||||

| 495305258 | Apigee(Marketplace ソリューション) | オープン |

Cloud Marketplace 経由の Apigee Drupal Portal のデプロイの中断 Apigee Drupal Portal Marketplace ソリューションは、Cloud Deployment Manager ではなく Infrastructure Manager を使用するように移行されます。この移行期間中は、一部のデプロイ機能と管理機能をご利用いただけない場合があります。 影響:

回避策: 個々の Google Cloud リソース(Compute Engine、Cloud SQL など)で構成の変更や管理タスクを直接実行します。Cloud Marketplace UI ではなく、 |

||||||||||||||||||||||

| 496552286 | Apigee | オープン |

容量制限のあるリージョンで MCP 検出プロキシのデプロイが失敗する。

MCP インフラストラクチャのデプロイは、次のリージョンで容量制限の対象となる場合があります。

ロードバランサのプロビジョニングの失敗に関連するエラーが表示される場合や、プロビジョニング ステータスが [デプロイ済み] に変わらない場合は、選択したリージョンの一時的なインフラストラクチャ容量の制限が原因である可能性があります。別のリージョンの環境にプロキシをデプロイしてみます。 |

||||||||||||||||||||||

| 490308770 | ハイブリッド 1.12.x、ハイブリッド 1.15.x、ハイブリッド 1.16.0 | 修正済み 1.16.0-hotfix.1 と 1.15.2 |

Helm テンプレートの URL 文字列が正しくないため、認証済み HTTP プロキシ構成が失敗します。

回避策: Helm テンプレート ファイルを手動で編集し、プロキシ URL の構築でユーザー名とパスワードのフィールドから |

||||||||||||||||||||||

| 482077193 | ハイブリッド 1.15.0 以降 | 1.16.0-hotfix.1 で修正済み |

マルチ組織、単一 Namespace 構成でプロキシ チェーンが 404 route_not_found で失敗する。 複数の組織が 1 つの Kubernetes Namespace を共有する Apigee ハイブリッド環境では、プロキシ チェーンが断続的に失敗し、HTTP 回避策: apigeeChainingGateway: name: internal-chaining-UNIQUE_SUFFIX また、この一意の名前を参照するように、仮想ホスト セレクタと専用の Kubernetes サービスが更新されていることを確認してください。 |

||||||||||||||||||||||

| 479040521 | ハイブリッド 1.16.0 | 修正済み ハイブリッド 1.16.0-hotfix.1 |

フェデレーション Workload Identity を使用して AKS/EKS に apigee-operator-guardrails-sa が作成されない。フェデレーション Workload Identity(WIF)が有効になっている非 GKE プラットフォームで Apigee ハイブリッド 1.16.0 の 回避策:

|

||||||||||||||||||||||

| 479872706 | ハイブリッド 1.16.0(WIF と転送プロキシを使用する EKS) | 修正済み ハイブリッド 1.16.0-hotfix.1 |

データを Apigee ハイブリッド 1.16 に移行した後、API プロダクト、アプリ、デベロッパーを読み込めない。 Apigee Hybrid 1.16.0 にアップグレードした後、HTTP 転送プロキシと組み合わせて Workload Identity 連携(WIF)を使用している環境では、MART の認証情報キャスティングの回帰により、管理エンティティ(API プロダクト、アプリ、デベロッパー)の読み込みに失敗する可能性があります。 回避策:

ao:

image:

url: "gcr.io/apigee-release/hybrid/apigee-operators"

tag: "1.16.0-hotfix.1"

mart:

image:

url: "gcr.io/apigee-release/hybrid/apigee-mart-server"

tag: "1.16.0-hotfix.1" |

||||||||||||||||||||||

| 482209901 | ハイブリッド 1.16.0 | 修正済み ハイブリッド 1.16.0-hotfix.1 |

Hybrid v1.16.0 で RBAC 権限がないため、プロキシのデプロイが完了しない。 1.16.0 には、ハイブリッド クラスタがプロキシのデプロイ ステータスを報告できない場合があるという既知の問題があります。これは、apigee-manager-role ロールに権限がないことが原因です。 回避策:

|

||||||||||||||||||||||

| 418274570 | ハイブリッド 1.16.0 | 修正済み |

ハイブリッド リリースノート ページが 1.16.0-hotfix.1 の情報で更新されない。 ハイブリッド リリースノートのページに、1.16.0-hotfix.1 の更新情報が表示されない。更新の詳細については、 Apigee ハイブリッド v1.16.0-hotfix.1 リリースノートをご覧ください。 |

||||||||||||||||||||||

| 484366184 | ハイブリッド 1.14.x、ハイブリッド 1.15.x | 修正済み ハイブリッド 1.16.0 |

Apigee ハイブリッド バージョン 1.14 と 1.15 で、Kubernetes Gateway API v1.4.0 以降を使用すると、apigee-ingressgateway-manager でクラッシュ ループが発生する。Apigee Hybrid 1.16 はこの問題の影響を受けません。 回避策: Apigee ハイブリッド バージョン 1.14 または 1.15 で Kubernetes Gateway API を使用する必要がある場合は、Gateway API のバージョン v1.3.x をインストールします。次に例を示します。 kubectl apply -f https://github.com/kubernetes-sigs/gateway-api/releases/download/v1.3.0/standard-install.yaml 関連項目: |

||||||||||||||||||||||

| 480997525 | Apigee 1-17-0-apigee-1 | 修正済み Apigee 1-17-0-apigee-2 |

Netty のアップグレード後に The URI contain illegal characters エラーでプロキシ呼び出しが失敗する。Apigee バージョン 1-17-0-apigee-1 では、Netty を 4.1.129.Final にアップグレードしたことで回帰が発生しました。これにより、API プロキシ呼び出しが失敗し、 |

||||||||||||||||||||||

| 465834046 | アップグレードの場合は、ハイブリッド 1.14.3、ハイブリッド 1.15.1、ハイブリッド 1.16.0 以降 | 修正済み ハイブリッド 1.14.3、ハイブリッド 1.15.1、ハイブリッド 1.16.0(新規インストールの場合) |

cert-manager バージョン 1.18 以降では、秘密鍵のローテーション ポリシーのデフォルトが Never から Always に変更されました。apigee-ca の秘密鍵がローテーションされると、トラフィックに影響します。

cert-manager の新しいバージョン(v1.18 以降)では、秘密鍵が自動的にローテーションされるようになりました。この鍵が apigee-ca 証明書用にローテーションされると、停止が発生します。 回避策: この問題を回避するには、次のいずれかのオプションを選択します。

参照: |

||||||||||||||||||||||

| 458417250 | Apigee 1-16-0-apigee-4 | 修正済み Apigee 1-16-0-apigee-6 |

Message Processor が "Duplicate Header "authorization"" で 500 エラーを返します。リクエストに複数の認可ヘッダーが存在する場合、Apigee 上り(内向き)ゲートウェイはそれらを 1 つのヘッダーに連結しません。その結果、Message Processor は 回避策: リクエストに複数の認可ヘッダーが存在する場合は、それらを 1 つのヘッダーに連結します。例: curl -s https://my-hostname.net/mocktarget/echo \

-H 'authorization: a, b' |

||||||||||||||||||||||

| 462685598 | UI | オープン |

現在、Apigee UI には Google-owned and Google-managed encryption keyを使用して Apigee 組織をプロビジョニングするオプションはありません。 Apigee UI には、サブスクリプション組織のプロビジョニング時に Google-owned and Google-managed encryption key を選択するオプションはありません。 回避策: Apigee API を使用して、 Google-owned and Google-managed encryption keyを含むサブスクリプション ベースの組織を作成します。

Apigee API のドキュメントで説明されているように、Apigee 組織の作成時に、 |

||||||||||||||||||||||

| 460431753 | Apigee、Apigee ハイブリッド | オープン |

Apigee Model Armor ポリシーは WebSocket ではサポートされていません。 SanitizeUserPrompt や SanitizeModelResponse などの Apigee Model Armor ポリシーは、WebSocket 接続を処理する API プロキシで使用すると、現在、期待どおりに機能しません。WebSocket の構成の詳細については、 Apigee での WebSocket をご覧ください。 |

||||||||||||||||||||||

| 433759657 | Apigee | 修正済み 1-16-0-apigee-3 以降 |

1-16-0-apigee-3 にアップグレードすると、一部の Apigee 組織で、Java Callout ポリシー内の {"fault":{"faultstring":"Failed to execute JavaCallout. org/apache/commons/lang/StringUtils","detail":{"errorcode":"steps.javacallout.ExecutionError"}}} このエラーは、Java コールアウト ポリシーが独自の依存関係を提供するのではなく、Apigee の内部使用を目的としたライブラリに誤って依存している場合に発生します。 対応が必要: この問題を回避するには、デベロッパーは、すべての Java コールアウトが自己完結型であり、Apigee の内部クラスパスに依存しない独自の専用ライブラリを使用していることを確認する必要があります。 Apache Commons JAR ライブラリを利用する API プロキシで、Apache Commons JAR ファイルをインポートして、プロキシのリソースとして含めます。詳細については、Java リソースのガイドラインをご覧ください。 |

||||||||||||||||||||||

| 451841788 | ハイブリッド 1.14.3 とハイブリッド 1.15.1 | 修正済み |

Apigee ハイブリッドでは、収益化が有効になっていない場合でも mintTaskScheduler.serviceAccountPath プロパティが必要です。

収益化が有効になっていない場合でも、 Error: UPGRADE FAILED: execution error at (apigee-org/templates/mint-task-scheduler-gsa-secret.yaml:12:63): mintTaskScheduler.serviceAccountPath is required!

回避策: 必要に応じて、ファイルを Helm チャート ディレクトリ外の別の場所に移動できます。または、ステップ 2: Apigee Helm チャートをダウンロードするの手順に沿って、後で収益化を有効にする場合に再度ダウンロードすることもできます。 たとえば、

|

||||||||||||||||||||||

| 451375397 | ハイブリッド 1.14.3 | 修正済み ハイブリッド 1.15.1 |

Error response from daemon: No such image: gcr.io/apigee-release/hybrid/apigee-stackdriver-logging-agent:latest

回避策:

docker tag "${source}/$i" "${dest}/$i:${TAG}"

To:

docker tag "${source}/$i:${TAG}" "${dest}/$i:${TAG}"

|

||||||||||||||||||||||

| 405936071 | ハイブリッド 1.15.0 | 修正済み ハイブリッド 1.15.1 |

overrides.yaml ファイルで

回避策:

|

||||||||||||||||||||||

| 419856132 | ハイブリッド 1.14.2 以降 | 修正済み ハイブリッド 1.14.3、ハイブリッド 1.15.0 |

クラスタに gateway.networking.k8s.io/v1 がインストールされている場合、apigee-ingressgateway-manager のアップグレードが失敗する可能性があります。回避策については、既知の問題 416634326 の手順に沿って操作してください。 |

||||||||||||||||||||||

| 378686709 | Apigee Apigee ハイブリッド |

修正済み Apigee(サポート呼び出しが必要) 修正済み ハイブリッド 1.14.3、ハイブリッド 1.15.1(手順が必要) |

Apigee プロキシのベースパスでワイルドカード( Proxy-1: /a/v1/b Proxy-2: /a/*/c この場合、明示的なベースパスへの呼び出しは正常に解決されますが、ワイルドカード パスが 修正済み: この問題は、Apigee とハイブリッド 1.14.3 以降で修正されています。ただし、この修正はデフォルトでは有効になっていません。ベースパスでワイルドカードを使用できるようにするには:

手順: Apigee ハイブリッドで Apigee プロキシのベースパスでワイルドカード(

|

||||||||||||||||||||||

| 382565315 | ハイブリッド 1.13.0、 ハイブリッド 1.13.1、 ハイブリッド 1.13.2、 ハイブリッド 1.14.0 |

修正済み ハイブリッド 1.13.3、ハイブリッド 1.14.1 |

SecurityPolicy で LogTimer を使用すると、メモリリークが発生する可能性があります。 状況によっては、Apigee ハイブリッドのロガー スレッドが使用可能なメモリをすべて消費することがあります。たとえば、Javacallout に関連する権限エラーを記録するログエントリが頻繁に発生すると、OOM が発生する可能性があります。 |

||||||||||||||||||||||

| 421190799 | Apigee | 修正済み Apigee 1-15-0-apigee-7 |

Apigee Extension Processor は、リクエストとレスポンスの本文イベントの一部として 100 KB を超えるデータ処理をサポートしていません。 |

||||||||||||||||||||||

| 432315283 | Apigee | オープン |

新しいキーストアまたはトラストストアを作成せずにキーストアまたはトラストストアを更新すると、ランタイム更新が失敗し、次の断続的なエラーが発生することがあります。 {"fault":{"faultstring":"SSL Handshake failed sun.security.provider.certpath.SunCertPathBuilderException: unable to find valid certification path to requested target","detail":{"errorcode":"messaging.adaptors.http.flow.SslHandshakeFailed"}}}キーストアまたはトラストストアの更新が 1 つのランタイム Pod で失敗しても、他の Pod では成功することがあるため、このエラーは断続的に発生します。この問題を回避するには、新しいキーストアまたはトラストストアを作成して、キーストアまたはトラストストアを更新します。 証明書の有効期限が切れた場合の説明に従って、新しいキーストアまたはトラストストアに参照を再設定します。 |

||||||||||||||||||||||

| 412740465 | ハイブリッド 1.14.0 以降 | 修正済み ハイブリッド 1.14.3、ハイブリッド 1.15.1 |

Apigee ハイブリッド バージョン 1.14.0 以降では、Zipkin トレース ヘッダー( |

||||||||||||||||||||||

該当なし |

Apigee ハイブリッド | オープン |

envs.httpProxy も設定せずに httpProxy を使用して API 以外のプロキシ転送を構成すると、Pub/Sub や他の Google Cloud API などのサービスに対する Apigee Runtime の外部呼び出しにプロキシ構成が適用されません。

API プロキシの転送プロキシを構成するをご覧ください。 |

||||||||||||||||||||||

| 416634326 | ハイブリッド 1.14.2 以降 | 修正済み ハイブリッド 1.14.3、ハイブリッド 1.15.1 |

Apigee ハイブリッド クラスタに

古いバージョンから 1.14.2 以降への Apigee Hybrid のアップグレード中に、既存の

回避策:

上記のオプションのいずれかを選択した後は、 CRD を削除する

ClusterRole を更新する

上記のオプションを完了したら、

|

||||||||||||||||||||||

| 414499328 | ハイブリッド 1.14.1 | 修正済み ハイブリッド 1.14.3、ハイブリッド 1.15.0 |

この問題は、OpenShift のインストールで確認されています。

回避策:

|

||||||||||||||||||||||

| 402739748 | Apigee | オープン |

API プロダクトは 50 パスに制限されています。パスを追加すると、次のエラー メッセージが表示されます。

回避策: リソースパスの構成で説明されているように、ワイルドカード パターンを使用してリソースパスとオペレーションを組み合わせます。 回避策: 複数の API プロダクトを作成します。この回避策は検証済みで、API プロダクトに多くの API プロキシを追加するユーザーに適しています。API プロダクトに関連付けられているアプリは、新しい API プロダクトを含めるように更新する必要がありますが、認証情報とクライアントサイド リクエストの詳細は変更する必要がないことが実証されています。 |

||||||||||||||||||||||

| 291294211 | Apigee | オープン |

収益性の確保を使用したインストールの料金タイプを選択する際に、カスタム レポート API と Stats API を使用するとエラーが発生します。 回避策: フィルタリングの前に、クライアントサイドですべての料金タイプを取得します。 |

||||||||||||||||||||||

| 391140293 | Apigee Apigee ハイブリッド |

修正済み |

Istio Ingress Pod のスケーリングにより、 Istio Ingress Pod のスケーリングで 回避策: Istio Ingress Pod を手動でスケーリングします。 |

||||||||||||||||||||||

| 368155212 | ハイブリッド 1.14.0 ハイブリッド 1.14.1 |

修正済み ハイブリッド 1.14.2 |

ESS と ESS 以外の Cassandra 認証情報のローテーションは、拡張プロキシの上限が有効になっている組織では機能しません。 ランタイム トラフィックは影響を受けません。 |

||||||||||||||||||||||

| 401624396 | ハイブリッド 1.13.x ハイブリッド 1.14.x |

オープン |

マルチリージョン設定から取得した GCP または HYBRID のクラウド プロバイダのバックアップを復元するときに、Apigee 復元ジョブが失敗します。この問題は CSI の復元には影響しません。

|

||||||||||||||||||||||

| 401746333 | Apigee ハイブリッド 1.12.4 ハイブリッド 1.13.3 ハイブリッド 1.14.1 |

修正済み |

JavaCallout ポリシーを使用する場合、Nimbus JOSE+JWT ライブラリで Nimbus JOSE + JWT ライブラリを使用する JavaCallout ポリシーを持つ Apigee ハイブリッド対応組織がある場合は、ハイブリッド 1.12.4、ハイブリッド 1.13.3、ハイブリッド 1.14.1 にアップグレードしないでください。 |

||||||||||||||||||||||

| 397693324 | ハイブリッド 1.14.0 ハイブリッド 1.14.1 |

修正済み ハイブリッド 1.14.2 |

ESS と ESS 以外のマルチリージョン Cassandra 認証情報のローテーションは、最初のリージョンを除くすべてのリージョンで失敗します。 ランタイム トラフィックは影響を受けません。 記載されている回避策に従って問題を解決してください。 |

||||||||||||||||||||||

| 391861216 | ハイブリッド 1.13.x ハイブリッド 1.14.x |

修正済み ハイブリッド 1.13.3、ハイブリッド 1.14.1 |

GCP または HYBRID クラウド プロバイダを使用して復元されたハイブリッド クラスタで Cassandra Pod を再起動すると、Pod は CrashLoopBackoff 状態になります。この問題は CSI の復元には影響しません。

Cassandra Pod は、Cassandra のオーバーライド変更を適用した後に再起動されます(バックアップを再度有効にしたときなど)。これにより、この問題が発生します。CrashLoopBackoff 状態の Cassandra Pod のログには、 記載されている回避策に従って問題を解決してください。 |

||||||||||||||||||||||

| 388608440 | ハイブリッド 1.11.x ハイブリッド 1.12.x |

修正済み ハイブリッド 1.12.4 以降 |

Apigee バックアップ ジョブで Cassandra の中間スナップショットがクリーンアップされない。

まれに、Apigee バックアップ ジョブが、 |

||||||||||||||||||||||

| 392135466 | ハイブリッド 1.14.0 | オープン | 環境ごとのプロキシ上限の拡張を使用する場合、mTLS を使用したプロキシ チェーンはサポートされません。 | ||||||||||||||||||||||

| 383334511 | Apigee | オープン |

予期しない名前で作成された KVM エントリ KeyValueMapOperations ポリシーが |

||||||||||||||||||||||

384937220 |

ハイブリッド 1.14.0 | 修正済み |

仮想ホストが複数ある場合、Helm リリースの作成が失敗することがあります。

仮想ホストが複数ある場合、

kubectl annotate ar apigee-ingressgateway-internal-chaining-PROJECT_ID_SUFFIX -n APIGEE_NAMESPACE meta.helm.sh/release-name=NEW_ENV_GROUP_NAME --overwrite

ここで

|

||||||||||||||||||||||

該当なし |

Apigee ハイブリッド | オープン |

無効なサービス アカウントにより、UpdateControlPlaneAccess API が再試行ループに陥る可能性がある。 ユーザーが UpdateControlPlaneAccess API に無効なサービス アカウントを指定すると、オペレーションは再試行ループに入り、オペレーションがタイムアウトするまで、組織が API を呼び出せなくなる実質的なロック状態となります。 |

||||||||||||||||||||||

| 373722434 | ハイブリッド 1.13.x | 修正済み ハイブリッド 1.13.2 以降 |

Apigee バックアップ ジョブは、保持ポリシーが設定された Cloud Storage バケットにアップロードできません。

回避策: Cloud Storage バケットで保持ポリシーを無効にします。 |

||||||||||||||||||||||

341099433 |

Apigee ハイブリッド | オープン |

apigee-logger コンポーネントが Workload Identity 連携をサポートしない。

|

||||||||||||||||||||||

なし |

Apigee ハイブリッド | オープン | Apigee ハイブリッドの分散トレースは、データ所在地を使用する組織ではサポートされない。 | ||||||||||||||||||||||

なし |

Apigee | オープン | Apigee は鍵の再暗号化をサポートしていません。つまり、ローテーション後も古い鍵バージョンが引き続き使用され、組織の作成後に CMEK 鍵を変更することはできません。 | ||||||||||||||||||||||

270574696 |

Apigee | 修正済み | Apigee は Cloud External Key Manager をサポートしていません。 | ||||||||||||||||||||||

268104619 |

Apigee Apigee ハイブリッド |

オープン | OASValidation ポリシーで、ヘッダーに配列型を指定すると、入力が有効であっても MP からエラーがスローされます。 | ||||||||||||||||||||||

364872027 |

Apigee Apigee ハイブリッド |

修正済み |

標準形式ではないために JWT / JWS ポリシーで PEM 解析エラーが発生する Apigee と Apigee ハイブリッドのバージョン 1.13 以降では、Apigee JWS ポリシーまたは JWT ポリシーで使用される鍵が必要な PEM 形式を逸脱すると、解析エラーが発生する可能性があります。たとえば、 このエラーを回避するには、カプセル化後の境界の直前に、改行以外の文字(末尾のスペースやスラッシュなど)がないようにします。 公開鍵または秘密鍵に使用されるエンコードの詳細については、IETF RFC 7468 をご覧ください。 |

||||||||||||||||||||||

310191899 |

Apigee Apigee ハイブリッド |

オープン |

API プロキシと共有フローをデプロイする際のタイムアウト 次のエンドポイントは、秒間クエリ数(QPS)が多い場合にタイムアウトが発生する可能性があります。

タイムアウトが発生する可能性を減らすため、これらのエンドポイントを使用する場合は 1 QPS を目標に設定するか、別のデプロイを試行する前にデプロイのステータスを確認することをおすすめします。 |

||||||||||||||||||||||

329304975 |

Apigee | 修正済み |

環境あたりのベースパス数の上限 Apigee では、API プロキシ リビジョンのデプロイ時に発生する可能性のある障害を回避するため、環境ごとのベースパスに一時的な上限(1,000 個)が適用されています。 この上限が適用されている間、環境ごとに最大 1,000 個の API プロキシ リビジョンをデプロイできます(それぞれに 1 つのベースパスを含む)。API プロキシまたはリビジョンに複数のベースパスが含まれている場合、環境あたりのベースパスの合計数は 1,000 を超えないようにする必要があります。 |

||||||||||||||||||||||

333791378 |

ハイブリッド 1.12.0 | オープン |

Helm 移行ツールでサポートされていない Cassandra のバックアップと復元機能 回避策のパッチをインストールするための手順については、トラブルシューティングをご覧ください。 |

||||||||||||||||||||||

310384001 |

ハイブリッド 1.11.0 | オープン |

TLS ターゲット エンドポイント証明書のデフォルトの検証で、ユーザーがターゲット <SSLInfo> ブロックにタグ <Enforce>true</Enforce> を追加した場合、証明書の検証で失敗すると 503 エラー レスポンスではなく 502 が返されることがあります。

|

||||||||||||||||||||||

289583112 |

Apigee | オープン |

OpenAPI の仕様のグローバル セキュリティ要件で OASValidation ポリシーが機能しない

OASValidation ポリシーで、セキュリティ要件がグローバル レベルで設定された <OASResource> が指定されている場合、セキュリティ要件は適用されません。 回避策: 確実に適用するには、OASValidation ポリシーの |

||||||||||||||||||||||

205666368 |

Apigee ハイブリッド 1.10.2 ハイブリッド 1.10.3 |

修正済みApigee 1-10-0-apigee-6 ハイブリッド 1.10.3-hotfix.1 |

Apigee ハイブリッドが、デフォルトでターゲット証明書を検証しない。 | ||||||||||||||||||||||

295929616 |

ハイブリッド 1.10.0 以降 | 修正済み ハイブリッド 1.10.3 |

OpenShift(OSE)に Apigee ハイブリッド 1.10 をインストールすると、メモリ不足エラーで失敗する場合がある。 メモリ不足の問題により、Apigee ハイブリッド 1.10.0 から 1.10.2 へのインストールまたはアップグレードが OSE で失敗することがあります。Apigee ハイブリッド バージョン 1.10.3 で修正されました。 |

||||||||||||||||||||||

292118812 |

ハイブリッド 1.10.1 | 修正済み |

apigee-udca が http プロキシの設定を受け入れないことがある。ファイアウォールによってすべてのトラフィックがフォワード プロキシ経由になると、 |

||||||||||||||||||||||

292558790 |

Apigee ハイブリッド 1.8.0 以降 |

オープン |

OASValidation ポリシーが Unable to parse JSON エラーで失敗する。

|

||||||||||||||||||||||

297012500 |

Apigee ハイブリッド 1.8.0 以降 |

オープン |

循環参照を使用した OAS Validation のデプロイに関する問題。

回避策: 循環参照のない OpenAPI 仕様の yaml を使用します。 |

||||||||||||||||||||||

289254725 |

Apigee Apigee 1-10-0-apigee-3 ハイブリッド 1.8.8 ハイブリッド 1.9.3 |

修正済み Apigee 1-10-0-apigee-5 修正済み ハイブリッド |

OASValidation ポリシーを含むプロキシのデプロイが失敗する可能性がある。 次の場合、OASValidation ポリシーを含むプロキシのデプロイが失敗することがあります。

|

||||||||||||||||||||||

284500460 |

Apigee Apigee 1-10-0-apigee-1 |

修正済み |

Cloud Logging と併用すると、Message Logging ポリシーのレイテンシが増加する。 クライアントのレスポンスでレイテンシが増加しないように、Message Logging ポリシーを PostClientFlow に接続する必要があります。PostClientFlow でポリシーを使用する方法については、フローによる API プロキシの制御をご覧ください。 |

||||||||||||||||||||||

282997216 |

ハイブリッド 1.8.0 以降 ハイブリッド 1.9.0 以降 |

オープン |

Cassandra Jolokia のパスワードに使用できない特殊文字 Cassandra Jolokia のパスワードに使用できるのは英数字のみです。特殊文字(「!」、「@」、「#」、「$」、「%」、「^」、「&」、「*」など)を使用すると、Cassandra の起動に失敗する可能性があります。 |

||||||||||||||||||||||

270371160 |

ハイブリッド 1.9.0 以降 | 修正済み | Apigee Ingress ゲートウェイは TLS1.2+ プロトコル / 暗号のみをサポートする

Apigee Ingress ゲートウェイは TLS1.2+ のみをサポートし、以前のバージョンの TLS はサポートしません。 |

||||||||||||||||||||||

269139342 |

ハイブリッド 1.7.0 以降 | 修正済み | apigeectl getOrg が overrides.yaml の HTTP_PROXY 設定に沿っていないApigee 組織の検証は、 |

||||||||||||||||||||||

266452840 |

Apigee ハイブリッド 1.7.0 以降 ハイブリッド 1.8.0 以降 ハイブリッド 1.9.0 以降 |

修正済み | Apigee X と Apigee ハイブリッドの Anthos Service Mesh 1.15.3 でウェブソケットが動作しない 特定の状況において、Anthos Service Mesh |

||||||||||||||||||||||

287922301 |

Apigee | オープン | ボリュームバンドのしきい値付近の収益化率の不正確さ 現在の設計では、ボリューム帯域のしきい値付近で発生した取引に対して、不正確な収益化率が評価される可能性があります。これは、しきい値前のレートで評価されるトランザクションが多すぎる場合に発生し、特定のデベロッパーとレートプランの組み合わせで多くのトランザクションが 30 秒のウィンドウ内で発生した場合に発生する可能性が高くなります。つまり、バンド料金が引き下げられると収益化レポートの請求額が過大に報告され、バンド料金が引き上げられると請求額が過小に報告されます。この問題は Apigee X と Apigee ハイブリッドで発生し、既知の回避策はありません。解決に向けて取り組んでおり、今後のリリースで提供される予定です。 |

||||||||||||||||||||||

242213234 |

Apigee | 修正済み |

API プロダクトが「接続なし」というエラーで読み込みできない API プロダクトを読み込もうとしたときに、次のエラーが返されることがあります。「プロダクトが正常に読み込まれませんでした。エラー: Apigee 接続エージェントから使用できる接続がありません。」

この問題は、Google Cloud プロジェクトで VPC Service Controls を有効にし、サービス境界で制限されたサービスの 1 つとして 回避策: 次のような下り(外向き)ルールを手動で作成します。 -egressTo:

operations:

-serviceName: "iamcredentials.googleapis.com"

methodSelectors:

-method:

resources:

-projects/608305225983

egressFrom:

identityType: ANY_IDENTITY |

||||||||||||||||||||||

247540503 |

ハイブリッド 1.7.0 以降 ハイブリッド 1.8.0 以降 |

修正済み |

暗号鍵の検索で競合状態が発生すると、KVM 検索が失敗する可能性がある。

非常に高いスループットの特定の状況において、暗号鍵の検索で競合状態が発生すると、KVM 検索が失敗する可能性があります。 |

||||||||||||||||||||||

258699204 |

ハイブリッド 1.8.0 以降 | 修正済み |

1.8.x で、指標 Pod のデフォルトのメモリ リクエストと上限が誤って変更された。

apigee-telemetry-app pod または apigee-telemetry-proxy pod が正常に実行されない場合は、構成プロパティ リファレンス: metrics の次のデフォルトと一致するように

apigeectl apply --telemetry -f overrides.yaml |

||||||||||||||||||||||

260324159 |

Apigee 1-9-0-apigee-16 | 修正済み |

API プロキシと共有フローのデプロイに最大 30 分かかる。 特定の状況では、Synchronizer の「ソケットが閉じられた」エラーのために、API プロキシと共有フローがランタイム プレーンにデプロイされるのに 20~30 分ほどかかる場合があります。 |

||||||||||||||||||||||

214447386 |

すべて | オープン |

Apigee API のデータアクセスの監査ログに「config not modified」というメッセージが Error として表示されます。これは 1 分ごとに行われ、請求額には影響しません。 |

||||||||||||||||||||||

260772383 |

ハイブリッド 1.8.0 以降 | オープン |

AKS プラットフォームでのソケット バインディング エラー AKS にハイブリッドをインストールすると、次のエラーが表示されることがあります。 ingressGateways: ハイブリッド ランタイムを構成するをご覧ください。AKS で内部ロードバランサを使用するもご覧ください。 |

||||||||||||||||||||||

241786534 |

ハイブリッド 1.8.0 以降 | 修正済み |

MART が FluentD に接続できないことがある。

組織スコープの UDCA を使用している場合、MART が FluentD に接続できないことがあります。Apigee ハイブリッド バージョン 1.8 では、組織スコープの UDCA がデフォルトです。構成プロパティ リファレンスの |

||||||||||||||||||||||

| なし | ハイブリッド 1.6.0 以降 | オープン | CentOS または RHEL を使用したベアメタル版 Anthos で apigee-logger が動作しない。Apigee ハイブリッド バージョン 1.6.6 で |

||||||||||||||||||||||

| 207762842 | ハイブリッド 1.5.0 以降 | 修正済み |

apigee-logger によって Cloud Logging に配布されないログ。

livenessProbe を含む現在の |

||||||||||||||||||||||

| 191291501, 191000617 | Apigee | 修正済み | UI でデベロッパー エンティティのメールアドレスの変更に失敗する | ||||||||||||||||||||||

| 191002224 | ハイブリッド 1.5.0 以降 | 修正済み | PUT /organizations/{org_name}/developers/{developer_email} API の使用中にメールアドレスの変更に失敗する |

||||||||||||||||||||||

| 184555974 | ハイブリッド 1.5.0 以降 | 修正済み | apigee-logger Fluentd が OpenShift クラスタでログを解析できない | ||||||||||||||||||||||

| なし | デプロイをアーカイブする | オープン |

UI での Apigee アーカイブ デプロイの管理とデバッグがサポートされていない Apigee UI では、API プロキシのデプロイで説明されているように、デプロイのステータスの表示、確認を行うことや、アーカイブ デプロイを管理すること、または Debug の使用で説明されているように Debug の UI を使用することができません。回避策として、gcloud または API を使用して環境内のすべてのアーカイブ デプロイを一覧表示し、Debug API を使用できます。 |

||||||||||||||||||||||

| なし | デプロイをアーカイブする | オープン |

アーカイブ デプロイのロールバックがサポートされていない アーカイブ デプロイのロールバックは現在サポートされていません。アーカイブ デプロイのバージョンを削除するには、前のバージョンのアーカイブを再デプロイするか、環境を削除する必要があります。 |

||||||||||||||||||||||

421402073 |

VS Code の Apigee | オープン |

ポリシー内の Google 認証が Visual Studio Code(VS Code)の Apigee でサポートされていない Google 認証の使用で説明されているように、ServiceCallout ポリシーと ExternalCallout ポリシーの Google 認証は、VS Code の Apigee ではサポートされていません。 |

||||||||||||||||||||||

| 422757662 | Apigee 1-15-0-apigee-5 ハイブリッド 1.15.0 |

修正済み Apigee 1-15-0-apigee-7 および Apigee 1-15-0-apigee-8 |

DistributedTrace が無効になっている場合、x-b3 ヘッダーは使用できません

Apigee 1-15-0-apigee-5 とハイブリッド 1.15.0 のリリースでは、分散トレースが無効になっている場合、Apigee はターゲット エンドポイントへの |

||||||||||||||||||||||

| 146222881 | ハイブリッド 1.3.0 以降 | 修正済み |

無効な HTTP ヘッダーエラー

無効な HTTP ヘッダーエラー: Istio Ingress はすべての受信ターゲット レスポンスを HTTP2 プロトコルに切り替えます。ハイブリッド Message Processor は HTTP1 のみをサポートしているため、API プロキシの呼び出し時に次のエラーが発生することがあります。

このエラーが表示された場合は、次のいずれかの方法で問題を解決できます。

|

||||||||||||||||||||||

420985360 |

統合ポータル | オープン |

SmartDocs

|

||||||||||||||||||||||

| なし | 統合ポータル | オープン | ポータル管理者

|

||||||||||||||||||||||

| なし | 統合ポータル | オープン | ポータルの機能 今後のリリースで、検索は統合ポータルに統合される予定です。 |

||||||||||||||||||||||

| なし | 統合ポータル | オープン |

SAML ID プロバイダ SAML ID プロバイダを使用したシングル ログアウト(SLO)は、カスタム ドメインではサポートされていません。SAML ID プロバイダでカスタム ドメインを有効にするには、SAML 設定の構成を行うときに、ログアウト URL フィールドを空白のままにします。 |

||||||||||||||||||||||

| 191815997 | ハイブリッド 1.6.0 以降 | 修正済み |

ハイブリッドのお客様が API プロキシのフォワード プロキシを構成した場合は、*.googleapis.com に直接アクセスできないと Google トークンが機能しない。

|

||||||||||||||||||||||

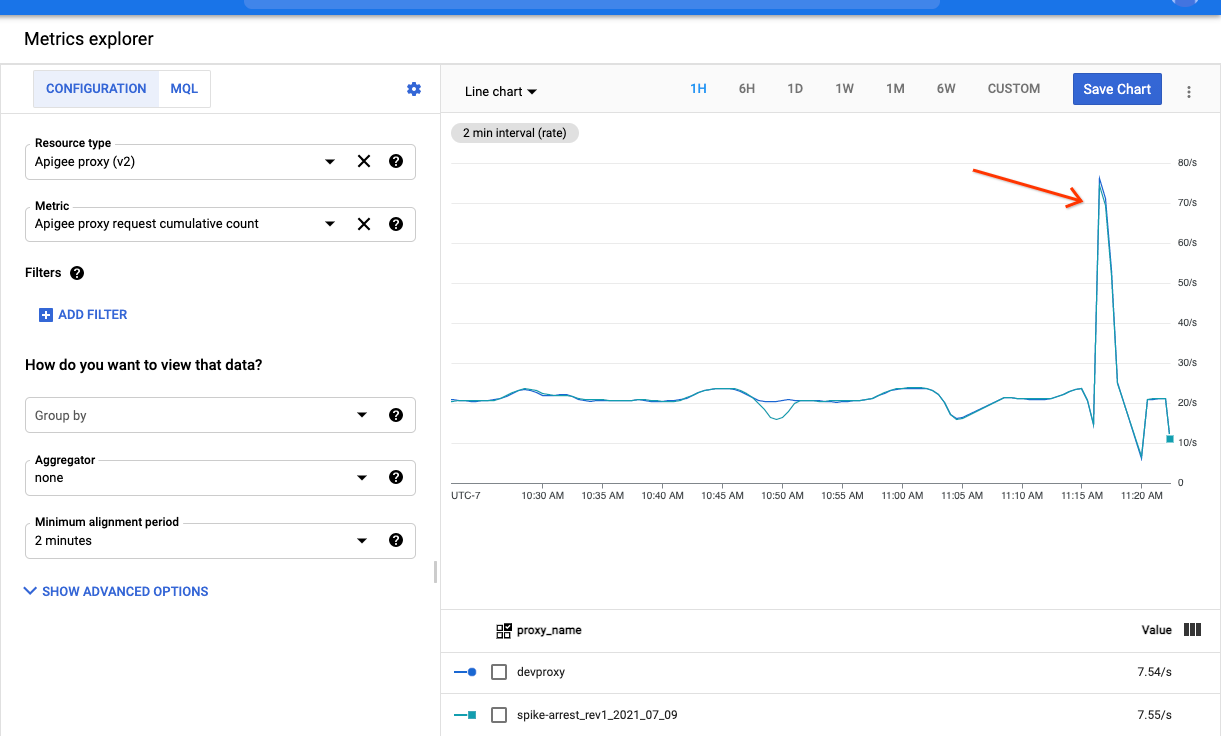

| なし | Apigee | 修正済み Apigee 1-12-0-apigee-2 およびハイブリッド 1.12.0 |

API Monitoring と Cloud Monitoring が異常な急増を示す

影響がある指標:

新しい指標 この問題を回避するには、新しい指標を使用します。

|

||||||||||||||||||||||

| 203778087 | ハイブリッド 1.5.3 以降 | オープン |

apigee-stackdriver-logging-agent が現在、root として実行されている。回避策: ハイブリッドで Logging エージェントを無効にします。 |

||||||||||||||||||||||

| 205629443 | Apigee | 修正済み |

ServiceCallout がファイア アンド フォーゲットの場合(<Response> タグなし)、それに続く別のポリシーがあると競合状態が発生する可能性があります。

回避策: ファイア アンド フォーゲットの動作を維持するには、次のようにします。

|

||||||||||||||||||||||

| 207719377 | Apigee | 修正済み Apigee 1-11-0-apigee-1 |

バンドルに複数の SpikeArrest ポリシーがある場合、502 エラーが発生する。

回避策: この問題を回避するには、プロキシで複数の SpikeArrest ポリシーを使用しないでください。 |

||||||||||||||||||||||

| 209097822 | ハイブリッド 1.5.0 以降 Apigee |

修正済み |

SpikeArrest におけるレートの動的な更新が、すぐに反映されない場合がある。

特定のキーで、継続的トラフィックがある場合、そのキーは更新されたレートでレート制限されない場合があります。特定のキーでトラフィックがない状態が 5 分間続くと、そのレートが反映されます。 回避策: レートをすぐに有効にしなければならない場合は、新しい参照変数でプロキシを再デプロイします。または、2 つの条件付き SpikeArrest を異なるフロー変数で使用してレートを調整します。 |

||||||||||||||||||||||

| 221305498 | Apigee | オープン | API Monitoring に障害コード「(not set)」が表示される場合がある。 構成可能な API プロキシの API Monitoring では、ターゲットから 2xx 以外のステータスのレスポンスで障害コード「(not set)」が表示される場合があります。 |

||||||||||||||||||||||

| 246774745 | Apigee | 修正済み |

io.timeout.millis の値は、複数の動的ターゲットで使用されている場合、受け入れられない。プロキシが同じターゲット ホストを使用して 2 つ以上のフローで 2 つ以上の |

||||||||||||||||||||||

| 245664917 | ハイブリッド 1.8.x | 修正済み |

Apigee ハイブリッドのアップグレード エラーは無視できる

Apigee ハイブリッド 1.8.x にアップグレードするときに、 |

||||||||||||||||||||||

| 300660653 | Apigee | 修正済み |

同じインスタンスと環境グループにアタッチされている複数の環境への同じパスを持つプロキシをデプロイする場合は、エラーが返される必要があるが、返されない 同じインスタンスと環境グループに接続されている複数の環境への同じパスを持つプロキシのデプロイは許可されず、ベースパス競合に関する警告メッセージが返される必要があります。ところが、エラーが表示されず、デプロイは成功したように見えます。 |

||||||||||||||||||||||

| 301458133 | Apigee | 修正済み |

一部のプロキシ デプロイ試行でリビジョンが不変であるというエラーが返される 以前にデプロイされたプロキシを保存しようとすると、リビジョンが不変であることを示すエラーでデプロイに失敗することがあります。 |

||||||||||||||||||||||

| 301845257 | Apigee | 修正済み | 800 を超えるプロキシを環境グループにデプロイしようとすると、エラーが発生する。ベースパスが 15 文字を超える場合、エラーが返される上限は 800 未満です。 | ||||||||||||||||||||||

| 315820718 | Apigee | 修正済み |

gRPC プロキシ リクエストで、gRPC トレーラーがレスポンスから削除される。

gRPC ターゲット サーバーに対して呼び出しが行われると、「grpc-status」トレーラーのみが返されます。その他のトレーラーはすべてレスポンスから削除されます。 |

||||||||||||||||||||||

| 341157011 | Apigee | 修正済み |

Cloud Code の Gemini Code Assist で生成された仕様で、ASCII 以外の UTF-8 文字も含まれている場合、API Hub にアップロードすると正しく解析されない。 その結果、API Hub はオペレーション、定義、その他のメタデータを正しく抽出しません。 |

||||||||||||||||||||||

| 338285095 | Apigee | 修正済み |

AppGroup に関連付けられたアプリが、Apigee UI の [アプリ] リストに表示されない。その結果、ユーザーはコンソールでアプリの [アプリの詳細] ページにアクセスできません。この問題が解決するまで、コンソールでアプリの名前の一部または API キーを使用してアプリを検索することは対象外です。 Apigee ハイブリッド組織は、従来の UI を使用してアプリの詳細を表示するため、この問題の影響を受けません。 部分的な回避策: API を使用してすべてのアプリのリストを取得します。organizations.apps.list をご覧ください。 |

||||||||||||||||||||||

| 355714868 | 収益化 Apigee ハイブリッド |

修正済み ハイブリッド 1.14.3、ハイブリッド 1.15.1、ハイブリッド 1.16.0 |

ハイブリッド組織の定期的な料金、設定料金、チャージの料金データが取得または請求されない 収益化を行っているハイブリッド組織の場合、定期的な料金(RECURRING_FEE)、設定料金(SETUP_FEE)、チャージ料金(TOPUP_FEE)のデータが、後払い請求で取得または請求されません。前払い請求の場合、これらの料金はウォレットから差し引かれますが、報告はされません。 |

||||||||||||||||||||||

| 438850078 | Apigee | オープン |

バックエンド レスポンスに親スキーマと同じ判別子タイプが含まれている場合、OASValidation ポリシー内で無限再帰が発生します。この問題により、 |

||||||||||||||||||||||

| 449012244 | Apigee | オープン |

SSE(サーバー送信イベント)ターゲットには個別のターゲット エンドポイント定義を使用します。SSE ターゲット エンドポイントと非 SSE ターゲット エンドポイントを混在させると、 |

||||||||||||||||||||||

| 445936920 | Apigee 1-16-0-apigee-2 以降 | オープン |

これまで検出されなかった DNS 構成の問題が原因で、DNS エラーが発生する可能性があります。Apigee は、1-16-0-apigee-2 にあった自動 DNS フォールバック機能を削除しました。この削除により、DNS 構成の誤りに対するプラットフォームの復元力がなくなり、DNS エラーが発生する可能性があります。 DNS の解決エラーのランタイム ログを調べて、関連するエラーを見つけます。 |

||||||||||||||||||||||

| 383372330 | Apigee Emulator バージョン 1.13.0 から 1.15.1 より前まで | Apigee Emulator バージョン 1.15.1 以降で修正済み |

すべてのプロキシのデプロイがローカルで失敗し、 06/13/2025 6:45 PM EMULATOR INFO Deploying environment testenv, to Container apigee-1.14.2 (1.14.2) 06/13/2025 6:45 PM EMULATOR ERROR Error parsing deployment report as JSON 06/13/2025 6:45 PM EMULATOR ERROR null 06/13/2025 6:45 PM EMULATOR ERROR Environment testenv deployment, to Container apigee-1.14.2 (1.14.2) failed with Error: 500 06/13/2025 6:45 PM EMULATOR ERROR Deploy to Container apigee-1.14.2 (1.14.2), failed with Error: Environment testenv deployment, to Container apigee-1.14.2 (1.14.2) failed with Error: 500 |