Diese Seite gilt für Apigee und Apigee Hybrid.

Apigee Edge-Dokumentation aufrufen

![]()

Wählen Sie eine oder mehrere der folgenden Optionen aus, um diese Seite zu filtern:

In diesem Abschnitt werden bekannte Probleme von Apigee-Komponenten aufgeführt. Eine Liste der Programmfehler, neuen Features und andere Releaseinformationen finden Sie unter Versionshinweise.

| Fehler-ID | Betrifft | Status | Beschreibung | ||||||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| 513032450 | hybrid 1.16.2 | OFFEN |

apigee-connect-agent Erste Tether-Wedges auf RKE2-on-GKE-Clustern nach dem Go 1.26.3-Toolchain-Bump.

Die hängende Verbindung kann vom Problemumgehung:Verwenden Sie mehr als einen |

||||||||||||||||||||||

| 512866352 | hybrid 1.16.2 | FIXED in Hybrid 1.16.3 |

Externe Secret-Speicher (z. B. HashiCorp Vault) funktionieren aufgrund einer glibc-Versionsabweichung nicht mit dem apigee-redis-Image.

Problemumgehung:Konfigurieren Sie die ESS-Integration (External Secret Store) für |

||||||||||||||||||||||

| 415061771 | Apigee Apigee Hybrid |

OFFEN |

Controller-Fehlermeldung „Objekt wurde geändert“

Hybridkunden sehen möglicherweise wiederholt die Meldung „Das Objekt wurde geändert. Wenden Sie Ihre Änderungen auf die neueste Version an und versuchen Sie es noch einmal.“ in den Controller-Logs. Diese Meldungen sind eine unbedenkliche Nebenwirkung der integrierten Sicherheitsmechanismen von Apigee und Apigee Hybrid und deuten nicht auf ein Risiko für die Apigee- oder Apigee Hybrid-Umgebungen hin. Um die Zuverlässigkeit zu gewährleisten, prüft und verifiziert das System seine internen Einstellungen mehrmals pro Minute, um sicherzustellen, dass sie genau der gewünschten Konfiguration entsprechen. Diese Fehler bedeuten, dass zwei untergeordnete Controller gleichzeitig versucht haben, ihre internen „Spezifikationen“ zu aktualisieren. Das erste Update wird erfolgreich ausgeführt, das zweite Update führt zur Meldung und das Update wird später noch einmal ausgeführt. Da es sich hierbei um rein interne administrative Aktualisierungen handelt, die nicht ändern, wie APIs Traffic verarbeiten, sollten die Dienste stabil und völlig unbeeinträchtigt bleiben. |

||||||||||||||||||||||

| 499322601 | hybrid 1.16.0-hotfix.1, hybrid 1.15.2, hybrid 1.14.4 |

FIXED in Hybrid 1.16.2 | Apigee unterstützt keinen Forward-Proxy, für den die Basic Auth-Anmeldedaten erzwungen werden. | ||||||||||||||||||||||

| 495305258 | Apigee (Marketplace-Lösung) | OFFEN |

Störung der Bereitstellung für das Apigee Drupal-Portal über Cloud Marketplace

Wir stellen die Apigee Drupal Portal Marketplace-Lösung auf Infrastructure Manager anstelle von Cloud Deployment Manager um. Während dieser Übergangszeit sind einige Bereitstellungs- und Verwaltungsfunktionen möglicherweise nicht verfügbar. Auswirkungen:

Problemumgehung:Konfigurationsänderungen oder Verwaltungsaufgaben direkt für die einzelnen Google Cloud Ressourcen (Compute Engine, Cloud SQL usw.) ausführen. anstatt über die Cloud Marketplace-Benutzeroberfläche. |

||||||||||||||||||||||

| 496552286 | Apigee | OFFEN |

Die Bereitstellung von MCP Discovery-Proxys schlägt in Regionen mit Kapazitätsbeschränkungen fehl.

Die Bereitstellung der MCP-Infrastruktur unterliegt möglicherweise Kapazitätsbeschränkungen in den folgenden Regionen:

Wenn Sie einen Fehler im Zusammenhang mit einem fehlgeschlagenen Load-Balancer-Provisioning sehen oder der Provisioning-Status nie in Bereitgestellt geändert wird, kann dies an vorübergehenden Infrastrukturkapazitätsbeschränkungen in der ausgewählten Region liegen. Stellen Sie den Proxy in einer Umgebung in einer anderen Region bereit. |

||||||||||||||||||||||

| 490308770 | hybrid 1.12.x, hybrid 1.15.x, hybrid 1.16.0 | BEHOBEN in 1.16.0-hotfix.1 und 1.15.2 |

Authentifizierte HTTP-Proxykonfigurationen schlagen aufgrund von fehlerhaften URL-Strings in Helm-Vorlagen fehl.

Wenn ein authentifizierter ausgehender Proxy mit Problemumgehung:Bearbeiten Sie die Helm-Vorlagendateien manuell, um die Funktion |

||||||||||||||||||||||

| 482077193 | Hybrid 1.15.0 und höher | FIXED in 1.16.0-hotfix.1 |

Die Proxyverkettung schlägt mit dem Fehler 404 route_not_found in Konfigurationen mit mehreren Organisationen und einem einzelnen Namespace fehl.

In Apigee Hybrid-Umgebungen, in denen sich mehrere Organisationen einen einzelnen Kubernetes-Namespace teilen, kann die Proxyverkettung zeitweise mit einem HTTP-Fehler Problemumgehung:Weisen Sie dem Chaining-Gateway für jede Organisation in Ihrer apigeeChainingGateway: name: internal-chaining-UNIQUE_SUFFIX Außerdem müssen Sie dafür sorgen, dass Ihre Virtual Host-Selektoren und alle dedizierten Kubernetes-Dienste auf diesen eindeutigen Namen verweisen. |

||||||||||||||||||||||

| 479040521 | hybrid 1.16.0 | FIXED in Hybrid 1.16.0-hotfix.1 |

apigee-operator-guardrails-sa wurde nicht auf AKS/EKS mit föderierter Workload Identity erstellt.

Das Kubernetes-Dienstkonto Problemumgehung:Patchen Sie die Helm-Diagrammvorlage

|

||||||||||||||||||||||

| 479872706 | Hybrid 1.16.0 (EKS mit WIF und Forward-Proxy) | FIXED in Hybrid 1.16.0-hotfix.1 |

API-Produkte, Apps und Entwickler können nach der Migration von Daten zu Apigee Hybrid 1.16 nicht geladen werden.

Nach dem Upgrade auf Apigee Hybrid 1.16.0 können Umgebungen, in denen Workload Identity-Föderation (WIF) in Verbindung mit einem HTTP-Weiterleitungsproxy verwendet wird, aufgrund einer Regression beim Umwandeln von Anmeldedaten in MART möglicherweise keine Verwaltungsentitäten (API-Produkte, Apps, Entwickler) laden. Problemumgehung:Wenden Sie das Update 1.16.0-hotfix.1 an, indem Sie die Attribute

ao:

image:

url: "gcr.io/apigee-release/hybrid/apigee-operators"

tag: "1.16.0-hotfix.1"

mart:

image:

url: "gcr.io/apigee-release/hybrid/apigee-mart-server"

tag: "1.16.0-hotfix.1" |

||||||||||||||||||||||

| 482209901 | hybrid 1.16.0 | FIXED in Hybrid 1.16.0-hotfix.1 |

Die Proxybereitstellung wird aufgrund fehlender RBAC-Berechtigungen in Hybrid v1.16.0 nicht abgeschlossen.

In Version 1.16.0 gibt es ein bekanntes Problem, bei dem der Bereitstellungsstatus von Proxys in Hybrid-Clustern möglicherweise nicht gemeldet wird. Das liegt an einer fehlenden Berechtigung in der Rolle „apigee-manager-role“. Problemumgehung:Fügen Sie die Berechtigung der Helm-Diagrammvorlage

|

||||||||||||||||||||||

| 418274570 | hybrid 1.16.0 | BEHOBEN |

Die Seite mit den Hybrid-Versionshinweisen wurde nicht mit Informationen zu 1.16.0-hotfix.1 aktualisiert.

Auf der Seite Versionshinweise zu Hybrid werden die Updateinformationen zu 1.16.0-hotfix.1 nicht angezeigt. Weitere Informationen finden Sie in den Versionshinweisen zu Apigee Hybrid v1.16.0-hotfix.1. |

||||||||||||||||||||||

| 484366184 | hybrid 1.14.x, hybrid 1.15.x | FIXED in Hybrid 1.16.0 |

In Apigee Hybrid-Versionen 1.14 und 1.15 tritt eine Absturzschleife im apigee-ingressgateway-manager auf, wenn die Kubernetes Gateway API Version 1.4.0 oder höher verwendet wird.

Apigee Hybrid 1.16 ist von diesem Problem nicht betroffen. Problemumgehung:Wenn Sie die Kubernetes Gateway API mit Apigee Hybrid-Versionen 1.14 oder 1.15 verwenden müssen, installieren Sie Version v1.3.x der Gateway API. Beispiel: kubectl apply -f https://github.com/kubernetes-sigs/gateway-api/releases/download/v1.3.0/standard-install.yaml Siehe auch: |

||||||||||||||||||||||

| 480997525 | Apigee 1-17-0-apigee-1 | BEHOBEN in Apigee 1-17-0-apigee-2 |

Proxyaufrufe schlagen mit dem Fehler The URI contain illegal characters nach dem Netty-Upgrade fehl.

In Apigee-Version 1-17-0-apigee-1 wurde durch ein Netty-Upgrade auf 4.1.129.Final eine Regression eingeführt. Dies kann dazu führen, dass API-Proxy-Aufrufe mit dem Statuscode |

||||||||||||||||||||||

| 465834046 | Hybrid 1.14.3, Hybrid 1.15.1 und Hybrid 1.16.0 und höher für Upgrades | FIXED in Hybrid 1.14.3, Hybrid 1.15.1 und Hybrid 1.16.0 für Neuinstallationen |

In cert-manager-Versionen 1.18 und höher wurde der Standardwert für die Richtlinie zur Rotation privater Schlüssel von Never zu Always geändert. Wenn der private Schlüssel für apigee-ca rotiert wird, wirkt sich das auf den Traffic aus.

In neueren Versionen von cert-manager (v1.18+) werden die privaten Schlüssel jetzt automatisch rotiert. Wenn dieser Schlüssel für das apigee-ca-Zertifikat rotiert wird, führt dies zu einem Ausfall. Problemumgehung:Sie haben folgende Möglichkeiten, dieses Problem zu umgehen:

Weitere Informationen: |

||||||||||||||||||||||

| 458417250 | Apigee 1-16-0-apigee-4 | BEHOBEN in Apigee 1-16-0-apigee-6 |

Der Message Processor gibt einen 500-Fehler mit "Duplicate Header "authorization"" zurück.

Wenn in einer Anfrage mehrere Autorisierungsheader vorhanden sind, werden sie vom Apigee-Ingress-Gateway nicht in einem einzelnen Header verkettet. Dies führt dazu, dass der Message Processor einen Problemumgehung:Wenn in der Anfrage mehrere Autorisierungsheader vorhanden sind, fügen Sie sie zu einem einzelnen Header zusammen. Beispiel: curl -s https://my-hostname.net/mocktarget/echo \

-H 'authorization: a, b' |

||||||||||||||||||||||

| 462685598 | UI | OFFEN |

In der Apigee-Benutzeroberfläche ist derzeit keine Option zum Bereitstellen von Apigee-Organisationen mit einer Google-owned and Google-managed encryption keyverfügbar. In der Apigee-Benutzeroberfläche gibt es keine Option zum Auswählen eines Google-owned and Google-managed encryption key beim Bereitstellen von Aboorganisationen. Problemumgehung: Verwenden Sie die Apigee APIs, um abonnementbasierte Organisationen mit einem Google-owned and Google-managed encryption keyzu erstellen.

Wie in der

Apigee API-Dokumentation beschrieben, können Sie beim Erstellen der Apigee-Organisation die Organisation mit einem Google-owned and Google-managed encryption key erstellen, indem Sie keine Werte für die Felder |

||||||||||||||||||||||

| 460431753 | Apigee, Apigee Hybrid | OFFEN |

Apigee Model Armor-Richtlinien werden mit WebSockets nicht unterstützt.

Apigee Model Armor-Richtlinien, einschließlich SanitizeUserPrompt und SanitizeModelResponse, funktionieren derzeit nicht wie erwartet, wenn sie in API-Proxys verwendet werden, die WebSocket-Verbindungen verarbeiten. Weitere Informationen zur WebSocket-Konfiguration finden Sie unter WebSockets mit Apigee. |

||||||||||||||||||||||

| 433759657 | Apigee | BEHOBEN in 1-16-0-apigee-3 oder höher |

Nach dem Upgrade auf 1-16-0-apigee-3 kann es in einigen Apigee-Organisationen zu {"fault":{"faultstring":"Failed to execute JavaCallout. org/apache/commons/lang/StringUtils","detail":{"errorcode":"steps.javacallout.ExecutionError"}}} Dieser Fehler tritt auf, wenn eine JavaCallout-Richtlinie fälschlicherweise von Bibliotheken abhängt, die für die interne Verwendung von Apigee vorgesehen sind, anstatt eigene Abhängigkeiten bereitzustellen. Erforderliche Maßnahme:Um dieses Problem zu vermeiden, müssen Entwickler dafür sorgen, dass alle Java-Callouts in sich geschlossen sind und eigene dedizierte Bibliotheken verwenden. Sie dürfen sich nicht auf den internen Klassenpfad von Apigee verlassen. Importieren Sie im API-Proxy, der die Apache Commons-JAR-Bibliothek verwendet, die Apache Commons-JAR-Datei, die als Ressource für den Proxy enthalten sein soll. Weitere Informationen finden Sie unter Java-Ressourcenrichtlinien. |

||||||||||||||||||||||

| 451841788 | Hybrid 1.14.3 und Hybrid 1.15.1 | BEHOBEN |

Für Apigee Hybrid ist die Property mintTaskScheduler.serviceAccountPath auch dann erforderlich, wenn die Monetarisierung nicht aktiviert ist.

Das Upgrade des Error: UPGRADE FAILED: execution error at (apigee-org/templates/mint-task-scheduler-gsa-secret.yaml:12:63): mintTaskScheduler.serviceAccountPath is required!

Workaround:Entfernen Sie die Dateien Optional können Sie die Dateien an einen separaten Speicherort außerhalb des Helm-Diagrammverzeichnisses verschieben. Alternativ können Sie sie noch einmal herunterladen, wenn Sie die Monetarisierung in Zukunft aktivieren möchten. Folgen Sie dazu der Anleitung in Schritt 2: Apigee Helm-Diagramme herunterladen. Zum Beispiel aus dem Verzeichnis

|

||||||||||||||||||||||

| 451375397 | hybrid 1.14.3 | FIXED in Hybrid 1.15.1 |

Das Error response from daemon: No such image: gcr.io/apigee-release/hybrid/apigee-stackdriver-logging-agent:latest

Problemumgehung:Bearbeiten Sie das

docker tag "${source}/$i" "${dest}/$i:${TAG}"

An:

docker tag "${source}/$i:${TAG}" "${dest}/$i:${TAG}"

|

||||||||||||||||||||||

| 405936071 | hybrid 1.15.0 | FIXED in Hybrid 1.15.1 |

Wenn

Problemumgehung:Patchen Sie

|

||||||||||||||||||||||

| 419856132 | Hybrid 1.14.2 und höher | FIXED in Hybrid 1.14.3 und Hybrid 1.15.0 |

Wenn gateway.networking.k8s.io/v1 in Ihrem Cluster installiert ist,apigee-ingressgateway-manager kann das Upgrade fehlschlagen.

Eine Problemumgehung finden Sie unter Bekanntes Problem 416634326. |

||||||||||||||||||||||

| 378686709 | Apigee Apigee Hybrid |

BEHOBEN in Apigee (Supportanruf erforderlich) BEHOBEN in Hybrid 1.14.3 und Hybrid 1.15.1 (Verfahren erforderlich) |

Die Verwendung von Platzhaltern ( Proxy-1: /a/v1/b Proxy-2: /a/*/c In diesem Fall werden Aufrufe an den expliziten Basispfad erfolgreich aufgelöst, Aufrufe an Behoben:Dieses Problem wurde in Apigee und in Hybrid 1.14.3 und höher behoben. Die Korrektur ist jedoch nicht standardmäßig aktiviert. So aktivieren Sie die Verwendung von Platzhaltern in Basispfaden:

Verfahren:So aktivieren Sie die Verwendung von Platzhaltern (

|

||||||||||||||||||||||

| 382565315 | hybrid 1.13.0, hybrid 1.13.1, hybrid 1.13.2, hybrid 1.14.0 |

FIXED in Hybrid 1.13.3 und Hybrid 1.14.1 |

Die Verwendung von LogTimer in SecurityPolicy kann zu einem Speicherleck führen. Unter bestimmten Umständen können die Logger-Threads von Apigee Hybrid den gesamten verfügbaren Arbeitsspeicher belegen. Häufige Logeinträge, in denen Berechtigungsfehler im Zusammenhang mit dem Javacallout dokumentiert werden, können beispielsweise zu OOM führen. |

||||||||||||||||||||||

| 421190799 | Apigee | FIXED in Apigee 1-15-0-apigee-7 |

Der Apigee Extension Processor unterstützt nicht mehr als 100 KB an Datenverarbeitung im Rahmen von Ereignissen für Anfragen und Antworttext. |

||||||||||||||||||||||

| 432315283 | Apigee | OFFEN |

Wenn Sie einen Schlüsselspeicher oder Truststore aktualisieren, ohne einen neuen Schlüsselspeicher oder Truststore zu erstellen, können Laufzeitaktualisierungen fehlschlagen und den folgenden zeitweiligen Fehler verursachen: {"fault":{"faultstring":"SSL Handshake failed sun.security.provider.certpath.SunCertPathBuilderException: unable to find valid certification path to requested target","detail":{"errorcode":"messaging.adaptors.http.flow.SslHandshakeFailed"}}}Der Fehler tritt nur zeitweise auf, da die Aktualisierung des Schlüsselspeichers oder Truststores bei einem Laufzeit-Pod fehlschlagen, bei anderen Pods jedoch erfolgreich sein kann. Um dieses Problem zu vermeiden, aktualisieren Sie den Schlüsselspeicher oder Truststore, indem Sie einen neuen Schlüsselspeicher oder Truststore erstellen. Richten Sie den Verweis auf den neuen Schlüsselspeicher oder Truststore um, wie unter Wenn ein Zertifikat abläuft beschrieben. |

||||||||||||||||||||||

| 412740465 | Hybrid 1.14.0 und höher | FIXED in Hybrid 1.14.3 und Hybrid 1.15.1 |

Ab Apigee Hybrid Version 1.14.0 wird das automatische Hinzufügen von Zipkin-Trace-Headern ( |

||||||||||||||||||||||

– |

Apigee hybrid | OFFEN |

Wenn Sie die Weiterleitung von Nicht-API-Proxy mit httpProxy konfigurieren, ohne auch envs.httpProxy festzulegen, wird die Proxykonfiguration nicht auf externe Aufrufe von Apigee Runtime an Dienste wie Pub/Sub oder andere Google Cloud APIs angewendet.

Wenn Sie nur Weitere Informationen finden Sie unter Weiterleitungsproxy für API-Proxys konfigurieren. |

||||||||||||||||||||||

| 416634326 | Hybrid 1.14.2 und höher | FIXED in Hybrid 1.14.3 und Hybrid 1.15.1 |

Das Vorhandensein von benutzerdefinierten Ressourcendefinitionen (Custom Resource Definitions, CRDs)

Beim Upgrade von Apigee Hybrid von älteren Versionen auf 1.14.2 oder höher kann das Vorhandensein von

Problemumgehung:Die

Nach jeder der oben genannten Optionen müssen Sie Ihre CRDs löschen

ClusterRole aktualisieren

Nachdem Sie die oben genannten Optionen ausgeführt haben, müssen Sie Ihre

|

||||||||||||||||||||||

| 414499328 | hybrid 1.14.1 | FIXED in Hybrid 1.14.3 und Hybrid 1.15.0 |

Dieses Problem wurde bei OpenShift-Installationen beobachtet.

Problemumgehung:Ändern Sie die

|

||||||||||||||||||||||

| 402739748 | Apigee | OFFEN |

API-Produkte sind auf 50 Pfade beschränkt. Wenn Sie zusätzliche Pfade hinzufügen, wird eine Fehlermeldung angezeigt:

Problemumgehung:Verwenden Sie Platzhaltermuster, um Ressourcenpfade und Vorgänge zu kombinieren, wie unter Ressourcenpfade konfigurieren beschrieben. Problemumgehung:Erstellen Sie mehrere API-Produkte. Dieser Workaround wurde überprüft und ist für Nutzer geeignet, die einem API-Produkt viele API-Proxys hinzufügen. Die App, die mit Ihren API-Produkten verknüpft ist, muss aktualisiert werden, um die neue API einzuschließen. Anmeldedaten und clientseitige Anfragedetails müssen jedoch nicht geändert werden. |

||||||||||||||||||||||

| 291294211 | Apigee | OFFEN |

Fehler bei der Verwendung von benutzerdefinierten Berichten und Statistik-APIs bei der Auswahl nach Gebührenart für Installationen mit Monetarisierung. Problemumgehung:Rufen Sie alle Gebührenarten auf der Clientseite ab, bevor Sie filtern. |

||||||||||||||||||||||

| 391140293 | Apigee Apigee Hybrid |

BEHOBEN |

Die Skalierung von Istio-Ingress-Pods kann einen Das Skalieren der Istio-Ingress-Pods kann gelegentlich zu einem Problemumgehung: Skalieren Sie die Istio-Ingress-Pods manuell. |

||||||||||||||||||||||

| 368155212 | hybrid 1.14.0 hybrid 1.14.1 |

FIXED in Hybrid 1.14.2 |

ESS und nicht ESS Die Rotation von Cassandra-Anmeldedaten funktioniert nicht in Organisationen mit erweiterten Proxylimits. Laufzeittraffic ist nicht betroffen. |

||||||||||||||||||||||

| 401624396 | Hybrid 1.13.x Hybrid 1.14.x |

OFFEN |

Der Apigee-Wiederherstellungsjob schlägt fehl, wenn GCP- oder HYBRID-Cloud-Anbietersicherungen aus einer Einrichtung mit mehreren Regionen wiederhergestellt werden. Dieses Problem wirkt sich nicht auf die Wiederherstellung von CSI aus.

Sicherungen, die mit |

||||||||||||||||||||||

| 401746333 | Apigee hybrid 1.12.4 hybrid 1.13.3 hybrid 1.14.1 |

BEHOBEN |

Die Nimbus JOSE + JWT-Bibliothek kann bei Verwendung einer JavaCallout-Richtlinie einen Wenn Sie eine Apigee Hybrid-Organisation mit einer JavaCallout-Richtlinie haben, die die Nimbus JOSE + JWT-Bibliothek verwendet, führen Sie kein Upgrade auf Hybrid 1.12.4, Hybrid 1.13.3 oder Hybrid 1.14.1 durch. |

||||||||||||||||||||||

| 397693324 | hybrid 1.14.0 hybrid 1.14.1 |

FIXED in Hybrid 1.14.2 |

ESS und nicht ESS Die Rotation von multiregionalen Cassandra-Anmeldedaten schlägt in jeder Region außer der ersten fehl. Laufzeittraffic ist nicht betroffen. Folgen Sie der Anleitung, um das Problem zu beheben. |

||||||||||||||||||||||

| 391861216 | Hybrid 1.13.x Hybrid 1.14.x |

FIXED in Hybrid 1.13.3 und Hybrid 1.14.1 |

Wenn Sie Cassandra-Pods in einem Hybrid-Cluster neu starten, der mit den Cloud-Anbietern GCP oder HYBRID wiederhergestellt wurde, gehen die Pods in den Status „CrashLoopBackoff“ über. Dieses Problem wirkt sich nicht auf die Wiederherstellung von CSI aus.

Cassandra-Pods werden nach dem Anwenden von Änderungen an Cassandra-Überschreibungen neu gestartet, z. B. wenn die Sicherung wieder aktiviert wird. Dadurch wird dieses Problem ausgelöst. In den Logs eines Cassandra-Pods im Status „CrashLoopBackoff“ wird der folgende Fehler angezeigt: Folgen Sie der Anleitung, um das Problem zu beheben. |

||||||||||||||||||||||

| 388608440 | Hybrid 1.11.x Hybrid 1.12.x |

FIXED in Hybrid 1.12.4 und höher |

Beim Apigee-Sicherungsjob werden die Cassandra-Zwischensnapshots nicht bereinigt.

In seltenen Fällen werden beim Apigee-Sicherungsjob die Cassandra-Zwischensnapshots, die beim Erstellen von Sicherungen mit |

||||||||||||||||||||||

| 392135466 | hybrid 1.14.0 | OFFEN | Proxy-Chaining mit mTLS wird bei Verwendung von erweiterten Proxylimits pro Umgebung nicht unterstützt. | ||||||||||||||||||||||

| 383334511 | Apigee | OFFEN |

KVM-Eintrag mit unerwartetem Namen erstellt

Wenn eine KeyValueMapOperations-Richtlinie mit dem Bereich |

||||||||||||||||||||||

384937220 |

hybrid 1.14.0 | BEHOBEN |

Das Erstellen von Helm-Releases kann fehlschlagen, wenn mehrere virtuelle Hosts vorhanden sind.

Wenn es mehrere virtuelle Hosts gibt, kann die Erstellung des Helm-Release aufgrund von Konflikten bei

kubectl annotate ar apigee-ingressgateway-internal-chaining-PROJECT_ID_SUFFIX -n APIGEE_NAMESPACE meta.helm.sh/release-name=NEW_ENV_GROUP_NAME --overwrite

Dabei gilt:

|

||||||||||||||||||||||

– |

Apigee hybrid | OFFEN |

Ein ungültiges Dienstkonto kann die UpdateControlPlaneAccess API in eine Wiederholungsschleife versetzen.

Wenn ein Nutzer der UpdateControlPlaneAccess API ein ungültiges Dienstkonto zur Verfügung stellt, wird der Vorgang in einer Wiederholungsschleife ausgeführt, wodurch die Organisation bis zur Zeitüberschreitung der API effektiv daran gehindert wird, die API aufzurufen. |

||||||||||||||||||||||

| 373722434 | Hybrid 1.13.x | FIXED ab Hybrid 1.13.2 und höher |

Der Apigee-Sicherungsjob kann nicht in Cloud Storage-Buckets mit Aufbewahrungsrichtlinien hochgeladen werden.

Wenn Sie den Problemumgehung:Deaktivieren Sie Aufbewahrungsrichtlinien für den Cloud Storage-Bucket. |

||||||||||||||||||||||

341099433 |

Apigee Hybrid | OFFEN |

Die apigee-logger-Komponente unterstützt die Identitätsföderation von Arbeitslasten nicht.

|

||||||||||||||||||||||

– |

Apigee hybrid | OFFEN | das verteilte Tracing in Apigee Hybrid wird für Organisationen, die den Datenstandort verwenden, nicht unterstützt. | ||||||||||||||||||||||

– |

Apigee | OFFEN | Apigee unterstützt die Schlüsselwiederverschlüsselung nicht. Das bedeutet, dass auch nach der Rotation die alte Schlüsselversion verwendet wird und Sie den CMEK-Schlüssel nach dem Erstellen der Organisation nicht ändern können. | ||||||||||||||||||||||

270574696 |

Apigee | BEHOBEN | Apigee unterstützt Cloud External Key Manager nicht. | ||||||||||||||||||||||

268104619 |

Apigee Apigee Hybrid |

OFFEN | Wenn Sie in der OASValidation-Richtlinie einen Arraytyp im Header angeben, gibt der MP einen Fehler aus, auch wenn die Eingabe gültig ist. | ||||||||||||||||||||||

364872027 |

Apigee Apigee Hybrid |

BEHOBEN |

PEM-Parsing-Fehler in JWT-/JWS-Richtlinien aufgrund eines nicht standardmäßigen Formats

Bei Apigee- und Apigee Hybrid-Versionen 1.13 und höher können Abweichungen vom erforderlichen PEM-Format von Schlüsseln, die in Apigee-JWS- oder JWT-Richtlinien verwendet werden, zu Parsefehlern führen. Beispiel: Es ist nicht zulässig, unmittelbar vor der Damit dieser Fehler nicht auftritt, dürfen unmittelbar vor der Begrenzung nach der Datenkapselung keine anderen Zeichen als ein Zeilenumbruch stehen, z. B. nachgestellte Leerzeichen oder Schrägstriche. Weitere Informationen zur Codierung, die für öffentliche oder private Schlüssel verwendet wird, finden Sie unter IETF RFC 7468. |

||||||||||||||||||||||

310191899 |

Apigee Apigee Hybrid |

OFFEN |

Zeitüberschreitungen beim Bereitstellen von API-Proxys und freigegebenen Abläufen

Bei den folgenden Endpunkten kann es zu Zeitüberschreitungen kommen, wenn sie mit einer hohen Anzahl an Abfragen pro Sekunde (QPS, Queries per Second) verwendet werden:

Um die Wahrscheinlichkeit von Zeitüberschreitungen zu verringern, empfehlen wir, bei der Verwendung dieser Endpunkte ein Ziel von 1 QPS festzulegen oder den Status einer Bereitstellung zu prüfen, bevor Sie eine weitere Bereitstellung versuchen. |

||||||||||||||||||||||

329304975 |

Apigee | BEHOBEN |

Maximal zulässige Anzahl von Basispfaden pro Umgebung

Apigee erzwingt vorübergehend ein Limit von 1.000 Basispfaden pro Umgebung, um potenzielle Fehler beim Bereitstellen von API-Proxy-Versionen zu vermeiden. Mit diesem Limit können Sie bis zu 1.000 API-Proxy-Überarbeitungen pro Umgebung bereitstellen, die jeweils einen einzelnen Basispfad enthalten. Wenn Ihre API-Proxys oder ‑Versionen mehr als einen Basispfad enthalten, darf die Gesamtzahl der Basispfade pro Umgebung 1.000 nicht überschreiten. |

||||||||||||||||||||||

333791378 |

hybrid 1.12.0 | OFFEN |

Funktionen für Cassandra-Back-up und -Wiederherstellung, die vom Helm-Migrationstool nicht unterstützt werden

Eine Anleitung zum Installieren eines Patches für die Problemumgehung finden Sie unter Fehlerbehebung. |

||||||||||||||||||||||

310384001 |

hybrid 1.11.0 | OFFEN |

Zertifikatsprüfungsfehler geben möglicherweise den Fehler 502 anstelle der Fehlerantwort 503 zurück, wenn Nutzer das Tag <Enforce>true</Enforce> im Zielblock <SSLInfo> für die Standardvalidierung von TLS-Zielendpunktzertifikaten hinzufügen.

|

||||||||||||||||||||||

289583112 |

Apigee | OFFEN |

OASValidation-Richtlinie funktioniert nicht mit globalen Sicherheitsanforderungen in OpenAPI-Spezifikationen

Wenn in der OASValidation-Richtlinie eine <OASResource> mit Sicherheitsanforderungen auf globaler Ebene angegeben ist, werden die Sicherheitsanforderungen nicht erzwungen. Problemumgehung: Damit die Durchsetzung gewährleistet ist, müssen alle Sicherheitsanforderungen in der OpenAPI-Spezifikation, die im |

||||||||||||||||||||||

205666368 |

Apigee hybrid 1.10.2 hybrid 1.10.3 |

BEHOBEN in Apigee 1-10-0-apigee-6 und Hybrid 1.10.3-hotfix.1 |

Apigee Hybrid validiert das Zielzertifikat nicht standardmäßig.

Weitere Informationen finden Sie unter TLS-Optionen in einem Zielendpunkt oder Zielserver festlegen. |

||||||||||||||||||||||

295929616 |

Hybrid 1.10.0 und höher | FIXED in Hybrid 1.10.3 |

Die Installation von Apigee Hybrid 1.10 unter OpenShift (OSE) kann aufgrund von Fehler aufgrund fehlenden Speichers fehlschlagen.

Die Installation oder Upgrade auf Apigee Hybrid 1.10.0 bis 1.10.2 kann bei OSE aufgrund von Speichermangel fehlschlagen. In Apigee Hybrid-Version 1.10.3 behoben. |

||||||||||||||||||||||

292118812 |

Hybrid 1.10.1 | BEHOBEN |

apigee-udca berücksichtigt unter Umständen die HTTP-Proxyeinstellungen nicht.

Wenn die Firewall den gesamten Traffic über einen Forward-Proxy erzwingt, wechselt |

||||||||||||||||||||||

292558790 |

Apigee hybrid 1.8.0 und höher |

OFFEN |

Die OASValidation-Richtlinie schlägt mit dem Fehler Unable to parse JSON fehl.

|

||||||||||||||||||||||

297012500 |

Apigee hybrid 1.8.0 und höher |

OFFEN |

Bereitstellungsprobleme mit OASValidation bei Verwendung der Zirkelreferenz.

Problemumgehung: Verwenden Sie eine OpenAPI-Spezifikation im YAML-Format ohne zirkuläre Verweise. |

||||||||||||||||||||||

289254725 |

Apigee Apigee 1-10-0-apigee-3 Hybrid 1.8.8 Hybrid 1.9.3 |

BEHOBEN in Apigee 1-10-0-apigee-5 BEHOBEN in Hybrid |

Proxy-Bereitstellungen, die die OASValidation-Richtlinie enthalten, können fehlschlagen.

Proxy-Bereitstellungen, die die OASValidation-Richtlinie enthalten, können in folgenden Fällen fehlschlagen:

|

||||||||||||||||||||||

284500460 |

Apigee Apigee 1-10-0-apigee-1 |

BEHOBEN |

Höhere Latenz für die Message Logging-Richtlinie bei Verwendung mit Cloud Logging.

Damit die Latenz beim Antworten an den Client nicht erhöht wird, sollte die Message Logging-Richtlinie an den PostClientFlow angehängt werden. Weitere Informationen zur Verwendung von Richtlinien in PostClientFlows finden Sie unter API-Proxys mit Abläufen steuern. |

||||||||||||||||||||||

282997216 |

Hybrid 1.8.0 und höher Hybrid 1.9.0 und höher |

OFFEN |

Im Cassandra Jolokia-Passwort nicht zulässige Sonderzeichen

Verwenden Sie für das Passwort von Cassandra Jolokia nur alphanumerische Zeichen. Die Verwendung von Sonderzeichen (einschließlich, aber nicht beschränkt auf "!", "@", "#", "$", "%", "^", "&" und "*") kann den Cassandra-Start fehlschlagen lassen. |

||||||||||||||||||||||

270371160 |

Hybrid 1.10.0 und höher | BEHOBEN | Das Apigee Ingress-Gateway unterstützt nur TLS 1.2 und höher-Protokoll/-Chiffren.

Das Apigee Ingress-Gateway unterstützt nur TLS1.2 und höher und keine früheren Versionen von TLS. |

||||||||||||||||||||||

269139342 |

Hybrid 1.7.0 und höher | BEHOBEN | apigeectl getOrg folgt nicht den HTTP_PROXY-Einstellungen in overrides.yaml

Die Validierung der Apigee-Organisation folgt nicht den in |

||||||||||||||||||||||

266452840 |

Apigee Hybrid 1.7.0 und höher Hybrid 1.8.0 und höher Hybrid 1.9.0 und höher |

BEHOBEN | Web-Sockets funktionieren nicht mit Anthos Service Mesh 1.15.3 in Apigee X und Apigee Hybrid

Unter bestimmten Umständen funktionieren Web-Sockets nicht für Apigee X und Apigee Hybrid, wenn Anthos Service Mesh |

||||||||||||||||||||||

287922301 |

Apigee | OFFEN | Ungenauigkeiten bei Monetarisierungsraten um Volumenband-Schwellenwerte herum

Aufgrund des aktuellen Designs können für Transaktionen, die in der Nähe eines Volumengrenzwerts erfolgen, ungenaue Monetarisierungsraten berechnet werden. Das führt dazu, dass zu viele Transaktionen zum Vorab-Schwellenwert berechnet werden. Das ist wahrscheinlicher, wenn viele Transaktionen für eine bestimmte Kombination aus Entwickler und Tarifmodell innerhalb von 30 Sekunden erfolgen. Das bedeutet, dass in Berichten zur Monetarisierung Gebühren mit sinkenden gestaffelten Raten zu hoch und Gebühren mit steigenden gestaffelten Raten zu niedrig angegeben werden. Dieses Problem tritt in Apigee X und Apigee Hybrid auf und es gibt keine bekannte Problemumgehung. Das Problem wird behoben und die Lösung wird in einer zukünftigen Version verfügbar sein. |

||||||||||||||||||||||

242213234 |

Apigee | BEHOBEN | Das API-Produkt kann mit dem Fehler „Keine Verbindungen verfügbar“ nicht geladen werden Dieser Fehler kann auftreten, wenn das Laden von API-Produkten versucht wird: Produkte wurden nicht geladen. Fehler: Keine Verbindungen von den Apigee Connect-Agenten.

Das Problem tritt auf, nachdem die VPC Service Controls im GCP-Projekt aktiviert und Problemumgehung: Erstellen Sie manuell eine Regel für ausgehenden Traffic, z. B.: -egressTo:

operations:

-serviceName: "iamcredentials.googleapis.com"

methodSelectors:

-method:

resources:

-projects/608305225983

egressFrom:

identityType: ANY_IDENTITY |

||||||||||||||||||||||

247540503 |

Hybrid 1.7.0 und höher Hybrid 1.8.0 und höher |

BEHOBEN | Eine Race-Bedingung mit Verschlüsselungsschlüssel-Suche kann zu Fehlern bei der KVM-Suche führen. Unter bestimmten Umständen kann bei einem sehr hohen Durchsatz eine Race-Bedingung mit Verschlüsselungsschlüssel-Suche zu Fehlern bei der KVM-Suche führen. |

||||||||||||||||||||||

258699204 |

Hybrid 1.8.0 und höher | BEHOBEN | Die standardmäßigen Speicheranforderungen und Limits für Pods von Messwerten haben sich in Version 1.8.x versehentlich geändert. Wenn Probleme mit den Pods „apigee-telemetry-app“ oder „Apigee-telemetry-proxy“ auftreten, ändern Sie die

Übernehmen Sie die Änderungen mit apigeectl apply --telemetry -f overrides.yaml |

||||||||||||||||||||||

260324159 |

Apigee 1-9-0-apigee-16 | BEHOBEN |

API-Proxy und freigegebene Ablaufbereitstellungen dauern bis zu 30 Minuten.

API-Proxys und freigegebene Abläufe können unter bestimmten Umständen etwa 20 bis 30 Minuten dauern, um auf der Laufzeitebene aufgrund eines „Socket geschlossen“-Fehlers im Synchronizer bereitzustellen. |

||||||||||||||||||||||

214447386 |

Alle | OFFEN |

In den Audit-Logs zum Datenzugriff der Apigee API wird die Meldung „config not modified“ (Konfiguration nicht geändert) als Error angezeigt.

Dies wird voraussichtlich jede Minute durchgeführt und hat keine Auswirkungen auf Ihre Abrechnungskosten. |

||||||||||||||||||||||

260772383 |

Hybrid 1.8.0 und höher | OFFEN |

Socket-Bindungsfehler auf der AKS-Plattform

Wenn Sie Hybrid auf AKS installieren, wird möglicherweise dieser Fehler angezeigt: ingressGateways: Siehe Hybridlaufzeit konfigurieren. Siehe auch Internen Load-Balancer mit AKS verwenden. |

||||||||||||||||||||||

241786534 |

Hybrid 1.8.0 und höher | BEHOBEN |

MART kann manchmal keine Verbindung zu FluentD herstellen.

Bei Verwendung der organisationsbezogenen UDCA kann MART manchmal keine Verbindung zu FluentD herstellen. Die UDCA auf Organisationsebene ist die Standardeinstellung in Apigee Hybrid Version 1.8.

Siehe |

||||||||||||||||||||||

| – | Hybrid 1.6.0 und höher | OFFEN | apigee-logger funktioniert nicht auf Anthos BareMetal mit CentOS oder RHEL.Nach der Migration von |

||||||||||||||||||||||

| 207762842 | Hybrid 1.5.0 und höher | BEHOBEN |

Logs, die nicht von apigee-logger an Cloud Logging gesendet wurden.

Aktuelle |

||||||||||||||||||||||

| 191291501, 191000617 | Apigee | BEHOBEN | Die E-Mail-Adresse einer Entwicklerentität kann in der Benutzeroberfläche nicht geändert werden. | ||||||||||||||||||||||

| 191002224 | Hybrid 1.5.0 und höher | BEHOBEN | Die Änderung einer E-Mail-Adresse schlägt fehl, wenn die PUT /organizations/{org_name}/developers/{developer_email} API verwendet wird. |

||||||||||||||||||||||

| 184555974 | Hybrid 1.5.0 und höher | BEHOBEN | Das apigee-logger-Fluentd kann keine Logs im OpenShift-Cluster parsen. | ||||||||||||||||||||||

| – | Archivbereitstellungen | OFFEN | Das Verwalten und Debuggen von Apigee-Archivbereitstellungen in der Benutzeroberfläche wird nicht unterstützt Folgendes ist in der Apigee-Benutzeroberfläche nicht möglich: Bereitstellungsstatus anzeigen und bestätigen, Archivbereitstellungen verwalten, wie unter API-Proxy bereitstellen beschrieben, und Fehlerbehebungs-UI verwenden, wie unterDebugging verwenden beschrieben. Als Problemumgehung können Sie gcloud oder die API zum Auflisten aller Archivbereitstellungen in einer Umgebung und die Debug API verwenden. |

||||||||||||||||||||||

| – | Archivbereitstellungen | OFFEN |

Das Rollback einer Archivbereitstellung wird nicht unterstützt

Das Rollback einer Archivbereitstellung wird derzeit nicht unterstützt. Wenn Sie eine Version einer Archivbereitstellung entfernen möchten, müssen Sie entweder eine frühere Version eines Archivs neu bereitstellen oder die Umgebung löschen. |

||||||||||||||||||||||

421402073 |

Apigee in VS Code | OFFEN | Die Google-Authentifizierung in Richtlinien wird in Apigee in Visual Studio Code (VS Code) nicht unterstützt. Die Google-Authentifizierung in ServiceCallout- und ExternalCallout-Richtlinien, wie unter Google-Authentifizierung verwenden beschrieben, wird in Apigee in VS Code nicht unterstützt. |

||||||||||||||||||||||

| 422757662 | Apigee 1-15-0-apigee-5 hybrid 1.15.0 |

BEHOBEN in Apigee 1-15-0-apigee-7 und Apigee 1-15-0-apigee-8 |

x-b3-Header nicht verfügbar, wenn DistributedTrace deaktiviert ist

In den Apigee-Versionen 1-15-0-apigee-5 und Hybrid 1.15.0 hat Apigee das Senden von |

||||||||||||||||||||||

| 146222881 | Hybrid 1.3.0 und höher | BEHOBEN |

Ungültiger HTTP-Header-Fehler

Fehler „Ungültiger HTTP-Header“: Beim Istio-Ingress werden alle eingehenden Zielantworten auf das HTTP2-Protokoll umgestellt. Da der Hybrid Message Processor nur HTTP1 unterstützt, wird beim Aufruf eines API-Proxys möglicherweise der folgende Fehler angezeigt:

Wenn dieser Fehler angezeigt wird, können Sie das Problem mit einer der folgenden Maßnahmen beheben:

|

||||||||||||||||||||||

420985360 |

Integriertes Portal | OFFEN |

SmartDocs

|

||||||||||||||||||||||

| – | Integriertes Portal | OFFEN |

Portal-Administrator

|

||||||||||||||||||||||

| – | Integriertes Portal | OFFEN |

Portalfunktionen

Die Suche wird in einer zukünftigen Version in das integrierte Portal eingebunden. |

||||||||||||||||||||||

| – | Integriertes Portal | OFFEN |

SAML-Identitätsanbieter

Die einmalige Abmeldung (SLO) mit dem SAML-Identitätsanbieter wird für benutzerdefinierte Domains nicht unterstützt. Wenn Sie eine benutzerdefinierte Domain mit einem SAML-Identitätsanbieter aktivieren möchten, lassen Sie das Feld „Abmelde-URL“ leer, wenn Sie die SAML-Einstellungen konfigurieren. |

||||||||||||||||||||||

| 191815997 | Hybrid 1.6.0 und höher | BEHOBEN | Wenn ein Hybridkunde einen Weiterleitungsproxy für den API-Proxy konfiguriert, funktionieren Google-Token nur, wenn es direkten Zugriff auf *.googleapis.com hat. |

||||||||||||||||||||||

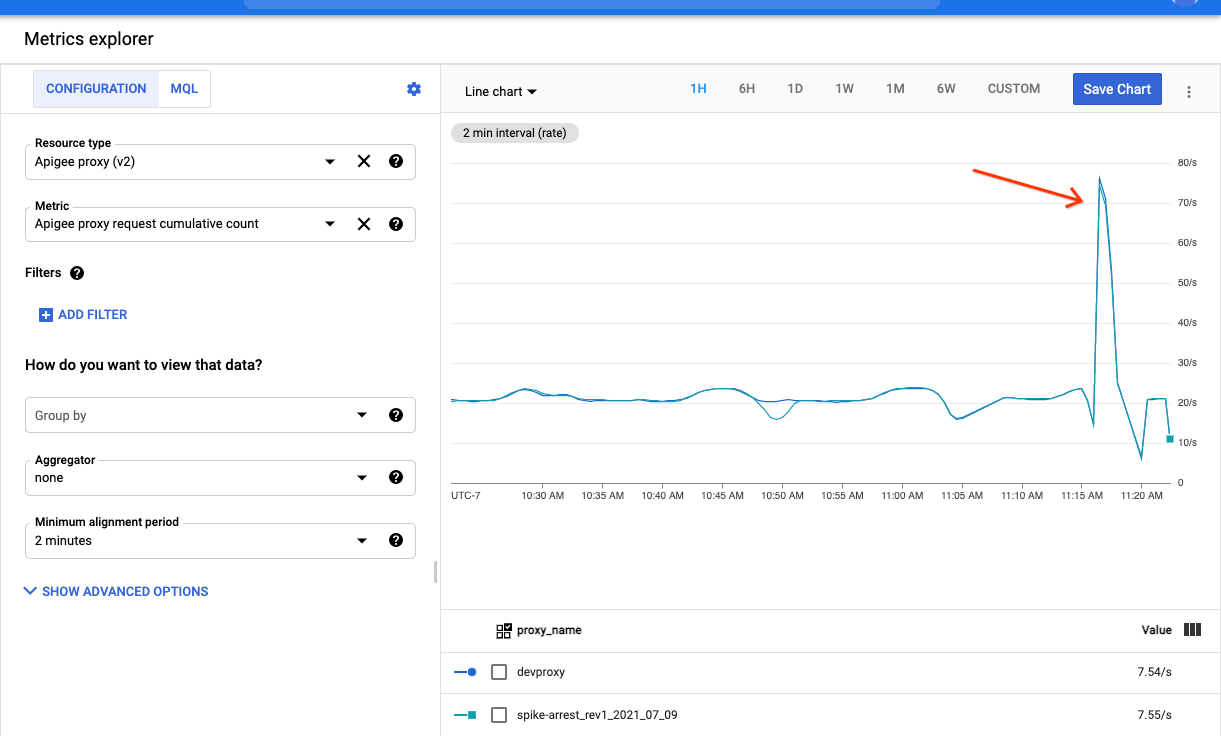

| – | Apigee | BEHOBEN in Apigee 1-12-0-apigee-2 und Hybrid 1.12.0 |

API-Monitoring und Cloud Monitoring haben ungewöhnliche Spitzen

Betroffene Messwerte:

Neue Messwerte Mit den neuen Messwerten können Sie dieses Problem vermeiden.

Informationen zu Apigee Hybrid finden Sie unter Übersicht zur Messwerterfassung und Messwerte ansehen. |

||||||||||||||||||||||

| 203778087 | Hybrid 1.5.3 und höher | OFFEN |

apigee-stackdriver-logging-agent wird derzeit als Root ausgeführt.

Problemumgehung: Deaktivieren Sie den Logging-Agent in Hybrid. |

||||||||||||||||||||||

| 205629443 | Apigee | BEHOBEN | Wenn ServiceCallout ausgelöst und vergessen wird (kein <Response>-Tag) kann eine Race-Bedingung auftreten, wenn eine andere Richtlinie danach auftritt.Problemumgehung: So behalten Sie das Risiko bei und vergessen Sie Ihr Verhalten:

|

||||||||||||||||||||||

| 207719377 | Apigee | FIXED in Apigee 1-11-0-apigee-1 | Wenn mehrere SpikeArrest-Richtlinien in einem Bundle vorhanden sind, treten 502-Fehler auf.Problemumgehung: Verwenden Sie nur eine SpikeArrest-Richtlinie im Proxy. |

||||||||||||||||||||||

| 209097822 | Apigee Hybrid 1.5.0 und höher Apigee |

BEHOBEN | Dynamische Aktualisierungen der Rate bei SpikeArrest werden möglicherweise nicht sofort berücksichtigt Für einen bestimmten Schlüssel kann es bei kontinuierlichem Traffic vorkommen, dass der Schlüssel nicht mit der aktualisierten Rate begrenzt wird. Wenn es fünf Minuten lang keinen Traffic für einen bestimmten Schlüssel gibt, wird die Rate angezeigt. Problemumgehung: Stellen Sie den Proxy mit einer neuen Referenzvariablen noch einmal bereit, wenn die Rate sofort wirksam werden soll. Oder verwenden Sie zwei bedingte Spike Arrests mit verschiedenen Ablaufvariablen, um die Rate anzupassen. |

||||||||||||||||||||||

| 221305498 | Apigee | OFFEN |

API Monitoring kann den Fehlercode „(nicht festgelegt)“ anzeigen.

API Monitoring von konfigurierbaren API-Proxys kann den Fehlercode „(nicht festgelegt)“ für Antworten mit einem Nicht-2xx-Status vom Ziel anzeigen. |

||||||||||||||||||||||

| 246774745 | Apigee | BEHOBEN |

Der Wert von io.timeout.millis wird nicht berücksichtigt, wenn er mit mehreren dynamischen Zielen verwendet wird.

Wenn ein Proxy zwei oder mehr |

||||||||||||||||||||||

| 245664917 | Hybrid 1.8.x | BEHOBEN |

Apigee-Hybrid-Upgrade-Fehler kann ignoriert werden

Während des Upgrades auf Apigee hybrid 1.8.x und nach der Ausführung von |

||||||||||||||||||||||

| 300660653 | Apigee | BEHOBEN |

Beim Bereitstellen von Proxys mit demselben Pfad in mehreren Umgebungen, die derselben Instanz und Umgebungsgruppe zugeordnet sind, sollte ein Fehler zurückgegeben werden, was aber nicht der Fall ist.

Die Bereitstellung von Proxys mit demselben Pfad in mehreren Umgebungen, die derselben Instanz und Umgebungsgruppe zugeordnet sind, ist nicht zulässig. Sie sollte eine Warnmeldung zu einem Basispfadkonflikt zurückgeben. Stattdessen wird kein Fehler angezeigt und die Deployments scheinen erfolgreich zu sein. |

||||||||||||||||||||||

| 301458133 | Apigee | BEHOBEN |

Bei einigen Versuchen, einen Proxy bereitzustellen, wird ein Fehler zurückgegeben, dass die Überarbeitung unveränderlich ist

Wenn Sie versuchen, einen zuvor bereitgestellten Proxy zu speichern, schlägt die Bereitstellung möglicherweise mit der Fehlermeldung fehl, die dass die Überarbeitung unveränderlich ist. |

||||||||||||||||||||||

| 301845257 | Apigee | BEHOBEN | Der Versuch, mehr als 800 Proxys in einer Umgebungsgruppe bereitzustellen, schlägt mit einer Fehlermeldung fehl. Die Grenze, bei der ein Fehler zurückgegeben wird, liegt unter 800, wenn die Basispfade länger als 15 Zeichen sind. | ||||||||||||||||||||||

| 315820718 | Apigee | BEHOBEN |

Bei gRPC-Proxyanfragen werden gRPC-Trailern aus der Antwort entfernt.

Wenn ein Aufruf an einen gRPC-Zielserver erfolgt, wird nur der Trailer „grpc-status“ zurückgegeben. Alle anderen Trailer werden aus der Antwort entfernt. |

||||||||||||||||||||||

| 341157011 | Apigee | BEHOBEN |

Mit Gemini Code Assist in Cloud Code generierte Spezifikationen, die auch Nicht-ASCII-UTF-8-Zeichen enthalten, werden beim Hochladen in den API-Hub nicht richtig geparst. Daher werden Vorgänge, Definitionen und andere Metadaten nicht korrekt extrahiert. |

||||||||||||||||||||||

| 338285095 | Apigee | BEHOBEN |

Apps, die einer AppGroup zugeordnet sind, werden nicht in der App-Liste in der Apigee-Benutzeroberfläche angezeigt. Daher können Nutzer in der Console nicht auf die Seite „App-Details“ der App zugreifen. Die Suche in der Console mit einem teilweisen App-Namen oder API-Schlüssel wird erst unterstützt, wenn dieses Problem behoben ist. Apigee Hybrid-Organisationen sind von diesem Problem nicht betroffen, da sie die klassische Benutzeroberfläche verwenden, um die App-Details aufzurufen. Teilweise Problemumgehung: Eine Liste aller Apps ist über die APIs verfügbar. Weitere Informationen finden Sie unter organizations.apps.list. |

||||||||||||||||||||||

| 355714868 | Monetarisierung Apigee Hybrid |

FIXED in Hybrid 1.14.3, Hybrid 1.15.1 und Hybrid 1.16.0 |

Daten zu wiederkehrenden, Einrichtungs- und Aufladegebühren werden für hybride Organisationen weder erfasst noch in Rechnung gestellt Bei hybriden Organisationen mit Monetarisierung werden die Daten zu wiederkehrenden (RECURRING_FEE), Einrichtungs- (SETUP_FEE) und Aufladegebühren (TOPUP_FEE) weder erfasst noch für die nachträgliche Abrechnung in Rechnung gestellt. Bei der Abrechnung mit Vorauszahlung wird der Betrag für diese Gebühren vom Guthaben abgezogen, aber nicht ausgewiesen. |

||||||||||||||||||||||

| 438850078 | Apigee | OFFEN |

In der OASValidation-Richtlinie tritt eine Endlosschleife auf, wenn eine Backend-Antwort einen Diskriminatortyp enthält, der mit dem übergeordneten Schema identisch ist. Dieses Problem kann zu einem |

||||||||||||||||||||||

| 449012244 | Apigee | OFFEN |

Verwenden Sie separate Zielendpunktdefinitionen für SSE-Ziele (Server-Sent Events). Wenn Sie SSE- und Nicht-SSE-Zielendpunkte kombinieren, kann dies zu inkonsistentem Verhalten führen, z. B. zu leeren |

||||||||||||||||||||||

| 445936920 | Apigee 1-16-0-apigee-2 und höher | OFFEN |

Bisher nicht erkannte Probleme mit der DNS-Konfiguration können jetzt DNS-Fehler verursachen. In Apigee wurde die automatische DNS-Fallback-Funktion entfernt, die in 1-16-0-apigee-2 enthalten war. Durch diese Entfernung wird die Plattform anfälliger für DNS-Fehlkonfigurationen, was nun zu DNS-Fehlern führen kann. Suchen Sie in den Laufzeitlogs nach DNS-Auflösungsfehlern, um ähnliche Fehler zu finden. |

||||||||||||||||||||||

| 383372330 | Apigee Emulator-Versionen 1.13.0 bis einschließlich 1.15.0 | BEHOBEN in Apigee Emulator-Versionen 1.15.1 und höher |

Alle Proxy-Bereitstellungen schlagen lokal mit Fehlermeldungen fehl, die 06/13/2025 6:45 PM EMULATOR INFO Deploying environment testenv, to Container apigee-1.14.2 (1.14.2) 06/13/2025 6:45 PM EMULATOR ERROR Error parsing deployment report as JSON 06/13/2025 6:45 PM EMULATOR ERROR null 06/13/2025 6:45 PM EMULATOR ERROR Environment testenv deployment, to Container apigee-1.14.2 (1.14.2) failed with Error: 500 06/13/2025 6:45 PM EMULATOR ERROR Deploy to Container apigee-1.14.2 (1.14.2), failed with Error: Environment testenv deployment, to Container apigee-1.14.2 (1.14.2) failed with Error: 500 |