Questa pagina si applica ad Apigee e Apigee hybrid.

Visualizza la documentazione di

Apigee Edge.

![]()

Seleziona una o più delle seguenti opzioni per filtrare questa pagina:

Questa sezione elenca i problemi noti per i componenti Apigee. Per un elenco di bug, nuove funzionalità e altre informazioni sulla release, consulta le note di rilascio.

| ID problema | Paesi interessati | Stato | Descrizione | ||||||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| N/D | ibrido 1.16.0 | APRI |

Deployment del proxy non completato a causa di autorizzazioni RBAC mancanti in Hybrid v1.16.0.

Esiste un problema noto nella versione 1.16.0 in cui i cluster ibridi potrebbero non segnalare lo stato di deployment dei proxy. Ciò è dovuto a un'autorizzazione mancante nel ruolo apigee-manager-role. Soluzione alternativa:aggiungi l'autorizzazione al modello di grafico Helm

|

||||||||||||||||||||||

| 418274570 | ibrido 1.16.0 | RISOLTO |

La pagina delle note di rilascio ibride non è stata aggiornata con le informazioni relative alla correzione rapida 1.16.0.1.

La pagina delle note di rilascio di hybrid non mostra le informazioni sull'aggiornamento 1.16.0-hotfix.1. Per i dettagli dell'aggiornamento, consulta le note di rilascio di Apigee hybrid v1.16.0-hotfix.1. |

||||||||||||||||||||||

| 484366184 | ibrido 1.14.x, ibrido 1.15.x | CORRETTO in hybrid 1.16.0 |

Le versioni 1.14 e 1.15 di Apigee Hybrid riscontrano un ciclo di arresti anomali in

apigee-ingressgateway-manager quando

viene utilizzata l'API Gateway di Kubernetes v1.4.0 o versioni successive.

Apigee Hybrid 1.16 non è interessato da questo problema. Soluzione alternativa: se devi utilizzare l'API Gateway di Kubernetes con Apigee Hybrid versioni 1.14 o 1.15, installa la versione v1.3.x dell'API Gateway. Ad esempio: kubectl apply -f https://github.com/kubernetes-sigs/gateway-api/releases/download/v1.3.0/standard-install.yaml Vedi anche: |

||||||||||||||||||||||

| 480997525 | Apigee 1-17-0-apigee-1 | CORRETTO in Apigee 1-17-0-apigee-2 |

Le chiamate proxy non riescono a causa dell'errore

The URI contain illegal characters dopo l'upgrade

di Netty.

Nella versione 1-17-0-apigee-1 di Apigee, un upgrade di Netty alla versione 4.1.129.Final

ha introdotto una regressione. Ciò può causare errori nelle chiamate proxy API con

un codice di stato |

||||||||||||||||||||||

| 465834046 | hybrid 1.14.3, hybrid 1.15.1 e hybrid 1.16.0 e versioni successive per gli upgrade | CORRETTO in hybrid 1.14.3, hybrid 1.15.1 e hybrid 1.16.0 per le nuove installazioni |

Le versioni 1.18 e successive di cert-manager hanno modificato il valore predefinito per la norma di rotazione della chiave privata da Never a Always. Se la chiave privata per apigee-ca viene ruotata, il traffico ne risentirà

Le versioni più recenti di cert-manager (v1.18+) ora ruotano automaticamente le chiavi private. Quando questa chiave viene ruotata per il certificato apigee-ca, si verifica un'interruzione. Soluzione alternativa:per evitare questo problema, puoi scegliere una delle seguenti opzioni:

Vedi: |

||||||||||||||||||||||

| 458417250 | Apigee 1-16-0-apigee-4 | FIXED in Apigee 1-16-0-apigee-6 |

Il processore di messaggi restituisce l'errore 500 con "Duplicate Header "authorization"".

Quando in una richiesta sono presenti più intestazioni di autorizzazione, il gateway in entrata Apigee

non le concatena in un'unica intestazione. Di conseguenza, il processore di messaggi restituisce un errore Soluzione alternativa:se nella richiesta sono presenti più intestazioni di autorizzazione, concatenale in un'unica intestazione. Ad esempio: curl -s https://my-hostname.net/mocktarget/echo \

-H 'authorization: a, b' |

||||||||||||||||||||||

| 462685598 | UI | APRI |

Al momento, la UI di Apigee non offre l'opzione per il provisioning delle organizzazioni Apigee con un Google-owned and Google-managed encryption key. L'interfaccia utente Apigee non offre la possibilità di selezionare un Google-owned and Google-managed encryption key durante il provisioning delle organizzazioni di abbonamento. Soluzione alternativa: utilizza le API Apigee per creare organizzazioni basate su abbonamento con un Google-owned and Google-managed encryption key.

Come indicato nella

documentazione dell'API Apigee, durante la creazione dell'organizzazione Apigee, puoi

creare l'organizzazione utilizzando un Google-owned and Google-managed encryption key senza

fornire valori per i campi |

||||||||||||||||||||||

| 460431753 | Apigee, Apigee hybrid | APRI |

Le policy di Apigee Model Armor non sono supportate con i WebSocket.

Le policy Apigee Model Armor, tra cui SanitizeUserPrompt e SanitizeModelResponse, al momento non funzionano come previsto se utilizzate nei proxy API che gestiscono le connessioni WebSocket. Per maggiori informazioni sulla configurazione di WebSocket, consulta WebSockets con Apigee. |

||||||||||||||||||||||

| 433759657 | Apigee | CORRETTO nella versione 1-16-0-apigee-3 o successive |

Dopo l'upgrade alla versione 1-16-0-apigee-3, alcune organizzazioni Apigee potrebbero riscontrare errori {"fault":{"faultstring":"Failed to execute JavaCallout. org/apache/commons/lang/StringUtils","detail":{"errorcode":"steps.javacallout.ExecutionError"}}} Questo errore si verifica quando un criterio Java Callout dipende in modo errato da librerie destinate all'uso interno di Apigee anziché fornire le proprie dipendenze. Azione richiesta:per evitare questo problema, gli sviluppatori devono assicurarsi che tutti i callout Java siano autonomi e utilizzino le proprie librerie dedicate, evitando qualsiasi dipendenza dal classpath interno di Apigee. Nel proxy API che utilizza la libreria JAR Apache Commons, importa il file JAR Apache Commons da includere come risorsa per il proxy. Per saperne di più, consulta le linee guida per le risorse Java. |

||||||||||||||||||||||

| 451841788 | ibrido 1.14.3 e ibrido 1.15.1 | RISOLTO |

Apigee hybrid richiede la proprietà mintTaskScheduler.serviceAccountPath anche quando la monetizzazione non è attivata.

L'upgrade del grafico Error: UPGRADE FAILED: execution error at (apigee-org/templates/mint-task-scheduler-gsa-secret.yaml:12:63): mintTaskScheduler.serviceAccountPath is required!

Soluzione: rimuovi i file Se vuoi, puoi spostare i file in una posizione separata al di fuori della directory del grafico Helm. In alternativa, puoi scaricarli di nuovo se vuoi abilitare la monetizzazione in futuro, seguendo le istruzioni riportate nel passaggio 2: scarica i grafici Helm di Apigee. Ad esempio, dalla directory

|

||||||||||||||||||||||

| 451375397 | ibrido 1.14.3 | CORRETTO in hybrid 1.15.1 |

Lo script Error response from daemon: No such image: gcr.io/apigee-release/hybrid/apigee-stackdriver-logging-agent:latest

Soluzione alternativa: modifica lo script

docker tag "${source}/$i" "${dest}/$i:${TAG}"

A:

docker tag "${source}/$i:${TAG}" "${dest}/$i:${TAG}"

|

||||||||||||||||||||||

| 405936071 | ibrido 1.15.0 | CORRETTO in hybrid 1.15.1 |

Quando

Soluzione: applica la patch

|

||||||||||||||||||||||

| 419856132 | ibrido 1.14.2 e versioni successive | CORRETTO in hybrid 1.14.3 e hybrid 1.15.0 |

Se gateway.networking.k8s.io/v1 è installato nel tuo cluster,l'upgrade diapigee-ingressgateway-manager potrebbe non riuscire.

Per una soluzione alternativa, segui i passaggi descritti in Problema noto 416634326. |

||||||||||||||||||||||

| 378686709 | Apigee Apigee hybrid |

CORRETTO in Apigee (è necessaria una chiamata di assistenza) CORRETTO in hybrid 1.14.3 e hybrid 1.15.1 (procedura richiesta) |

L'utilizzo di caratteri jolly ( Proxy-1: /a/v1/b Proxy-2: /a/*/c In questo caso, le chiamate al percorso di base esplicito verranno risolte correttamente, ma le chiamate a Corretto:questo problema è stato risolto in Apigee e in hybrid 1.14.3 e versioni successive. Tuttavia, la correzione non è abilitata per impostazione predefinita. Se vuoi attivare l'utilizzo di caratteri jolly nei percorsi di base:

Procedura:per attivare l'utilizzo di caratteri jolly (

|

||||||||||||||||||||||

| 382565315 | ibrido 1.13.0, ibrido 1.13.1, ibrido 1.13.2, ibrido 1.14.0 |

CORRETTO nelle versioni ibride 1.13.3 e 1.14.1 |

L'utilizzo di LogTimer in SecurityPolicy può causare una perdita di memoria. In alcune circostanze, i thread del logger di Apigee Hybrid potrebbero consumare tutta la memoria disponibile. Ad esempio, voci di log frequenti che documentano errori di autorizzazione associati a Javacallout potrebbero causare un errore di memoria insufficiente. |

||||||||||||||||||||||

| 421190799 | Apigee | CORRETTO in Apigee 1-15-0-apigee-7 |

Il processore di estensioni Apigee non supporta l'elaborazione di più di 100 KB di dati nell'ambito degli eventi del corpo della richiesta e della risposta. |

||||||||||||||||||||||

| 432315283 | Apigee | APRI |

Quando aggiorni un keystore o un truststore senza crearne uno nuovo, gli aggiornamenti del runtime potrebbero non riuscire e causare il seguente errore intermittente: {"fault":{"faultstring":"SSL Handshake failed sun.security.provider.certpath.SunCertPathBuilderException: unable to find valid certification path to requested target","detail":{"errorcode":"messaging.adaptors.http.flow.SslHandshakeFailed"}}}L'errore è intermittente perché l'aggiornamento del keystore o del truststore potrebbe non riuscire su un pod di runtime, ma riuscire su altri pod. Per evitare questo problema, aggiorna il keystore o il truststore creando un nuovo keystore o truststore. Riassegna il riferimento al nuovo keystore o truststore, come descritto in Quando un certificato scade. |

||||||||||||||||||||||

| 412740465 | ibrido 1.14.0 e versioni successive | CORRETTO nelle versioni ibride 1.14.3 e 1.15.1 |

A partire dalla versione 1.14.0 di Apigee Hybrid, è stata rimossa l'aggiunta automatica delle intestazioni di traccia Zipkin ( |

||||||||||||||||||||||

N/D |

Apigee hybrid | APRI |

La configurazione dell'inoltro del proxy non API utilizzando httpProxy senza impostare anche envs.httpProxy non applicherà la configurazione del proxy alle chiamate esterne di Apigee Runtime a servizi come Pub/Sub o altre API Google Cloud.

Se specifichi solo |

||||||||||||||||||||||

| 416634326 | ibrido 1.14.2 e versioni successive | CORRETTO nelle versioni ibride 1.14.3 e 1.15.1 |

La presenza di definizioni di risorse personalizzate (CRD)

Durante l'upgrade di Apigee Hybrid dalle versioni precedenti alla 1.14.2 o successive, la presenza di CRD

Soluzione alternativa: i CRD

Dopo ogni opzione precedente, dovrai riavviare i pod Elimina CRD

Aggiorna clusterrole

Dopo aver completato le opzioni precedenti, dovrai riavviare i pod

|

||||||||||||||||||||||

| 414499328 | ibrido 1.14.1 | CORRETTO in hybrid 1.14.3 e hybrid 1.15.0 |

Questo problema è stato riscontrato nelle installazioni di OpenShift.

Soluzione alternativa:modifica il modello di grafico

|

||||||||||||||||||||||

| 402739748 | Apigee | APRI |

I prodotti API sono limitati a 50 percorsi. Se aggiungi altri percorsi,

viene visualizzato un messaggio di errore:

Soluzione alternativa:utilizza i pattern jolly per combinare i percorsi delle risorse e le operazioni come descritto in Configurazione dei percorsi delle risorse. Soluzione alternativa:crea più prodotti API. Questa soluzione alternativa è stata verificata ed è fattibile per chi aggiunge molti proxy API a un prodotto API. L'app associata ai tuoi prodotti API dovrà essere aggiornata per includere quella nuova, ma è stato dimostrato che le credenziali e i dettagli della richiesta lato client non devono essere modificati. |

||||||||||||||||||||||

| 291294211 | Apigee | APRI |

Errore durante l'utilizzo delle API Custom Reports e Stats durante la selezione per tipo di tariffa per le installazioni che utilizzano la monetizzazione. Soluzione alternativa:recupera tutti i tipi di commissione sul lato client prima di filtrare. |

||||||||||||||||||||||

| 391140293 | Apigee Apigee hybrid |

RISOLTO |

Lo scaling dei pod di ingresso Istio può causare un errore Lo scaling dei pod di ingresso Istio può occasionalmente causare un errore Soluzione alternativa: scala manualmente i pod di ingresso Istio. |

||||||||||||||||||||||

| 368155212 | ibrido 1.14.0 ibrido 1.14.1 |

CORRETTO nella versione ibrida 1.14.2 |

ESS e non-ESS La rotazione delle credenziali Cassandra non funziona nelle organizzazioni con limiti proxy avanzati. Il traffico di runtime non è interessato. |

||||||||||||||||||||||

| 401624396 | ibrido 1.13.x ibrido 1.14.x |

APRI |

Il job di ripristino di Apigee non riesce a ripristinare i backup di GCP o HYBRID

dei provider cloud eseguiti da una configurazione multiregionale. Questo problema non influisce sul ripristino di

CSI.

I backup eseguiti dalla configurazione multiregionale utilizzando i provider di servizi cloud |

||||||||||||||||||||||

| 401746333 | Apigee hybrid 1.12.4 hybrid 1.13.3 hybrid 1.14.1 |

RISOLTO |

La libreria Nimbus JOSE + JWT potrebbe causare

un Se hai un'organizzazione abilitata per Apigee Hybrid con un criterio JavaCallout che utilizza la libreria Nimbus JOSE + JWT, non eseguire l'upgrade a hybrid 1.12.4, hybrid 1.13.3, hybrid 1.14.1. |

||||||||||||||||||||||

| 397693324 | ibrido 1.14.0 ibrido 1.14.1 |

CORRETTO nella versione ibrida 1.14.2 |

ESS e non ESS La rotazione delle credenziali Cassandra multiregionale non andrà a buon fine in tutte le regioni, tranne la prima. Il traffico di runtime non è interessato. Segui la soluzione alternativa fornita per risolvere il problema. |

||||||||||||||||||||||

| 391861216 | ibrido 1.13.x ibrido 1.14.x |

CORRETTO nelle versioni ibride 1.13.3 e 1.14.1 |

Il riavvio dei pod Cassandra su un cluster ibrido ripristinato utilizzando i provider GCP o HYBRID Cloud

causerà l'arresto anomalo dei pod. Questo problema non influisce sul ripristino di

CSI.

I pod Cassandra verranno riavviati dopo l'applicazione delle modifiche agli override di Cassandra, ad esempio

quando viene riattivato il backup, il che attiverà questo problema. I log di un pod Cassandra

nello stato CrashLoopBackoff mostreranno il seguente errore:

Segui la soluzione alternativa fornita per risolvere il problema. |

||||||||||||||||||||||

| 388608440 | ibrido 1.11.x ibrido 1.12.x |

CORRETTO nella versione ibrida 1.12.4 e successive |

Il job di backup di Apigee non pulisce gli snapshot intermedi di Cassandra.

In alcuni rari casi, il job di backup di Apigee non pulisce gli snapshot intermedi di Cassandra

che crea durante l'esecuzione dei backup utilizzando i provider di servizi cloud |

||||||||||||||||||||||

| 392135466 | ibrido 1.14.0 | APRI | Il concatenamento dei proxy con mTLS non è supportato quando si utilizzano i limiti proxy avanzati per ambiente | ||||||||||||||||||||||

| 383334511 | Apigee | APRI |

Voce KVM creata con nome imprevisto

Quando viene utilizzata una norma KeyValueMapOperations con ambito |

||||||||||||||||||||||

384937220 |

ibrido 1.14.0 | RISOLTO |

La creazione della release Helm potrebbe non riuscire quando sono presenti più host virtuali.

Quando sono presenti più host virtuali, la creazione della release Helm potrebbe non riuscire a causa di nomi

kubectl annotate ar apigee-ingressgateway-internal-chaining-PROJECT_ID_SUFFIX -n APIGEE_NAMESPACE meta.helm.sh/release-name=NEW_ENV_GROUP_NAME --overwrite

dove:

|

||||||||||||||||||||||

N/D |

Apigee hybrid | APRI |

Un account di servizio non valido può inviare l'API UpdateControlPlaneAccess in un ciclo di nuovi tentativi.

Se un utente fornisce un account di servizio non valido all'API UpdateControlPlaneAccess, l'operazione entra in un ciclo di tentativi che blocca effettivamente l'organizzazione dall'invocazione dell'API fino al timeout dell'operazione. |

||||||||||||||||||||||

| 373722434 | ibrido 1.13.x | CORRETTO a partire da hybrid 1.13.2 e versioni successive |

Il job di backup di Apigee non può essere caricato nei bucket Cloud Storage con policy di conservazione.

Quando utilizzi il fornitore di servizi cloud Soluzione alternativa: disattiva i criteri di conservazione nel bucket Cloud Storage. |

||||||||||||||||||||||

341099433 |

Apigee hybrid | APRI |

Il componente apigee-logger non supporta la federazione delle identità per i workload.

|

||||||||||||||||||||||

N/D |

Apigee hybrid | APRI | Distributed Trace in Apigee hybrid non è supportato per le organizzazioni che utilizzano la residenza dei dati. | ||||||||||||||||||||||

N/D |

Apigee | APRI | Apigee non supporta la ri-crittografia delle chiavi, il che significa che anche dopo la rotazione, verrà comunque utilizzata la vecchia versione della chiave e non potrai modificare la chiave CMEK dopo la creazione dell'organizzazione. | ||||||||||||||||||||||

270574696 |

Apigee | RISOLTO | Apigee non supporta Cloud External Key Manager. | ||||||||||||||||||||||

268104619 |

Apigee Apigee hybrid |

APRI | Nella policy OASValidation, quando specifichi un tipo di array nell'intestazione, il MP genererà un errore, anche se l'input è valido. | ||||||||||||||||||||||

364872027 |

Apigee Apigee hybrid |

RISOLTO |

Errore di analisi PEM nelle policy JWT/JWS a causa del formato non standard

Per Apigee e Apigee Hybrid versioni 1.13 e successive, eventuali deviazioni nel formato PEM richiesto delle chiavi

utilizzate nei criteri JWS o JWT di Apigee

potrebbero causare un errore di analisi. Ad esempio, inserire

un carattere diverso da un carattere di nuova riga ( Per evitare questo errore, assicurati che nessun carattere diverso da un carattere di nuova riga, ad esempio spazi o barre finali, preceda immediatamente il limite post-incapsulamento. Per saperne di più sulla codifica utilizzata per le chiavi pubbliche o private, consulta IETF RFC 7468. |

||||||||||||||||||||||

310191899 |

Apigee Apigee hybrid |

APRI |

Timeout durante il deployment di proxy API e flussi condivisi

I seguenti endpoint potrebbero subire timeout se utilizzati con un volume elevato di query al secondo (QPS):

Per ridurre la probabilità di timeout, ti consigliamo di impostare un target di 1 QPS quando utilizzi questi endpoint o di controllare lo stato di un deployment prima di tentare un altro deployment. |

||||||||||||||||||||||

329304975 |

Apigee | RISOLTO |

Limite al numero di percorsi di base per ambiente

Apigee sta applicando un limite temporaneo di 1000 basepath per ambiente per evitare potenziali errori durante il deployment delle revisioni del proxy API. Durante questo limite, puoi eseguire il deployment di un massimo di 1000 revisioni del proxy API (ognuna contenente un singolo percorso di base) per ambiente. Se i proxy API o le revisioni contengono più di un percorso di base, il numero totale di percorsi di base per ambiente non deve superare 1000. |

||||||||||||||||||||||

333791378 |

ibrido 1.12.0 | APRI |

Funzionalità di backup e ripristino di Cassandra non supportate dallo strumento di migrazione Helm

Per i passaggi necessari per installare una patch per la soluzione alternativa, consulta Risoluzione dei problemi. |

||||||||||||||||||||||

310384001 |

ibrido 1.11.0 | APRI |

Gli errori di convalida dei certificati potrebbero restituire un errore 502 anziché 503 quando gli utenti

aggiungono il tag <Enforce>true</Enforce> nel blocco

<SSLInfo> per la convalida predefinita dei certificati

dell'endpoint di destinazione TLS.

|

||||||||||||||||||||||

289583112 |

Apigee | APRI |

Il criterio OASValidation non funziona con i requisiti di sicurezza globali nelle specifiche OpenAPI

Se il criterio OASValidation specifica un <OASResource> con requisiti di sicurezza impostati a livello globale, i requisiti di sicurezza non vengono applicati. Soluzione alternativa: per garantire l'applicazione, tutti i requisiti di sicurezza devono essere impostati a livello di operazione

nella specifica OpenAPI passata nell'elemento |

||||||||||||||||||||||

205666368 |

Apigee hybrid 1.10.2 hybrid 1.10.3 |

CORRETTO in Apigee 1-10-0-apigee-6 e Hybrid 1.10.3-hotfix.1 |

Apigee hybrid non convalida il certificato di destinazione per impostazione predefinita. | ||||||||||||||||||||||

295929616 |

ibrido 1.10.0 e versioni successive | CORRETTO in hybrid 1.10.3 |

L'installazione di Apigee Hybrid 1.10 su OpenShift (OSE) può non riuscire a causa di errori di memoria insufficiente.

L'installazione o l'upgrade ad Apigee hybrid 1.10.0-1.10.2 potrebbe non riuscire su OSE a causa di problemi di esaurimento della memoria. Corretto nella versione 1.10.3 di Apigee hybrid. |

||||||||||||||||||||||

292118812 |

ibrido 1.10.1 | RISOLTO |

apigee-udca potrebbe non rispettare le impostazioni del proxy HTTP.

Se il firewall forza tutto il traffico attraverso un proxy di inoltro, |

||||||||||||||||||||||

292558790 |

Apigee hybrid 1.8.0 e versioni successive |

APRI |

Il criterio OASValidation non riesce e restituisce l'errore Unable to parse JSON.

|

||||||||||||||||||||||

297012500 |

Apigee hybrid 1.8.0 e versioni successive |

APRI |

Problemi di deployment con la convalida OAS durante l'utilizzo di un riferimento circolare.

Soluzione alternativa: utilizza un file YAML di specifica OpenAPI senza riferimenti circolari. |

||||||||||||||||||||||

289254725 |

Apigee Apigee 1-10-0-apigee-3 hybrid 1.8.8 hybrid 1.9.3 |

CORRETTO in Apigee 1-10-0-apigee-5 CORRETTO in hybrid |

I deployment proxy che includono il criterio OASValidation potrebbero non riuscire.

I deployment proxy che includono il criterio OASValidation potrebbero non riuscire se:

|

||||||||||||||||||||||

284500460 |

Apigee Apigee 1-10-0-apigee-1 |

RISOLTO |

Aumento della latenza per i criteri di registrazione dei messaggi se utilizzati con Cloud Logging.

Per evitare di aumentare la latenza nelle risposte al client, la norma di registrazione dei messaggi deve essere allegata a PostClientFlow. Per saperne di più sull'utilizzo dei criteri in PostClientFlows, consulta Controllo dei proxy API con i flussi. |

||||||||||||||||||||||

282997216 |

ibrido 1.8.0 e versioni successive ibrido 1.9.0 e versioni successive |

APRI |

Caratteri speciali non consentiti nella password di Cassandra Jolokia

Utilizza solo caratteri alfanumerici per la password di Cassandra Jolokia. L'utilizzo di caratteri speciali (inclusi, a titolo esemplificativo, "!", "@", "#", "$", "%", "^", "&" e "*") può causare l'avvio di Cassandra non riuscito. |

||||||||||||||||||||||

270371160 |

ibrido 1.9.0 e versioni successive | RISOLTO | Il gateway Apigee Ingress supporta solo protocolli/cifre TLS1.2+

Apigee Ingress gateway supporta solo TLS1.2+ e non le versioni precedenti di TLS. |

||||||||||||||||||||||

269139342 |

ibrido 1.7.0 e versioni successive | RISOLTO | apigeectl getOrg non segue le impostazioni di

HTTP_PROXY in overrides.yaml

La convalida dell'organizzazione Apigee non segue le regole del proxy di inoltro HTTP

impostate in |

||||||||||||||||||||||

266452840 |

Apigee hybrid 1.7.0 e versioni successive hybrid 1.8.0 e versioni successive hybrid 1.9.0 e versioni successive |

RISOLTO | I websocket non funzionano con Anthos Service Mesh 1.15.3 in Apigee X e Apigee Hybrid

In determinate circostanze, i websocket non funzionano per

Apigee X e Apigee Hybrid quando si utilizza Anthos Service Mesh

|

||||||||||||||||||||||

287922301 |

Apigee | APRI | Imprecisioni nei tassi di monetizzazione intorno alle soglie delle fasce di volume

A causa del design attuale, potrebbero essere valutate tariffe di monetizzazione imprecise per le transazioni che si verificano in prossimità di una soglia di banda di volume. Ciò si manifesta con un numero eccessivo di transazioni valutate alla tariffa precedente alla soglia ed è più probabile che si verifichi quando molte transazioni per una determinata combinazione di sviluppatore e piano tariffario si verificano in un intervallo di 30 secondi. Ciò significa che i report sulla monetizzazione sovrastimeranno gli addebiti con tassi a bande decrescenti e sottostimeranno gli addebiti con tassi a bande crescenti. Questo problema si verifica in Apigee X e Apigee Hybrid e non è nota alcuna soluzione alternativa. La risoluzione è iniziata e sarà disponibile in una release futura. |

||||||||||||||||||||||

242213234 |

Apigee | RISOLTO |

Il prodotto API non viene caricato e viene visualizzato l'errore "Nessuna connessione disponibile"

Questo errore potrebbe essere restituito quando si tenta di caricare i prodotti API: "I prodotti non sono stati caricati correttamente. Errore: nessuna connessione disponibile dagli agenti Apigee Connect."

Il problema si verifica

dopo aver attivato il controllo di servizio VPC nel progetto Google Cloud e aver aggiunto

Soluzione: crea manualmente una regola in uscita, ad esempio la seguente: -egressTo:

operations:

-serviceName: "iamcredentials.googleapis.com"

methodSelectors:

-method:

resources:

-projects/608305225983

egressFrom:

identityType: ANY_IDENTITY |

||||||||||||||||||||||

247540503 |

ibrido 1.7.0 e versioni successive ibrido 1.8.0 e versioni successive |

RISOLTO |

Una race condition con la ricerca della chiave di crittografia può causare errori di ricerca KVM.

In determinate circostanze, con una velocità effettiva molto elevata, una condizione di competizione con la ricerca della chiave di crittografia può causare errori di ricerca KVM. |

||||||||||||||||||||||

258699204 |

ibrido 1.8.0 e versioni successive | RISOLTO |

Le richieste e i limiti di memoria predefiniti per i pod delle metriche sono

cambiati inavvertitamente nella versione 1.8.x.

Se riscontri problemi con i pod apigee-telemetry-app o

apigee-telemetry-proxy che non sono in esecuzione, modifica le

proprietà

Applica le modifiche con apigeectl apply --telemetry -f overrides.yaml |

||||||||||||||||||||||

260324159 |

Apigee 1-9-0-apigee-16 | RISOLTO |

Deployment di proxy API e flussi condivisi che richiedono fino a 30 minuti.

In determinate circostanze, il deployment di proxy API e flussi condivisi nel piano di runtime potrebbe richiedere circa 20-30 minuti a causa di un errore "socket chiuso" nel sincronizzatore. |

||||||||||||||||||||||

214447386 |

Tutti | APRI |

Il messaggio "config not modified" viene visualizzato negli

audit log dell'accesso ai dati dell'API Apigee come

Error.

Questo comportamento è previsto ogni minuto e non influisce sul costo di fatturazione. |

||||||||||||||||||||||

260772383 |

ibrido 1.8.0 e versioni successive | APRI |

Errore di binding del socket sulla piattaforma AKS

Se installi hybrid su AKS, potresti visualizzare questo errore:

ingressGateways: Vedi Configurare il runtime di hybrid. Vedi anche Utilizza un bilanciatore del carico interno con AKS. |

||||||||||||||||||||||

241786534 |

ibrido 1.8.0 e versioni successive | RISOLTO |

A volte MART non riesce a connettersi a FluentD.

Quando si utilizza UDCA con ambito organizzativo, a volte MART non riesce a connettersi a FluentD. UDCA con ambito organizzazione è l'impostazione predefinita in Apigee hybrid

versione 1.8. Consulta

|

||||||||||||||||||||||

| N/D | ibrido 1.6.0 e versioni successive | APRI |

apigee-logger non funziona su Anthos BareMetal con

CentOS o RHEL.

Dopo la migrazione di |

||||||||||||||||||||||

| 207762842 | ibrido 1.5.0 e versioni successive | RISOLTO |

Log non inviati a Cloud Logging da apigee-logger.

Le attuali configurazioni di |

||||||||||||||||||||||

| 191291501, 191000617 | Apigee | RISOLTO | La modifica dell'indirizzo email di un'entità sviluppatore non andrà a buon fine nell'interfaccia utente. | ||||||||||||||||||||||

| 191002224 | ibrido 1.5.0 e versioni successive | RISOLTO |

La modifica di un indirizzo email non riesce durante l'utilizzo dell'API

PUT /organizations/{org_name}/developers/{developer_email}.

|

||||||||||||||||||||||

| 184555974 | ibrido 1.5.0 e versioni successive | RISOLTO | apigee-logger Fluentd non riesce ad analizzare i log nel cluster OpenShift. | ||||||||||||||||||||||

| N/D | Archiviare i deployment | APRI |

La gestione e il debug delle implementazioni degli archivi Apigee nella UI non sono supportati

Nell'interfaccia utente di Apigee, non puoi visualizzare, confermare lo stato del deployment o gestire i deployment degli archivi, come descritto in Deployment di un proxy API, né utilizzare l'interfaccia utente di debug come descritto in Utilizzo di Debug. Come soluzione alternativa, puoi utilizzare gcloud o l'API per elencare tutti i deployment di archiviazione in un ambiente e utilizzare l' API Debug. |

||||||||||||||||||||||

| N/D | Archiviare i deployment | APRI |

Il rollback di un deployment di archivio non è supportato

Il rollback di un deployment di archivio non è attualmente supportato. Per rimuovere una versione di un deployment di un archivio, devi eseguire nuovamente il deployment di una versione precedente di un archivio oppure eliminare l'ambiente. |

||||||||||||||||||||||

421402073 |

Apigee in VS Code | APRI |

L'autenticazione Google nelle policy non è supportata in Apigee in

Visual Studio Code (VS Code)

L'autenticazione Google nelle policy ServiceCallout ed ExternalCallout, come descritto in Utilizzo dell'autenticazione Google, non è supportata in Apigee in VS Code. |

||||||||||||||||||||||

| 422757662 | Apigee 1-15-0-apigee-5 hybrid 1.15.0 |

CORRETTO in Apigee 1-15-0-apigee-7 e Apigee 1-15-0-apigee-8 |

Intestazioni x-b3 non disponibili quando DistributedTrace è disabilitato

Nelle release Apigee 1-15-0-apigee-5 e hybrid 1.15.0, Apigee ha interrotto l'invio di intestazioni |

||||||||||||||||||||||

| 146222881 | ibrido 1.3.0 e versioni successive | RISOLTO |

Errore di intestazione HTTP non valida

Errore di intestazione HTTP non valida: l'ingresso Istio passa tutte le risposte di destinazione in entrata al protocollo HTTP2. Poiché il processore di messaggi ibrido supporta solo HTTP1, potresti visualizzare il seguente errore quando viene chiamato un proxy API:

Se visualizzi questo errore, puoi eseguire una delle seguenti azioni per risolvere il problema:

|

||||||||||||||||||||||

420985360 |

Portale integrato | APRI |

SmartDocs

|

||||||||||||||||||||||

| N/D | Portale integrato | APRI |

Amministratore del portale

|

||||||||||||||||||||||

| N/D | Portale integrato | APRI |

Funzionalità del portale

La ricerca verrà integrata nel portale integrato in una release futura. |

||||||||||||||||||||||

| N/D | Portale integrato | APRI |

Provider di identità SAML

L'uscita singola (SLO) con il provider di identità SAML non è supportata per i domini personalizzati. Per attivare un dominio personalizzato con un provider di identità SAML, lascia vuoto il campo URL di disconnessione quando configuri le impostazioni SAML. |

||||||||||||||||||||||

| 191815997 | ibrido 1.6.0 e versioni successive | RISOLTO |

Se un cliente ibrido configura un proxy di inoltro per il proxy API, il token Google non funzionerà a meno che non abbia accesso diretto a *.googleapis.com.

|

||||||||||||||||||||||

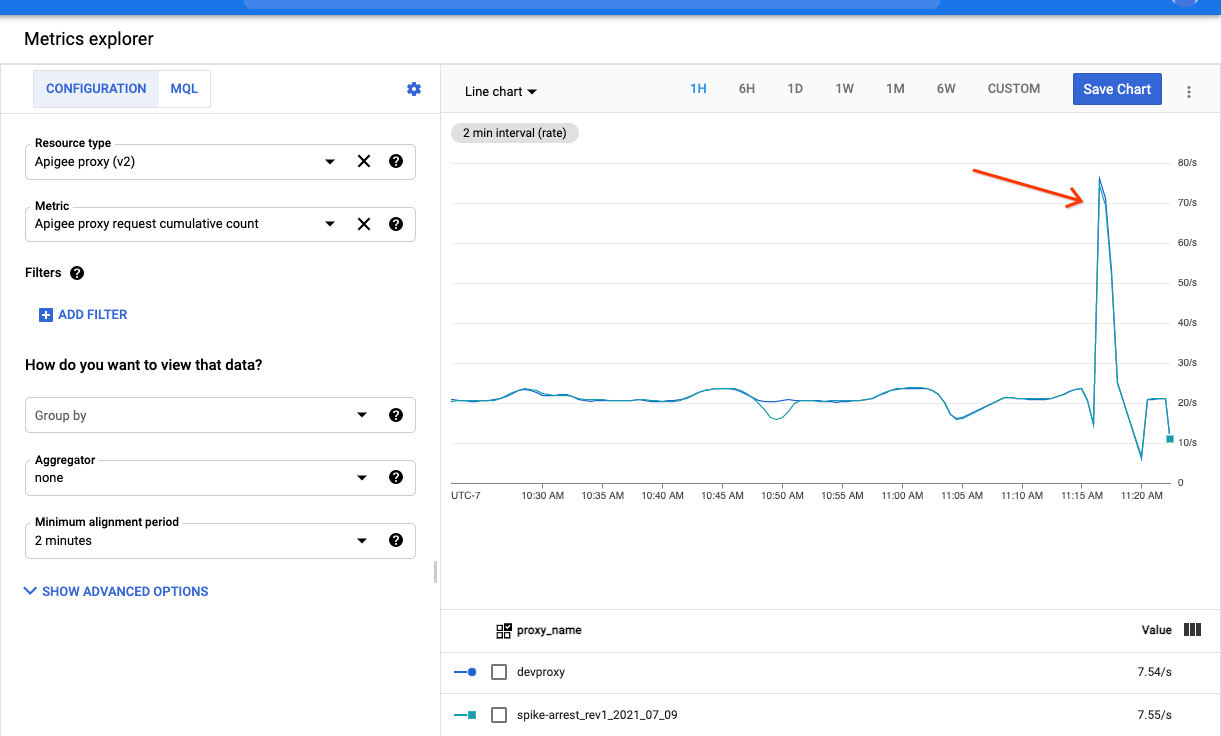

| N/D | Apigee | CORRETTO in Apigee 1-12-0-apigee-2 e hybrid 1.12.0 |

API Monitoring e Cloud Monitoring mostrano picchi anomali

Metriche interessate:

Nuove metriche Puoi utilizzare le nuove metriche per evitare questo problema.

Per Apigee hybrid, consulta Panoramica della raccolta di metriche e Visualizzare le metriche. |

||||||||||||||||||||||

| 203778087 | ibrido 1.5.3 e versioni successive | APRI |

apigee-stackdriver-logging-agent attualmente viene eseguito

come root.

Soluzione alternativa:disattiva l'agente Logging su ibrido. |

||||||||||||||||||||||

| 205629443 | Apigee | RISOLTO |

Se ServiceCallout è fire and forget (nessun tag <Response>), può verificarsi una race condition se è presente un'altra policy che si verifica dopo.

Soluzione alternativa:per mantenere il comportamento "fire and forget":

|

||||||||||||||||||||||

| 207719377 | Apigee | CORRETTO in Apigee 1-11-0-apigee-1 |

Se in un bundle è presente più di una norma Spike Arrest,

si verificano errori 502.

Soluzione alternativa:evita di utilizzare più di un criterio Spike Arrest nel proxy per evitare il problema. |

||||||||||||||||||||||

| 209097822 | hybrid 1.5.0 e versioni successive Apigee |

RISOLTO |

Gli aggiornamenti dinamici della frequenza nell'arresto dei picchi potrebbero non essere

riflessi immediatamente

Per una determinata chiave, se il traffico è continuo, la chiave potrebbe non essere limitata in base alla frequenza aggiornata. Se non viene rilevato traffico per cinque minuti per una determinata chiave, la frequenza verrà aggiornata. Soluzione alternativa: esegui nuovamente il deployment del proxy con una nuova variabile di riferimento se la tariffa deve essere applicata immediatamente. In alternativa, utilizza due arresti di picco condizionali con variabili di flusso diverse per regolare la velocità. |

||||||||||||||||||||||

| 221305498 | Apigee | APRI |

Il monitoraggio API potrebbe visualizzare il codice di errore "(not set)".

API Monitoring dei proxy API configurabili potrebbe mostrare un codice di errore "(not set)" per le risposte con uno stato non 2xx dal target. |

||||||||||||||||||||||

| 246774745 | Apigee | RISOLTO |

Il valore di io.timeout.millis non viene rispettato quando

viene utilizzato con più target dinamici.

Se un proxy imposta due o più valori |

||||||||||||||||||||||

| 245664917 | ibrido 1.8.x | RISOLTO |

L'errore di upgrade di Apigee hybrid può essere ignorato

Durante l'upgrade ad Apigee hybrid 1.8.x, dopo aver eseguito

|

||||||||||||||||||||||

| 300660653 | Apigee | RISOLTO |

Viene restituito un errore durante il deployment di proxy con lo stesso percorso in più ambienti

collegati allo stesso gruppo di istanze e ambiente

Il deployment di proxy con lo stesso percorso in più ambienti collegati

allo stesso gruppo di istanze e ambienti non è consentito e deve restituire un messaggio di avviso

relativo a un conflitto del percorso di base. Al contrario, non viene visualizzato alcun errore e i deployment sembrano

riuscire. |

||||||||||||||||||||||

| 301458133 | Apigee | RISOLTO |

Alcuni tentativi di deployment del proxy restituiscono un errore che indica che la revisione è immutabile

Quando tenti di salvare un proxy di cui è stato eseguito il deployment in precedenza, il deployment potrebbe non riuscire con

un errore che indica che la revisione è immutabile. |

||||||||||||||||||||||

| 301845257 | Apigee | RISOLTO | Il tentativo di deployment di più di 800 proxy in un gruppo di ambienti non riesce e viene visualizzato un errore. Il limite in base al quale viene restituito un errore è inferiore a 800 quando i percorsi di base sono più lunghi di 15 caratteri. | ||||||||||||||||||||||

| 315820718 | Apigee | RISOLTO |

Con le richieste proxy gRPC,

i trailer gRPC vengono rimossi dalla risposta

Quando viene effettuata una chiamata a un server di destinazione gRPC, l'unico trailer restituito è il trailer "grpc-status". Tutti gli altri trailer vengono rimossi dalla risposta. |

||||||||||||||||||||||

| 341157011 | Apigee | RISOLTO |

Le specifiche generate con l'Assistente codice Gemini in Cloud Code che includono anche

caratteri UTF-8 non ASCII non vengono analizzate correttamente quando vengono caricate nell'hub API. Di conseguenza, l'hub API non estrarrà correttamente operazioni, definizioni e altri metadati. |

||||||||||||||||||||||

| 338285095 | Apigee | RISOLTO |

Le app associate a un AppGroup non vengono visualizzate nell'elenco delle app nell'interfaccia utente Apigee. Di conseguenza, gli utenti non possono accedere alla pagina

Dettagli app nella console. L'utilizzo della ricerca nella console con un nome dell'app o una chiave API parziale

per cercare l'app non è supportato finché il problema non viene risolto. Le organizzazioni Apigee Hybrid non sono interessate da questo problema, in quanto utilizzano la UI classica per visualizzare i dettagli dell'app. Soluzione alternativa parziale: è disponibile un elenco di tutte le app utilizzando le API. Consulta organizations.apps.list. |

||||||||||||||||||||||

| 355714868 | Monetizzazione Apigee hybrid |

CORRETTO in hybrid 1.14.3, hybrid 1.15.1, hybrid 1.16.0 |

Dati relativi a commissioni ricorrenti, di configurazione e di ricarica non acquisiti o fatturati per

organizzazioni ibride Per le organizzazioni ibride con monetizzazione, i dati relativi a commissioni ricorrenti (RECURRING_FEE), di configurazione (SETUP_FEE) e di ricarica (TOPUP_FEE) non vengono acquisiti o fatturati per la fatturazione postpagata. Per la fatturazione prepagata, la detrazione dal portafoglio avviene per queste commissioni, ma non viene segnalata. |

||||||||||||||||||||||

| 438850078 | Apigee | APRI |

Si verifica una ricorsione infinita all'interno della policy OASValidation quando una risposta di backend

contiene un tipo di discriminatore uguale allo schema principale. Questo problema può

portare a un |

||||||||||||||||||||||

| 449012244 | Apigee | APRI |

Utilizza definizioni di endpoint di destinazione separate per le destinazioni SSE (server sent-event). La combinazione

di endpoint di destinazione SSE e non SSE potrebbe comportare un comportamento incoerente, ad esempio

variabili di flusso |

||||||||||||||||||||||

| 445936920 | Apigee 1-16-0-apigee-2 e versioni successive | APRI |

Problemi di configurazione DNS precedentemente non rilevati ora potrebbero causare errori DNS. Apigee ha rimosso la funzionalità di fallback DNS automatico presente in 1-16-0-apigee-2. Questa rimozione elimina la resilienza della piattaforma alle configurazioni DNS errate e ora potrebbe causare errori DNS. Trova gli errori correlati controllando i log di runtime per gli errori di risoluzione DNS. |

||||||||||||||||||||||

| 383372330 | Versioni dell'emulatore Apigee dalla 1.13.0 alla 1.15.1 esclusa | CORRETTO nelle versioni 1.15.1 e successive dell'emulatore Apigee |

Tutti i deployment del proxy non riescono a livello locale con messaggi di errore che includono 06/13/2025 6:45 PM EMULATOR INFO Deploying environment testenv, to Container apigee-1.14.2 (1.14.2) 06/13/2025 6:45 PM EMULATOR ERROR Error parsing deployment report as JSON 06/13/2025 6:45 PM EMULATOR ERROR null 06/13/2025 6:45 PM EMULATOR ERROR Environment testenv deployment, to Container apigee-1.14.2 (1.14.2) failed with Error: 500 06/13/2025 6:45 PM EMULATOR ERROR Deploy to Container apigee-1.14.2 (1.14.2), failed with Error: Environment testenv deployment, to Container apigee-1.14.2 (1.14.2) failed with Error: 500 |