Esta página se aplica a Apigee y Apigee Hybrid.

Consulta la documentación de

Apigee Edge.

![]()

Selecciona una o más de las siguientes opciones para filtrar esta página:

En esta sección, se enumeran los problemas conocidos de los componentes de Apigee. Para obtener una lista de errores, funciones nuevas y más información sobre actualizaciones, consulta las notas de la versión.

| ID del problema | Qué se afectó | Estado | Descripción | ||||||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| 513032450 | hybrid 1.16.2 | ABIERTA |

apigee-connect-agent primeras cuñas de amarre en clústeres de RKE2 en GKE después del aumento de la cadena de herramientas de Go 1.26.3.

El pod de Solución alternativa: Usa más de un pod |

||||||||||||||||||||||

| 515424331 | hybrid 1.16.3 | CORREGIDO en la versión hybrid 1.16.4 |

La secuencia de comandos apigee-pull-push.sh falla en la versión 1.16.3 porque algunas imágenes transferidas desde la versión 1.16.2 no se volvieron a etiquetar con la etiqueta 1.16.3 en el repositorio gcr.io/apigee-release/hybrid/.

Cuando Solución alternativa: Para cada imagen afectada, extrae la etiqueta |

||||||||||||||||||||||

| 512866352 | hybrid 1.16.2 | CORREGIDO en la versión hybrid 1.16.3 |

Los almacenes de secretos externos (como HashiCorp Vault) no funcionan con la imagen apigee-redis debido a una discrepancia en la versión de glibc.

Solución alternativa: No configures la integración del almacén de secretos externo (ESS) para |

||||||||||||||||||||||

| 415061771 | Apigee Apigee Hybrid |

ABIERTA |

Mensaje de error del controlador "Se modificó el objeto"

Los clientes híbridos podrían observar los mensajes recurrentes "Se modificó el objeto. Aplica los cambios a la versión más reciente y vuelve a intentarlo" en los registros del controlador. Estos mensajes son un efecto secundario inofensivo de los mecanismos de seguridad integrados de Apigee y Apigee Hybrid, y no indican ningún riesgo para los entornos de Apigee o Apigee Hybrid. Para garantizar una confiabilidad total, el sistema está diseñado para verificar y volver a verificar su configuración interna varias veces por minuto y asegurarse de que coincida exactamente con la configuración deseada. Estos errores significan que dos controladores secundarios intentaron actualizar sus "especificaciones" internas al mismo tiempo. La primera actualización se realiza correctamente, y la segunda genera el mensaje y realizará la actualización nueva más adelante. Dado que se trata de actualizaciones administrativas internas y no cambian la forma en que las APIs procesan el tráfico, los servicios deberían permanecer estables y sin verse afectados. |

||||||||||||||||||||||

| 499322601 | hybrid 1.16.0-hotfix.1, hybrid 1.15.2, hybrid 1.14.4 |

CORREGIDO en la versión hybrid 1.16.2 | Apigee no admitirá un proxy de reenvío que tenga aplicada la credencial de autenticación básica. | ||||||||||||||||||||||

| 495305258 | Apigee (solución de Marketplace) | ABIERTA |

Interrupción de la implementación del portal de Apigee Drupal a través de Cloud Marketplace

Estamos realizando la transición de la solución Apigee Drupal Portal Marketplace para que use Infrastructure Manager en lugar de Cloud Deployment Manager. Durante este período de transición, es posible que algunas funciones de implementación y administración no estén disponibles. Impacto:

Solución alternativa: Realiza cualquier cambio de configuración o tarea de administración directamente en los recursos individuales de Google Cloud (Compute Engine, Cloud SQL, etcétera). en lugar de hacerlo a través de la IU de Cloud Marketplace. |

||||||||||||||||||||||

| 496552286 | Apigee | ABIERTA |

La implementación falla para los proxies de detección de MCP en regiones con limitaciones de capacidad.

La implementación de la infraestructura del MCP puede estar sujeta a limitaciones de capacidad en las siguientes regiones:

Si ves un error relacionado con la falla en el aprovisionamiento del balanceador de cargas o el estado de aprovisionamiento nunca cambia a Deployed, es posible que se deba a límites temporales de capacidad de la infraestructura en la región seleccionada. Intenta implementar el proxy en un entorno de otra región. |

||||||||||||||||||||||

| 490308770 | hybrid 1.12.x, hybrid 1.15.x, hybrid 1.16.0 | CORREGIDO en 1.16.0-hotfix.1 y 1.15.2 |

Las configuraciones de proxy HTTP autenticado fallan debido a cadenas de URL con formato incorrecto en las plantillas de Helm.

Cuando se configura un proxy saliente autenticado con Solución alternativa: Edita manualmente los archivos de plantilla de Helm para quitar la función |

||||||||||||||||||||||

| 482077193 | hybrid 1.15.0 y versiones posteriores | CORREGIDO en 1.16.0-hotfix.1 |

El encadenamiento de proxy falla con route_not_found 404 en configuraciones de varias organizaciones y un solo espacio de nombres.

En los entornos de Apigee Hybrid en los que varias organizaciones comparten un solo espacio de nombres de Kubernetes, el encadenamiento de proxies puede fallar de forma intermitente con un error HTTP Solución alternativa: Asigna un nombre único a la puerta de enlace de encadenamiento para cada organización en tu archivo apigeeChainingGateway: name: internal-chaining-UNIQUE_SUFFIX Además, asegúrate de que los selectores de host virtual y los servicios de Kubernetes dedicados se actualicen para hacer referencia a este nombre único. |

||||||||||||||||||||||

| 479040521 | hybrid 1.16.0 | CORREGIDO en la versión hybrid 1.16.0-hotfix.1 |

apigee-operator-guardrails-sa no se creó en AKS o EKS con Workload Identity federada.

La ServiceAccount de Kubernetes Solución: Aplica parches de forma manual a la plantilla del gráfico de Helm

|

||||||||||||||||||||||

| 479872706 | hybrid 1.16.0 (EKS con WIF y proxy de reenvío) | CORREGIDO en la versión hybrid 1.16.0-hotfix.1 |

No se pueden cargar los productos de API, las apps ni los desarrolladores después de migrar los datos a Apigee Hybrid 1.16.

Después de actualizar a Apigee Hybrid 1.16.0, es posible que los entornos que usan la federación de identidades para cargas de trabajo (WIF) junto con un proxy de reenvío HTTP no carguen entidades de administración (productos de API, apps y desarrolladores) debido a una regresión de conversión de credenciales en MART. Solución alternativa: Aplica la actualización 1.16.0-hotfix.1 actualizando las propiedades

ao:

image:

url: "gcr.io/apigee-release/hybrid/apigee-operators"

tag: "1.16.0-hotfix.1"

mart:

image:

url: "gcr.io/apigee-release/hybrid/apigee-mart-server"

tag: "1.16.0-hotfix.1" |

||||||||||||||||||||||

| 482209901 | hybrid 1.16.0 | CORREGIDO en la versión hybrid 1.16.0-hotfix.1 |

No se completa la implementación del proxy debido a la falta de permisos de RBAC en Hybrid v1.16.0.

Hay un problema conocido en la versión 1.16.0 en el que es posible que los clústeres híbridos no informen el estado de implementación de los proxies. Esto se debe a que falta un permiso en el rol apigee-manager-role. Solución alternativa: Agrega el permiso a la plantilla del gráfico de Helm

|

||||||||||||||||||||||

| 418274570 | hybrid 1.16.0 | corregidas |

No se actualizó la página de notas de la versión de Hybrid con la información de la versión 1.16.0-hotfix.1.

La página de notas de la versión de hybrid no muestra la información de actualización de 1.16.0-hotfix.1. Consulta las notas de la versión de Apigee hybrid v1.16.0-hotfix.1 para obtener detalles sobre la actualización. |

||||||||||||||||||||||

| 484366184 | hybrid 1.14.x, hybrid 1.15.x | CORREGIDO en la versión hybrid 1.16.0 |

Las versiones 1.14 y 1.15 de Apigee Hybrid experimentan un bucle de fallas en apigee-ingressgateway-manager cuando se utiliza la versión 1.4.0 o posterior de la API de Gateway de Kubernetes.

Apigee Hybrid 1.16 no se ve afectado por este problema. Solución alternativa: Si necesitas usar la API de Kubernetes Gateway con las versiones 1.14 o 1.15 de Apigee hybrid, instala la versión v1.3.x de la API de Gateway. Por ejemplo: kubectl apply -f https://github.com/kubernetes-sigs/gateway-api/releases/download/v1.3.0/standard-install.yaml Consulta lo siguiente: |

||||||||||||||||||||||

| 480997525 | Apigee 1-17-0-apigee-1 | CORREGIDO en Apigee 1-17-0-apigee-2 |

Las llamadas al proxy fallan con el error The URI contain illegal characters después de la actualización de Netty.

En la versión 1-17-0-apigee-1 de Apigee, una actualización de Netty a la versión 4.1.129.Final

introdujo una regresión. Esto puede provocar que las llamadas al proxy de API fallen con un código de estado |

||||||||||||||||||||||

| 465834046 | hybrid 1.14.3, hybrid 1.15.1 y hybrid 1.16.0 y versiones posteriores para actualizaciones | CORREGIDO en las versiones hybrid 1.14.3, 1.15.1 y 1.16.0 para instalaciones nuevas |

Las versiones 1.18 y posteriores de cert-manager cambiaron el valor predeterminado de la política de rotación de claves privadas de Never a Always. Si se rota la clave privada de apigee-ca, se verá afectado el tráfico.

Las versiones más recientes de cert-manager (v1.18 y posteriores) ahora rotan automáticamente las claves privadas. Cuando se rote esta clave para el certificado apigee-ca, se producirá una interrupción. Solución alternativa: Para evitar este problema, puedes elegir una de las siguientes opciones:

Consulta los siguientes vínculos: |

||||||||||||||||||||||

| 458417250 | Apigee 1-16-0-apigee-4 | CORREGIDO en Apigee 1-16-0-apigee-6 |

El Message Processor devuelve un error 500 con "Duplicate Header "authorization"".

Cuando hay varios encabezados de autorización en una solicitud, la puerta de enlace de entrada de Apigee

no los concatena en un solo encabezado. Esto hace que el Message Processor muestre un error Solución alternativa: Si hay varios encabezados de autorización en la solicitud, concaténalos en un solo encabezado. Por ejemplo: curl -s https://my-hostname.net/mocktarget/echo \

-H 'authorization: a, b' |

||||||||||||||||||||||

| 462685598 | IU | ABIERTA |

Actualmente, la IU de Apigee no ofrece la opción de aprovisionar organizaciones de Apigee con un Google-owned and Google-managed encryption key. La IU de Apigee no ofrece la opción de seleccionar un Google-owned and Google-managed encryption key cuando se aprovisionan organizaciones de suscripción. Solución alternativa: Usa las APIs de Apigee para crear organizaciones basadas en suscripciones con un Google-owned and Google-managed encryption key.

Como se menciona en la

documentación de la API de Apigee, cuando creas la organización de Apigee, puedes

crearla con un Google-owned and Google-managed encryption key sin proporcionar valores para los campos |

||||||||||||||||||||||

| 460431753 | Apigee, Apigee hybrid | ABIERTA |

Las políticas de Apigee Model Armor no son compatibles con WebSockets.

Actualmente, las políticas de Apigee Model Armor, incluidas SanitizeUserPrompt y SanitizeModelResponse, no funcionan según lo previsto cuando se usan en proxies de API que controlan conexiones WebSocket. Consulta WebSockets con Apigee para obtener más información sobre la configuración de WebSocket. |

||||||||||||||||||||||

| 433759657 | Apigee | CORREGIDO en 1-16-0-apigee-3 o versiones posteriores |

Después de la actualización a 1-16-0-apigee-3, es posible que algunas organizaciones de Apigee experimenten errores de {"fault":{"faultstring":"Failed to execute JavaCallout. org/apache/commons/lang/StringUtils","detail":{"errorcode":"steps.javacallout.ExecutionError"}}} Este error se produce cuando una política de Java Callout depende de forma incorrecta de bibliotecas destinadas al uso interno de Apigee en lugar de proporcionar sus propias dependencias. Acción obligatoria: Para evitar este problema, los desarrolladores deben asegurarse de que todos los Callouts de Java sean autónomos y utilicen sus propias bibliotecas dedicadas, sin depender de la ruta de acceso de clase interna de Apigee. En el proxy de API que utiliza la biblioteca JAR de Apache Commons, importa el archivo JAR de Apache Commons para incluirlo como recurso del proxy. Para obtener más información, consulta los lineamientos de recursos de Java. |

||||||||||||||||||||||

| 451841788 | hybrid 1.14.3 y hybrid 1.15.1 | corregidas |

Apigee hybrid requiere la propiedad mintTaskScheduler.serviceAccountPath incluso cuando la Monetización no está habilitada.

La actualización del gráfico Error: UPGRADE FAILED: execution error at (apigee-org/templates/mint-task-scheduler-gsa-secret.yaml:12:63): mintTaskScheduler.serviceAccountPath is required!

Solución alternativa: Quita los archivos De manera opcional, puedes mover los archivos a una ubicación separada fuera del directorio del gráfico de Helm. También puedes volver a descargarlos si quieres habilitar la monetización en el futuro. Para ello, sigue las instrucciones que se indican en el Paso 2: Descarga los gráficos de Helm para Apigee. Por ejemplo, desde el directorio

|

||||||||||||||||||||||

| 451375397 | hybrid 1.14.3 | CORREGIDO en la versión hybrid 1.15.1 |

La secuencia de comandos Error response from daemon: No such image: gcr.io/apigee-release/hybrid/apigee-stackdriver-logging-agent:latest

Solución: Edita el script

docker tag "${source}/$i" "${dest}/$i:${TAG}"

Para:

docker tag "${source}/$i:${TAG}" "${dest}/$i:${TAG}"

|

||||||||||||||||||||||

| 405936071 | hybrid 1.15.0 | CORREGIDO en la versión hybrid 1.15.1 |

Cuando se especifica

Solución alternativa: Aplica el parche

|

||||||||||||||||||||||

| 419856132 | hybrid 1.14.2 y versiones posteriores | CORREGIDO en las versiones hybrid 1.14.3 y 1.15.0 |

Si gateway.networking.k8s.io/v1 está instalado en tu clúster,es posible que no se pueda actualizar apigee-ingressgateway-manager.

Para encontrar una solución alternativa, sigue los pasos que se indican en el problema conocido 416634326. |

||||||||||||||||||||||

| 378686709 | Apigee Apigee Hybrid |

CORREGIDO en Apigee (se requiere una llamada de asistencia) CORREGIDO en hybrid 1.14.3 y hybrid 1.15.1 (se requiere un procedimiento) |

El uso de comodines ( Proxy-1: /a/v1/b Proxy-2: /a/*/c En este caso, las llamadas a la ruta base explícita se resolverán correctamente, pero las llamadas a Se corrigió: Este problema se solucionó en Apigee y en Hybrid 1.14.3 y versiones posteriores. Sin embargo, la corrección no está habilitada de forma predeterminada. Si deseas habilitar el uso de comodines en las rutas de acceso base, haz lo siguiente:

Procedimiento: Para habilitar el uso de comodines (

|

||||||||||||||||||||||

| 382565315 | hybrid 1.13.0, hybrid 1.13.1, hybrid 1.13.2, hybrid 1.14.0 |

CORREGIDO en las versiones hybrid 1.13.3 y 1.14.1 |

El uso de LogTimer en SecurityPolicy puede provocar una fuga de memoria. En algunas circunstancias, los subprocesos de registro de Apigee hybrid podrían consumir toda la memoria disponible. Por ejemplo, las entradas de registro frecuentes que documentan errores de permisos asociados con Javacallout podrían causar errores de OOM. |

||||||||||||||||||||||

| 421190799 | Apigee | CORREGIDO en Apigee 1-15-0-apigee-7 |

El procesador de extensiones de Apigee no admite más de 100 KB de procesamiento de datos como parte de los eventos del cuerpo de la solicitud y la respuesta. |

||||||||||||||||||||||

| 432315283 | Apigee | ABIERTA |

Cuando actualices un almacén de claves o de confianza sin crear uno nuevo, es posible que las actualizaciones del tiempo de ejecución fallen y provoquen el siguiente error intermitente: {"fault":{"faultstring":"SSL Handshake failed sun.security.provider.certpath.SunCertPathBuilderException: unable to find valid certification path to requested target","detail":{"errorcode":"messaging.adaptors.http.flow.SslHandshakeFailed"}}}El error es intermitente porque la actualización del almacén de claves o del almacén de certificados de confianza puede fallar en un Pod de entorno de ejecución, pero tener éxito en otros Pods. Para evitar este problema, actualiza el almacén de claves o el almacén de certificados de confianza creando uno nuevo. Vuelve a dirigir tu referencia al nuevo almacén de claves o almacén de certificados de confianza, como se describe en Cuando vence un certificado. |

||||||||||||||||||||||

| 412740465 | hybrid 1.14.0 y versiones posteriores | CORREGIDO en las versiones hybrid 1.14.3 y 1.15.1 |

A partir de la versión 1.14.0 de Apigee hybrid, se quitó la adición automática de encabezados de seguimiento de Zipkin ( |

||||||||||||||||||||||

N/A |

Apigee Hybrid | ABIERTA |

Configurar el reenvío de proxy que no es de API con httpProxy sin establecer también envs.httpProxy no aplicará la configuración del proxy a las llamadas externas del entorno de ejecución de Apigee a servicios como Pub/Sub o a otras APIs de Google Cloud.

Si solo especificas Consulta Configura el proxy de reenvío para los proxies de API. |

||||||||||||||||||||||

| 416634326 | hybrid 1.14.2 y versiones posteriores | CORREGIDO en las versiones hybrid 1.14.3 y 1.15.1 |

La presencia de definiciones de recursos personalizados (CRD) de

Durante la actualización de Apigee Hybrid desde versiones anteriores a la 1.14.2 o posterior, la presencia de CRD

Solución alternativa: Apigee Hybrid v1.14.2 o versiones posteriores no requieren las CRD de

Después de cada una de las opciones anteriores, deberás reiniciar los Pods de Borra los CRD

Actualiza ClusterRole

Después de completar las opciones anteriores, deberás reiniciar tus Pods de

|

||||||||||||||||||||||

| 414499328 | hybrid 1.14.1 | CORREGIDO en las versiones hybrid 1.14.3 y 1.15.0 |

Este problema se observó en instalaciones de OpenShift.

Solución alternativa: Modifica la plantilla de gráfico

|

||||||||||||||||||||||

| 402739748 | Apigee | ABIERTA |

Los APIproducts se limitan a 50 rutas. Si agregas rutas adicionales, aparecerá un mensaje de error:

Solución alternativa: Usa patrones de comodines para combinar rutas de recursos y operaciones, como se describe en Configura rutas de recursos. Solución alternativa: Crea varios productos de API. Esta solución alternativa se verificó y es viable para quienes agregan muchos proxies de API a un producto de API. La app asociada a tus productos de API deberá actualizarse para incluir la nueva, pero se demostró que no es necesario cambiar las credenciales ni los detalles de la solicitud del cliente. |

||||||||||||||||||||||

| 291294211 | Apigee | ABIERTA |

Se produce un error al usar las APIs de Custom Reports y Stats cuando se selecciona por tipo de comisión para las instalaciones que usan Monetization. Solución alternativa: Recupera todos los tipos de comisiones en el cliente antes de filtrar. |

||||||||||||||||||||||

| 391140293 | Apigee Apigee Hybrid |

corregidas |

El ajuste de escala de los Pods de entrada de Istio puede causar un error En ocasiones, el ajuste de escala de los pods de entrada de Istio puede provocar un error Solución: Ajusta la escala de los Pods de entrada de Istio de forma manual. |

||||||||||||||||||||||

| 368155212 | hybrid 1.14.0 hybrid 1.14.1 |

CORREGIDO en la versión hybrid 1.14.2 |

ESS y non-ESS La rotación de credenciales de Cassandra no funciona en organizaciones con límites de proxy mejorados. El tráfico del entorno de ejecución no se ve afectado. |

||||||||||||||||||||||

| 401624396 | hybrid 1.13.x hybrid 1.14.x |

ABIERTA |

La tarea de restablecimiento de Apigee falla durante el restablecimiento de GCP o HYBRID

de las copias de seguridad de los proveedores de servicios en la nube tomadas de una configuración multirregional. Este problema no afecta la restauración de CSI.

Las copias de seguridad tomadas de la configuración multirregional con los proveedores de Cloud |

||||||||||||||||||||||

| 401746333 | Apigee hybrid 1.12.4 hybrid 1.13.3 hybrid 1.14.1 |

corregidas |

La biblioteca Nimbus JOSE + JWT puede provocar un Si tienes una organización habilitada para Apigee Hybrid con una política JavaCallout que usa la biblioteca Nimbus JOSE + JWT, no actualices a Hybrid 1.12.4, Hybrid 1.13.3 ni Hybrid 1.14.1. |

||||||||||||||||||||||

| 397693324 | hybrid 1.14.0 hybrid 1.14.1 |

CORREGIDO en la versión hybrid 1.14.2 |

ESS y non-ESS La rotación de credenciales de Cassandra multirregión fallará en todas las regiones, excepto en la primera. El tráfico del entorno de ejecución no se ve afectado. Sigue la solución alternativa proporcionada para resolver este problema. |

||||||||||||||||||||||

| 391861216 | hybrid 1.13.x hybrid 1.14.x |

CORREGIDO en las versiones hybrid 1.13.3 y 1.14.1 |

El reinicio de los Pods de Cassandra en un clúster híbrido que se restableció con los proveedores de Cloud GCP o HYBRID hará que los Pods entren en el estado CrashLoopBackoff. Este problema no afecta la restauración de CSI.

Los Pods de Cassandra se reiniciarán después de aplicar los cambios de anulación de Cassandra, como cuando se vuelve a habilitar la copia de seguridad, lo que activará este problema. Los registros de un pod de Cassandra en el estado CrashLoopBackoff mostrarán el siguiente error: Sigue la solución alternativa proporcionada para resolver este problema. |

||||||||||||||||||||||

| 388608440 | hybrid 1.11.x hybrid 1.12.x |

CORREGIDO en la versión hybrid 1.12.4 y versiones posteriores |

El trabajo de copia de seguridad de Apigee no limpia las instantáneas intermedias de Cassandra.

En algunos casos poco frecuentes, el trabajo de copia de seguridad de Apigee no libera espacio de las instantáneas intermedias de Cassandra que crea mientras realiza copias de seguridad con |

||||||||||||||||||||||

| 392135466 | hybrid 1.14.0 | ABIERTA | El encadenamiento de proxies con mTLS no se admite cuando se usan los límites de proxy mejorados por entorno | ||||||||||||||||||||||

| 383334511 | Apigee | ABIERTA |

Se creó una entrada de KVM con un nombre inesperado

Cuando se usa una política KeyValueMapOperations con el alcance |

||||||||||||||||||||||

384937220 |

hybrid 1.14.0 | corregidas |

Es posible que falle la creación de versiones de Helm cuando hay varios hosts virtuales.

Cuando hay varios hosts virtuales, es posible que falle la creación de la versión de Helm debido a nombres

kubectl annotate ar apigee-ingressgateway-internal-chaining-PROJECT_ID_SUFFIX -n APIGEE_NAMESPACE meta.helm.sh/release-name=NEW_ENV_GROUP_NAME --overwrite

Donde:

|

||||||||||||||||||||||

N/A |

Apigee Hybrid | ABIERTA |

Una cuenta de servicio no válida puede enviar la API de UpdateControlPlaneAccess a un bucle de reintento.

Si un usuario proporciona una cuenta de servicio no válida a la API de UpdateControlPlaneAccess, la operación entra en un bucle de reintento que bloquea de manera efectiva a la organización para que no invoque la API hasta que se agote el tiempo de espera de la operación. |

||||||||||||||||||||||

| 373722434 | hybrid 1.13.x | CORREGIDO a partir de la versión hybrid 1.13.2 y posteriores |

El trabajo de copia de seguridad de Apigee no puede subir datos a buckets de Cloud Storage con políticas de retención.

Cuando se usa el proveedor de nube Solución alternativa: Inhabilita las políticas de retención en el bucket de Cloud Storage. |

||||||||||||||||||||||

341099433 |

Apigee Hybrid | ABIERTA |

El componente apigee-logger no admite la federación de identidades para cargas de trabajo.

|

||||||||||||||||||||||

N/A |

Apigee Hybrid | ABIERTA | El seguimiento distribuido en Apigee Hybrid no es compatible con las organizaciones que usan la residencia de datos. | ||||||||||||||||||||||

N/A |

Apigee | ABIERTA | Apigee no admite la nueva encriptación de claves, lo que significa que, incluso después de la rotación, se seguirá usando la versión de clave anterior y no podrás cambiar la clave de CMEK después de crear la organización. | ||||||||||||||||||||||

270574696 |

Apigee | corregidas | Apigee no admite Cloud External Key Manager. | ||||||||||||||||||||||

268104619 |

Apigee Apigee Hybrid |

ABIERTA | En la política OASValidation, cuando especificas un tipo de array en el encabezado, el MP arrojará un error, incluso si la entrada es válida. | ||||||||||||||||||||||

364872027 |

Apigee Apigee Hybrid |

corregidas |

Error de análisis de PEM en las políticas de JWT/JWS debido a un formato no estándar

En el caso de Apigee y Apigee Hybrid 1.13 y versiones posteriores, cualquier desviación en el formato PEM requerido de las claves

que se usan en las políticas de JWS o JWT de Apigee

puede generar un error de análisis. Por ejemplo, no se permite

colocar ningún carácter que no sea una línea nueva ( Para evitar este error, asegúrate de que no haya caracteres distintos de una línea nueva, como espacios finales o barras, que precedan inmediatamente al límite posterior al encapsulamiento. Para obtener más información sobre la codificación que se usa para las claves públicas o privadas, consulta RFC 7468 de IETF. |

||||||||||||||||||||||

310191899 |

Apigee Apigee Hybrid |

ABIERTA |

Tiempo de espera cuando se implementan proxies de API y flujos compartidos

Es posible que los siguientes extremos experimenten tiempos de espera cuando se usen con un volumen alto de consultas por segundo (QPS):

Para reducir la probabilidad de que se produzcan tiempos de espera, te recomendamos que establezcas un objetivo de 1 QPS cuando uses estos extremos o que verifiques el estado de una implementación antes de intentar otra. |

||||||||||||||||||||||

329304975 |

Apigee | corregidas |

Límite en la cantidad de rutas de acceso base por entorno

Apigee aplica un límite temporal de 1,000 rutas de acceso base por entorno para evitar posibles fallas cuando se implementan revisiones del proxy de API. Mientras este límite esté vigente, puedes implementar hasta 1,000 revisiones del proxy de API (cada una con una sola ruta de acceso base) por entorno. Si tus proxies de API o revisiones contienen más de una ruta de acceso base, la cantidad total de rutas de acceso base por entorno no debe superar las 1,000. |

||||||||||||||||||||||

333791378 |

Hybrid 1.12.0 | ABIERTA |

La herramienta de migración de Helm no admite las funciones de copia de seguridad y restablecimiento de Cassandra

Si deseas conocer los pasos necesarios para instalar un parche para la solución alternativa, consulta Soluciona problemas. |

||||||||||||||||||||||

310384001 |

hybrid 1.11.0 | ABIERTA |

Las fallas de validación de certificados pueden mostrar un error 502 en lugar de una respuesta de error 503 cuando los usuarios agregan la etiqueta <Enforce>true</Enforce> en el bloque <SSLInfo> de destino para la validación predeterminada de certificados TLS de extremo de destino.

|

||||||||||||||||||||||

289583112 |

Apigee | ABIERTA |

La política OASValidation no funciona con los requisitos de seguridad globales en las especificaciones de OpenAPI.

Si la política OASValidation especifica un <OASResource> con requisitos de seguridad establecidos a nivel global, no se aplicarán los requisitos de seguridad. Solución alternativa: Para garantizar la aplicación, todos los requisitos de seguridad deben establecerse en el nivel de operación

en la especificación de OpenAPI que se pasa en el elemento |

||||||||||||||||||||||

205666368 |

Apigee Hybrid 1.10.2 Hybrid 1.10.3 |

CORREGIDO en Apigee 1-10-0-apigee-6 y, además, Hybrid 1.10.3-hotfix.1 |

Apigee Hybrid no valida el certificado de destino de forma predeterminada.

Consulta Información para configurar opciones de TLS en un extremo o un servidor de destino. |

||||||||||||||||||||||

295929616 |

Hybrid 1.10.0 y versiones posteriores | RESUELTO en la versión Hybrid 1.10.3 |

La instalación de Apigee Hybrid 1.10 en OpenShift (OSE) puede fallar con errores de memoria insuficiente.

La instalación o actualización de Apigee Hybrid 1.10.0 a 1.10.2 puede fallar en OSE debido a errores de memoria insuficiente. Se corrigió en la versión 1.10.3 de Apigee Hybrid. |

||||||||||||||||||||||

292118812 |

híbrido 1.10.1 | corregidas |

Es posible que apigee-udca no respete la configuración del Proxy HTTP.

Si el firewall fuerza todo el tráfico a través de un proxy de reenvío, |

||||||||||||||||||||||

292558790 |

Apigee hybrid 1.8.0 y versiones posteriores |

ABIERTA |

La política OASValidation falla con el error Unable to parse JSON.

|

||||||||||||||||||||||

297012500 |

Apigee hybrid 1.8.0 y versiones posteriores |

ABIERTA |

Problemas de implementación con la validación de OAS cuando se usa una referencia circular

Solución alternativa: Usa un archivo yaml de especificación de OpenAPI sin referencias circulares. |

||||||||||||||||||||||

289254725 |

Apigee Apigee 1-10-0-apigee-3 híbrido 1.8.8 híbrido 1.9.3 |

CORREGIDO en Apigee 1-10-0-apigee-5 CORREGIDO en el híbrido |

Es posible que fallen las implementaciones de proxy que incluyan la política OASValidation.

Las implementaciones de proxy que incluyen la política OASValidation pueden fallar si se cumple lo siguiente:

|

||||||||||||||||||||||

284500460 |

Apigee Apigee 1-10-0-apigee-1 |

corregidas |

Aumento de la latencia para la política de Message Logging cuando se usa con Cloud Logging.

Para evitar el aumento de la latencia en las respuestas al cliente, la política de Message Logging debe estar adjunta a PostClientFlow. Para obtener más información sobre el uso de políticas en PostClientFlows, consulta Controla proxies de API con flujos. |

||||||||||||||||||||||

282997216 |

Hybrid 1.8.0 y versiones posteriores Hybrid 1.9.0 y versiones posteriores |

ABIERTA |

Caracteres especiales no permitidos en la contraseña de Cassandra Jolokia

Usa solo caracteres alfanuméricos para la contraseña de Cassandra Jolokia. El uso de caracteres especiales (incluidos, sin limitaciones, “!”, “@”, “#”, “$”, “%”, “^”, “&”, y “*”) puede causar que el inicio de Cassandra falle. |

||||||||||||||||||||||

270371160 |

hybrid 1.9.0 y versiones posteriores | corregidas | La puerta de enlace de entrada de Apigee solo admite algoritmos de cifrado o protocolo TLS1.2+

La puerta de enlace de entrada de Apigee solo es compatible con TLS1.2+, y no con versiones anteriores de TLS. |

||||||||||||||||||||||

269139342 |

hybrid 1.7.0 y versiones posteriores | corregidas | apigeectl getOrg no sigue la configuración de HTTP_PROXY en overrides.yaml

La validación de la organización de Apigee no sigue las reglas del proxy de reenvío HTTP establecidas en |

||||||||||||||||||||||

266452840 |

Apigee Hybrid 1.7.0 y versiones posteriores Hybrid 1.8.0 y versiones posteriores Hybrid 1.9.0 y versiones posteriores |

corregidas | Los sockets web no funcionan con Anthos Service Mesh 1.15.3 en Apigee X y Apigee Hybrid En ciertas circunstancias, los sockets web no funcionan para Apigee X y Apigee Hybrid cuando se usa Anthos Service Mesh |

||||||||||||||||||||||

287922301 |

Apigee | ABIERTA | Inexactitudes en las tasas de monetización en torno a los límites de las bandas de volumen

Debido al diseño actual, es posible que se evalúen tasas de monetización inexactas para las transacciones que se producen cerca de un umbral de banda de volumen. Esto se manifiesta en una cantidad excesiva de transacciones que se evalúan a la tarifa previa al umbral y es más probable que ocurra cuando se realizan muchas transacciones para una combinación determinada de desarrollador y plan de tarifas en un período de 30 segundos. Esto significa que los informes de monetización registrarán cargos en exceso con tasas por banda decrecientes y registrarán cargos insuficientes cuando aumenten las tasas por banda. Este problema se produce en Apigee X y Apigee Hybrid, y no se conoce ninguna solución alternativa. Ya se comenzó a trabajar en la resolución del problema, que estará disponible en una versión futura. |

||||||||||||||||||||||

242213234 |

Apigee | corregidas | El producto de API no se carga con el error “no hay conexiones disponibles” Este error puede mostrarse cuando se intentan cargar productos de API: “Los productos no se cargaron correctamente. Error: No hay conexiones disponibles en los agentes de conexión de Apigee”.

El problema se produce después de habilitar el control del servicio de VPC en el proyecto de Google Cloud y agregar Solución: Crea una regla de salida de forma manual, como la siguiente: -egressTo:

operations:

-serviceName: "iamcredentials.googleapis.com"

methodSelectors:

-method:

resources:

-projects/608305225983

egressFrom:

identityType: ANY_IDENTITY |

||||||||||||||||||||||

247540503 |

Hybrid 1.7.0 y versiones posteriores Hybrid 1.8.0 y versiones posteriores |

corregidas |

Una condición de carrera con búsqueda de claves de encriptación puede causar fallas en la búsqueda de KVM.

En determinadas circunstancias, con una capacidad de procesamiento muy alta, una condición de carrera con la búsqueda de claves de encriptación puede causar fallas en la búsqueda de KVM. |

||||||||||||||||||||||

258699204 |

hybrid 1.8.0 y versiones posteriores | corregidas | Las solicitudes de memoria y los límites predeterminados de los Pods de métricas cambiaron involuntariamente en 1.8.x.

Si observas problemas con los Pods de apigee-telemetry-app

o apigee-telemetry-proxy que no se ejecutan, cambia las

propiedades y los límites de solicitudes de

Aplica los cambios con apigeectl apply --telemetry -f overrides.yaml |

||||||||||||||||||||||

260324159 |

Apigee 1-9-0-apigee-16 | corregidas |

Implementaciones de flujo compartido y proxy de API de hasta 30 minutos.

Los proxies de API y los flujos compartidos pueden tardar entre 20 y 30 minutos en implementarse en el plano del entorno de ejecución en ciertas circunstancias debido a un error de “socket cerrado” en el sincronizador. |

||||||||||||||||||||||

214447386 |

Todos | ABIERTA |

El mensaje "config not modified" se muestra en los registros de auditoría de acceso a los datos de la API de Apigee como un Error.

Se espera que esto suceda cada minuto y no afecta tu costo de facturación. |

||||||||||||||||||||||

260772383 |

hybrid 1.8.0 y versiones posteriores | ABIERTA |

Error de vinculación de socket en la plataforma AKS

Si instalas hybrid en AKS, es posible que veas este error: ingressGateways: Consulta Configura el entorno de ejecución de hybrid. Consulta también Usa un balanceador de cargas interno con AKS. |

||||||||||||||||||||||

241786534 |

hybrid 1.8.0 y versiones posteriores | corregidas |

A veces, MART no puede conectarse con FluentD.

Cuando se usa UDCA con permiso de organización, a veces, MART no puede conectarse a FluentD. El UDCA con permiso de la organización es el predeterminado en la versión hybrid 1.8 de Apigee. Consulta |

||||||||||||||||||||||

| N/A | hybrid 1.6.0 y versiones posteriores | ABIERTA | apigee-logger no funciona en Anthos BareMetal con CentOS o RHEL.Después de la migración de |

||||||||||||||||||||||

| 207762842 | hybrid 1.5.0 y versiones posteriores | corregidas |

Apigee-logger no envió los registros a Cloud Logging.

Los parámetros de configuración actuales de |

||||||||||||||||||||||

| 191291501, 191000617 | Apigee | corregidas | No se podrá cambiar la dirección de correo electrónico de una entidad de desarrollador en la IU. | ||||||||||||||||||||||

| 191002224 | hybrid 1.5.0 y versiones posteriores | corregidas | No se puede cambiar una dirección de correo electrónico cuando se usa la API de PUT /organizations/{org_name}/developers/{developer_email}. |

||||||||||||||||||||||

| 184555974 | hybrid 1.5.0 y versiones posteriores | corregidas | Fluentd apigee-logger no puede analizar registros en el clúster de OpenShift. | ||||||||||||||||||||||

| N/A | Archivar implementaciones | ABIERTA | No se admite la administración y depuración de implementaciones de archivos de Apigee en la IU En la IU de Apigee, puedes hacer lo siguiente:no se puede ver, confirmar el estado de implementación o administrar tus implementaciones de archivo, como se describeImplementa un proxy de API o usa la IU de depuración como se describe enUsa la depuración. Como solución alternativa, puedes usar gcloud o la API para enumerar todas las implementaciones de archivo en un entorno y usar la API de depuración. |

||||||||||||||||||||||

| N/A | Archivar implementaciones | ABIERTA |

No se admite la reversión de una implementación de archivo

Por el momento, no se admite la reversión de una implementación de archivos. Para quitar una versión de una implementación de archivo, debes volver a implementar una versión anterior de un archivo o borrar el entorno. |

||||||||||||||||||||||

421402073 |

Apigee en VS Code | ABIERTA | La autenticación de Google en las políticas no es compatible con Apigee en Visual Studio Code (VS Code) La autenticación de Google en las políticas ServiceCallout y ExternalCallout, como se describe en Usa la autenticación de Google, no es compatible con Apigee en VS Code. |

||||||||||||||||||||||

| 422757662 | Apigee 1-15-0-apigee-5 hybrid 1.15.0 |

CORREGIDO en Apigee 1-15-0-apigee-7 y Apigee 1-15-0-apigee-8 |

Los encabezados x-b3 no están disponibles cuando DistributedTrace está inhabilitado

En las versiones 1-15-0-apigee-5 y 1.15.0 de Apigee y Apigee Hybrid, Apigee dejó de enviar encabezados |

||||||||||||||||||||||

| 146222881 | hybrid 1.3.0 y versiones posteriores | corregidas |

Error de encabezado HTTP no válido

Error de encabezado HTTP no válido: la entrada de Istio cambia todas las respuestas de destino entrantes al protocolo HTTP2. Debido a que el procesador de mensajes híbrido solo admite HTTP1, es posible que veas el siguiente error cuando se llama a un proxy de API:

Si ves este error, puedes realizar alguna de las siguientes acciones para corregir el problema:

|

||||||||||||||||||||||

420985360 |

Portal integrado | ABIERTA |

SmartDocs

|

||||||||||||||||||||||

| N/A | Portal integrado | ABIERTA |

Administrador del portal

|

||||||||||||||||||||||

| N/A | Portal integrado | ABIERTA |

Funciones del portal

La Búsqueda se integrará al portal integrado en una versión futura. |

||||||||||||||||||||||

| N/A | Portal integrado | ABIERTA |

Proveedor de identidad SAML

El cierre de sesión único (SLO) con el proveedor de identidad SAML no es compatible con los dominios personalizados. Para habilitar un dominio personalizado con un proveedor de identidad SAML, deja el campo URL de cierre de sesión en blanco cuando establezcas la configuración de SAML. |

||||||||||||||||||||||

| 191815997 | hybrid 1.6.0 y versiones posteriores | corregidas | Si un cliente híbrido configura un proxy de reenvío para el proxy de API, el token de Google no funcionará, a menos que tenga acceso directo a *.googleapis.com. |

||||||||||||||||||||||

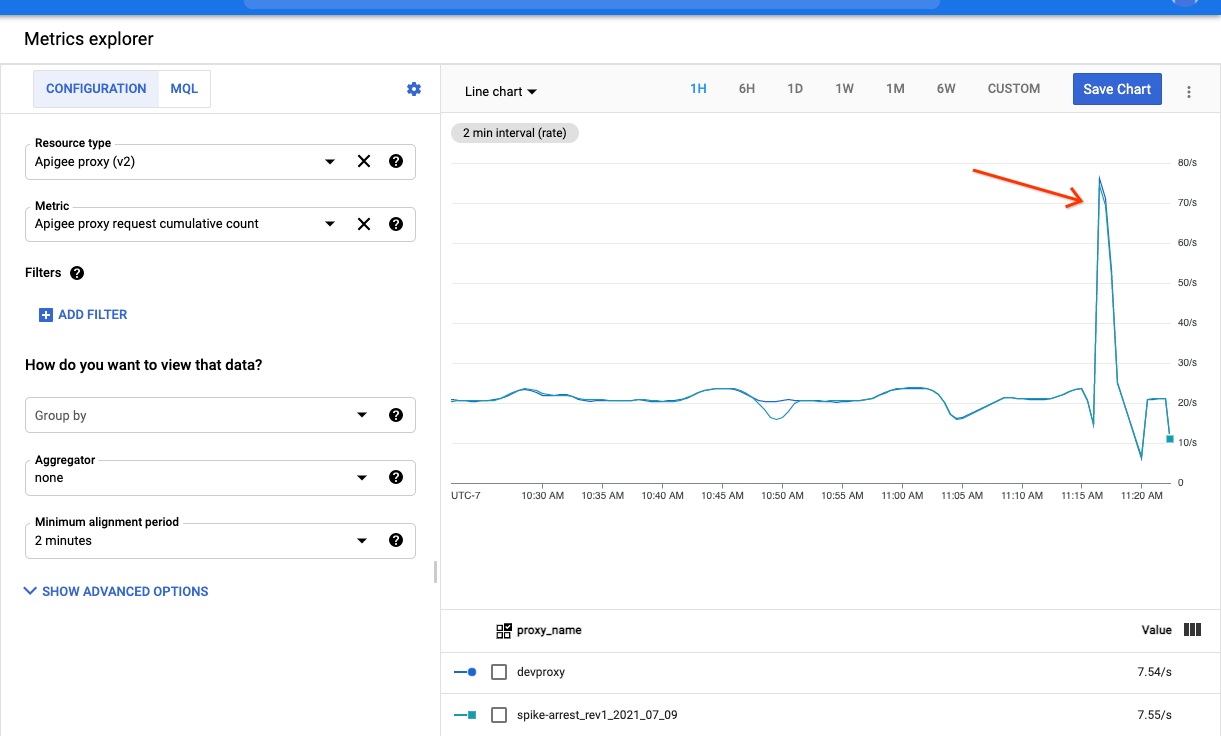

| N/A | Apigee | CORREGIDO en Apigee 1-12-0-apigee-2 y, además, Hybrid 1.12.0 |

La supervisión de API y Cloud Monitoring muestran aumentos anormales

Métricas afectadas:

Métricas nuevas Puedes usar las métricas nuevas para evitar este problema.

Para Apigee Hybrid, consulta Descripción general de la recopilación de métricas y Visualiza las métricas. |

||||||||||||||||||||||

| 203778087 | Hybrid 1.5.3 y versiones posteriores | ABIERTA |

apigee-stackdriver-logging-agent se ejecuta como raíz.

Solución alternativa: Inhabilita el agente de Logging en hybrid. |

||||||||||||||||||||||

| 205629443 | Apigee | corregidas | Si ServiceCallout se envía y se olvida (sin etiqueta <Response>), puede ocurrir una condición de carrera si se produce otra política después de ella.Solución: Para mantener el comportamiento enviar y olvidar, haz lo siguiente:

|

||||||||||||||||||||||

| 207719377 | Apigee | CORREGIDO en Apigee 1-11-0-apigee-1 | Si hay más de una política de SpikeArrest en un paquete, se producirán errores 502.Solución: Evita usar más de una política de SpikeArrest en el proxy para evitar el problema. |

||||||||||||||||||||||

| 209097822 | Hybrid 1.5.0 y versiones posteriores Apigee |

corregidas | Es posible que las actualizaciones dinámicas que se realicen a una tasa de protección contra aumentos de tráfico no se reflejen de inmediato Para una clave en particular, si hay tráfico continuo, es posible que la clave no esté limitada por la frecuencia actualizada. Si hay cinco minutos sin tráfico para una clave en particular, la tarifa se reflejará. Solución: Vuelve a implementar el proxy con una variable de referencia nueva si la velocidad tiene efecto de inmediato. También puedes usar dos protecciones de aumento condicionales con diferentes variables de flujo para ajustar la velocidad. |

||||||||||||||||||||||

| 221305498 | Apigee | ABIERTA |

La supervisión de API puede mostrar el código de error de “(no se configuró)”.

La supervisión de API de proxies de API configurables puede mostrar un código de error de “(no se configuró)” para las respuestas del objetivo con un estado que no sea 2xx. |

||||||||||||||||||||||

| 246774745 | Apigee | corregidas |

No se respeta el valor de io.timeout.millis cuando se usa con varios destinos dinámicos.

Si un proxy establece dos o más valores |

||||||||||||||||||||||

| 245664917 | hybrid 1.8.x | corregidas |

Se puede ignorar el error de actualización de Apigee Hybrid

Durante la actualización a Apigee Hybrid 1.8.x, después de ejecutar |

||||||||||||||||||||||

| 300660653 | Apigee | corregidas |

Debería aparecer un error, pero no se muestra, cuando se implementan proxies con la misma ruta de acceso en varios entornos

que están adjuntos a la misma instancia y al mismo grupo de entornos.

No se permite implementar proxies con la misma ruta de acceso en varios entornos que estén conectados a

la misma instancia y al mismo grupo de entornos, y se debe mostrar un mensaje de advertencia

sobre un conflicto de ruta de acceso base. En cambio, no se muestra ningún error y las implementaciones parecen

ser exitosas. |

||||||||||||||||||||||

| 301458133 | Apigee | corregidas |

Algunos intentos de implementación de proxy muestran un error que indica que la revisión es inmutable.

Cuando se intenta guardar un proxy implementado anteriormente, es posible que la implementación falle con

un error que indique que la revisión es inmutable. |

||||||||||||||||||||||

| 301845257 | Apigee | corregidas | Si intentas implementar más de 800 proxies en un grupo de entornos, se producirá un error. El límite en el que se muestra un error es inferior a 800 cuando las rutas de acceso base son más largas que 15 caracteres. | ||||||||||||||||||||||

| 315820718 | Apigee | corregidas |

Con las solicitudes de proxy de gRPC, los finalizadores de gRPC se quitan de la respuesta

Cuando se realiza una llamada a un servidor de destino de gRPC, el único finalizador que se muestra es "grpc-status". Todos los demás finalizadores se quitan de la respuesta. |

||||||||||||||||||||||

| 341157011 | Apigee | corregidas |

Las especificaciones generadas con Gemini Code Assist en Cloud Code que también incluyen

caracteres UTF-8 que no son ASCII no se analizan correctamente cuando se suben al concentrador de APIs. Como resultado, el concentrador de APIs no extraerá las operaciones, las definiciones y otros metadatos correctamente. |

||||||||||||||||||||||

| 338285095 | Apigee | corregidas |

Las apps asociadas con un AppGroup no aparecen en la lista de apps de la

IU de Apigee. Como resultado, los usuarios no pueden acceder a la página Detalles de la app

de la aplicación en la consola. No se admite el uso de la búsqueda en la consola con un nombre de app parcial o una búsqueda

de clave de API para la app hasta que se resuelva este problema. Las organizaciones híbridas de Apigee no se ven afectadas por este problema, ya que usan la IU clásica para ver los detalles de la app. Solución alternativa parcial: Hay una lista de todas las apps disponible con las APIs. Consulta organizations.apps.list. |

||||||||||||||||||||||

| 355714868 | Monetización Apigee Hybrid |

CORREGIDO en las versiones hybrid 1.14.3, hybrid 1.15.1 y hybrid 1.16.0 |

Los datos de las tarifas recurrentes, de configuración y de recarga no se registran ni facturan para

las organizaciones híbridas En el caso de las organizaciones híbridas con monetización, los datos de las tarifas recurrentes (RECURRING_FEE), de configuración (SETUP_FEE) y de recarga (TOPUP_FEE) no se registran ni facturan para la facturación pospago. En el caso de la facturación prepaga, la deducción de la billetera se realiza para estas tarifas, pero no se informa. |

||||||||||||||||||||||

| 438850078 | Apigee | ABIERTA |

Se produce una recursión infinita dentro de la política de OASValidation cuando una respuesta de backend contiene un tipo de discriminador que es el mismo que el esquema principal. Este problema puede provocar un |

||||||||||||||||||||||

| 449012244 | Apigee | ABIERTA |

Usa definiciones de extremos de destino independientes para los destinos de SSE (eventos enviados por el servidor). Si se mezclan extremos de destino con SSE y sin SSE, es posible que se produzcan comportamientos incoherentes, como variables de flujo |

||||||||||||||||||||||

| 445936920 | Apigee 1-16-0-apigee-2 y versiones posteriores | ABIERTA |

Es posible que los problemas de configuración de DNS que no se detectaron anteriormente ahora causen errores de DNS. Apigee quitó la funcionalidad de resguardo automático de DNS que se encontraba en 1-16-0-apigee-2. Esta eliminación quita la capacidad de recuperación de la plataforma ante errores de configuración de DNS y ahora podría generar errores de DNS. Para encontrar errores relacionados, verifica los registros del entorno de ejecución en busca de errores de resolución de DNS. |

||||||||||||||||||||||

| 383372330 | Versiones del emulador de Apigee de la 1.13.0 a la 1.15.1 (sin incluir esta última) | CORREGIDO en las versiones 1.15.1 y posteriores del emulador de Apigee |

Todas las implementaciones de proxy fallan de forma local con mensajes de error, incluido 06/13/2025 6:45 PM EMULATOR INFO Deploying environment testenv, to Container apigee-1.14.2 (1.14.2) 06/13/2025 6:45 PM EMULATOR ERROR Error parsing deployment report as JSON 06/13/2025 6:45 PM EMULATOR ERROR null 06/13/2025 6:45 PM EMULATOR ERROR Environment testenv deployment, to Container apigee-1.14.2 (1.14.2) failed with Error: 500 06/13/2025 6:45 PM EMULATOR ERROR Deploy to Container apigee-1.14.2 (1.14.2), failed with Error: Environment testenv deployment, to Container apigee-1.14.2 (1.14.2) failed with Error: 500 |