Halaman ini memberikan ringkasan tentang Batasi Penggunaan Layanan Resource batasan kebijakan organisasi, yang memungkinkan administrator perusahaan mengontrol layananGoogle Cloud mana yang dapat digunakan dalam hierarki resource Google Cloudmereka. Batasan ini hanya dapat diterapkan pada layanan dengan resource yang merupakan turunan langsung dari resource organisasi, folder, atau project. Misalnya, Compute Engine dan Cloud Storage.

Batasan Batasi Penggunaan Layanan Resource mengecualikan dan tidak akan berfungsi dengan layanan tertentu yang merupakan dependensi penting untuk Google Cloud produk, seperti Identity and Access Management (IAM), Cloud Logging, dan Cloud Monitoring. Untuk mengetahui daftar layanan resource cloud yang didukung oleh batasan ini, lihat Layanan yang mendukung pembatasan penggunaan layanan.

Administrator dapat menggunakan batasan ini untuk menentukan batasan hierarkis pada

layanan resource yang diizinkan Google Cloud dalam penampung resource,

seperti organisasi, folder, atau project. Misalnya, izinkan

storage.googleapis.com dalam project X, atau tolak compute.googleapis.com

dalam folder Y. Batasan ini juga menentukan

ketersediaan konsolGoogle Cloud .

Batasan Membatasi Penggunaan Layanan Resource dapat digunakan dengan dua cara yang saling eksklusif:

Daftar yang ditolak - resource layanan apa pun yang tidak ditolak diizinkan.

Daftar yang diizinkan - resource layanan apa pun yang tidak diizinkan akan ditolak.

Batasan Batasi Penggunaan Layanan Resource mengontrol akses runtime ke semua resource dalam cakupan. Saat kebijakan organisasi yang berisi batasan ini diperbarui, kebijakan tersebut akan langsung berlaku untuk semua akses ke semua resource dalam cakupan kebijakan, dengan konsistensi pada akhirnya.

Sebaiknya administrator mengelola pembaruan kebijakan organisasi yang berisi batasan ini dengan cermat. Anda dapat meluncurkan perubahan kebijakan ini dengan lebih aman menggunakan tag untuk menerapkan batasan secara kondisional. Untuk mengetahui informasi selengkapnya, lihat Mencakup kebijakan organisasi dengan tag.

Jika layanan dibatasi oleh kebijakan ini, beberapa Google Cloud layanan yang memiliki dependensi langsung pada layanan yang dibatasi juga akan dibatasi. Hal ini hanya berlaku untuk layanan yang mengelola resource pelanggan yang sama. Misalnya, Google Kubernetes Engine (GKE) memiliki dependensi pada Compute Engine. Jika Compute Engine dibatasi, GKE juga akan dibatasi.

Ketersediaan konsolGoogle Cloud

Layanan yang dibatasi di konsol Google Cloud berperilaku dengan cara berikut:

- Anda tidak dapat membuka produk menggunakan menu .

- Layanan yang dibatasi tidak muncul di hasil penelusuran konsol. Google Cloud

- Saat Anda membuka halaman konsol layanan yang dibatasi—seperti dari link atau bookmark—pesan error akan muncul. Google Cloud

Menggunakan batasan Restrict Resource Service Usage

Batasan kebijakan organisasi dapat ditetapkan di level organisasi, folder, dan project. Setiap kebijakan berlaku untuk semua resource dalam hierarki resource yang sesuai, tetapi dapat diganti di level yang lebih rendah dalam hierarki resource.

Untuk mengetahui informasi selengkapnya tentang evaluasi kebijakan, lihat Evaluasi hierarki.

Menetapkan kebijakan organisasi

Untuk menetapkan, mengubah, atau menghapus kebijakan organisasi, Anda harus memiliki peran Administrator Kebijakan Organisasi.

Konsol

Untuk menetapkan kebijakan organisasi yang menyertakan batasan Batasi Penggunaan Layanan Resource, lakukan hal berikut:

Di konsol Google Cloud , buka halaman Organization policies.

Dari pemilih project, pilih resource yang ingin Anda tetapkan kebijakan organisasinya.

Di tabel kebijakan organisasi, pilih Batasi Penggunaan Layanan Resource.

Klik Manage policy.

Di bagian Berlaku untuk, pilih Ganti kebijakan induk.

Di bagian Policy enforcement, pilih cara menerapkan pewarisan ke kebijakan ini.

Jika Anda ingin mewarisi kebijakan organisasi resource induk dan menggabungkannya dengan kebijakan ini, pilih Gabungkan dengan induk.

Jika Anda ingin mengganti kebijakan organisasi yang ada, pilih Ganti.

Klik Add a rule.

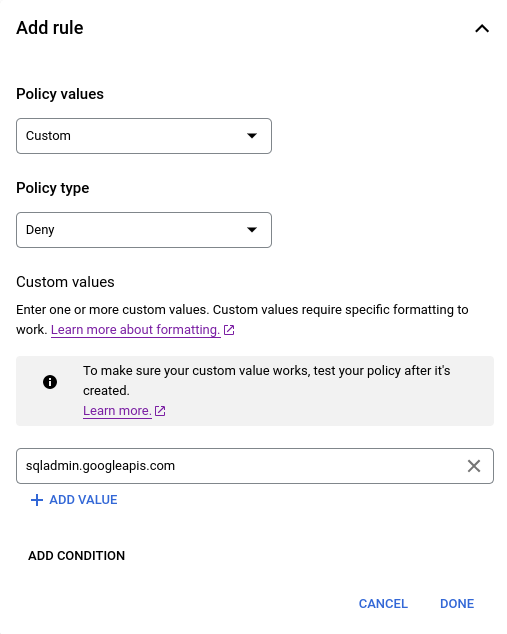

Di bagian Policy values, pilih Custom.

Di bagian Jenis kebijakan, pilih Tolak untuk daftar tolak atau Izinkan untuk daftar yang diizinkan.

Di bagian Nilai kustom, tambahkan layanan yang ingin Anda blokir atau izinkan ke daftar.

Misalnya, untuk memblokir Cloud Storage, Anda dapat memasukkan

storage.googleapis.com.Untuk menambahkan lebih banyak layanan, klik Tambahkan nilai.

Untuk menerapkan kebijakan, klik Set policy.

gcloud

Kebijakan organisasi dapat ditetapkan melalui Google Cloud CLI. Untuk menerapkan kebijakan organisasi yang mencakup batasan Batasi Penggunaan Resource Service, buat terlebih dahulu file YAML dengan kebijakan yang akan diupdate:

name: organizations/ORGANIZATION_ID/policies/gcp.restrictServiceUsage

spec:

rules:

- values:

deniedValues:

- file.googleapis.com

- bigquery.googleapis.com

- storage.googleapis.com

Ganti ORGANIZATION_ID dengan ID resource organisasi Anda. Untuk menetapkan kebijakan ini di organisasi tersebut, jalankan perintah berikut:

gcloud org-policies set-policy /tmp/policy.yaml

Untuk mempelajari cara menggunakan batasan dalam kebijakan organisasi, lihat Membuat kebijakan organisasi.

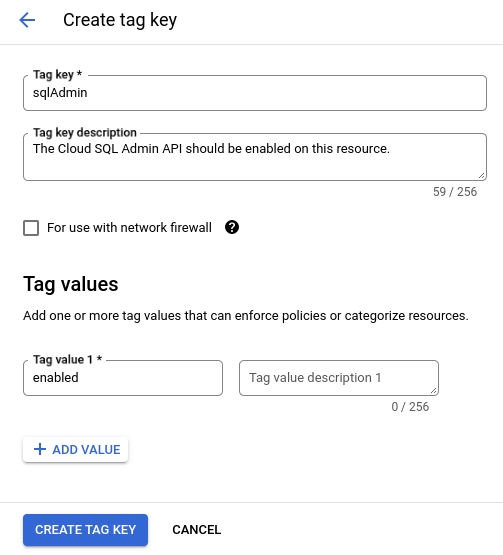

Membatasi resource yang tidak diberi tag

Anda dapat menggunakan tag dan kebijakan organisasi kondisional untuk membatasi resource apa pun yang tidak menggunakan tag tertentu. Jika Anda menetapkan kebijakan organisasi pada resource yang membatasi layanan dan membuatnya bersyarat pada keberadaan tag, tidak ada resource turunan yang berasal dari resource tersebut yang dapat digunakan kecuali jika resource tersebut telah diberi tag. Dengan cara ini, resource harus disiapkan sesuai dengan rencana tata kelola Anda sebelum dapat digunakan.

Untuk membatasi resource organisasi, folder, atau project yang tidak diberi tag, Anda dapat menggunakan operator logika ! dalam kueri bersyarat saat membuat kebijakan organisasi.

Misalnya, untuk mengizinkan penggunaan sqladmin.googleapis.com hanya di project yang memiliki tag sqladmin=enabled, Anda dapat membuat kebijakan organisasi yang menolak sqladmin.googleapis.com di project yang tidak memiliki tag sqladmin=enabled.

Buat tag yang mengidentifikasi apakah tata kelola yang tepat telah diterapkan pada resource. Misalnya, Anda dapat membuat tag dengan kunci

sqlAdmindan nilaienabled, untuk menetapkan bahwa resource ini harus mengizinkan penggunaan Cloud SQL Admin API. Contoh:

Klik nama tag yang baru dibuat. Anda memerlukan nama yang diberi namespace dari kunci tag, yang tercantum di bagian Jalur kunci tag, pada langkah berikutnya untuk membuat kondisi.

Buat kebijakan organisasi Batasi Penggunaan Layanan Resource di tingkat resource organisasi Anda untuk menolak akses ke Cloud SQL Admin API. Contoh:

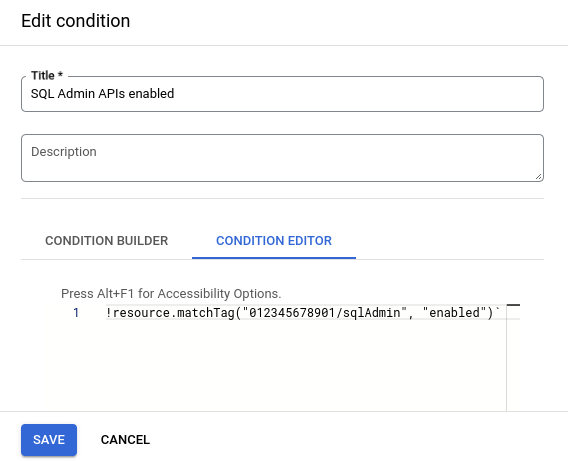

Tambahkan kondisi ke kebijakan organisasi di atas, yang menentukan bahwa kebijakan diterapkan jika tag tata kelola tidak ada. Operator NOT logis tidak didukung oleh pembuat kondisi, sehingga kondisi ini harus dibuat di editor kondisi. Contoh:

!resource.matchTag("012345678901/sqlAdmin", "enabled")

Sekarang, tag sqlAdmin=enabled harus dipasangkan atau diwarisi oleh project,

sebelum developer Anda dapat menggunakan Cloud SQL Admin API dengan project tersebut.

Untuk mengetahui informasi selengkapnya tentang cara membuat kebijakan organisasi bersyarat, lihat Mencakup kebijakan organisasi dengan tag.

Membuat kebijakan organisasi dalam mode uji coba

Kebijakan organisasi dalam mode uji coba adalah jenis kebijakan organisasi yang pelanggaran kebijakannya dicatat dalam audit log, tetapi tindakan yang melanggar tidak ditolak. Anda dapat membuat kebijakan organisasi dalam mode uji coba menggunakan batasan Restrict Resource Service Usage untuk memantau pengaruhnya terhadap organisasi Anda sebelum Anda menerapkan kebijakan aktif. Untuk mengetahui informasi selengkapnya, lihat Menguji kebijakan organisasi.

Pesan error

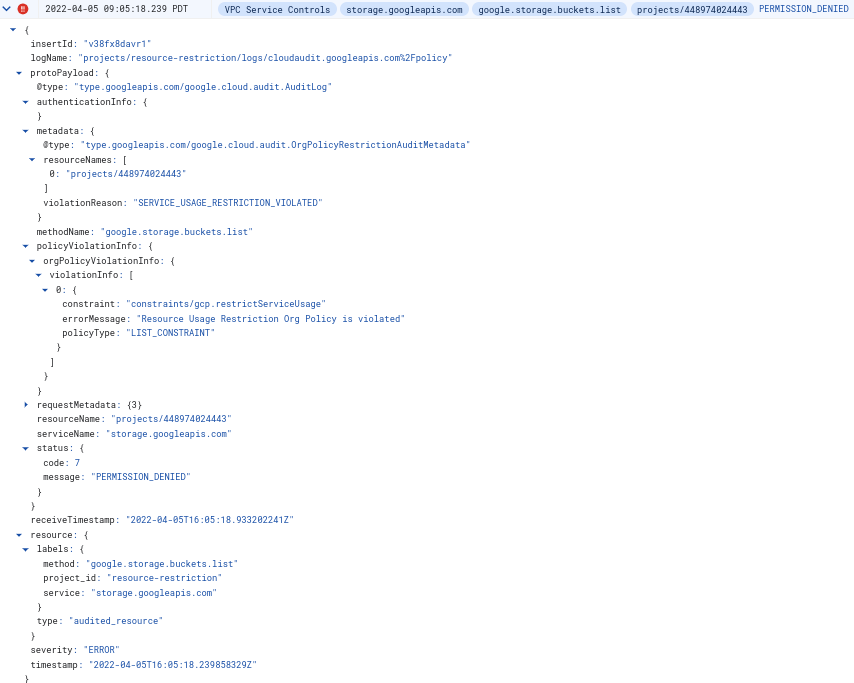

Jika Anda menetapkan kebijakan organisasi untuk menolak layanan A dalam hierarki resource B, saat klien mencoba menggunakan layanan A dalam hierarki resource B, operasi akan gagal. Error akan ditampilkan yang menjelaskan alasan kegagalan ini. Selain itu, entri AuditLog dibuat untuk pemantauan, pemberitahuan, atau proses debug lebih lanjut.

Contoh pesan error

Request is disallowed by organization's constraints/gcp.restrictServiceUsage constraint for projects/PROJECT_ID attempting to use service storage.googleapis.com.

Contoh Cloud Audit Logs