Questa pagina descrive come Identity-Aware Proxy (IAP) gestisce l'inoltro TCP. Per scoprire come concedere alle entità l'accesso alle risorse con tunnel e come creare tunnel che instradano il traffico TCP, consulta Utilizzo di IAP per l'inoltro TCP.

Introduzione

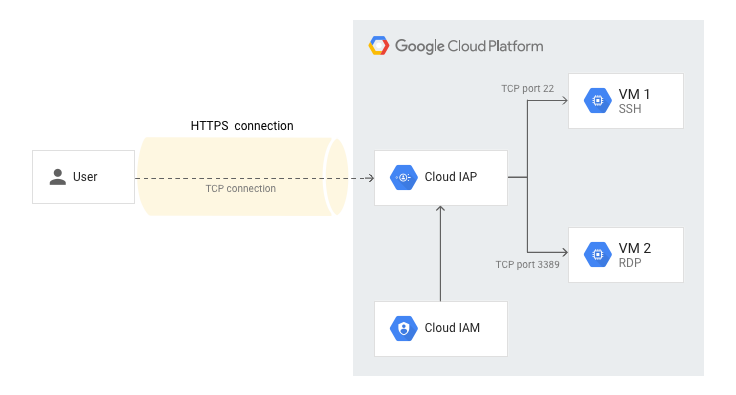

La funzionalità di inoltro TCP di IAP ti consente di controllare chi può accedere ai servizi amministrativi come SSH e RDP sui backend dalla rete internet pubblica. La funzionalità di inoltro TCP impedisce che questi servizi siano esposti pubblicamente a internet. Al contrario, le richieste ai tuoi servizi devono superare i controlli di autenticazione e autorizzazione prima di raggiungere la risorsa di destinazione.

L'esposizione diretta dei servizi amministrativi a internet durante l'esecuzione dei carichi di lavoro nel cloud comporta dei rischi. L'inoltro del traffico TCP con IAP consente di ridurre questo rischio consentendo solo agli utenti autorizzati di accedere a questi servizi sensibili.

Poiché questa funzionalità è specificamente rivolta ai servizi amministrativi, non supporta le destinazioni con bilanciamento del carico.

La chiamata al servizio di inoltro TCP di IAP non è supportata sui dispositivi mobili.

Come funziona l'inoltro TCP di IAP

La funzionalità di inoltro TCP di IAP consente agli utenti di connettersi a porte TCP arbitrarie sulle istanze Compute Engine. Per il traffico TCP generale, IAP crea una porta di ascolto sull'host locale che inoltra tutto il traffico a un'istanza specificata. IAP quindi aggrega tutto il traffico dal client in HTTPS. Gli utenti possono accedere all'interfaccia e alla porta se superano i controlli di autenticazione e autorizzazione del criterio Identity and Access Management (IAM) della risorsa di destinazione.

Quando stabilisci una connessione SSH utilizzando gcloud compute ssh,

il comando aggrega la connessione SSH all'interno di HTTPS e la inoltra all'istanza remota

senza richiedere una porta di ascolto sull'host locale.

L'abilitazione di IAP su una risorsa amministrativa non blocca automaticamente le richieste dirette alla risorsa. IAP blocca solo le richieste TCP che non provengono dagli indirizzi IP di inoltro TCP di IAP ai servizi pertinenti sulla risorsa.

L'inoltro TCP con IAP non richiede l'assegnazione di un indirizzo IP pubblico instradabile alla risorsa. Al contrario, utilizza gli indirizzi IP interni.

Passaggi successivi

- Scopri come connetterti alle porte TCP sulle istanze e concedere alle entità l'accesso alle risorse con tunnel.