Questa pagina spiega come visualizzare, comprendere e applicare i suggerimenti sui ruoli per progetti, cartelle e organizzazioni. I suggerimenti sui ruoli ti aiutano ad applicare il principio del privilegio minimo assicurando che le entità dispongano solo delle autorizzazioni di cui hanno effettivamente bisogno.

Prima di iniziare

Abilita le API IAM e Recommender.

Ruoli richiesti per abilitare le API

Per abilitare le API, devi disporre del ruolo IAM Amministratore utilizzo dei servizi (

roles/serviceusage.serviceUsageAdmin), che include l'autorizzazioneserviceusage.services.enable. Scopri come concedere i ruoli.Informazioni sui suggerimenti sui ruoli.

Consulta le best practice per i suggerimenti sui ruoli.

(Facoltativo) Se vuoi visualizzare e gestire i suggerimenti sui ruoli per i ruoli non di base e personalizzati, assicurati di aver attivato il livello Premium o Enterprise di Security Command Center a livello di organizzazione o a livello di progetto. Per ulteriori informazioni, consulta la pagina Domande sulla fatturazione.

Configurare l'autenticazione.

Seleziona la scheda relativa a come intendi utilizzare i campioni in questa pagina:

gcloud

Nella console Google Cloud , attiva Cloud Shell.

Nella parte inferiore della console Google Cloud viene avviata una sessione di Cloud Shell e viene visualizzato un prompt della riga di comando. Cloud Shell è un ambiente shell con Google Cloud CLI già installata e con valori già impostati per il progetto corrente. L'inizializzazione della sessione può richiedere alcuni secondi.

REST

Per utilizzare gli esempi di API REST in questa pagina in un ambiente di sviluppo locale, utilizzi le credenziali che fornisci a gcloud CLI.

Installa Google Cloud CLI.

Se utilizzi un provider di identità (IdP) esterno, devi prima accedere a gcloud CLI con la tua identità federata.

Per saperne di più, consulta Autenticati per usare REST nella documentazione sull'autenticazione di Google Cloud .

Ruoli IAM richiesti

Questa sezione descrive i ruoli e le autorizzazioni IAM necessari per utilizzare i consigli sui ruoli.

Visualizza i suggerimenti

Per ottenere le autorizzazioni necessarie per visualizzare i suggerimenti per i ruoli, chiedi all'amministratore di concederti i seguenti ruoli IAM sulla risorsa per cui vuoi visualizzare i suggerimenti (progetto, cartella o organizzazione):

-

Role Viewer (

roles/iam.roleViewer) -

Visualizzatore motore per suggerimenti IAM (

roles/recommender.iamViewer) -

Per visualizzare i consigli a livello di progetto nella console Google Cloud :

Project IAM Admin (

roles/resourcemanager.projectIamAdmin) -

Per visualizzare i consigli a livello di cartella nella console Google Cloud :

Folder IAM Admin (

roles/resourcemanager.folderIamAdmin) -

Per visualizzare i consigli a livello di organizzazione nella console Google Cloud :

Amministratore dell'organizzazione (

roles/resourcemanager.organizationAdmin)

Per saperne di più sulla concessione dei ruoli, consulta Gestisci l'accesso a progetti, cartelle e organizzazioni.

Questi ruoli predefiniti contengono le autorizzazioni necessarie per visualizzare i suggerimenti sui ruoli. Per vedere quali sono esattamente le autorizzazioni richieste, espandi la sezione Autorizzazioni obbligatorie:

Autorizzazioni obbligatorie

Per visualizzare i suggerimenti sui ruoli sono necessarie le seguenti autorizzazioni:

-

iam.roles.get -

iam.roles.list -

recommender.iamPolicyRecommendations.get -

recommender.iamPolicyRecommendations.list -

recommender.iamPolicyInsights.get -

recommender.iamPolicyInsights.list -

recommender.iamPolicyLateralMovementInsights.get -

recommender.iamPolicyLateralMovementInsights.list -

Per visualizzare i suggerimenti nella console Google Cloud :

resourcemanager.RESOURCE.getIamPolicy, doveRESOURCEè il tipo di risorsa per cui vuoi visualizzare i suggerimenti (projects,foldersoorganizations).

Potresti anche ottenere queste autorizzazioni con ruoli personalizzati o altri ruoli predefiniti.

Applicare e ignorare i consigli

Per ottenere le autorizzazioni necessarie per visualizzare, applicare e ignorare i suggerimenti per i ruoli, chiedi all'amministratore di concederti i seguenti ruoli IAM sulla risorsa per cui vuoi gestire i suggerimenti (progetto, cartella o organizzazione):

-

Role Viewer (

roles/iam.roleViewer) -

Amministratore motore per suggerimenti IAM (

roles/recommender.iamAdmin) -

Per gestire i suggerimenti a livello di progetto:

Project IAM Admin (

roles/resourcemanager.projectIamAdmin) -

Per gestire i suggerimenti a livello di cartella:

Amministratore IAM cartella (

roles/resourcemanager.folderIamAdmin) -

Per gestire i consigli a livello di organizzazione:

Amministratore dell'organizzazione (

roles/resourcemanager.organizationAdmin)

Per saperne di più sulla concessione dei ruoli, consulta Gestisci l'accesso a progetti, cartelle e organizzazioni.

Questi ruoli predefiniti contengono le autorizzazioni necessarie per visualizzare, applicare e ignorare i suggerimenti sui ruoli. Per vedere quali sono esattamente le autorizzazioni richieste, espandi la sezione Autorizzazioni obbligatorie:

Autorizzazioni obbligatorie

Per visualizzare, applicare e ignorare i suggerimenti sui ruoli sono necessarie le seguenti autorizzazioni:

-

iam.roles.get -

iam.roles.list -

recommender.iamPolicyRecommendations.get -

recommender.iamPolicyRecommendations.list -

recommender.iamPolicyInsights.get -

recommender.iamPolicyInsights.list -

recommender.iamPolicyLateralMovementInsights.get -

recommender.iamPolicyLateralMovementInsights.list -

recommender.iamPolicyRecommendations.update -

resourcemanager.RESOURCE.getIamPolicy, doveRESOURCEè il tipo di risorsa per cui vuoi gestire i suggerimenti (projects,foldersoorganizations). -

resourcemanager.RESOURCE.setIamPolicy, doveRESOURCEè il tipo di risorsa per cui vuoi gestire i suggerimenti (projects,foldersoorganizations).

Potresti anche ottenere queste autorizzazioni con ruoli personalizzati o altri ruoli predefiniti.

Revisione e applicazione dei suggerimenti

Il modo più semplice per esaminare e applicare i consigli è utilizzare la consoleGoogle Cloud . Inoltre, se vuoi creare automaticamente un ruolo personalizzato quando applichi un suggerimento, devi utilizzare la console Google Cloud .

Puoi anche esaminare e applicare i suggerimenti con Google Cloud CLI e l'API Recommender.

Console

Nella console Google Cloud vai alla pagina IAM.

Seleziona un progetto, una cartella o un'organizzazione.

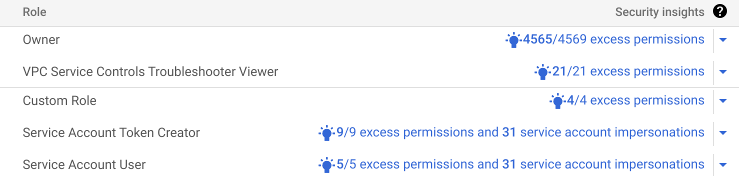

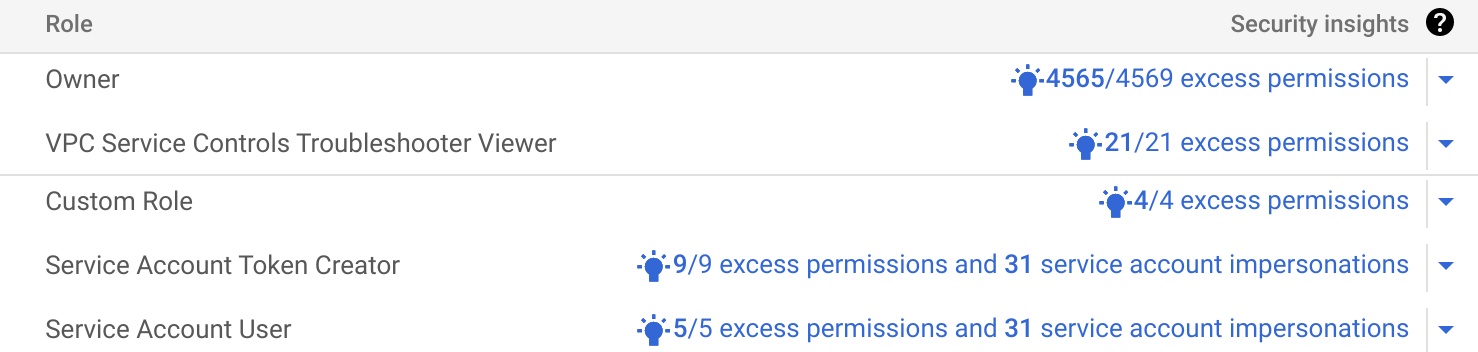

Nell'elenco delle entità che hanno accesso al tuo progetto, individua la colonna Informazioni sulla sicurezza.

Per ogni ruolo concesso a un principal, questa colonna mostra eventuali approfondimenti relativi alla sicurezza. Questi insight evidenziano i pattern di accesso alle risorse da parte delle tue entità. Ad esempio, alcuni approfondimenti evidenziano le autorizzazioni in eccesso o le autorizzazioni di cui un'entità non ha bisogno. Altri approfondimenti mettono in evidenza i service account con funzionalità di movimento laterale:

Se è disponibile un suggerimento per risolvere un approfondimento, la consoleGoogle Cloud mostra l'icona Suggerimento disponibile .

Se ci sono suggerimenti da esaminare, fai clic su un'icona Suggerimento disponibile per visualizzare i dettagli del suggerimento.

Se il suggerimento è di sostituire il ruolo, il suggerimento per il ruolo suggerisce sempre un insieme di ruoli predefiniti che puoi applicare.

In alcuni casi, il suggerimento sul ruolo consiglia anche di creare un nuovo ruolo personalizzato a livello di progetto. Se è disponibile un suggerimento per un ruolo personalizzato, la console Google Cloud lo mostra per impostazione predefinita. Per passare al suggerimento del ruolo predefinito, fai clic su Visualizza ruolo predefinito consigliato.

Esamina attentamente il suggerimento e assicurati di capire quando è stato aggiornato l'ultima volta e in che modo modificherà l'accesso dell'entità alle risorseGoogle Cloud . Ad eccezione dei suggerimenti per gli agenti di servizio, un suggerimento non aumenterà mai il livello di accesso di un principal. Per saperne di più, consulta Come vengono generati i suggerimenti sui ruoli.

Per scoprire come esaminare i consigli nella console, vedi Esaminare i consigli in questa pagina.

(Facoltativo) Se il suggerimento è di creare un ruolo personalizzato, aggiorna Titolo, Descrizione, ID e Fase di lancio del ruolo in base alle esigenze.

Se devi aggiungere autorizzazioni al ruolo personalizzato, fai clic su Aggiungi autorizzazioni.

Se devi rimuovere le autorizzazioni dal ruolo personalizzato, deseleziona la casella di controllo per ogni autorizzazione che vuoi rimuovere.

Passa all'azione in base al consiglio.

Per applicare il suggerimento, fai clic su Applica o Crea e applica. Se cambi idea nei prossimi 90 giorni, utilizza la cronologia dei consigli per annullare la tua scelta.

Per ignorare il suggerimento, fai clic su Ignora, quindi conferma la tua scelta. Puoi ripristinare un suggerimento ignorato a condizione che sia ancora valido.

Ripeti i passaggi precedenti finché non avrai esaminato tutti i consigli.

gcloud

Esamina i consigli:

Per elencare i tuoi consigli, esegui il comando

gcloud recommender recommendations list:

gcloud recommender recommendations list \

--location=global \

--recommender=google.iam.policy.Recommender \

--RESOURCE_TYPE=RESOURCE_ID \

--format=json

Sostituisci i seguenti valori:

RESOURCE_TYPE: il tipo di risorsa per cui vuoi elencare i suggerimenti. Utilizza il valoreproject,folderoorganization.RESOURCE_ID: l'ID del Google Cloud progetto, della cartella o dell'organizzazione per cui vuoi elencare i suggerimenti. Gli ID progetto sono stringhe alfanumeriche, comemy-project. Gli ID cartella e organizzazione sono numerici, ad esempio123456789012.

La risposta è simile al seguente esempio. In questo esempio, un account di servizio non ha utilizzato alcuna autorizzazione del ruolo Amministratore Compute (roles/compute.admin) negli ultimi 90 giorni. Di conseguenza,

il suggerimento per il ruolo ti consiglia di revocare il ruolo:

[

{

"associatedInsights": [

{

"insight": "projects/123456789012/locations/global/insightTypes/google.iam.policy.Insight/insights/279ef748-408f-44db-9a4a-1ff8865b9839"

}

],

"content": {

"operationGroups": [

{

"operations": [

{

"action": "remove",

"path": "/iamPolicy/bindings/*/members/*",

"pathFilter": {

"/iamPolicy/bindings/*/condition/expression": "",

"/iamPolicy/bindings/*/members/*": "serviceAccount:id-1234567890@example-project.iam.gserviceaccount.com",

"/iamPolicy/bindings/*/role": "roles/compute.admin"

},

"resource": "//cloudresourcemanager.googleapis.com/projects/example-project",

"resourceType": "cloudresourcemanager.googleapis.com/Project"

}

]

}

]

},

"description": "This role has not been used during the observation window.",

"recommenderSubtype": "REMOVE_ROLE",

"etag": "\"770237e2c0decf40\"",

"lastRefreshTime": "2020-01-09T06:06:17Z",

"name": "projects/123456789012/locations/global/recommenders/google.iam.policy.Recommender/recommendations/fb927dc1-9695-4436-0000-f0f285007c0f",

"primaryImpact": {

"category": "SECURITY",

"securityProjection": {

"details": {

"revokedIamPermissionsCount": 708

}

}

},

"priority": "P4",

"stateInfo": {

"state": "ACTIVE"

}

}

]Esamina attentamente ogni suggerimento e considera quando è stato aggiornato l'ultima volta e in che modo modificherà l'accesso dell'entità alle risorse Google Cloud . Per scoprire come esaminare i suggerimenti da gcloud CLI, consulta la sezione Esaminare i suggerimenti in questa pagina.

Per applicare un consiglio:

Utilizza il comando

gcloud recommender recommendations mark-claimedper impostare lo stato del suggerimento suCLAIMED,, in modo che non venga modificato mentre lo applichi:gcloud recommender recommendations mark-claimed \ RECOMMENDATION_ID \ --location=global \ --recommender=google.iam.policy.Recommender \ --RESOURCE_TYPE=RESOURCE_ID \ --format=FORMAT \ --etag=ETAG \ --state-metadata=STATE_METADATASostituisci i seguenti valori:

-

RECOMMENDATION_ID: l'identificatore univoco del suggerimento. Questo valore viene visualizzato alla fine del camponamenel suggerimento. Nell'esempio mostrato sopra, l'ID èfb927dc1-9695-4436-0000-f0f285007c0f. -

RESOURCE_TYPE: il tipo di risorsa per cui vuoi gestire i suggerimenti. Utilizza il valoreproject,folderoorganization. -

RESOURCE_ID: L'ID del Google Cloud progetto, della cartella o dell'organizzazione per cui vuoi gestire i suggerimenti. Gli ID progetto sono stringhe alfanumeriche, comemy-project. Gli ID cartella e organizzazione sono numerici, ad esempio123456789012. -

FORMAT: il formato della risposta. Utilizzajsonoyaml. -

ETAG: il valore del campoetagnel suggerimento, ad esempio"dd0686e7136a4cbb". Tieni presente che questo valore può includere virgolette. -

STATE_METADATA: (Facoltativo) Coppie chiave-valore separate da virgole che contengono i metadati che hai scelto per il suggerimento. Ad esempio,--state-metadata=reviewedBy=alice,priority=high. I metadati sostituiscono il campostateInfo.stateMetadatanel suggerimento.

Se il comando ha esito positivo, la risposta mostra il suggerimento nello stato

CLAIMED, come mostrato nell'esempio seguente. Per chiarezza, l'esempio omette la maggior parte dei campi:[ { "description": "This role has not been used during the observation window.", "recommenderSubtype": "REMOVE_ROLE", "etag": "\"df7308cca9719dcc\"", "name": "projects/123456789012/locations/global/recommenders/google.iam.policy.Recommender/recommendations/fb927dc1-9695-4436-0000-f0f285007c0f", "stateInfo": { "state": "CLAIMED", "stateMetadata": { "reviewedBy": "alice", "priority": "high" } } } ]-

Ottieni la policy di autorizzazione per il progetto, quindi modifica e imposta la policy di autorizzazione in modo che rifletta il suggerimento.

Aggiorna lo stato del suggerimento a

SUCCEEDED, se sei riuscito ad applicarlo, o aFAILED, se non sei riuscito ad applicarlo:gcloud recommender recommendations COMMAND \ RECOMMENDATION_ID \ --location=global \ --recommender=google.iam.policy.Recommender \ --RESOURCE_TYPE=RESOURCE_ID \ --format=FORMAT \ --etag=ETAG \ --state-metadata=STATE_METADATASostituisci i seguenti valori:

-

COMMAND: utilizzamark-succeededse hai potuto applicare il suggerimento omark-failedse non hai potuto applicarlo. -

RECOMMENDATION_ID: l'identificatore univoco del suggerimento. Questo valore viene visualizzato alla fine del camponamenel suggerimento. Nell'esempio mostrato sopra, l'ID èfb927dc1-9695-4436-0000-f0f285007c0f. -

RESOURCE_TYPE: il tipo di risorsa per cui vuoi gestire i suggerimenti. Utilizza il valoreproject,folderoorganization. -

RESOURCE_ID: L'ID del Google Cloud progetto, della cartella o dell'organizzazione per cui vuoi gestire i suggerimenti. Gli ID progetto sono stringhe alfanumeriche, comemy-project. Gli ID cartella e organizzazione sono numerici, ad esempio123456789012. -

FORMAT: il formato della risposta. Utilizzajsonoyaml. -

ETAG: il valore del campoetagnel suggerimento, ad esempio"dd0686e7136a4cbb". Tieni presente che questo valore può includere virgolette. -

STATE_METADATA: (Facoltativo) Coppie chiave-valore separate da virgole che contengono i metadati che hai scelto per il suggerimento. Ad esempio,--state-metadata=reviewedBy=alice,priority=high. I metadati sostituiscono il campostateInfo.stateMetadatanel suggerimento.

Ad esempio, se hai contrassegnato il suggerimento come riuscito, la risposta mostra il suggerimento nello stato

SUCCEEDED. Per chiarezza, questo esempio omette la maggior parte dei campi:[ { "description": "This role has not been used during the observation window.", "recommenderSubtype": "REMOVE_ROLE", "etag": "\"dd0686e7136a4cbb\"", "name": "projects/123456789012/locations/global/recommenders/google.iam.policy.Recommender/recommendations/fb927dc1-9695-4436-0000-f0f285007c0f", "stateInfo": { "state": "SUCCEEDED", "stateMetadata": { "reviewedBy": "alice", "priority": "high" } } } ]-

REST

Esamina i consigli:

Per elencare tutti i suggerimenti disponibili per il tuo progetto, la tua cartella o la tua organizzazione, utilizza il metodo

recommendations.list

dell'API Recommender.

Prima di utilizzare i dati della richiesta, apporta le sostituzioni seguenti:

RESOURCE_TYPE: il tipo di risorsa per cui vuoi gestire i suggerimenti. Utilizza il valoreprojects,foldersoorganizations.RESOURCE_ID: l'ID del Google Cloud progetto, della cartella o dell'organizzazione per cui vuoi gestire i suggerimenti. Gli ID progetto sono stringhe alfanumeriche, comemy-project. Gli ID cartella e organizzazione sono numerici, ad esempio123456789012.-

PAGE_SIZE: (Facoltativo) Il numero massimo di risultati da restituire da questa richiesta. Se non specificato, il server determinerà il numero di risultati da restituire. Se il numero di consigli è maggiore della dimensione della pagina, la risposta contiene un token di paginazione che puoi utilizzare per recuperare la pagina successiva dei risultati. -

PAGE_TOKEN: (Facoltativo) Il token di paginazione restituito in una risposta precedente da questo metodo. Se specificato, l'elenco dei consigli inizierà dal punto in cui terminava la richiesta precedente. -

FILTER: (Facoltativo) Un'espressione di filtro per limitare i suggerimenti restituiti. Puoi filtrare i consigli in base al campostateInfo.state. Ad esempio,stateInfo.state:"DISMISSED"ostateInfo.state:"FAILED". PROJECT_ID: il tuo ID progetto Google Cloud . Gli ID progetto sono stringhe alfanumeriche, comemy-project.

Metodo HTTP e URL:

GET https://recommender.googleapis.com/v1/RESOURCE_TYPE/RESOURCE_ID/locations/global/recommenders/google.iam.policy.Recommender/recommendations?pageSize=PAGE_SIZE&pageToken=PAGE_TOKEN&filter=FILTER

Per inviare la richiesta, espandi una di queste opzioni:

La risposta è simile al seguente esempio. In questo esempio, un account di servizio nel

progetto example-project non ha utilizzato alcuna autorizzazione del ruolo Amministratore Compute

(roles/compute.admin) negli ultimi 90 giorni. Di conseguenza,

il motore per suggerimenti ti consiglia di revocare il ruolo:

{

"recommendations": [

"name": "projects/123456789012/locations/global/recommenders/google.iam.policy.Recommender/recommendations/fb927dc1-9695-4436-0000-f0f285007c0f",

"description": "This role has not been used during the observation window.",

"lastRefreshTime": "2020-01-09T06:06:17Z",

"primaryImpact": {

"category": "SECURITY",

"securityProjection": {

"details": {

"revokedIamPermissionsCount": 708

}

}

},

"priority": "P4",

"content": {

"operationGroups": [

{

"operations": [

{

"action": "remove",

"path": "/iamPolicy/bindings/*/members/*",

"pathFilter": {

"/iamPolicy/bindings/*/condition/expression": "",

"/iamPolicy/bindings/*/members/*": "serviceAccount:id-1234567890@example-project.iam.gserviceaccount.com",

"/iamPolicy/bindings/*/role": "roles/compute.admin"

},

"resource": "//cloudresourcemanager.googleapis.com/projects/example-project",

"resourceType": "cloudresourcemanager.googleapis.com/Project"

}

]

}

]

},

"stateInfo": {

"state": "ACTIVE"

}

"etag": "\"770237e2c0decf40\"",

"recommenderSubtype": "REMOVE_ROLE",

"associatedInsights": [

{

"insight": "projects/123456789012/locations/global/insightTypes/google.iam.policy.Insight/insights/279ef748-408f-44db-9a4a-1ff8865b9839"

}

]

}

Esamina attentamente ogni suggerimento e considera quando è stato aggiornato l'ultima volta e in che modo modificherà l'accesso dell'entità alle risorse Google Cloud . Per scoprire come esaminare i consigli dall'API REST, consulta la sezione Esaminare i consigli in questa pagina.

Per applicare un consiglio:

Contrassegna il suggerimento come

CLAIMED:Per contrassegnare un suggerimento come

CLAIMED, in modo che non venga modificato durante l'applicazione, utilizza il metodorecommendations.markClaimeddell'API Recommender.Prima di utilizzare i dati della richiesta, apporta le sostituzioni seguenti:

RESOURCE_TYPE: il tipo di risorsa per cui vuoi gestire i suggerimenti. Utilizza il valoreprojects,foldersoorganizations.RESOURCE_ID: l'ID del Google Cloud progetto, della cartella o dell'organizzazione per cui vuoi gestire i suggerimenti. Gli ID progetto sono stringhe alfanumeriche, comemy-project. Gli ID cartella e organizzazione sono numerici, ad esempio123456789012.RECOMMENDATION_ID: l'identificatore univoco per il suggerimento. Questo valore viene visualizzato alla fine del camponamenel suggerimento. Ad esempio, se il camponameèprojects/example-project/locations/global/recommenders/google.iam.policy.Recommender/recommendations/fb927dc1-9695-4436-0000-f0f285007c0f, l'ID suggerimento èfb927dc1-9695-4436-0000-f0f285007c0f.ETAG: il valore del campoetagnel suggerimento, ad esempio"dd0686e7136a4cbb". Utilizza le barre rovesciate per eseguire l'escape delle virgolette, ad esempio"\"df7308cca9719dcc\"".STATE_METADATA: (Facoltativo) Un oggetto che contiene coppie chiave-valore con i metadati che preferisci sul suggerimento. Ad esempio,{"reviewedBy": "alice", "priority": "high"}. I metadati sostituiscono il campostateInfo.stateMetadatanel suggerimento.PROJECT_ID: il tuo ID progetto Google Cloud . Gli ID progetto sono stringhe alfanumeriche, comemy-project.

Metodo HTTP e URL:

POST https://recommender.googleapis.com/v1/RESOURCE_TYPE/RESOURCE_ID/locations/global/recommenders/google.iam.policy.Recommender/recommendations/RECOMMENDATION_ID:markClaimed

Corpo JSON della richiesta:

{ "etag": "ETAG", "stateMetadata": { "STATE_METADATA" } }Per inviare la richiesta, espandi una di queste opzioni:

La risposta mostra il suggerimento nello stato

CLAIMED, come mostrato nell'esempio seguente. Per chiarezza, questo esempio omette la maggior parte dei campi:{ "description": "This role has not been used during the observation window.", "stateInfo": { "state": "CLAIMED", "stateMetadata": { "reviewedBy": "alice", "priority": "high" } }, "etag": "\"dd0686e7136a4cbb\"", "recommenderSubtype": "REMOVE_ROLE" }Ottieni la policy di autorizzazione per il progetto, quindi modifica la policy di autorizzazione in modo che rifletta il suggerimento.

Aggiorna lo stato del suggerimento a

SUCCEEDED, se sei riuscito ad applicarlo, o aFAILED, se non sei riuscito ad applicarlo:SUCCEEDEDPer contrassegnare un suggerimento come

SUCCEEDED, indicando che sei riuscito ad applicarlo, utilizza il metodorecommendations.markSucceededdell'API Recommender.Prima di utilizzare i dati della richiesta, apporta le sostituzioni seguenti:

RESOURCE_TYPE: il tipo di risorsa per cui vuoi gestire i suggerimenti. Utilizza il valoreprojects,foldersoorganizations.RESOURCE_ID: l'ID del Google Cloud progetto, della cartella o dell'organizzazione per cui vuoi gestire i suggerimenti. Gli ID progetto sono stringhe alfanumeriche, comemy-project. Gli ID cartella e organizzazione sono numerici, ad esempio123456789012.RECOMMENDATION_ID: l'identificatore univoco per il suggerimento. Questo valore viene visualizzato alla fine del camponamenel suggerimento. Ad esempio, se il camponameèprojects/example-project/locations/global/recommenders/google.iam.policy.Recommender/recommendations/fb927dc1-9695-4436-0000-f0f285007c0f, l'ID suggerimento èfb927dc1-9695-4436-0000-f0f285007c0f.ETAG: il valore del campoetagnel suggerimento, ad esempio"dd0686e7136a4cbb". Utilizza le barre rovesciate per eseguire l'escape delle virgolette, ad esempio"\"df7308cca9719dcc\"".STATE_METADATA: (Facoltativo) Un oggetto che contiene coppie chiave-valore con i metadati che preferisci sul suggerimento. Ad esempio,{"reviewedBy": "alice", "priority": "high"}. I metadati sostituiscono il campostateInfo.stateMetadatanel suggerimento.PROJECT_ID: il tuo ID progetto Google Cloud . Gli ID progetto sono stringhe alfanumeriche, comemy-project.

Metodo HTTP e URL:

POST https://recommender.googleapis.com/v1/RESOURCE_TYPE/RESOURCE_ID/locations/global/recommenders/google.iam.policy.Recommender/recommendations/RECOMMENDATION_ID:markSucceeded

Corpo JSON della richiesta:

{ "etag": "ETAG", "stateMetadata": { "STATE_METADATA" } }Per inviare la richiesta, espandi una di queste opzioni:

La risposta mostra il suggerimento nello stato

SUCCEEDED, come mostrato nell'esempio seguente. Per chiarezza, questo esempio omette la maggior parte dei campi:{ "description": "This role has not been used during the observation window.", "stateInfo": { "state": "SUCCEEDED", "stateMetadata": { "reviewedBy": "alice", "priority": "high" } }, "etag": "\"dd0686e7136a4cbb\"", "recommenderSubtype": "REMOVE_ROLE" }FAILEDPer contrassegnare un suggerimento come

FAILED, indicando che non è stato possibile applicarlo, utilizza il metodorecommendations.markFaileddell'API Recommender.Prima di utilizzare i dati della richiesta, apporta le sostituzioni seguenti:

RESOURCE_TYPE: il tipo di risorsa per cui vuoi gestire i suggerimenti. Utilizza il valoreprojects,foldersoorganizations.RESOURCE_ID: l'ID del Google Cloud progetto, della cartella o dell'organizzazione per cui vuoi gestire i suggerimenti. Gli ID progetto sono stringhe alfanumeriche, comemy-project. Gli ID cartella e organizzazione sono numerici, ad esempio123456789012.RECOMMENDATION_ID: l'identificatore univoco per il suggerimento. Questo valore viene visualizzato alla fine del camponamenel suggerimento. Ad esempio, se il camponameèprojects/example-project/locations/global/recommenders/google.iam.policy.Recommender/recommendations/fb927dc1-9695-4436-0000-f0f285007c0f, l'ID suggerimento èfb927dc1-9695-4436-0000-f0f285007c0f.ETAG: il valore del campoetagnel suggerimento, ad esempio"dd0686e7136a4cbb". Utilizza le barre rovesciate per eseguire l'escape delle virgolette, ad esempio"\"df7308cca9719dcc\"".STATE_METADATA: (Facoltativo) Un oggetto che contiene coppie chiave-valore con i metadati che preferisci sul suggerimento. Ad esempio,{"reviewedBy": "alice", "priority": "high"}. I metadati sostituiscono il campostateInfo.stateMetadatanel suggerimento.PROJECT_ID: il tuo ID progetto Google Cloud . Gli ID progetto sono stringhe alfanumeriche, comemy-project.

Metodo HTTP e URL:

POST https://recommender.googleapis.com/v1/RESOURCE_TYPE/RESOURCE_ID/locations/global/recommenders/google.iam.policy.Recommender/recommendations/RECOMMENDATION_ID:markFailed

Corpo JSON della richiesta:

{ "etag": "ETAG", "stateMetadata": { "STATE_METADATA" } }Per inviare la richiesta, espandi una di queste opzioni:

La risposta mostra il suggerimento nello stato

FAILED, come mostrato nell'esempio seguente. Per chiarezza, questo esempio omette la maggior parte dei campi:{ "description": "This role has not been used during the observation window.", "stateInfo": { "state": "FAILED", "stateMetadata": { "reviewedBy": "alice", "priority": "high" } }, "etag": "\"dd0686e7136a4cbb\"", "recommenderSubtype": "REMOVE_ROLE" }

Informazioni sui consigli

Ogni suggerimento include informazioni per aiutarti a capire perché è stato formulato.

Console

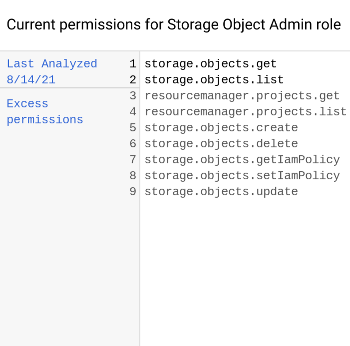

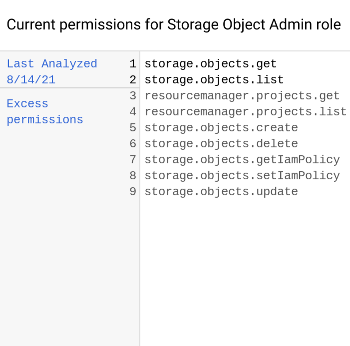

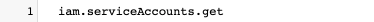

Per aiutarti a capire il motivo del suggerimento, la consoleGoogle Cloud mostra l'utilizzo delle autorizzazioni dell'entità, come riportato dall'approfondimento sui criteri associato al suggerimento. Ad esempio, potrebbe mostrare un elenco simile al seguente:

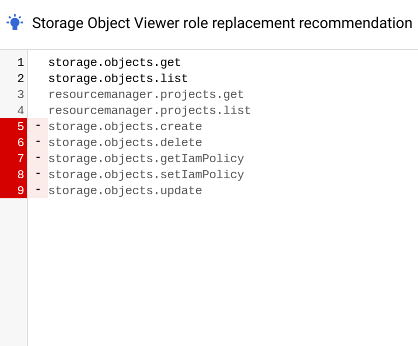

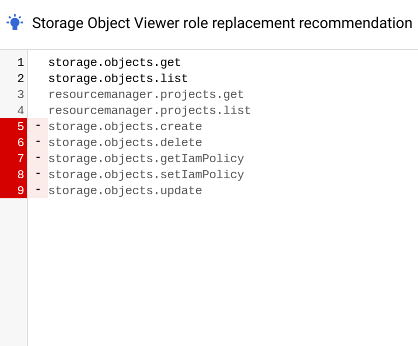

Per aiutarti a comprendere l'impatto dell'applicazione del suggerimento, la consoleGoogle Cloud mostra anche un elenco di autorizzazioni codificate con colori e simboli. Questo elenco indica come cambieranno le autorizzazioni dell'entità se applichi il suggerimento. Ad esempio, potrebbe mostrare un elenco simile al seguente:

I tipi di autorizzazioni associati a ciascun colore e simbolo sono i seguenti:

Grigio senza simbolo: autorizzazioni presenti sia nel ruolo attuale dell'entità sia nei ruoli consigliati.

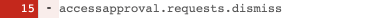

Rosso con un segno meno : autorizzazioni che si trovano nel ruolo attuale dell'entità, ma non nei ruoli consigliati perché l'entità non le ha utilizzate negli ultimi 90 giorni.

Verde con un segno più : autorizzazioni che non sono nel ruolo attuale dell'entità, ma nei ruoli consigliati. Questo tipo di autorizzazione viene visualizzato solo nei suggerimenti per gli agenti del servizio.

Blu con un'icona di machine learning : Autorizzazioni presenti sia nel ruolo attuale dell'entità di servizio sia nei ruoli consigliati, non perché l'entità di servizio le abbia utilizzate negli ultimi 90 giorni, ma perché Recommender ha stabilito tramite il machine learning che probabilmente ne avrà bisogno in futuro.

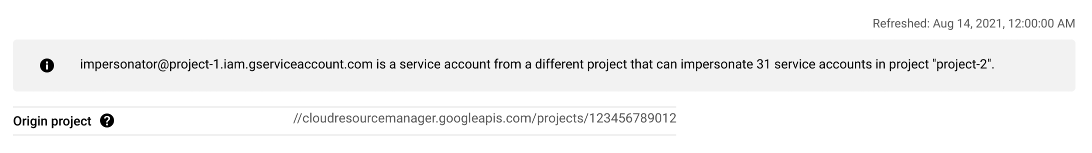

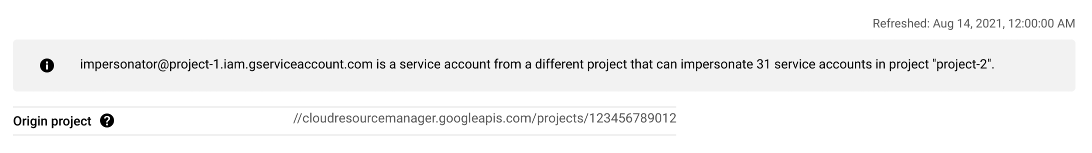

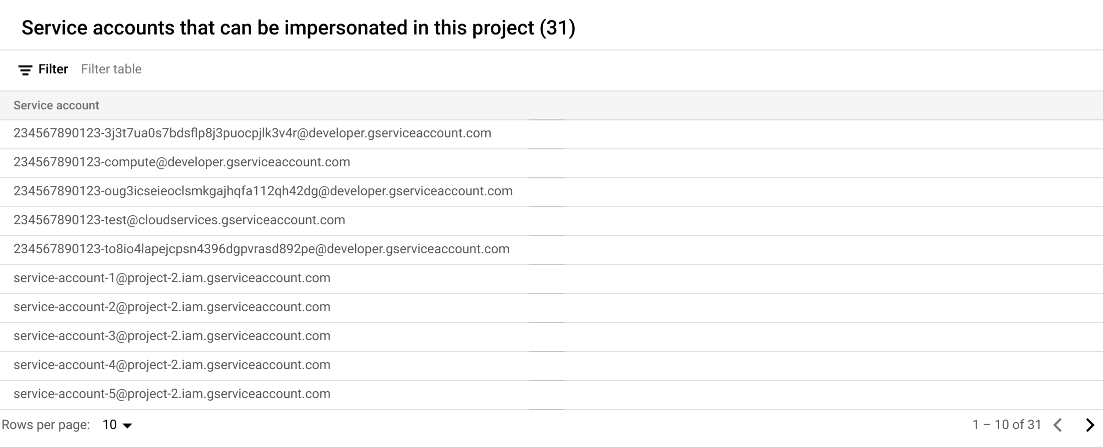

Alcuni consigli sono associati anche agli approfondimenti sui movimenti laterali�. Gli approfondimenti sul movimento laterale identificano i ruoli che consentono a unaccount di serviziot in un progetto di simulare l'identità di unaccount di serviziot in un altro progetto. Se un suggerimento è associato a un insight di movimento laterale, la console Google Cloud mostra anche quanto segue:

Il progetto di origine del service account: il progetto in cui è stato creato il service account con autorizzazioni di rappresentazione.

Service account che possono simulare l'identità in questo progetto: un elenco di tutti i service account nel progetto corrente che il account di servizio con autorizzazioni di simulazione dell'identità può simulare l'identità.

gcloud

Per dettagli sui campi di un suggerimento, consulta il

riferimento Recommendation.

Per visualizzare l'utilizzo delle autorizzazioni su cui si basa questo suggerimento, consulta gli

approfondimenti sulle norme associati al suggerimento.

Questi approfondimenti sono elencati nel campo associatedInsights. Per visualizzare un approfondimento

delle policy associato al suggerimento, segui questi passaggi:

- Identifica quali insight nel campo

associatedInsightssono insight sui criteri. Gli approfondimenti sui criteri hanno il tipo di approfondimentogoogle.iam.policy.insight. Questo tipo viene visualizzato dopoinsightTypesnel campoinsight. - Copia l'ID dell'approfondimento sui criteri. L'ID è tutto ciò che segue

insights/nel campoinsight. Nell'esempio precedente, l'ID insight è279ef748-408f-44db-9a4a-1ff8865b9839. - Segui le istruzioni per ottenere un approfondimento sulle norme utilizzando l'ID approfondimento che hai copiato.

Alcuni suggerimenti sono associati anche agli approfondimenti sul movimento laterale, che identificano i ruoli che consentono ai service account di un progetto di simulare l'identità dei service account di un altro progetto. Questi approfondimenti sono elencati anche nel campo associatedInsights. Per visualizzare un approfondimento sul movimento laterale associato al suggerimento:

- Identifica quali insight nel campo

associatedInsightssono insight sul movimento laterale. Gli approfondimenti sul movimento laterale hanno il tipo di approfondimentogoogle.iam.policy.LateralMovementInsight. Questo tipo viene visualizzato dopoinsightTypesnel campoinsight. - Copia l'ID dell'approfondimento sui criteri. L'ID è tutto ciò che segue

insights/nel campoinsight. Nell'esempio precedente, l'ID insight è279ef748-408f-44db-9a4a-1ff8865b9839. - Segui le istruzioni per ottenere informazioni sul movimento laterale utilizzando l'ID insight che hai copiato.

REST

Per dettagli sui campi di un suggerimento, consulta il

riferimento Recommendation.

Per visualizzare l'utilizzo delle autorizzazioni su cui si basa questo suggerimento, consulta gli

approfondimenti sulle norme associati al suggerimento.

Questi approfondimenti sono elencati nel campo associatedInsights. Per visualizzare un approfondimento

delle policy associato al suggerimento, segui questi passaggi:

- Identifica quali insight nel campo

associatedInsightssono insight sui criteri. Gli approfondimenti sui criteri hanno il tipo di approfondimentogoogle.iam.policy.insight. Questo tipo viene visualizzato dopoinsightTypesnel campoinsight. - Copia l'ID dell'approfondimento sui criteri. L'ID è tutto ciò che segue

insights/nel campoinsight. Ad esempio, se il campoinsightindicaprojects/123456789012/locations/global/insightTypes/google.iam.policy.Insight/insights/279ef748-408f-44db-9a4a-1ff8865b9839, l'ID approfondimento è279ef748-408f-44db-9a4a-1ff8865b9839. - Segui le istruzioni per ottenere un approfondimento sulle norme utilizzando l'ID approfondimento che hai copiato.

Alcuni suggerimenti sono associati anche agli approfondimenti sul movimento laterale, che identificano i ruoli che consentono ai service account di un progetto di simulare l'identità dei service account di un altro progetto. Questi approfondimenti sono elencati anche nel campo associatedInsights. Per visualizzare un approfondimento sul movimento laterale associato al suggerimento:

- Identifica quali insight nel campo

associatedInsightssono insight sul movimento laterale. Gli approfondimenti sul movimento laterale hanno il tipo di approfondimentogoogle.iam.policy.LateralMovementInsight. Questo tipo viene visualizzato dopoinsightTypesnel campoinsight. - Copia l'ID dell'approfondimento sui criteri. L'ID è tutto ciò che segue

insights/nel campoinsight. Ad esempio, se il campoinsightindicaprojects/123456789012/locations/global/insightTypes/google.iam.policy.LateralMovementInsight/insights/13088eec-9573-415f-81a7-46e1a260e860, l'ID approfondimento è13088eec-9573-415f-81a7-46e1a260e860. - Segui le istruzioni per ottenere informazioni sul movimento laterale utilizzando l'ID insight che hai copiato.

Visualizzare, ripristinare e annullare le modifiche

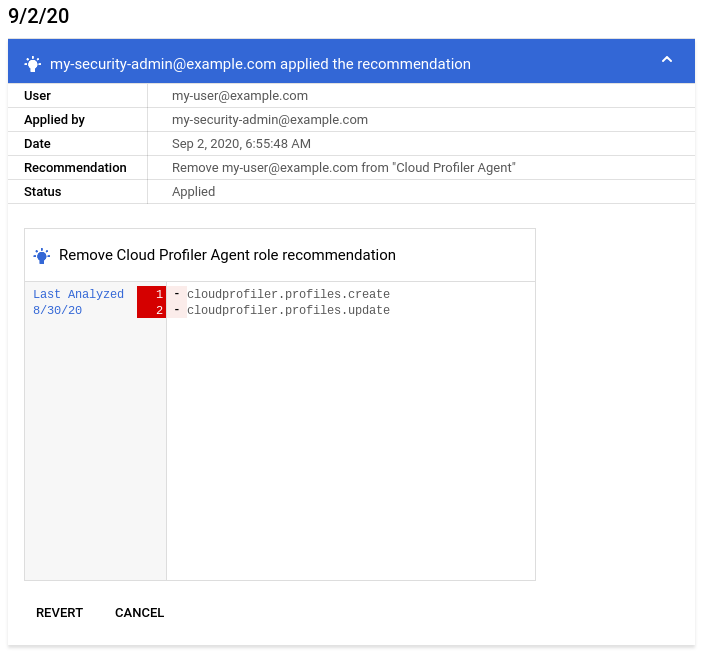

Dopo aver applicato o ignorato un suggerimento per un'associazione di ruolo a livello di progetto, l'azione viene visualizzata nella cronologia dei suggerimenti.

Per visualizzare la cronologia dei consigli:

Nella console Google Cloud vai alla pagina IAM.

Seleziona un progetto, una cartella o un'organizzazione.

Nella parte superiore dello schermo, fai clic su Cronologia dei consigli.

La console Google Cloud mostra un elenco delle azioni precedenti relative ai consigli sui ruoli.

Per visualizzare i dettagli di un suggerimento, fai clic sulla freccia di espansione.

La console Google Cloud mostra i dettagli dell'azione intrapresa, incluso il principal che ha eseguito l'azione:

(Facoltativo) Se necessario, puoi annullare il suggerimento, che annulla le modifiche apportate dal suggerimento, o ripristinare un suggerimento che hai ignorato.

Per annullare una modifica applicata in precedenza a un suggerimento, fai clic su Annulla. La console Google Cloud ripristina le modifiche ai ruoli dell'entità di servizio. Il suggerimento non viene più visualizzato nella consoleGoogle Cloud .

Per ripristinare un suggerimento ignorato, fai clic su Ripristina. Il suggerimento diventa visibile nella pagina IAM della consoleGoogle Cloud . Nessun ruolo o autorizzazione viene modificato.

Passaggi successivi

- Scopri di più su Recommender.

- Scopri come utilizzare Consenti approfondimenti sulle norme.

- Scopri come utilizzare gli insight sul movimento laterale.

.

. )

)