De forma predeterminada, NotebookLM Enterprise cifra el contenido del cliente en reposo. NotebookLM Enterprise se encarga del cifrado por ti sin que tengas que hacer nada más. Esta opción se llama Cifrado predeterminado de Google.

Si quieres controlar tus claves de cifrado, puedes usar claves de cifrado gestionadas por el cliente (CMEKs) en Cloud KMS con servicios integrados con CMEKs, como NotebookLM Enterprise. Si usas claves de Cloud KMS, tendrás control sobre su nivel de protección, ubicación, calendario de rotación, permisos de uso y acceso, y límites criptográficos. Cloud KMS también te permite monitorizar el uso de las claves, ver los registros de auditoría y controlar los ciclos de vida de las claves. En lugar de que Google sea el propietario y el gestor de las claves de cifrado de claves (KEKs) simétricas que protegen tus datos, tú controlas y gestionas estas claves en Cloud KMS.

Una vez que hayas configurado tus recursos con CMEKs, la experiencia de acceso a tus recursos de NotebookLM Enterprise será similar a la de usar el cifrado predeterminado de Google. Para obtener más información sobre las opciones de encriptado, consulta el artículo Claves de encriptado gestionadas por el cliente (CMEK).

Limitaciones de Cloud KMS en NotebookLM Enterprise

Las claves CMEK (Cloud KMS) de NotebookLM Enterprise están sujetas a las siguientes limitaciones:

Las teclas no se pueden cambiar ni girar.

Las restricciones de la política de organización no se pueden aplicar a NotebookLM Enterprise.

La protección con CMEK de NotebookLM Enterprise no está integrada con la búsqueda de Inventario de Recursos de Cloud.

No puedes cambiar la configuración de cifrado de los cuadernos. Un cuaderno sin protección no se puede proteger más adelante.

Una vez que se ha registrado una llave, no se puede anular su registro ni eliminarla de un almacén de datos.

- Debes usar aplicaciones y almacenes de datos multirregionales de EE. UU. o de la UE (no globales). Para obtener más información sobre las multirregiones y la residencia de los datos, incluidos los límites asociados al uso de ubicaciones no globales, consulta el artículo sobre ubicaciones.

Si necesitas registrar más de una clave para un proyecto, ponte en contacto con el equipo de tu cuenta de Google para solicitar un aumento de la cuota de configuraciones de CMEK y justifica por qué necesitas más de una clave.

El uso de gestores de claves externos (EKM) con CMEK está disponible de forma general con una lista de permitidos. Para usar EKM con CMEK, ponte en contacto con tu equipo de cuentas de Google.

Se aplican las siguientes limitaciones a EKM o HSM con CMEK:

Tu cuota de EKM y HSM para llamadas de cifrado y descifrado debe tener al menos 1000 QPM de margen. Para saber cómo consultar tus cuotas, consulta Comprobar las cuotas de Cloud KMS.

Si se usa EKM, la clave debe estar disponible durante más del 90% de cualquier periodo de más de 30 segundos. Si no se puede acceder a la clave durante este periodo, puede afectar negativamente a la indexación y a la actualización de la búsqueda.

Si hay problemas de facturación, problemas persistentes de falta de cuota o problemas persistentes de inaccesibilidad durante más de 12 horas, el servicio desactiva automáticamente el elemento CmekConfig asociado a la clave de EKM o HSM.

- No puedes usar Terraform para configurar CMEK en NotebookLM Enterprise.

Antes de empezar

Asegúrate de que cumples los siguientes requisitos previos:

Crea una clave simétrica de Cloud KMS multirregional. Consulta Crear un conjunto de claves y Crear una clave en la documentación de Cloud KMS.

Establece el periodo de rotación en Nunca (rotación manual).

En Ubicación, selecciona Multirregión y, a continuación, europe o us en el menú desplegable.

Se ha concedido el rol de gestión de identidades y accesos Encargado del encriptado y desencriptado de la clave criptográfica (

roles/cloudkms.cryptoKeyEncrypterDecrypter) en la clave al agente de servicio de Discovery Engine. La cuenta de agente de servicio tiene una dirección de correo con el siguiente formato:service-PROJECT_NUMBER@gcp-sa-discoveryengine.iam.gserviceaccount.com. Para obtener instrucciones generales sobre cómo añadir un rol a un agente de servicio, consulta Conceder o revocar un solo rol.Se ha concedido el rol de IAM CryptoKey Encrypter/Decrypter (

roles/cloudkms.cryptoKeyEncrypterDecrypter) de la clave al agente de servicio de Cloud Storage. Si no se concede este rol, la importación de datos en los almacenes de datos protegidos con CMEK fallará porque Discovery Engine no podrá crear el directorio y el bucket temporales protegidos con CMEK que se necesitan para la importación.No crees ningún almacén de datos ni aplicación que quieras que gestione tu clave hasta que hayas completado las instrucciones de registro de la clave de esta página.

Registrar la clave de Cloud KMS

Para cifrar datos con CMEK, debes registrar tu clave multirregional. Opcionalmente, si tus datos necesitan claves de una sola región (por ejemplo, al usar conectores de terceros), debes registrar tus claves de una sola región.

Antes de empezar

Asegúrate de lo siguiente:

La región no está protegida por una llave. El procedimiento que se indica a continuación falla si ya se ha registrado una clave para la región mediante el comando REST. Para determinar si hay una clave activa en NotebookLM Enterprise para una ubicación, consulta Ver claves de Cloud KMS.

Tienes el rol Administrador de Discovery Engine (

roles/discoveryengine.admin).

Procedimiento

REST

Para registrar tu propia clave de NotebookLM Enterprise, sigue estos pasos:

Llama al método

UpdateCmekConfigcon la clave que quieras registrar.curl -X PATCH \ -H "Authorization: Bearer $(gcloud auth print-access-token)" \ -H "Content-Type: application/json" \ -d '{"kmsKey":"projects/KMS_PROJECT_ID/locations/KMS_LOCATION/keyRings/KEY_RING/cryptoKeys/KEY_NAME"}' \ "https://LOCATION-discoveryengine.googleapis.com/v1/projects/PROJECT_ID/locations/LOCATION/cmekConfigs/CMEK_CONFIG_ID?set_default=SET_DEFAULT"Haz los cambios siguientes:

KMS_PROJECT_ID: el ID del proyecto que contiene la clave. El número de proyecto no funcionará.KMS_LOCATION: la multirregión de tu clave:usoeurope.KEY_RING: el nombre del conjunto de claves que contiene la clave.KEY_NAME: el nombre de la clave.PROJECT_ID: el ID de tu proyecto que contiene el almacén de datos.LOCATION: la multirregión de tu almacén de datos:usoeu.CMEK_CONFIG_ID: asigna un ID único al recurso CmekConfig. Por ejemplo,default_cmek_config.SET_DEFAULT: se define comotruepara usar la clave como clave predeterminada de los almacenes de datos que se creen posteriormente en la multirregión.

Opcional: Registra el valor

namedevuelto por el método y sigue las instrucciones de Obtener detalles sobre una operación de larga duración para ver cuándo se completa la operación.Normalmente, se tarda unos minutos en registrar una clave.

Consola

Procedimiento

Para registrar tu propia clave en NotebookLM Enterprise, sigue estos pasos:

En la Google Cloud consola, ve a la página Gemini Enterprise.

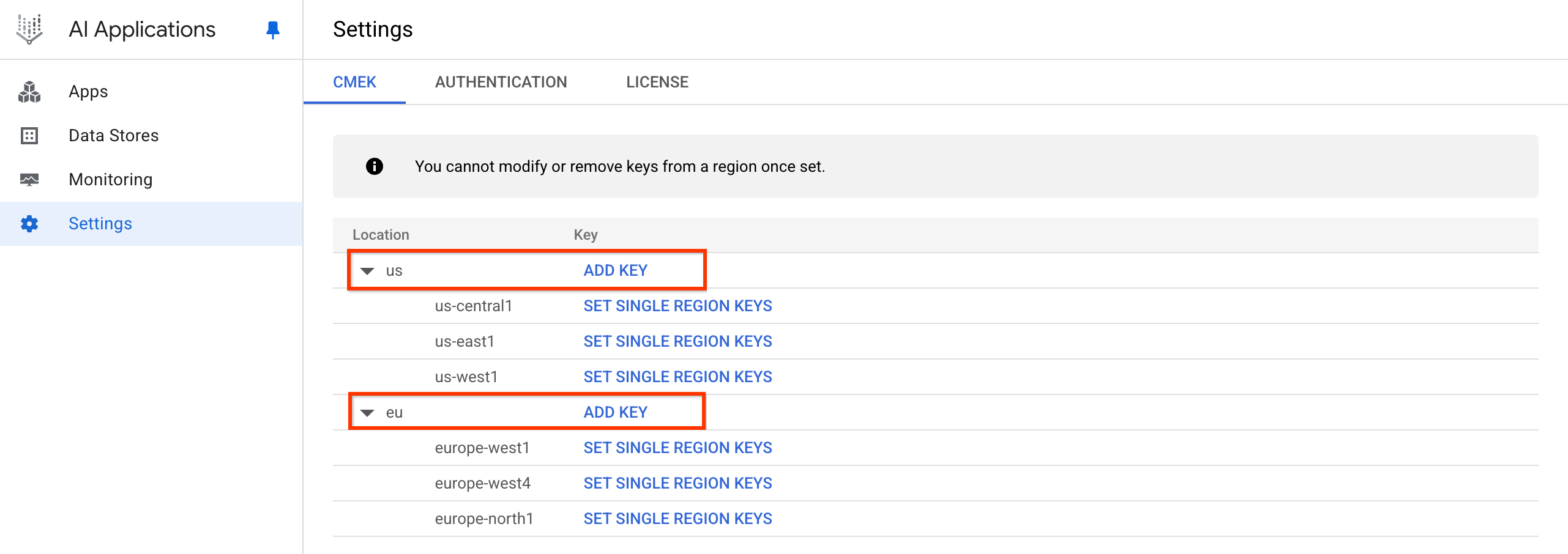

Haz clic en Configuración y selecciona la pestaña CMEK.

Haz clic en Añadir clave para la ubicación us o eu.

Haz clic en Añadir clave. Haga clic en el menú desplegable Seleccionar una clave de Cloud KMS y elija la clave.

Si la clave está en otro proyecto, haz clic en Cambiar de proyecto, selecciona el nombre del proyecto, escribe el nombre de la clave que has creado y selecciona la clave.

Si conoces el nombre del recurso de la clave, haz clic en Introducir manualmente, pega el nombre del recurso de la clave y haz clic en Guardar.

Haz clic en Aceptar > Guardar.

De esta forma, se registra tu clave y se crea un CmekResource llamado default_cmek_config.

Los datos ingeridos pueden tardar varias horas en aparecer en los resultados de búsqueda.

.Anular el registro de una clave de Cloud KMS

Para anular el registro de tu clave en NotebookLM Enterprise, sigue estos pasos:

Llama al método

DeleteCmekConfigcon el nombre del recurso CmekConfig que quieras anular.curl -X DELETE \ -H "Authorization: Bearer $(gcloud auth print-access-token)" \ "https://LOCATION-discoveryengine.googleapis.com/v1/projects/PROJECT_ID/locations/LOCATION/cmekConfigs/CMEK_CONFIG_ID"Haz los cambios siguientes:

LOCATION: la multirregión de tu almacén de datos:usoeu.PROJECT_ID: el ID del proyecto que contiene el almacén de datos.CMEK_CONFIG_ID: ID del recurso CmekConfig. Si has registrado tu clave con la consola, el ID esdefault_cmek_config.

Un ejemplo de llamada y respuesta de curl sería el siguiente:

$ curl -X DELETE -H "Authorization: Bearer $(gcloud auth print-access-token)" "https://us-discoveryengine.googleapis.com/v1/projects/my-ai-app-project-123/locations/us/cmekConfigs/default_cmek_config" { "name": "projects/my-ai-app-project-123/locations/us/operations/delete-cmek-config-56789", "metadata": { "@type": "type.googleapis.com/google.cloud.discoveryengine.v1.DeleteCmekConfigMetadata" } }Opcional: Registra el valor

namedevuelto por el método y sigue las instrucciones de Obtener detalles sobre una operación de larga duración para ver cuándo se completa la operación.Normalmente, se tarda unos minutos en eliminar una clave.

Verificar que NotebookLM Enterprise está protegido por una clave

Si quieres confirmar que NotebookLM Enterprise está protegido por tu clave, sigue estos pasos:

Llama al método

ListCmekConfigs:curl -X GET \ -H "Authorization: Bearer $(gcloud auth print-access-token)" \ "https://LOCATION-discoveryengine.googleapis.com/v1/projects/PROJECT_ID/locations/LOCATION/cmekConfigs"Haz los cambios siguientes:

LOCATION: la multirregión de tu almacén de datos:usoeu.PROJECT_ID: el ID de tu Google Cloud proyecto que contiene los datos.

Revisa el resultado del comando. CmekConfig está listo para usarse si se cumplen todas las condiciones siguientes en el resultado:

"state": "ACTIVE""isDefault": true"notebooklmState": NOTEBOOK_LM_READY

Si se inhabilita o revoca una clave de Cloud KMS

Si una clave está inhabilitada o se revocan los permisos de la clave, el almacén de datos dejará de ingerir y de servir datos en un plazo de 15 minutos. Sin embargo, volver a habilitar una clave o restaurar permisos lleva mucho tiempo. El almacén de datos puede tardar hasta 24 horas en volver a proporcionar datos.

Por lo tanto, no inhabilite una clave a menos que sea necesario. Habilitar e inhabilitar una clave en un almacén de datos es una operación que lleva mucho tiempo. Por ejemplo, si se habilita y se inhabilita una clave repetidamente, el almacén de datos tardará mucho tiempo en alcanzar un estado protegido. Si se inhabilita una clave y se vuelve a habilitar inmediatamente después, se pueden producir días de inactividad, ya que la clave se inhabilita primero en el almacén de datos y, posteriormente, se vuelve a habilitar.