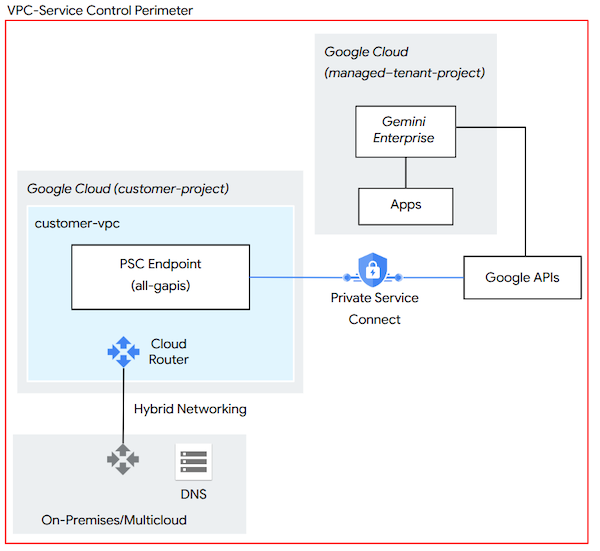

デフォルトでは、ユーザーはエージェント、アシスタント、NotebookLM Enterprise などの機能の Gemini Enterprise インターフェースにパブリック インターネット経由でアクセスします。組織のセキュリティ要件を満たすために、Cloud VPN や Cloud Interconnect などのハイブリッド ネットワーキング ソリューションを使用して、プライベート UI アクセスを確立できます。

Gemini Enterprise へのプライベート接続を構成するには、 Google Cloud Private Service Connect(PSC) エンドポイントを介して API トラフィックをルーティングする必要があります。これにより、ユーザーはパブリック インターネットを使用せずに、Virtual Private Cloud(VPC)内の内部 IP アドレスを使用して Gemini Enterprise インターフェースにアクセスできます。

このリファレンス アーキテクチャでは、オンプレミスまたはマルチクラウドのユーザーが PSC エンドポイントに接続します。これにより、 Virtual Private Cloud 内のユーザー定義の内部 IP アドレスを介して Google API に Google Cloud アクセスできます。また、Gemini Enterprise ドメインを PSC エンドポイントの IP アドレスに解決するように内部 DNS を構成する必要があります。

制限事項

Deep Research と動画生成は、discoveryengine.clients6.google.com

ドメインに依存しています。このドメインは Private Service Connect

ではサポートされていません。これらの機能を使用するには、ネットワークで discoveryengine.clients6.google.com ドメインのパブリック DNS の解決とインターネット アクセスを許可する必要があります。

始める前に

プライベート UI アクセスを構成する前に、次のものがあることを確認してください。

Cloud VPN または Cloud Interconnect を使用して、Cloud Router を介してオンプレミス ネットワークに接続された Virtual Private Cloud ネットワーク。 Google Cloud

Private Service Connect エンドポイントを作成し、Cloud Router のカスタム ルートを管理する権限。

Private Service Connect を構成する

プライベート Google アクセスに使用されるプライベート仮想 IP アドレス(VIP)と制限付き仮想 IP アドレス(VIP)は、Gemini

Enterprise UI へのプライベート アクセスをサポートしていません。完全な機能を利用するには、Gemini Enterprise

ドメインを all-apis バンドルで構成された Private Service Connect エンドポイントに解決する必要があります。

ハイブリッド ネットワーキングに使用する Cloud Router と同じ Virtual Private Cloud に新しい PSC エンドポイントを作成します。

[すべての Google API] API バンドルをターゲットにします。このバンドルを使用すると、

*.googleapis.comサービス エンドポイントなど、ほとんどの Google API にアクセスできます。[VPC-SC] API バンドルは、すべての Gemini Enterprise ドメインをサポートしていません。

ネットワーク ルーティングを構成する

PSC エンドポイントは、標準の VPC サブネットから発信されず、オンプレミスまたはマルチクラウド ネットワークから見えない /32 IP

アドレスを使用します。IP アドレスをアドバタイズするように Cloud Router を構成する必要があります。Private Service Connect

エンドポイントの IP アドレス要件の詳細については、IP アドレス要件をご覧ください。

PSC エンドポイントに割り当てた IP アドレスを確認します。

Cloud Router の構成で、IP アドレスのカスタム ルートを作成します。Cloud Router でカスタム アドバタイズ ルートを指定する方法の詳細については、 カスタム アドレス範囲をアドバタイズするをご覧ください。

IP アドレスへのアウトバウンド トラフィックを許可するように、オンプレミスまたはマルチクラウド ファイアウォールを更新します。

DNS 設定を更新する

最後に、DNS 設定を更新して、PSC エンドポイントを使用して Gemini Enterprise ドメインを解決します。詳細については、 デフォルトの DNS 名を使用して DNS レコードを作成するをご覧ください。

次の Gemini Enterprise ドメインを PSC エンドポイントの内部 IP アドレスに解決するように、オンプレミスまたはクラウド ネットワークの内部 DNS レコードを構成します。

content-discoveryengine.googleapis.comcontent-discoveryengine.mtls.googleapis.comcontent-eu-discoveryengine.googleapis.comcontent-eu-discoveryengine.mtls.googleapis.comcontent-global-discoveryengine.googleapis.comcontent-global-discoveryengine.mtls.googleapis.comcontent-us-discoveryengine.googleapis.comcontent-us-discoveryengine.mtls.googleapis.comdiscoveryengine.clients6.google.comdiscoveryengine.googleapis.comdiscoveryengine.mtls.clients6.google.comdiscoveryengine.mtls.googleapis.comeu-discoveryengine.clients6.google.comeu-discoveryengine.googleapis.comeu-discoveryengine.mtls.clients6.google.comeu-discoveryengine.mtls.googleapis.comglobal-discoveryengine.clients6.google.comglobal-discoveryengine.googleapis.comglobal-discoveryengine.mtls.clients6.google.comglobal-discoveryengine.mtls.googleapis.comus-discoveryengine.clients6.google.comus-discoveryengine.googleapis.comus-discoveryengine.mtls.clients6.google.comus-discoveryengine.mtls.googleapis.comvertexaisearch.cloud.google.comvertexaisearch.cloud.googlenotebooklm.cloud.google.comnotebooklm.cloud.googleauth.cloud.googlepayments.cloud.googleaccounts.googleapis.com

環境で厳格なデータの引き出し保護境界が必要な場合は、

discoveryengine.googleapis.comドメインを VPC-SC バンドルの IP アドレスに構成します。

VPC Service Controls でアプリを保護する

高度なセキュリティを実現するには、VPC Service Controls(VPC-SC)を実装して、Gemini Enterprise や BigQuery などのマネージド サービスからのデータ引き出しを防ぐことができます。データのアクセス権を持つユーザーを制御する Identity and Access Management とは異なり、VPC-SC コントロールは、データにアクセスして移動できる場所を規定します。

この方法を検討する際は、以下の点に注意してください。

VPC Service Controls の使用は任意ですが、

googleapis.comを介して公開される Google サービスへのパブリック アクセスをブロックするベスト プラクティスです。他の影響として、VPC-SC 境界に追加されたサービス(

discoveryengine.googleapis.com)は、コンソールからのアクセスを含むすべてのパブリック アクセスがブロックされます。 Google CloudVPC-SC 境界内の保護されたサービスへのアクセスを許可するには、管理者は VPC-SC 上り(内向き)ルールを使用するか、 Access Context Manager を使用してアクセスレベルを定義して、上り(内向き)を明示的に許可する必要があります。

VPC-SC と Access Context Manager を使用して Gemini Enterprise アプリを保護する方法の詳細については、 VPC Service Controls でアプリを保護するをご覧ください。