Anwendung nach der Bereitstellung überprüfen

In dieser Kurzanleitung erfahren Sie, wie Sie mit Cloud Deploy Ihre bereitgestellte Anwendung im Rahmen der Bereitstellungspipeline prüfen.

Dieser Schnellstart erläutert folgende Schritte:

Erstellen Sie einen GKE-Cluster oder einen Cloud Run-Dienst.

Sie können die Bereitstellungsüberprüfung auch für angehängte GKE-Cluster verwenden. In dieser Kurzanleitung werden jedoch nur GKE und Cloud Run verwendet.

Definieren Sie Ihre Cloud Deploy-Bereitstellungspipeline und das Bereitstellungsziel.

Die Bereitstellungspipeline enthält nur eine Phase und verwendet nur ein Ziel. Sie definieren die Konfiguration für die Bereitstellungsüberprüfung im

stage-Abschnitt.Erstellen Sie eine Skaffold-Konfiguration, die für das Release erforderlich ist, und entweder ein Kubernetes-Manifest oder eine Cloud Run-Dienstdefinition.

Erstellen Sie einen Release, der automatisch für das Ziel bereitgestellt wird.

Nachdem die Anwendung bereitgestellt wurde, wird die Bestätigung als Phase des Rollouts ausgeführt.

Die Ergebnisse der Überprüfung können Sie in den Cloud Build-Logs auf der Seite Rollout-Details von Cloud Deploy in derGoogle Cloud console ansehen.

Hinweis

- Melden Sie sich in Ihrem Google Cloud -Konto an. Wenn Sie mit Google Cloudnoch nicht vertraut sind, erstellen Sie ein Konto, um die Leistungsfähigkeit unserer Produkte in der Praxis sehen und bewerten zu können. Neukunden erhalten außerdem ein Guthaben von 300 $, um Arbeitslasten auszuführen, zu testen und bereitzustellen.

-

In the Google Cloud console, on the project selector page, select or create a Google Cloud project.

Roles required to select or create a project

- Select a project: Selecting a project doesn't require a specific IAM role—you can select any project that you've been granted a role on.

-

Create a project: To create a project, you need the Project Creator role

(

roles/resourcemanager.projectCreator), which contains theresourcemanager.projects.createpermission. Learn how to grant roles.

-

Verify that billing is enabled for your Google Cloud project.

Enable the Cloud Deploy, Cloud Build, GKE, Cloud Run, and Cloud Storage APIs.

Roles required to enable APIs

To enable APIs, you need the Service Usage Admin IAM role (

roles/serviceusage.serviceUsageAdmin), which contains theserviceusage.services.enablepermission. Learn how to grant roles.-

Installieren Sie die Google Cloud CLI.

-

Wenn Sie einen externen Identitätsanbieter (IdP) verwenden, müssen Sie sich zuerst mit Ihrer föderierten Identität in der gcloud CLI anmelden.

-

Führen Sie den folgenden Befehl aus, um die gcloud CLI zu initialisieren:

gcloud init -

In the Google Cloud console, on the project selector page, select or create a Google Cloud project.

Roles required to select or create a project

- Select a project: Selecting a project doesn't require a specific IAM role—you can select any project that you've been granted a role on.

-

Create a project: To create a project, you need the Project Creator role

(

roles/resourcemanager.projectCreator), which contains theresourcemanager.projects.createpermission. Learn how to grant roles.

-

Verify that billing is enabled for your Google Cloud project.

Enable the Cloud Deploy, Cloud Build, GKE, Cloud Run, and Cloud Storage APIs.

Roles required to enable APIs

To enable APIs, you need the Service Usage Admin IAM role (

roles/serviceusage.serviceUsageAdmin), which contains theserviceusage.services.enablepermission. Learn how to grant roles.-

Installieren Sie die Google Cloud CLI.

-

Wenn Sie einen externen Identitätsanbieter (IdP) verwenden, müssen Sie sich zuerst mit Ihrer föderierten Identität in der gcloud CLI anmelden.

-

Führen Sie den folgenden Befehl aus, um die gcloud CLI zu initialisieren:

gcloud init - Prüfen Sie, ob das Compute Engine-Standarddienstkonto die erforderlichen Berechtigungen hat.

Das Dienstkonto hat möglicherweise bereits die erforderlichen Berechtigungen. Diese Schritte gelten für Projekte, die automatische Rollenzuweisungen für Standarddienstkonten deaktivieren.

- Fügen Sie zuerst die Rolle

clouddeploy.jobRunnerhinzu:gcloud projects add-iam-policy-binding PROJECT_ID \ --member=serviceAccount:$(gcloud projects describe PROJECT_ID \ --format="value(projectNumber)")-compute@developer.gserviceaccount.com \ --role="roles/clouddeploy.jobRunner" - Fügen Sie die Entwicklerrolle für Ihre spezifische Laufzeit hinzu.

- Für GKE:

gcloud projects add-iam-policy-binding PROJECT_ID \ --member=serviceAccount:$(gcloud projects describe PROJECT_ID \ --format="value(projectNumber)")-compute@developer.gserviceaccount.com \ --role="roles/container.developer" - Für Cloud Run:

gcloud projects add-iam-policy-binding PROJECT_ID \ --member=serviceAccount:$(gcloud projects describe PROJECT_ID \ --format="value(projectNumber)")-compute@developer.gserviceaccount.com \ --role="roles/run.developer" -

Fügen Sie die Rolle

iam.serviceAccountUserhinzu, die die BerechtigungactAszum Bereitstellen in der Laufzeit enthält:gcloud iam service-accounts add-iam-policy-binding $(gcloud projects describe PROJECT_ID \ --format="value(projectNumber)")-compute@developer.gserviceaccount.com \ --member=serviceAccount:$(gcloud projects describe PROJECT_ID \ --format="value(projectNumber)")-compute@developer.gserviceaccount.com \ --role="roles/iam.serviceAccountUser" \ --project=PROJECT_ID

Wenn Sie die CLI bereits installiert haben, prüfen Sie, ob Sie die aktuelle Version verwenden:

gcloud components update

Laufzeitumgebung erstellen

Wenn Sie in Cloud Run bereitstellen, können Sie diesen Befehl überspringen.

Erstellen Sie für GKE einen Cluster: deploy-verification-cluster mit den Standardeinstellungen. Der Kubernetes API-Endpunkt des Clusters muss über das öffentliche Internet erreichbar sein. GKE-Cluster sind standardmäßig extern zugänglich.

gcloud container clusters create-auto deploy-verification-cluster \

--project=PROJECT_ID \

--region=us-central1

Lieferpipeline und Ziele erstellen

Sie können Pipeline und Ziele in einer Datei oder in separaten Dateien definieren. In dieser Kurzanleitung erstellen Sie nur eine Datei.

Öffnen Sie ein Terminalfenster.

Erstellen Sie ein neues Verzeichnis und rufen Sie es auf.

GKE

mkdir deploy-verification-gke-quickstart cd deploy-verification-gke-quickstartCloud Run

mkdir deploy-verification-run-quickstart cd deploy-verification-run-quickstartErstellen Sie Ihre Bereitstellungspipeline und Zieldefinition:

GKE

Erstellen Sie im Verzeichnis

deploy-verification-gke-quickstarteine neue Datei:clouddeploy.yamlmit folgendem Inhalt:apiVersion: deploy.cloud.google.com/v1 kind: DeliveryPipeline metadata: name: deploy-verification-demo-app-gke-1 description: main application pipeline serialPipeline: stages: - targetId: verify-staging profiles: [] strategy: standard: verify: tasks: - type: container image: ubuntu command: ["/bin/sh"] args: ["-c", 'echo "Your test or tests would go here."' ] --- apiVersion: deploy.cloud.google.com/v1 kind: Target metadata: name: verify-staging description: verification staging cluster gke: cluster: projects/PROJECT_ID/locations/us-central1/clusters/deploy-verification-clusterCloud Run

Erstellen Sie im Verzeichnis

deploy-verification-run-quickstarteine neue Datei:clouddeploy.yamlmit folgendem Inhalt:apiVersion: deploy.cloud.google.com/v1 kind: DeliveryPipeline metadata: name: deploy-verification-demo-app-run-1 description: main application pipeline serialPipeline: stages: - targetId: verify-staging profiles: [] strategy: standard: verify: tasks: - type: container image: ubuntu command: ["/bin/sh"] args: ["-c", 'echo "Your test or tests would go here."' ] --- apiVersion: deploy.cloud.google.com/v1 kind: Target metadata: name: verify-staging description: staging Run service run: location: projects/PROJECT_ID/locations/us-central1Diese Datei enthält den

verify-Abschnitt in derstrategy-Definition der Bereitstellungspipeline. Sie definiert den Container und den Befehl, der nach der Bereitstellung der Anwendung ausgeführt werden soll. In diesem Fall stellen wir einen Ubuntu-Container bereit und führen einen einfachenecho-Befehl aus. Die Ergebnisse dieses Befehls können Sie in den Logs einsehen. In einem realistischeren Szenario würden Sie Tests für Ihre bereitgestellte Anwendung ausführen.Registrieren Sie Ihre Pipeline und Ziele beim Cloud Deploy-Dienst:

gcloud deploy apply --file=clouddeploy.yaml --region=us-central1 --project=PROJECT_ID

Sie haben jetzt eine Bereitstellungspipeline mit einem Ziel und können Ihre Anwendung bereitstellen und die Bereitstellung überprüfen.

Bestätigen Sie Pipeline und Ziele:

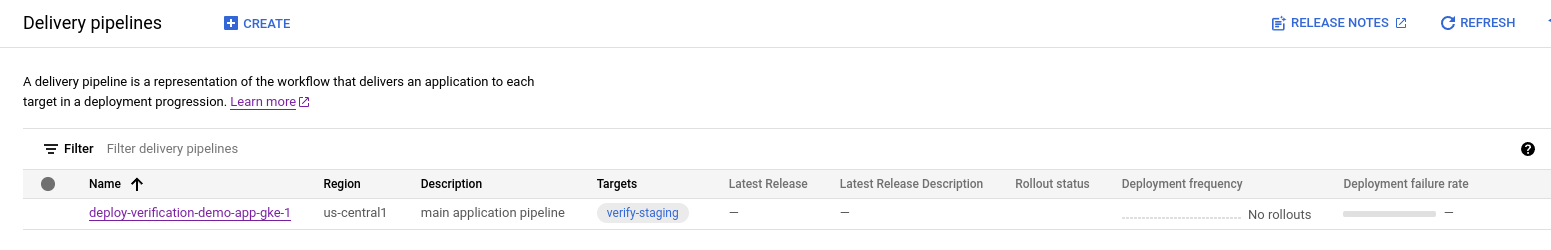

Rufen Sie in der Google Cloud -Konsole die Seite Bereitstellungspipelines von Cloud Deploy auf, um eine Liste der verfügbaren Bereitstellungspipelines aufzurufen.

Zur Seite der Lieferpipelines

Die soeben erstellte Lieferpipeline wird angezeigt und ein Ziel wird in der Spalte Ziele aufgeführt.

Skaffold-Konfigurationsdatei und Anwendungsmanifest erstellen

Cloud Deploy verwendet Skaffold, um das Manifest zu identifizieren, das zum Bereitstellen der Beispiel-App auf Ihrem Ziel verwendet werden soll.

Erstellen Sie eine Datei mit dem Namen

skaffold.yamlund mit folgendem Inhalt:GKE

apiVersion: skaffold/v4beta7 kind: Config manifests: rawYaml: - k8s-pod.yaml deploy: kubectl: {}Cloud Run

apiVersion: skaffold/v4beta7 kind: Config manifests: rawYaml: - service.yaml deploy: cloudrun: {}Weitere Informationen zu dieser Konfigurationsdatei finden Sie in der

skaffold.yaml-Referenz.Erstellen Sie die Definition für Ihre Anwendung – eine Dienstdefinition für Cloud Run oder ein Kubernetes-Manifest für GKE.

GKE

Erstellen Sie eine Datei mit dem Namen

k8s-pod.yamlund folgendem Inhalt:apiVersion: v1 kind: Pod metadata: name: my-verification-pod spec: containers: - name: nginx image: my-app-imageDiese Datei ist ein einfaches Kubernetes-Manifest, das auf den Cluster angewendet wird, um die Anwendung bereitzustellen. Das bereitzustellende Container-Image wird hier als Platzhalter

my-app-imagefestgelegt, der beim Erstellen des Releases durch das spezifische Image ersetzt wird.Cloud Run

Erstellen Sie eine Datei mit dem Namen

service.yamlund folgendem Inhalt:apiVersion: serving.knative.dev/v1 kind: Service metadata: name: my-verification-run-service spec: template: spec: containers: - image: my-app-imageDiese Datei ist eine einfache Cloud Run-Dienstdefinition, die zum Bereitstellen der Anwendung verwendet wird. Das bereitzustellende Container-Image wird hier als Platzhalter

my-app-imagefestgelegt, der beim Erstellen des Releases durch das spezifische Image ersetzt wird.

Release erstellen

Ein Release ist die zentrale Cloud Deploy-Ressource, die die bereitzustellenden Änderungen darstellt. Die Lieferpipeline definiert den Lebenszyklus dieser Version. Weitere Informationen zu diesem Lebenszyklus finden Sie unter Cloud Deploy-Dienstarchitektur.

GKE

Führen Sie den folgenden Befehl im Verzeichnis deploy-verification-gke-quickstart aus, um eine release-Ressource zu erstellen, die das bereitzustellende Container-Image darstellt:

gcloud deploy releases create test-release-001 \

--project=PROJECT_ID \

--region=us-central1 \

--delivery-pipeline=deploy-verification-demo-app-gke-1 \

--images=my-app-image=gcr.io/google-containers/nginx@sha256:f49a843c290594dcf4d193535d1f4ba8af7d56cea2cf79d1e9554f077f1e7aaa

Beachten Sie das Flag --images=, mit dem Sie den Platzhalter (my-app-image) im Manifest durch das spezifische, SHA-qualifizierte Image ersetzen. Google empfiehlt, Ihre Manifeste auf diese Weise zu templatieren und bei der Erstellung von Releases SHA-qualifizierte Image-Namen zu verwenden.

Cloud Run

Führen Sie den folgenden Befehl im Verzeichnis deploy-verification-run-quickstart aus, um eine release-Ressource zu erstellen, die das bereitzustellende Container-Image darstellt:

gcloud deploy releases create test-release-001 \

--project=PROJECT_ID \

--region=us-central1 \

--delivery-pipeline=deploy-verification-demo-app-run-1 \

--images=my-app-image=us-docker.pkg.dev/cloudrun/container/hello@sha256:95ade4b17adcd07623b0a0c68359e344fe54e65d0cb01b989e24c39f2fcd296a

Beachten Sie das --images=-Flag, mit dem Sie den Platzhalter (my-app-image) in der Dienstdefinition durch das spezifische, SHA-qualifizierte Image ersetzen. Google empfiehlt, Ihre Dienstdefinitionen auf diese Weise zu templatieren und bei der Erstellung von Releases SHA-qualifizierte Imagenamen zu verwenden.

Wie bei allen Releases (sofern sie nicht --disable-initial-rollout enthalten) erstellt Cloud Deploy automatisch auch eine Rollout-Ressource. Die Anwendung wird automatisch für das eine Ziel bereitgestellt, das für diese Bereitstellungspipeline konfiguriert ist.

Der Bestätigungsjob, den wir in unserer Bereitstellungspipeline angegeben haben, wird im Rahmen dieses Rollouts ausgeführt, nachdem die Anwendung bereitgestellt wurde.

Ergebnisse in der Google Cloud -Console ansehen

Nach einigen Minuten wird Ihr Release in der Ziel-Laufzeitumgebung bereitgestellt.

Der von uns konfigurierte Prüfjob gibt beispielsweise einen String in das Cloud Build-Log aus. Wir können uns dieses Log ansehen, um zu bestätigen, dass die Überprüfung wie erwartet funktioniert hat.

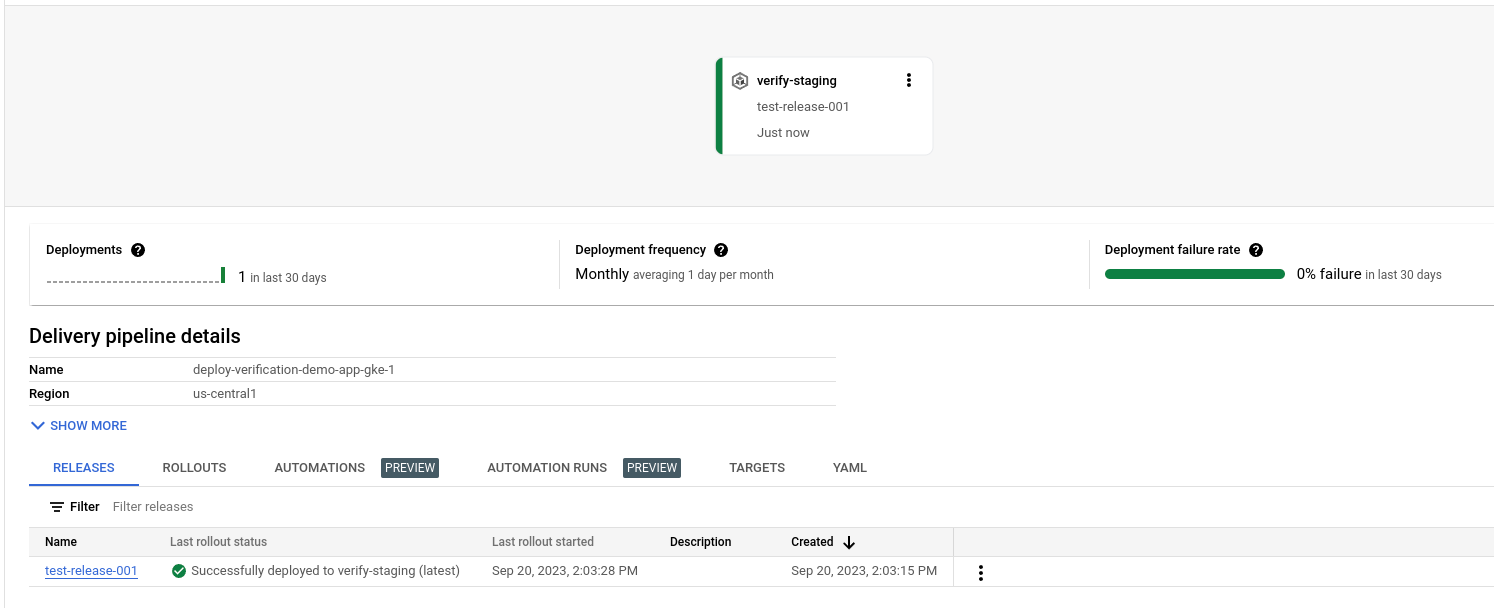

Rufen Sie in der Google Cloud Console die Seite Lieferpipelines von Cloud Deploy auf, um Ihre Lieferpipeline („deploy-verification-demo-app-gke-1“ oder „deploy-verification-demo-app-run-1“) aufzurufen.

Zur Seite der Lieferpipelines

Klicken Sie auf den Namen der Lieferpipeline („deploy-verification-demo-app-gke-1“ oder „deploy-verification-demo-app-run-1“).

Die Pipeline-Visualisierung zeigt den Bereitstellungsstatus der App. Da die Pipeline nur eine Phase hat, wird in der Visualisierung nur ein Knoten angezeigt.

Ihre Version wird auf dem Tab Releases unter Details zur Lieferpipeline aufgeführt.

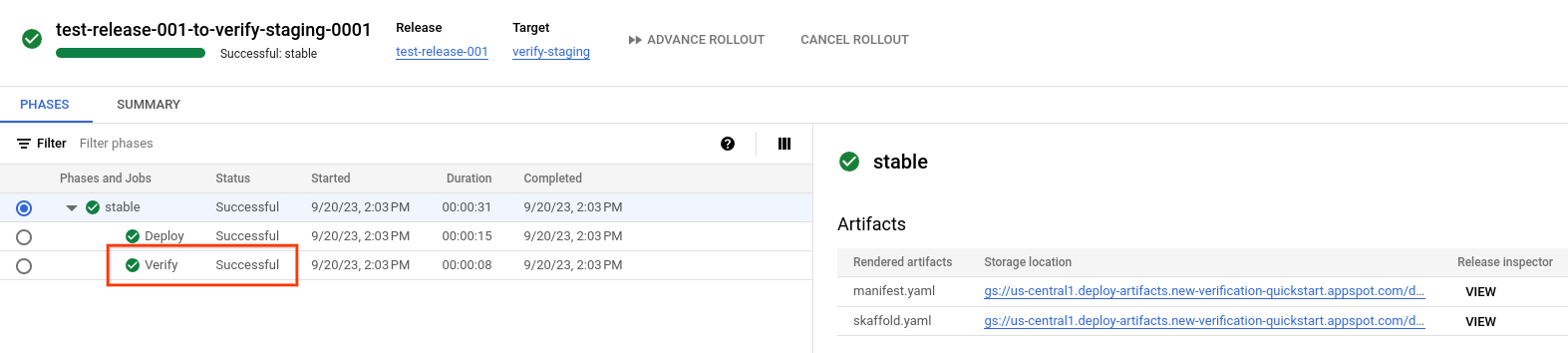

Klicken Sie unter Details zur Lieferpipeline auf den Tab Rollouts.

Klicken Sie auf den Namen des Roll-outs, um die Roll-out-Details aufzurufen.

Bestätigen wird als Job aufgeführt.

Klicken Sie auf Bestätigen.

Das Joblauf-Log wird angezeigt.

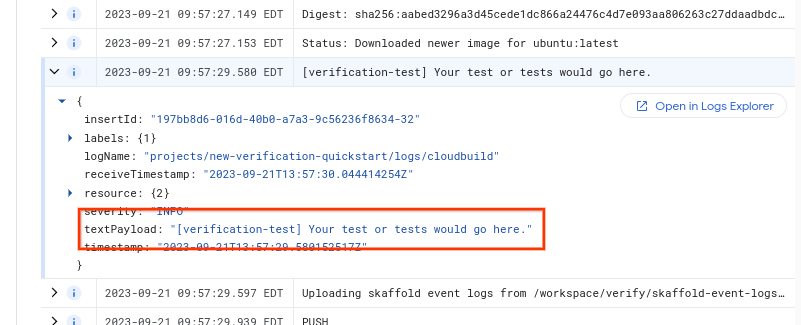

Scrollen Sie in der Liste der Logeinträge nach unten zu

verification-testund klicken Sie darauf.

Beachten Sie das

textPayload. Diese Zeichenfolge wurde imVerify-Abschnitt Ihrer Delivery Pipeline konfiguriert.

Bereinigen

Mit den folgenden Schritten vermeiden Sie, dass Ihrem Google Cloud -Konto die auf dieser Seite verwendeten Ressourcen in Rechnung gestellt werden:

Löschen Sie den GKE-Cluster oder Cloud Run-Dienst:

GKE

gcloud container clusters delete deploy-verification-cluster --region=us-central1 --project=PROJECT_IDCloud Run

gcloud run services delete my-verification-run-service --region=us-central1 --project=PROJECT_IDLöschen Sie die Bereitstellungspipeline, das Ziel, das Release und den Roll-out:

gcloud deploy delete --file=clouddeploy.yaml --force --region=us-central1 --project=PROJECT_IDLöschen Sie die Cloud Storage-Buckets, die von Cloud Deploy erstellt wurden.

Eine endet mit

_clouddeployund die andere ist[region].deploy-artifacts.[project].appspot.com.Die Cloud Storage-Browserseite öffnen

Das war alles. Sie haben diesen Schnellstart abgeschlossen!