Usa una política de implementación para restringir los lanzamientos

En esta guía de inicio rápido, se muestra cómo evitar que las implementaciones de Cloud Deploy se realicen en un destino durante un período especificado y cómo anular esa restricción.

En esta guía de inicio rápido, harás lo siguiente:

Crearás una configuración de Skaffold y un manifiesto de Kubernetes o una definición de servicio de Cloud Run para especificar la imagen de contenedor (precompilada) que implementarás.

Definirás tu canalización de entrega de Cloud Deploy y un destino de implementación, que apuntará a un clúster de GKE o a un servicio de Cloud Run.

Esta canalización incluye solo una etapa para el único objetivo.

Configura una política de implementación para un destino.

La política define un rango de fechas durante el cual se prohíben los lanzamientos para ese destino.

Crea una versión.

Normalmente, cuando creas una versión, Cloud Deploy crea un lanzamiento para el primer destino en la progresión de tu canalización de entrega. En este caso, como hay una política que impide la implementación en el destino, no se crea el lanzamiento para ese destino.

Consulta los resultados en la Google Cloud consola.

Debido a la política, no verás un lanzamiento para la versión y no habrá ninguna acción pendiente en la visualización de la canalización de entrega.

Anula la política de implementación.

Esta anulación hace que Cloud Deploy cree el lanzamiento para el destino.

Consulta los resultados en la Google Cloud consola.

Como ahora se anuló la política, puedes ver que hay un lanzamiento en curso (o completado, si pasó el tiempo suficiente).

Antes de comenzar

- Accede a tu cuenta de Google Cloud . Si eres nuevo en Google Cloud, crea una cuenta para evaluar el rendimiento de nuestros productos en situaciones reales. Los clientes nuevos también obtienen $300 en créditos gratuitos para ejecutar, probar y, además, implementar cargas de trabajo.

-

In the Google Cloud console, on the project selector page, select or create a Google Cloud project.

Roles required to select or create a project

- Select a project: Selecting a project doesn't require a specific IAM role—you can select any project that you've been granted a role on.

-

Create a project: To create a project, you need the Project Creator role

(

roles/resourcemanager.projectCreator), which contains theresourcemanager.projects.createpermission. Learn how to grant roles.

-

Verify that billing is enabled for your Google Cloud project.

Enable the Cloud Deploy, Cloud Build, GKE, and Cloud Storage APIs.

Roles required to enable APIs

To enable APIs, you need the Service Usage Admin IAM role (

roles/serviceusage.serviceUsageAdmin), which contains theserviceusage.services.enablepermission. Learn how to grant roles.-

Instala Google Cloud CLI.

-

Si usas un proveedor de identidad externo (IdP), primero debes acceder a la gcloud CLI con tu identidad federada.

-

Para inicializar gcloud CLI, ejecuta el siguiente comando:

gcloud init -

In the Google Cloud console, on the project selector page, select or create a Google Cloud project.

Roles required to select or create a project

- Select a project: Selecting a project doesn't require a specific IAM role—you can select any project that you've been granted a role on.

-

Create a project: To create a project, you need the Project Creator role

(

roles/resourcemanager.projectCreator), which contains theresourcemanager.projects.createpermission. Learn how to grant roles.

-

Verify that billing is enabled for your Google Cloud project.

Enable the Cloud Deploy, Cloud Build, GKE, and Cloud Storage APIs.

Roles required to enable APIs

To enable APIs, you need the Service Usage Admin IAM role (

roles/serviceusage.serviceUsageAdmin), which contains theserviceusage.services.enablepermission. Learn how to grant roles.-

Instala Google Cloud CLI.

-

Si usas un proveedor de identidad externo (IdP), primero debes acceder a la gcloud CLI con tu identidad federada.

-

Para inicializar gcloud CLI, ejecuta el siguiente comando:

gcloud init - Asegúrate de que la cuenta de servicio predeterminada de Compute Engine tenga los permisos necesarios.

Es posible que la cuenta de servicio ya tenga los permisos necesarios. Estos pasos se incluyen en los proyectos que inhabilitan la asignación automática de roles para las cuentas de servicio predeterminadas.

- Primero, agrega el rol

clouddeploy.jobRunner:gcloud projects add-iam-policy-binding PROJECT_ID \ --member=serviceAccount:$(gcloud projects describe PROJECT_ID \ --format="value(projectNumber)")-compute@developer.gserviceaccount.com \ --role="roles/clouddeploy.jobRunner" - Agrega el rol de desarrollador para tu entorno de ejecución específico.

- Para GKE:

gcloud projects add-iam-policy-binding PROJECT_ID \ --member=serviceAccount:$(gcloud projects describe PROJECT_ID \ --format="value(projectNumber)")-compute@developer.gserviceaccount.com \ --role="roles/container.developer" - En Cloud Run, haz lo siguiente:

gcloud projects add-iam-policy-binding PROJECT_ID \ --member=serviceAccount:$(gcloud projects describe PROJECT_ID \ --format="value(projectNumber)")-compute@developer.gserviceaccount.com \ --role="roles/run.developer" -

Agrega el rol

iam.serviceAccountUser, que incluye el permisoactAspara implementar en el entorno de ejecución:gcloud iam service-accounts add-iam-policy-binding $(gcloud projects describe PROJECT_ID \ --format="value(projectNumber)")-compute@developer.gserviceaccount.com \ --member=serviceAccount:$(gcloud projects describe PROJECT_ID \ --format="value(projectNumber)")-compute@developer.gserviceaccount.com \ --role="roles/iam.serviceAccountUser" \ --project=PROJECT_ID

Si ya instalaste Google Cloud CLI, asegúrate de ejecutar la versión más reciente:

gcloud components update

Crea tu entorno de ejecución

Si implementas en Cloud Run, puedes omitir este comando.

En el caso de GKE, crea un clúster: quickstart-cluster-qsprod.

Se debe poder acceder extremo de API de Kubernetes del clúster desde la red de Internet pública. Los clústeres de GKE son accesibles de forma externa de forma predeterminada.

gcloud container clusters create-auto quickstart-cluster-qsprod \

--project=PROJECT_ID \

--region=us-central1

Prepara la configuración de Skaffold y el manifiesto de la aplicación

Cloud Deploy usa Skaffold para proporcionar los detalles sobre qué implementar y cómo hacerlo en tu destino.

En esta guía de inicio rápido, crearás un archivo skaffold.yaml, que identifica el manifiesto de Kubernetes que se usará para implementar la app de ejemplo.

Abre una ventana de terminal.

Crea un directorio nuevo y navega hasta él.

mkdir deploy-policy-quickstart cd deploy-policy-quickstartCrea un archivo llamado

skaffold.yamlcon el contenido siguiente:GKE

apiVersion: skaffold/v4beta1 kind: Config manifests: rawYaml: - k8s-pod.yaml deploy: kubectl: {}Cloud Run

apiVersion: skaffold/v4beta1 kind: Config manifests: rawYaml: - service.yaml deploy: cloudrun: {}Este archivo es una configuración mínima de Skaffold. En esta guía de inicio rápido, crearás el archivo. Sin embargo, también puedes hacer que Cloud Deploy cree uno por ti para aplicaciones básicas que no sean de producción.

Consulta la referencia de

skaffold.yamlpara obtener más información sobre este archivo de configuración.Crea el manifiesto de tu aplicación, una definición de servicio para Cloud Run o un manifiesto de Kubernetes para GKE.

GKE

Crea un archivo llamado

k8s-pod.yamlcon el siguiente contenido.apiVersion: v1 kind: Pod metadata: name: getting-started spec: containers: - name: nginx image: my-app-imageEste archivo es un manifiesto básico de Kubernetes que se aplica al clúster para implementar la aplicación. La imagen de contenedor que se implementará se establece aquí como un marcador de posición,

my-app-image, que se reemplaza por la imagen específica cuando creas la versión.Cloud Run

Crea un archivo llamado

service.yamlcon el siguiente contenido.apiVersion: serving.knative.dev/v1 kind: Service metadata: name: my-deploy-policy-run-service spec: template: spec: containers: - image: my-app-imageEste archivo es una definición básica del servicio de Cloud Run, que se usa para implementar la aplicación. La imagen de contenedor que se implementará se establece aquí como un marcador de posición,

my-app-image, que se reemplaza por la imagen específica cuando creas la versión.

Crea tu canalización de entrega y tu destino

Puedes definir tu canalización de entrega y tus destinos en un solo archivo o en archivos separados. En esta guía de inicio rápido, crearás un solo archivo con ambos.

Crea tu canalización de entrega y la definición de destino:

GKE

En el directorio

deploy-policy-quickstart, crea un archivo nuevo:clouddeploy.yaml, con el siguiente contenido:apiVersion: deploy.cloud.google.com/v1 kind: DeliveryPipeline metadata: name: deploy-policy-pipeline serialPipeline: stages: - targetId: prod-target --- apiVersion: deploy.cloud.google.com/v1 kind: Target metadata: name: prod-target description: production cluster gke: cluster: projects/PROJECT_ID/locations/us-central1/clusters/quickstart-cluster-qsprodCloud Run

En el directorio

deploy-policy-quickstart, crea un archivo nuevo:clouddeploy.yaml, con el siguiente contenido:apiVersion: deploy.cloud.google.com/v1 kind: DeliveryPipeline metadata: name: deploy-policy-pipeline serialPipeline: stages: - targetId: prod-target --- apiVersion: deploy.cloud.google.com/v1 kind: Target metadata: name: prod-target description: production Run service run: location: projects/PROJECT_ID/locations/us-central1Registra tu canalización y los recursos de destino con el servicio de Cloud Deploy:

gcloud deploy apply --file=clouddeploy.yaml --region=us-central1 --project=PROJECT_ID

Ahora tienes una canalización de entrega con un destino.

Confirma tu canalización y tus objetivos:

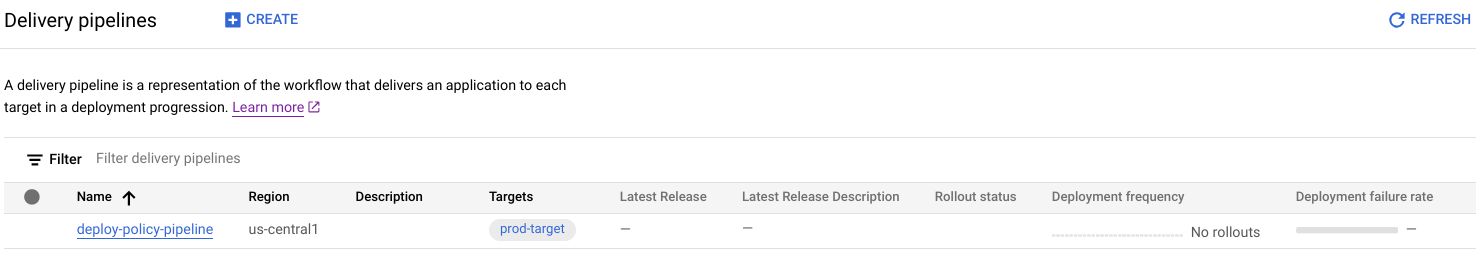

En la consola de Google Cloud , navega a la página Canalizaciones de entrega de Cloud Deploy para ver una lista de las canalizaciones de entrega disponibles.

Abrir la página Canalizaciones de entrega

Se muestra la canalización de entrega que acabas de crear, con un destino enumerado en la columna Destinos.

Crea tu política de implementación

Puedes definir la política de implementación en el mismo archivo que la canalización de entrega y los destinos, o bien en un archivo separado. Para esta guía de inicio rápido, la definimos por separado.

En el mismo directorio en el que creaste la canalización de entrega y los destinos, crea un archivo nuevo,

deploypolicy.yaml, con el siguiente contenido:apiVersion: deploy.cloud.google.com/v1 description: Restrict all rollouts in the deploy-policy-pipeline resource for the next ten years kind: DeployPolicy metadata: name: quickstart-deploy-policy selectors: - deliveryPipeline: id: 'deploy-policy-pipeline' rules: - rolloutRestriction: id: no-rollouts timeWindows: timeZone: America/New_York oneTimeWindows: - start: 2024-01-01 00:00 end: 2034-01-01 24:00Esta política bloquea los lanzamientos durante 10 años a partir del 1 de enero de 2024. Esta no es una política realista; se hace así solo para esta guía de inicio rápido, para garantizar que la política esté vigente cuando crees tu versión.

Registra tu recurso de política de implementación con el servicio de Cloud Deploy:

gcloud deploy apply --file=deploypolicy.yaml --region=us-central1 --project=PROJECT_ID

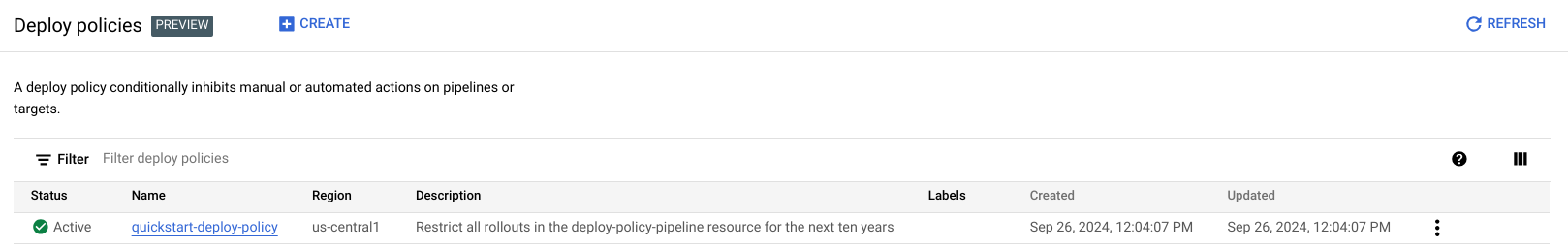

Confirma tu política de implementación:

En la consola de Google Cloud , navega a la página Políticas de implementación de Cloud Deploy para ver una lista de las políticas disponibles.

Abre la página Implementar políticas

Se muestra la política de implementación que acabas de crear.

Crea una versión

Una versión es el recurso central de Cloud Deploy que representa los cambios que se implementan. La canalización de entrega define el ciclo de vida de esa versión. Consulta la arquitectura del servicio de Cloud Deploy para obtener detalles sobre ese ciclo de vida.

GKE

Ejecuta el siguiente comando desde el directorio deploy-policy-quickstart para crear la versión:

gcloud deploy releases create test-release-001 \

--project=PROJECT_ID \

--region=us-central1 \

--delivery-pipeline=deploy-policy-pipeline \

--images=my-app-image=gcr.io/google-containers/nginx@sha256:f49a843c290594dcf4d193535d1f4ba8af7d56cea2cf79d1e9554f077f1e7aaa

Observa la marca --images=, que usas para reemplazar el marcador de posición (my-app-image) en el manifiesto o la definición del servicio con la imagen específica calificada por SHA. Google recomienda que uses plantillas en tus manifiestos de esta manera y que uses nombres de imágenes calificados con SHA en la creación de la versión.

Cloud Run

Ejecuta el siguiente comando desde el directorio deploy-policy-quickstart para crear la versión:

gcloud deploy releases create test-release-001 \

--project=PROJECT_ID \

--region=us-central1 \

--delivery-pipeline=deploy-policy-pipeline \

--images=my-app-image=us-docker.pkg.dev/cloudrun/container/hello@sha256:95ade4b17adcd07623b0a0c68359e344fe54e65d0cb01b989e24c39f2fcd296a

Observa la marca --images=, que usas para reemplazar el marcador de posición (my-app-image) en el manifiesto o la definición del servicio con la imagen específica calificada por SHA. Google recomienda que uses plantillas en tus manifiestos de esta manera y que uses nombres de imágenes calificados con SHA en la creación de la versión.

En circunstancias normales, Cloud Deploy crea el lanzamiento para el primer destino cuando creas la versión con este comando. En este caso, como los lanzamientos están restringidos según la política de implementación, no se crea ningún lanzamiento. Se muestra un mensaje de error en la línea de comandos:

ERROR: (gcloud.deploy.releases.create) A create-rollout attempt was blocked by the "quickstart-deploy-policy"

policy. Target: "prod-target", Delivery pipeline: "deploy-policy-pipeline", policy rule: "no-rollouts"

Cómo anular la restricción de política

Para implementar la aplicación de ejemplo, que está bloqueada por la política de implementación, debes anular esa política. Para ello, crea un nuevo lanzamiento para esta versión, pero esta vez incluye la opción --override-deploy-policies:

GKE

Ejecuta el siguiente comando desde el directorio deploy-policy-quickstart para crear la versión:

gcloud deploy releases promote --release=test-release-001 \

--project=PROJECT_ID \

--region=us-central1 \

--delivery-pipeline=deploy-policy-pipeline \

--to-target=prod-target \

--override-deploy-policies=quickstart-deploy-policy

Cloud Run

Ejecuta el siguiente comando desde el directorio deploy-policy-quickstart para crear la versión:

gcloud deploy releases promote --release=test-release-001 \

--project=PROJECT_ID \

--region=us-central1 \

--delivery-pipeline=deploy-policy-pipeline \

--to-target=prod-target \

--override-deploy-policies=quickstart-deploy-policy

Como incluiste --override-deploy-policies=quickstart-deploy-policy y tienes el rol de roles/clouddeploy.policyAdmin, Cloud Deploy ignora la política de implementación que creaste y crea el lanzamiento en prod-target.

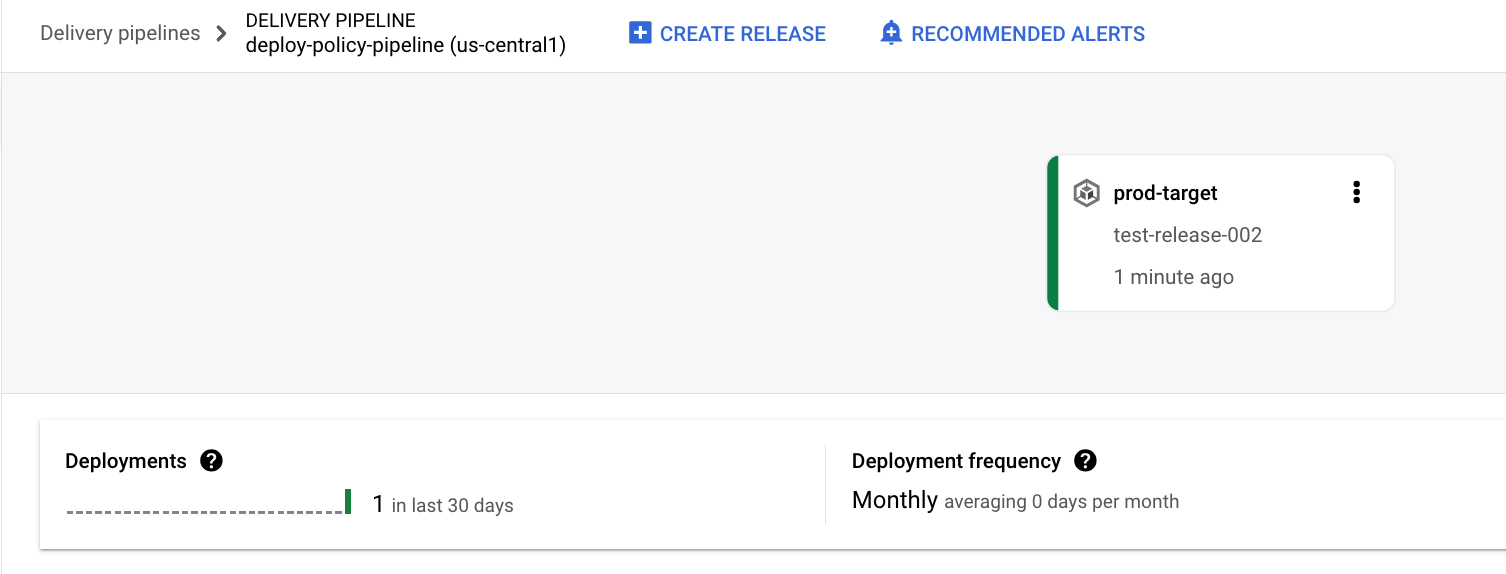

Visualiza los resultados en la consola de Google Cloud

En la consola de Google Cloud , vuelve a navegar a la página Canalizaciones de entrega de Cloud Deploy para ver tu canalización de entrega (

deploy-policy-pipeline).Haz clic en el nombre de tu canalización de entrega (

deploy-policy-pipeline).La visualización de la canalización muestra el estado de implementación de la app. En este caso, como se anuló la política, se creó la implementación y se realizó correctamente.

Y la versión aparece en la pestaña Versiones, en Detalles de la canalización de entrega.

Realiza una limpieza

Sigue estos pasos para evitar que se apliquen cargos a tu cuenta de Google Cloud por los recursos que usaste en esta página.

Borra el clúster de GKE o el servicio de Cloud Run:

GKE

gcloud container clusters delete quickstart-cluster-qsprod --region=us-central1 --project=PROJECT_IDCloud Run

gcloud run services delete my-deploy-policy-run-service --region=us-central1 --project=PROJECT_IDBorra la política de implementación:

gcloud deploy delete --file=deploypolicy.yaml --region=us-central1 --project=PROJECT_IDBorra la canalización de entrega, el destino, la versión y el lanzamiento:

gcloud deploy delete --file=clouddeploy.yaml --force --region=us-central1 --project=PROJECT_IDBorra los dos buckets de Cloud Storage que creó Cloud Deploy.

Eso es todo, finalizaste la guía de inicio rápido.