Cette page décrit les comptes de service et les niveaux d'accès aux VM, ainsi que leur utilisation avec Dataproc.

Exigence de sécurité à compter du 3 août 2020 : les utilisateurs de Dataproc doivent disposer de l'autorisation ActAs de compte de service pour déployer des ressources Dataproc (par exemple, pour créer des clusters et envoyer des tâches). Le rôle Utilisateur du compte de service contient cette autorisation. Pour en savoir plus sur les rôles Dataproc requis, consultez Rôles pour l'authentification des comptes de service.

Activer les utilisateurs Dataproc existants : les utilisateurs Dataproc existants à compter du 3 août 2020 peuvent activer cette exigence de sécurité (consultez la page Sécuriser Dataproc, Dataflow et Cloud Data Fusion).

Que sont les comptes de service ?

Un compte de service est un compte spécial qui permet aux services et applications exécutés sur une instance de machine virtuelle (VM) Compute Engine d'interagir avec d'autres API Google Cloud . Les applications peuvent utiliser les identifiants de compte de service pour obtenir les autorisations d'accès à un ensemble d'API et effectuer des actions sur la VM dans les autorisations accordées au compte de service.

Comptes de service des clusters Dataproc

Les comptes de service suivants doivent disposer des autorisations nécessaires pour effectuer des actions Dataproc dans le projet où se trouve votre cluster.

Compte de service de la VM Dataproc

Les VM d'un cluster Dataproc utilisent un compte de service pour les opérations du plan de données Dataproc.

Le compte de service Compute Engine par défaut, project_number-compute@developer.gserviceaccount.com, est utilisé comme compte de service de la VM, sauf si vous spécifiez un compte de service personnalisé lorsque vous créez un cluster. Le compte de service de VM doit disposer du rôle Nœud de calcul Dataproc, qui inclut les autorisations requises pour les opérations du plan de données Dataproc. Pour en savoir plus, consultez Rôles Dataproc.

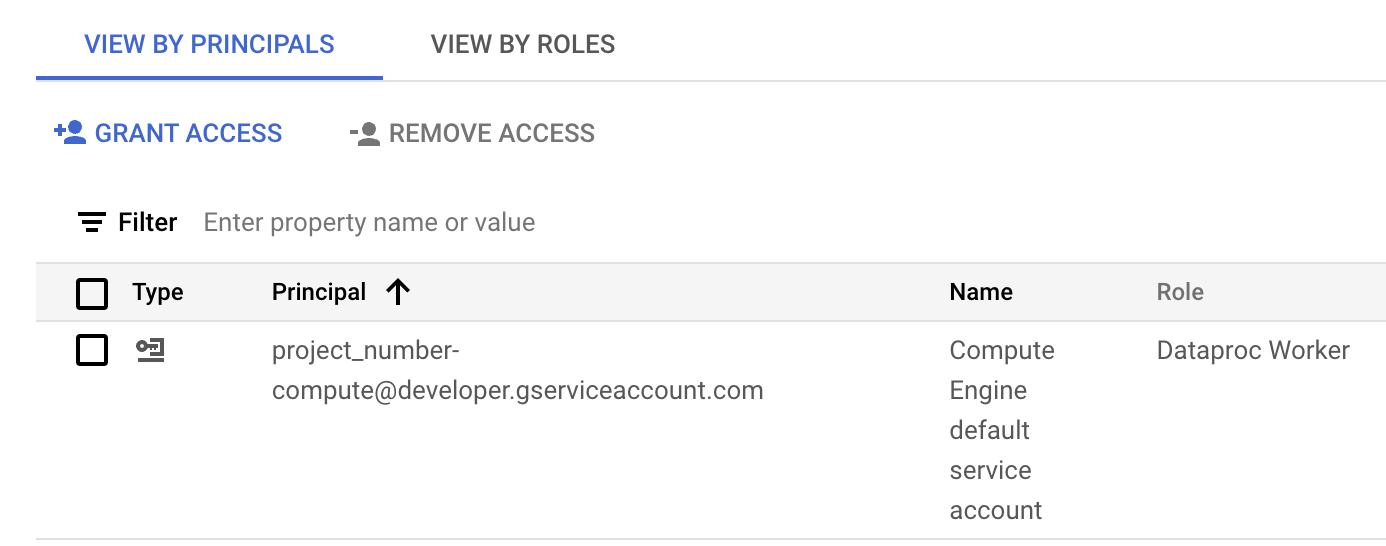

Afficher les rôles de compte de service de VM

Pour afficher les rôles attribués au compte de service des VM Dataproc, procédez comme suit :

Dans la console Google Cloud , accédez à la page IAM.

Cliquez sur Inclure les attributions de rôles fournies par Google.

Affichez les rôles listés pour le compte de service de la VM. L'image suivante montre le rôle Nœud de calcul Dataproc requis pour le compte de service Compute Engine par défaut (

project_number-compute@developer.gserviceaccount.com) que Dataproc utilise par défaut comme compte de service de VM.

Vous pouvez cliquer sur l'icône en forme de crayon affichée sur la ligne du compte de service pour attribuer ou supprimer des rôles de compte de service.

Compte de service de l'agent de service Dataproc

Dataproc crée le compte de service de l'agent de service, service-project_number@dataproc-accounts.iam.gserviceaccount.com, et lui attribue le rôle Agent de service Dataproc dans un projet Google Cloud . Ce compte de service effectue des opérations du plan de contrôle Dataproc, telles que la création, la mise à jour et la suppression de VM de cluster. Vous ne pouvez pas remplacer ce compte de service par un compte de service de VM personnalisé lorsque vous créez un cluster.

Rôle accordé au compte de service de l'agent de service dans un réseau VPC partagé

Si un cluster Dataproc utilise un réseau VPC partagé, un administrateur de VPC partagé doit attribuer au compte de service de l'agent de service Dataproc le rôle d'utilisateur réseau pour le projet hôte de VPC partagé. Pour en savoir plus, consultez les ressources suivantes :

- Créer un cluster utilisant un réseau VPC dans un autre projet

- Documentation VPC partagée : configurer des comptes de services en tant qu'administrateur de projet de service.

Créer un cluster avec un compte de service de VM personnalisé

Lorsque vous créez un cluster, vous pouvez spécifier un compte de service de VM personnalisé que votre cluster utilisera pour les opérations du plan de données Dataproc au lieu du compte de service de VM par défaut (vous ne pouvez pas modifier le compte de service de VM une fois le cluster créé). L'utilisation d'un compte de service de VM avec des rôles IAM attribués vous permet de fournir à votre cluster un accès précis aux ressources du projet.

Étapes préliminaires

Créez le compte de service de VM personnalisé dans le projet dans lequel le cluster sera créé.

Attribuez au compte de service de VM personnalisé le rôle Nœud de calcul Dataproc sur le projet et tous les rôles supplémentaires nécessaires à vos tâches, tels que les rôles BigQuery Lecteur et Rédacteur (consultez Rôles Dataproc).

Exemple de gcloud CLI :

- L'exemple de commande suivant attribue le rôle "Nœud de calcul Dataproc" au compte de service de VM personnalisé dans le projet de cluster au niveau du projet :

gcloud projects add-iam-policy-binding CLUSTER_PROJECT_ID \ --member=serviceAccount:SERVICE_ACCOUNT_NAME@PROJECT_ID.iam.gserviceaccount.com \ --role="roles/dataproc.worker"

- Envisagez un rôle personnalisé : au lieu d'attribuer au compte de service le rôle prédéfini de nœud de calcul Dataproc (

roles/dataproc.worker), vous pouvez lui attribuer un rôle personnalisé qui contient les autorisations du rôle Nœud de calcul, mais limite les autorisationsstorage.objects.*.- Le rôle personnalisé doit au moins accorder au compte de service de VM les autorisations

storage.objects.create,storage.objects.getetstorage.objects.updatesur les objets de Bucket de préproduction et bucket temporaire Dataproc et sur tous les buckets supplémentaires nécessaires aux tâches exécutées sur le cluster.

- Le rôle personnalisé doit au moins accorder au compte de service de VM les autorisations

Créer le cluster

- Créez le cluster dans votre projet.

Commande gcloud

Utilisez la commande gcloud dataproc clusters create pour créer un cluster avec le compte de service de VM personnalisé.

gcloud dataproc clusters create CLUSTER_NAME \ --region=REGION \ --service-account=SERVICE_ACCOUNT_NAME@PROJECT_ID.iam.gserviceaccount.com \ --scopes=SCOPE

Remplacez les éléments suivants :

- CLUSTER_NAME : nom du cluster, qui doit être unique dans un projet. Le nom doit commencer par une lettre minuscule et peut contenir jusqu'à 51 lettres minuscules, chiffres et traits d'union. Il ne peut pas se terminer par un trait d'union. Le nom d'un cluster supprimé peut être réutilisé.

- REGION : région dans laquelle se trouvera le cluster.

- SERVICE_ACCOUNT_NAME : nom du compte de service.

- PROJECT_ID : ID du projet Google Cloud contenant votre compte de service de VM. Il s'agit de l'ID du projet dans lequel votre cluster sera créé ou de l'ID d'un autre projet si vous créez un cluster avec un compte de service de VM personnalisé dans un autre projet.

- SCOPE : champ(s) d'application de l'accès pour les instances de VM du cluster (par exemple,

https://www.googleapis.com/auth/cloud-platform).

API REST

Lorsque vous complétez GceClusterConfig dans la requête d'API clusters.create, définissez les champs suivants :

serviceAccount: le compte de service se trouve dans le projet dans lequel votre cluster sera créé, sauf si vous utilisez un compte de service de VM provenant d'un autre projet.serviceAccountScopes: spécifiez le ou les niveaux d'accès pour les instances de VM du cluster (par exemple,https://www.googleapis.com/auth/cloud-platform).

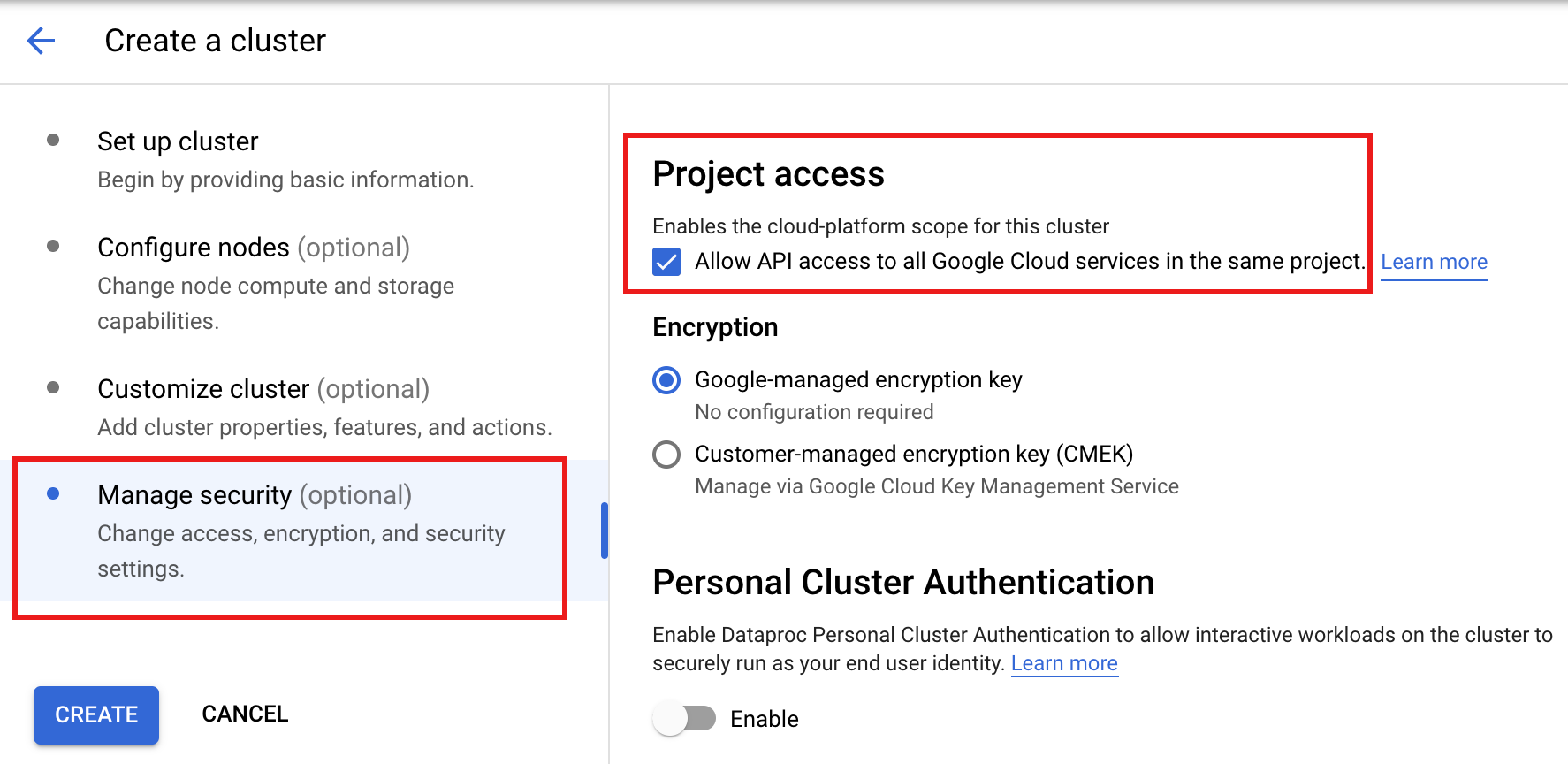

Console

Il n'est pas possible de définir un compte de service de VM Dataproc dans la console Google Cloud . Vous pouvez définir le niveau d'accès sur les VM du cluster lorsque vous créez le cluster en cliquant sur "Active le niveau cloud-platform pour ce cluster" dans la section Accès au projet du panneau Gérer la sécurité sur la page Créer un cluster Dataproc dans la console Google Cloud .cloud-platform

Créer un cluster avec un compte de service de VM personnalisé provenant d'un autre projet

Lorsque vous créez un cluster, vous pouvez spécifier un compte de service de VM personnalisé que votre cluster utilisera pour les opérations du plan de données Dataproc au lieu d'utiliser le compte de service de VM par défaut (vous ne pouvez pas spécifier de compte de service de VM personnalisé une fois le cluster créé). L'utilisation d'un compte de service de VM personnalisé avec des rôles IAM attribués vous permet de fournir à votre cluster un accès précis aux ressources du projet.

Étapes préliminaires

Dans le projet du compte de service (celui où se trouve le compte de service de VM personnalisé) :

Activer l'association des comptes de service à plusieurs projets

Enable the Dataproc API.

Roles required to enable APIs

To enable APIs, you need the Service Usage Admin IAM role (

roles/serviceusage.serviceUsageAdmin), which contains theserviceusage.services.enablepermission. Learn how to grant roles.

Accordez à votre compte de messagerie (l'utilisateur qui crée le cluster) le rôle Utilisateur du compte de service sur le projet de compte de service ou, pour un contrôle plus précis, sur le compte de service de VM personnalisé dans le projet de compte de service.

Pour en savoir plus, consultez Gérer l'accès aux projets, aux dossiers et aux organisations pour attribuer des rôles au niveau du projet et Gérer l'accès aux comptes de service pour attribuer des rôles au niveau du compte de service.

Exemples de gcloud CLI :

- L'exemple de commande suivant attribue le rôle Utilisateur de compte de service à l'utilisateur au niveau du projet :

gcloud projects add-iam-policy-binding SERVICE_ACCOUNT_PROJECT_ID \ --member=USER_EMAIL \ --role="roles/iam.serviceAccountUser"

Remarques :

USER_EMAIL: indiquez l'adresse e-mail de votre compte utilisateur, au format suivant :user:user-name@example.com.- L'exemple de commande suivant attribue le rôle Utilisateur du compte de service à l'utilisateur au niveau du compte de service :

gcloud iam service-accounts add-iam-policy-binding VM_SERVICE_ACCOUNT_EMAIL \ --member=USER_EMAIL \ --role="roles/iam.serviceAccountUser"

Remarques :

USER_EMAIL: indiquez l'adresse e-mail de votre compte utilisateur, au format suivant :user:user-name@example.com.Attribuez au compte de service de VM personnalisé le rôle Nœud de calcul Dataproc sur le projet de cluster.

Exemple de gcloud CLI :

gcloud projects add-iam-policy-binding CLUSTER_PROJECT_ID \ --member=serviceAccount:SERVICE_ACCOUNT_NAME@SERVICE_ACCOUNT_PROJECT_ID.iam.gserviceaccount.com \ --role="roles/dataproc.worker"

Dans le projet du cluster, attribuez au compte de service de l'agent de service Dataproc les rôles Utilisateur du compte de service et Créateur de jetons du compte de service dans le projet du compte de service ou, pour un contrôle plus précis, dans le compte de service de la VM personnalisée du projet du compte de service. Vous autorisez ainsi le compte de service de l'agent de service Dataproc dans le projet de cluster à créer des jetons pour le compte de service de VM Dataproc personnalisé dans le projet de compte de service.

Pour en savoir plus, consultez Gérer l'accès aux projets, aux dossiers et aux organisations pour attribuer des rôles au niveau du projet et Gérer l'accès aux comptes de service pour attribuer des rôles au niveau du compte de service.

Exemples de gcloud CLI :

- Les exemples de commandes suivants attribuent les rôles Utilisateur du compte de service et Créateur de jetons du compte de service au compte de service de l'agent de service Dataproc dans le projet de cluster au niveau du projet :

gcloud projects add-iam-policy-binding SERVICE_ACCOUNT_PROJECT_ID \ --member=serviceAccount:service-CLUSTER_PROJECT_NUMBER@dataproc-accounts.iam.gserviceaccount.com \ --role="roles/iam.serviceAccountUser"

gcloud projects add-iam-policy-binding SERVICE_ACCOUNT_PROJECT_ID \ --member=serviceAccount:service-CLUSTER_PROJECT_NUMBER@dataproc-accounts.iam.gserviceaccount.com \ --role="roles/iam.serviceAccountTokenCreator"

- Les exemples de commandes suivants attribuent les rôles Utilisateur du compte de service et Créateur de jetons du compte de service au compte de service de l'agent de service Dataproc au niveau du compte de service de la VM dans le projet de cluster :

gcloud iam service-accounts add-iam-policy-binding VM_SERVICE_ACCOUNT_EMAIL \ --member=serviceAccount:service-CLUSTER_PROJECT_NUMBER@dataproc-accounts.iam.gserviceaccount.com \ --role="roles/iam.serviceAccountUser"

gcloud iam service-accounts add-iam-policy-binding VM_SERVICE_ACCOUNT_EMAIL \ --member=serviceAccount:service-CLUSTER_PROJECT_NUMBER@dataproc-accounts.iam.gserviceaccount.com \ --role="roles/iam.serviceAccountTokenCreator"

Attribuez le rôle Créateur de jetons du compte de service au compte de service de l'agent de service Compute Engine dans le projet du cluster, soit dans le projet du compte de service, soit dans le compte de service de la VM personnalisée dans le projet du compte de service pour un contrôle plus précis. Vous accordez ainsi au compte de service de l'agent de service Compute dans le projet de cluster la possibilité de créer des jetons pour le compte de service de VM Dataproc personnalisé dans le projet de compte de service.

Pour en savoir plus, consultez Gérer l'accès aux projets, aux dossiers et aux organisations pour attribuer des rôles au niveau du projet et Gérer l'accès aux comptes de service pour attribuer des rôles au niveau du compte de service.

Exemples de gcloud CLI :

- L'exemple de commande suivant attribue le rôle de créateur de jetons de compte de service au compte de service de l'agent de service Compute Engine dans le projet de cluster au niveau du projet :

gcloud projects add-iam-policy-binding SERVICE_ACCOUNT_PROJECT_ID \ --member=serviceAccount:service-CLUSTER_PROJECT_NUMBER@compute-system.iam.gserviceaccount.com \ --role="roles/iam.serviceAccountTokenCreator"

- L'exemple de commande suivant attribue le rôle de créateur de jetons du compte de service au compte de service de l'agent de service Compute Engine dans le projet de cluster, au niveau du compte de service de la VM :

gcloud iam service-accounts add-iam-policy-binding VM_SERVICE_ACCOUNT_EMAIL \ --member=serviceAccount:service-CLUSTER_PROJECT_NUMBER@compute-system.iam.gserviceaccount.com \ --role="roles/iam.serviceAccountTokenCreator"

Créer le cluster

Étapes suivantes

- Comptes de service

- Autorisations Dataproc et rôles IAM

- Entités principales et rôles Dataproc

- Architecture mutualisée sécurisée basée sur un compte de service Dataproc

- Authentification personnelle de cluster Dataproc

- Utiliser l'IAM précise de Dataproc