Configura Google Cloud per collaborare con il tuo ambiente per Bare Metal Solution

Quando l'ambiente Bare Metal Solution è pronto, riceverai una notifica da Google Cloud. La notifica include gli indirizzi IP interni dei tuoi nuovi server.

Queste istruzioni mostrano come eseguire le seguenti attività necessarie per connettersi al tuo ambiente Bare Metal Solution:

- Crea collegamenti VLAN ridondanti all'ambiente Bare Metal Solution.

- Crea un'istanza VM jump host nella tua rete VPC.

- Utilizza SSH o RDP per accedere ai server Bare Metal Solution dall'istanza VM jump host.

Una volta connesso ai server, convalida la configurazione dell'ordine Bare Metal Solution.

Prima di iniziare

Per connetterti e configurare il tuo ambiente Bare Metal Solution, devi:

- Un progetto Google Cloud con la fatturazione abilitata. Puoi creare un progetto nella pagina di selezione del progetto nella console Google Cloud .

- Una rete Virtual Private Cloud (VPC). Si tratta della rete VPC che hai denominato quando hai effettuato l'ordine per Bare Metal Solution. Se devi creare la rete VPC, consulta Utilizzo delle reti VPC.

- Le seguenti informazioni che ti vengono fornite da Google Cloud

quando la tua Bare Metal Solution è pronta:

- Gli indirizzi IP dei tuoi server bare metal.

- Le password temporanee per ciascuno dei tuoi server bare metal.

Crea i collegamenti VLAN per la connessione Cloud Interconnect

Per accedere al server Bare Metal Solution, devi creare e configurare

i collegamenti VLAN (noti anche come InterconnectAttachments) nella stessa

regione del server. Un collegamento VLAN è un oggetto logico in

Cloud Interconnect utilizzato per connettere il tuo ambiente Bare Metal Solution a Google Cloud.

Ti consigliamo di creare collegamenti VLAN in coppie ridondanti per garantire un'alta affidabilità. Il collegamento VLAN principale e quello secondario di una coppia vengono entrambi sottoposti al provisioning in un EAD (Edge Availability Domain) separato in hardware e rack fisici separati. In questo modo si garantisce l'alta affidabilità durante eventi come la manutenzione.

Un singolo collegamento VLAN supporta una velocità massima di 10 Gbps. Una coppia di collegamenti VLAN (ovvero il collegamento VLAN principale e quello secondario) può supportare una velocità massima di 20 Gbps. Per ottenere un throughput più elevato tra l'ambiente Bare Metal Solution e la rete VPC, puoi configurare più coppie di collegamento VLAN.

Per rendere un collegamento VLAN preferibile rispetto ad altri, puoi aggiornare la priorità di base delle route sul router Cloud.

Dopo aver creato i collegamenti VLAN, devi preattivarli e aggiungerli al tuo VRF Bare Metal Solution. Per creare e configurare i collegamenti VLAN:

Console

Se non hai ancora un router Cloud nella tua rete e regione Bare Metal Solution, creane uno per connettere l'ambiente Bare Metal Solution alla tua rete VPC.

Puoi utilizzare un singolo router Cloud per entrambi i collegamenti VLAN o router Cloud separati per ogni collegamento VLAN.

Per il peering con Bare Metal Solution, utilizza l'ASN pubblica di Google (

16550) quando crei il router.Per istruzioni, vedi Creare router Cloud.

Nella console Google Cloud , vai alla pagina Cloud Interconnect Allegati VLAN.

Fai clic su Crea collegamenti VLAN.

Seleziona Partner Interconnect e poi fai clic su Continua.

Seleziona Ho già un fornitore di servizi.

Seleziona Crea una coppia ridondante di collegamenti VLAN.

Entrambi i collegamenti VLAN possono gestire il traffico e puoi instradarlo per bilanciare il carico tra loro. Se un collegamento non funziona (ad esempio, durante la manutenzione pianificata), l'altro collegamento continua a erogare traffico. Per saperne di più, consulta Ridondanza e SLA.

Nel campo Rete, seleziona la tua rete VPC.

Nel campo Regione, seleziona la regione Google Cloud .

Specifica i seguenti dettagli per entrambi i collegamenti VLAN.

- Router Cloud: un router Cloud da associare

a questo collegamento VLAN. Puoi scegliere solo un router Cloud con un ASN di

16550e che si trova nella tua rete VPC e nella tua regione. - Nome collegamento VLAN: un nome per ogni collegamento. Ad esempio,

my-attachment-1emy-attachment-2. - Descrizione: informazioni su ogni collegamento VLAN.

- Unità massima di trasmissione (MTU): la dimensione massima del pacchetto

per la trasmissione di rete. La dimensione predefinita è 1440.

Puoi scegliere tra i seguenti MTU quando

crei i collegamenti VLAN.

- 1440

- 1460

- 1500

- 8896

- Router Cloud: un router Cloud da associare

a questo collegamento VLAN. Puoi scegliere solo un router Cloud con un ASN di

Fai clic su OK.

Nella pagina Collegamenti VLAN, lo stato del collegamento VLAN mostra

waiting for service provider. Procedi al passaggio successivo.Dopo che Google Cloud ti comunica che i server Bare Metal Solution sono pronti, aggiungi i nuovi allegati VLAN a un VRF seguendo questi passaggi:

- Per aggiungere collegamenti VLAN a un VRF esistente, segui le istruzioni riportate in Aggiungi un collegamento VLAN.

- Per aggiungere collegamenti VLAN a un nuovo VRF, segui le istruzioni riportate in Crea un VRF.

gcloud

Se non hai già istanze router Cloud nella rete e nella regione che utilizzi con Bare Metal Solution, creane una per ogni collegamento VLAN. Utilizza

16550come numero ASN:gcloud compute routers create router-name \ --network vpc-network-name \ --asn 16550 \ --region region

Per saperne di più, consulta Creazione di router Cloud.

Crea un

InterconnectAttachmentdi tipoPARTNER, specificando il nome del router Cloud e il dominio di disponibilità perimetrale (EAD) del collegamento VLAN. Inoltre, aggiungi il flag--admin-enabledper pre-attivare gli allegati e inviare il traffico immediatamente dopo che Google Cloudcompleta la configurazione di Bare Metal Solution.gcloud compute interconnects attachments partner create first-attachment-name \ --region region \ --router first-router-name \ --edge-availability-domain availability-domain-1 \ --admin-enabled

gcloud compute interconnects attachments partner create second-attachment-name \ --region region \ --router second-router-name \ --edge-availability-domain availability-domain-2 \ --admin-enabled

Google Cloud aggiunge automaticamente un'interfaccia e un peer BGP sul router Cloud.

L'esempio seguente crea allegati ridondanti, uno in EAD

availability-domain-1e un altro in EADavailability-domain-2. Ciascuno è associato a un router Cloud separato,my-router-1emy-router-2, rispettivamente. Entrambi si trovano nella regioneus-central1.gcloud compute interconnects attachments partner create my-attachment \ --region us-central1 \ --router my-router-1 \ --edge-availability-domain availability-domain-1 \ --admin-enabled

gcloud compute interconnects attachments partner create my-attachment \ --region us-central1 \ --router my-router-2 \ --edge-availability-domain availability-domain-2 \ --admin-enabled

Esegui il comando

gcloud compute interconnects attachments describeper visualizzare i dettagli del collegamento VLAN.gcloud compute interconnects attachments describe my-attachment \ --region us-central1

adminEnabled: false edgeAvailabilityDomain: AVAILABILITY_DOMAIN_1 creationTimestamp: '2017-12-01T08:29:09.886-08:00' id: '7976913826166357434' kind: compute#interconnectAttachment labelFingerprint: 42WmSpB8rSM= name: my-attachment region: https://www.googleapis.com/compute/v1/projects/customer-project/regions/us-central1 router: https://www.googleapis.com/compute/v1/projects/customer-project/regions/us-central1/routers/my-router selfLink: https://www.googleapis.com/compute/v1/projects/customer-project/regions/us-central1/interconnectAttachments/my-attachment state: PENDING_PARTNER type: PARTNER

- Lo stato del collegamento VLAN è

PENDING_PARTNERfinché Google Cloud non completa la configurazione del collegamento VLAN. Successivamente, lo stato dell'allegato èINACTIVEoACTIVE, a seconda che tu abbia scelto di preattivare gli allegati.

Quando richiedi connessioni da Google Cloud, devi selezionare la stessa area metropolitana per entrambi i collegamenti affinché siano ridondanti. Per ulteriori informazioni, consulta la sezione Ridondanza nella pagina Panoramica di Partner Interconnect.

- Lo stato del collegamento VLAN è

Se i collegamenti VLAN non vengono visualizzati dopo che Google Cloud completa l'ordine Bare Metal Solution, attiva ogni collegamento VLAN:

gcloud compute interconnects attachments partner update attachment-name \ --region region \ --admin-enabled

Puoi controllare lo stato dei router Cloud e delle route annunciate nella console Cloud. Per saperne di più, consulta Visualizzazione dello stato del router e delle route annunciate.

Configura il routing tra Bare Metal Solution e Google Cloud

Non appena i collegamenti VLAN sono attivi, le sessioni BGP vengono visualizzate e le route dall'ambiente Bare Metal Solution vengono ricevute tramite le sessioni BGP.

Aggiungere una route annunciata personalizzata per un intervallo IP predefinito alle sessioni BGP

Per configurare il routing per il traffico dall'ambiente Bare Metal Solution, ti consigliamo di aggiungere una route annunciata personalizzata di una route predefinita, ad esempio 0.0.0.0/0, alle tue sessioni BGP nell'ambiente Bare Metal Solution.

Per specificare le pubblicità in una sessione BGP esistente:

Console

- Vai alla pagina router Cloud nella console Google Cloud .

Elenco dei router Cloud - Seleziona il router Cloud che contiene la sessione BGP da aggiornare.

- Nella pagina dei dettagli del router Cloud, seleziona la sessione BGP da aggiornare.

- Nella pagina dei dettagli della sessione BGP, seleziona Modifica.

- Per Route, seleziona Crea route personalizzate.

- Seleziona Aggiungi una route personalizzata per aggiungere una route annunciata.

- Configura l'annuncio di route.

- Origine: seleziona Intervallo IP personalizzato per specificare un intervallo di indirizzi IP personalizzato.

- Intervallo di indirizzi IP: specifica l'intervallo di indirizzi IP personalizzato utilizzando la notazione CIDR.

- Descrizione: aggiungi una descrizione per aiutarti a identificare lo scopo di questa route annunciata personalizzata.

- Dopo aver aggiunto le route, seleziona Salva.

gcloud

Puoi aggiungere una route annunciata personalizzata esistente o impostarne una nuova, che sostituirà quelle esistenti.

Per impostare una nuova route personalizzata annunciata per un intervallo IP predefinito, utilizza il flag --set-advertisement-ranges:

gcloud compute routers update-bgp-peer router-name \ --peer-name bgp-session-name \ --advertisement-mode custom \ --set-advertisement-ranges 0.0.0.0/0

Per aggiungere l'intervallo IP predefinito a quelli esistenti, utilizza il flag --add-advertisement-ranges. Tieni presente che questo flag richiede che la modalità di annuncio del router Cloud sia già impostata su custom.

L'esempio seguente aggiunge l'IP personalizzato 0.0.0.0/0 agli annunci del router Cloud:

gcloud compute routers update-bgp-peer router-name \ --peer-name bgp-session-name \ --add-advertisement-ranges 0.0.0.0/0

(Facoltativo) Imposta la modalità di routing dinamico della rete VPC su global

Se hai server Bare Metal Solution in due regioni diverse, valuta la possibilità di abilitare la modalità di routing globale sulla rete VPC per consentire alle regioni Bare Metal Solution di comunicare direttamente tra loro tramite la rete VPC.

La modalità di routing globale è necessaria anche per abilitare le comunicazioni tra un ambiente on-premise connesso a una Google Cloud regione e un ambiente Bare Metal Solution in un'altra Google Cloud regione.

Per impostare la modalità di routing globale, vedi Impostare le modalità di routing e di selezione del miglior percorso.

Configurazione del firewall VPC

Le nuove reti VPC sono dotate di regole firewall predefinite attive che limitano la maggior parte del traffico nella rete VPC.

Per connetterti al tuo ambiente Bare Metal Solution, il traffico di rete deve essere attivato tra:

- Il tuo ambiente Bare Metal Solution e le destinazioni di rete su Google Cloud.

- Il tuo ambiente locale e le tue risorse su Google Cloud, ad esempio qualsiasi istanza VM jump host che potresti utilizzare per connetterti al tuo ambiente Bare Metal Solution.

All'interno dell'ambiente Bare Metal Solution, se devi controllare il traffico di rete tra i server bare metal o tra i server e le destinazioni non su Google Cloud, devi implementare un meccanismo di controllo.

Per creare una regola firewall nella tua rete VPC su Google Cloud:

Console

Vai alla pagina Regole firewall:

Fai clic su Crea regola firewall.

Definisci la regola firewall.

- Assegna un nome alla regola firewall.

- Nel campo Rete, seleziona la rete in cui si trova la VM.

- Nel campo Destinazioni, specifica Tag di destinazione specificati o Service account specificato.

- Specifica il tag di rete o il account di servizio di destinazione nei campi appropriati.

- Nel campo Filtro di origine, specifica Intervalli IP per consentire il traffico in entrata dal tuo ambiente Bare Metal Solution.

- Nel campo Intervalli IP di origine, specifica gli indirizzi IP dei server o dei dispositivi nel tuo ambiente Bare Metal Solution.

- Nella sezione Protocolli e porte, specifica i protocolli e le porte richiesti nel tuo ambiente.

- Fai clic su Crea.

gcloud

Il comando seguente crea una regola firewall che definisce l'origine utilizzando un intervallo IP e la destinazione utilizzando il tag di rete di un'istanza. Modifica il comando per il tuo ambiente in base alle esigenze.

gcloud compute firewall-rules create rule-name \ --project=your-project-id \ --direction=INGRESS \ --priority=1000 \ --network=your-network-name \ --action=ALLOW \ --rules=protocol:port \ --source-ranges=ip-range \ --target-tags=instance-network-tag

Per saperne di più sulla creazione di regole firewall, consulta Creazione di regole firewall.

Connessione al server bare metal

I server nel tuo ambiente Bare Metal Solution non vengono sottoposti al provisioning con indirizzi IP esterni.

Dopo aver creato una regola firewall per consentire il traffico nella tua rete VPC dall'ambiente Bare Metal Solution, puoi connetterti al server utilizzando un'istanza VM jump host.

Crea un'istanza VM jump host su Google Cloud

Per connetterti rapidamente ai tuoi server bare metal, crea una macchina virtuale (VM) Compute Engine da utilizzare come jump host. Crea la VM nella stessa Google Cloud regione del tuo ambiente Bare Metal Solution.

Se hai bisogno di un metodo di connessione più sicuro, consulta la sezione Connettiti utilizzando un bastion host.

Per creare un'istanza VM jump host, scegli le istruzioni riportate di seguito in base al sistema operativo che utilizzi nel tuo ambiente Bare Metal Solution.

Per saperne di più sulla creazione di istanze VM di Compute Engine, consulta Creazione e avvio di un'istanza VM.

Linux

Creare un'istanza di una macchina virtuale

Nella console Google Cloud , vai alla pagina Istanze VM:

Fai clic su Crea istanza.

Nel campo Nome, specifica un nome per l'istanza VM.

In Regione, seleziona la regione del tuo ambiente Bare Metal Solution.

Nella sezione Disco di avvio, fai clic su Cambia.

- Nel campo Sistemi operativi, seleziona un sistema operativo a tua scelta.

- Nel campo Versione, seleziona la versione del sistema operativo.

Fai clic su Gestione, sicurezza, dischi, networking, single-tenancy per espandere la sezione.

Fai clic su Networking per visualizzare le opzioni di networking.

- (Facoltativo) Nella sezione Tag di rete, definisci uno o più tag di rete per l'istanza.

- In Interfacce di rete, verifica che venga visualizzata la rete VPC corretta.

Fai clic su Crea.

Attendi qualche istante per consentire l'avvio dell'istanza. Quando l'istanza VM è pronta, viene elencata nella pagina Istanze VM con un'icona di stato verde.

Connettiti all'istanza VM jump host

Se devi creare una regola firewall per consentire l'accesso alla tua istanza VM jump host, consulta Configurazione del firewall.

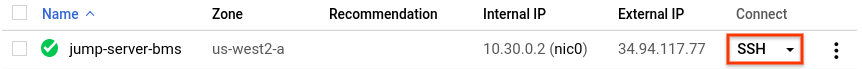

Nella Google Cloud console, vai alla pagina Istanze VM.

Nell'elenco delle istanze VM, fai clic su SSH nella riga che contiene l'host jump.

Ora hai una finestra del terminale con l'istanza VM del jump host, da cui puoi connetterti al server bare metal utilizzando SSH.

Accedere a un server Bare Metal Solution per la prima volta

Linux

Nell'istanza VM jump host, apri un terminale della riga di comando e verifica di poter raggiungere il server Bare Metal Solution:

ping bare-metal-ip

Se il ping non va a buon fine, controlla e correggi quanto segue:

I tuoi collegamenti VLAN sono attivi con un

StatusdiUp. Consulta Crea i collegamenti VLAN per la connessione Cloud Interconnect.I tuoi collegamenti VLAN includono una route annunciata personalizzata di

0.0.0.0/0. Consulta Aggiungere una route annunciata personalizzata per un intervallo IP predefinito alle sessioni BGP.Il tuo VPC include una regola firewall che consente l'accesso dall'intervallo di indirizzi IP che utilizzi nell'ambiente Bare Metal Solution per la comunicazione con l'ambienteGoogle Cloud . Consulta Configurazione del firewall VPC.

Dall'istanza VM jump host, accedi tramite SSH al server Bare Metal Solution utilizzando l'ID utente

customeradmine l'indirizzo IP del server:ssh customeradmin@bare-metal-ip

Quando richiesto, inserisci la password che ti è stata fornita da Google Cloud.

Al primo accesso, devi cambiare la password del server Bare Metal Solution.

Imposta una nuova password e conservala in un luogo sicuro. Dopo aver reimpostato la password, il server ti disconnette automaticamente.

Accedi di nuovo al server Bare Metal Solution utilizzando l'ID utente

customeradmine la nuova password:ssh customeradmin@bare-metal-ip

Ti consigliamo di modificare anche la password dell'utente root. Inizia accedendo come utente root:

sudo su -

Per modificare la password di root, esegui il comando

passwde segui le istruzioni:passwd

Per tornare al prompt dell'utente

customeradmin, esci dal prompt dell'utente root:exit

Ricorda di conservare le password in un luogo sicuro per il recupero.

Verifica che la configurazione del server corrisponda all'ordine. Le cose da controllare includono:

- La configurazione del server, inclusi il numero e il tipo di CPU, i socket e la memoria.

- Il sistema operativo o il software hypervisor, inclusi il fornitore e la versione.

- Lo spazio di archiviazione, inclusi tipo e quantità.

Configura l'accesso a internet pubblico

Bare Metal Solution non include l'accesso a internet. Puoi scegliere tra i seguenti metodi per configurare l'accesso in base a vari fattori, tra cui i requisiti aziendali e l'infrastruttura esistente:

- Accedi a internet utilizzando una VM Compute Engine come server VM proxy.

Instradamento del traffico tramite una VM di Compute Engine che funge da server proxy.

Puoi utilizzare una VM Compute Engine nei seguenti modi per instradare il traffico:

- Metodo 1: accedi a internet utilizzando una VM Compute Engine e Cloud NAT.

- Metodo 2: accedi a internet utilizzando VM Compute Engine ridondanti, Cloud NAT, bilanciatore del carico di rete passthrough interno e routing basato su policy.

- Metodo 3: accedi a internet utilizzando VM Compute Engine ridondanti, Cloud NAT, bilanciatore del carico di rete passthrough interno e routing basato su criteri in un VPC separato.

Routing del traffico tramite Cloud VPN o Dedicated Interconnect ai gateway on-premise a internet.

Accedere a internet utilizzando una VM Compute Engine e Cloud NAT

Le seguenti istruzioni configurano un gateway NAT su una VM Compute Engine per connettere i server in un ambiente Bare Metal Solution a internet per scopi quali la ricezione di aggiornamenti software.

Le istruzioni utilizzano il gateway internet predefinito della tua rete VPC per accedere a internet.

I comandi Linux mostrati nelle istruzioni seguenti sono per il sistema operativo Debian. Se utilizzi un altro sistema operativo, anche i comandi da utilizzare potrebbero essere diversi.

Nella rete VPC che utilizzi con il tuo ambiente Bare Metal Solution, esegui i seguenti passaggi:

Apri Cloud Shell:

Crea e configura una VM di Compute Engine da utilizzare come gateway NAT.

Crea una VM:

gcloud compute instances create instance-name \ --machine-type=machine-type-name \ --network vpc-network-name \ --subnet=subnet-name \ --can-ip-forward \ --zone=your-zone \ --image-family=os-image-family-name \ --image-project=os-image-project \ --tags=natgw-network-tag \ --service-account=optional-service-account-email

Nei passaggi successivi, utilizzerai il tag di rete definito in questo passaggio per instradare il traffico a questa VM.

Se non specifichi un account di servizio, rimuovi il flag

--service-account=. Compute Engine utilizza il account di servizio predefinito del progetto.Crea un Cloud NAT per l'accesso a internet della VM

Istruzioni per creare un Cloud NAT per la VM - QUI

Accedi tramite SSH alla VM del gateway NAT e configura iptables:

$ sudo sysctl -w net.ipv4.ip_forward=1$ sudo iptables -t nat -A POSTROUTING \ -o $(/bin/ip -o -4 route show to default | awk '{print $5}') -j MASQUERADEIl primo comando sudo indica al kernel che vuoi consentire l'inoltro IP. Il secondo comando sudo maschera i pacchetti ricevuti dalle istanze interne come se fossero stati inviati dall'istanza del gateway NAT.

Controlla iptables:

$ sudo iptables -v -L -t natPer conservare le impostazioni del gateway NAT dopo un riavvio, esegui i seguenti comandi sulla VM del gateway NAT:

$ sudo -i$ echo "net.ipv4.ip_forward=1" > /etc/sysctl.d/70-natgw.conf$ apt-get install iptables-persistent$ exit

In Cloud Shell, crea una route a

0.0.0.0/0con il gateway internet predefinito come hop successivo. Specifica il tag di rete definito nel passaggio precedente nell'argomento--tags. Assegna alla route una priorità più alta rispetto a qualsiasi altra route predefinita.gcloud compute routes create default-internet-gateway-route-name \ --destination-range=0.0.0.0/0 \ --network=network-name \ --priority=default-igw-route-priority \ --tags=natgw-network-tag,default-igw-tags \ --next-hop-gateway=default-internet-gateway

natgw-network-tag deve essere lo stesso tag di natgw-vm nel passaggio 2. Il natvm creato nel passaggio 2 utilizzerà il gateway internet predefinito per accedere a internet.

Aggiungi il tag di rete (default-igw-tags) che hai appena creato a tutte le VM esistenti nella tua rete VPC che necessitano dell'accesso a internet, in modo che possano continuare ad accedere a internet dopo aver creato una nuova route predefinita che possono utilizzare anche i server Bare Metal Solution.

(Facoltativo) Rimuovi le route a internet esistenti prima della route creata nel passaggio precedente, incluse quelle create per impostazione predefinita.

Verifica che tutte le VM esistenti nella tua rete e la VM gateway NAT possano accedere a internet eseguendo il ping di un indirizzo IP esterno, ad esempio 8.8.8.8, il DNS di Google, da ogni VM.

Crea una route predefinita a

0.0.0.0/0con la VM gateway NAT come hop successivo. Assegna alla route una priorità inferiore rispetto a quella specificata per la prima route creata.gcloud compute routes create natgw-route-name \ --destination-range=0.0.0.0/0 \ --network=network-name \ --priority=natgw-route-priority \ --next-hop-instance=natgw-vm-name \ --next-hop-instance-zone=natgw-vm-zone

Accedi ai server Bare Metal Solution e invia un ping a un indirizzo IP esterno per verificare che possano accedere a internet.

Se il ping non va a buon fine, assicurati di aver creato una regola firewall che consenta l'accesso dal tuo ambiente Bare Metal Solution alla tua rete VPC.

Accedere a internet utilizzando VM Compute Engine ridondanti, Cloud NAT, bilanciatore del carico di rete passthrough interno e routing basato su criteri

Questa sezione mostra come configurare il bilanciatore del carico di rete passthrough interno con le VM Compute Engine e Cloud NAT configurato come backend. Il routing basato su policy inoltra il traffico internet al frontend del bilanciatore del carico di rete passthrough interno.

Il seguente diagramma mostra questa configurazione.

Nella rete VPC del tuo ambiente Bare Metal Solution, segui questi passaggi:

Crea e configura una VM di Compute Engine e Cloud NAT da utilizzare come gateway NAT. Completa i passaggi descritti in Metodo 1: utilizzo di una singola VM Compute Engine e Cloud NAT.

Un server HTTP leggero può essere utilizzato per eseguire un controllo di integrità per il bilanciatore del carico di rete passthrough interno.

# Installing http server sudo yum install httpd sudo systemctl restart httpd # Testing curl http://127.0.0.1:80Crea un gruppo di istanze.

gcloud compute instance-groups unmanaged create INSTANCE_GROUP_NAME --project=PROJECT_ID --zone=ZONESostituisci quanto segue:

- INSTANCE_GROUP_NAME: il nome del gruppo di istanze

- PROJECT_ID: l'ID progetto

- ZONE: la zona in cui creare il gruppo di istanze

Aggiungi la VM al gruppo di istanze.

gcloud compute instance-groups unmanaged add-instances INSTANCE_GROUP_NAME --project=PROJECT_ID --zone=ZONE --instances=VM_NAMESostituisci quanto segue:

- INSTANCE_GROUP_NAME: il nome del gruppo di istanze

- PROJECT_ID: l'ID progetto

- ZONE: la zona in cui creare il gruppo di istanze

- VM_NAME: il nome della VM

Crea un bilanciatore del carico di rete passthrough interno:

Avvia la configurazione

Nella console Google Cloud , vai alla pagina Bilanciamento del carico.

- Fai clic su Crea bilanciatore del carico.

- In Tipo di bilanciatore del carico, seleziona Bilanciatore del carico di rete (TCP/UDP/SSL) e fai clic su Avanti.

- Per Proxy o passthrough, seleziona Bilanciatore del carico passthrough e fai clic su Avanti.

- In Pubblico o interno, seleziona Interno e fai clic su Avanti.

- Fai clic su Configura.

Configurazione di base

- Imposta Nome bilanciatore del carico.

- Seleziona una Regione.

- Seleziona una Rete.

Configura il backend e il frontend

Fai clic su Configurazione backend e apporta le seguenti modifiche:

- Per aggiungere backend:

- In Nuovo backend, per gestire solo il traffico IPv4, seleziona Tipo di stack IP come IPv4 (stack singolo).

- Seleziona il gruppo di istanze e fai clic su Fine.

Seleziona un controllo di integrità. Puoi anche creare un controllo di integrità, inserire le seguenti informazioni e fare clic su Salva:

- Nome: inserisci un nome per il controllo di integrità.

- Protocollo:

HTTP - Porta:

80 - Protocollo proxy:

NONE - Percorso richiesta:

/

- Per aggiungere backend:

Fai clic su Configurazione frontend. Nella sezione Nuovi IP e porta frontend, apporta le seguenti modifiche:

- Porte: scegli Tutte e inserisci

80,8008,8080,8088per Numero porta. - Fai clic su Fine.

- Porte: scegli Tutte e inserisci

Fai clic su Esamina e finalizza.

Rivedi le impostazioni di configurazione del bilanciatore del carico.

Fai clic su Crea.

Crea una route basata su policy per internet.

gcloud network-connectivity policy-based-routes create ROUTE_NAME \ --source-range=SOURCE_RANGE \ --destination-range=0.0.0.0/0 \ --ip-protocol=ALL \ --network="projects/PROJECT_ID/global/networks/NETWORK" \ --next-hop-ilb-ip=NEXT_HOP \ --description="DESCRIPTION" \ --priority=PRIORITY \ --interconnect-attachment-region=REGIONSostituisci quanto segue:

- ROUTE_NAME: il nome della route basata su policy

- SOURCE_RANGE: l'intervallo CIDR IP di origine. In questo caso, si tratta dell'indirizzo IP della soluzione Bare Metal.

- PROJECT_ID: l'ID progetto

- NETWORK: la rete a cui viene applicata la route basata su criteri

- NEXT_HOP: l'indirizzo IPv4 dell'hop successivo della route. In questo caso, si tratta dell'indirizzo IP del frontend del bilanciatore del carico di rete passthrough interno.

- DESCRIPTION: una descrizione dell'itinerario

- PRIORITY: la priorità della route basata su criteri rispetto ad altre route basate su criteri

- REGION: la regione del collegamento VLAN

Crea una route basata su policy per ignorare la route basata su policy internet per le subnet on-premise e le subnet locali.

gcloud network-connectivity policy-based-routes create ROUTE_NAME \ --source-range=SOURCE_RANGE/32 \ --destination-range=DESTINATION_RANGE \ --ip-protocol=ALL \ --network="projects/PROJECT_ID/global/networks/VPC_NAME" \ --next-hop-other-routes="DEFAULT_ROUTING" \ --description="DESCRIPTION" \ --priority=PRIORITY \ --interconnect-attachment-region=REGIONSostituisci quanto segue:

- ROUTE_NAME: il nome della route basata su policy

- SOURCE_RANGE: l'intervallo CIDR IP di origine. In questo caso, si tratta dell'indirizzo IP della soluzione Bare Metal.

- DESTINATION_RANGE: l'intervallo CIDR IP di destinazione. In questo caso, si tratta della subnet on-premise o di una subnet locale.

- PROJECT_ID: l'ID progetto

- VPC_NAME: il nome della rete VPC

- DESCRIPTION: una descrizione dell'itinerario

- PRIORITY: la priorità della route basata su criteri rispetto ad altre route basate su criteri. La priorità di questa route basata su criteri deve essere inferiore o uguale a quella della route basata su criteri per internet.

- REGION: la regione del collegamento VLAN

Aggiorna il firewall per consentire la porta HTTP 80 sulla VM.

Il controllo di integrità potrebbe non riuscire se non aggiorni il firewall.

Accedere a internet utilizzando VM Compute Engine ridondanti, Cloud NAT, bilanciatore del carico di rete passthrough interno e routing basato su criteri in un VPC separato

Se non vuoi aggiungere route basate su criteri per le subnet locali, puoi utilizzare questo metodo per accedere a internet. Tuttavia, per utilizzare questo metodo, devi creare un collegamento VLAN e un VPC per connettere Bare Metal Solution.

Il seguente diagramma mostra questa configurazione.

Segui questi passaggi:

Crea una rete VPC per internet.

gcloud compute networks create NETWORK --project=PROJECT_ID --subnet-mode=custom --mtu=MTU --bgp-routing-mode=regionalSostituisci quanto segue:

- NETWORK: il nome della rete VPC.

- PROJECT_ID: l'ID progetto

- MTU: l'unità massima di trasmissione (MTU), che rappresenta la dimensione massima di un pacchetto della rete

Crea una subnet.

gcloud compute networks subnets create SUBNET_NAME --project=PROJECT_ID --range=RANGE --stack-type=IPV4_ONLY --network=NETWORK --region=REGIONSostituisci quanto segue:

- SUBNET_NAME: il nome della subnet

- PROJECT_ID: l'ID progetto

- RANGE: lo spazio IP allocato a questa subnet in formato CIDR

- NETWORK: la rete VPC a cui appartiene la subnet

- REGION: la regione della subnet.

Crea due router Cloud per la ridondanza e gli annunci.

gcloud compute routers create ROUTER_NAME --project=PROJECT_ID --region=REGION --network=NETWORK --advertisement-mode=custom --set-advertisement-ranges=0.0.0.0/0Sostituisci quanto segue:

- ROUTER_NAME: il nome del router

- PROJECT_ID: l'ID progetto

- REGION: la regione del router

- NETWORK: la rete VPC per questo router

Crea quattro collegamenti VLAN, due per ogni router Cloud.

Per istruzioni, vedi Creare collegamenti VLAN.

Una volta attivi gli allegati VLAN, segui i passaggi descritti in Metodo 2: utilizzo di VM Compute Engine ridondanti, Cloud NAT, bilanciamento del carico di rete pass-through interno e routing basato su policy per configurare l'infrastruttura internet. Tuttavia, per questa configurazione, non configurare la route basata su criteri per il traffico locale. Crea una route basata su policy solo per internet in una tabella di routing della rete VPC.

Configura l'accesso ad API e servizi Google Cloud

Bare Metal Solution non include l'accesso ai servizi. Google CloudPuoi scegliere come implementare l'accesso in base a vari fattori, tra cui i requisiti aziendali e l'infrastruttura esistente.

Google CloudPuoi accedere Google Cloud privatamente ad API e servizi dal tuo ambiente Bare Metal Solution.

Configuri l'accesso privato alle Google Cloud API e ai servizi da un ambiente Bare Metal Solution come faresti per un ambiente on-premise.

Segui le istruzioni per gli ambienti on-premise riportate in Configurazione dell'accesso privato Google per gli host on-premise.

Le istruzioni ti guidano attraverso i seguenti passaggi di alto livello:

- Configurazione delle route per il traffico API di Google.

- Configurazione del DNS della soluzione Bare Metal per risolvere

*.googleapis.comcomeCNAMEinrestricted.googleapis.com.

Passaggi successivi

Dopo aver configurato l'ambiente Bare Metal Solution, puoi installare i carichi di lavoro.

Se prevedi di eseguire database Oracle sui server nel tuo ambiente Bare Metal Solution, puoi utilizzare il Toolkit per Bare Metal Solution open source per installare il software Oracle.