Par défaut, NotebookLM Enterprise chiffre le contenu client au repos. NotebookLM Enterprise gère le chiffrement pour vous sans aucune action supplémentaire de votre part. Cette option est appelée chiffrement par défaut de Google.

Si vous souhaitez contrôler vos clés de chiffrement, vous pouvez utiliser des clés de chiffrement gérées par le client (CMEK) dans Cloud KMS avec des services bénéficiant d'une intégration des CMEK, y compris NotebookLM Enterprise. L'utilisation de clés Cloud KMS vous permet de contrôler leur niveau de protection, leur emplacement, leur calendrier de rotation, leurs autorisations d'utilisation et d'accès, ainsi que leurs limites cryptographiques. Cloud KMS vous permet également de suivre l'utilisation des clés, de consulter les journaux d'audit et de contrôler les cycles de vie des clés. Au lieu de laisser Google posséder et gérer les clés de chiffrement de clés (KEK) symétriques qui protègent vos données, c'est vous qui vous chargez de cette tâche dans Cloud KMS.

Une fois que vous avez configuré vos ressources avec des CMEK, l'accès à vos ressources NotebookLM Enterprise est semblable à celui du chiffrement par défaut de Google. Pour en savoir plus sur les options de chiffrement, consultez Clés de chiffrement gérées par le client (CMEK).

Limites de Cloud KMS dans NotebookLM Enterprise

Les limites suivantes s'appliquent aux clés CMEK (Cloud KMS) dans NotebookLM Enterprise :

Les clés ne peuvent pas être modifiées ni permutées.

Les contraintes de règle d'administration ne peuvent pas être appliquées à NotebookLM Enterprise.

La protection CMEK avec NotebookLM Enterprise n'est pas intégrée à la recherche Cloud Asset Inventory.

Vous ne pouvez pas modifier les paramètres de chiffrement des notebooks. Un notebook non protégé ne peut pas être protégé ultérieurement.

Une fois qu'une clé a été enregistrée, elle ne peut pas être désenregistrée ni supprimée d'un data store.

- Vous devez utiliser des datastores et des applications multirégionaux aux États-Unis ou dans l'UE (et non mondiaux). Pour en savoir plus sur les zones multirégionales et la résidence des données, y compris sur les limites associées à l'utilisation d'emplacements non mondiaux, consultez la page Emplacements.

Si vous devez enregistrer plusieurs clés pour un projet, contactez l'équipe de gestion de votre compte Google pour demander une augmentation du quota pour les configurations CMEK, en expliquant pourquoi vous avez besoin de plusieurs clés.

L'utilisation d'un gestionnaire de clés externes (EKM) avec CMEK est disponible en GA avec une liste d'autorisation. Pour utiliser EKM avec CMEK, contactez l'équipe de gestion de votre compte Google.

Les limites suivantes s'appliquent à EKM ou HSM avec CMEK :

Votre quota EKM et HSM pour les appels de chiffrement et de déchiffrement doit avoir une marge d'au moins 1 000 QPM. Pour savoir comment vérifier vos quotas, consultez Vérifier vos quotas Cloud KMS.

Si vous utilisez EKM, la clé doit être accessible pendant plus de 90% de toute période de plus de 30 secondes. Si la clé n'est pas accessible pendant cette période, cela peut avoir un impact négatif sur l'indexation et la fraîcheur de la recherche.

En cas de problèmes de facturation, de problèmes persistants de dépassement de quota ou de problèmes d'inaccessibilité persistants pendant plus de 12 heures, le service désactive automatiquement le CmekConfig associé à la clé EKM ou HSM.

- Vous ne pouvez pas utiliser Terraform pour configurer CMEK pour NotebookLM Enterprise.

Avant de commencer

Assurez-vous de remplir les conditions préalables suivantes :

Créez une clé Cloud KMS symétrique multirégionale. Consultez Créer un trousseau de clés et Créer une clé dans la documentation Cloud KMS.

Définissez la période de rotation sur Jamais (rotation manuelle).

Pour Emplacement, sélectionnez Multirégional, puis sélectionnez europe ou us dans le menu déroulant.

Le rôle IAM de chiffreur/déchiffreur de clés cryptographiques (

roles/cloudkms.cryptoKeyEncrypterDecrypter) sur la clé a été accordé à l'agent de service Discovery Engine. Le compte de l'agent de service possède une adresse e-mail au format suivant :service-PROJECT_NUMBER@gcp-sa-discoveryengine.iam.gserviceaccount.com. Pour obtenir des instructions générales sur l'ajout d'un rôle à un agent de service, consultez Accorder ou révoquer un seul rôle.Le rôle IAM de chiffreur/déchiffreur de clés cryptographiques (

roles/cloudkms.cryptoKeyEncrypterDecrypter) sur la clé a été accordé à l'agent de service Cloud Storage. Si ce rôle n'est pas accordé, l'importation de données pour les datastores protégés par CMEK échouera, car Discovery Engine ne pourra pas créer le bucket et le répertoire temporaires protégés par CMEK requis pour l'importation.Ne créez pas de datastores ni d'applications que vous souhaitez gérer avec votre clé tant que vous n'avez pas suivi les instructions d'enregistrement de la clé sur cette page.

Enregistrer votre clé Cloud KMS

Pour chiffrer des données à l'aide de CMEK, vous devez enregistrer votre clé multirégionale. Si vos données nécessitent des clés à région unique, par exemple lorsque vous utilisez des connecteurs tiers, vous devez enregistrer vos clés à région unique.

Avant de commencer

Assurez-vous que :

- La région n'est pas déjà protégée par une clé. La procédure ci-dessous échoue si une clé est déjà enregistrée pour la région via la commande REST. Pour déterminer si une clé est active dans NotebookLM Enterprise pour un emplacement, consultez Afficher les clés Cloud KMS.

- Vous disposez du rôle Administrateur NotebookLM Enterprise

(

roles/discoveryengine.agentspaceAdmin).

Procédure

REST

Pour enregistrer votre propre clé pour NotebookLM Enterprise, procédez comme suit :

Appelez la

UpdateCmekConfigméthode avec la clé que vous souhaitez enregistrer.curl -X PATCH \ -H "Authorization: Bearer $(gcloud auth print-access-token)" \ -H "Content-Type: application/json" \ -d '{"kmsKey":"projects/KMS_PROJECT_ID/locations/KMS_LOCATION/keyRings/KEY_RING/cryptoKeys/KEY_NAME"}' \ "https://LOCATION-discoveryengine.googleapis.com/v1/projects/PROJECT_ID/locations/LOCATION/cmekConfigs/CMEK_CONFIG_ID?set_default=SET_DEFAULT"Remplacez les éléments suivants :

KMS_PROJECT_ID: ID de votre projet contenant la clé. Le numéro de projet ne fonctionnera pas.KMS_LOCATION: emplacement multirégional de votre clé :usoueurope.KEY_RING: nom du trousseau de clés contenant la clé.KEY_NAME: nom de la clé.PROJECT_ID: ID de votre projet contenant le data store.LOCATION: emplacement multirégional de votre data store :usoueu.CMEK_CONFIG_ID: définissez un ID unique pour la ressource CmekConfig, par exempledefault_cmek_config.SET_DEFAULT: définissez la valeur surtruepour utiliser la clé comme clé par défaut pour les datastores suivants créés dans la zone multirégionale.

Facultatif : Enregistrez la valeur

namerenvoyée par la méthode et suivez les instructions de la section Obtenir des informations sur une opération de longue durée pour savoir quand l'opération est terminée.L'enregistrement d'une clé prend généralement quelques minutes.

Console

Procédure

Pour enregistrer votre propre clé pour NotebookLM Enterprise, procédez comme suit :

Dans la Google Cloud console, accédez à la Gemini Enterprise page.

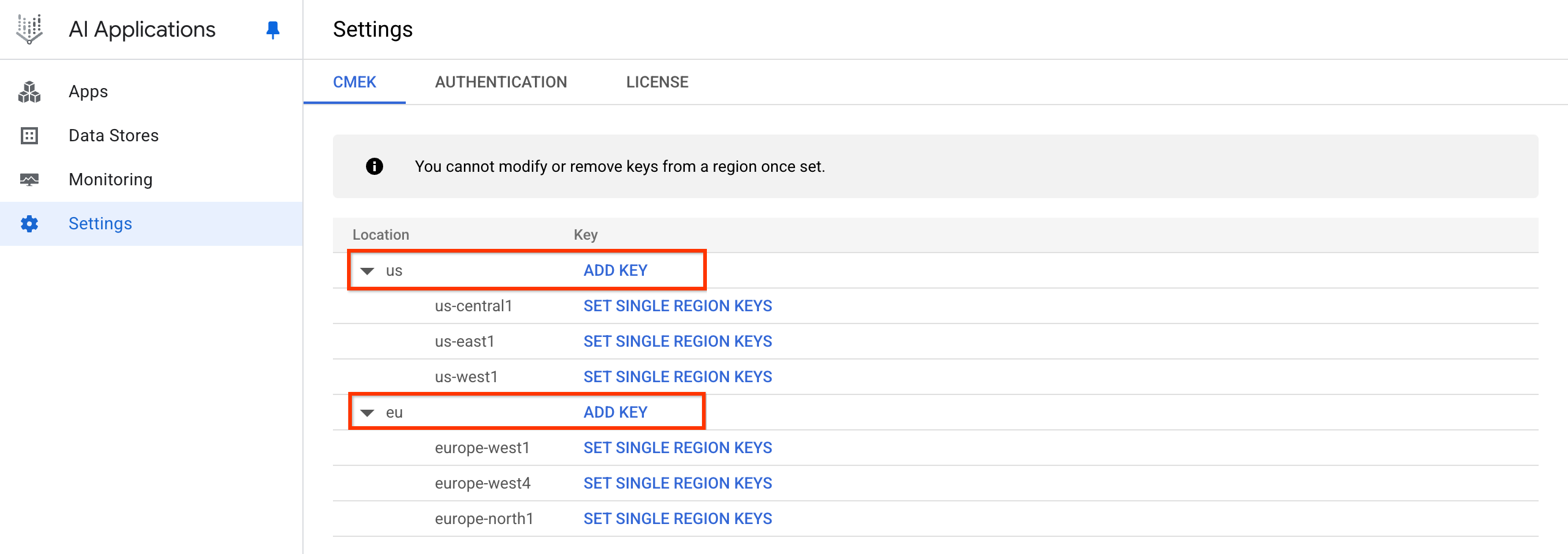

Cliquez sur Paramètres, puis sélectionnez l'onglet CMEK.

Cliquez sur Ajouter une clé pour l'emplacement us ou eu.

Cliquez sur "Ajouter une clé". Cliquez sur le menu déroulant Sélectionner une clé Cloud KMS, puis sélectionnez la clé.

Si la clé se trouve dans un autre projet, cliquez sur Changer de projet, cliquez sur le nom de votre projet, saisissez le nom de la clé que vous avez créée, puis sélectionnez la clé.

Si vous connaissez le nom de ressource de la clé, cliquez sur Saisir manuellement, collez le nom de ressource de la clé, puis cliquez sur Enregistrer.

Cliquez sur OK > Enregistrer.

Votre clé est enregistrée et un CmekResource appelé default_cmek_config est créé.

L'affichage des données ingérées dans les résultats de recherche peut prendre plusieurs heures.

Désenregistrer votre clé Cloud KMS

Pour désenregistrer votre clé de NotebookLM Enterprise, procédez comme suit :

Appelez la méthode

DeleteCmekConfigavec le nom de ressource CmekConfig que vous souhaitez désenregistrer.curl -X DELETE \ -H "Authorization: Bearer $(gcloud auth print-access-token)" \ "https://LOCATION-discoveryengine.googleapis.com/v1/projects/PROJECT_ID/locations/LOCATION/cmekConfigs/CMEK_CONFIG_ID"Remplacez les éléments suivants :

LOCATION: emplacement multirégional de votre data store :usoueu.PROJECT_ID: ID de votre projet contenant le data store.CMEK_CONFIG_ID: ID de la ressource CmekConfig. Si vous avez enregistré votre clé à l'aide de la console, l'ID estdefault_cmek_config.

Voici un exemple d'appel et de réponse curl :

$ curl -X DELETE -H "Authorization: Bearer $(gcloud auth print-access-token)" "https://us-discoveryengine.googleapis.com/v1/projects/my-ai-app-project-123/locations/us/cmekConfigs/default_cmek_config" { "name": "projects/my-ai-app-project-123/locations/us/operations/delete-cmek-config-56789", "metadata": { "@type": "type.googleapis.com/google.cloud.discoveryengine.v1.DeleteCmekConfigMetadata" } }Facultatif : Enregistrez la valeur

namerenvoyée par la méthode et suivez les instructions de la section Obtenir des informations sur une opération de longue durée pour savoir quand l'opération est terminée.La suppression d'une clé prend généralement quelques minutes.

Vérifier que NotebookLM Enterprise est protégé par une clé

Si vous souhaitez vérifier que NotebookLM Enterprise est protégé par votre clé, procédez comme suit :

Appelez la méthode

ListCmekConfigs:curl -X GET \ -H "Authorization: Bearer $(gcloud auth print-access-token)" \ "https://LOCATION-discoveryengine.googleapis.com/v1/projects/PROJECT_ID/locations/LOCATION/cmekConfigs"Remplacez les éléments suivants :

LOCATION: emplacement multirégional de votre data store :usoueu.PROJECT_ID: ID de votre Google Cloud projet contenant les données.

Examinez le résultat de la commande. Le CmekConfig est prêt à être utilisé si tous les éléments suivants figurent dans le résultat :

"state": "ACTIVE""isDefault": true"notebooklmState": NOTEBOOK_LM_READY

Si une clé Cloud KMS est désactivée ou révoquée

Si une clé est désactivée ou si les autorisations de la clé sont révoquées, le data store cesse d'ingérer et de diffuser des données dans les 15 minutes. Toutefois, la réactivation d'une clé ou la restauration des autorisations prend beaucoup de temps. Le data store peut mettre jusqu'à 24 heures avant de pouvoir reprendre la diffusion des données.

Par conséquent, ne désactivez une clé que si cela est nécessaire. La désactivation et l'activation d'une clé sur un data store sont des opérations longues. Par exemple, si vous activez et désactivez une clé de manière répétée, le data store mettra beaucoup de temps à atteindre un état protégé. La désactivation d'une clé et sa réactivation immédiate peuvent entraîner des jours d'interruption, car la clé est d'abord désactivée du data store, puis réactivée.