La Google Cloud consola, la CLI de Google Cloud y la API REST muestran mensajes de error cuando un usuario intenta acceder a un recurso al que no tiene permiso para acceder. Cuando un usuario se encuentra con un error de permiso, puede solicitar acceso al recurso. De esta forma, se generará un correo que se enviará al contacto esencial técnico de tu organización.

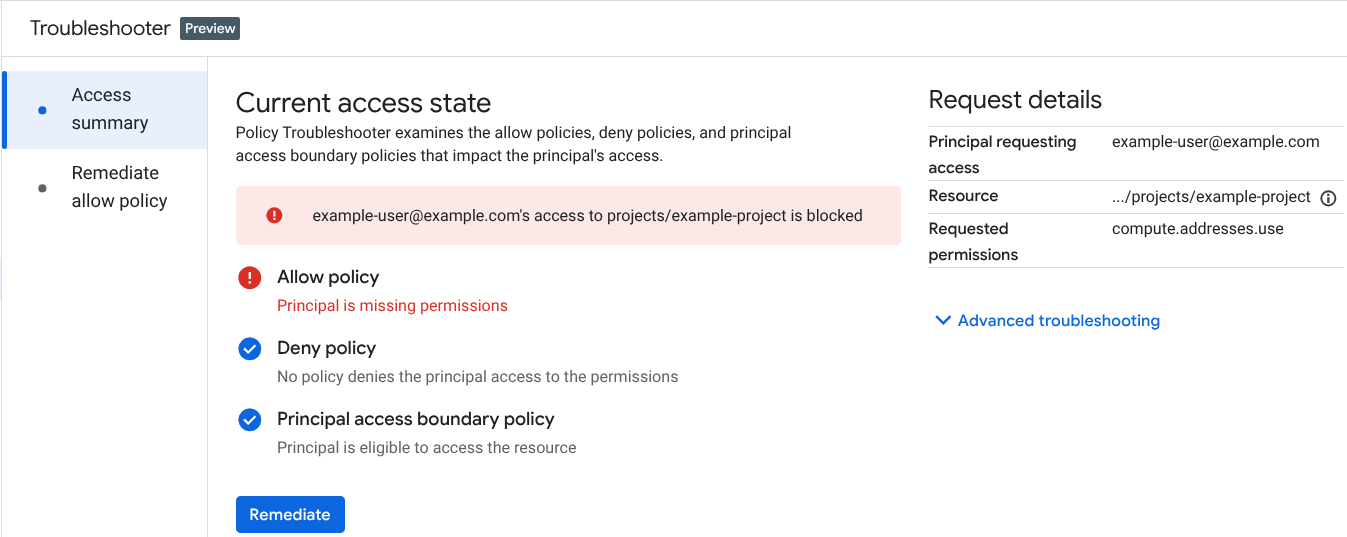

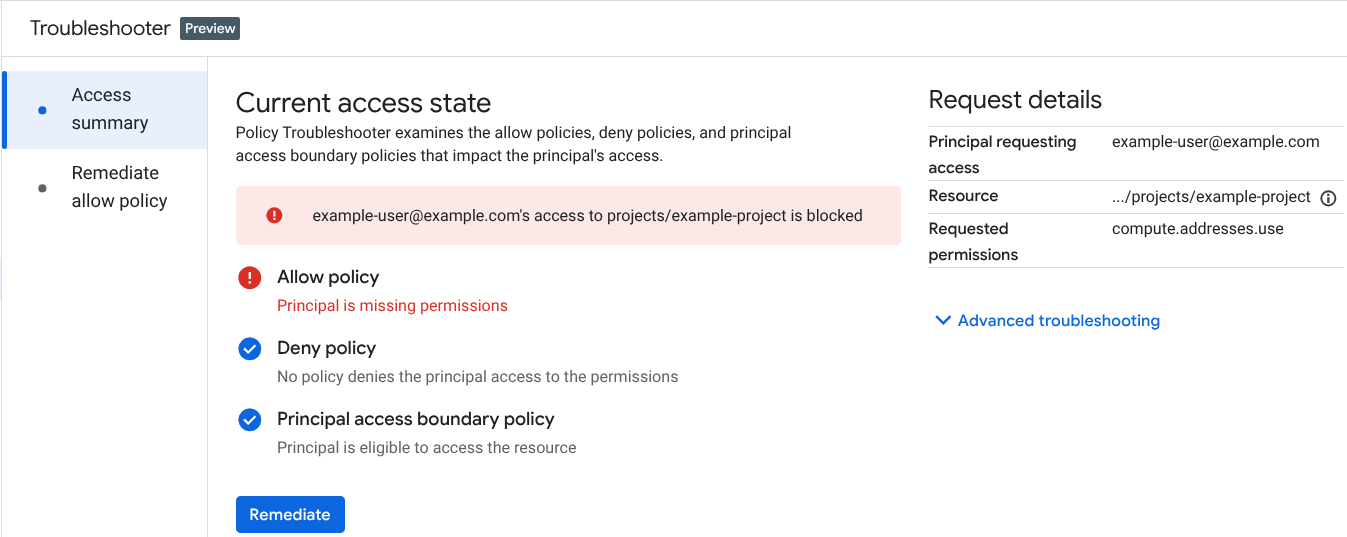

Cuando el administrador hace clic en el enlace del correo generado, se le dirige al resumen de corrección de la política. Los administradores también pueden acceder al resumen de corrección de la política haciendo clic en Ver detalles de solución de problemas en un mensaje de error de permiso y, a continuación, en Solucionador de problemas de políticas. En esta página se describen los detalles de la solicitud, como la entidad principal que la envía, el recurso y los permisos que solicita la entidad principal.

En la sección Estado de acceso actual se resumen los resultados de cada tipo de política (en concreto, las políticas de permitir, las políticas de denegar y las políticas de límite de acceso de principales) y se indica el resultado general. El resultado indica si la entidad principal puede acceder al recurso, de acuerdo con las políticas pertinentes.

Para obtener más información sobre las políticas que impiden el acceso del usuario, haga clic en Solución de problemas avanzada.

Haz clic en Corregir para ver las opciones de corrección de los problemas de acceso de ese usuario. Para saber cómo puedes resolver los errores de permisos causados por cada uno de los tipos de políticas mediante la consola Google Cloud , consulta los siguientes artículos:

- Corregir errores de permisos de la política de permitir

- Corregir errores de permisos de políticas de denegación

- Corregir errores de permisos de límite de acceso de principales

Corregir la política de permitir

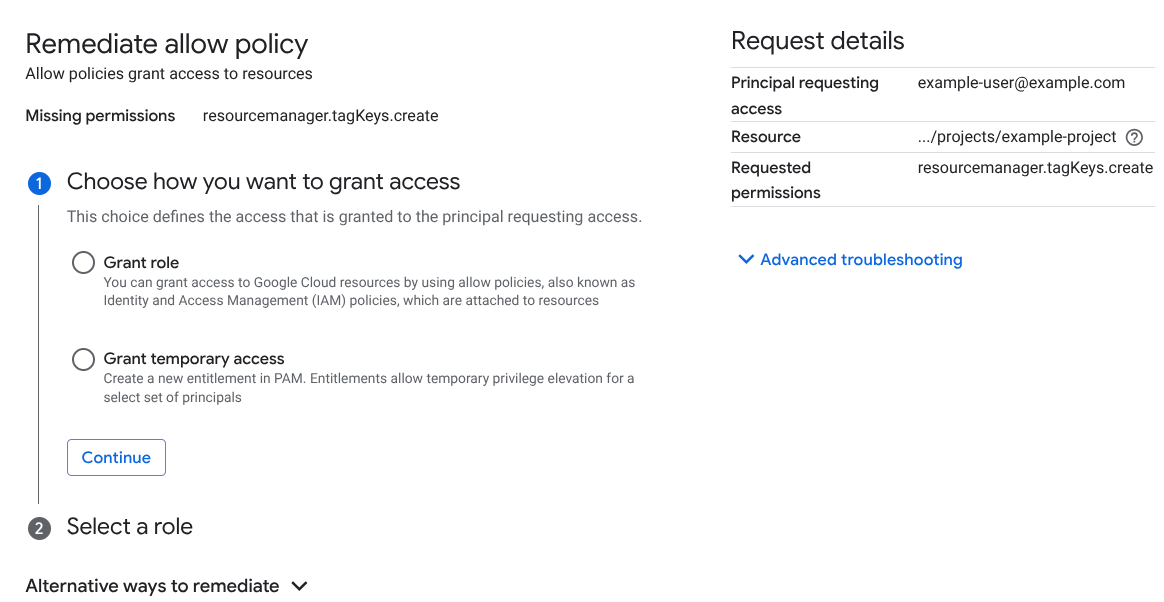

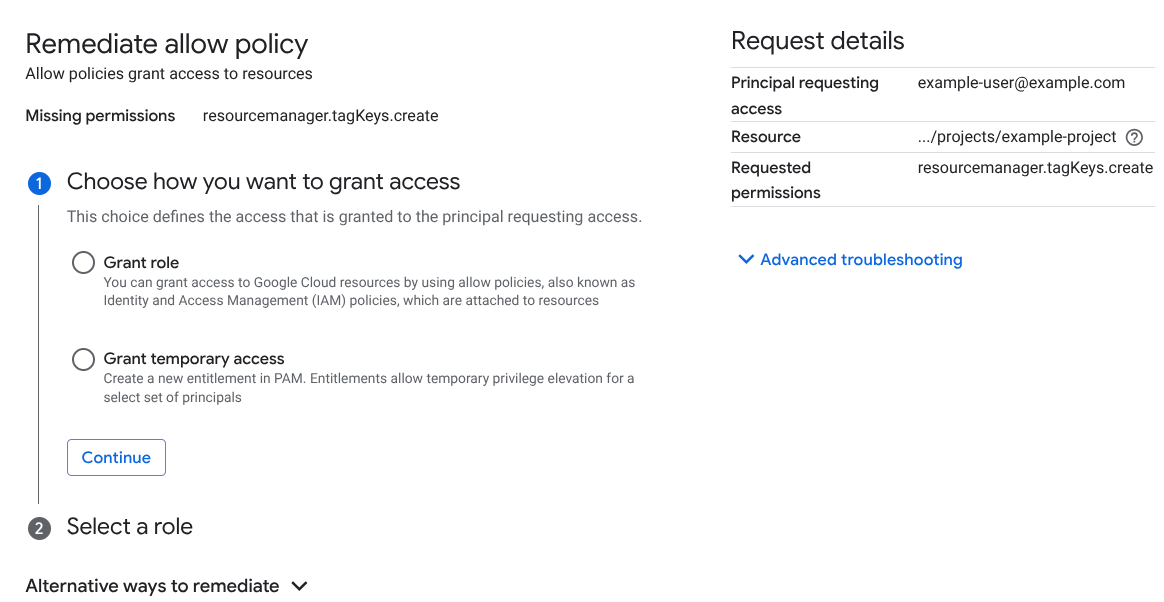

En la página Corregir política de permiso se muestran los permisos que le faltan al usuario. Para resolver el bloqueo del acceso por una política de permiso, puedes conceder acceso a ese usuario o crear un derecho de Privileged Access Manager para el usuario. Una vez que hayas creado el derecho, el usuario podrá solicitarlo para acceder al recurso.

Para conceder acceso al usuario, sigue estos pasos:

- Selecciona Conceder rol.

- Haz clic en Continuar.

- Selecciona un rol aplicable para ver los detalles correspondientes.

- Haz clic en Conceder acceso.

Para crear un nuevo derecho de Gestor de acceso privilegiado, sigue estos pasos:

- Selecciona Conceder acceso temporal.

- Haz clic en el rol correspondiente para ver los detalles sobre él.

Haz clic en Crear derecho.

En el panel Crear derecho, introduce los detalles del derecho:

- Escribe un nombre para el nuevo derecho.

- Selecciona la duración máxima de la ayuda.

- Haz clic en Siguiente.

- También puedes añadir más solicitantes para este derecho.

- Haz clic en Siguiente.

- Añade al menos un principal para aprobar las solicitudes de derechos o selecciona Activar acceso sin aprobaciones.

- Haz clic en Siguiente.

- Si quiere, puede introducir las direcciones de correo de los administradores a los que quiera enviar una notificación.

- Haz clic en Hecho y, a continuación, en Crear derecho.

Para obtener más información sobre Privileged Access Manager, consulta el artículo Crear derechos en Privileged Access Manager.

Si no hay ningún rol que contenga todos los permisos que necesita el usuario, no se sugerirán roles ni derechos.

Para ver métodos alternativos para solucionar el acceso del usuario, consulta Resolver errores de permisos de políticas de permitir.

Corregir una política de denegación

Las políticas de denegación se adjuntan a una Google Cloud organización, una carpeta o un proyecto. Una política de denegación contiene reglas de denegación, que identifican a las entidades principales y enumeran los permisos que no pueden usar.

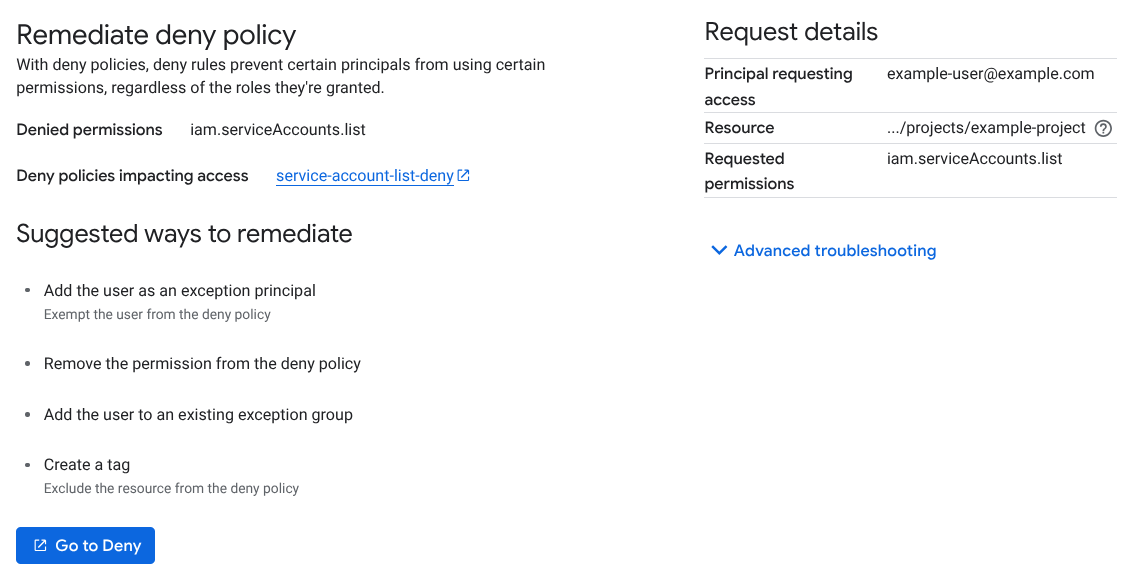

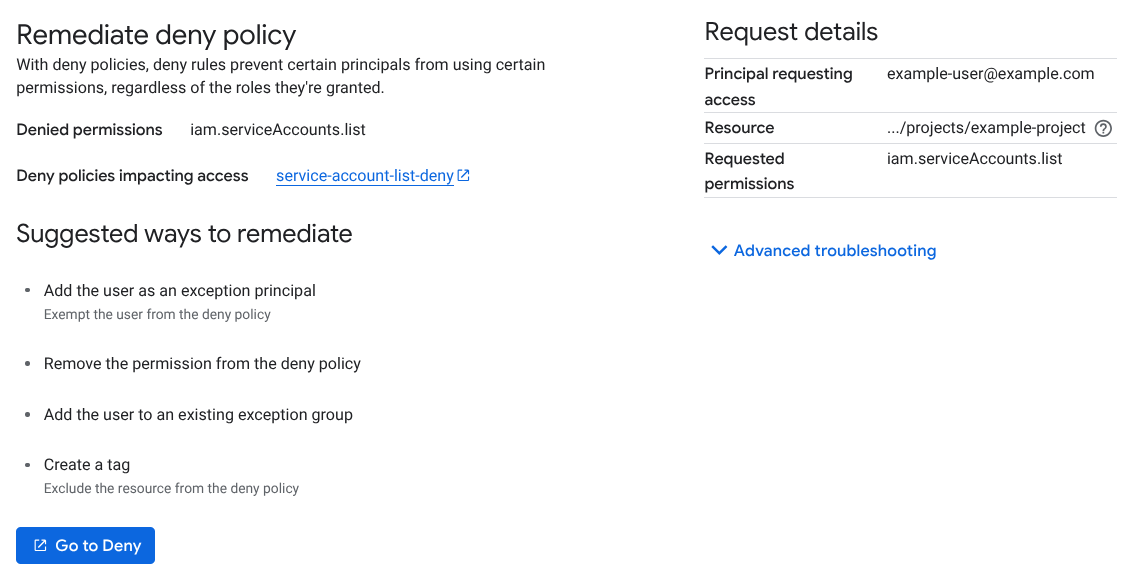

La página Corregir política de denegación muestra la política de denegación que impide que el usuario utilice el permiso y sugiere varios métodos para corregir el acceso del usuario.

Estos son los métodos sugeridos para corregir las solicitudes de acceso relacionadas con las políticas de denegación:

Exime al usuario de la política de denegación.

Retire el permiso de la política de denegación.

Crea una etiqueta para excluir el recurso de la política de denegación.

Corregir el límite de acceso de principales

De forma predeterminada, las entidades principales pueden acceder a cualquier Google Cloud recurso. Sin embargo, si están sujetos a alguna política de límites de acceso de principales, solo podrán acceder a los recursos que se incluyan en las políticas de límites de acceso de principales a las que estén sujetos. En estos casos, una política de límites de acceso de principales puede impedir que un principal acceda a un recurso.

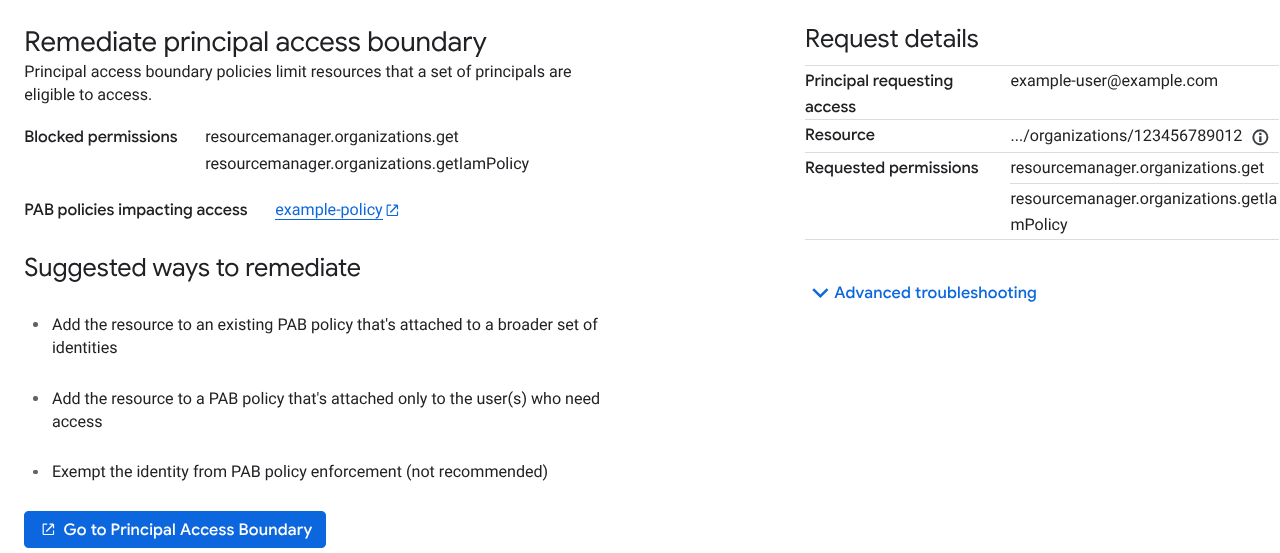

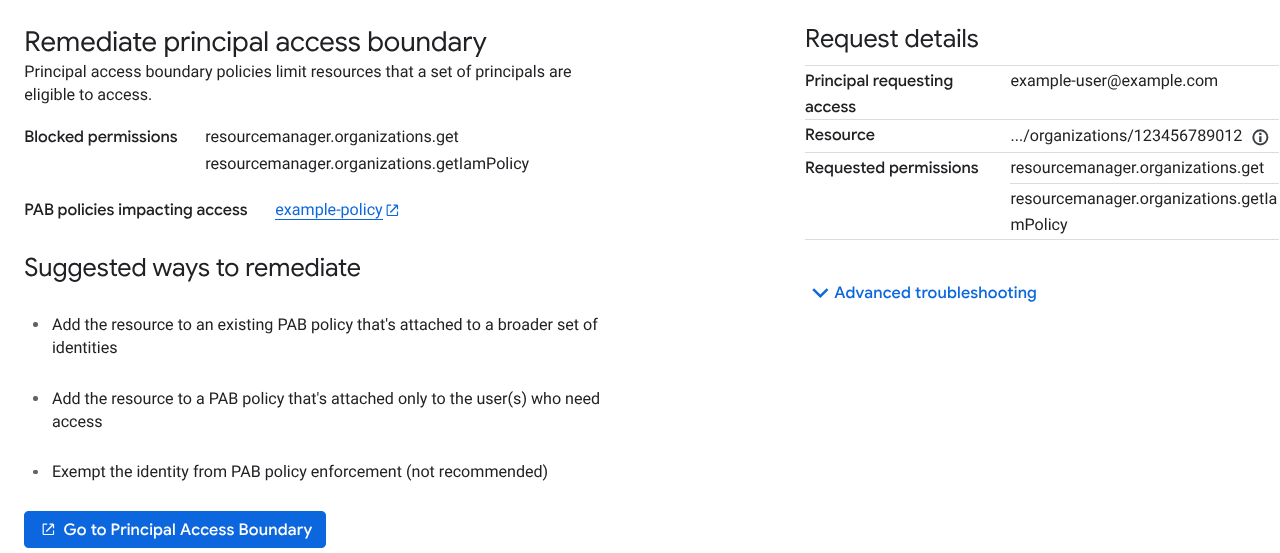

La página Corregir límite de acceso de principal muestra la política de límite de acceso de principal que impide que el usuario acceda al recurso y sugiere varios métodos para corregir el acceso del usuario.

Estos son los métodos sugeridos para corregir las solicitudes de acceso relacionadas con las políticas de límite de acceso de principales:

Añade el recurso a una política de límites de acceso de principales ya creada asociada a un conjunto más amplio de identidades.

No se recomienda: eximir la identidad de la aplicación del límite de acceso de la entidad principal.

Siguientes pasos

- Consulta la referencia de permisos o la referencia de roles predefinidos para determinar qué rol debes asignar a un usuario que no tiene permisos.

- Consulta información sobre las otras herramientas de Inteligencia de políticas, que te ayudan a entender y gestionar tus políticas para mejorar de forma proactiva tu configuración de seguridad.