Auf dieser Seite finden Sie eine Übersicht über die Einschränkung der Ressourcendienstnutzung-Einschränkung für Organisationsrichtlinien, mit der Unternehmensadministratoren steuern können, welcheGoogle Cloud -Dienste in ihrer Google Cloud-Ressourcenhierarchie verwendet werden können. Diese Einschränkung kann nur für Dienste mit Ressourcen erzwungen werden, die direkte untergeordnete Elemente einer Organisations-, Ordner- oder Projektressource sind. Beispiele sind Compute Engine und Cloud Storage.

Die Einschränkung Restrict Resource Service Usage schließt bestimmte Dienste aus, die wichtige Abhängigkeiten für Google Cloud-Produkte sind, z. B. Identity and Access Management (IAM), Cloud Logging und Cloud Monitoring. Eine Liste der Cloud-Ressourcendienste, die von dieser Einschränkung unterstützt werden, finden Sie unter Dienste, die die Einschränkung der Dienstnutzung unterstützen.

Administratoren können diese Einschränkung verwenden, um hierarchische Einschränkungen für zulässige Google Cloud Ressourcendienste innerhalb eines Ressourcencontainers wie einer Organisation, einem Ordner oder einem Projekt zu definieren. Lassen Sie beispielsweise storage.googleapis.com in Projekt X zu oder verweigern Sie compute.googleapis.com im Ordner Y. Diese Einschränkung bestimmt auch die Google Cloud Verfügbarkeit der Konsole.

Die Einschränkung Ressourcendienstnutzung einschränken kann auf zwei Arten verwendet werden:

Sperrliste: Alle Ressourcen eines Dienstes, der nicht abgelehnt wird, sind zulässig.

Zulassungsliste: Ressourcen eines nicht zulässigen Dienstes werden abgelehnt.

Die Einschränkung Ressourcendienstnutzung einschränken steuert den Laufzeitzugriff auf alle im Geltungsbereich befindlichen Ressourcen. Wenn die Organisationsrichtlinie, die diese Einschränkung enthält, aktualisiert wird, gilt sie sofort für den gesamten Zugriff auf alle Ressourcen im Geltungsbereich der Richtlinie. Dabei wird die eventual consistency berücksichtigt.

Wir empfehlen Administratoren, Updates für Organisationsrichtlinien mit dieser Einschränkung sorgfältig zu verwalten. Sie können diese Richtlinienänderung sicherer einführen, indem Sie Tags verwenden, um die Einschränkung bedingt zu erzwingen. Weitere Informationen finden Sie unter Organisationsrichtlinien mit Tags eingrenzen.

Wenn ein Dienst durch diese Richtlinie eingeschränkt wird, werden auch einige Google Cloud Dienste eingeschränkt, die eine direkte Abhängigkeit vom eingeschränkten Dienst haben. Das gilt nur für Dienste, die dieselben Kundenressourcen verwalten. Google Kubernetes Engine (GKE) ist beispielsweise von Compute Engine abhängig. Wenn Compute Engine eingeschränkt ist, ist auch GKE eingeschränkt.

Google Cloud Verfügbarkeit der Konsole

Eingeschränkte Dienste in der Google Cloud Console verhalten sich so:

- Sie können nicht über das Menü zu einem Produkt navigieren.

- Eingeschränkte Dienste werden nicht in den Suchergebnissen der Google Cloud Console angezeigt.

- Wenn Sie über einen Link oder ein Lesezeichen auf die Konsolenseite eines eingeschränkten Dienstes Google Cloud zugreifen, wird eine Fehlermeldung angezeigt.

Einschränkung "Ressourcendienstnutzung einschränken" verwenden

Einschränkungen für Organisationsrichtlinien können auf Organisations-, Ordner- und Projektebene festgelegt werden. Jede Richtlinie gilt für alle Ressourcen innerhalb der entsprechenden Ressourcenhierarchie, kann aber auf einer niedrigeren Ebene in der Ressourcenhierarchie überschrieben werden.

Weitere Informationen zur Richtlinienauswertung finden Sie unter Evaluierung der Hierarchie.

Organisationsrichtlinie festlegen

Zum Festlegen, Ändern oder Löschen von Organisationsrichtlinien müssen Sie die Rolle Administrator für Unternehmensrichtlinien haben.

Console

So legen Sie eine Organisationsrichtlinie fest, die die Einschränkung Ressourcendienstnutzung einschränken enthält:

Wechseln Sie in der Google Cloud Console zur Seite Organisationsrichtlinien.

Wählen Sie in der Projektauswahl die Ressource aus, für die Sie die Organisationsrichtlinie festlegen möchten.

Wählen Sie in der Tabelle der Organisationsrichtlinien die Option Ressourcendienstnutzung einschränken aus.

Klicken Sie auf Richtlinie verwalten.

Wählen Sie unter Gilt für die Option Richtlinie der übergeordneten Ressource überschreiben aus.

Wählen Sie unter Richtlinienerzwingung aus, wie die Übernahme auf diese Richtlinie angewendet werden soll.

Wenn Sie die Organisationsrichtlinie der übergeordneten Ressource übernehmen und die Richtlinie mit dieser zusammenführen möchten, wählen Sie Mit übergeordneter Ressource zusammenführen aus.

Wenn Sie vorhandene Organisationsrichtlinien überschreiben möchten, wählen Sie Ersetzen aus.

Klicken Sie auf Regel hinzufügen.

Wählen Sie unter Richtlinienwerte die Option Benutzerdefiniert.

Wählen Sie unter Richtlinientyp die Option Ablehnen für eine Sperrliste oder Zulassen für eine Zulassungsliste aus.

Fügen Sie unter Benutzerdefinierte Werte der Liste den Dienst hinzu, den Sie blockieren oder zulassen möchten.

Wenn Sie beispielsweise Cloud Storage blockieren möchten, geben Sie

storage.googleapis.comein.Wenn Sie weitere Dienste hinzufügen möchten, klicken Sie auf Wert hinzufügen.

Klicken Sie auf Richtlinie festlegen, um die Richtlinie zu erzwingen.

gcloud

Organisationsrichtlinien können über die Google Cloud CLI festgelegt werden. Wenn Sie eine Organisationsrichtlinie erzwingen möchten, die die Einschränkung Ressourcendienstnutzung einschränken enthält, erstellen Sie zuerst eine YAML-Datei mit der zu aktualisierenden Richtlinie:

name: organizations/ORGANIZATION_ID/policies/gcp.restrictServiceUsage

spec:

rules:

- values:

deniedValues:

- file.googleapis.com

- bigquery.googleapis.com

- storage.googleapis.com

Ersetzen Sie ORGANIZATION_ID durch die ID Ihrer Organisationsressource. Führen Sie den folgenden Befehl aus, um diese Richtlinie für die Organisation festzulegen:

gcloud org-policies set-policy /tmp/policy.yaml

Weitere Informationen zur Verwendung von Einschränkungen in Organisationsrichtlinien finden Sie unter Organisationsrichtlinien erstellen.

Nicht getaggte Ressourcen einschränken

Mit Tags und bedingten Organisationsrichtlinien können Sie alle Ressourcen einschränken, die kein bestimmtes Tag verwenden. Wenn Sie eine Organisationsrichtlinie für eine Ressource festlegen, die Dienste einschränkt und von der Anwesenheit eines Tags abhängig macht, können keine untergeordneten Ressourcen verwendet werden, die von dieser Ressource abgeleitet sind, es sei denn, sie wurden getaggt. So müssen Ressourcen gemäß Ihrem Governance-Plan eingerichtet werden, bevor sie verwendet werden können.

Wenn Sie nicht getaggte Ressourcen von Organisationen, Ordnern oder Projekten einschränken möchten, können Sie den logischen Operator ! in einer bedingten Abfrage verwenden, wenn Sie Ihre Organisationsrichtlinie erstellen.

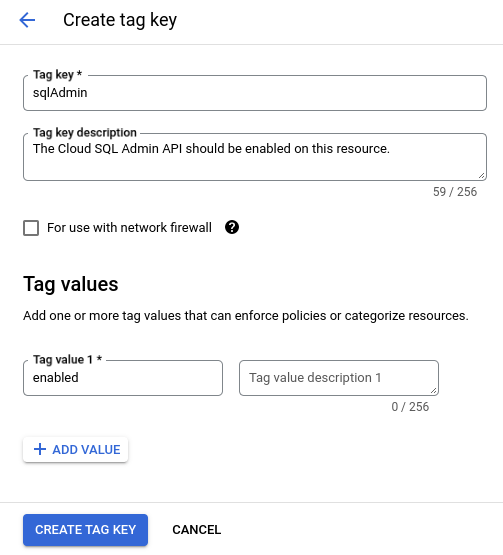

Wenn Sie beispielsweise die Verwendung von sqladmin.googleapis.com nur in Projekten mit dem Tag sqladmin=enabled zulassen möchten, können Sie eine Organisationsrichtlinie erstellen, die sqladmin.googleapis.com für Projekte ohne das Tag sqladmin=enabled ablehnt.

Erstellen Sie ein Tag, mit dem Sie Ressourcen mit etwas verknüpfen können, das Aufschluss darüber gibt, ob auf die Ressourcen eine angemessene Governance angewendet wurde. Sie könnten beispielsweise ein Tag mit dem Schlüssel

sqlAdminund dem Wertenablederstellen, um anzugeben, dass für diese Ressource die Verwendung der Cloud SQL Admin API zulässig sein soll. Beispiel:

Klicken Sie auf den Namen des neu erstellten Tags. Sie benötigen den Namensbereichsnamen des Tag-Schlüssels, der unter Tag-Schlüsselpfad aufgeführt ist, in den nächsten Schritten, um eine Bedingung zu erstellen.

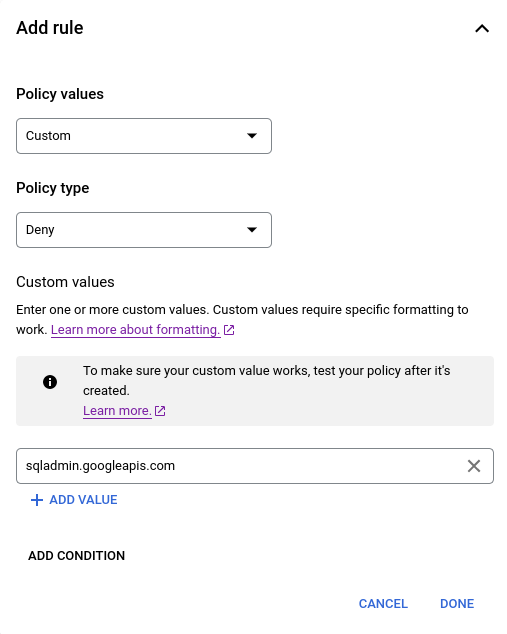

Erstellen Sie eine Organisationsrichtlinie vom Typ Dienstnutzung für Ressourcen einschränken auf Ebene Ihrer Organisationsressource, um den Zugriff auf die Cloud SQL Admin API zu verweigern. Beispiel:

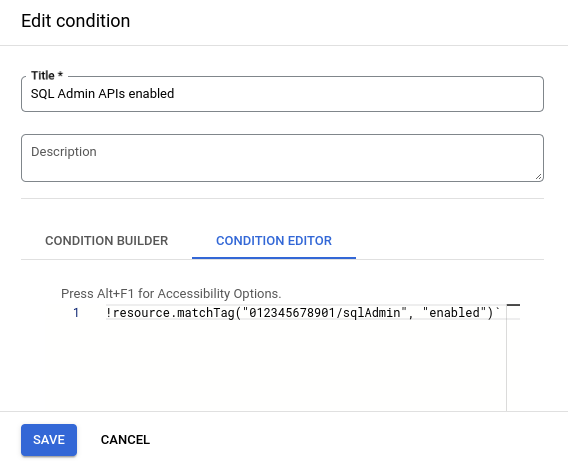

Fügen Sie der oben genannten Organisationsrichtlinie eine Bedingung hinzu, die angibt, dass die Richtlinie erzwungen wird, wenn das Governance-Tag nicht vorhanden ist. Der logische NOT-Operator wird vom Bedingungs-Builder nicht unterstützt. Diese Bedingung muss daher im Bedingungseditor erstellt werden. Beispiel:

!resource.matchTag("012345678901/sqlAdmin", "enabled")

Das sqlAdmin=enabled-Tag muss jetzt an ein Projekt angehängt oder von diesem übernommen werden, bevor Ihre Entwickler die Cloud SQL Admin API mit diesem Projekt verwenden können.

Weitere Informationen zum Erstellen bedingter Organisationsrichtlinien finden Sie unter Organisationsrichtlinien mit Tags eingrenzen.

Organisationsrichtlinie im Probelaufmodus erstellen

Eine Organisationsrichtlinie im Probelaufmodus ist eine Art von Organisationsrichtlinie, bei der Verstöße gegen die Richtlinie im Audit-Log protokolliert werden, die entsprechenden Aktionen jedoch nicht abgelehnt werden. Sie können eine Organisationsrichtlinie im Probelaufmodus mit der Einschränkung Ressourcendienstnutzung einschränken erstellen, um zu beobachten, wie sich die Richtlinie auf Ihre Organisation auswirken würde, bevor Sie die aktive Richtlinie erzwingen. Weitere Informationen finden Sie unter Organisationsrichtlinien testen.

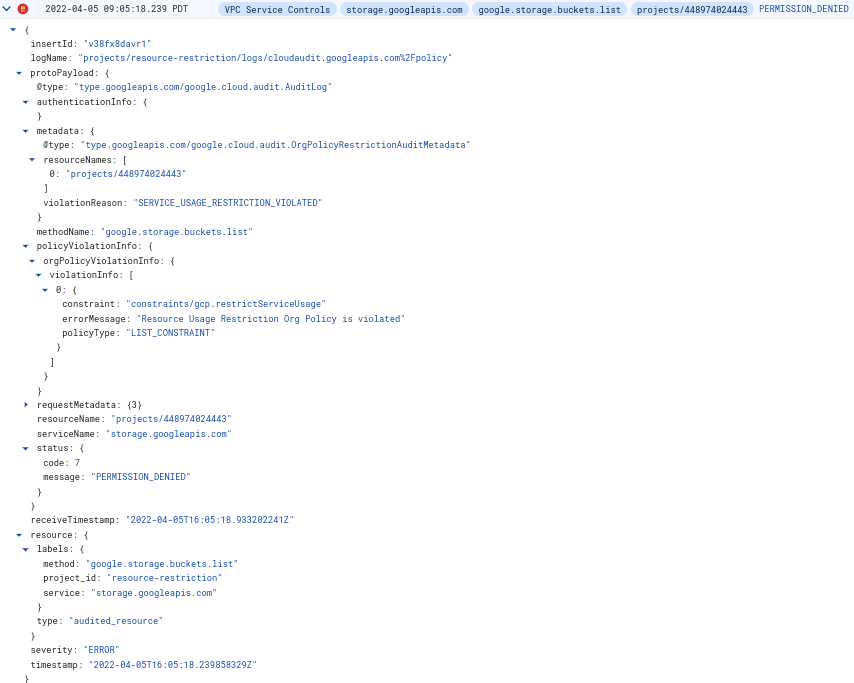

Fehlermeldung

Wenn Sie eine Organisationsrichtlinie festlegen, um Dienst A in der Ressourcenhierarchie B abzulehnen, oder wenn ein Client versucht, Dienst A in Ressourcenhierarchie B zu verwenden, schlägt der Vorgang fehl. Es wird eine Fehlermeldung zurückgegeben, die den Grund für diesen Fehler beschreibt. Außerdem wird ein Audit-Log-Eintrag zur weiteren Überwachung, Benachrichtigung oder Fehlerbehebung generiert.

Beispiel für Fehlermeldung

Request is disallowed by organization's constraints/gcp.restrictServiceUsage constraint for projects/PROJECT_ID attempting to use service storage.googleapis.com.

Beispiele für Cloud-Audit-Logs