NAT privada para radios de NCC

La NAT privada te permite crear una puerta de enlace de NAT privada que funciona en conjunto con los radios de Network Connectivity Center para realizar la traducción de direcciones de red (NAT) entre las siguientes redes:

- Redes de nube privada virtual (VPC) En este caso, las redes de VPC que deseas conectar se adjuntan a un concentrador de NCC como radios de VPC.

- Redes de VPC y redes fuera de Google Cloud. En esta situación, una o más redes de VPC se conectan a un concentrador de NCC como radios de VPC y se conectan a tus redes locales o de otros proveedores de servicios en la nube a través de radios híbridos.

Especificaciones

Además de las especificaciones generales de la NAT privada, la NAT privada para radios de NCC tiene las siguientes especificaciones:

- La NAT privada usa una configuración de NAT de

type=PRIVATEpara permitir que se comuniquen las redes con rangos de direcciones IP de subred superpuestos. Sin embargo, solo las subredes que no se superponen pueden conectarse entre sí. - Debes crear una regla NAT personalizada haciendo referencia a un hub de NCC.

La regla NAT especifica un rango de direcciones IP de NAT de una subred con el propósito

PRIVATE_NATque la NAT privada usa para realizar la NAT en el tráfico entre tus redes conectadas. - Cuando creas una instancia de VM en un rango de subred en el que se aplica la NAT privada, la puerta de enlace traduce todo el tráfico de salida de esta instancia de máquina virtual (VM) si el radio de destino se encuentra en el mismo concentrador de NCC que la puerta de enlace. La NAT privada traduce el tráfico a las subredes de destino dentro de la misma región que la puerta de enlace NAT privada, así como entre regiones.

- Una puerta de enlace de NAT privada está asociada con rangos de direcciones IP de subred en una sola región de una sola red de VPC. Esto significa que una puerta de enlace de NAT privada creada en una red de VPC no proporciona servicios de NAT a las VMs en otros radios del concentrador de NCC, incluso si las VMs están en la misma región que la puerta de enlace.

Tráfico entre redes de VPC

Las siguientes especificaciones adicionales se aplican al tráfico entre redes de VPC (NAT entre VPC):

- Para habilitar la NAT entre VPC entre dos redes de VPC, cada red de VPC debe configurarse como un radio de VPC de un concentrador de NCC. Debes asegurarte de que no haya rangos de direcciones IP superpuestos en tus VPCs radiales. Para obtener más información, consulta Crea un radio de VPC.

- El concentrador de NCC asociado con la puerta de enlace de NAT privada debe tener al menos dos radios de VPC, en los que uno de los radios de VPC sea la red de VPC de la puerta de enlace de NAT privada.

- La NAT entre VPC solo admite la NAT entre los radios de VPC de NCC, y no entre las redes de VPC conectadas a través del intercambio de tráfico entre redes de VPC.

Tráfico entre redes de VPC y otras redes

Las siguientes especificaciones adicionales se aplican al tráfico entre las redes de VPC y las redes fuera de Google Cloud:

- La red de VPC de origen debe configurarse como un radio de VPC de un concentrador de NCC.

- Un radio híbrido debe estar conectado al mismo concentrador de NCC para establecer la conectividad entre el radio de VPC y la red de destino fuera de Google Cloud. Para obtener más información, consulta Establecer conectividad entre los radios híbridos y los radios de VPC.

Para obtener información sobre los requisitos para usar radios de VPC y radios híbridos en el mismo concentrador de NCC, consulta Intercambio de rutas con radios de VPC.

Configuración y flujo de trabajo básicos

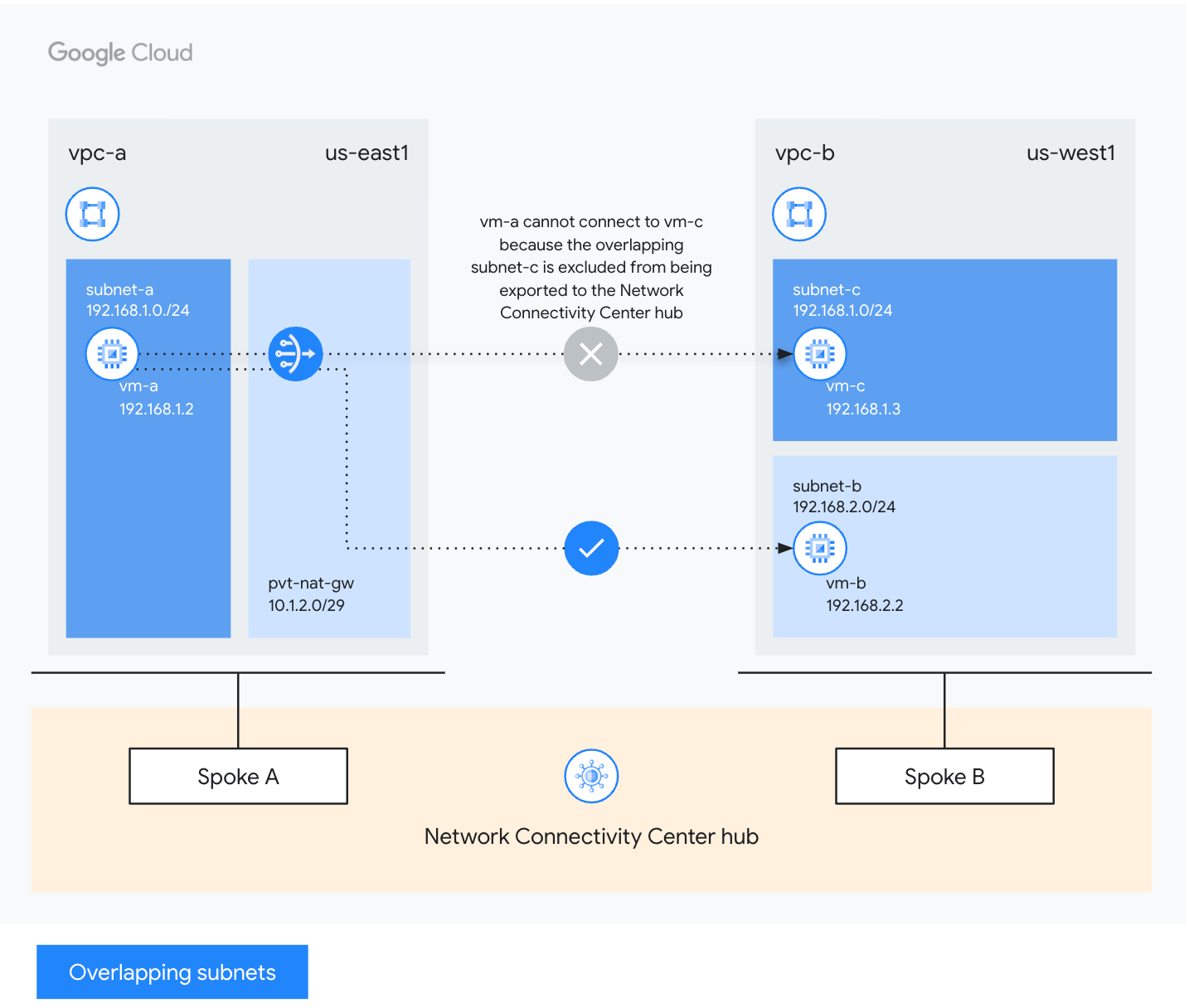

En el siguiente diagrama, se muestra una configuración básica de NAT privada para el tráfico entre dos radios de VPC:

En este ejemplo, la NAT privada se configura de la siguiente manera:

- La puerta de enlace

pvt-nat-gwestá configurada envpc-apara aplicarse a todos los rangos de direcciones IP desubnet-aen la regiónus-east1. Con los rangos de IP de NAT depvt-nat-gw, una instancia de máquina virtual (VM) ensubnet-adevpc-apuede enviar tráfico a una VM ensubnet-bdevpc-b, aunquesubnet-adevpc-ase superponga consubnet-cdevpc-b. - Tanto

vpc-acomovpc-bestán configurados como radios de un concentrador de NCC. - La puerta de enlace

pvt-nat-gwestá configurada para proporcionar NAT entre las redes de VPC que se configuran como radios de VPC en el mismo concentrador de NCC.

Ejemplo de flujo de trabajo

En el diagrama anterior, vm-a con la dirección IP interna 192.168.1.2 en subnet-a de vpc-a necesita descargar una actualización de vm-b con la dirección IP interna 192.168.2.2 en subnet-b de vpc-b. Ambas redes de VPC están conectadas al mismo concentrador de NCC como radios de VPC. Supón que vpc-b contiene otra subred 192.168.1.0/24 que se superpone con la subred en vpc-a. Para que subnet-a de vpc-a se comunique con subnet-b de vpc-b, debes configurar una puerta de enlace de NAT privada, pvt-nat-gw, en vpc-a de la siguiente manera:

Subred de NAT privada: Antes de configurar la puerta de enlace de NAT privada, crea una subred de NAT privada con el propósito

PRIVATE_NAT, por ejemplo,10.1.2.0/29. Asegúrate de que esta subred no se superponga con una subred existente en ninguno de los radios de VPC conectados al mismo concentrador de NCC.Es una regla de NAT cuyo

nexthop.hubcoincide con la URL del concentrador de NCC.NAT para todos los rangos de direcciones de

subnet-a

En la siguiente tabla, se resume la configuración de red especificada en el ejemplo anterior:

| Nombre de la red | Componente de red | Rango o dirección IP | Región |

|---|---|---|---|

| vpc-a | subnet-a | 192.168.1.0/24 |

us-east1 |

| vm-a | 192.168.1.2 |

||

| pvt-nat-gw | 10.1.2.0/29 |

||

| vpc-b | subnet-b | 192.168.2.0/24 |

us-west1 |

| vm-b | 192.168.2.2 |

||

| subnet-c | 192.168.1.0/24 |

||

| vm-c | 192.168.1.3 |

La NAT privada para las VPC conectadas a NCC sigue el procedimiento de reserva de puertos para reservar la siguiente dirección IP de origen de NAT y las tuplas de puerto de origen para cada una de las VMs en la red. Por ejemplo, la puerta de enlace de NAT privada reserva 64 puertos de origen para vm-a: 10.1.2.2:34000 a 10.1.2.2:34063.

Cuando la VM usa el protocolo TCP para enviar un paquete al servidor de actualización 192.168.2.2 en el puerto de destino 80, sucede lo siguiente:

La VM envía un paquete de solicitud con estos atributos:

- Dirección IP de origen:

192.168.1.2, la dirección IP interna de la VM - Puerto de origen:

24000, el puerto de origen efímero que elige el sistema operativo de la VM - Dirección de destino:

192.168.2.2, la dirección IP del servidor de actualización - Puerto de destino:

80, el puerto de destino para el tráfico HTTP al servidor de actualización - Protocolo: TCP

- Dirección IP de origen:

La puerta de enlace

pvt-nat-gwrealiza la traducción de direcciones de red de origen (SNAT o NAT de origen) para el tráfico de salida y vuelve a escribir la dirección IP de origen de NAT y el puerto de origen del paquete de solicitud:- Dirección IP de origen de NAT:

10.1.2.2, de una de las direcciones IP de origen de NAT y las tuplas de puerto de origen reservadas de la VM - Puerto de origen:

34022, un puerto de origen no utilizado de una de las tuplas de puertos de origen reservadas de la VM - Dirección de destino:

192.168.2.2, sin cambios - Puerto de destino:

80, sin cambios - Protocolo: TCP, sin cambios

- Dirección IP de origen de NAT:

El servidor de actualización envía un paquete de respuesta que llega a la puerta de enlace

pvt-nat-gwcon estos atributos:- Dirección IP de origen:

192.168.2.2, la dirección IP interna del servidor de actualización - Puerto de origen:

80, la respuesta HTTP del servidor de actualización - Dirección de destino:

10.1.2.2, que coincide con la dirección IP de origen de NAT original del paquete de solicitud - Puerto de destino:

34022, que coincide con el puerto de origen del paquete de solicitud - Protocolo: TCP, sin cambios

- Dirección IP de origen:

La puerta de enlace

pvt-nat-gwrealiza la traducción de direcciones de red de destino (DNAT) en el paquete de respuesta y reescribe la dirección de destino y el puerto de destino del paquete de respuesta para que el paquete se entregue a la VM que solicitó la actualización con los siguientes atributos:- Dirección IP de origen:

192.168.2.2, sin cambios - Puerto de origen:

80, sin cambios - Dirección de destino:

192.168.1.2, la dirección IP interna de la VM - Puerto de destino:

24000, que coincide con el puerto de origen efímero original del paquete de solicitud - Protocolo: TCP, sin cambios

- Dirección IP de origen:

¿Qué sigue?

- Configura y administra la traducción de direcciones de red con NAT privada.

- Obtén más información sobre las interacciones del producto Cloud NAT.

- Obtén más información sobre los puertos y las direcciones de Cloud NAT.

- Obtén información sobre las reglas de Cloud NAT.

- Soluciona los problemas comunes.