Private NAT para spokes do NCC

Com o Private NAT, é possível criar um gateway do Private NAT que funciona em conjunto com os spokes do Network Connectivity Center para executar a conversão de endereços de rede (NAT) entre as seguintes redes:

- Redes de nuvem privada virtual (VPC). Nesse cenário, as redes VPC que você quer conectar são anexadas a um hub do NCC como spokes da VPC.

- Redes VPC e redes fora do Google Cloud. Nesse cenário, uma ou mais redes VPC são anexadas a um hub do NCC como spokes da VPC e conectadas às suas redes locais ou de outros provedores de nuvem por spokes híbridos.

Especificações

Além das especificações gerais do Private NAT, o Private NAT para spokes do NCC tem as seguintes especificações:

- O Private NAT usa uma configuração NAT de

type=PRIVATEpara permitir a comunicação entre redes com intervalos de endereços IP de sub-rede sobrepostos. No entanto, somente sub-redes sem sobreposição podem se conectar. - Você precisa criar uma regra NAT personalizada referenciando um hub do NCC.

A regra NAT especifica um intervalo de endereços IP NAT de uma sub-rede de finalidade

PRIVATE_NATque o Private NAT usa para executar NAT no tráfego entre as redes conectadas. - Quando você cria uma instância de VM em um intervalo de sub-rede em que o NAT particular se aplica, todo o tráfego de saída dessa instância de máquina virtual (VM) é traduzido pelo gateway se o spoke de destino estiver no mesmo hub do NCC que o gateway. O Private NAT traduz o tráfego para hubs de destino na mesma região do gateway Private NAT e entre regiões.

- Um gateway Private NAT está associado a intervalos de endereços IP de sub-rede em uma única região em uma única rede VPC. Isso significa que um gateway do Private NAT criado em uma rede VPC não fornece serviços de NAT para VMs em outros spokes do hub do NCC, mesmo que as VMs estejam na mesma região do gateway.

Tráfego entre redes VPC

As seguintes especificações adicionais se aplicam ao tráfego entre redes VPC (Inter-VPC NAT):

- Para ativar o Inter-VPC NAT entre duas redes VPC, cada rede VPC precisa ser configurada como um spoke VPC de um hub do NCC. Você precisa garantir que não haja intervalos de endereços IP sobrepostos nos spokes da VPC. Para mais informações, consulte Criar um spoke VPC.

- O hub do NCC associado ao gateway do Private NAT precisa ter pelo menos dois spokes de VPC, em que um deles é a rede VPC do gateway do Private NAT.

- O Inter-VPC NAT é compatível com NAT apenas entre spokes VPC do NCC, e não entre redes VPC conectadas usando o peering de rede VPC.

Tráfego entre redes VPC e outras redes

As seguintes especificações adicionais se aplicam ao tráfego entre redes VPC e redes fora de Google Cloud:

- A rede VPC de origem precisa ser configurada como um spoke VPC de um hub do NCC.

- Um spoke híbrido precisa ser anexado ao mesmo hub do NCC para estabelecer conectividade entre o spoke da VPC e a rede de destino fora de Google Cloud. Para mais informações, consulte Como estabelecer conectividade entre spokes híbridos e spokes de VPC.

Para informações sobre os requisitos para usar spokes de VPC e spokes híbridos no mesmo hub do NCC, consulte Troca de rotas com spokes de VPC.

Configuração e fluxo de trabalho básicos

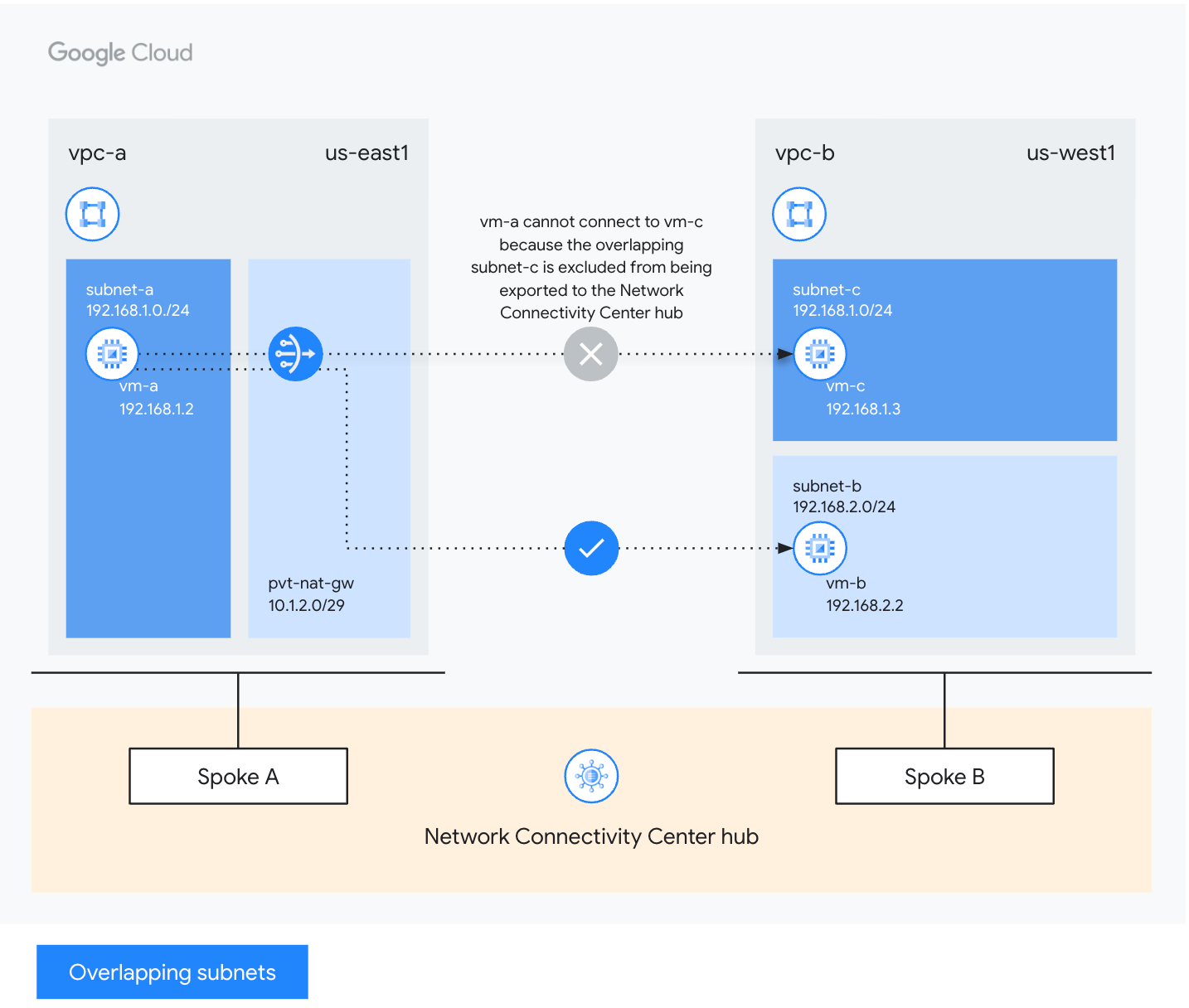

O diagrama a seguir mostra uma configuração básica do Private NAT para tráfego entre dois spokes VPC:

Neste exemplo, o Private NAT é configurado da seguinte maneira:

- O gateway

pvt-nat-gwestá configurado emvpc-apara ser aplicado a todos os intervalos de endereços IP desubnet-ana regiãous-east1. Usando os intervalos de IP NAT depvt-nat-gw, uma instância de máquina virtual (VM) emsubnet-adevpc-apode enviar tráfego para uma VM emsubnet-bdevpc-b, mesmo quesubnet-adevpc-ase sobreponha asubnet-cdevpc-b. vpc-aevpc-bsão configurados como spokes de um hub do NCC.- O gateway

pvt-nat-gwestá configurado para fornecer NAT entre redes VPC configuradas como spokes VPC no mesmo hub do NCC.

Exemplo de fluxo de trabalho

No diagrama anterior, vm-a com o endereço IP interno 192.168.1.2 em subnet-a de vpc-a precisa fazer o download de uma atualização de vm-b com o endereço IP 192.168.2.2 em subnet-b de vpc-b. As duas redes VPC estão conectadas ao mesmo hub do NCC que os spokes VPC. Suponha que vpc-b contenha outra sub-rede 192.168.1.0/24 que se sobreponha à sub-rede em vpc-a. Para que subnet-a de vpc-a se comunique com subnet-b de vpc-b, é necessário configurar um gateway NAT privado, pvt-nat-gw, em vpc-a da seguinte maneira:

Sub-rede do Private NAT: antes de configurar o gateway do Private NAT, crie uma sub-rede do Private NAT com a finalidade

PRIVATE_NAT, por exemplo,10.1.2.0/29. Verifique se essa sub-rede não se sobrepõe a uma sub-rede existente em nenhum dos spokes VPC anexados ao mesmo hub do NCC.Uma regra NAT cujo

nexthop.hubcorresponde ao URL do hub do NCC.NAT para todos os intervalos de endereços de

subnet-a.

A tabela a seguir resume a configuração de rede especificada no exemplo anterior:

| Nome da rede | Componente de rede | Endereço / intervalo IP | Região |

|---|---|---|---|

| vpc-a | subnet-a | 192.168.1.0/24 |

us-east1 |

| vm-a | 192.168.1.2 |

||

| pvt-nat-gw | 10.1.2.0/29 |

||

| vpc-b | subnet-b | 192.168.2.0/24 |

us-west1 |

| vm-b | 192.168.2.2 |

||

| subnet-c | 192.168.1.0/24 |

||

| vm-c | 192.168.1.3 |

O Private NAT para spokes do NCC segue o

procedimento de reserva de porta

para reservar o seguinte endereço IP de origem e as tuplas de porta de origem do NAT para cada uma das VMs na rede. Por exemplo, o gateway do Private NAT reserva 64 portas de origem para vm-a: 10.1.2.2:34000 a 10.1.2.2:34063.

Quando a VM usa o protocolo TCP para enviar um pacote ao servidor de atualização

192.168.2.2 na porta de destino 80, ocorre o seguinte:

A VM envia um pacote de solicitação com estes atributos:

- Endereço IP de origem:

192.168.1.2, o endereço IP interno da VM - Porta de origem:

24000, a porta de origem temporária escolhida pelo sistema operacional da VM - Endereço de destino:

192.168.2.2, o endereço IP do servidor de atualização - Porta de destino:

80, a porta de destino do tráfego HTTP para o servidor de atualizações - Protocolo: TCP

- Endereço IP de origem:

O gateway

pvt-nat-gwexecuta a conversão de endereços de rede de origem (SNAT, na sigla em inglês) (SNAT ou NAT de origem) para o tráfego de saída, reescrevendo o endereço IP de origem e a porta de origem do pacote de solicitação:- Endereço IP de origem NAT:

10.1.2.2, de um dos endereços IP de origem NAT reservados da VM e das tuplas da porta de origem - Porta de origem:

34022, uma porta de origem não utilizada de uma das tuplas de porta de origem reservadas da VM - Endereço de destino:

192.168.2.2, inalterado - Porta de destino:

80, inalterada - Protocolo: TCP, inalterado

- Endereço IP de origem NAT:

O servidor de atualização envia um pacote de resposta que chega ao gateway

pvt-nat-gwcom estes atributos:- Endereço IP de origem:

192.168.2.2, o endereço IP interno do servidor de atualização - Porta de origem:

80, a resposta HTTP do servidor de atualização - Endereço de destino:

10.1.2.2, que corresponde ao endereço IP de origem da NAT original do pacote de solicitação - Porta de destino:

34022, que corresponde à porta de origem do pacote de solicitação - Protocolo: TCP, inalterado

- Endereço IP de origem:

O gateway

pvt-nat-gwexecuta a conversão de endereços de rede de destino (DNAT, na sigla em inglês) no pacote de resposta, reescrevendo o endereço de destino e a porta de destino do pacote de resposta para que o pacote seja entregue à VM que solicitou a atualização com o seguinte atributos:- Endereço IP de origem:

192.168.2.2, inalterado - Porta de origem:

80, inalterada - Endereço de destino:

192.168.1.2, o endereço IP interno da VM - Porta de destino:

24000, que corresponde à porta de origem temporária original do pacote de solicitação - Protocolo: TCP, inalterado

- Endereço IP de origem:

A seguir

- Configure e gerencie a conversão de endereços de rede com o Private NAT.

- Saiba mais sobre interações com produtos do Cloud NAT.

- Saiba mais sobre endereços e portas do Cloud NAT.

- Saiba mais sobre as regras do Cloud NAT.

- Resolver problemas comuns.