デフォルトでは、Memorystore for Redis Cluster はお客様のコンテンツを保存時に暗号化します。Memorystore for Redis クラスタでは、ユーザーが追加で操作を行わなくても、暗号化が行われます。このオプションは、Google のデフォルトの暗号化と呼ばれます。

暗号鍵を管理する場合は、Cloud KMS の顧客管理の暗号鍵(CMEK)を、Memorystore for Redis Cluster などの CMEK 統合サービスで使用できます。Cloud KMS 鍵を使用すると、保護レベル、ロケーション、ローテーション スケジュール、使用とアクセスの権限、暗号境界を制御できます。Cloud KMS を使用すると、監査ログを表示し、鍵のライフサイクルを管理することもできます。データを保護する対称鍵暗号鍵(KEK)は Google が所有して管理するのではなく、ユーザーが Cloud KMS でこれらの鍵の制御と管理を行います。

CMEK を使用してリソースを設定した後は、Memorystore for Redis Cluster リソースへのアクセスは、Google のデフォルトの暗号化を使用する場合と同様です。暗号化オプションの詳細については、顧客管理の暗号鍵(CMEK)をご覧ください。

CMEK の対象ユーザー

CMEK は、機密データや規制対象データを暗号化する必要がある組織を対象としています。このデータの暗号化に CMEK を使用するかどうかについては、CMEK を使用するかどうかを決定するをご覧ください。

Google が管理する暗号鍵と顧客管理の暗号鍵の比較

CMEK 機能を使用すると、独自の暗号鍵を Memorystore for Redis Cluster の保存データに使用できます。Memorystore for Redis Cluster で CMEK が有効になっているクラスタの場合、Google はユーザーの鍵を使用してすべての保存データにアクセスします。

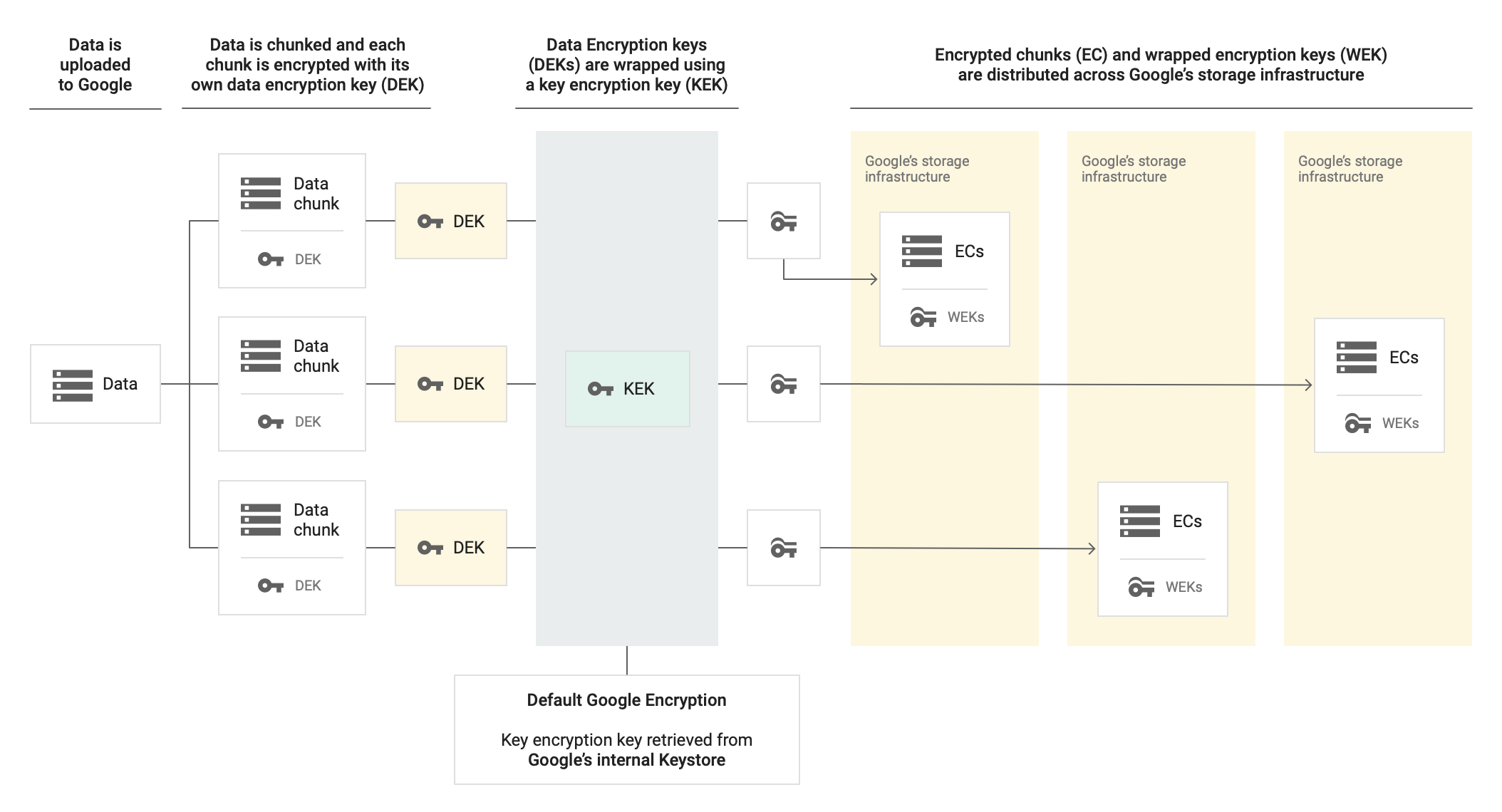

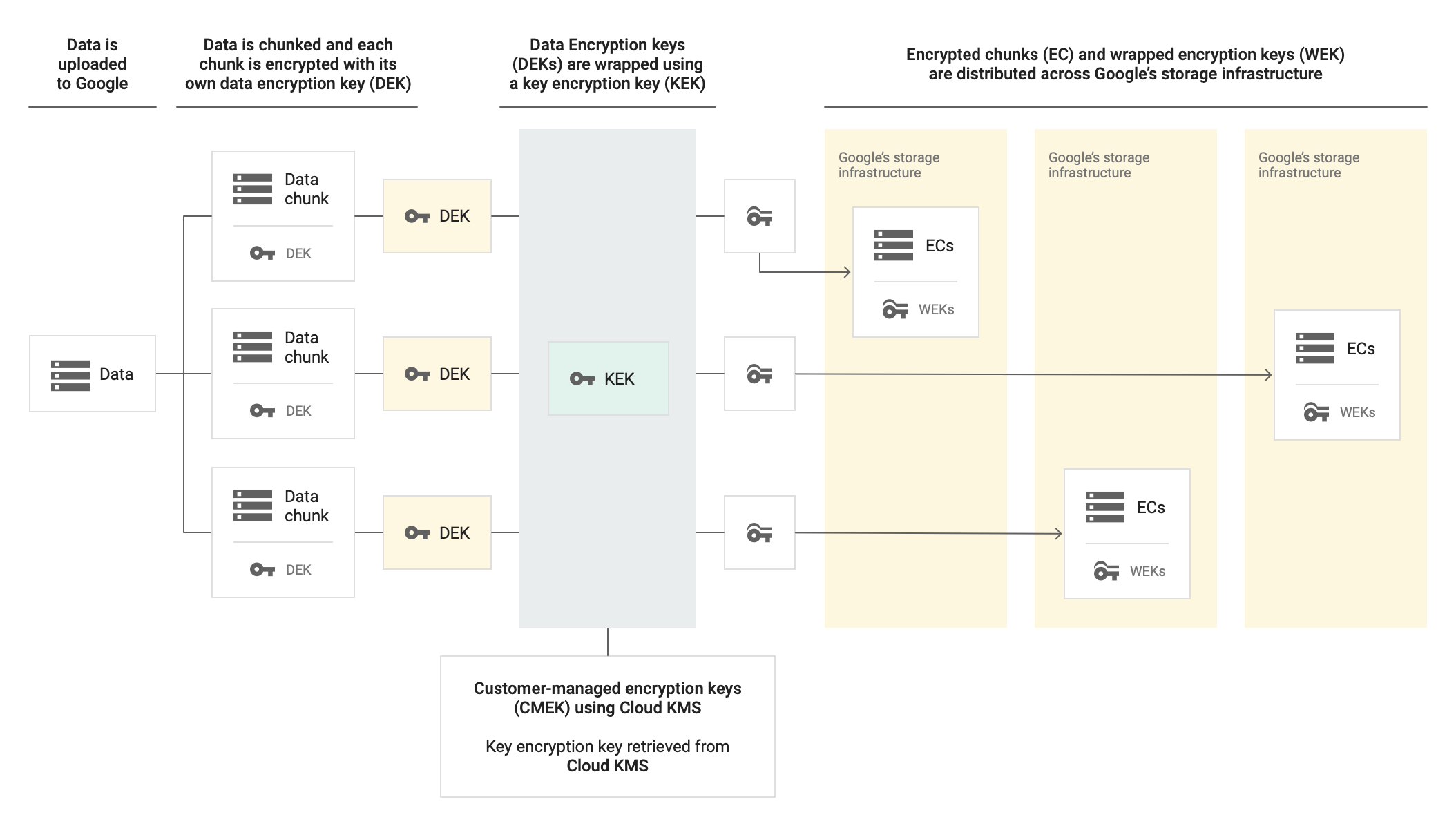

Memorystore は、Google が管理するデータ暗号鍵(DEK)と鍵暗号鍵(KEK)を使用して、Memorystore for Redis Cluster のデータを暗号化します。暗号化には次の 2 つのレベルがあります。

- DEK 暗号化: Memorystore は DEK を使用して、Memorystore for Redis Cluster のデータを暗号化します。

- KEK 暗号化: Memorystore は KEK を使用して DEK を暗号化します。

Memorystore for Redis Cluster のクラスタは、暗号化された DEK と暗号化されたデータをディスクに保存し、Google は Google KEK を管理します。CMEK は DEK をラップする KEK です。CMEK を使用すると、KEK の作成、無効化または破棄、ローテーション、有効化または復元を行うことができます。

次の図は、デフォルトの Google 管理の暗号化と CMEK を使用した場合のクラスタ内での保存データの暗号化の仕組みを示しています。

CMEK を使用しない場合

CMEK を使用する場合

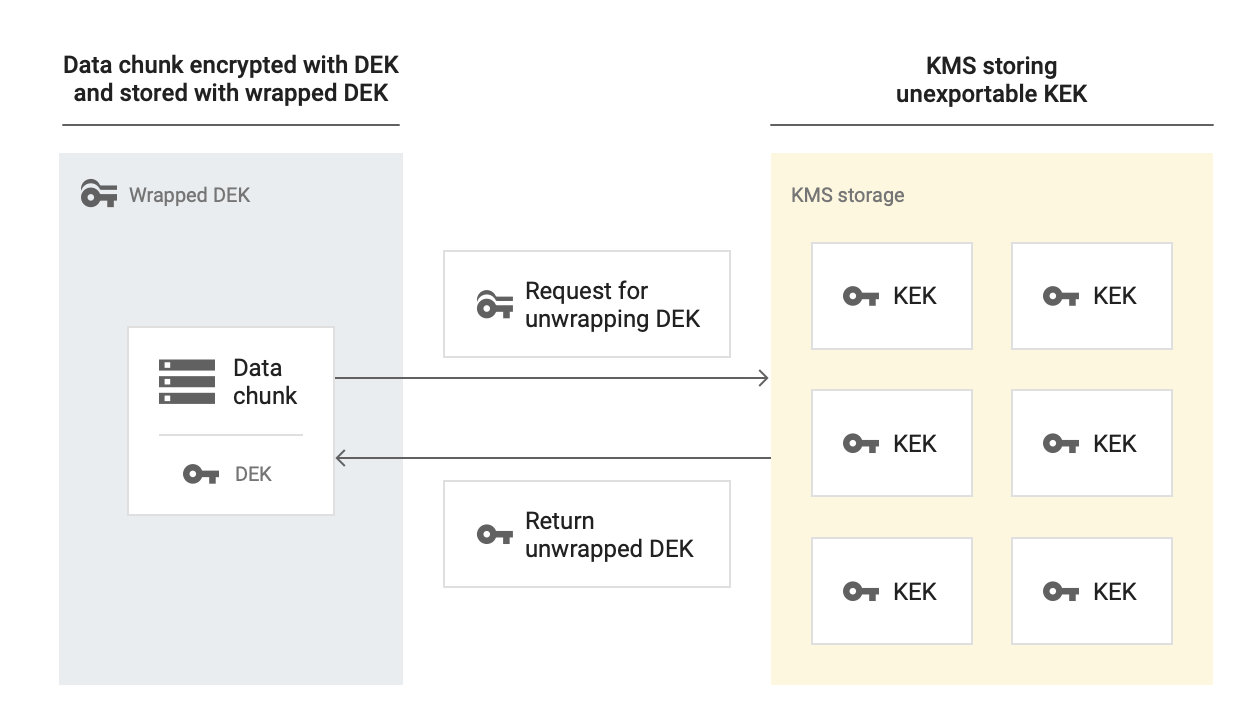

CMEK でラップされたデータを復号する場合、Memorystore は Cloud Key Management Service の KEK を使用して DEK を復号し、復号した DEK を使用して保存データを復号します。

料金

Memorystore for Redis Cluster では、CMEK を有効にしたクラスタに対して他のクラスタと同様に課金されます。追加料金は発生しません。詳細については、Memorystore for Redis Cluster の料金をご覧ください。

Cloud KMS API を使用して CMEK を管理します。CMEK を使用するクラスタを作成すると、Memorystore は鍵を定期的に使用してデータを暗号化します。

Memorystore for Redis Cluster が鍵を使用すると、Cloud KMS から鍵の費用と暗号化 / 復号オペレーションの費用が請求されます。詳細については、Cloud KMS の料金をご覧ください。

CMEK を使用してどのようなデータが暗号化されますか?

CMEK は、永続ストレージに保存されている次のタイプの顧客データを暗号化します。

- バックアップ: バックアップを使用すると、データを特定の時点まで復元できるほか、データをエクスポートして分析することもできます。バックアップは、障害復旧、データ移行、データ共有、コンプライアンスのシナリオにも役立ちます。

- 永続性: Memorystore for Redis Cluster は、次の 2 種類の永続性をサポートしています。

- RDB 永続性: Redis データベース(RDB)機能は、耐久性の高いストレージにデータのスナップショットを保存することでデータを保護します。

- AOF 永続性: この機能はデータの耐久性を優先します。すべての書き込みコマンドを Append-Only File(AOF)と呼ばれるログファイルに記録することで、データを耐久的に保存します。システム障害または再起動が発生すると、サーバーは AOF ファイル コマンドを順番に再生してデータを復元します。

サービス アカウントについて

CMEK を使用してクラスタを作成する場合は、次の形式の Memorystore for Redis Cluster サービス アカウントに cloudkms.cryptoKeyEncrypterDecrypter ロールを付与する必要があります。

service-PROJECT_NUMBER@cloud-redis.iam.gserviceaccount.com

この権限を付与することで、サービス アカウントは Cloud KMS から鍵のアクセスをリクエストできるようになります。

この権限をサービス アカウントに付与する手順については、Memorystore for Redis Cluster サービス アカウントに鍵へのアクセス権を付与するをご覧ください。

鍵について

Cloud KMS では、対称暗号化アルゴリズムを使用する暗号鍵を使用してキーリングを作成する必要があります。Memorystore for Redis Cluster でクラスタを作成する場合は、この鍵を選択してクラスタを暗号化します。鍵とクラスタの両方に対して 1 つのプロジェクトを作成できます。また、それぞれに異なるプロジェクトを作成することもできます。

CMEK は、すべてのクラスタのロケーションで使用できます。キーリングと鍵は、クラスタを作成するリージョンと同じリージョンに作成する必要があります。マルチリージョン クラスタの場合、キーリングと鍵はクラスタと同じロケーションに設定する必要があります。リージョンまたはロケーションが一致しない場合、クラスタの作成リクエストは失敗します。

鍵のリソース ID には、CMEK は次の形式を使用します。

projects/CMEK_ENABLED_PROJECT/locations/REGION/keyRings/KEY_RING_NAME/cryptoKeys/KEY_NAME

外部鍵

Cloud External Key Manager(Cloud EKM)を使用すると、管理対象の外部鍵を使用してGoogle Cloud 内のデータを暗号化できます。

Cloud EKM 鍵を使用する場合、Google は外部管理鍵の可用性をコントロールできません。クラスタの作成時に鍵が使用できない場合、クラスタは作成されません。

外部鍵を使用する際のその他の考慮事項については、Cloud External Key Manager をご覧ください。

CMEK で暗号化されたデータに永続的にアクセスできなくするにはどうすればよいですか?

CMEK で暗号化されたデータに永続的にアクセスできないようにする必要が生じることも考えられます。これを行うには、鍵バージョンを破棄します。鍵のバージョンの破棄の詳細については、鍵バージョンの破棄と復元をご覧ください。

CMEK 鍵バージョンの動作

このセクションでは、鍵バージョンの無効化、破棄、ローテーション、有効化、復元を行うとどうなるかについて説明します。

CMEK 鍵バージョンを無効にするか破棄する

CMEK のプライマリ鍵バージョンを無効にするか破棄すると、バックアップと永続性について次の条件が適用されます。

バックアップ

- オンデマンドまたは自動のバックアップを作成することはできません。ただし、古い鍵バージョンを有効にすると、この鍵バージョンを使用して作成したバックアップにアクセスできます。

- プライマリ キー バージョンを有効にするか復元するまで、自動バックアップを更新または再度有効にすることはできません。

永続性

- 永続性を使用するようにクラスタを構成すると、キー バージョンが使用できなくなったときに、Memorystore for Redis Cluster は永続性機能を無効にします。この機能の料金は請求されなくなります。

- Memorystore for Redis Cluster は、CMEK を使用して新しいデータを永続ストレージにフラッシュしません。

- Memorystore for Redis Cluster は、永続ストレージに存在する既存のデータを読み取ることができません。

- 主キーのバージョンを有効にするか復元するまで、永続性を更新または再有効化することはできません。

CMEK のプライマリ キー バージョンを有効にしても、古いキー バージョンを無効にするか破棄すると、バックアップと永続性について次の条件が適用されます。

- バックアップを作成できます。ただし、バックアップが無効または破棄された古い鍵バージョンで暗号化されている場合、バックアップにはアクセスできません。

- 永続性を有効にすると、この機能は有効なままになります。永続性で使用されている古い鍵バージョンが無効または破棄されると、Memorystore for Redis クラスタはメンテナンスで使用されるものと同様の更新を実行し、プライマリ鍵バージョンでデータを再暗号化します。

プライマリ CMEK 鍵バージョンをローテーションする

CMEK のプライマリ鍵バージョンをローテーションして新しいプライマリ鍵バージョンを作成すると、バックアップと永続性について次の条件が適用されます。

- CMEK の最新のプライマリ鍵バージョンで新しいバックアップが暗号化されます。

- 既存のバックアップでは、再暗号化は行われません。

- 永続性の場合、ノードは何もアクションを行いません。ノードは、次のメンテナンス イベントまで古い鍵バージョンを引き続き使用します。

プライマリ CMEK 鍵バージョンを有効にするか復元する

CMEK のプライマリ鍵バージョンを有効にするか復元すると、バックアップと永続性について次の条件が適用されます。

- オンデマンド バックアップと自動バックアップを再度作成できます。

- Memorystore for Redis Cluster は、メンテナンスで使用されるものと同様の更新を実行し、永続性を再度有効にします。

制限事項

Memorystore for Redis Cluster で CMEK を使用する場合、次の制限が適用されます。

- 既存のクラスタで CMEK を有効にすることはできません。

- 鍵、キーリング、クラスタは同じリージョンに配置する必要があります。

- 鍵には対称暗号化アルゴリズムを使用する必要があります。

- Cloud KMS の暗号化と復号の割合は、割り当ての対象になります。

CMEK の組織のポリシーの制約について

Memorystore for Redis Cluster は、CMEK の組織のポリシー制約をサポートしています。これらの制約を使用すると、クラスタに CMEK 保護を適用し、この保護に使用できる Cloud KMS 鍵を制限できます。

次の組織のポリシーの制約を構成できます。

constraints/gcp.restrictNonCmekServices: この制約を使用して、クラスタの CMEK 保護を適用します。Memorystore for Redis Cluster API がこの制約のサービスのDenyポリシーリストに含まれている場合、CMEK で保護されていないクラスタを作成することはできません。constraints/gcp.restrictCmekCryptoKeyProjects: この制約を使用して、CMEK 保護に使用できる Cloud KMS 鍵を制限します。この制約を構成すると、CMEK 暗号化を使用するクラスタは、許可されたプロジェクト、フォルダ、または組織の鍵を使用する必要があります。