Auf dieser Seite wird beschrieben, wie Sie die Authentifizierung und Berechtigungen einrichten, bevor Sie den Microsoft Teams-Datenspeicher erstellen.

Authentifizierung und Berechtigungen einrichten

Sie müssen die Authentifizierung und Berechtigungen in Microsoft 365 einrichten. Das ist wichtig, damit Gemini Enterprise auf Microsoft Teams-Daten zugreifen kann.

Entra-App-Registrierung für Microsoft Teams-Datenspeicher

Bevor Sie den Gemini Enterprise-Datenspeicher erstellen, müssen Sie eine Microsoft Entra-Anwendungsregistrierung einrichten, um den sicheren Zugriff auf Microsoft Teams zu ermöglichen.

So registrieren Sie Gemini Enterprise als OAuth 2.0-Anwendung in Microsoft Entra:

- Rufen Sie das Microsoft Entra Admin Center auf.

- Maximieren Sie im Menü den Bereich Entra ID und wählen Sie App registrations (App-Registrierungen) aus.

- Wählen Sie auf der Seite App-Registrierungen die Option Hinzufügen Neue Registrierung aus.

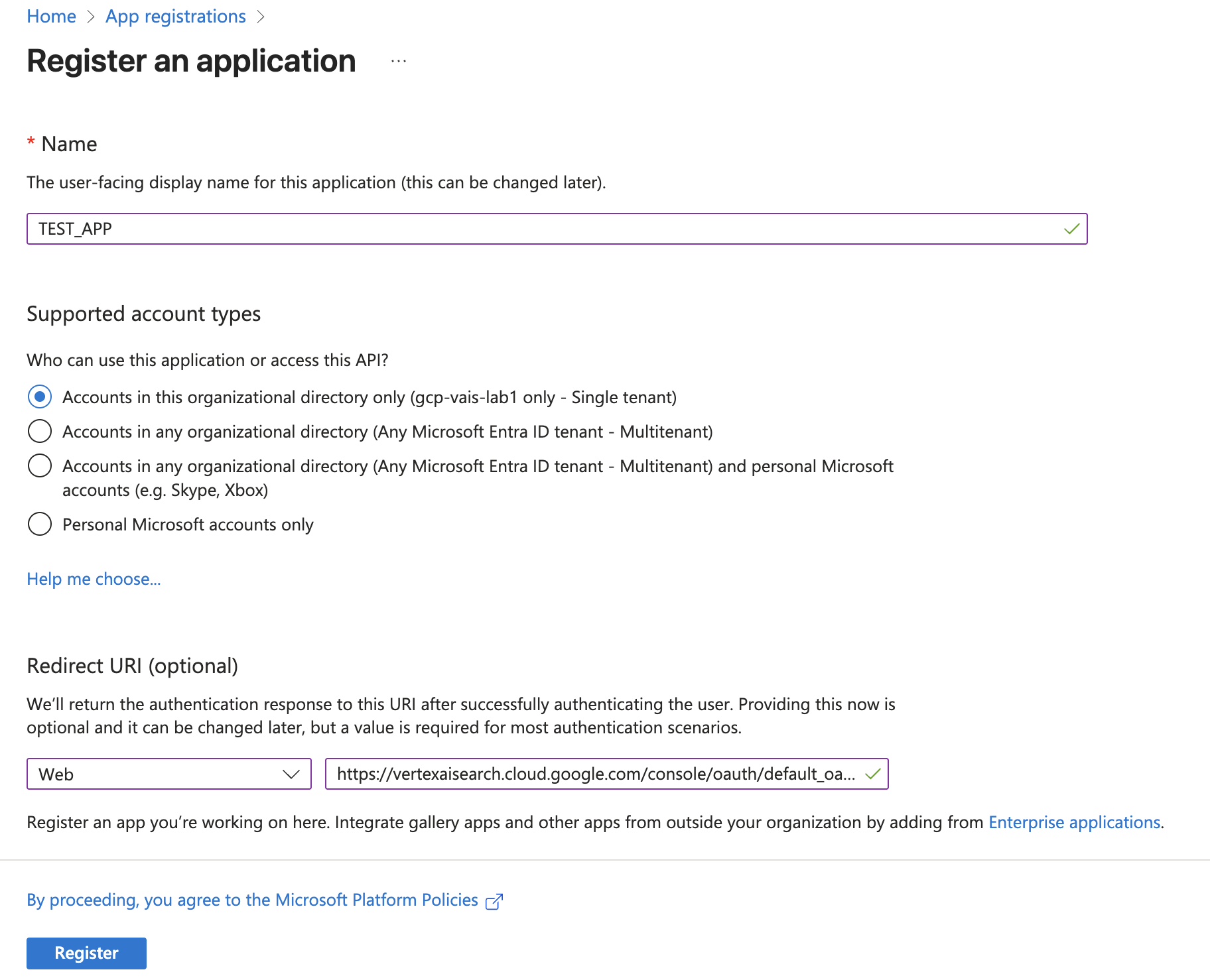

- Erstellen Sie auf der Seite Anwendung registrieren eine App-Registrierung, indem Sie die folgenden Schritte ausführen:

- Geben Sie im Abschnitt Name einen Anzeigenamen für die Anwendung ein.

Seite „Anwendung registrieren“ - Wählen Sie im Bereich Unterstützte Kontotypen die Option Nur Konten im Organisationsverzeichnis aus. Diese Option schränkt den Zugriff auf Nutzer innerhalb des Microsoft Entra-Mandanten Ihrer Organisation ein, was für eine Unternehmensanwendung angemessen ist.

- Wählen Sie im Abschnitt Weiterleitungs-URI die Option Web aus und geben Sie die folgende URL als Web-Callback-URL (oder Weiterleitungs-URL) ein:

https://vertexaisearch.cloud.google.com/oauth-redirect

- Klicken Sie auf Registrieren. Microsoft Entra erstellt die App und zeigt sie auf der Seite Alle Anwendungen an.

- Geben Sie im Abschnitt Name einen Anzeigenamen für die Anwendung ein.

OAuth 2.0-Konfiguration erstellen

Wenn Sie eine Verbindung mit der OAuth 2.0-Authentifizierungsmethode erstellen möchten, rufen Sie eine Client-ID, einen Clientschlüssel und eine Mandanten-ID von der Registrierungsseite Ihrer Microsoft Entra-Anwendung ab. Gehen Sie dazu so vor:

Client-ID und Clientschlüssel abrufen

So rufen Sie die Client-ID und das Client-Secret für die App ab:

- Rufen Sie das Microsoft Entra Admin Center auf.

- Maximieren Sie im Menü den Bereich Entra ID und wählen Sie App registrations (App-Registrierungen) aus.

- Wählen Sie auf der Seite App-Registrierungen die Option Alle Anwendungen aus.

- Öffnen Sie die von Ihnen erstellte Anwendung.

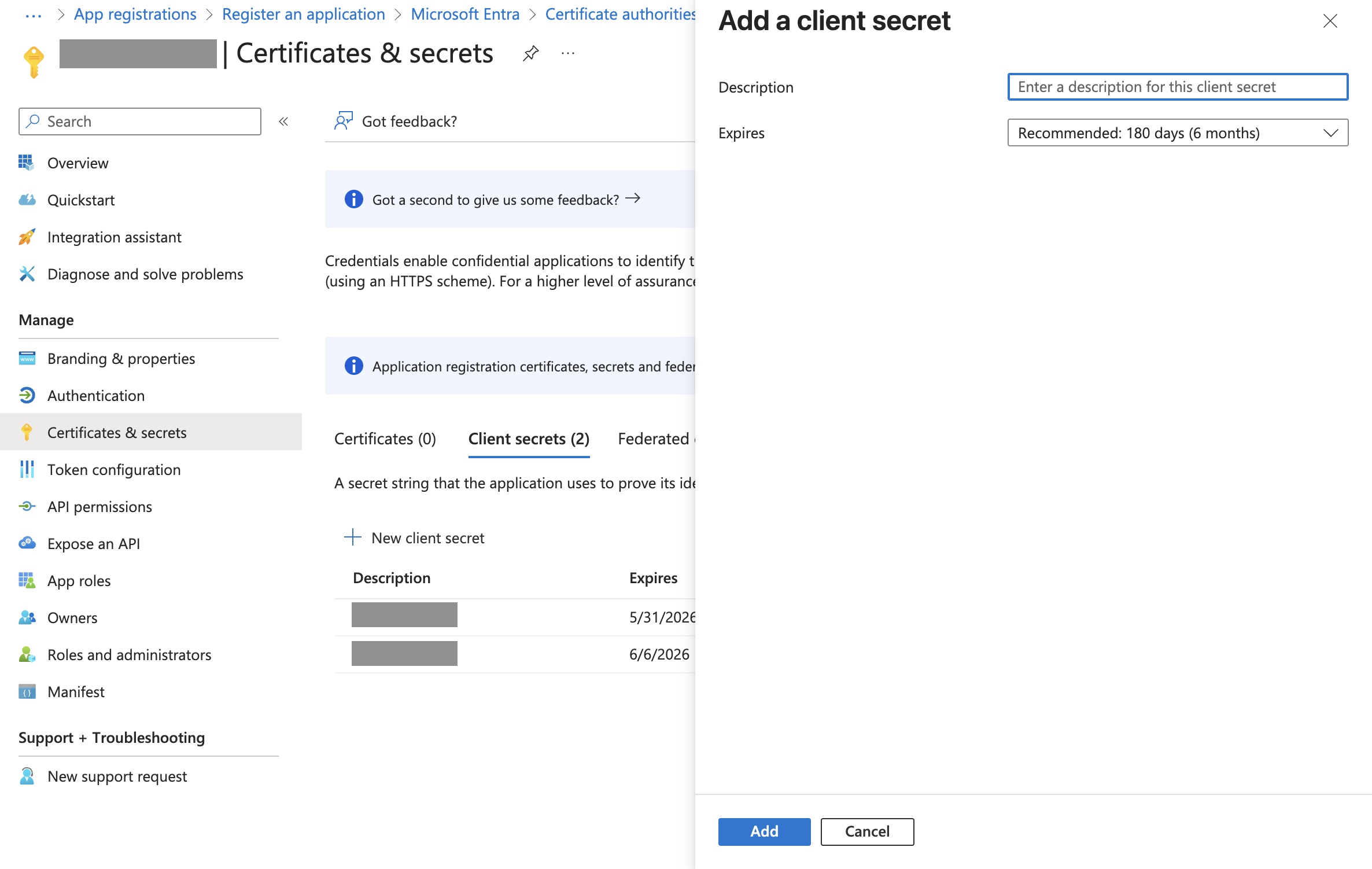

- Wählen Sie auf der App-Seite Zertifikate und Secrets aus.

- Klicken Sie auf Hinzufügen Neuer geheimer Clientschlüssel.

- So rufen Sie den Clientschlüssel im Dialogfeld Clientschlüssel hinzufügen ab:

- Geben Sie eine Beschreibung für das Secret ein.

Dialogfeld „Clientschlüssel hinzufügen“ - Wählen Sie eine Ablaufdauer aus. Wir empfehlen, den Standardwert auszuwählen.

- Klicken Sie auf Hinzufügen.

- Kopieren Sie den Clientschlüssel aus der Spalte Wert.

- Geben Sie eine Beschreibung für das Secret ein.

- So rufen Sie die Client-ID ab:

- Wählen Sie auf der App-Seite Übersicht aus.

- Kopieren Sie die ID der Anwendung (Client).

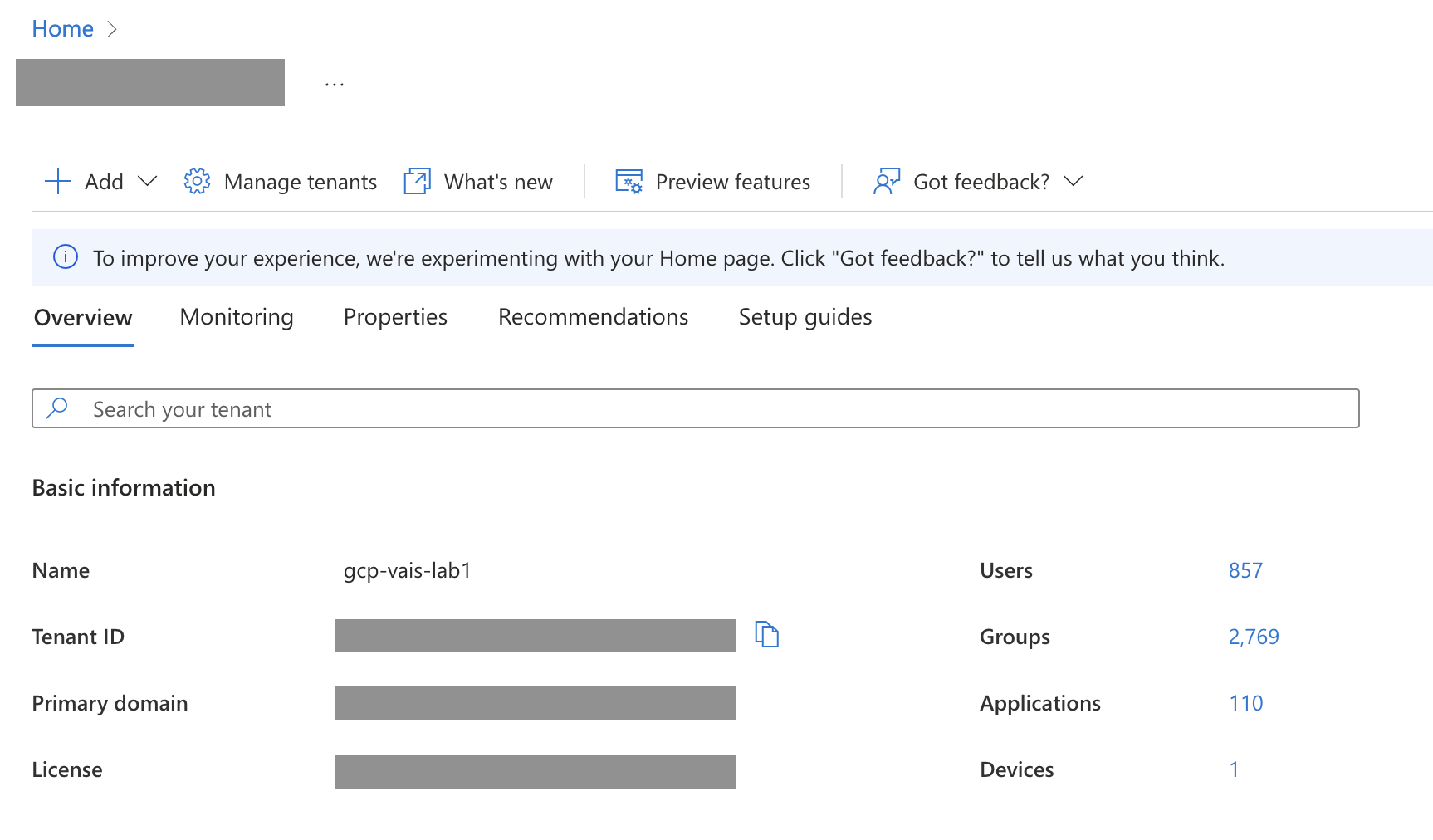

Mandanten-ID abrufen

Ihre Mandanten-ID finden Sie im Microsoft Entra Admin Center auf der Übersichtsseite im Feld Mandanten-ID.

Microsoft Graph-Berechtigungen konfigurieren

So konfigurieren Sie die erforderlichen Microsoft Graph-Berechtigungen für die App:

- Rufen Sie das Microsoft Entra Admin Center auf.

- Maximieren Sie im Navigationsmenü den Bereich Entra ID und wählen Sie App-Registrierungen aus.

- Wählen Sie auf der Seite App-Registrierungen die Option Alle Anwendungen aus.

- Öffnen Sie die von Ihnen erstellte Anwendung.

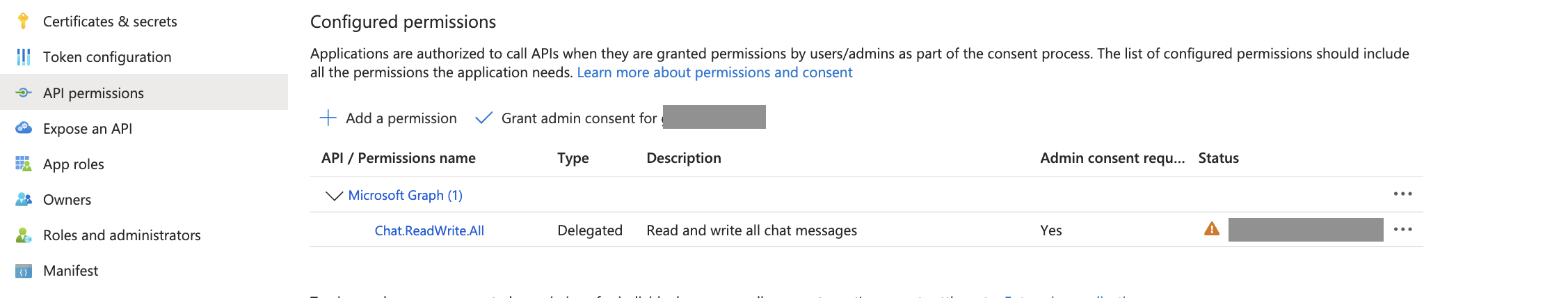

- Wählen Sie auf der App-Seite API-Berechtigungen aus.

- Klicken Sie auf Berechtigung hinzufügen.

- Wählen Sie auf der Seite API-Berechtigungen anfordern die Option Microsoft Graph und dann Delegierte Berechtigungen aus.

Suchen Sie nach den folgenden Berechtigungen für Ihren Verbindungsmodus und wählen Sie sie aus. Achten Sie darauf, dass ein Administrator die Einwilligung für alle delegierten Berechtigungen in der folgenden Tabelle erteilt. Sobald die Einwilligung erteilt wurde, wird in der Spalte Status die Option Erteilt mit einem grünen Häkchen (✓) angezeigt.

Verbindungsmodus Berechtigung Berechtigungstyp Zweck Föderierte Suche Chat.ReadDelegiert Ermöglicht der App, alle Chats zu lesen. Chat.ReadBasicDelegiert Ermöglicht der App, grundlegende Eigenschaften von Chats zu lesen. ChatMessage.ReadDelegiert Ermöglicht der App, alle Nachrichten in Einzel- und Gruppenchats zu lesen. Channel.ReadBasic.AllDelegiert Ermöglicht der App, die Namen und Beschreibungen von Kanälen zu lesen. ChannelMessage.Read.AllDelegiert Ermöglicht der App, Nachrichten im Nutzerkanal zu lesen. Team.ReadBasic.AllDelegiert Ermöglicht der App, die Namen und Beschreibungen von Teams zu lesen. User.ReadDelegiert Ermöglicht der App, sich anzumelden und das Nutzerprofil zu lesen. Föderierte Suche und Aktionen Chat.ReadDelegiert Ermöglicht der App, alle Chats zu lesen. Chat.ReadBasicDelegiert Ermöglicht der App, grundlegende Eigenschaften von Chats zu lesen. ChatMessage.ReadDelegiert Ermöglicht der App, alle Nachrichten in Einzel- und Gruppenchats zu lesen. Channel.ReadBasic.AllDelegiert Ermöglicht der App, die Namen und Beschreibungen von Kanälen zu lesen. ChannelMessage.Read.AllDelegiert Ermöglicht der App, Nachrichten im Nutzerkanal zu lesen. Team.ReadBasic.AllDelegiert Ermöglicht der App, die Namen und Beschreibungen von Teams zu lesen. User.ReadDelegiert Ermöglicht der App, sich anzumelden und das Nutzerprofil zu lesen. ChannelMessage.SendDelegiert Ermöglicht der App, Nachrichten in beliebigen Kanälen zu senden. ChatMessage.SendDelegiert Ermöglicht der App, Chatnachrichten zu senden. Klicken Sie auf Berechtigungen hinzufügen.

Administratoreinwilligung für Berechtigungen erteilen

So erteilen Sie die Administratorzustimmung für Berechtigungen:

- Melden Sie sich als globaler Administrator oder Anwendungsadministrator im Microsoft Entra Admin Center an.

- Maximieren Sie im Navigationsmenü den Bereich Entra ID und wählen Sie App-Registrierungen aus.

- Wählen Sie auf der Seite App-Registrierungen die Option Alle Anwendungen aus.

- Öffnen Sie die von Ihnen erstellte Anwendung.

- Wählen Sie auf der App-Seite API-Berechtigungen aus.

Klicken Sie auf die Schaltfläche Administratoreinwilligung erteilen für.

Administratoreinwilligung erteilen Wählen Sie im Dialogfeld Ja aus, um die Einwilligung zu bestätigen.