Antes de comenzar

Antes de establecer o editar la política dataform.restrictGitRemotes, busca las URLs completas de los repositorios de Git remotos que deseas agregar a la lista de entidades permitidas.

Para encontrar la URL completa de un repositorio de Git remoto que ya está conectado a un repositorio de Dataform, sigue estos pasos:

En la Google Cloud consola de, ve a la página Dataform.

Selecciona un repositorio y, luego, haz clic en Configuración.

Ten en cuenta que las URLs de los repositorios remotos que se muestran en la página Dataform se acortan y no se pueden usar en la

dataform.restrictGitRemotespolítica.En la página Configuración, en Configuración de conexión de Git, copia el valor de Fuente del repositorio.

El valor de Fuente del repositorio es la URL completa del repositorio remoto. Puedes usar esta URL en la política

dataform.restrictGitRemotes.

Roles obligatorios

Para obtener los permisos que

necesitas a fin de administrar las políticas de la organización,

pídele a tu administrador que te otorgue el

rol de IAM de administrador de políticas de la organización (roles/orgpolicy.policyAdmin)

en la organización.

Para obtener más información sobre cómo otorgar roles, consulta Administra el acceso a proyectos, carpetas y organizaciones.

Este rol predefinido contiene los permisos necesarios para administrar las políticas de la organización. Para ver los permisos exactos que son necesarios, expande la sección Permisos requeridos:

Permisos necesarios

Se requieren los siguientes permisos para administrar las políticas de la organización:

-

orgpolicy.constraints.list -

orgpolicy.policies.create -

orgpolicy.policies.delete -

orgpolicy.policies.list -

orgpolicy.policies.update -

orgpolicy.policy.get -

orgpolicy.policy.set

También puedes obtener estos permisos con roles personalizados o otros roles predefinidos.

Acerca de la restricción de repositorios de Git remotos

Puedes conectar un repositorio de Dataform a un repositorio de GitHub o GitLab.

Es posible que desees restringir el grupo de repositorios remotos a los que se pueden conectar los repositorios de Dataform para evitar que actores maliciosos accedan a tu base de código de Dataform y a los tokens de acceso a través de copias no protegidas de tu repositorio.

Puedes usar el Servicio de políticas de la organización para crear una política de la organización que restrinja a qué URLs de repositorios de Git se puede conectar Dataform.

La restricción para restringir repositorios de Git remotos en Dataform es la siguiente:

constraints/dataform.restrictGitRemotes

Para usar la restricción, crea una política de la organización con una lista allowedValues de URLs de repositorios de Git remotos que se pueden conectar a un repositorio de Dataform.

Los repositorios de Git remotos se identifican por su dirección URL completa.

La política dataform.restrictGitRemotes tiene un efecto retroactivo, lo que significa que la restricción afecta a los repositorios de Dataform preexistentes.

Cuando la política de la organización está vigente, el repositorio de Dataform solo puede conectarse a los repositorios de Git remotos que se enumeran en la lista allowedValues. Los repositorios de Git remotos que no están definidos de forma explícita en la política de la organización no pueden conectarse a un repositorio de Dataform.

Si no estableces la política dataform.restrictGitRemotes, no se restringirá la comunicación entre los repositorios de Dataform y los repositorios de Git remotos.

Puedes usar la política dataform.restrictGitRemotes de las siguientes maneras:

Allow all- Los repositorios de Dataform pueden conectarse a todas las URLs de repositorios remotos. Selecciona esta opción si tu organización no desea bloquear ninguna comunicación con repositorios remotos. Como alternativa, para permitir todas las URLs de repositorios remotos, puedes dejar sin configurar la política de la organización.

- Lista

allowedValuesde URLs - Los repositorios de Dataform pueden conectarse solo a los repositorios remotos incluidos en la lista de entidades permitidas. Selecciona esta opción para evitar el robo de datos.

Deny all- Los repositorios de Dataform no pueden conectarse a ninguna URL remota. Selecciona esta opción si tu organización desea bloquear toda la comunicación y usar repositorios de Dataform.

Especificaciones para incluir en la lista de entidades permitidas repositorios de Git remotos

Puedes aplicar esta restricción de lista solo a los repositorios de GitHub y GitLab.

La política de la organización se aplica de forma retroactiva y afecta a los repositorios de Dataform existentes.

Esta restricción acepta

allowedValues, que bloquea la conexión a todos los demás repositorios de Git remotos, oDeny all. El valor predeterminado esAllow all- una política de la organización no establecida permite la comunicación con todos los repositorios de Git remotos. Te recomendamos que establezcas la política de la organización enallowedValues.Depende de ti o de un administrador que cuente con los permisos necesarios para administrar y mantener la política. Asegúrate de que haya comunicación sobre el administrador de políticas dentro de tu organización.

Establece la restricción de políticas de la organización a nivel de la organización

Console

- Ve a la página /Organizational Policies/Organization Policies.

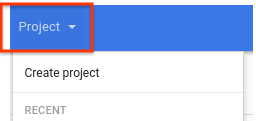

- Si es necesario, elige la organización requerida en el menú desplegable del proyecto.

- Haz clic en Restringe controladores remotos de Git para los repositorios de Dataform.

- Haz clic en Administrar política. Si no puedes hacer clic en el botón Administrar política, no tienes los permisos correctos.

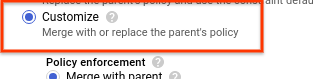

Elige Personalizar para establecer la política de la organización para repositorios de Git remotos específicos.

Elige el Tipo de política y la Aplicación de política obligatorios.

En Valores de la política, elige Personalizado.

Ingresa la URL completa de un repositorio de Git remoto.

Haz clic en Nuevo valor de la política e ingresa las URLs completas de los repositorios de Git remotos según sea necesario.

Haz clic en Guardar para aplicar la restricción.

gcloud

Primero necesitas el ID de tu organización si quieres establecer una restricción para los repositorios de Git remotos. Puedes encontrar el ID de la organización si ejecutas el

organizations list comando y

buscas el ID numérico en la respuesta:

gcloud organizations list

Gcloud CLI muestra una lista de organizaciones en el siguiente formato:

DISPLAY_NAME ID example-organization1 29252605212 example-organization2 1234567890

Usa el

gcloud resource-manager org-policies set-policy comando

para establecer la política de la organización. Debes proporcionar tu política como un archivo JSON o YAML.

Crea un archivo JSON en el siguiente formato:

{

"name": "organizations/ORGANIZATION_ID/policies/dataform.restrictGitRemotes",

"spec": {

"rules": [

{

"values": {

"allowedValues": ["https://github.com/example/allowed-repository.git"]

}

}

]

}

}

Reemplaza ORGANIZATION_ID por el ID numérico de la organización.

Si no quieres que los repositorios de Dataform puedan conectarse a ningún repositorio de Git remoto, puedes establecer una política de la organización con denyAll establecido en true:

{

"name": "organizations/ORGANIZATION_ID/policies/dataform.restrictGitRemotes",

"spec": {

"rules": [

{

"denyAll": true

}

]

}

}

Reemplaza ORGANIZATION_ID por el ID numérico de la organización.

API

Usa la

setOrgPolicy() API

para definir la restricción. Dataform puede conectarse a las URLs de repositorios de Git remotos en la lista allowedValues que especifiques.

Por ejemplo, la siguiente es una solicitud para aplicar la restricción dataform.restrictGitRemotes a una organización en la que se seleccionan repositorios de Git remotos a los que se pueden conectar los repositorios de Dataform:

POST https://orgpolicy.googleapis.com/v2/organizations/ORGANIZATION_ID/policies

En el ejemplo anterior, ORGANIZATION_ID es el ID numérico de la organización.

Ahora, en el cuerpo de la solicitud, debes proporcionar la política de la organización deseada para esta restricción:

{

"name": "organizations/ORGANIZATION_ID/policies/dataform.restrictGitRemotes",

"spec": {

"rules": [

{

"values": {

"allowedValues": ["https://github.com/example/allowed-repository.git"]

}

}

]

}

}

Replace <code><var>ORGANIZATION_ID</var></code> with the numeric ID

of the organization.

Si no quieres que los repositorios de Dataform puedan conectarse a ningún repositorio de Git remoto, puedes establecer una política de la organización con denyAll establecido en true:

{

"name": "organizations/ORGANIZATION_ID/policies/dataform.restrictGitRemotes",

"spec": {

"rules": [

{

"denyAll": true

}

]

}

}

Replace <code><var>ORGANIZATION_ID</var></code> with the numeric ID

of the organization.

Si la política de la organización ya está establecida, debes ejecutar la siguiente solicitud con la definición de la política de la organización como cuerpo de la solicitud:

PATCH https://orgpolicy.googleapis.com/v2/organizations/ORGANIZATION_ID/policies/dataform.restrictGitRemotes

Establece la política de la organización a nivel de proyecto

Establecer una política de la organización a nivel de proyecto anula o se combina con la política de la organización a nivel de la organización. En caso de combinación, denyAll tiene prioridad sobre allowedValues. Por ejemplo, si la política de la organización a nivel de la organización está establecida en denyAll y la política combinada a nivel de proyecto incluye una URL de repositorio remoto en la lista allowedValues, Dataform no puede conectarse al repositorio remoto. En ese caso, la política de la organización a nivel de proyecto debe anular la política a nivel de la organización para que Dataform pueda conectarse al repositorio remoto. Para obtener más información sobre la jerarquía de políticas de la organización, consulta la documentación sobre la evaluación de jerarquías.

Console

Sigue el mismo proceso documentado en Establece la restricción de políticas de la organización a nivel de la organización, pero elige el proyecto deseado del selector de proyectos, en lugar de la organización.

gcloud

Usa el

gcloud resource-manager org-policies set-policy comando

para establecer la política de la organización. Debes proporcionar tu política como un archivo JSON o YAML.

Crea un archivo JSON en el siguiente formato:

{

"name": "projects/PROJECT_ID_OR_NUMBER/policies/dataform.restrictGitRemotes",

"spec": {

"rules": [

{

"values": {

"allowedValues": ["https://github.com/example/allowed-repository.git"]

}

}

]

}

}

Reemplaza PROJECT_ID_OR_NUMBER por el ID del proyecto o el número del proyecto para esta política de la organización.

Luego, debes pasar el archivo con la solicitud:

gcloud resource-manager org-policies set-policy MY_POLICY.JSON --project=PROJECT_ID

API

Usa la

setOrgPolicy() API

para definir la restricción. Dataform puede conectarse a las URLs de repositorios de Git remotos en la lista allowedValues que especifiques.

Por ejemplo, la siguiente es una solicitud para aplicar la

dataform.restrictGitRemotes restricción a una organización en la que los

repositorios de Dataform solo pueden conectarse a los

repositorios de Git remotos seleccionados, y la constraints/dataform.restrictGitRemotes

política aún no está establecida:

POST https://orgpolicy.googleapis.com/v2/projects/PROJECT_ID_OR_NUMBER/policies

El cuerpo de la solicitud contiene la política de la organización deseada de esta restricción:

{

"name": "projects/PROJECT_ID_OR_NUMBER/policies/dataform.restrictGitRemotes",

"spec": {

"rules": [

{

"values": {

"allowedValues": ["https://github.com/example/allowed-repository.git"]

}

}

]

}

}

Reemplaza PROJECT_ID_OR_NUMBER por el ID del proyecto o el número del proyecto para esta solicitud.

La siguiente es una solicitud para aplicar la

dataform.restrictGitRemotes restricción a una organización en la que los

repositorios de Dataform solo pueden conectarse a los

repositorios de Git remotos seleccionados, y

la constraints/dataform.restrictGitRemotes política ya está establecida:

PATCH https://orgpolicy.googleapis.com/v2/projects/PROJECT_ID_OR_NUMBER/policies/dataform.restrictGitRemotes

El cuerpo de la solicitud contiene la política de la organización deseada de esta restricción:

{

"name": "projects/PROJECT_ID_OR_NUMBER/policies/dataform.restrictGitRemotes",

"spec": {

"rules": [

{

"values": {

"allowedValues": ["https://github.com/example/allowed-repository.git"]

}

}

]

}

}

Reemplaza PROJECT_ID_OR_NUMBER por el ID del proyecto o el número del proyecto para esta solicitud.

Prácticas recomendadas para incluir en la lista de entidades permitidas controladores remotos de Git

Para mitigar el riesgo de robo de datos, establece de forma explícita la restricción

dataform.restrictGitRemotespara incluir en la lista de entidades permitidas una selección de repositorios de Git remotos de confianza.Si solo usas repositorios de Dataform que no están conectados a repositorios de Git remotos, establece la restricción

dataform.restrictGitRemotesenDeny All.Evita usar la lista

deniedValuescon esta restricción. Si defines valores en la listadeniedValues, implica que solo los repositorios de Git remotos en la listadeniedValuestienen restringida la conexión. Esto podría representar un problema de seguridad si quieres controlar con precisión a qué repositorios de Git remotos se puede conectar Dataform. Si quieres quitar determinados repositorios de Git remotos de la listaallowedValues, debes actualizar la política de la organización existente para quitarlos de la listaallowedValues, en lugar de colocar los repositorios remotos en la listadeniedValuesen una jerarquía inferior.Si deseas establecer una política de la organización en una gran parte de la jerarquía de recursos, pero eximir determinados proyectos, restablece la política de la organización predeterminada con el

setOrgPolicymétodo mediante la especificación delrestoreDefaultobjeto para permitir que todos los repositorios de Dataform en los proyectos se conecten a repositorios de Git remotos. Las políticas vigentes en la actualidad para los proyectos no se ven afectadas por la configuración predeterminada.Usa la política de la organización junto con los roles de IAM si quieres controlar mejor el acceso a tu base de código de Dataform.

Cualquier repositorio de Dataform dentro de la organización o el proyecto con la política de la organización habilitada está sujeto a esta política. Si esto genera algún problema, te recomendamos configurar otros servicios y productos en un proyecto diferente que no tenga aplicada la política de la organización, y usar VPC compartida si es necesario.

Antes de establecer la política

dataform.restrictGitRemotes, asegúrate de que haya comunicación sobre la política de la organización y su administrador dentro de tu organización. Depende de ti o de un administrador que cuente con los permisos necesarios para administrar y mantener la política.

¿Qué sigue?

- Para obtener más información sobre la política de la organización, consulta Introducción al Servicio de políticas de la organización.

- Para obtener más información sobre las restricciones de políticas de la organización, consulta Restricciones de las políticas de la organización.

- Para obtener información sobre cómo administrar Google Cloud recursos con Resource Manager, consulta Administra tus Google Cloud recursos.