CX Insights は、プロジェクトごとのサービス アカウントを使用して、分析中に顧客プロジェクトのリソース( Google Cloud ストレージ バケット内の音声ファイルや文字起こしファイルなど)にアクセスします。各プロジェクトのサービス アカウントは、ユーザー リソースに初めてアクセスしたときに自動的に作成されます。デフォルトでは、サービス アカウントには、プロジェクトに対するデフォルトのアクセス権( Google Cloud ストレージ アクセスなど)が自動的に付与されます。

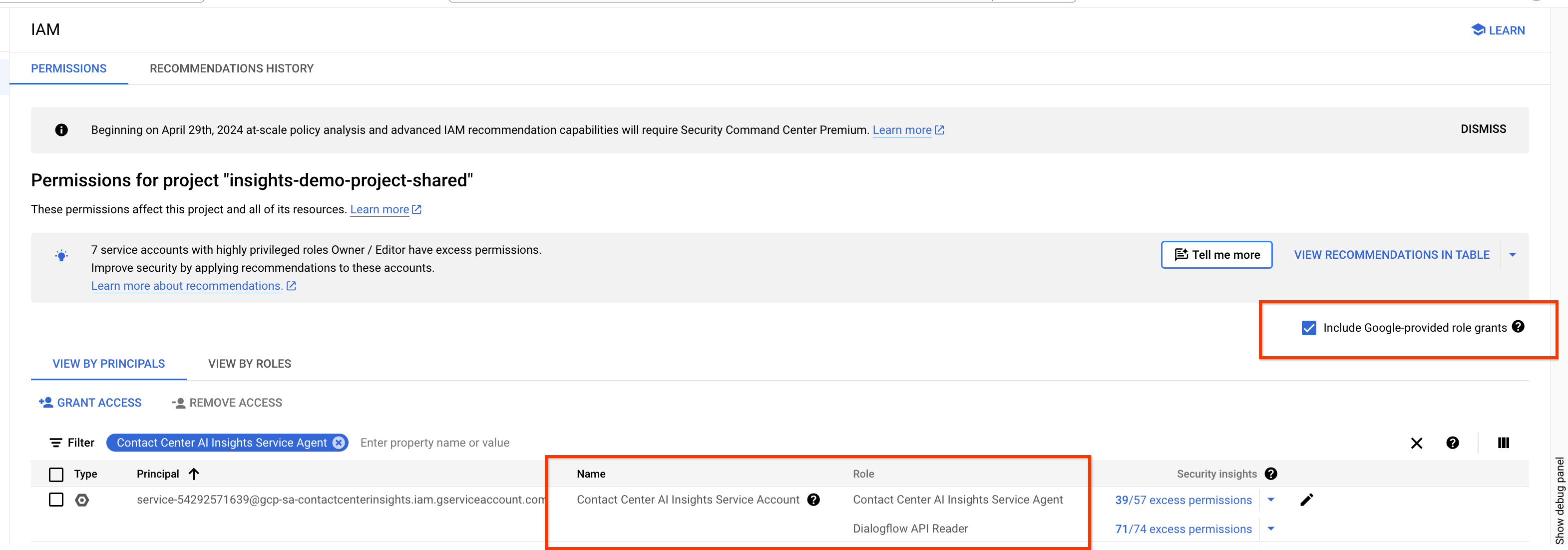

最初の会話を作成すると、プロジェクトの IAM 設定にサービス アカウントの権限が表示されます。サービス アカウントの権限を誤って削除した場合や、サービス アカウントの権限が表示されない場合は、正しい権限へのアクセス権を手動で付与できます。アカウントの形式は常に service-<project_number>@gcp-sa-contactcenterinsights.iam.gserviceaccount.com です。

アカウントの権限を手動で変更するには、CX Insights コンソールの IAM パネルに移動し、そのユーザーに contactcenterinsights.serviceAgent 権限を付与します。サービス アカウントにきめ細かい権限を付与することもできますが、権限が多すぎると不安定になる可能性があります。

次のようなエラー メッセージが表示された場合は、まず CX Insights サービス アカウントが IAM 構成に存在することを確認します。

"message": "IAM permission 'dialogflow.participants.suggest' on 'projects/<project>/locations/global/conversations/fake_conversation_id/participants/fake_participant_id' denied."

次に、[Google 提供のロール付与を含みます] がオンになっていることを確認します。

音声のエクスポート

Agent Assist または Dialogflow から CX Insights に音声をエクスポートするには、service-<project_number>@gcp-sa-dialogflow.iam.gserviceaccount.com に dialogflow.serviceAgent ロールがあることを確認します。

サービス エージェントの手動作成

次のコマンドを使用して、Customer Experience Insights サービス エージェントを作成できます。

gcloud beta services identity create --service=contactcenterinsights.googleapis.com --project=<project_id>