Actualizar una política de autorización binaria

En este documento se describe cómo eximir imágenes en políticas de autorización binaria.

En este documento, actualizará la política para eximir a las imágenes de contenedor de Artifact Registry de la aplicación de la autorización binaria y definirá la regla predeterminada para que no se puedan desplegar otros contenedores.

Antes de empezar

- Sign in to your Google Cloud account. If you're new to Google Cloud, create an account to evaluate how our products perform in real-world scenarios. New customers also get $300 in free credits to run, test, and deploy workloads.

-

In the Google Cloud console, on the project selector page, select or create a Google Cloud project.

Roles required to select or create a project

- Select a project: Selecting a project doesn't require a specific IAM role—you can select any project that you've been granted a role on.

-

Create a project: To create a project, you need the Project Creator role

(

roles/resourcemanager.projectCreator), which contains theresourcemanager.projects.createpermission. Learn how to grant roles.

-

Verify that billing is enabled for your Google Cloud project.

-

Enable the Artifact Registry, Binary Authorization APIs.

Roles required to enable APIs

To enable APIs, you need the Service Usage Admin IAM role (

roles/serviceusage.serviceUsageAdmin), which contains theserviceusage.services.enablepermission. Learn how to grant roles. -

Install the Google Cloud CLI.

-

Si utilizas un proveedor de identidades (IdP) externo, primero debes iniciar sesión en la CLI de gcloud con tu identidad federada.

-

Para inicializar gcloud CLI, ejecuta el siguiente comando:

gcloud init -

In the Google Cloud console, on the project selector page, select or create a Google Cloud project.

Roles required to select or create a project

- Select a project: Selecting a project doesn't require a specific IAM role—you can select any project that you've been granted a role on.

-

Create a project: To create a project, you need the Project Creator role

(

roles/resourcemanager.projectCreator), which contains theresourcemanager.projects.createpermission. Learn how to grant roles.

-

Verify that billing is enabled for your Google Cloud project.

-

Enable the Artifact Registry, Binary Authorization APIs.

Roles required to enable APIs

To enable APIs, you need the Service Usage Admin IAM role (

roles/serviceusage.serviceUsageAdmin), which contains theserviceusage.services.enablepermission. Learn how to grant roles. -

Install the Google Cloud CLI.

-

Si utilizas un proveedor de identidades (IdP) externo, primero debes iniciar sesión en la CLI de gcloud con tu identidad federada.

-

Para inicializar gcloud CLI, ejecuta el siguiente comando:

gcloud init - Si no usas Cloud Shell,

instala

kubectl. Ve a la página Clústeres de GKE en la consola deGoogle Cloud .

La consola muestra una lista de clústeres de GKE en tu proyecto Google Cloud .

Haz clic en Crear clúster.

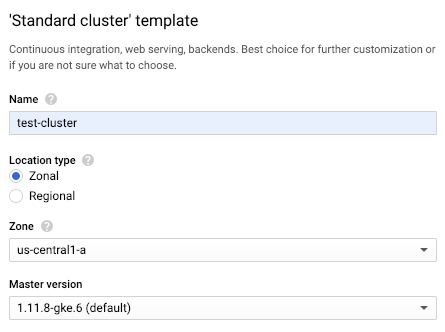

Introduce

test-clusteren el campo Nombre.

Selecciona Zonal en las opciones de Tipo de ubicación.

Seleccione

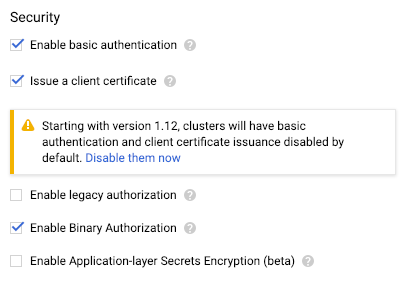

us-central1-aen la lista desplegable Zona.Haz clic en el enlace Seguridad para que aparezca el panel Seguridad.

En el panel Seguridad, selecciona Habilitar la autorización binaria.

Selecciona Solo aplicar.

Haz clic en Crear.

Ve a la página Autorización binaria de la consola de Google Cloud .

La consola muestra detalles sobre la política.

Haz clic en Editar política.

En Regla predeterminada del proyecto, la opción Permitir todas las imágenes está seleccionada.

Vuelve a la página Autorización binaria de la consola de Google Cloud .

Haz clic en Editar política.

Selecciona No permitir todas las imágenes.

En Imágenes exentas de las reglas de despliegue, despliega Rutas de imagen.

Haz clic en Añadir rutas de imagen.

Artifact Registry

En Nueva ruta de imagen, pega la siguiente ruta de un repositorio de Artifact Registry:

us-docker.pkg.dev/google-samples/containers/gke/hello-app:1.0Haz clic en Hecho para guardar la ruta de la imagen.

Haz clic en Save Policy.

Exporta el archivo YAML de la política:

gcloud container binauthz policy export > /tmp/policy.yaml

En un editor de texto, cambia

evaluationModedeALWAYS_ALLOWaALWAYS_DENYy añade imágenes exentas aadmissionWhitelistPatterns.Para excluir las siguientes imágenes de ejemplo de Artifact Registry, modifique el archivo YAML de su política de la siguiente manera:

admissionWhitelistPatterns: - namePattern: us-docker.pkg.dev/google-samples/containers/gke/hello-app:1.0 globalPolicyEvaluationMode: ENABLE defaultAdmissionRule: evaluationMode: ALWAYS_DENY enforcementMode: ENFORCED_BLOCK_AND_AUDIT_LOG name: projects/<var>PROJECT_ID</var>/policyImporta el archivo YAML de la política a la autorización binaria:

gcloud container binauthz policy import /tmp/policy.yaml

Crea un archivo de texto con la política actualizada en formato JSON:

cat > /tmp/policy.json << EOM { "name": "projects/${PROJECT_ID}/policy", "admissionWhitelistPatterns": [ { "namePattern": "us-docker.pkg.dev/google-samples/containers/gke/hello-app:1.0" } ], "globalPolicyEvaluationMode": "ENABLE", "defaultAdmissionRule": { "evaluationMode": "ALWAYS_DENY", "enforcementMode": "ENFORCED_BLOCK_AND_AUDIT_LOG" } } EOMEnvía la política actualizada a la API REST:

curl -X PUT \ -H "Content-Type: application/json" \ -H "Authorization: Bearer $(gcloud auth application-default print-access-token)" \ -H "x-goog-user-project: ${PROJECT_ID}" \ --data-binary @/tmp/policy.json \ "https://binaryauthorization.googleapis.com/v1/projects/${PROJECT_ID}/policy"Despliega una imagen exenta en el clúster.

Google Cloud consola

Desplegar una imagen exenta:

Ve a la página Clústeres de GKE en la consola deGoogle Cloud .

Haz clic en Desplegar.

La consola te pedirá que introduzcas los detalles del despliegue.

Selecciona Imagen de contenedor que ya existe.

Introduce la ruta de la imagen del contenedor.

Artifact Registry

Para desplegar una imagen de Artifact Registry, introduce lo siguiente:

us-docker.pkg.dev/google-samples/containers/gke/hello-app:1.0Haz clic en Continuar.

Introduce

hello-serveren el campo Nombre de la aplicación.Haz clic en Desplegar.

kubectl

Artifact Registry

Despliega la imagen de Artifact Registry:

kubectl run hello-server --image us-docker.pkg.dev/google-samples/containers/gke/hello-app:1.0 --port 8080

Verifica que se haya permitido desplegar la imagen:

Google Cloud consola

Para verificar que la imagen se ha desplegado, haz lo siguiente:

- Ve a la página de GKE.

- Ve a la página Cargas de trabajo.

La carga de trabajo

hello-serveraparece con un icono verde, lo que indica que se está ejecutando.kubectl

Para verificar que se ha permitido implementar la imagen, introduce el siguiente comando:

kubectl get pods

Verás la imagen en ejecución.

Elimina el pod.

Google Cloud consola

En la página Cargas de trabajo de GKE:

Selecciona la carga de trabajo hello-server.

Haz clic en Eliminar.

Cuando se te pida que elimines recursos, haz clic en Eliminar.

kubectl

kubectl delete pod hello-server

Ve a la página Clústeres de GKE en la consola deGoogle Cloud .

Selecciona el clúster

test-clustery haz clic en Eliminar.- Para obtener más información sobre cómo eximir imágenes, incluido el uso de comodines para eximir varias imágenes, consulta Eximir imágenes.

- Para ver tutoriales completos sobre cómo configurar y aplicar una política que requiera certificaciones, consulta los siguientes artículos:

- Consulta nuestros recursos sobre DevOps y descubre el programa de investigación DevOps Research and Assessment (DORA).

Crear un clúster con la autorización binaria habilitada

Crea un clúster de GKE con la autorización binaria habilitada. Este es el clúster en el que quieres que se ejecuten tus imágenes de contenedor desplegadas.

Google Cloud consola

gcloud

Ejecuta gcloud container clusters create con la marca --binauthz-evaluation-mode=PROJECT_SINGLETON_POLICY_ENFORCE

habilitada.

gcloud container clusters create \

--binauthz-evaluation-mode=PROJECT_SINGLETON_POLICY_ENFORCE \

--zone us-central1-a \

test-cluster

Ver la política predeterminada

De forma predeterminada, tu política de autorización binaria está configurada para permitir que se desplieguen todas las imágenes de contenedor.

Google Cloud consola

Para ver la política predeterminada, haz lo siguiente:

gcloud

Para ver la política predeterminada, exporta el archivo YAML de la política y haz lo siguiente:

gcloud container binauthz policy export

De forma predeterminada, el archivo tiene el siguiente contenido:

globalPolicyEvaluationMode: ENABLE

defaultAdmissionRule:

evaluationMode: ALWAYS_ALLOW

enforcementMode: ENFORCED_BLOCK_AND_AUDIT_LOG

name: projects/<var>PROJECT_ID</var>/policy

API REST

Para ver la política predeterminada, recupérala en formato JSON de la siguiente manera:

curl \

-H "Authorization: Bearer $(gcloud auth application-default print-access-token)" \

-H "x-goog-user-project: ${PROJECT_ID}" \

"https://binaryauthorization.googleapis.com/v1/projects/${PROJECT_ID}/policy"

La API REST devuelve lo siguiente:

{

"name": "projects/PROJECT_ID/policy",

"globalPolicyEvaluationMode": "ENABLE",

"defaultAdmissionRule": {

"evaluationMode": "ALWAYS_ALLOW",

"enforcementMode": "ENFORCED_BLOCK_AND_AUDIT_LOG"

}

}

Permitir solo imágenes exentas

En esta sección se describe cómo modificar la política para excluir imágenes y no permitir que se implementen otras imágenes.

Google Cloud consola

Para modificar la política, haz lo siguiente:

gcloud

Para modificar la política y permitir imágenes de ejemplo de Artifact Registry, haz lo siguiente:

API REST

Para modificar la política, haz lo siguiente:

Probar la política

Para probar la política implementando la imagen que has añadido a la lista de Exempt image permitidas, haz lo siguiente:

Limpieza

Para evitar que se apliquen cargos en tu cuenta de Google Cloud por los recursos utilizados en esta página, sigue estos pasos.

Elimina el clúster que has creado en GKE:

Consola

Para eliminar el clúster, sigue estos pasos:

gcloud

Para eliminar el clúster, introduce el siguiente comando:

gcloud container clusters delete \

--zone=us-central1-a \

test-cluster