Artifact Analysis는 소프트웨어 구성 분석, 메타데이터 스토리지 및 검색을 제공하는 서비스 제품군입니다. 감지 지점은 빠르게 사용 설정할 수 있도록 Artifact Registry 및 Google Kubernetes Engine (GKE)과 같은 여러 Google Cloud 제품에 기본 제공됩니다. 이 서비스는 Google Cloud의 자사 제품에서 사용되며 서드 파티 소스의 정보를 저장할 수도 있습니다. Google Cloud스캔 서비스는 알려진 취약점과 파일을 일치시키기 위해 공통 취약점 저장소를 사용합니다.

이 서비스의 이전 명칭은 컨테이너 분석입니다. 새 이름은 기존 제품 또는 API를 변경하지 않지만 컨테이너를 넘어 제품의 기능 범위를 반영합니다.

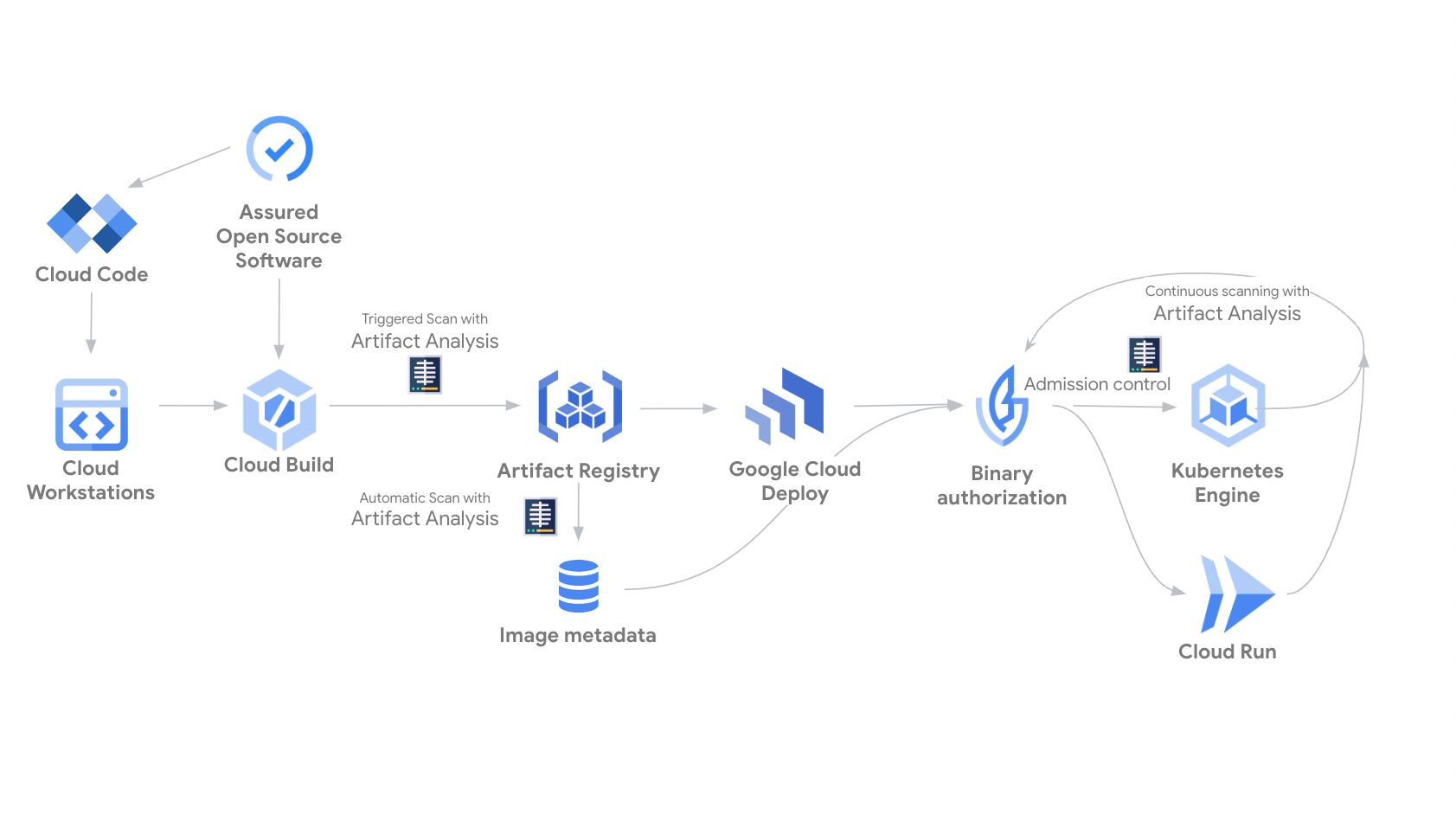

그림 1. 소스, 빌드, 스토리지, 배포, 런타임 환경 전반에서 메타데이터를 생성하고 상호작용하는 Artifact Analysis를 보여주는 다이어그램

레지스트리 스캔

이 섹션에서는 Artifact Registry를 기반으로 하는 Artifact Analysis 취약점 스캔 기능을 간략하게 설명하고 보안 상황을 지원하기 위해 보완 기능을 사용 설정할 수 있는 관련 Google Cloud 제품을 나열합니다.

Artifact Registry의 자동 스캔

- 스캔 프로세스는 새 이미지를 Artifact Registry에 푸시할 때마다 자동으로 트리거됩니다. 취약점 정보는 새로운 취약점이 발견될 때 지속적으로 업데이트됩니다. Artifact Registry에는 애플리케이션 언어 패키지 스캔이 포함되어 있습니다. 시작하려면 자동 스캔을 사용 설정하세요.

Security Command Center를 사용한 중앙 집중식 위험 관리

- Security Command Center는 취약점 스캔, 위협 감지, 상황 모니터링, 데이터 관리를 제공하여 클라우드 보안을 중앙 집중화합니다. Security Command Center는 Artifact Registry 스캔에서 취약점 발견 사항을 집계하므로 Security Command Center의 다른 보안 위험과 함께 모든 프로젝트에서 실행 중인 워크로드 내의 컨테이너 이미지 취약점을 볼 수 있습니다. 이러한 발견 사항을 BigQuery로 내보내 심층 분석 및 장기 보관을 할 수도 있습니다. 자세한 내용은 Artifact Registry 취약점 평가를 참조하세요.

GKE 워크로드 취약점 스캔 - 표준 등급

- GKE 보안 상황 대시보드의 일부인 워크로드 취약점 스캔은 컨테이너 이미지 OS 취약점을 감지합니다. 스캔은 무료이며 클러스터별로 사용 설정될 수 있습니다. 보안 상황 대시보드에서 결과를 볼 수 있습니다.

GKE 워크로드 취약점 스캔 - Advanced Vulnerability Insights

- 기본 컨테이너 OS 스캔 외에도 GKE 사용자는 Advanced Vulnerability Insights 로 업그레이드하여 지속적인 언어 패키지 취약점 감지를 활용할 수 있습니다. 클러스터에서 이 기능을 수동으로 사용 설정해야 하며, 그러면 OS 및 언어 패키지 취약점 결과가 표시됩니다. GKE 워크로드의 취약점 스캔에 대해 자세히 알아보세요.

주문형 스캔

- 이 서비스는 지속적이지 않습니다. 스캔을 수동으로 시작하려면 명령어를 실행해야 합니다. 스캔이 완료된 후 최대 48시간 동안 스캔 결과를 확인할 수 있습니다. 스캔이 완료된 후에는 취약점 정보가 업데이트되지 않습니다. Artifact Registry 또는 GKE 런타임으로 먼저 푸시하지 않고도 로컬에 저장된 이미지를 스캔할 수 있습니다. 자세한 내용은 주문형 스캔을 참조하세요.

메타데이터 액세스

Artifact Analysis는 Google Cloud 리소스의 구조화된 메타데이터를 저장하고 검색할 수 있게 해주는 인프라 구성요소입니다. Google Cloud출시 프로세스의 다양한 단계에서 사람이나 자동화된 시스템이 활동 결과를 설명하는 메타데이터를 추가할 수 있습니다. 예를 들어 통합 테스트 모음 또는 취약점 스캔을 통과했음을 나타내는 메타데이터를 이미지에 추가할 수 있습니다.

CI/CD 파이프라인에 통합된 Artifact Analysis를 사용하면 메타데이터를 기반으로 결정을 내릴 수 있습니다. 예를 들어 Binary Authorization을 사용하여 배포 정책 을 만들면 신뢰할 수 있는 저장소의 호환 이미지에 대한 배포만 허용할 수 있습니다.

Artifact Analysis는 메모 및 어커런스를 통해 메타데이터를 이미지와 연결합니다. 이러한 개념에 대한 자세한 내용은 메타데이터 관리 페이지를 참조하세요.

Artifact Analysis 기능의 비용에 대해 알아보려면 Artifact Analysis 가격 책정을 참조하세요.

다음 단계

- 자동 스캔 시작하기.

- 주문형 스캔 시작하기

- 스캔 개념에 대해 자세히 알아보기

- 지원되는 메타데이터 유형에 대해 자세히 알아보기